神经网络介绍及教程案例

神经网络介绍及教程&案例

神经网络(Neural Networks)是机器学习和人工智能中的一种关键技术,模仿了人类大脑的工作方式,能够处理复杂的数据和任务。以下是神经网络的一些基础介绍:

基本概念

神经元(Neuron):

类似于生物神经元的数学模型。每个神经元接收输入信号,通过某种函数(如激活函数)处理信号,并生成输出。

层(Layer):

神经网络由多个层组成,包括输入层、隐藏层和输出层。输入层接收原始数据,隐藏层负责数据的处理和特征提取,输出层生成最终的预测或分类结果。

权重(Weights)和偏差(Bias):

每个连接(即“突触”)都有一个权重,表示连接的强度。偏差是加到神经元输出上的一个常数,有助于模型更好地拟合数据。

激活函数(Activation Function):

用于引入非线性,使神经网络能够处理复杂的模式。常见的激活函数包括ReLU(Rectified Linear Unit)、Sigmoid和Tanh等。

结构类型

前馈神经网络(Feedforward Neural Network):

最简单的神经网络类型,数据在网络中单向流动,没有循环。适用于分类和回归任务。

卷积神经网络(Convolutional Neural Network, CNN):

特别适用于图像和视频处理。通过卷积层、池化层和全连接层提取和处理空间特征。

递归神经网络(Recurrent Neural Network, RNN):

适用于处理序列数据(如时间序列、文本)。其结构允许信息在网络中循环,能够捕捉时间序列中的依赖关系。

生成对抗网络(Generative Adversarial Network, GAN):

由生成器和判别器两部分组成,通过相互对抗来生成高质量的伪造数据,广泛用于图像生成和增强。

训练过程

前向传播(Forward Propagation):

输入数据通过各层神经元的计算,生成输出结果。

损失函数(Loss Function):

衡量模型输出与实际标签之间的差异。常见的损失函数包括均方误差(MSE)和交叉熵(Cross-Entropy)。

反向传播(Back Propagation):

根据损失函数的结果,通过链式法则计算梯度,并调整权重和偏差以最小化损失函数。通常使用梯度下降算法进行优化。

应用领域

计算机视觉:

图像分类、目标检测、图像分割、人脸识别等。

自然语言处理:

机器翻译、文本生成、情感分析、语音识别等。

游戏和强化学习:

深度Q学习、AlphaGo等。

医疗诊断:

辅助诊断、医学影像分析、基因分析等。

金融预测:

股票市场预测、风险评估、信用评分等。

神经网络是一个广泛而复杂的领域,有许多资源可以帮助你更深入地理解和掌握这一技术。以下是一些推荐的教程、案例和相关项目资源:

教程

官方文档与教程:

TensorFlow:谷歌开发的深度学习框架,提供了丰富的教程和文档。

PyTorch:Facebook开发的深度学习框架,文档详细且易于理解。

在线课程:

Coursera: Deep Learning Specialization by Andrew Ng:由斯坦福大学教授Andrew Ng主讲,涵盖了神经网络和深度学习的各个方面。

Udacity: Deep Learning Nanodegree:提供全面的深度学习课程,包括理论和项目实践。

免费教程:

DeepLizard YouTube Channel:提供大量关于深度学习和神经网络的视频教程。

fast.ai:提供免费的深度学习课程,用于实践和理论学习。

案例

图像分类:

CNN for Image Classification:用Keras实现的CIFAR-10图像分类示例。

自然语言处理:

Text Classification with RNN:用PyTorch实现的情感分析案例,基于递归神经网络(RNN)。

生成对抗网络(GAN):

DCGAN:用PyTorch实现的深度卷积生成对抗网络,用于生成图像。

时间序列预测:

LSTM for Time Series Prediction:用Keras实现的长短期记忆网络(LSTM)示例,用于时间序列预测。

相关项目

Kaggle竞赛:

Kaggle:提供大量机器学习和深度学习竞赛,涵盖各类数据集和任务,是实践和学习的好地方。

Github项目:

Awesome Machine Learning:一个包含各种机器学习资源的集合,涵盖了神经网络、深度学习等领域的教程、工具和项目。

论文代码库:

Papers with Code:提供最新的机器学习论文及其实现代码,方便你了解前沿研究并进行实践。

示例代码

以下是一个简单的神经网络示例,用Keras实现一个基本的前馈神经网络进行分类任务:

python

import keras

from keras.models import Sequential

from keras.layers import Dense

from keras.datasets import mnist

from keras.utils import to_categorical

# 加载数据

(train_images, train_labels), (test_images, test_labels) = mnist.load_data()

train_images = train_images.reshape((60000, 28 * 28)).astype('float32') / 255

test_images = test_images.reshape((10000, 28 * 28)).astype('float32') / 255

# 将标签转换为one-hot编码

train_labels = to_categorical(train_labels)

test_labels = to_categorical(test_labels)

# 构建模型

model = Sequential()

model.add(Dense(512, activation='relu', input_shape=(28 * 28,)))

model.add(Dense(10, activation='softmax'))

# 编译模型

model.compile(optimizer='rmsprop', loss='categorical_crossentropy', metrics=['accuracy'])

# 训练模型

model.fit(train_images, train_labels, epochs=5, batch_size=128)

# 评估模型

test_loss, test_acc = model.evaluate(test_images, test_labels)

print('Test accuracy:', test_acc)

开发工具

Jupyter Notebook:

Jupyter Notebook:一个交互式的笔记本环境,非常适合实验和数据分析。

Google Colab:

Google Colab:免费的Jupyter笔记本环境,支持GPU加速,非常适合深度学习项目。

Integrated Development Environments (IDEs):

PyCharm:强大的Python IDE,支持多种机器学习和深度学习库。

Visual Studio Code:轻量级的代码编辑器,具有丰富的扩展插件,支持Python和深度学习开发。

希望这些资源对你有帮助!

相关文章:

神经网络介绍及教程案例

神经网络介绍及教程&案例 神经网络(Neural Networks)是机器学习和人工智能中的一种关键技术,模仿了人类大脑的工作方式,能够处理复杂的数据和任务。以下是神经网络的一些基础介绍: 基本概念 神经元(N…...

16个不为人知的资源网站,强烈建议收藏!

整理了16个不为人知的资源网站,涵盖了课程学习、办公技能、娱乐休闲、小说音乐等多种资源,强烈建议收藏! #学习网站 1、中国大学MOOC icourse163.org/ 这是一个汇集了国内顶尖大学免费课程资源的平台,众多985工程院校如北京大…...

pandas获取某列最大值的所有数据

第一种方法: 按照某列进行由大到小的排序,然后再进去去重,保留第一个值,最终保留的结果就是最大值的数据 # 由大到小排序 data_frame data_frame.sort_values(bycolumn_a, ascendingFalse)# 按照column_b列去重保留第一条&#…...

App UI 风格展现非凡创意

App UI 风格展现非凡创意...

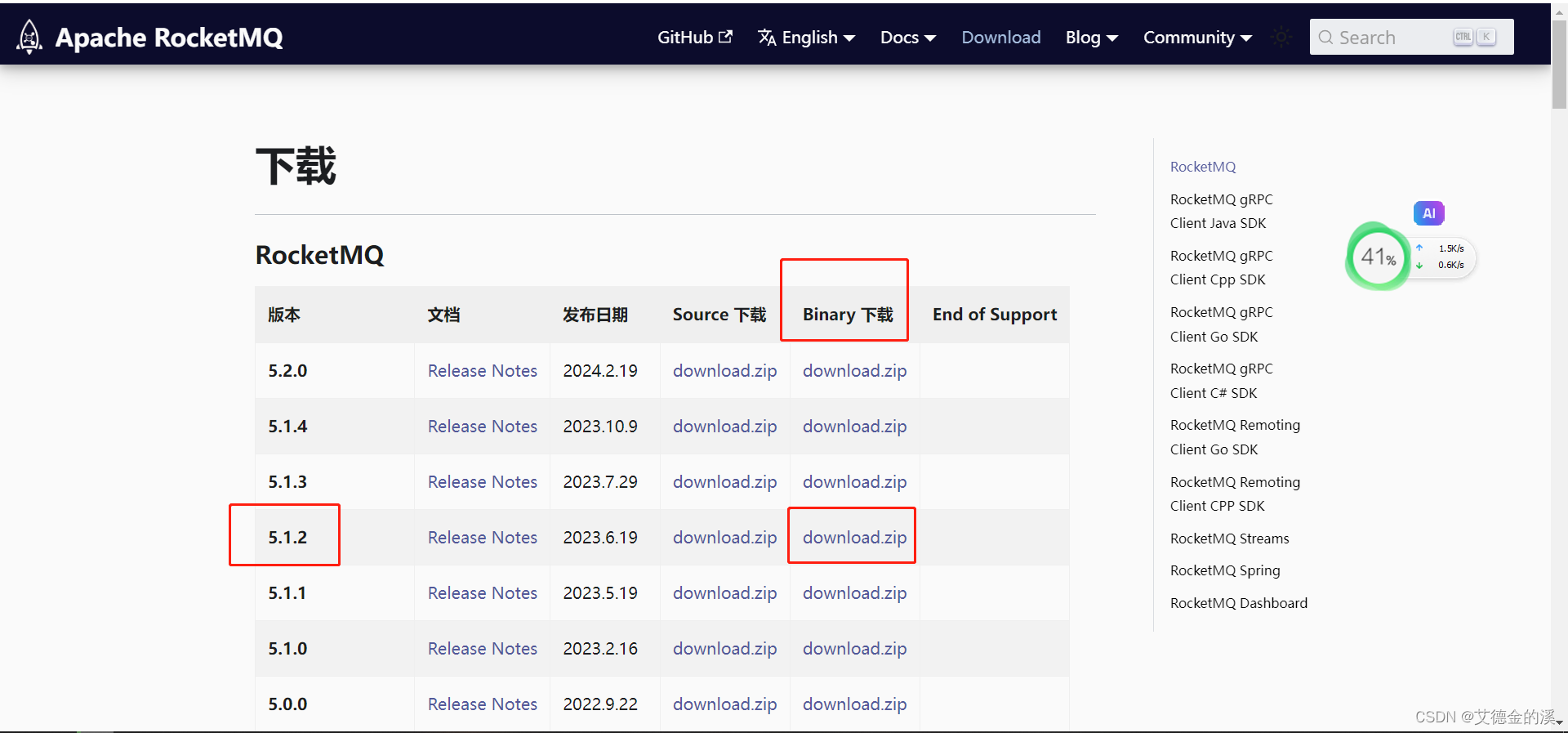

rocketmq-5.1.2的dleger高可用集群部署

1、背景 原先为5.0.0版本,因检查出有漏洞,升级到5.1.2版本。 【Rocketmq是阿里巴巴在2012年开发的分布式消息中间件,专为万亿级超大规模的消息处理而设计,具有高吞吐量、低延迟、海量堆积、顺序收发等特点。在一定条件下…...

无线网络与物联网技术[1]之近距离无线通信技术

无线网络与物联网技术 近距离无线通信技术WIFIWi-Fi的协议标准Wi-Fi的信道Wi-Fi技术的术语Wi-Fi的组网技术Ad-hoc模式无线接入点-APAP:FAT AP vs FIT AP Wi-Fi的特点与应用Wi-Fi的安全技术 Bluetooth蓝牙技术概论蓝牙的技术协议蓝牙的组网技术微微网piconet(了解)散…...

)

Codeforces Round 952 (Div. 4)

题解写到博客园了,懒得复制过来了了,放个链接 https://www.cnblogs.com/yxcblogs/p/18243276 推广一下自己记录的算法编程竞赛模板仓库 GitHub - yxc-s/programming-template: This repository contains C programming templates optimized for competi…...

中的聚类算法Bisecting K-Means、K-Means、Gaussian Mixture)

spark MLlib (DataFrame-based) 中的聚类算法Bisecting K-Means、K-Means、Gaussian Mixture

Bisecting K-Means 核心原理: Bisecting K-Means 是一种层次 K-Means 聚类算法,基于 Steinbach、Karypis 和 Kumar 的论文《A comparison of document clustering techniques》,并对 Spark 环境进行了修改和适应。 该算法通过递归地将数据集…...

天降流量于雀巢?元老品牌如何创新营销策略焕新生

大家最近有看到“南京阿姨手冲咖啡”的视频吗?三条雀巢速溶咖啡入杯,当面加水手冲,十元一份售出,如此朴实的售卖方式迅速在网络上走红。而面对这一波天降的热度,雀巢咖啡迅速做出了回应,品牌组特地去到了阿…...

新疆在线测宽仪配套软件实现的9大功能!

在线测宽仪可应用于各种热轧、冷轧板带材的宽度尺寸检测,材质不限,木质、钢制、铁质、金属、纸质、塑料、橡胶等都可以进行无损非接触式的检测,在各式各样的产线应用中,有些厂家,需要更加详尽完备的分析信息࿰…...

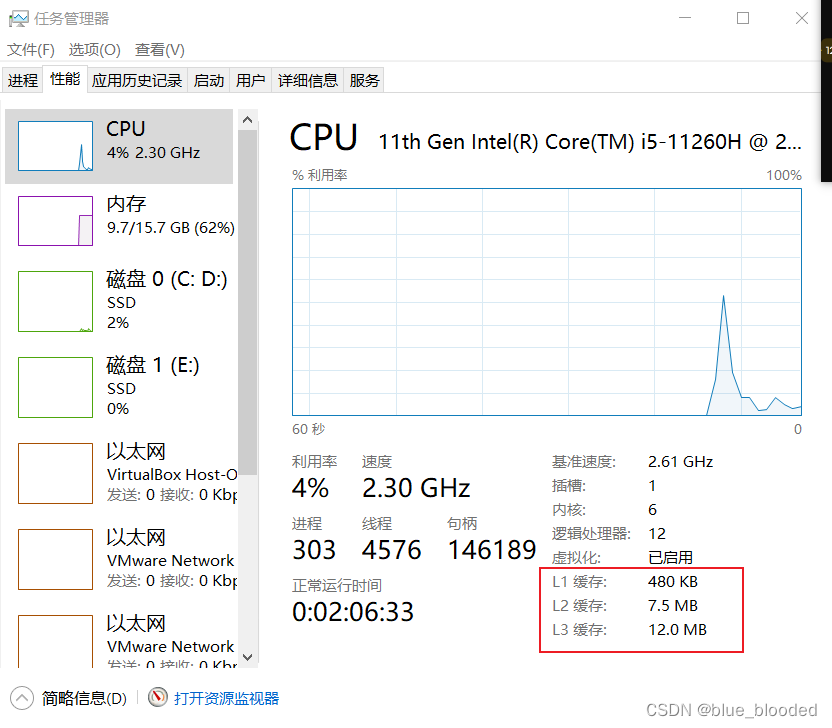

考研计组chap3存储系统

目录 一、存储器的基本概念 80 1.按照层次结构 2.按照各种分类 (41)存储介质 (2)存取方式 (3)内存是否可更改 (4)信息的可保存性 (5)读出之后data是否…...

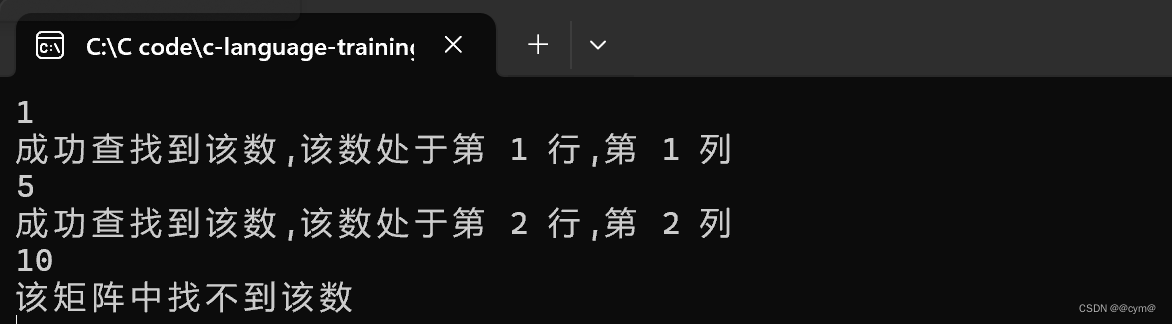

杨氏矩阵和杨辉三角的空间复杂度较小的解题思路

文章目录 题目1 杨氏矩阵题目2 杨辉三角 题目1 杨氏矩阵 有一个数字矩阵,矩阵的每行从左到右是递增的,矩阵从上到下是递增的,请编写程序在这样的矩阵中查找某个数字是否存在。 要求:时间复杂度小于O(N); 思路: 我们可以通过题目…...

【第六篇】SpringSecurity的权限管理

一、权限管理的实现 服务端的各种资源要被SpringSecurity的权限管理控制可以通过注解和标签两种方式来处理。 放开了相关的注解后在Controller中就可以使用相关的注解来控制了 JSR250注解 /*** JSR250*/ @Controller @RequestMapping("/user") public class UserC…...

未来工作场所:数字化转型的无限可能

探索技术如何重塑我们的工作环境与协作方式 引言 在21世纪的第三个十年,数字化转型已不再仅仅是科技公司的专利,它如同一股不可阻挡的潮流,深刻地渗透到了每一个行业的血脉之中。从灵活的远程办公模式到工作流程的智能化重构,技术…...

Landsat8的质量评估波段的一个应用

Landsat8一直是遥感界的热门话题。这不仅延续了自1972年以来NASA连续对地观测,而且这颗卫星为科学界带来了一些新的东西——质量评估波段(the Quality Assessment (QA) Band)。根据USGS Landsat Missions webpage,“QA通过标示哪个…...

OpenZeppelin Ownable合约 怎么使用

文章目录 智能合约的访问控制Ownable合约使用方法 智能合约的访问控制 熟悉OpenZeppelin的智能合约库的开发者都知道这个库已经提供了根据访问等级进行访问限制的选项,其中最常见的就是Ownable合约管理的onlyOwner模式,另一个是OpenZeppelin的Roles库&a…...

)

vue3框架基本使用(基础指令)

一、响应式数据 1.ref ref可以定义 基本类型的响应式数据, 也可以定义对象类型响应式数据 <template><h1>{{ name }}</h1><button click"test">修改姓名</button> </template><script setup lang"ts"…...

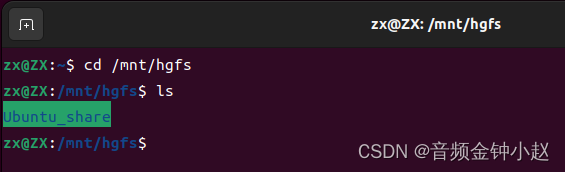

ubuntu20.04设置共享文件夹

ubuntu20.04设置共享文件夹 一,简介二,操作步骤1,设置Windows下的共享目录2,挂载共享文件夹3,测试是否挂载成功 一,简介 在公司电脑上,使用samba设置共享文件夹,IT安全部门权限不通…...

三十五、 欧盟是如何对法律政策环境进行评估的?

我国对于如何评估数据接收方所在法律政策环境尚无明确详细的指引,故在实践中,为了进一步提升合规水平,企业也可同步参考在数据隐私保护法治方面领先的欧盟标准。 在欧盟法院于 2020 年 7 月作出 Schrems II案件的判决后,为保证境外…...

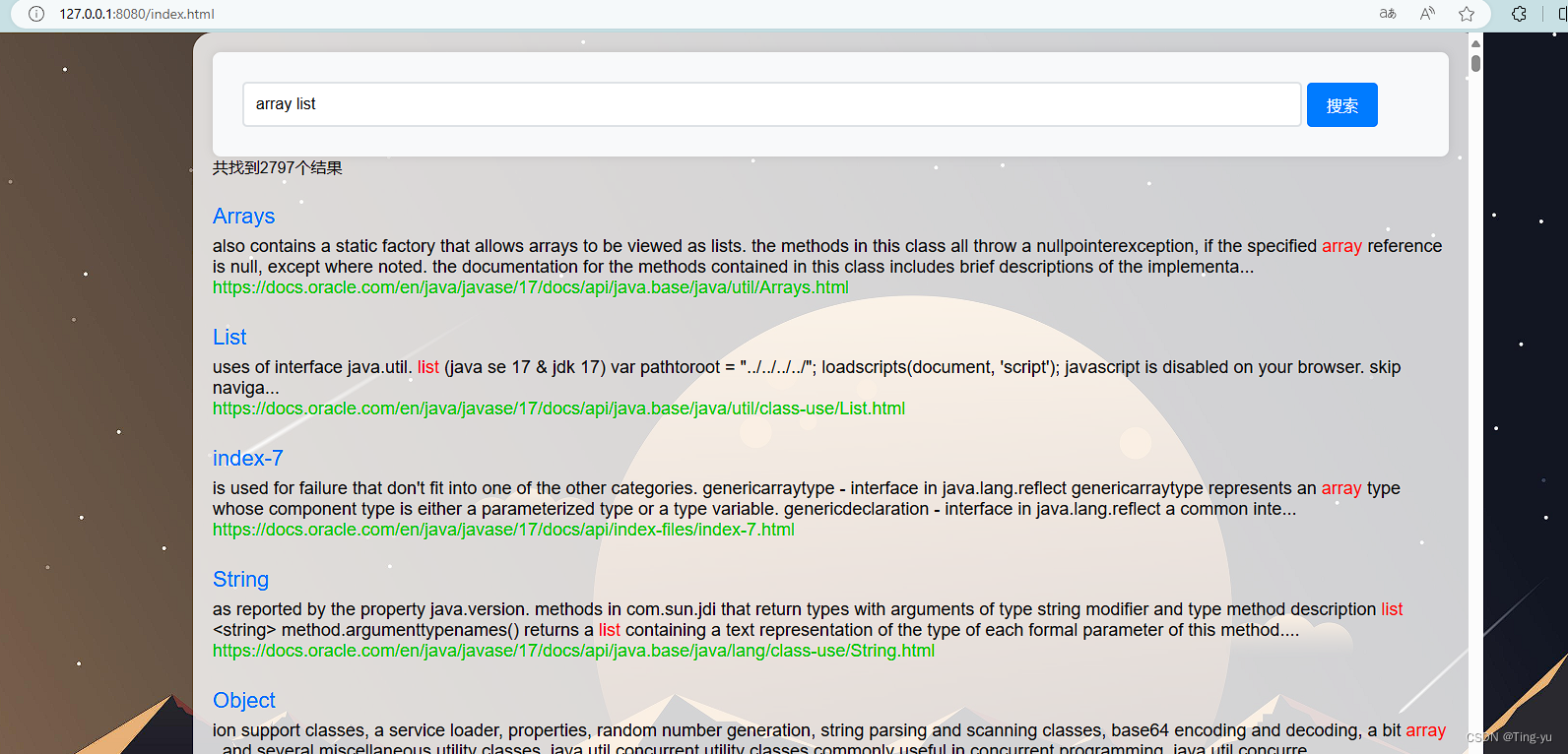

项目实战--文档搜索引擎

在我们的学习过程中,会阅读很多的文档,例如jdk的API文档,但是在这样的大型文档中,如果没有搜索功能,我们是很难找到我们想查阅的内容的,于是我们可以实现一个搜索引擎来帮助我们阅读文档。 1. 实现思路 1…...

Godot引擎命令行插件GDShell:提升开发效率与自动化实践

1. 项目概述:当游戏引擎遇见命令行如果你是一位游戏开发者,尤其是使用Godot引擎的同行,那么你一定对编辑器里那个功能强大但有时略显“笨重”的场景树、资源面板和属性检查器又爱又恨。爱的是它们提供了可视化的创作环境,恨的是当…...

51单片机驱动SG90舵机:从PWM原理到按键控制实战

1. SG90舵机与51单片机的基础认知 第一次接触SG90舵机时,我盯着那三根彩色导线发愣——这玩意儿怎么就能精准控制角度呢?后来发现它其实是微型伺服系统的典型代表,红色接5V电源,褐色接地线,黄色信号线接任意IO口&#…...

3分钟搞定网易云音乐NCM解密:ncmdump工具让你的音乐随处播放

3分钟搞定网易云音乐NCM解密:ncmdump工具让你的音乐随处播放 【免费下载链接】ncmdump 项目地址: https://gitcode.com/gh_mirrors/ncmd/ncmdump 你是否曾为网易云音乐下载的歌曲只能在特定客户端播放而烦恼?当你想要在车载音响、智能音箱或其他…...

)

用Arduino Nano和MAX7219模块,5分钟搞定一个8x8 LED点阵显示(附完整代码)

用Arduino Nano和MAX7219模块快速打造8x8 LED点阵显示系统 周末整理零件箱时翻出一片落灰的MAX7219模块和Arduino Nano,突然想起可以给工作室做个实时温度显示器。这个组合堪称电子爱好者的"乐高积木"——不需要复杂的电路设计,短短几行代码就…...

如何在PC上免费畅玩Switch游戏:yuzu模拟器终极指南

如何在PC上免费畅玩Switch游戏:yuzu模拟器终极指南 【免费下载链接】yuzu 任天堂 Switch 模拟器 项目地址: https://gitcode.com/GitHub_Trending/yu/yuzu 想要在电脑上体验任天堂Switch游戏吗?yuzu模拟器是你的完美选择!作为目前最受…...

长期使用Taotoken的体验,账单清晰与模型切换便利性

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 长期使用Taotoken的体验,账单清晰与模型切换便利性 作为长期将大模型能力集成到项目中的开发者,选择一个稳…...

构建交互式工程实验场:从算法可视化到技术原型设计

1. 项目概述:一个交互式工程实验场的诞生 如果你和我一样,是个喜欢在代码里“瞎折腾”的工程师,那你肯定也经历过这样的场景:脑子里突然蹦出一个关于算法、数据结构或者某个系统设计的奇思妙想,想快速验证一下。这时候…...

ThinkPad风扇控制终极指南:TPFanCtrl2完全使用教程

ThinkPad风扇控制终极指南:TPFanCtrl2完全使用教程 【免费下载链接】TPFanCtrl2 ThinkPad Fan Control 2 (Dual Fan) for Windows 10 and 11 项目地址: https://gitcode.com/gh_mirrors/tp/TPFanCtrl2 你是否曾被ThinkPad风扇的突然加速打扰了工作专注&#…...

通过curl命令快速测试Taotoken的API兼容性与连通性

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 通过curl命令快速测试Taotoken的API兼容性与连通性 在接入大模型服务时,开发者常常需要一个快速、轻量的方法来验证API…...

多线程渲染与路径算法重构:HiveWE如何革新魔兽争霸III地图编辑

多线程渲染与路径算法重构:HiveWE如何革新魔兽争霸III地图编辑 【免费下载链接】HiveWE A Warcraft III world editor. 项目地址: https://gitcode.com/gh_mirrors/hi/HiveWE 技术痛点:二十年技术债务下的地图创作瓶颈 魔兽争霸III地图编辑器自2…...