DJ1-4 计算机网络和因特网

目录

一、协议层及其服务模型

ISO/OSI 七层参考模型

TCP/IP 参考模型

1. 网际协议栈(protocol stack)

2. 分层:逻辑通信

3. 协议分层与数据

二、攻击威胁下的网络

1. 植入恶意软件

2. 攻击服务器和网络基础设施

3. 嗅探分组

4. 伪装

5. 修改或删除报文

一、协议层及其服务模型

Q:为什么要分层?

① 清楚的结构允许我们对大型复杂系统定义其特定部分,探讨其各部分的关系。

② 模块化使得系统的维护和升级简化:改变其某一层服务的具体实现对系统其余部分透明,即不会对系统其余部分产生影响。

③ 分层的弊端:各层可能重复较低层功能等。

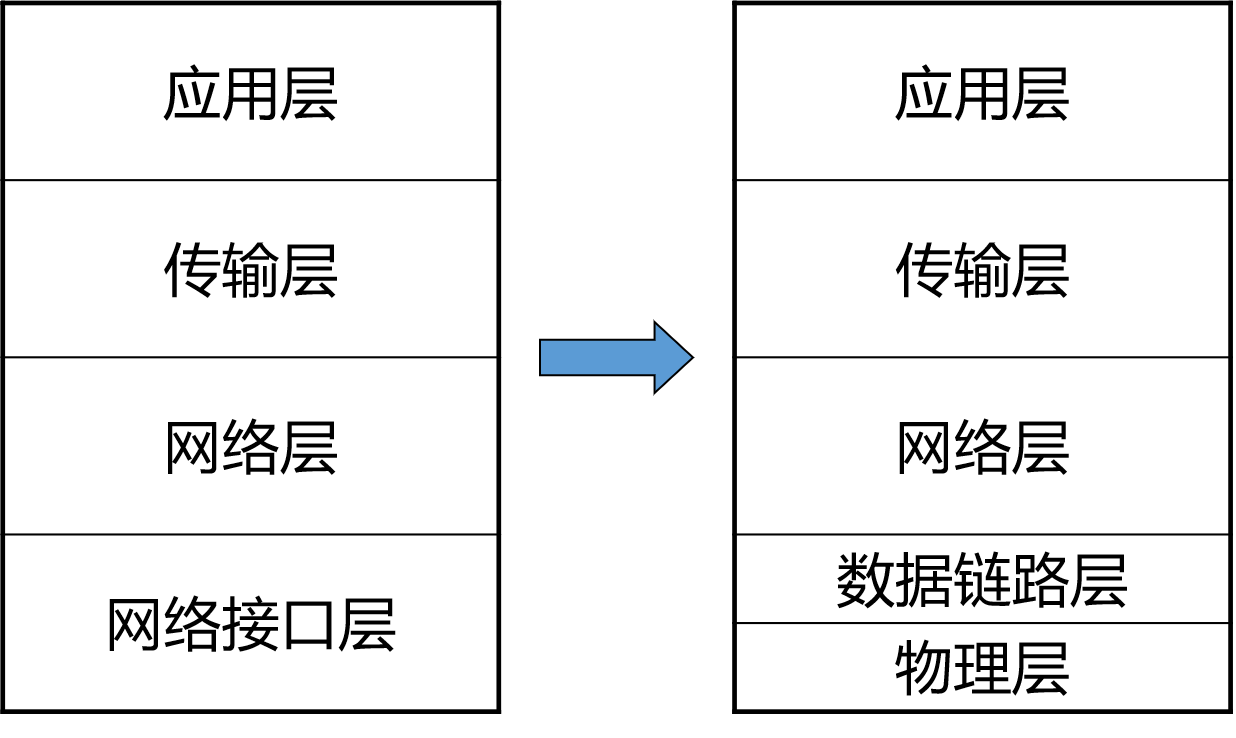

ISO/OSI 七层参考模型

国际标准化组织(International Organization for Standardization,简称为 ISO)

开放式系统互联通信参考模型(Open System Interconnection Reference Model,缩写为 OSI)

| 层号 | 层的名称 | 层的英文名称 | 层的英文缩写 |

|---|---|---|---|

| 7 | 应用层 | Application | A |

| 6 | 表示层 | Presentation | P |

| 5 | 会话层 | Session | S |

| 4 | 传输层 | Transport | T |

| 3 | 网络层 | Network | N |

| 2 | 数据链路层 | Data Link | DL |

| 1 | 物理层 | Physical | PL |

TCP/IP 参考模型

左为层次,右为实际对应的功能。

1. 网际协议栈(protocol stack)

| 层的名称 | 层的功能 | 层的协议 | 数据的名称 |

|---|---|---|---|

| 应用层(application) | 支持网络应用和报文传送 | FTP,SMTP,STTP | message |

| 传输层(transport) | 主机进程间数据段传送 | TCP,UDP | segment/message/datagram |

| 网络层(network) | 主机(源目标节点)间分组传送 | 主要是 IP 协议,路由协议等 | packet |

| 链路层(link) | 相邻网络节点间的数据帧传送 | PPP,Ethernet 等 | frame |

| 物理层(physical) | 物理介质上的比特传送 | bit |

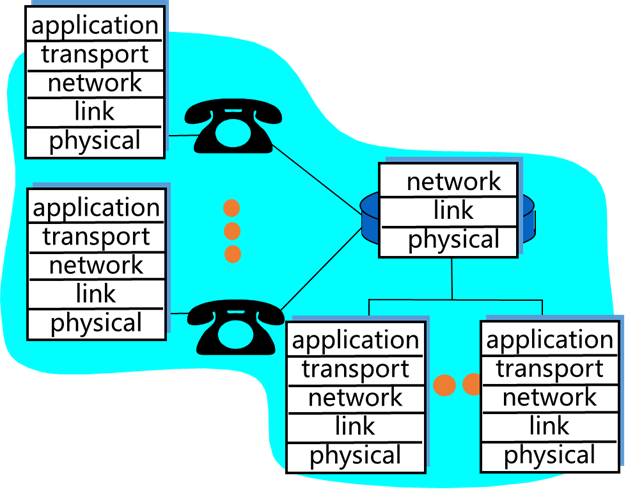

2. 分层:逻辑通信

实体:定义自身功能的硬软件的集合。

两台计算机上所属同一层的程序、进程或实体称为该层的对等程序、对等进程或对等实体。

各层次的特点

① 采用分布式。

② 在各节点的网络实体(entities)实现了各层的功能。

- 主机实现5层功能,路由器和交换机实现2-3层功能。

③ 网络实体完成功能动作,对等实体交换消息。

- 计算机网络实现对等实体之间的通讯。

由于各层所需服务由其下一层提供,因此若要使用应用层,则需实现所有层次。

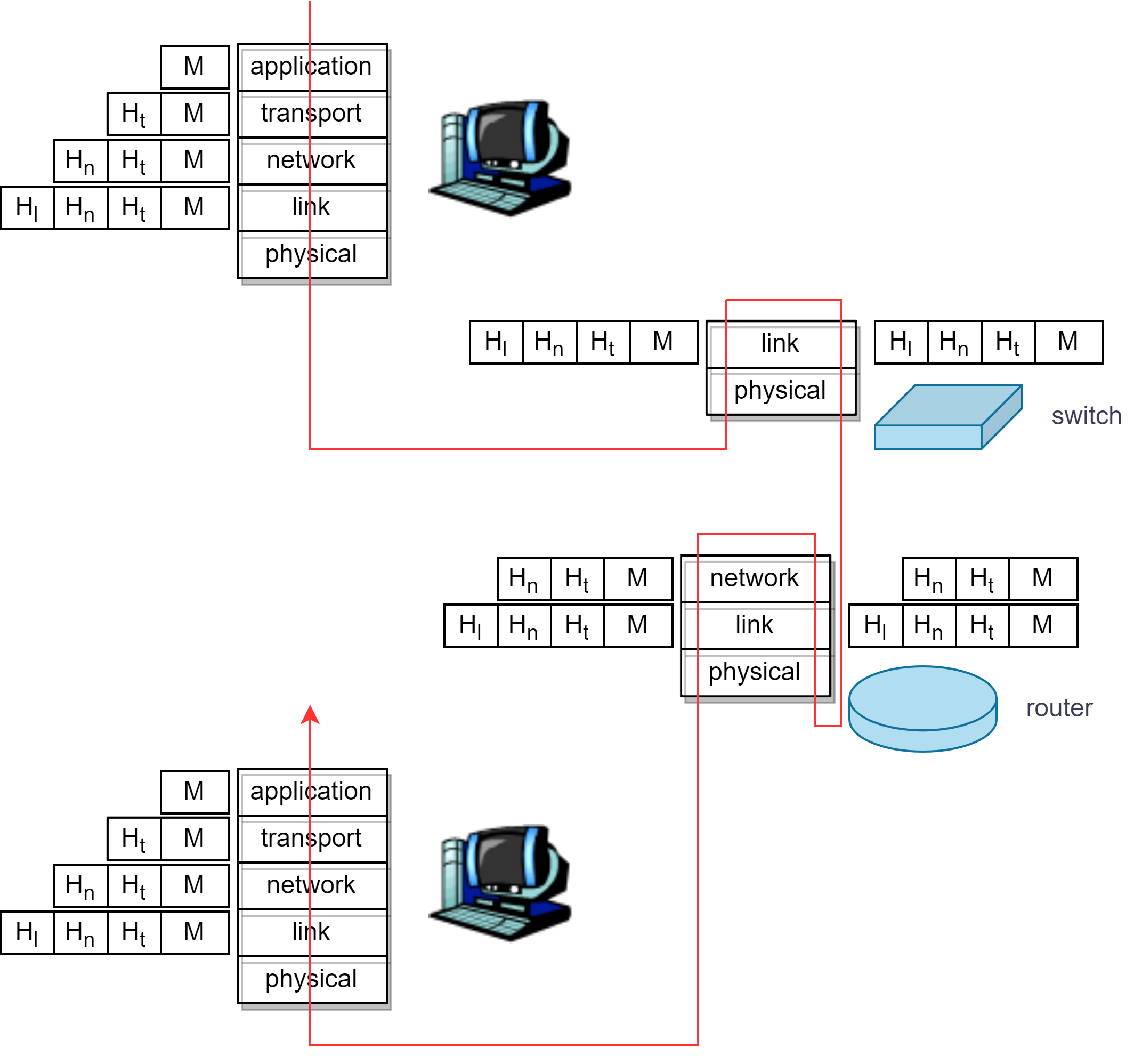

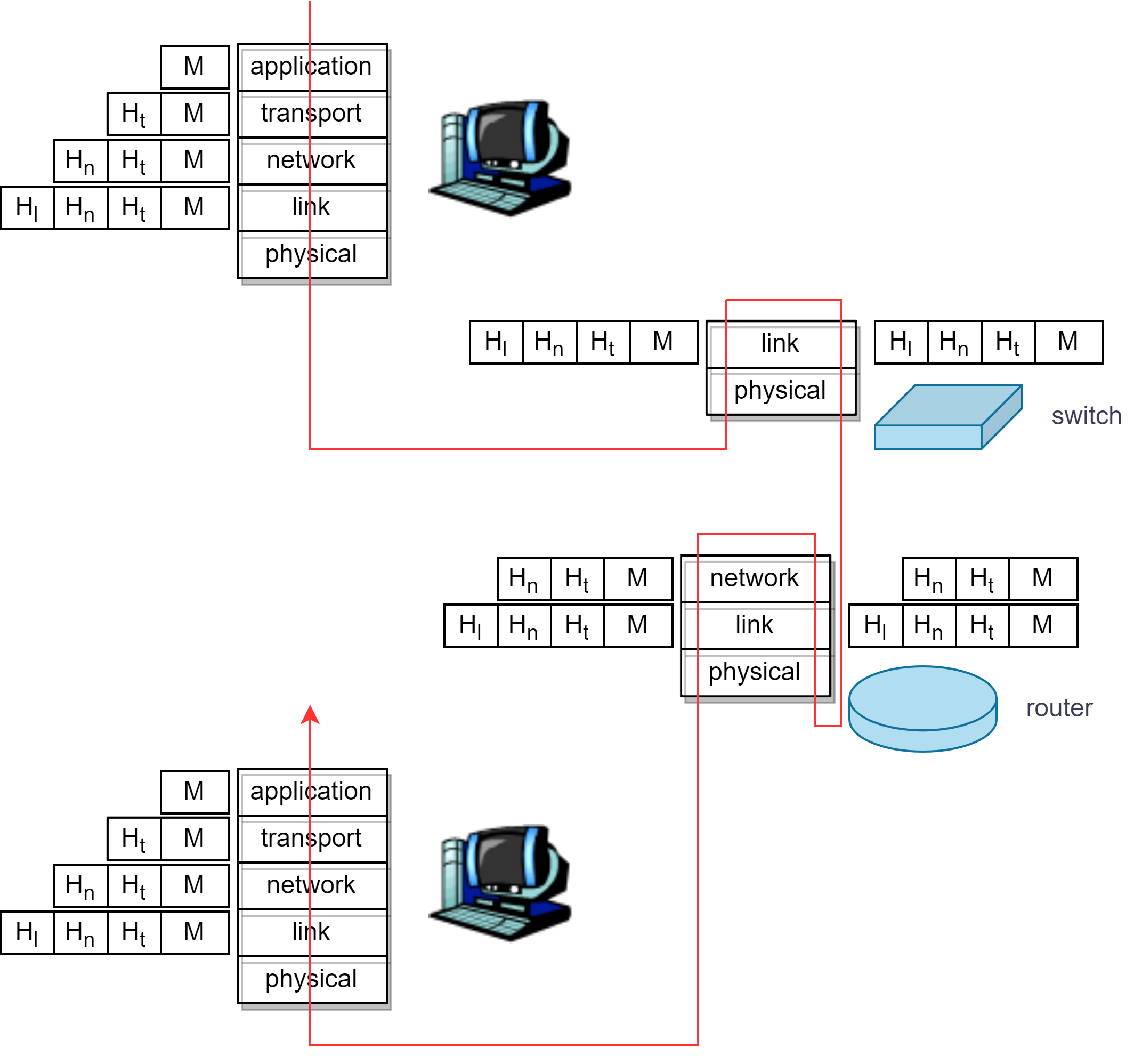

3. 协议分层与数据

各层发送方从上层到下层传递数据,接收方从下层到上层传递数据。

- 发送方添加头部信息创建新的数据单元,接收方去掉头部信息。

- 传递新的数据单元到下层或上层。

- 各层传送不同的协议数据单元 PDU(protocol data unit)。

实际过程

二、攻击威胁下的网络

网络并非安全,攻击者试图攻击与因特网相连的计算机,侵犯我们隐私,危及我们的数据安全。

攻击方式:

- 植入恶意软件

- 攻击服务器和网络基础设施

- 嗅探分组

- 伪装

- 修改或删除报文

1. 植入恶意软件

病毒:潜伏,自我复制,破坏。

蠕虫:主动在网络中传播的病毒。

僵尸网络:通过各种手段在大量计算机中植入特定的恶意程序,使控制者能够通过相对集中的若干计算机直接向大量计算机发送指令的攻击网络。攻击者通常利用这样大规模的僵尸网络实施各种其它攻击活动。

2. 攻击服务器和网络基础设施

拒绝服务攻击(DoS)

三种类型

- 弱点攻击

- 带宽洪泛

- 连接洪泛

3. 嗅探分组

分组嗅探器:记录每个流经的分组拷贝的被动接收机。

容易受到攻击的网络:无线网络和以太网 LAN 。

4. 伪装

生成具有任意源地址、分组内容和目的地址的分组,然后将这个人工制作的分组传输到因特网中

将具有虚假源地址的分组注入因特网的能力称为 IP 哄骗。

解决方法:采用端点鉴别机制。

5. 修改或删除报文

中间人攻击

相关文章:

DJ1-4 计算机网络和因特网

目录 一、协议层及其服务模型 ISO/OSI 七层参考模型 TCP/IP 参考模型 1. 网际协议栈(protocol stack) 2. 分层:逻辑通信 3. 协议分层与数据 二、攻击威胁下的网络 1. 植入恶意软件 2. 攻击服务器和网络基础设施 3. 嗅探分组 4. 伪…...

Nginx根据$host及请求的URI规则重定向rewrite

项目背景: 将域名请求从默认的80端口转发到443 ssl。本项目特殊之处是一个端口监听多个域名,某些域名还有跳转到特定的地址。 普通情况: server { listen 80; #默认的80端口,非…...

人工智能实验一:使用搜索算法实现罗马尼亚问题的求解

1.任务描述 本关任务: 了解有信息搜索策略的算法思想;能够运用计算机语言实现搜索算法;应用A*搜索算法解决罗马尼亚问题; 2.相关知识 A*搜索 算法介绍 A*算法常用于 二维地图路径规划,算法所采用的启发式搜索可以…...

Spring Security基础入门

基础概念 什么是认证 认证:用户认证就是判断一个用户的身份身份合法的过程,用户去访问系统资源的时候系统要求验证用户的身份信息,身份合法方可继续访问,不合法则拒绝访问。常见的用户身份认证方式有:用户密码登录&am…...

dnsresolver-limit

文件OperationLimiter.h功能DnsResolver是andnroid中提供DNS能力的小型DNS解析器,limit是其中的一个小模块,支持全局、基于key(UID)的DNS请求限制。DnsResolver是多线程模型,单个DNS请求最多启动3个线程(传统DNS)。在网…...

使用 YoctoProject集成Qt6

By Toradex胡珊逢在嵌入式领域中Qt 作为普遍选择的 UI 方案目前已经发布 Qt6 版本。本文将介绍如何为 Toradex 的计算机模块使用 Yocto Project 将 Qt6 集成到镜像里。首先根据这里的说明,准备好Yocto Project 的编译环境。这里我们选择 Toradex 最新的 Linux BSP V…...

「媒体邀约」如何选择适合的媒体公关,媒体服务供应商

传媒如春雨,润物细无声,大家好,我是51媒体网胡老师。 每天胡老师也会接到大量关于媒体方面的询问,胡老师也都一一的很耐心的进行了解答,也都很详细的做了媒体规划和媒体传播方案,但有的朋友还是很犹豫&…...

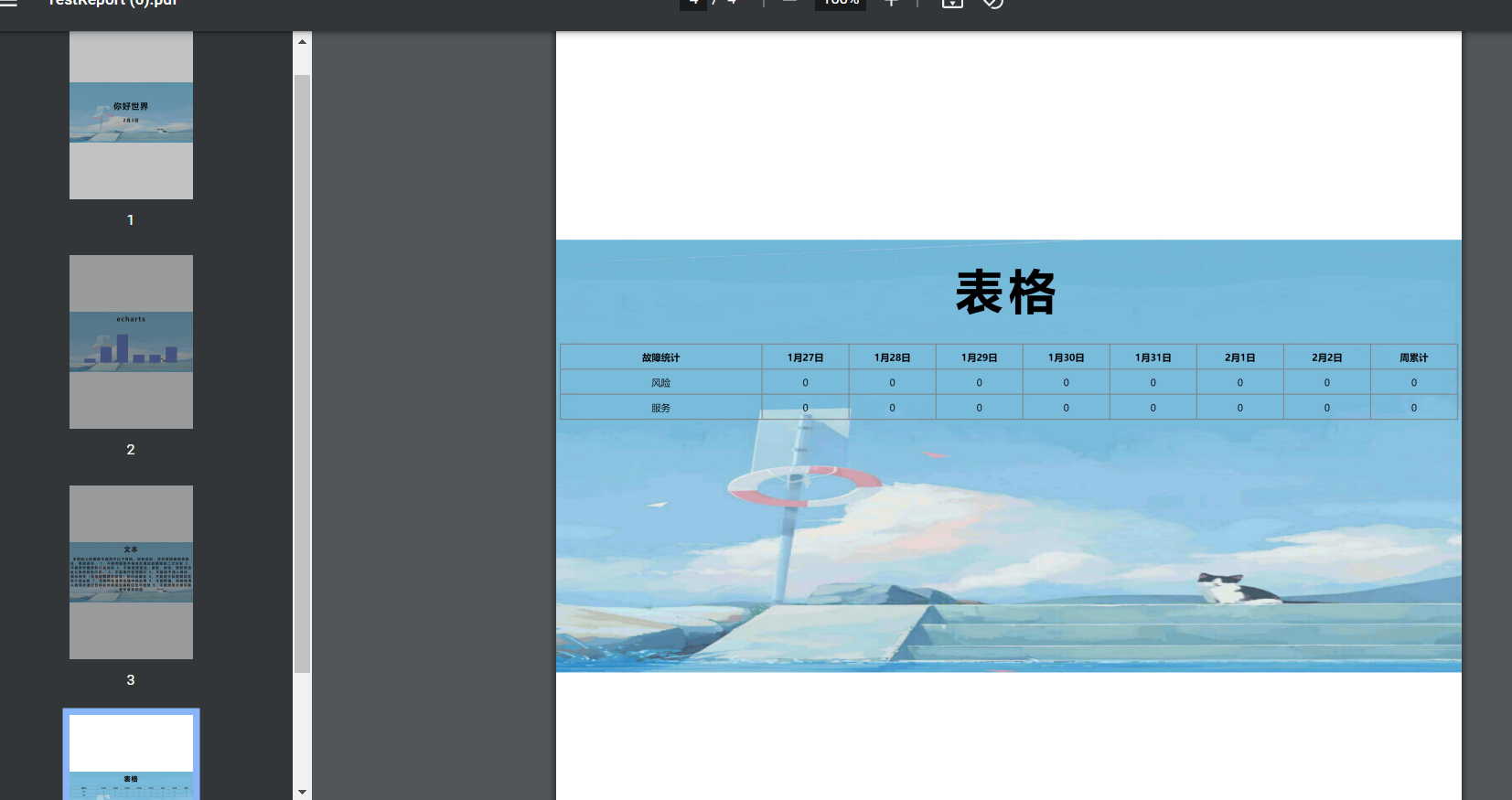

html2canvas和jspdf导出pdf,每个页面模块占一页,在pdf中垂直居中显示

需求:html页面转换pdf,页面有多个模块,页面中有文本、echarts、表格等模块,一个模块占一页,因为模块高度不够,所以需要垂直居中 通过html2canvas和jspdf实现,html2canvas用于将页面元素生成canv…...

)

数学小课堂:集合论的公理化过程(用构建公理化体系的思路来构建自然数)

文章目录 引言I 数的理论1.1 构建自然数1.2 定义整数/有理数/实数/虚数/复数II 自然数和集合的关系1.3 集合1.2 构建自然数III 线性规划问题(线性代数+最优化)3.1 题目3.2 答案引言 数学是一个公理化的体系,是数学对其它知识体系有启发的地方。 数学的思维方式: 不轻易相信…...

3.10多线程

一.常见锁策略1.悲观锁 vs乐观锁体现在处理锁冲突的态度①悲观锁:预期锁冲突的概率高所以做的工作更多,付出的成本更多,更低效②乐观锁:预期锁冲突的概率低所以做的工作少,付出的成本更低,更搞笑2.读写锁 vs 普通的互斥锁①普通的互斥锁,只有两个操作 加锁和解锁只有两个线程针…...

缓存双写一致性之更新策略探讨

问题由来 数据redis和MySQL都要有一份,如何保证两边的一致性。 如果redis中有数据:需要和数据库中的值相同如果redis中没有数据:数据库中的值是最新值,且准备会写redis 缓存操作分类 自读缓存读写缓存: ࿰…...

scala高级函数快速掌握

scala高级函数一.函数至简原则二.匿名的简化原则三.高阶函数四.柯里化和闭包五.递归六.抽象控制七.惰性加载🔥函数对于scala(函数式编程语言)来说非常重要,大家一定要学明白,加油!!!…...

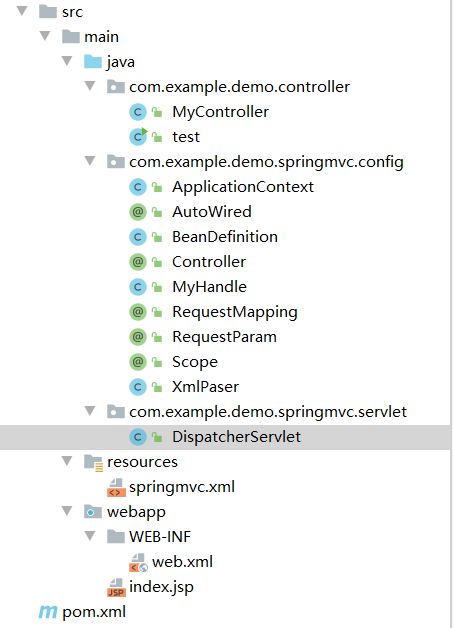

手写模拟SpringMvc源码

MVC框架MVC是一种设计模式(设计模式就是日常开发中编写代码的一种好的方法和经验的总结)。模型(model)-视图(view)-控制器(controller),三层架构的设计模式。用于实现前端…...

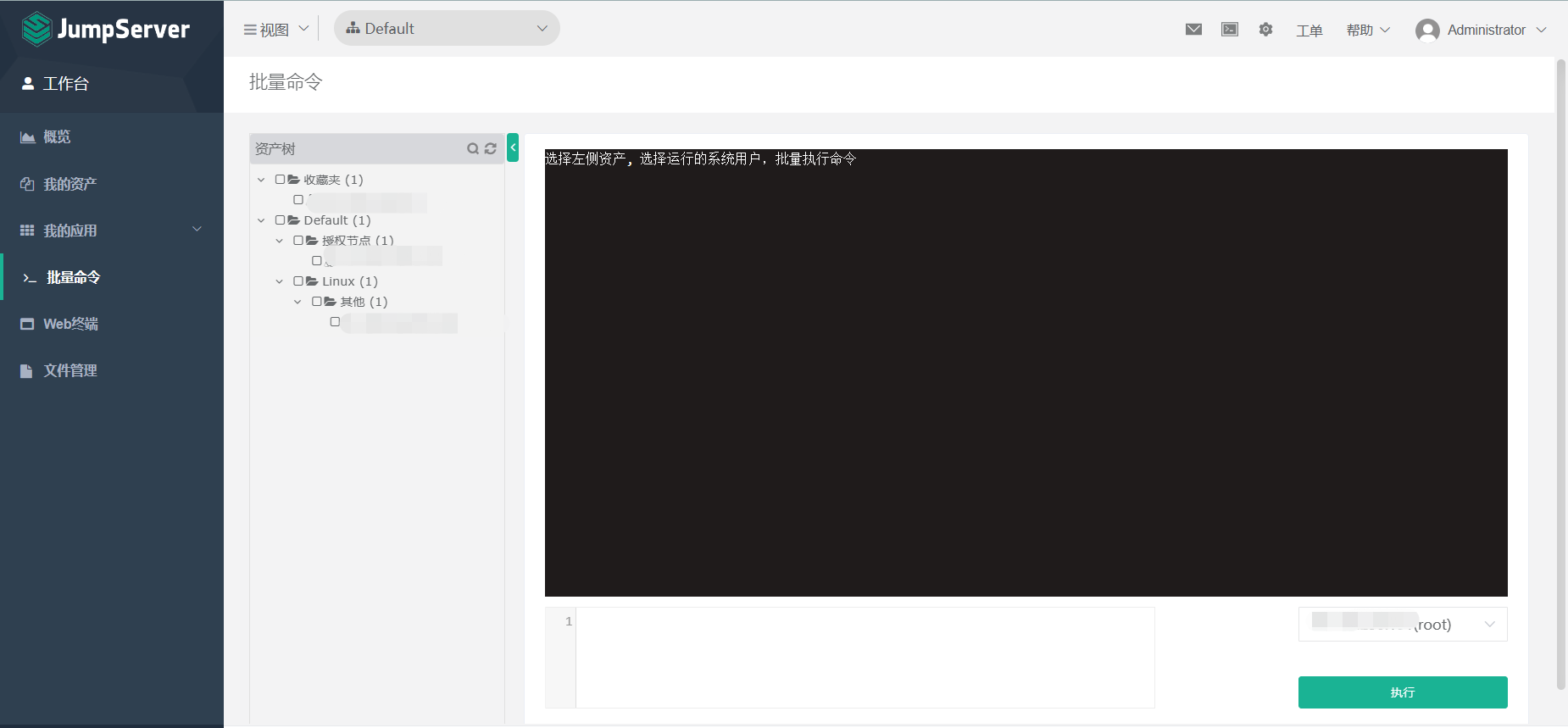

五分钟了解JumpServer V2.* 与 v3 的区别

一、升级注意项 1、梳理数据。JumpServer V3 去除了系统用户功能,将资产与资产直接绑定。当一个资产名下有多个同名账号,例如两个root用户时,升级后会自动合并最后一个root,不会同步其他root用户。升级前需保证每一个资产只拥有一…...

用友开发者中心应用构建实践指引!

基于 iuap 技术底座,用友开发者中心致力于为企业和开发者提供一站式技术服务,让人人都能轻松构建企业级应用。 本文以人力资源领域常用的应聘人员信息登记与分析功能为例,详细介绍如何在用友开发者中心使用 YonBuilder 进行应用构建。 功能…...

snap使用interface:content的基础例子

snap做包还在学习阶段,官网文档可查看:The content interface | Snapcraft documentation该例子由publiser和consumer两部分组成,一个提供一个只读的数据区,一个来进行读取其中的信息,这样就完成了content的交互。publ…...

蓝桥杯刷题第七天

第一题:三角回文数问题描述对于正整数 n, 如果存在正整数 k 使得2n123⋯k2k(k1), 则 n 称为三角数。例如, 66066 是一个三角数, 因为 66066123⋯363。如果一个整数从左到右读出所有数位上的数字, 与从右到左读出所有数位 上的数字是一样的, 则称这个数为回文数。例如…...

FinOps首次超越安全成为企业头等大事|云计算趋势报告

随着云计算在过去十年中的广泛应用,云计算用户所面临的一个持续不变的趋势是:安全一直是用户面临的首要挑战。然而,这种情况正在发生转变。 知名IT软件企业 Flexera 对云计算决策者进行年度调研已经持续12年,而今年安全问题首次…...

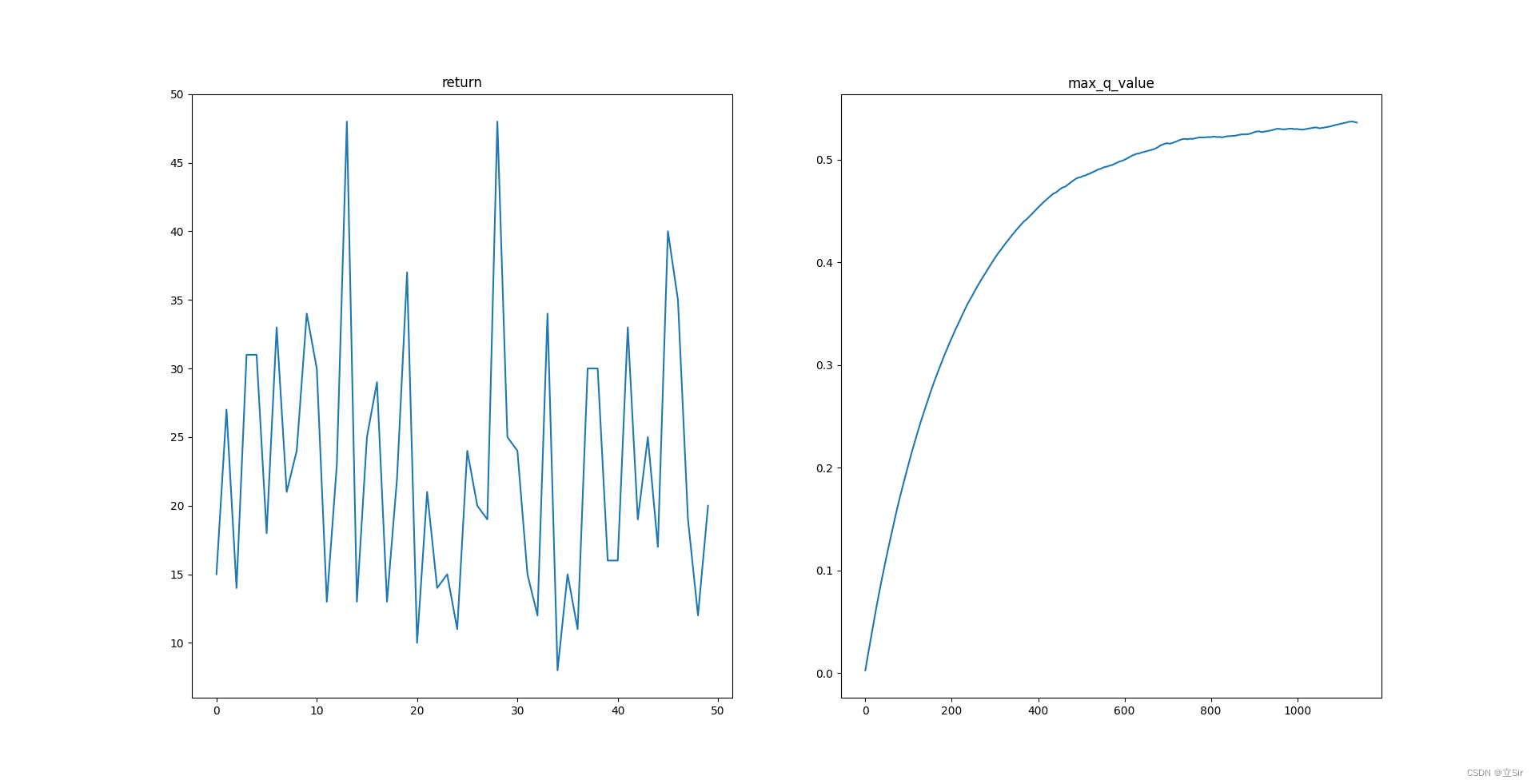

【深度强化学习】(3) Policy Gradients 模型解析,附Pytorch完整代码

大家好,今天和各位分享一下基于策略的深度强化学习方法,策略梯度法是对策略进行建模,然后通过梯度上升更新策略网络的参数。我们使用了 OpenAI 的 gym 库,基于策略梯度法完成了一个小游戏。完整代码可以从我的 GitHub 中获得&…...

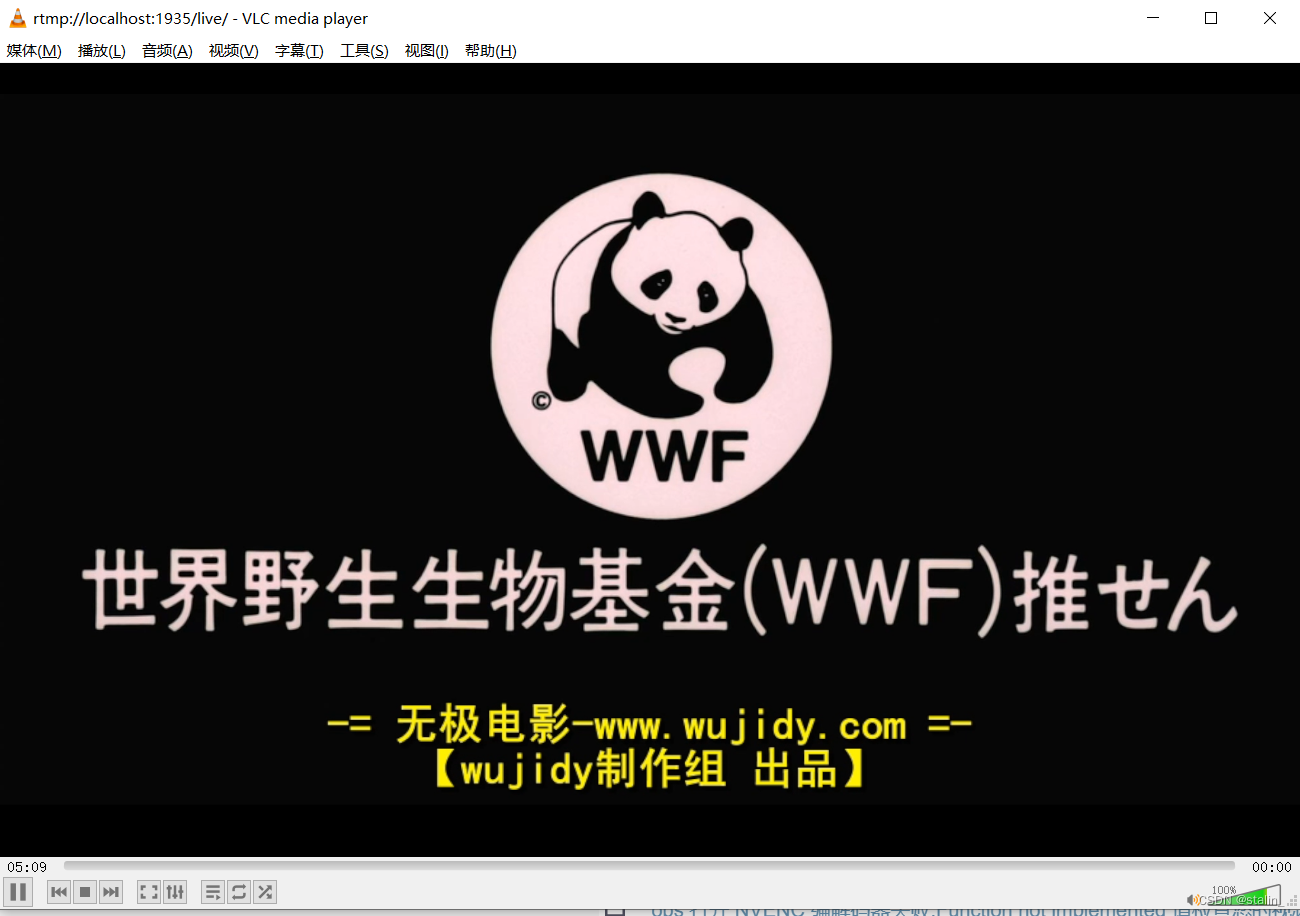

Windows基于Nginx搭建RTMP流媒体服务器(附带所有组件下载地址及验证方法)

RTMP服务时常用于直播时提供拉流推流传输数据的一种服务。前段时间由于朋友想搭建一套直播时提供稳定数据传输的服务器,所以就研究了一下如何搭建及使用。 1、下载nginx 首先我们要知道一般nginx不能直接配置rtmp服务,在Windows系统上需要特殊nginx版本…...

汉字可视化探索平台:基于Flask+Vue的汉字浏览系统架构与实现

1. 项目概述:一个汉字学习者的“浏览器”如果你和我一样,对汉字的结构、演变和背后的文化故事着迷,那你一定经历过这样的时刻:在阅读古籍、碑帖,或者仅仅是看到一个生僻字时,心里会冒出无数个问号——这个字…...

自建团队协作平台TeamClaw:从架构设计到部署运维全指南

1. 项目概述与核心价值最近在折腾一个挺有意思的开源项目,叫teamclaw,仓库地址是teamclawai/teamclaw。乍一看这个名字,可能有点摸不着头脑,但深入了解一下,你会发现它瞄准的是一个非常具体且高频的痛点:团…...

实战配置指南:5个技巧让PlayStation手柄在Windows上发挥专业级性能

实战配置指南:5个技巧让PlayStation手柄在Windows上发挥专业级性能 【免费下载链接】DS4Windows Like those other ds4tools, but sexier 项目地址: https://gitcode.com/gh_mirrors/ds/DS4Windows DS4Windows是一款功能强大的开源控制器兼容工具,…...

美国通信业去监管趋势下的技术生态变革与产业应对策略

1. 从“去监管”信号看美国通信业格局重塑 2017年初,当阿吉特派伊(Ajit Pai)正式接任美国联邦通信委员会(FCC)主席时,他的一项早期举措——为广播公司和有线电视运营商削减文书工作规定——几乎在所有人的预…...

Cortex-R52 MBIST与March算法在嵌入式存储测试中的应用

1. Cortex-R52 MBIST测试技术解析在嵌入式系统开发中,存储器可靠性直接影响整个系统的稳定性。作为Arm Cortex-R系列中的实时处理器,Cortex-R52集成了PMC-R52(Programmable Memory Controller)模块,专门用于执行存储器…...

)

3dmax动画期末作业全流程分享(附技术细节+避坑指南)

前言:期末将至,相信很多学习3dmax的小伙伴都在为动画期末作业发愁——从创意构思到建模、动画制作,再到渲染输出,每一步都可能遇到各种问题。本次就结合我的期末作业实践,详细分享从前期准备到成品交付的完整流程&…...

【AI】短期记忆:会话上下文管理与实现

短期记忆:会话上下文管理与实现 📝 本章学习目标:本章深入探讨记忆机制,这是AI Agent持续执行的关键能力。通过本章学习,你将全面掌握"短期记忆:会话上下文管理与实现"这一核心主题。 一、引言&a…...

AI编程助手上下文管理工具devcontext:构建项目记忆库提升开发效率

1. 项目概述:当AI助手拥有“记忆”,开发效率的质变如果你和我一样,每天大部分时间都在和代码编辑器、终端以及各种文档打交道,那你一定对这样的场景不陌生:接手一个新项目,光是理解代码库的结构、各个模块的…...

Git Conflict Resolution

1. 这篇文章解决什么问题? Git 冲突不是异常情况,而是多人协作和分支开发里的正常现象。 常见问题包括: 1. 为什么会产生冲突? 2. 冲突文件里的 <<<<<<<、、>>>>>>> 是什么?…...

如何将Claude Code的配置无缝迁移至Taotoken平台以解决封号困扰

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 如何将Claude Code的配置无缝迁移至Taotoken平台以解决封号困扰 Claude Code 作为一款高效的编程助手,其核心能力依赖于…...