华为---配置基本的访问控制列表(ACL)

11、访问控制列表(ACL)

11.1 配置基本的访问控制列表

11.1.1 原理概述

访问控制列表ACL(Access Control List)是由permit或deny语句组成的一系列有顺序的规则集合,这些规则根据数据包的源地址、目的地址、源端口、目的端口等信息来描述。ACL规则通过匹配报文中的信息对数据包进行分类,路由设备根据这些规则判断哪些数据包可以通过,哪些数据包需要拒绝。

按照访问控制列表的用途,可以分为基本的访问控制列表和高级的访问控制列表,基本ACL可使用报文的源IP地址、时间段信息来定义规则,编号范围为2000~2999。一个ACL可以由多条“deny/permit”语句组成,每一条语句描述一条规则,每条规则有一个Rule-ID。Rule-ID可以由用户进行配置,也可以由系统自动根据步长生成,默认步长为5,Rule-ID默认按照配置先后顺序分配0、5、10、15等,匹配顺序按照ACL的Rule-ID的顺序,从小到大进行匹配。

11.1.2 实验内容

本实验模拟企业网络环境,R1为分支机构A管理员所在IT部门的网关,R2为分支机构A用户部门的网关,R3为分支机构A去往总部出口的网关设备,R4为总部核心路由器设备。整网运行OSPF协议,并在区域0内。企业设计通过远程方式管理核心网路由器R4,要求只能由R1所连的PC访问R4,其他设备均不能访问。

11.1.3 实验拓扑

11.1.4 实验编址

| 设备 | 接口 | IP地址 | 子网掩码 | 默认网关 |

|---|---|---|---|---|

| AR1(AR2220) | GE 0/0/0 | 172.16.1.1 | 255.255.255.252 | N/A |

| AR1(AR2220) | GE 0/0/2 | 192.168.10.254 | 255.255.255.0 | N/A |

| AR2(AR2220) | GE 0/0/1 | 172.16.2.1 | 255.255.255.252 | N/A |

| AR2(AR2220) | GE 0/0/2 | 192.168.20.254 | 255.255.255.0 | N/A |

| AR3(AR2220) | GE 0/0/0 | 172.16.1.2 | 255.255.255.252 | N/A |

| AR3(AR2220) | GE 0/0/1 | 172.16.2.2 | 255.255.255.252 | N/A |

| AR3(AR2220) | GE 0/0/2 | 172.16.3.2 | 255.255.255.252 | N/A |

| AR4(AR2220) | GE 0/0/2 | 172.16.3.1 | 255.255.255.252 | N/A |

| PC1 | Ethernet 0/0/1 | 192.168.10.1 | 255.255.255.0 | 192.168.10.254 |

| PC2 | Ethernet 0/0/1 | 192.168.20.1 | 255.255.255.0 | 192.168.20.254 |

11.1.5 实验步骤

1、基本配置

根据实验编址表进行基本的IP地址配置和OSPF配置。

[AR1]interface GigabitEthernet 0/0/0

[AR1-GigabitEthernet0/0/0]ip address 172.16.1.1 30

[AR1-GigabitEthernet0/0/0]interface GigabitEthernet 0/0/2

[AR1-GigabitEthernet0/0/2]ip address 192.168.10.254 24

[AR1-GigabitEthernet0/0/2]ospf 1

[AR1-ospf-1]area 0

[AR1-ospf-1-area-0.0.0.0]network 192.168.10.0 0.0.0.255

[AR1-ospf-1-area-0.0.0.0]network 172.16.1.0 0.0.0.3[AR2]interface GigabitEthernet 0/0/1

[AR2-GigabitEthernet0/0/1]ip address 172.16.2.1 30

[AR2-GigabitEthernet0/0/1]interface GigabitEthernet 0/0/2

[AR2-GigabitEthernet0/0/2]ip address 192.168.20.254 24

[AR2-GigabitEthernet0/0/2]ospf 1

[AR2-ospf-1]area 0

[AR2-ospf-1-area-0.0.0.0]network 172.16.2.0 0.0.0.3

[AR2-ospf-1-area-0.0.0.0]network 192.168.20.0 0.0.0.255[AR3]interface GigabitEthernet 0/0/0

[AR3-GigabitEthernet0/0/0]ip address 172.16.1.2 30

[AR3-GigabitEthernet0/0/0]interface GigabitEthernet 0/0/1

[AR3-GigabitEthernet0/0/1]ip address 172.16.2.2 30

[AR3-GigabitEthernet0/0/1]interface GigabitEthernet 0/0/2

[AR3-GigabitEthernet0/0/2]ip address 172.16.3.2 30

[AR3-GigabitEthernet0/0/2]ospf 1

[AR3-ospf-1]area 0

[AR3-ospf-1-area-0.0.0.0]network 172.16.1.0 0.0.0.3

[AR3-ospf-1-area-0.0.0.0]network 172.16.2.0 0.0.0.3

[AR3-ospf-1-area-0.0.0.0]network 172.16.3.0 0.0.0.3[AR4]interface GigabitEthernet 0/0/2

[AR4-GigabitEthernet0/0/2]ip address 172.16.3.1 30

[AR4-GigabitEthernet0/0/2]ospf 1

[AR4-ospf-1]area 0

[AR4-ospf-1-area-0.0.0.0]network 172.16.3.0 0.0.0.3[PC1]interface GigabitEthernet 0/0/2

[PC1-GigabitEthernet0/0/2]ip address 192.168.10.1 24

[PC1-GigabitEthernet0/0/2]ospf 1

[PC1-ospf-1]area 0

[PC1-ospf-1-area-0.0.0.0]network 192.168.10.0 0.0.0.255[PC2]interface GigabitEthernet00/0/2

[PC2-GigabitEthernet0/0/2]ip address 192.168.20.1 24

[PC2-GigabitEthernet0/0/2]ospf 1

[PC2-ospf-1]area 0

[PC2-ospf-1-area-0.0.0.0]network 192.168.20.0 0.0.0.255

配置完成后测试PC1和AR4的连通性。

[PC1]ping 172.16.3.1PING 172.16.3.1: 56 data bytes, press CTRL_C to breakReply from 172.16.3.1: bytes=56 Sequence=1 ttl=253 time=30 msReply from 172.16.3.1: bytes=56 Sequence=2 ttl=253 time=20 msReply from 172.16.3.1: bytes=56 Sequence=3 ttl=253 time=30 msReply from 172.16.3.1: bytes=56 Sequence=4 ttl=253 time=20 msReply from 172.16.3.1: bytes=56 Sequence=5 ttl=253 time=60 ms--- 172.16.3.1 ping statistics ---5 packet(s) transmitted5 packet(s) received0.00% packet lossround-trip min/avg/max = 20/32/60 ms

2、配置基本ACL访问控制

在总部核心路由器R4上面配置Telnet相关配置,配置用户密码为:huawei

[AR4]user-interface vty 0 4

[AR4-ui-vty0-4]authentication-mode password

Please configure the login password (maximum length 16):huawei

配置完成后,尝试在PC1和PC2上建立Telnet连接。

<PC1>telnet 172.16.3.1

Trying 172.16.3.1 ...

Press CTRL+K to abort

Connected to 172.16.3.1 ...

Login authentication

Password:

<AR4>

可以观察到,只要路由可达的设备,并且拥有Telnet密码,都可以成功访问核心路由器R4,这是不安全的。

在R4上面使用acl命令创建一个编号型ACL,基本ACL的范围是2000-2999.接下来在ACL视图中,使用rule命令配置ACL规则,指定规则ID为5,允许数据包源地址为192.168.10.1的报文通过,反掩码为0.0.0.255,即精确匹配。第二条规则ID为10,拒绝任意原地址的数据包通过。ACL配置完成后,在vty中使用inbound调用。

[AR4]acl 2000

[AR4-acl-basic-2000]rule 5 permit source 192.168.10.1 0.0.0.255

[AR4-acl-basic-2000]rule 10 deny source any

[AR4-acl-basic-2000]quit

[AR4]user-interface vty 0 4

[AR4-ui-vty0-4]acl 2000 inbound

此时测试可以观察到,现在只有PC1可以访问,其他设备都不能访问。

<PC1>telnet 172.16.3.1

Trying 172.16.3.1 ...

Press CTRL+K to abort

Connected to 172.16.3.1 ...

Login authentication

Password:

<AR4><PC2>telnet 172.16.3.1

Trying 172.16.3.1 ...

Press CTRL+K to abort

Error: Failed to connect to the remote host.

要想增加其他设备如AR3可以访问AR4的话,只能使用ACL规则ID在10的前面的ID编号才能正常访问,因为编号10是拒绝所有访问。

相关文章:

华为---配置基本的访问控制列表(ACL)

11、访问控制列表(ACL) 11.1 配置基本的访问控制列表 11.1.1 原理概述 访问控制列表ACL(Access Control List)是由permit或deny语句组成的一系列有顺序的规则集合,这些规则根据数据包的源地址、目的地址、源端口、目的端口等信息来描述。A…...

Apple Intelligence,我们能得到什么?(上)

苹果公司WWDC 2024发布会,苹果AI成为最吸睛的焦点。不过,苹果的AI不是大家口中的AI,而是苹果独有的概念:Apple Intelligence,苹果智能。 所谓Apple Intelligence,被定义为iPhone、iPad和Mac的个人智能系统…...

【数据库中的存储桶】

存储桶是对象存储系统中的一个核心概念,起源于Amazon S3(Simple Storage Service)并被其他对象存储解决方案(如MinIO、Google Cloud Storage等)广泛采用。在传统的文件系统中,我们通常使用目录和子目录来组…...

多选项卡的shiny

下面是一个包含多个选项卡的 Shiny 应用程序示例代码。在这个例子中,我们创建了一个包含三个选项卡的 Shiny 应用程序,每个选项卡中都有不同的内容。 library(shiny)# Define UI ui <- fluidPage(titlePanel("多选项卡 Shiny 应用"),tabse…...

Python项目Django框架发布相关

1.Nginx配置 server { listen 80; server_name 域名地址;location / { uwsgi_pass 0.0.0.0:4563;// 运行地址include uwsgi_params;} location /static{ // 静态文件路径alias /www/wwwroot/djserverproject/static;}}server { listen 443; server_name 域名地址;ssl_certific…...

kettle使用手册 安装9.0版本 建议设置为英语

0.新建转换的常用组件 0. Generate rows 定义一个字符串 name value就是字符串的值 0.1 String operations 字段转大写 去空格 1. Json input 来源于一个json文件 1.json 或mq接收到的data内容是json字符串 2. Json output 定义Jsonbloc值为 data, 左侧Fieldname是数据库…...

golang string、byte[]以及rune的基本概念,用法以及区别

在 Go 语言中,string、byte[] 和 rune 是处理文本和字符的三种不同数据类型。它们有各自的用途和特点,下面将详细介绍它们的基本概念、用法以及区别。 1. string 基本概念 字符串类型:string 是 Go 语言中的一种基本类型,用于表…...

全国211大学名单及排名

序号 名称 省份 985 211 双一流 1 北京大学 北京 是 是 是 2 清华大学 北京 是 是 是 3 复旦大学 上海 是 是 是 4 上海交通大学 上海 是 是 是 5 浙江大学 浙江 是 是 是 6 国防科技大学 湖南 是 是 是 7 中国人民大学 北京 是 …...

ASR 语音识别相关

ASR 语音识别 ASR(Automatic Speech Recognition,自动语音识别)是一种能够将语音转换为文本的技术。这种技术使得计算机能够“听懂”我们说的话,并将它们记录下来。这项技术被广泛应用于日常生活中的各种场景,比如语音…...

kotlin require和assert 区别

在 Kotlin 中,require 和 assert 是两种用于验证条件的方法,主要区别在于它们的使用场景和触发机制。 require require 用于函数参数的验证。如果条件不满足,它会抛出 IllegalArgumentException 异常。这通常用于对公共 API 的输入参数进行…...

考研:数学一/二 和英语一/二 有什么区别

考研数学一/二 区别: 考试内容: 数学一:考查内容包括高等数学、线性代数、以及概率论与数理统计,覆盖的知识面较为全面,题目难度也相对较高。数学二:考试内容包含高等数学和线性代数,不包括概率…...

地铁中的CAN通信--地铁高效安全运转原理

目前地铁采用了自动化的技术来实现控制,有ATC(列车自动控制)系统可以实现列车自动驾驶、自动跟踪、自动调度;SCADA(供电系统管理自动化)系统可以实现主变电所、牵引变电所、降压变电所设备系统的遥控、遥信、遥测;BAS(环境监控系统)和FAS(火灾报警系统)可以实现车站…...

简化数据提取:Excel-Extractor 使用指南

前言 在当今数据驱动的世界中,从复杂的 Excel 文件中提取和分析数据是许多业务和研究工作的基本需求。为了简化这一过程,Excel-Extractor 项目应运而生。本文将为你介绍 Excel-Extractor 的功能和如何在你的项目中使用它。 什么是 Excel-Extractor&…...

用户中心项目全流程

企业做项目流程 需求分析 > 设计(概要设计 、 详细设计) > 技术选型 >初始化项目 / 引入需要的技术 > 写个小demo > 写代码 (实现业务逻辑) > 测试(单元测试)> 代码提交 / 代码评审 …...

达梦数据库的系统视图v$database

达梦数据库的系统视图v$database 基础信息 OS版本: Red Hat Enterprise Linux Server release 7.9 (Maipo) DB版本: DM Database Server 64 V8 DB Version: 0x7000c 03134284132-20240115-215128-20081在达梦数据库(Dameng Database…...

Vue.js中的虚拟DOM

一.节点和状态 在我们平常对DOM操作的时候,之前在vue没有诞生之前,以命令式的方式对DOM进行操作,页面上的每一个元素都可以看做成一个节点状态。 二.剔除和渲染 框架都有自己渲染的方式,假设一个页面的状态,随着Ajax请求的放松,状态发生改变,有以下的两种方式供你选择&#…...

【设计模式之迭代器模式 -- C++】

迭代器模式 – 遍历集合,无需暴露 迭代器模式是一种设计模式,用于顺序访问集合对象的元素,而无需暴露其底层实现。迭代器模式分离了集合对象的遍历行为,使得访问元素时,可以不必了解集合对象的底层实现。 组成 迭代…...

Linux网络编程:套接字编程

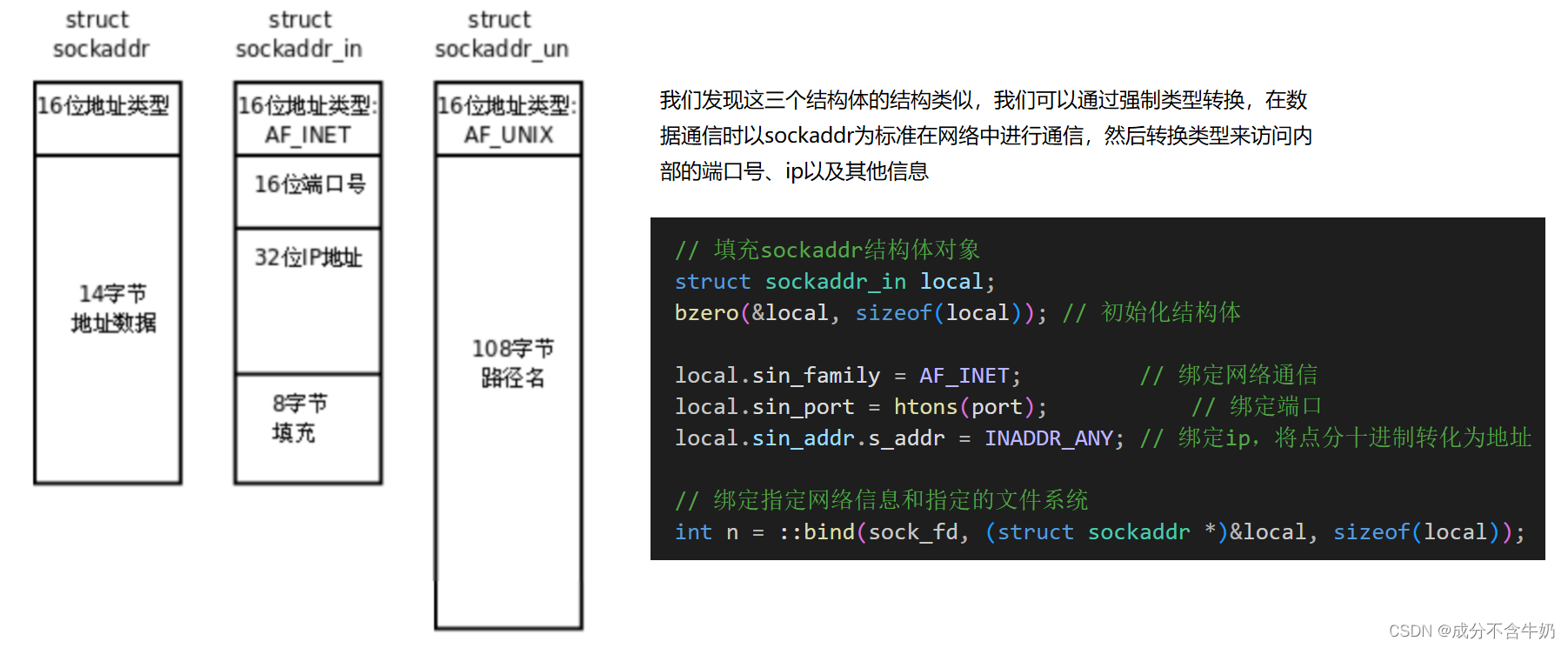

1.Socket套接字编程 1.1.什么是socket套接字编程 Socket套接字编程 是一种基于网络层和传输层网络通信方式,它允许不同主机上的应用程序之间进行双向的数据通信。Socket是网络通信的基本构件,它提供了不同主机间的进程间通信端点的抽象。一个Socket就是…...

多电商账户为什么要用指纹浏览器?

随着电子商务的蓬勃发展,越来越多的商家选择开设多店来扩大经营规模。然而多店运营也带来了一系列的挑战,其中之一就是账号安全。 1. 了解反检测浏览器和代理服务器 在我们开始讨论如何有效地使用反检测浏览器之前,我们首先需要了解这两个工…...

用Rancher2.8.5部署K8s集群

参考:通过Rancher 2.7.5部署企业生产级K8s集群 新K8s集群的环境信息 Rancher1台,K8s集群6台(1台rancher,3台master,4台node)。 Name|lmage Name|IP Address|Flavor|Comment project-root-dev-rancher|Ro…...

如何在手机上免费播放任何视频格式?VLC for Android给你答案!

如何在手机上免费播放任何视频格式?VLC for Android给你答案! 【免费下载链接】vlc-android VLC for Android, Android TV and ChromeOS 项目地址: https://gitcode.com/gh_mirrors/vl/vlc-android 你是否曾经遇到过这样的情况:下载了…...

如何在Windows上轻松安装APK文件?APK Installer完整指南

如何在Windows上轻松安装APK文件?APK Installer完整指南 【免费下载链接】APK-Installer An Android Application Installer for Windows 项目地址: https://gitcode.com/GitHub_Trending/ap/APK-Installer 还在为Windows上安装安卓应用而烦恼吗?…...

一站式解决Windows程序运行问题的Visual C++运行库修复指南

一站式解决Windows程序运行问题的Visual C运行库修复指南 【免费下载链接】vcredist AIO Repack for latest Microsoft Visual C Redistributable Runtimes 项目地址: https://gitcode.com/gh_mirrors/vc/vcredist 你是否曾经遇到过打开软件时突然弹窗提示"缺少msv…...

告别模拟器!3种方法在Windows上直接安装Android应用

告别模拟器!3种方法在Windows上直接安装Android应用 【免费下载链接】APK-Installer An Android Application Installer for Windows 项目地址: https://gitcode.com/GitHub_Trending/ap/APK-Installer 想在Windows电脑上流畅运行Android应用,却厌…...

终极指南:如何使用OpenCore Legacy Patcher让旧款Mac焕发新生

终极指南:如何使用OpenCore Legacy Patcher让旧款Mac焕发新生 【免费下载链接】OpenCore-Legacy-Patcher Experience macOS just like before 项目地址: https://gitcode.com/GitHub_Trending/op/OpenCore-Legacy-Patcher 还在为你的老款Mac无法升级最新macO…...

无人机、自动驾驶如何搞定GNSS模糊度?快速固定技巧与RTKLib实战

无人机与自动驾驶中的GNSS模糊度快速固定:RTKLib实战指南 在动态环境中实现厘米级定位的关键,往往取决于GNSS信号中整周模糊度的快速准确固定。对于无人机飞控开发者而言,模糊度固定速度直接关系到飞行轨迹的平滑性;自动驾驶工程师…...

地理空间AI基准测试平台geobench:标准化评估与实战指南

1. 项目概述:一个为地理空间AI量身定制的基准测试平台如果你正在或即将踏入地理空间人工智能这个领域,无论是想评估一个预训练模型在遥感影像上的表现,还是想为自己的新算法找一个公平、全面的“擂台”,你大概率会遇到一个头疼的问…...

)

PyTorch预训练模型‘解剖课’:以VGG19为例,彻底搞懂如何自定义输出层(避坑指南)

PyTorch预训练模型‘解剖课’:以VGG19为例,彻底搞懂如何自定义输出层(避坑指南) 当你第一次拿到一个预训练好的VGG19模型,兴奋地准备用它提取图像特征时,却发现自己被卡在了第一步——这个"黑箱"…...

com0com虚拟串口驱动终极指南:免费创建无限COM端口对,彻底摆脱物理线缆束缚

com0com虚拟串口驱动终极指南:免费创建无限COM端口对,彻底摆脱物理线缆束缚 【免费下载链接】com0com Null-modem emulator - The virtual serial port driver for Windows. Brought to you by: vfrolov [Vyacheslav Frolov](http://sourceforge.net/u/v…...

表面贴装TVS二极管选型与应用全解析

1. 表面贴装功率TVS二极管的核心优势解析在电信基站、工业控制系统等关键电力应用中,一次意外的浪涌事件可能导致数万元设备损坏和数小时系统宕机。传统通孔封装的TVS二极管虽然能提供基础保护,但实测数据显示其引线电感导致的额外电压尖峰可达60V以上。…...