13_网络安全

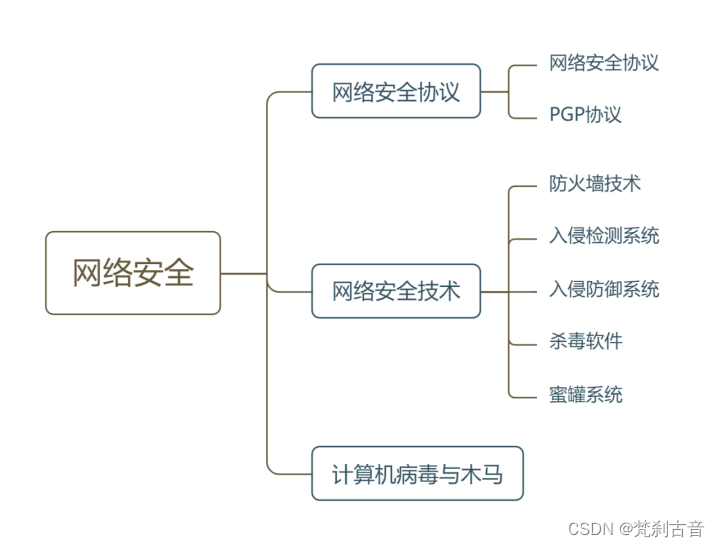

目录

网络安全协议

网络安全协议

PGP协议

网络安全技术

防火墙技术

入侵检测系统

入侵防御系统

杀毒软件

蜜罐系统

计算机病毒与木马

网络安全协议

网络安全协议

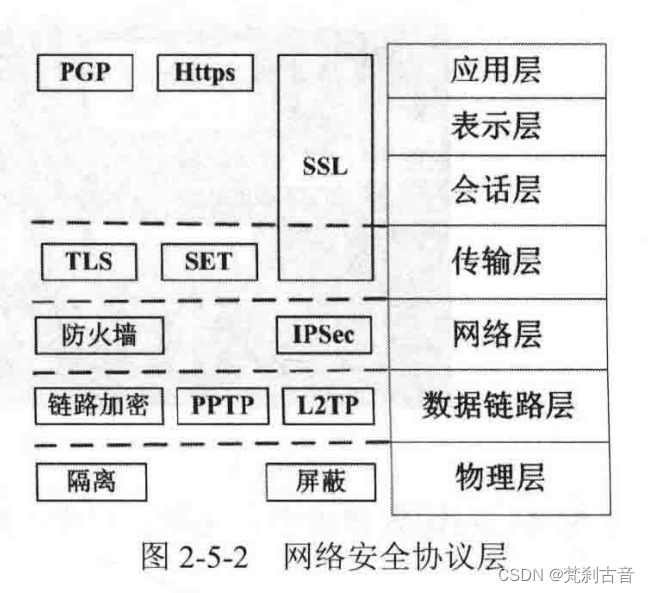

物理层主要使用物理手段隔离、屏蔽物理设备等,其他层都是靠协议来保证传输的安全,具体如图所示,要求记住每层的安全协议名。

SSL协议用于网银交易,SSL被设计为加强Web安全传输(HTTP/HTTPS/)的协议(还有SMTP/NNTP等),SSH被设计为加强Telnet/FTP会话层安全的传输协议。

SET安全电子交易协议主要应用于B2C模式(电子商务)中保障支付信息的安全性。SET协议本身比较复杂,设计比较严格,安全性高,它能保证信息传输的机密性、真实性、完整性和不可否认性。SET协议是PKI框架下的一个典型实现,同时也在不断升级和完善,如SET2.0将支持借记卡电子交易。

PGP协议

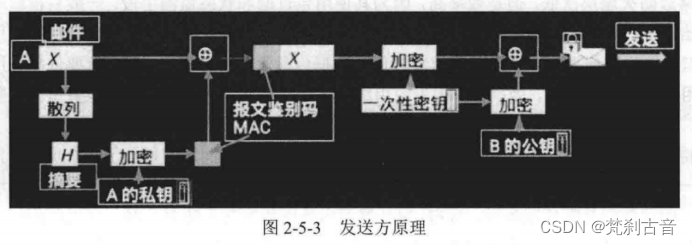

安全电子邮件协议,多用于电子邮件传输的安全协议,是比较完美的一种安全协议。

PGP提供两种服务:数据加密和数字签名。数据加密机制可以应用于本地存储的文件,也可以应用于网络上传输的电子邮件。数字签名机制用于数据源身份认证和报文完整性验证。PGP使用RSA公钥证书进行身份认证,使用IDEA(128位密钥)进行数据加密,使用MD5进行数据完整性验证。

发送方A有三个密钥:A的私钥、B的公钥、A生成的一次性对称密钥。

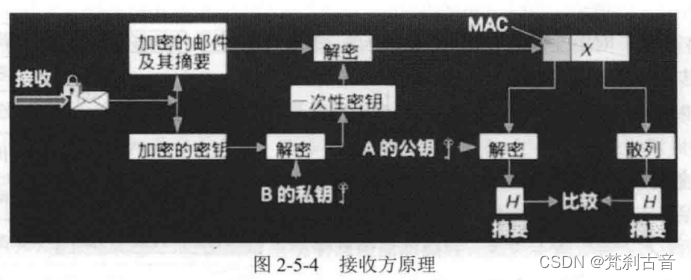

接收方B有两个密钥:B的私钥、A的公钥。

发送方原理:A使用安全散列算法(Secure Hash Algorithm,SHA),将明文生成信息摘要,然后使用A的私钥,对信息摘要进行数字签名,将摘要和明文都用一次性对称密钥加密,然后将对称密钥用B的公钥加密,最终将这整套数据传输到互联网上,如图所示。

接收方原理:B接收到密文后,首先使用B的私钥解密,获取一次性对称密钥,然后使用对称密钥来解密密文,获取经过数字签名的信息摘要和明文,接着使用A的公钥核实数字签名,得到信息摘要,再使用SHA算法,将明文生成信息摘要,和接收到的信息摘要比对,如果无误,则安全,如图所示。

上述,发送方和接收方的加密和解密过程是完全的逆过程,要注意理解。

网络安全技术

防火墙技术

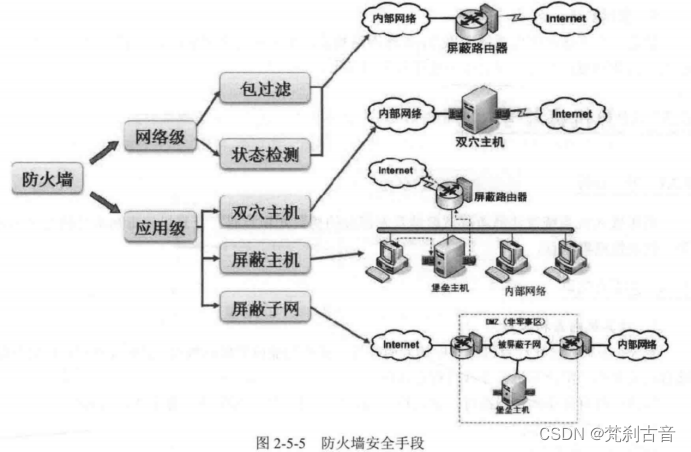

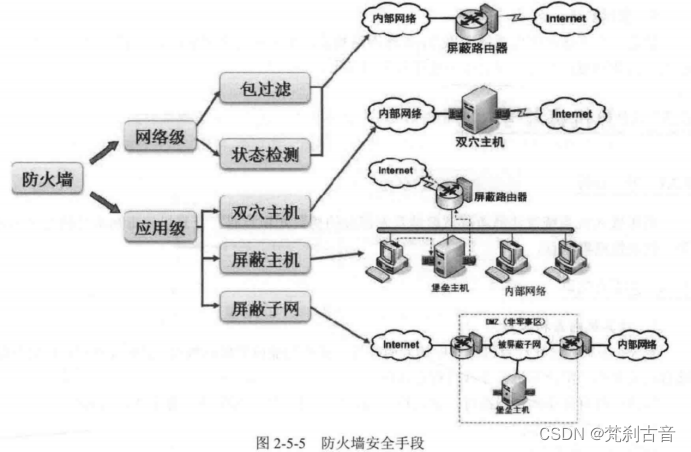

防火墙是在内部网络和外部因特网之间增加的一道安全防护措施,分为网络级防火墙和应用级防火墙,两级之间的安全手段如图所示。

网络级防火墙层次低,但是效率高,因为其使用包过滤和状态监测手段,一般只检验网络包外在(起始地址、状态)属性是否异常。若异常,则过滤掉,不与内网通信,因此对应用和用户是透明的。但是这样的问题是,如果遇到伪装的危险数据包就没办法过滤,此时,就要依靠应用级防火墙。应用级防火墙层次高,效率低,因为应用级防火墙会将网络包拆开,具体检查里面的数据是否有问题,会消耗大量时间,造成效率低下,但是安全强度高。

要特别注意的是图2-5-5中的屏蔽子网方法,是在内网和外网之间增加了一个屏蔽子网,相当于多了一层网络,称为DMZ(非军事区)。这样,内网和外网通信必须多经过一道防火墙,屏蔽子网中一般存放的是邮件服务器、WEB服务器等内外网数据交互的服务器,可以屏蔽掉一些来自内部的攻击,但是完全来自系统内部服务器的攻击还是无法屏蔽掉。

入侵检测系统

入侵检测系统(Intrusion Detection System, IDS)是一种用于监视网络或系统活动的安全工具,目的是发现恶意活动或违反安全策略的行为。IDS可以被视为网络安全的“哨兵”,它通过分析网络流量、系统日志和其他相关信息来检测潜在的入侵和攻击。

防火墙技术主要是分隔来自外网的威胁,却对来自内网的直接攻击无能为力,此时就要用到入侵检测技术。入侵检测技术位于防火墙之后的第二道屏障,作为防火墙技术的补充。

原理:监控当前系统/用户行为,使用入侵检测分析引擎进行分析,这里包含一个知识库系统,囊括了历史行为、特定行为模式等操作,将当前行为和知识库进行匹配,就能检测出当前行为是否是入侵行为,如果是入侵,则记录证据并上报给系统和防火墙,交由它们处理。

上述过程中,即使不是入侵行为,也可以起到一个数据采集的作用,即将当前行为录入知识库作为合法行为,方便之后的匹配。

要注意的是:核心的入侵检测技术依赖于知识库,检测到入侵后,并不能直接处理,只能记录证据和案发现场,类似于监视器,然后上报给系统和防火墙进行处理。

入侵防御系统

入侵防御系统(Intrusion Prevention System, IPS)是一种网络安全技术,旨在检测并主动阻止恶意活动和攻击。IPS是入侵检测系统(IDS)的扩展,不仅能够识别潜在的威胁,还能够采取措施来阻止或减轻这些威胁的影响。

IDS和防火墙技术都是在入侵行为已经发生后所做的检测和分析,而IPS能够提前发现入侵行为,在其还没有进入安全网络之前就防御。

杀毒软件

杀毒软件是一种计算机安全程序,旨在检测、隔离、清除或阻止恶意软件(如病毒、蠕虫、特洛伊木马、勒索软件、间谍软件等)的传播和执行。

杀毒软件用于检测和解决计算机病毒,与防火墙和IDS要区分,计算机病毒要靠杀毒软件,防火墙是处理网络上的非法攻击。

蜜罐系统

蜜罐系统(Honeypot)是一种网络安全技术,用于诱捕攻击者。它模拟或伪装成有价值的目标,但实际上是一个陷阱,用来检测、分析和研究攻击者的行为。蜜罐系统可以是软件或硬件,通常部署在网络的边缘或内部,以吸引攻击者的注意力。

伪造一个蜜罐网络引诱黑客攻击,蜜罐网络被攻击不影响安全网络,并且可以借此了解黑客攻击的手段和原理,从而对安全系统进行升级和优化。

计算机病毒与木马

定义:编制或者在计算机程序中插入的破坏计算机功能或者破坏数据,影响计算机使用并且能够自我复制的一组计算机指令或者程序代码。

特点:具有传染性、隐蔽性、潜伏性、破坏性、针对性、衍生性、寄生性、未知性。

病毒分类见表

病毒分类

| 类型 | 特征 | 危害 |

| 文件型 | 感染DOS下的COM,EXE文件 | 随着DOS的消失已逐步消失,危害越来越小 |

| 引导型 | 启动DOS系统时,病毒被触发 | 随着DOS的消失已逐步消失,危害越来越小 |

| 宏病毒 | 针对Office的一种病毒,由Office的宏语言编写 | 只感染Office文件,其中以Word文档为主 |

| VB脚本病毒 | 通过IE浏览器激活 | 用户浏览网页时会感染,清除较容易 |

| 蠕虫 | 有些采用电子邮件附件的方式发出,有些利用操作系统漏洞进行攻击 | 破坏文件、造成数据丢失,使系统无法正常运行,是目前危害性最大的病毒 |

| 木马 | 通常是病毒携带的一个附属程序 | 夺取计算机控制权 |

| 黑客程序 | 一个利用系统漏洞进行入侵的工具 | 通常会被计算机病毒所携带,用以进行破坏 |

相关文章:

13_网络安全

目录 网络安全协议 网络安全协议 PGP协议 网络安全技术 防火墙技术 入侵检测系统 入侵防御系统 杀毒软件 蜜罐系统 计算机病毒与木马 网络安全协议 网络安全协议 物理层主要使用物理手段隔离、屏蔽物理设备等,其他层都是靠协议来保证传输的安全ÿ…...

C++ 中的数据类型

C规定在创建一个变量或者常量时,必须要指定出相应的数据类型,否则无法给变量分配内存. 1 整型 作用:整型变量表示的是整数类型的数据 C中能够表示整型的类型有以下几种方式,区别在于所占内存空间不同: 数据类型占用…...

CSS|04 复合选择器伪类选择器属性选择器美化超链接

基本选择器:见上篇基本选择器 复合选择器选择器1,选择器2{属性:值;} 多元素选择器,同时匹配选择器1和选择器2,多个选择器之间用逗号分隔举例: p,h1,h2{margin:0px;}E F{属性:值;} 后代元素选择器,匹配所有属于E元素后…...

探索Batch注释的奥秘:REM与::的细微差别

探索Batch注释的奥秘:REM与::的细微差别 在编写Batch文件时,注释是必不可少的部分,它们帮助我们理解代码的意图和逻辑。Batch脚本提供了两种添加注释的方法:REM命令和双冒号::。虽然它们功能相似,但在使用上存在一些细…...

= a + aa + aaa + …aa…a (n 个 a)的和)

C语言 求数列 S(n) = a + aa + aaa + …aa…a (n 个 a)的和

求数列S(n)aaaaaa…aa…a(n个a)之值,其中a是一个数字,n表示a的位数,n由键盘输入。例如222222222222222(此时n5) 这个程序读取用户输入的一个数字 a 和一个正整数 n,计算并输出数列 S(n) 的值。 #include …...

MysqlDump

介绍:mysqldump是一个常用的命令行工具,它用于备份或导出MySQL或MariaDB数据库中的数据。这个工具可以创建一个SQL文件,其中包含数据库的结构和数据,这样就可以在其他MySQL服务器上重新创建数据库或进行数据迁移。 基本语法&#…...

某安全公司DDoS攻击防御2024年6月报告

引言: 在2024年6月,网络空间的安全挑战汹涌澎湃。分布式拒绝服务(DDoS)攻击频发,针对云服务、金融科技及在线教育平台的精密打击凸显出当前网络威胁环境的严峻性。 某安全公司作为网络安全防护的中坚力量,…...

Centos下rpm和yum执行卡住问题(已解决)

问题描述 执行rpm和yum卡住, 没有任何报错信息,且无法 ctrl c 终止,只能通过后台 kill -9 杀死。 问题排查: 查看yum日志:yum -vv 软件包 会发现卡在 loading keyring from rpmdb,即load DB存在问题。 …...

python自动化办公之PyPDF2.errors.DeprecationError

背景:pypdf2库在不断更新换代里面的类,逐渐淘汰一些旧的类 PyPDF2.errors.DeprecationError的意思是我们代码里用到的类计划被淘汰了,系统不推荐使用,解决办法:根据提示use xxx instead使用xxx 替换之前的类 例子1 P…...

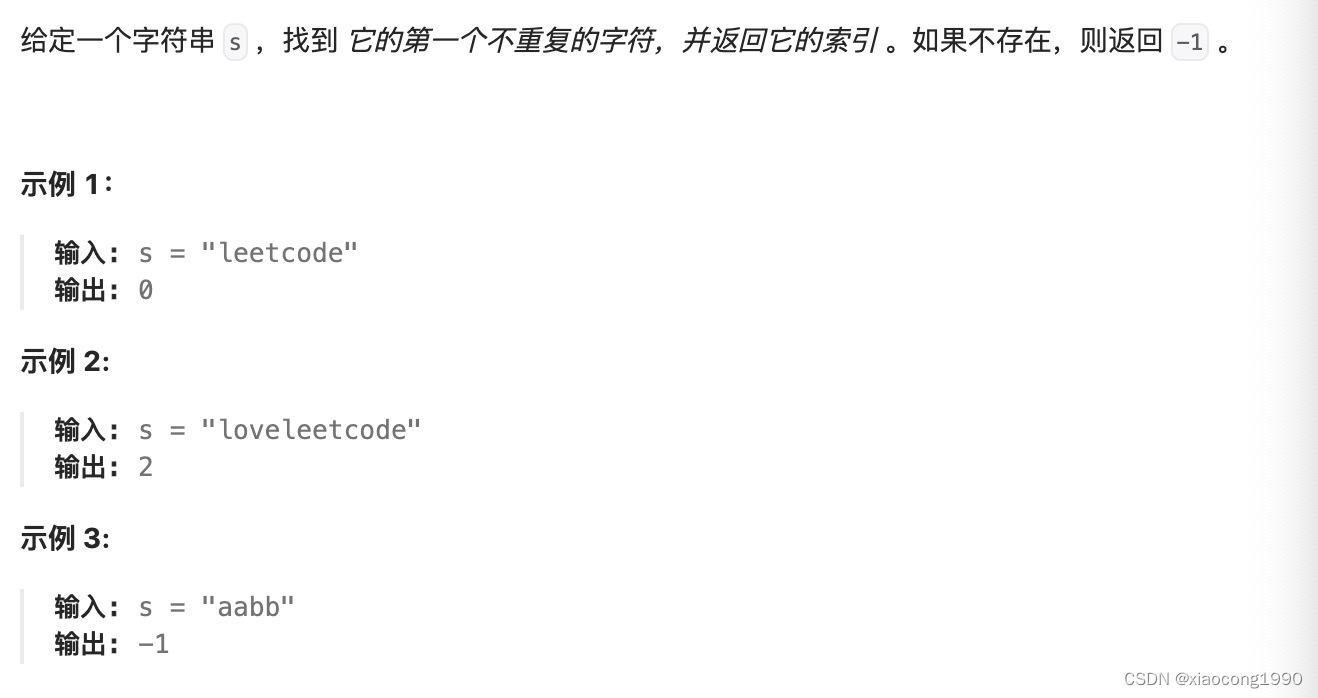

[leetcode]first-unique-character-in-a-string 字符串中的第一个唯一字符

. - 力扣(LeetCode) class Solution { public:int firstUniqChar(string s) {unordered_map<int, int> frequency;for (char ch: s) {frequency[ch];}for (int i 0; i < s.size(); i) {if (frequency[s[i]] 1) {return i;}}return -1;} };...

使用uniapp.pageScrollTo方法进行页面滚动

先看看是不是你想要的: 需求: 有个填写数据的单子在提交的时候,会对必填项做校验,如果必填项没有数据的话,必填项校验生效给出提示,并且页面滚动到第一个需要填写数据的地方。 开发: 因为这个…...

寒武纪实现高维向量的softmax进阶优化和库函数对比

关于寒武纪编程可以参考本人之前的文章添加链接描述,添加链接描述,添加链接描述 实验证明,axis=0和axis=-1的时候,手写softmax速度可以和库函数媲美,甚至于更甚一筹。 src/softmax.mlu #include <bang.h> #include...

我的世界服务器-高版本服务器-MC服务器-生存服务器-RPG服务器-幻世星辰

生存为主,RPG乐趣为辅,重视每位玩家的建议,一起打造心目中的服务器,与小伙伴一起探险我的世界! 服务器版本: 1.18.2 ~ 1.20.4 Q群: 338238381 服务器官网: 星辰毛毛雨-Minecraft高版本生存服务器我的世界…...

倒装COB显示屏与传统SMD显示屏安装方式有哪些不同?

COB显示屏与传统SMD显示屏是商业显示领域中非常重要的两种载体,在前面的文章当中我们为大家阐述了倒装COB显示屏的技术特点,今天跟随COB显示屏厂家深圳市中品瑞科技一起来看看,COB显示屏的安装与传统LED显示屏的安装有哪些不同? 一…...

elasticsearch重置密码

0 案例背景 Elasticsearch三台集群环境,对外端口为6200,忘记elasticsearch密码,进行重置操作 注:若无特殊说明,三台服务器均需进行处理操作 1 停止es /rpa/bin/elasticsearch.sh stop 检查状态 ps -ef|grep elast…...

,减少dom渲染的优化,解决内存问题。)

微信小程序写一个可以滚动虚拟列表(瀑布流),减少dom渲染的优化,解决内存问题。

为什么要写这个? 因为在写小程序的时候首页功能比较多,造成渲染的dom有很多,一直setdata跳转到其他页面或者一直滑动就会卡顿,白屏。官方文档上那个不适用于瀑布流。官方文档 理解 刚开始在写这个的时候,就在想微信…...

人工与智能系统之间的交互方式

人工与智能系统之间的交互方式 #mermaid-svg-xSsFZWak2bsyV0un {font-family:"trebuchet ms",verdana,arial,sans-serif;font-size:16px;fill:#333;}#mermaid-svg-xSsFZWak2bsyV0un .error-icon{fill:#552222;}#mermaid-svg-xSsFZWak2bsyV0un .error-text{fill:#5522…...

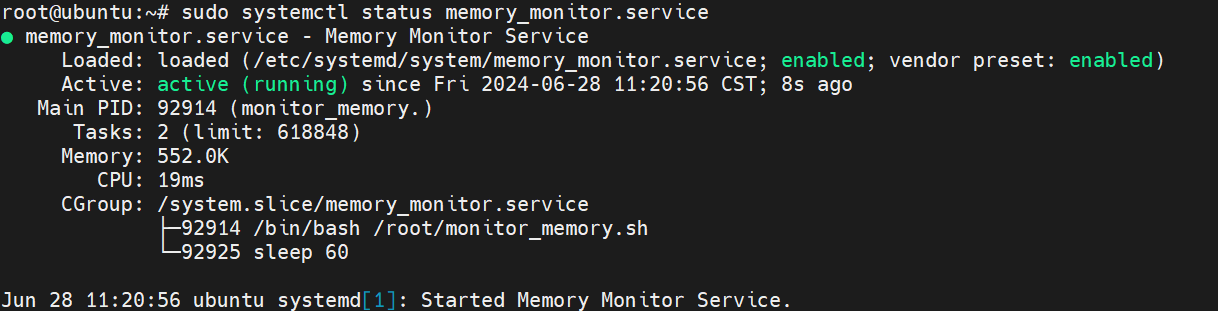

【运维】如何在Ubuntu中设置一个内存守护进程来确保内存不会溢出

文章目录 前言增加守护进程1. 编写监控脚本2. 创建 systemd 服务文件3. 启动并启用服务4. 验证服务是否运行注意事项 如何修改守护进程1. 修改监控脚本2. 重新加载并重启服务3. 验证服务是否运行总结 如何设置一个日志文件来查看信息1. 修改监控脚本以记录日志方法一࿱…...

中的实现。)

调用基类的纯虚函数,如何知道纯虚函数会调用哪个派生类(子类)中的实现。

在 C 中,调用基类的纯虚函数实际上是通过运行时多态性来决定调用哪一个派生类的实现。这种机制是通过虚函数表(vtable)和虚函数指针(vptr)实现的。下面我们来详细探讨一下这个过程。 虚函数表和虚函数指针 虚函数表&a…...

塑造卓越企业家IP:多维度视角下的策略解析

在构建和塑造企业家IP的过程中,我们需要从多个维度进行考量,以确保个人品牌能够全面、立体地展现企业家的独特魅力和价值。以下是从不同角度探讨如何做好一个企业家IP的策略。 一、从个人特质出发 深入了解自我:企业家需要清晰地认识到自己的…...

如何用二维图像实现三维物体识别?)

多视角卷积神经网络(MVCNN)如何用二维图像实现三维物体识别?

多视角卷积神经网络(MVCNN)如何用二维图像实现三维物体识别? 【免费下载链接】mvcnn_pytorch MVCNN on PyTorch 项目地址: https://gitcode.com/gh_mirrors/mv/mvcnn_pytorch 在计算机视觉领域,三维物体识别一直是一个具有…...

EB Garamond 12:免费获取专业复古字体与RCS学术引用系统的完整指南

EB Garamond 12:免费获取专业复古字体与RCS学术引用系统的完整指南 【免费下载链接】EBGaramond12 项目地址: https://gitcode.com/gh_mirrors/eb/EBGaramond12 想要为你的设计作品注入文艺复兴时期的优雅韵味,同时获得专业的学术引用功能吗&…...

Windows安卓应用安装器终极指南:3种方法实现跨平台无缝体验

Windows安卓应用安装器终极指南:3种方法实现跨平台无缝体验 【免费下载链接】APK-Installer An Android Application Installer for Windows 项目地址: https://gitcode.com/GitHub_Trending/ap/APK-Installer 在移动互联网时代,我们经常遇到这样…...

Divinity Mod Manager:如何用技术架构解决《神界:原罪2》模组管理的复杂性?

Divinity Mod Manager:如何用技术架构解决《神界:原罪2》模组管理的复杂性? 【免费下载链接】DivinityModManager A mod manager for Divinity: Original Sin - Definitive Edition. 项目地址: https://gitcode.com/gh_mirrors/di/Divinity…...

Arm Neoverse CMN-650架构解析与配置优化指南

1. Arm Neoverse CMN-650架构概览在现代多核处理器系统中,一致性互连网络是实现高效数据共享的关键基础设施。作为Arm Neoverse平台的核心组件,CMN-650采用创新的Mesh架构设计,为多核SoC提供了高带宽、低延迟的片上互连解决方案。与传统的总线…...

BepInEx插件框架:为什么它是Unity游戏Mod开发的终极解决方案?

BepInEx插件框架:为什么它是Unity游戏Mod开发的终极解决方案? 【免费下载链接】BepInEx Unity / XNA game patcher and plugin framework 项目地址: https://gitcode.com/GitHub_Trending/be/BepInEx 你是否曾经想过为喜欢的Unity游戏添加新功能&…...

Crustocean/conch:云原生容器化应用构建与部署的自动化工具箱

1. 项目概述与核心价值最近在折腾一个很有意思的项目,叫“Crustocean/conch”。光看这个名字,你可能觉得有点摸不着头脑,又是“甲壳海洋”又是“海螺”的。其实,这是一个非常典型的、由开发者社区驱动的开源项目命名风格ÿ…...

SysML v2系统建模语言:2025年模型驱动系统工程实战指南

SysML v2系统建模语言:2025年模型驱动系统工程实战指南 【免费下载链接】SysML-v2-Release The latest incremental release of SysML v2. Start here. 项目地址: https://gitcode.com/gh_mirrors/sy/SysML-v2-Release SysML v2系统建模语言作为新一代系统工…...

)

Mac磁盘工具里找不到APFS格式?别急,可能是你的U盘分区表选错了(GUID分区图详解)

Mac磁盘工具里找不到APFS格式?可能是分区表惹的祸 当你准备将外置存储设备格式化为APFS时,却发现磁盘工具里压根没有这个选项——这种场景对Mac用户来说并不陌生。上周帮同事迁移数据时就遇到了这个典型问题:一块全新的SSD移动硬盘插入MacBoo…...

开源项目脚手架工具:从零到一快速构建标准化项目

1. 项目概述:当开源遇上“锻造”在开源的世界里,我们常常面临一个看似简单实则棘手的问题:如何将一个灵光一现的想法,或者一个内部使用的工具,快速、规范地“锻造”成一个真正意义上的开源项目?这不仅仅是把…...