深入探讨光刻技术:半导体制造的关键工艺

前言

光刻(Photolithography)是现代半导体制造过程中不可或缺的一环,它的精度和能力直接决定了芯片的性能和密度。本文将详细介绍光刻技术的基本原理、过程、关键技术及其在半导体制造中的重要性。

光刻技术的基本原理

光刻是一种利用光化学反应在半导体晶圆表面创建微观图案的技术。这个过程始于光刻胶的涂布,随后经过曝光、显影、蚀刻等步骤,将复杂的图案精确地转移到半导体材料上。

光刻胶(Photoresist)

光刻胶是一种对特定波长光敏感的材料,根据其对光反应的不同,可以分为正胶和负胶。正胶在曝光后变得可溶于显影液,而负胶则在曝光后固化,不可溶于显影液。

掩膜(Mask)

掩膜是光刻过程中用于转移图案的模板,上面有通过电子束光刻或其他技术制备的微观图案。掩膜放置在光刻机中,用于将图案通过光照射转移到光刻胶上。

光刻过程的详细步骤

-

涂布光刻胶(Photoresist Coating):

- 首先,将晶圆清洗干净,然后在其表面均匀涂布一层光刻胶。光刻胶的厚度通常在几百纳米到几微米之间,具体取决于所需的图案尺寸和光刻工艺。

-

软烘(Soft Bake):

- 涂布光刻胶后,晶圆进行软烘处理。这个步骤的目的是蒸发掉光刻胶中的溶剂,使光刻胶层更加均匀和稳定。

-

对准和曝光(Alignment and Exposure):

- 将掩膜对准晶圆,然后通过紫外光(UV)或其他波长的光源将掩膜上的图案曝光到光刻胶上。先进的光刻机能够精确对准晶圆和掩膜,以确保图案的准确转移。

-

显影(Developing):

- 曝光后的晶圆通过显影液处理,显影液会溶解曝光区域(正胶)或未曝光区域(负胶)的光刻胶,形成所需的图案。

-

硬烘(Hard Bake):

- 显影后的晶圆进行硬烘处理,以提高光刻胶的硬度和耐蚀性。这一步对于后续的蚀刻过程尤为重要。

-

蚀刻(Etching):

- 在光刻胶的保护下,通过湿法或干法蚀刻工艺,将图案转移到下层材料中。干法蚀刻通常使用等离子体或反应性气体,而湿法蚀刻则使用化学试剂。

-

去除光刻胶(Resist Stripping):

- 完成蚀刻后,通过化学或等离子体方法去除剩余的光刻胶,留下蚀刻后的图案。

先进光刻技术

随着集成电路工艺的发展,传统光刻技术面临越来越大的挑战。以下是几种先进的光刻技术:

极紫外光刻(EUV Lithography)

极紫外光刻使用波长为13.5纳米的极紫外光,能够实现更小的特征尺寸。EUV光源的高能量和短波长使其成为下一代芯片制造的关键技术,但其设备和工艺复杂度也显著增加。

浸没式光刻(Immersion Lithography)

浸没式光刻通过在晶圆和光刻镜头之间引入高折射率液体,增加光的分辨率。该技术能够有效减小图案尺寸,提升芯片的集成度。

多重图案化(Multiple Patterning)

多重图案化技术通过多次光刻和蚀刻步骤,实现更小的图案尺寸。常见的多重图案化方法包括双重图案化(Double Patterning)和三重图案化(Triple Patterning)。

光刻技术在半导体制造中的重要性

光刻技术是半导体制造中实现高精度图案转移的核心工艺,其分辨率和精度直接影响芯片的性能和集成度。随着摩尔定律的推进,光刻技术不断创新,以满足更高密度、更高性能芯片的需求。

-

提升芯片性能:

- 更精细的图案能够实现更高的器件密度和更快的开关速度,从而提升芯片的整体性能。

-

降低制造成本:

- 尽管先进光刻设备昂贵,但通过提高集成度,能够减少晶圆的使用量,从而降低整体制造成本。

-

推动科技进步:

- 光刻技术的进步推动了半导体工业的发展,进而促进了计算机、通信、消费电子等领域的技术革新和进步。

结论

光刻技术作为半导体制造的关键工艺,决定了芯片的性能和成本。随着技术的不断进步,光刻工艺正在向更高的分辨率和更低的成本方向发展。掌握和应用先进的光刻技术,对于保持半导体工业的竞争力和创新能力至关重要。

相关文章:

深入探讨光刻技术:半导体制造的关键工艺

前言 光刻(Photolithography)是现代半导体制造过程中不可或缺的一环,它的精度和能力直接决定了芯片的性能和密度。本文将详细介绍光刻技术的基本原理、过程、关键技术及其在半导体制造中的重要性。 光刻技术的基本原理 光刻是一种利用光化…...

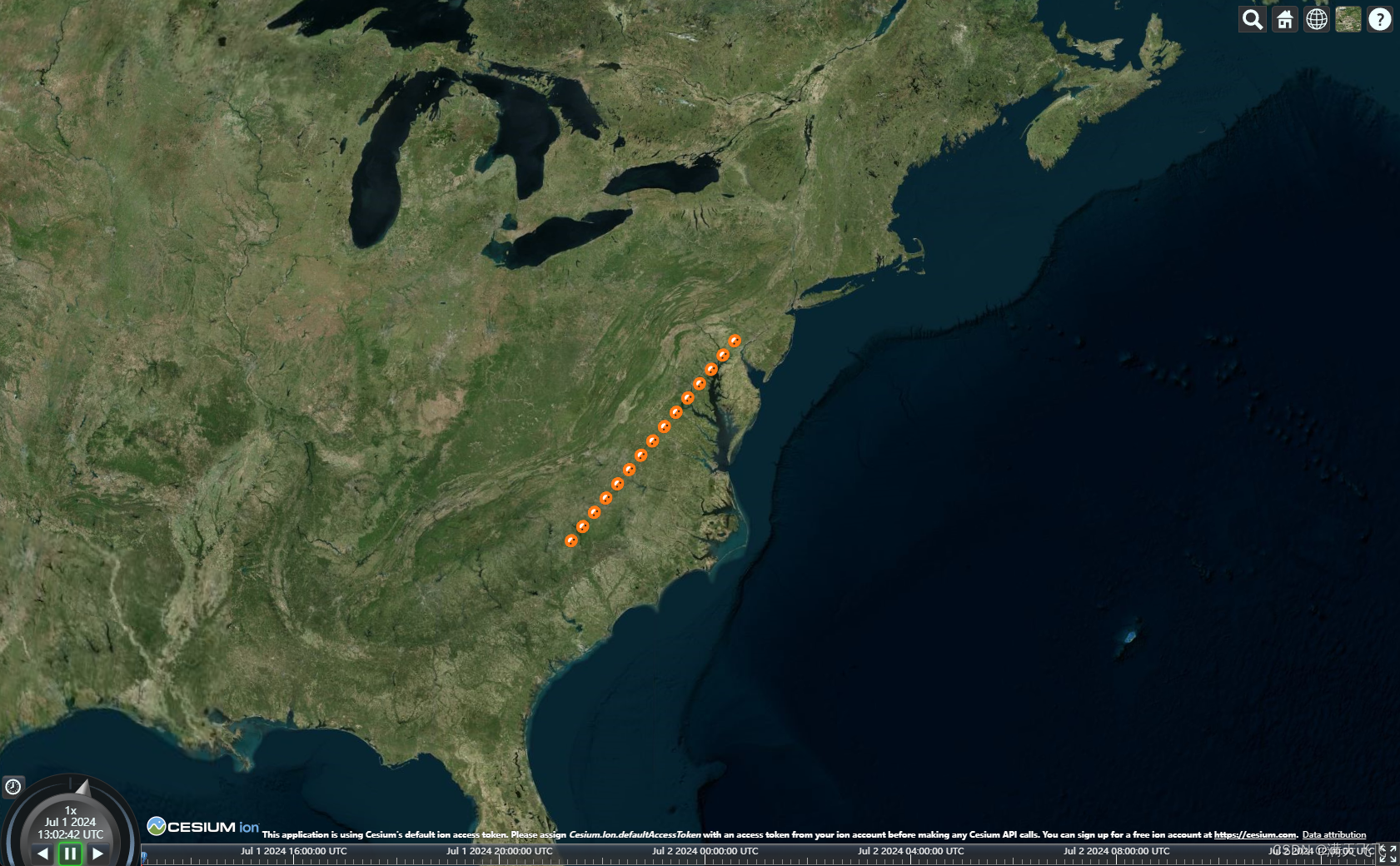

CesiumJS【Basic】- #042 绘制纹理线(Primitive方式)

文章目录 绘制纹理线(Primitive方式)1 目标2 代码2.1 main.ts3 资源文件绘制纹理线(Primitive方式) 1 目标 使用Primitive方式绘制纹理线 2 代码 2.1 main.ts var start = Cesium.Cartesian3.fromDegrees(-75.59777, 40.03883);var...

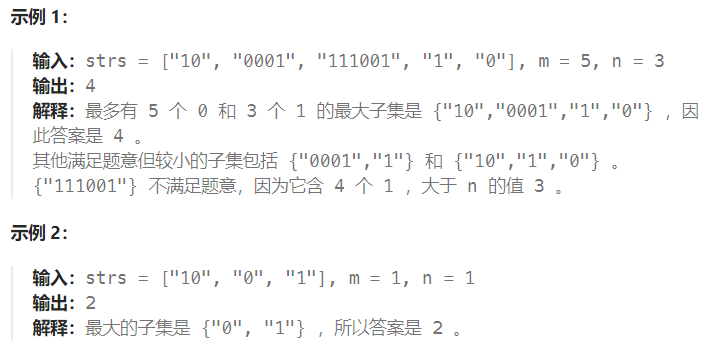

代码随想录第38天|动态规划

1049. 最后一块石头的重量 II 参考 备注: 当物体容量也等同于价值时, 01背包问题的含义则是利用好最大的背包容量sum/2, 使得结果尽可能的接近或者小于 sum/2 等价: 尽可能的平分成相同的两堆, 其差则为结果, 比如 (abc)-d, (ac)-(bd) , 最终的结果是一堆减去另外一堆的和, 问…...

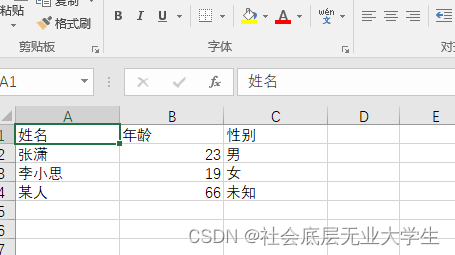

java生成excel,uniapp微信小程序接收excel并打开

java引包,引的是apache.poi <dependency><groupId>org.apache.poi</groupId><artifactId>poi-ooxml</artifactId><version>5.2.3</version></dependency> 写一个测试类,把excel输出到指定路径 public s…...

sam_out 目标检测的应用

缺点参考地址训练验证模型解析 缺点 词表太大量化才可 参考地址 https://aistudio.baidu.com/projectdetail/8103098 训练验证 import os from glob import glob import cv2 import paddle import faiss from out_yolo_model import GPT as GPT13 import pandas as pd imp…...

VLAN原理与配置

AUTHOR :闫小雨 DATE:2024-04-28 目录 VLAN的三种端口类型 VLAN原理 什么是VLAN 为什么使用VLAN VLAN的基本原理 VLAN标签 VLAN标签各字段含义如下: VLAN的划分方式 VLAN的划分包括如下5种方法: VLAN的接口链路类型 创建V…...

使用Spring Boot实现RESTful API

使用Spring Boot实现RESTful API 大家好,我是免费搭建查券返利机器人省钱赚佣金就用微赚淘客系统3.0的小编,也是冬天不穿秋裤,天冷也要风度的程序猿!今天我们将深入探讨如何利用Spring Boot框架实现RESTful API,这是现…...

:八所高校)

中英双语介绍美国常春藤联盟( Ivy League):八所高校

中文版 常春藤联盟简介 常春藤联盟(Ivy League)是美国东北部八所私立大学组成的高校联盟。虽然最初是因体育联盟而得名,但这些学校以其学术卓越、历史悠久、校友杰出而闻名于世。以下是对常春藤联盟的详细介绍,包括其由来、成员…...

【计算机网络】常见的网络通信协议

目录 1. TCP/IP协议 2. HTTP协议 3. FTP协议 4. SMTP协议 5. POP3协议 6. IMAP协议 7. DNS协议 8. DHCP协议 9. SSH协议 10. SSL/TLS协议 11. SNMP协议 12. NTP协议 13. VoIP协议 14. WebSocket协议 15. BGP协议 16. OSPF协议 17. RIP协议 18. ICMP协议 1…...

java实现http/https请求

在Java中,有多种方式可以实现HTTP或HTTPS请求。以下是使用第三方库Apache HttpClient来实现HTTP/HTTPS请求的工具类。 优势和特点 URIBuilder的优势在于它提供了一种简单而灵活的方式来构造URI,帮助开发人员避免手动拼接URI字符串,并处理参…...

NC204871 求和

链接 思路: 对于一个子树来说,子树的节点就包括在整颗树的dfs序中子树根节点出现的前后之间,所以我们先进行一次dfs,用b数组的0表示区间左端点,1表示区间右端点,同时用a数组来标记dfs序中的值。处理完dfs序…...

git克隆代码warning: could not find UI helper ‘git-credential-manager-ui‘

git克隆代码warning: could not find UI helper ‘git-credential-manager-ui’ 方案 git config --global --unset credential.helpergit-credential-manager configure...

Generator 是怎么样使用的以及各个阶段的变化如何

Generators 是 JavaScript 中一种特殊类型的函数,可以在执行过程中暂停,并且在需要时恢复执行。它们是通过 function* 关键字来定义的。Generator 函数返回的是一个迭代器对象,通过调用该迭代器对象的 next() 方法来控制函数的执行。在调用 n…...

一文了解Java中 Vector、ArrayList、LinkedList 之间的区别

目录 1. 数据结构 Vector 和 ArrayList LinkedList 2. 线程安全 Vector ArrayList 和 LinkedList 3. 性能 插入和删除操作 随机访问 4. 内存使用 ArrayList 和 Vector LinkedList 5. 迭代器行为 ArrayList 和 Vector LinkedList 6. 扩展策略 ArrayList Vecto…...

【论文复现|智能算法改进】基于自适应动态鲸鱼优化算法的路径规划研究

目录 1.算法原理2.改进点3.结果展示4.参考文献5.代码获取 1.算法原理 SCI二区|鲸鱼优化算法(WOA)原理及实现【附完整Matlab代码】 2.改进点 非线性收敛因子 WOA 主要通过控制系数向量 A 来决定鲸鱼是搜索猎物还是捕获猎物,即系数向量 A 可…...

【Win测试】窗口捕获的学习笔记

2 辨析笔记 2.1 mss:捕获屏幕可见区域,不适合捕获后台应用 Claude-3.5-Sonnet: MSS库可以用来捕获屏幕上可见的内容;然而,如果游戏窗口被其他窗口完全遮挡或最小化,MSS将无法捕获到被遮挡的游戏窗口内容,而…...

PostgreSQL的学习心得和知识总结(一百四十七)|深入理解PostgreSQL数据库之transaction chain的使用和实现

目录结构 注:提前言明 本文借鉴了以下博主、书籍或网站的内容,其列表如下: 1、参考书籍:《PostgreSQL数据库内核分析》 2、参考书籍:《数据库事务处理的艺术:事务管理与并发控制》 3、PostgreSQL数据库仓库…...

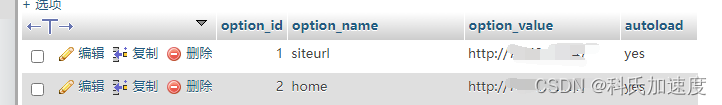

宝塔linux网站迁移步骤

网站迁移到新服务器步骤 1.宝塔网站迁移,有个一键迁移工具,参考官网 宝塔一键迁移API版本 3.0版本教程 - Linux面板 - 宝塔面板论坛 (bt.cn)2 2.修改域名解析为新ip 3.如果网站没有域名,而是用ip访问的,则新宝塔数据库的wp_o…...

: MOSFETIGBT)

电路笔记(三极管器件): MOSFETIGBT

MOSFET vs IGBT MOSFET主要用于低电压和功率系统,而IGBT更适合高电压和功率系统。 1. MOSFET(金属氧化物半导体场效应晶体管) 优势: 高开关速度和响应速度,适合高频应用。(IGBT不适合高频应用,…...

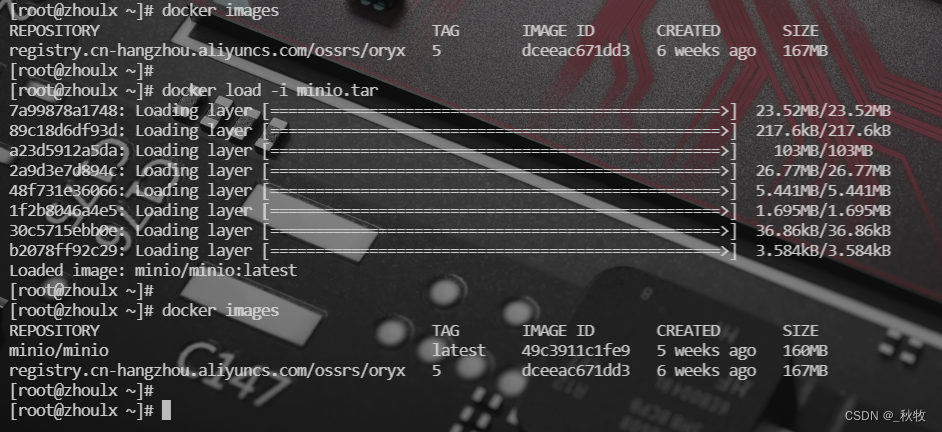

Docker 镜像导出和导入

docker 镜像导出 # 导出 docker 镜像到本地文件 docker save -o [输出文件名.tar] [镜像名称[:标签]] # 示例 docker save -o minio.tar minio/minio:latest-o 或 --output:指定导出文件的路径和名称[镜像名称[:标签]]:导出镜像名称以及可选的标签 dock…...

Java后端开发德州扑克小酒馆小程序架构与源码解析

德州扑克小酒馆小程序的核心价值,在于依托休闲娱乐场景实现小酒馆线下引流,其Java后端的架构设计与源码实现,直接决定小程序的稳定性、可扩展性与合规性。 一、架构设计核心原则(贴合场景,合规优先) 德州…...

Sunshine自托管游戏串流服务器:构建高性能私人云游戏平台的完整指南

Sunshine自托管游戏串流服务器:构建高性能私人云游戏平台的完整指南 【免费下载链接】Sunshine Self-hosted game stream host for Moonlight. 项目地址: https://gitcode.com/GitHub_Trending/su/Sunshine Sunshine是一款功能强大的自托管游戏串流服务器&am…...

工业触控一体机选型与Linux应用开发全解析

1. 项目概述:当工业现场需要一块“聪明”的屏幕最近在跟进一个智慧工厂的MES(制造执行系统)终端升级项目,客户现场的老式工控机搭配笨重的显示器,不仅布线杂乱,操作响应慢,而且维护起来极其麻烦…...

OpenClaw-China:中文场景下开源大语言模型高效微调与部署实战指南

1. 项目概述与核心价值 最近在GitHub上看到一个挺有意思的项目,叫“BytePioneer-AI/openclaw-china”。光看这个名字,你可能会有点摸不着头脑——“BytePioneer”是字节先锋,“openclaw”是开放之爪,再加上“china”的后缀&#x…...

FAST开发方法在系统分析中四个阶段

在系统分析师考试中,被频繁考查的FAST(Framework for the Application of Systems Thinking)方法,是一个聚焦于系统分析阶段的框架。 它的核心是将复杂的分析工作拆解为四个环环相扣的阶段:初始研究、问题分析、需求分析和决策分析。 📊 四个阶段速览 阶段 核心任务 1…...

WinAuth加密机制详解:如何保护你的认证密钥安全 [特殊字符]

WinAuth加密机制详解:如何保护你的认证密钥安全 🔐 【免费下载链接】winauth Authenticator on Windows for Battle.net / Steam / Guild Wars 2 / Glyph / Runescape / SWTOR / Bitcoin and digital currency exchanges 项目地址: https://gitcode.co…...

Simics在网络转型与SDN迁移中的核心价值与应用

1. Simics在网络转型与SDN迁移中的核心价值解析网络架构正经历从传统硬件设备向软件定义网络(SDN)和网络功能虚拟化(NFV)的深刻变革。这场变革的核心挑战在于:如何在保持网络高性能的同时,实现控制平面与数据平面的解耦,以及如何将传统网络功…...

别再只堆叠4层了!用DenseGCN构建超深图网络,点云分割mIoU提升实战

突破GCN深度瓶颈:DenseGCN在点云分割中的实战优化指南 传统图卷积网络(GCN)通常被限制在3-4层的浅层架构中,这种深度限制严重制约了其在点云分割等复杂任务中的表现。本文将揭示如何通过密集连接(Dense Connections&am…...

Android Recovery 模式工作原理与定制实战

Recovery 是 Android 的"救命系统",负责 OTA 升级、恢复出厂、用户数据加密管理。本文剖析 Recovery 的架构、启动流程、与主系统的通信机制,并演示如何修改并构建一个自定义 Recovery。一、Recovery 到底是什么? 很多人以为 Recovery 是 Android 系统的一个"模…...

高性能缓冲管理中的数组翻译技术解析

1. 高性能缓冲管理中的数组翻译技术解析在现代数据库系统中,缓冲管理器是连接内存与持久化存储的关键组件,其核心任务是将逻辑页ID映射到物理内存帧。传统方案如哈希表或指针交换存在三个根本性缺陷:内存开销随数据集线性增长、并行访问时的锁…...