C# 如何防止反编译?C#程序加密混淆保护方法大全

在C#开发中,由于.NET程序集(assemblies)是基于中间语言(Intermediate Language, IL)编译的,这些程序集可以被反编译回接近原始源代码的形式。为了保护代码不被轻易反编译,开发者可以采取以下几种方法:

1. 代码混淆(Obfuscation)

方法描述: 代码混淆是一种通过重命名类型、方法和字段,以及插入无用的代码来增加代码复杂性的技术。这使得反编译后的代码难以理解和阅读。

优点:

- 提高代码的安全性,增加反编译的难度。

- 通常不会影响程序的运行。

缺点:

- 混淆可能会引入微妙的错误,特别是在反射和序列化代码中。

- 混淆后的代码调试起来更加困难。

工具:

- Dotfuscator:Visual Studio自带的混淆工具。

- ConfuserEx:一个开源的.NET混淆器。

2. 代码加密(Encryption)

方法描述: 代码加密涉及对程序集中的关键部分进行加密,并在运行时解密。

优点:

- 提供更高级别的保护,因为加密的部分在磁盘上是不可读的。

- 可以保护敏感数据和算法。

缺点:

- 加密和解密过程可能会影响性能。

- 需要确保解密密钥的安全。

工具:

- Secure-IC:提供加密解决方案。

- Eazfuscator.NET:提供加密和混淆功能。

3. 代码剥离(Stripping)

方法描述: 代码剥离是指从程序集中移除不必要的元数据,减少反编译后代码的可读性。

优点:

- 减少程序集的大小,提高加载速度。

- 减少反编译后代码的信息量。

缺点:

- 可能会移除某些反射所需的元数据,导致程序无法运行。

- 需要谨慎操作,以避免影响程序功能。

工具:

- ILStrip:一个用于剥离IL代码的工具。

4. 使用非托管代码(Unmanaged Code)

方法描述: 将关键逻辑或算法用C或C++等非托管语言编写,并将其编译为DLL,然后在C#程序中调用这些DLL。

优点:

- 非托管代码更难以反编译。

- 可以利用非托管代码的高性能特性。

缺点:

- 开发和维护成本增加。

- 需要处理托管和非托管代码之间的互操作性问题。

5. 使用.NET Reactor等工具

方法描述: .NET Reactor等工具提供了多种保护措施,包括代码混淆、加密、授权管理和反调试功能。

优点:

- 提供全面的保护措施。

- 通常不会影响程序的运行。

缺点:

- 商业工具可能需要付费。

- 过度保护可能会导致调试困难。

6. 代码签名(Code Signing)

方法描述: 代码签名是一种通过数字签名来验证程序集来源和完整性的技术。这可以防止未经授权的修改和篡改。

优点:

- 确保用户下载和运行的程序是原始和未被篡改的。

- 提高用户对软件的信任度。

缺点:

- 不能防止反编译,但可以防止篡改。

- 需要保护签名证书的安全。

7. 动态代码生成(Dynamic Code Generation)

方法描述: 使用System.Reflection.Emit命名空间动态生成代码,这样在编译时并不存在完整的代码结构,增加了反编译的难度。

优点:

- 动态生成的代码难以被静态分析工具反编译。

- 可以提高某些场景下的性能。

缺点:

- 开发和调试复杂度增加。

- 可能会影响程序的可维护性。

8. 使用第三方保护服务

方法描述: 有些公司提供专业的软件保护服务,这些服务可能包括代码混淆、加密、虚拟化等多种技术。

优点:

- 提供专业的保护方案。

- 可能包含额外的功能,如授权管理、反调试等。

缺点:

- 通常需要付费。

- 可能需要将代码或程序集发送给第三方,存在一定的安全风险。

9. 虚拟化(Virtualization)

方法描述: 虚拟化技术将代码转换为一种中间表示形式,并在一个受控的虚拟机环境中执行。

优点:

- 提供非常高级别的保护,因为代码在虚拟机中执行,难以被反编译。

- 可以防止调试和篡改。

缺点:

- 可能会显著影响性能。

- 开发和调试复杂度增加。

10. 使用.NET Native

方法描述: .NET Native是一种将C#代码编译为本机代码的技术,这样生成的程序不再包含IL代码,从而难以被反编译。

优点:

- 提供接近本机代码的性能。

- 生成的程序难以被反编译。

缺点:

- 主要用于UWP(Universal Windows Platform)应用。

- 可能会影响某些依赖于反射的功能。

11. 使用授权管理(License Management)

方法描述: 通过集成授权管理系统,可以控制软件的运行,防止未授权的使用。

优点:

- 可以防止软件被非法复制和使用。

- 可以提供试用版和正式版的区分。

缺点:

- 需要设计和维护一个授权系统。

- 可能会被破解。

总结

保护C#程序不被反编译是一个多方面的任务,需要根据具体需求和风险评估来选择合适的保护措施。通常,结合多种方法(如混淆和加密)可以提供更强的保护。然而,需要注意的是,没有绝对安全的保护措施,而且过度保护可能会影响程序的性能和可维护性。因此,在实施保护措施时,应该权衡安全性和实用性。

相关文章:

C# 如何防止反编译?C#程序加密混淆保护方法大全

在C#开发中,由于.NET程序集(assemblies)是基于中间语言(Intermediate Language, IL)编译的,这些程序集可以被反编译回接近原始源代码的形式。为了保护代码不被轻易反编译,开发者可以采取以下几种…...

企业数字化转型中的低代码开发平台应用:释放创新潜能

随着信息技术的飞速发展,企业数字化转型已成为行业趋势。在这场转型浪潮中,低代码开发平台以其独特的优势,成为众多企业实现快速迭代、高效创新的得力助手。本文将深入探讨低代码开发平台在企业数字化转型中的应用,以及如何帮助企…...

因为目录问题开通的另外一个网站的美化过程

起 其实也不完全是目录,是查找问题过程中看到别人的界面好好看,而且确实那个目录很吸引我…… 然后我在csdn看了半天,看到一个有目录的我赶紧换上,结果并不能显示。而且把原来黑色模式的给搞没有了——它居然要vip了……所以………...

RedHat运维-Ansible自动化运维基础24-寻找问题常用模块

1. ansible.builtin.uri模块的作用是____________________________; 2. ansible.builtin.uri模块的作用是____________________________; 3. ansible.builtin.uri模块的作用是____________________________; 4. 试着用ansible.builtin.uri模块…...

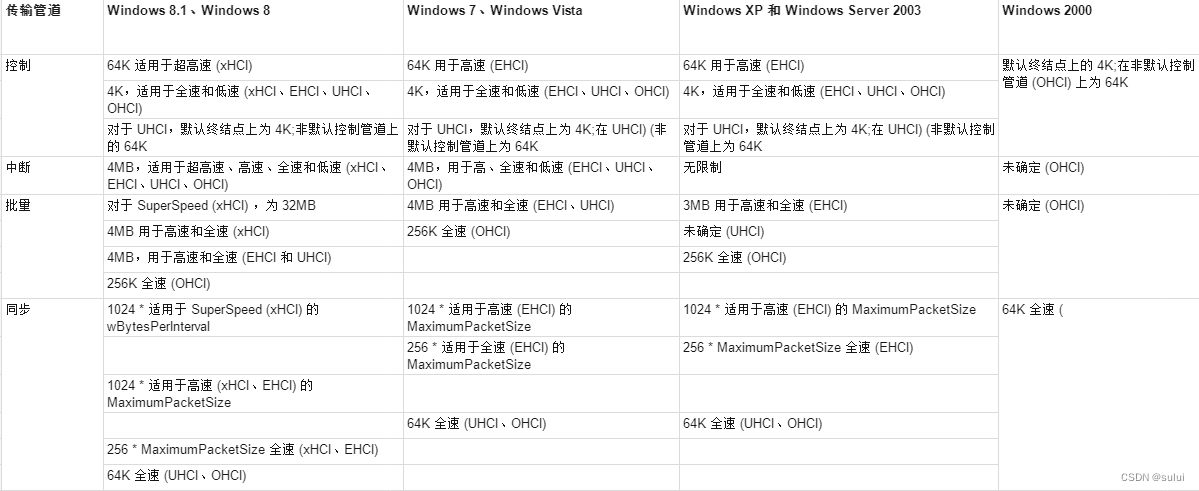

windows USB 设备驱动开发-USB带宽

本文讨论如何仔细管理 USB 带宽的指导。 每个 USB 客户端驱动程序都有责任最大程度地减少其使用的 USB 带宽,并尽快将未使用的带宽返回到可用带宽池。 在这里,我们认为USB 2.0 的速度是480Mbps、12Mbps、1.5Mbps,这分别对应高速、全速、低速…...

哪有什么「历史的垃圾时间」,有的只是你对自己的不诚实

时间不会服从任何人的管理,它只会自顾自地流逝。— 李笑来《把时间当作朋友》 hi,欢迎来到我的杂货铺。 最近有个概念火了,叫做「历史的垃圾时间」。 看了下相关的文章,大概是在宣扬奥地利派经济学家米赛斯关于历史的一段论述&a…...

全志A527 T527 android13支持usb摄像头

1.前言 我们发现usb摄像头在A527 android13上面并不能正常使用,需要支持相关的摄像头。 2.系统节点查看 我们查看系统是否有相关的节点生成,发现/dev/video相关的节点已经生成了。并没有问题,拔插正常。 3.这里我们需要查看系统层是否支持相关的相机, 我们使用命令进行…...

邦芒贴士:做到这8点工作生活中才能少犯错

我们之所以需要重点关注这些问题,就是为了确保自身利益能够最大化。如果大家在平日活动里能避免犯下这些错误,就会发现自己的工作效率将会大幅提升,更不用提生活也会变得愉快了很多。 大家如果曾经从建立待办事项列表中获得了很多好处的话&a…...

代码随想录算法训练营第7天

454.四数相加 题目链接:454. 四数相加 II - 力扣(LeetCode) 视频/文档链接:代码随想录 (programmercarl.com) 第一想法 遍历数组num1,num2,计算其和出现的数量,放入map集合中,键为和࿰…...

苹果开发者取消自动续费

文档:https://support.apple.com/zh-cn/118428 如果没有找到订阅,那就是账号不对 取消订阅后,就不会自动续费了,如果不放心,可以把付款绑定的方式也取消...

Phospho:LLM应用的文本分析利器

今天向大家介绍phospho文本分析平台,专门为大型语言模型(LLM)应用程序设计。它可以帮助开发者从用户或应用程序的文本消息中检测问题、提取洞见、收集用户反馈,并衡量成功。作为一个开源项目,phospho允许开发者查看和修…...

微深节能 料场堆取料无人操作系统 格雷母线

随着工业自动化的快速发展,料场堆取料作业正逐步向无人化、智能化转型。格雷母线高精度位移检测系统在料场堆取料无人操作系统中的应用,成为这一转型过程中的重要技术突破。本文将详细介绍格雷母线及其在料场堆取料无人操作系统中的应用,并探…...

Invoice OCR

Invoice OCR 发票识别 其他类型ORC: DIPS_YTPC OCR-CSDN博客...

无菌隔离器内操作规范性的验证之气流流型验证-北京中邦兴业

无菌隔离器在制药行业的使用愈加广泛,但已有的研究更多地聚焦于设计布局、物料状态等方面,对人员操作因素的影响方面关注较少。以冻干制剂生产车间为例,设计了一系列合理的无菌隔离器内干预操作,并在操作人员实行干预操作的基础上…...

【YOLOv8系列】(一)YOLOv8介绍:实时目标检测的最新突破

目录 引言 背景与发展历程 YOLOv8架构设计 1. 改进的特征提取网络 2. 多尺度特征融合 3. 新的激活函数 4. Attention机制 模型训练与优化 性能评估 应用案例 目标检测 图像分割 图像分类 姿势估计 旋转框检测(OBB) 优势与挑战 优势&…...

如何视频提取字幕?推荐5款视频字幕提取软件

#7月份我的同事一个个消失了#,这不仅是一个话题标签,更是许多公司面临的现实写照。 在人手紧缺的夏日,如何提高工作效率成为当务之急。特别是对于需要处理视频内容的团队,一款能够快速提取字幕的软件显得尤为重要。 下面&#x…...

独孤思维:副业项目实操3天出单了

01 不要吐槽项目不行,带队老师不行。 有的人能从项目赚到钱,有的人能够跑通项目。 就意味着项目本身没错。 而推卸责任的你,不行。 远的不说,就拿图书项目为例。 为什么做得好的学员,三天就能出单。 有的为什么…...

包装器 std::function

使用前,包头文件:#include <functional> std::function 是 C标准库 中的一个通用函数包装器; 它可以储存、复制、调用任何可调用的对象,包括:函数指针、成员函数、绑定的成员函数、lambda表达式、仿函数等。 1…...

Java | Leetcode Java题解之第219题存在重复元素II

题目: 题解: class Solution {public boolean containsNearbyDuplicate(int[] nums, int k) {Set<Integer> set new HashSet<Integer>();int length nums.length;for (int i 0; i < length; i) {if (i > k) {set.remove(nums[i - …...

800 元打造家庭版 SOC 安全运营中心

今天,我们开始一系列新的文章,将从独特而全面的角度探索网络安全世界,结合安全双方:红队和蓝队。 这种方法通常称为“紫队”,集成了进攻和防御技术,以提供对威胁和安全解决方案的全面了解。 在本系列的第一篇文章中,我们将指导您完成以 100 欧元约800元左右的预算创建…...

Python通达信数据接口深度解析:5大核心模块构建金融数据生态

Python通达信数据接口深度解析:5大核心模块构建金融数据生态 【免费下载链接】mootdx 通达信数据读取的一个简便使用封装 项目地址: https://gitcode.com/GitHub_Trending/mo/mootdx 在前100个字内,Python通达信数据接口为你提供了一个免费、高效…...

跨平台Unity游戏资源编辑利器:UABEA深度解析

跨平台Unity游戏资源编辑利器:UABEA深度解析 【免费下载链接】UABEA c# uabe for newer versions of unity 项目地址: https://gitcode.com/gh_mirrors/ua/UABEA 在游戏开发与模组制作领域,Unity引擎的资源文件编辑一直是个技术门槛较高的任务。传…...

如何在5分钟内实现游戏手柄控制PC:Gopher360终极指南

如何在5分钟内实现游戏手柄控制PC:Gopher360终极指南 【免费下载链接】Gopher360 Gopher360 is a free zero-config app that instantly turns your Xbox 360, Xbox One, or even DualShock controller into a mouse and keyboard. Just download, run, and relax. …...

JMeter登录Cookie提取与传递全链路实战指南

1. 为什么“提取登录Cookie”是接口测试里最常卡壳的一步做JMeter接口测试的人,十有八九在登录环节栽过跟头——明明登录请求返回了200,Header里也明明白白写着Set-Cookie: JSESSIONIDabc123; Path/; HttpOnly,可后续所有带权限的接口全报401…...

APT32F110 RISC-V开发板printf重定向与串口花式表白项目实战

1. 项目概述:从“Hello World”到“花式表白”的嵌入式浪漫作为一名在嵌入式领域摸爬滚打了十多年的老工程师,我调试过无数块开发板,写过数不清的“Hello World”。但当我拿到爱普特APT32F110这块基于国产RISC-V内核的开发板时,我…...

从CST到ADS/Keysight:手把手教你导出精准的Touchstone文件做联合仿真

从CST到ADS/Keysight:手把手教你导出精准的Touchstone文件做联合仿真 在射频和微波系统设计中,电磁仿真与电路仿真的无缝衔接是提升设计效率的关键。许多工程师都曾遇到过这样的困境:在CST中精心优化的天线或滤波器模型,导出后却无…...

喵))

回归分析((>^ω^<)喵)

回归分析找到2个数据以上的的关系做预测的。是预测数字形的而不是男还是女这种问题1.举例略说这是一张图,是学习时间与成绩的回归分析,这条红线是回归线Xx是自变量,是用于预测的,例如学习时间,是因Yy是因变量 …...

Cortex-R52多集群中断处理机制与优化实践

1. Cortex-R52多集群中断处理机制解析在嵌入式实时系统中,Cortex-R52处理器因其确定性中断响应能力而广受青睐。当设计采用多集群架构时,中断处理机制面临独特挑战——每个集群内置的GIC模块如何协同工作?这直接关系到系统实时性能的边界。关…...

)

Codex入门15-命令速查(实用工具:全部命令和快捷键一网打尽,打印贴墙上)

Codex入门15-命令速查(实用工具:全部命令和快捷键一网打尽,打印贴墙上) 📌 文章简介:这是一篇你一定要收藏的"字典文章"。本文把 Codex CLI 的所有交互式斜杠命令、命令行参数、键盘快捷键、环境变量整理成清晰的表格——打印出来贴墙上,随查随用。每条命令都…...

初创团队如何利用 Taotoken Token Plan 有效控制 AI 实验成本

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 初创团队如何利用 Taotoken Token Plan 有效控制 AI 实验成本 对于资源有限的初创团队而言,在产品原型和概念验证阶段&…...