现在有什么副业可以让人快速上岸?可以试试这个行业上岸其实不难

人为什么要努力赚銭?

当你想结婚的时候,

你可以慢慢挑,不着急。

当父母年老遭遇大病的时候,

你有机会尽孝。

当孩子需要时,你不会囊中羞涩。

年轻时以为金钱最重要,

如今年纪大了,发现这句话一点不假。

没有钱,拿什么维持你的亲情,

稳定你的爱情,联络你的友情,

靠嘴说吗?别闹了,大家都很忙的。

然而,赚銭不易,

普通人想要找到机会,

需要有敏锐的商业嗅觉。

前言

有不少阅读过我文章的伙伴都知道,笔者本人17年就读于一所普通的本科学校,20年6月在三年经验的时候顺利通过校招实习面试进入大厂,现就职于某大厂安全联合实验室。我从事网络安全行业已经好几年,积累了丰富的技能和渗透经验。在这段时间里,我参与了多个实际项目的规划和实施,成功防范了各种网络攻击和漏洞利用,提高了互联网安全防护水平。

也有很多小伙伴给我留言问我怎么学?怎么渗透?怎么挖漏洞?

建议我们较合理的途径应该先从漏洞利用入手,试着分析一些公开的CVE漏洞。很多漏洞都有比较好的资料,分析研究的多了,对漏洞的认识自然就不同了,然后再去搞挖掘就会易上手一点!

古语有云:“磨刀不误砍柴工”,就是这么个理儿。

**本文就教大家怎么从零到挖漏洞一条龙学习!**学到了别忘了给个赞~

什么是漏洞挖掘

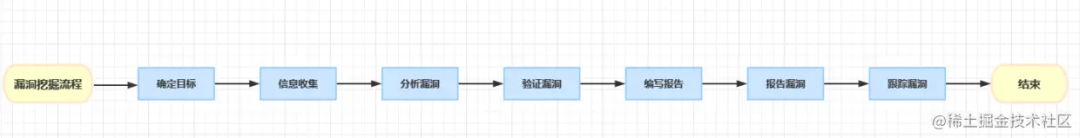

漏洞挖掘是指通过分析软件、系统或网络中存在的安全漏洞来发现并利用这些漏洞。漏洞挖掘是信息安全领域的一项重要工作,可以帮助企业和组织提高系统的安全性,避免黑客攻击和数据泄露。漏洞挖掘的过程包括信息收集、漏洞分析、漏洞利用等步骤。其中,信息收集是漏洞挖掘的第一步,通过对目标系统的信息进行收集,可以为后续的漏洞分析和利用提供必要的信息。漏洞分析是漏洞挖掘的核心步骤,通过对目标系统的漏洞进行分析,可以确定漏洞的类型、位置和影响范围等信息。漏洞利用是漏洞挖掘的最终目的,通过利用漏洞可以实现对目标系统的攻击和控制。

漏洞挖掘的流程一般可以概括为以下几个步骤:

-

确定目标:确定要挖掘的系统或软件。它可能是一个操作系统、应用程序、网络设备或其他系统。

-

收集信息:搜集有关目标的信息,包括基础架构、应用协议、版本型号和配置信息等。这些信息可以通过互联网检索、手动、自动扫描、自动化工具和其他方法途径获取。

-

分析漏洞:借助自动化和手动技术进行漏洞分析,识别那些可能存在的漏洞类型和攻击面。漏洞类型可能涵盖了SQL注入、缓冲区溢出、跨站点脚本、代码注入、文件包含等等。

-

验证漏洞:确认已经识别出来的漏洞。这里通常涉及到构建漏洞所利用的程序,并且尝试在目标系统上执行以检测漏洞是否存在。

-

编写报告:针对已经存在且验证的漏洞,需要撰写漏洞检测报告。报告内容需要涵盖漏洞的描述、影响、利用难度和建议的修复方案等。

-

报告漏洞:将漏洞报告发送给目标系统的所有者或运营者。通常,这些信息将发送给该系统的安全团队或责任人。

-

跟踪漏洞:追踪漏洞的修复进度,并监视其进程状态。如果漏洞得到修复,可以对修复进行验证以确保漏洞已被彻底解决。

需要留心的是,漏洞挖掘是一项需要长期坚持学习和实操的过程。要成为一名优秀的漏洞挖掘者,需要不断学习新的方法和技术,并保持积极乐观的思维习惯和创新能力。

学习漏洞挖掘的正确顺序

言归正传,我们学习漏洞如何挖掘之前,还需要掌握以下几个方面的知识点:

计算机编程语言和计算机基础知识

我们在挖掘漏洞过程中,挖掘者需要编写程序来验证和利用漏洞,因此我们至少需要掌握一门编程语言,如Java、C、Python等。与此同时,我们还需要掌握计算机基础知识,像计算机系统的组成结构、操作系统的原理、数据库的工作原理、计算机网络的基本概念等。假如没有这方面的基础知识做储备,我们就很难理解漏洞挖掘中所需要的各种工具和技术。

安全基础知识

挖掘漏洞是一项网络安全工作,因此需要掌握一些网络安全基础知识,比如Web安全、网络安全、二进制安全、应用程序安全等。通常情况下,我会让挖掘者先学习一些基础的安全知识,例如OWASP Top 10漏洞、漏洞类型和常见的网络攻击技术等,这有助于帮助挖掘者更好地理解漏洞挖掘中所面临的困难和挑战。

漏洞挖掘工具

此外,我们学习漏洞挖掘需要掌握一些常用的挖掘漏洞工具,例如Kali linux、BurpSuite、Nmap、Metasploit、Wireshark、IDA等。趁手的工具可以帮助挖掘者加速漏洞挖掘的速度,同时也能帮助挖掘者深入理解漏洞的原理和产生的原因。例如Metasploit可以帮助挖掘者构造攻击载荷,Burp Suite可以帮助挖掘者拦截和修改HTTP请求等。

总而言之,掌握漏洞挖掘需要综合学习多方面的知识,包括计算机基础知识、编程、漏洞挖掘工具、安全基础知识以及漏洞挖掘技巧和方法。我建议先从基础知识入手,慢慢深入学习,不断实践,并在实践过程中发现问题和解决问题,才能逐渐成为一名优秀的漏洞挖掘者。

写在最后

本文旨在帮助你解开一些对于漏洞挖掘的谜团。在学习和研究漏洞挖掘的过程中遇到困难并感到不知所措是很正常的。然而学习的过程就是这样,只有不断的去尝试才会进步。祝大家在漏洞挖掘的路上走的越来越远。

为了帮助大家更好的学习网络安全,我给大家准备了一份网络安全入门/进阶学习资料,里面的内容都是适合零基础小白的笔记和资料,不懂编程也能听懂、看懂这些资料!

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

[2024最新CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享]

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

[2024最新CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享]

相关文章:

现在有什么副业可以让人快速上岸?可以试试这个行业上岸其实不难

人为什么要努力赚銭? 当你想结婚的时候, 你可以慢慢挑,不着急。 当父母年老遭遇大病的时候, 你有机会尽孝。 当孩子需要时,你不会囊中羞涩。 年轻时以为金钱最重要, 如今年纪大了,发现这…...

- 一元线性回归模型)

每天一个数据分析题(四百二十)- 一元线性回归模型

现在通过参数估计得到一个一元线性回归模型为y 3x4,在回归系数检验中下列说法错误的是( ) A. 检验统计量是t统计量 B. 原假设是β13 C. 若拒绝原假设,就认为自变量与因变量存在显著的线性关系 D. 可以用P值与显著性水平比较结…...

day11:01文件处理

一、文件与文件模式介绍 1、什么是文件 文件是操作系统提供给用户/应用程序操作硬盘的一种虚拟的概念/接口 用户/应用程序(open()) 操作系统(文件) 计算机硬件(硬盘)2、为何要用文件 ①用户/应用程序可以通过文件将数据永久保存…...

一场夏测杀出个“双冠王”,极越01成为纯电SUV标杆

文 | AUTO芯球 作者 | 雷慢 万万没想到,懂车帝夏测运动会杀出一匹最大的黑马,竟然是极越01。 当前正在进行的懂车帝夏测运动会,在“纯电SUV/MPV续航达成率”赛事中,极越01以85.8%的续航达成率获得第一名。并且由于赛制规则限制…...

外科休克病人的护理

一、引言 休克是外科常见的危急重症之一,它是由于机体遭受强烈的致病因素侵袭后,有效循环血量锐减、组织灌注不足所引起的以微循环障碍、细胞代谢紊乱和器官功能受损为特征的综合征。对于外科休克病人的护理,至关重要。 二、休克的分类 外科休克主要分为低血容量性休克(包括…...

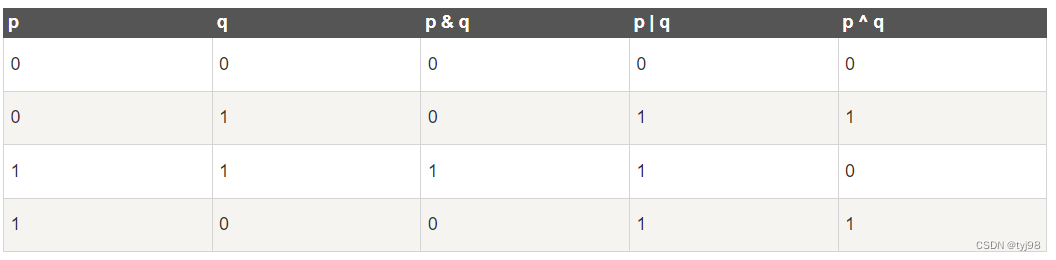

C-study(五).2

逻辑运算符 连接两个完整的关系表达式。 && 逻辑与,ab都为真时,a&&b的值真,其余时候假。 || 逻辑或,ab都为假时,a||b的值假,其余时候真。 ! 逻辑非、只需要一个运算对象,a真&a…...

使用Ultralytics YOLO进行模型验证

使用Ultralytics YOLO进行模型验证 使用Ultralytics YOLO进行模型验证简介为什么使用Ultralytics YOLO进行验证?验证模式的主要功能使用示例YOLO模型验证参数使用参数进行验证的示例使用Ultralytics YOLO进行模型验证 简介 验证是机器学习管道中的关键步骤,可以评估训练模型…...

MICCAI 2023 List of Papers

MICCAI 2023 - Accepted Papers, Reviews, Author Feedback List of Papers https://conferences.miccai.org/2023/papers/ • 3D Arterial Segmentation via Single 2D Projections and Depth Supervision in Contrast-Enhanced CT Images • 3D Dental Mesh Segmentation U…...

压缩文件的解析方式

一、解压缩zip格式 步骤: 1.根据压缩文件原始路径(字符串),创建源文件对象(File对象) 2.创建根目录对象,传入源文件的根目录 3.判断根目录,是否已经存在 ①如果存在,则删除; ②如果不存在,则创建根目录。 4.可以用Zip…...

rocket mq保证消息幂等性

在互联网应用中,尤其在网络不稳定的情况下,消息队列 RocketMO 的消息有可能会出现重复,这个重复简单可以概括为以下情况: 1、发送时消息重复 当一条消息已被成功发送到服务端并完成持久化,此时出现了网络闪断或者客户端宕机&…...

Elasticsearch基本操作

文章目录 1.1 索引库操作1.1.1 创建索引库 :1.1.2 删除索引库 :1.1.3 判断索引库是否存在 1.2 文档操作1.2.1 新增文档1.2.2 查询文档1.2.3 删除文档1.2.4 修改文档1.2.5 批量导入文档 1.3 RestClient查询1.3.1 普通查询1.3.2 复合条件查询1.3.3 分页排序查询1.3.4 高亮分页查询…...

设计模式探索:责任链模式

1. 什么是责任链模式 责任链模式 (Chain of Responsibility Pattern) 是一种行为型设计模式。定义如下: 避免将一个请求的发送者与接收者耦合在一起,让多个对象都有机会处理请求。将接收请求的对象连接成一条链,并且沿着这条链传递请求&…...

:新增配置项的方法)

OceanBase 配置项系统变量实现及应用详解(3):新增配置项的方法

本专题的第一篇文章,配置项的定义及使用方法,详细阐述了配置项的基础用法。对于那些对源码抱有浓厚兴趣的同学来说,或许还希望深入了解配置项的实现原理,甚至渴望亲自添加新的配置项,以满足个性化的功能需求。 本文通…...

PCI PTS 硬件安全模块(HSM)模块化安全要求 v5.0

符合条件的 PCI SSC 利益相关者在 30 天的意见征询 (RFC) 期间审查 PCI PTS 硬件安全模块 (HSM) 模块化安全要求 v5.0 草案并提供反馈。 PCI PTS 硬件安全模块(HSM)模块化安全要求 v5.0图 从 7 月 8 日到 8 月 8 日,邀请符合条件的 PCI SSC 利益相关者在 30 天的意见…...

javaweb中的请求与响应--基于postman工具的应用(附带postman的详细安装步骤)

一、前言 后端的第一天感觉难度就上来了,可能是基础太过薄弱了吧。目前看视频已经有点跟不上了,果然15天想要拿下还是太勉强了点。30天还差不多。不知道读者们有没有好好的去学这方面的知识,没有什么是学不会的,关键是坚持。 Po…...

StarRocks下载使用说明和基础操作

简介 StarRocks 是一款高性能分析型数据仓库,使用向量化、MPP 架构、CBO、智能物化视图、可实时更新的列式存储引擎等技术实现多维、实时、高并发的数据分析。StarRocks 既支持从各类实时和离线的数据源高效导入数据,也支持直接分析数据湖上各种格式的数…...

桥接模式案例

桥接模式(Bridge Pattern)是一种结构型设计模式,它将抽象部分与实现部分分离,使它们可以独立变化。桥接模式通过创 建一个桥接接口,将抽象部分和实现部分连接起来,从而实现两者的解耦。下面是一个详细的桥接…...

Spring源码二十二:Bean实例化流程五

上一篇Spring源码二十一:Bean实例化流程四,咱们主要分析里createBeanInstance方法Spring给我们提供给的FactoryMethod方法,举例说明了factoryMethod属性如何使用,同时简单讨论了具体实现逻辑。 这一篇咱们将进入反射实例化Bean&am…...

Unity3D中UI层级改变详解

在Unity3D开发中,UI层级的调整是常见的需求,它直接关系到用户界面(UI)元素的显示顺序。在Unity的UI系统中,主要使用UGUI(Unitys Graphical User Interface)来实现界面布局和元素展示。本文将详细讲解Unity3D中如何改变…...

centos安装数据库同步工具sqoop并导入数据,导出数据,添加定时任务

目录 1.安装jdk 1.1上传jdk安装包到/opt目录下并解压 1.2解压 1.3配置环境变量 2.安装hadoop 2.1.下载hadoop 2.2.解压hadoop 2.3配置环境变量 3.安装sqoop 3.1下载 3.2解压 3.3下载依赖包并复制到指定位置 3.3.1下载commons-lang-2.6-bin.tar.gz 3.3.2将mysql-c…...

深度解析:三合一技术方案破解Cursor AI编辑器限制的终极指南

深度解析:三合一技术方案破解Cursor AI编辑器限制的终极指南 【免费下载链接】cursor-free-vip [Support 0.45](Multi Language 多语言)自动注册 Cursor Ai ,自动重置机器ID , 免费升级使用Pro 功能: Youve reached yo…...

从Windows迁移者的视角:中兴新支点NewStartOS上手初体验与软件兼容性实测

从Windows迁移者的视角:中兴新支点NewStartOS上手初体验与软件兼容性实测 作为一名长期使用Windows系统的普通用户,第一次接触国产操作系统时难免会有诸多疑虑:界面是否熟悉?常用软件能否运行?外设驱动是否完善&#…...

CVPR2021明星算法LoFTR实战:在Ubuntu 20.04上从零搭建Python 3.7+Pytorch 1.6.0环境,跑通第一个图像匹配Demo

CVPR2021明星算法LoFTR实战:在Ubuntu 20.04上从零搭建Python 3.7Pytorch 1.6.0环境,跑通第一个图像匹配Demo 计算机视觉领域每年都会涌现出大量创新算法,而CVPR2021上发表的LoFTR(Detector-Free Local Feature Matching with Tran…...

词达人自动化助手:终极指南让英语词汇学习效率提升10倍

词达人自动化助手:终极指南让英语词汇学习效率提升10倍 【免费下载链接】cdr 微信词达人,高正确率,高效简洁。支持班级任务及自选任务 项目地址: https://gitcode.com/gh_mirrors/cd/cdr 厌倦了在词达人平台上花费数小时完成重复的词汇…...

B站视频转文字终极指南:5分钟掌握高效知识管理神器

B站视频转文字终极指南:5分钟掌握高效知识管理神器 【免费下载链接】bili2text Bilibili视频转文字,一步到位,输入链接即可使用 项目地址: https://gitcode.com/gh_mirrors/bi/bili2text 你是否曾为了一段精彩的B站课程内容࿰…...

可定制尺寸的工业烤盘公司

江苏台烁是专注为大中型食品生产企业提供可定制尺寸全品类工业烤盘的专业厂商,核心竞争优势为全尺寸高精度定制能力搭配智能生产体系,可提供节能耐用、适配产线的工业化烘焙器具解决方案。核心优势与关键数据生产与资质基础:拥有4.8万㎡智能工…...

别再只会用menuconfig了!手把手教你为ESP32项目定制专属Kconfig配置菜单

从配置使用者到设计者:ESP32项目中的Kconfig高级定制指南 在ESP-IDF开发环境中,menuconfig几乎是每个开发者每天都要接触的工具。但大多数开发者仅仅停留在"使用者"层面——他们知道如何勾选选项、调整参数,却很少思考这些配置菜单…...

植物树枝叶片果实检测数据集7220张VOC+YOLO格式

植物树枝叶片果实检测数据集7220张VOCYOLO格式数据集格式:Pascal VOC格式YOLO格式(不包含分割路径的txt文件,仅仅包含jpg图片以及对应的VOC格式xml文件和yolo格式txt文件) 图片数量(jpg文件个数):7220 标注数量(xml文件个数):7220…...

Linux编译OpenSSL 3.0.1时,那个烦人的‘Can‘t locate IPC/Cmd.pm’错误,我是这样解决的

解决Linux编译OpenSSL 3.0.1时的Perl模块依赖问题 在Linux环境下从源码编译安装OpenSSL时,开发者常会遇到各种依赖问题,其中Cant locate IPC/Cmd.pm错误尤为常见。这个错误看似简单,却可能让不熟悉Perl模块管理机制的用户陷入困境。本文将深入…...

RISC-V Coremark 移植与性能调优实战

1. Coremark基准测试与RISC-V的适配基础 Coremark作为嵌入式处理器性能评估的黄金标准,其设计初衷就是为了解决传统Dhrystone测试的局限性。我第一次在RISC-V平台上移植Coremark时,发现它确实比Dhrystone更适合现代处理器架构评估。Coremark测试包含三个…...