大数据如何推动工业数字化发展?

随着工业领域的深刻变革,数字化成为了驱动行业前行的核心力量。在这一转变中,大数据扮演着不可或缺的角色。它不仅为企业提供了洞察市场趋势、消费者行为等关键信息的窗口,还为企业优化生产流程、提升产品质量以及推动创新提供了强有力的支持。大数据的广泛应用,正推动着工业数字化向更深层次发展,为企业创造更多的价值和竞争优势。

一、大数据的定义和主要特征

大数据指的是无法在一定时间范围内用常规软件工具进行捕捉、管理和处理的数据集合。这些数据集合需要新的处理模式才能具有更强的决策力、洞察发现力和流程优化能力。它们属于海量、高增长率和多样化的信息资产。

大数据的主要特征:

1. 大量性

大数据具有海量的数据规模,可以达到PB(即千兆字节)、TB(即万兆字节)甚至更大的容量。

2. 多样性

大数据的数据来源多样,包括传统结构化数据、半结构化数据、非结构数据等。结构化数据具有完整性、确定性,如典型的数据表;半结构化数据则如日志类具有不定性的记录;非结构化数据则包含图片、视频等文本信息。

3. 高速性

由于大数据的海量性与多样性,其处理和分析需要具有高速的处理能力,满足实时处理的需求。

4. 低价值密度

在大数据中,真正有价值的数据占比非常低,即价值密度低。

5. 真实性

大数据中的信息应真实反映其来源和背景,确保数据的准确性和可靠性。

二、大数据在工业数字化中的应用场景

大数据在工业数字化中的应用场景广泛而深入,其关键作用体现在多个方面。

首先,大数据平台的建设为工业企业提供了全面的数据资源归集、整理、加工和分析能力,助力企业实现决策支持、产品创新等目标。通过对海量数据的深入挖掘,企业能够洞察市场趋势,优化产品设计,满足个性化需求。

其次,大数据在客户画像构建和精准营销方面发挥着重要作用。通过收集和分析客户数据、保单数据、营销数据等,企业可以构建客户的多维度标签,实现客户群体的精准划分。这不仅有助于企业提高营销效率,还能帮助业务人员更好地识别客户的重要程度和购买力,实现精准的产品推荐和销售转化。

此外,大数据在生产线优化、产品故障诊断与预测、工业供应链分析和优化等方面也展现出巨大潜力。通过对生产线上数以千计的小型传感器收集的数据进行实时分析,企业可以及时发现设备故障、优化生产流程、提高生产效率。同时,大数据还可以用于产品售后服务和改进,帮助企业降低运营成本,提升客户满意度。

三、大数据推动工业数字化发展的优势

1. 实时决策支持

大数据的快速处理能力使企业能够实时获取和分析市场、生产、供应链等各环节的数据,为管理层提供即时、准确的决策支持,确保企业能够快速响应市场变化。

2. 优化资源配置

通过对大数据的深入分析,企业能够更准确地预测市场需求和产能需求,从而优化原材料采购、生产计划、库存管理等资源配置,降低运营成本,提高生产效率。

3. 产品创新和个性化

大数据使企业能够收集和分析用户的使用数据、反馈意见等,帮助企业洞察用户需求,推动产品创新,实现产品的个性化定制,满足市场多元化需求。

4. 预测性维护

利用大数据分析设备运行的实时数据,企业能够预测设备可能出现的故障,提前进行维护,降低设备故障率,减少停机时间,提高设备的使用效率。

5. 风险管理

大数据有助于企业全面监控生产、供应链、市场等各环节的风险因素,通过数据分析预测潜在风险,为企业制定风险应对策略提供有力支持。

6. 智能化升级

大数据是工业智能化升级的基础,通过大数据分析,企业能够实现生产线的智能化调度、产品质量的智能化检测等,提升整个生产过程的智能化水平。

四、大数据推动工业数字化发展面对的挑战和应对策略

挑战一:数据质量参差不齐

应对策略:

严格把控数据源,确保数据来源的可靠性和准确性。

建立数据清洗和验证机制,对收集到的数据进行预处理,剔除低质量数据。

加强数据质量管理,制定数据质量标准,并对数据进行持续监控和评估。

挑战二:数据处理技术复杂

应对策略:

加大技术研发投入,提升大数据处理技术的先进性和适用性。

培养和引进高水平的大数据技术人才,构建专业的数据处理团队。

借助云计算、人工智能等先进技术,提高数据处理效率和准确性。

挑战三:数据安全和隐私保护问题

应对策略:

加强数据安全意识,制定严格的数据安全管理制度。

采用先进的数据加密和访问控制技术,确保数据在传输和存储过程中的安全性。

加强数据隐私保护,明确数据使用权限和范围,防止数据泄露和滥用。

挑战四:跨领域数据整合的困难

应对策略:

建立跨领域数据共享和整合机制,打破数据孤岛,实现数据互联互通。

加强与各行业、各领域的合作与交流,共同推动数据资源的整合和利用。

借助大数据平台和技术,实现数据的标准化、统一化和共享化。

大数据是工业数字化变革的催化剂,它通过深入挖掘和分析海量数据,为工业领域带来前所未有的效率和价值。大数据不仅优化了生产流程、提升了产品质量,还促进了个性化定制和精准营销。在工业数字化浪潮中,大数据的重要性不言而喻,它是推动产业升级和转型的核心力量。展望未来,大数据与工业数字化的深度融合将开启智能工业的新篇章,引领工业迈向更高效、智能和可持续的发展前景。

相关文章:

大数据如何推动工业数字化发展?

随着工业领域的深刻变革,数字化成为了驱动行业前行的核心力量。在这一转变中,大数据扮演着不可或缺的角色。它不仅为企业提供了洞察市场趋势、消费者行为等关键信息的窗口,还为企业优化生产流程、提升产品质量以及推动创新提供了强有力的支持…...

计算机网络浅谈—什么是 OSI 模型?

开放系统通信(OSI)模型是一个代表网络通信工作方式的概念模型。 思维导图 什么是 OSI 模型? 开放系统互连 (OSI) 模型是由国际标准化组织创建的概念模型,支持各种通信系统使用标准协议进行通信。简单而言,OSI 为保证…...

浪潮服务器内存物理插槽位置

浪潮服务器内存物理插槽位置 如下图所示...

windows node降级到指定版本

要在Windows上将Node.js降级到指定版本,你可以使用nvm(Node Version Manager)来管理和切换不同的Node.js版本。以下是使用nvm降级Node.js的步骤: 如果尚未安装nvm,请访问https://github.com/coreybutler/nvm-windows …...

EXSI 实用指南 2024 -编译环境 Mac OS 安装篇(一)

1. 引言 在现代虚拟化技术的快速发展中,VMware ESXi 作为领先的虚拟化平台,凭借其高性能、稳定性和丰富的功能,广泛应用于企业和个人用户。ESXi 能有效地提高硬件资源利用率,并简化 IT 基础设施的管理。然而,如何在 V…...

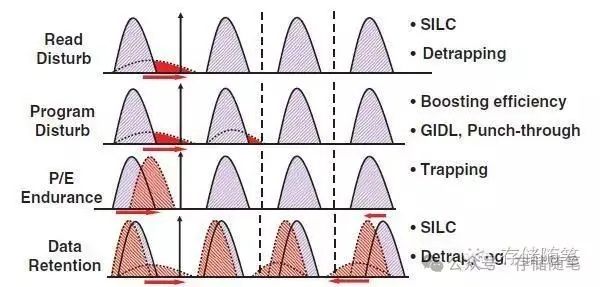

断电的固态硬盘数据能放多久?

近日收到一个网友的提问,在这里粗浅表达一下见解: “网传固态硬盘断电后数据只能放一年,一年之后就会损坏。但是我有一个固态硬盘已经放了五六年了(上次通电还是在2018年左右,我读初中的时候),…...

Neo4j安装

下载地址:Neo4j Deployment Center - Graph Database & Analytics 1.安装jdk,Neo4j 3.0需要jdk8,2.3.0之前的版本建议jdk7。Neo4j最新版本5.21.2,对应jdk版本17 2.将下载的zip文件解压到合适路径。 3.设置环境变量NEO4J_H…...

基于Java+SpringMvc+Vue技术的就医管理系统设计与实现系统(源码+LW+部署讲解)

目录 界面展示 第六章 部分代码实现 6.1 Spring boot 配置代码 6.2 用户管理及登录登出代码 6.3 Md5 加密算法代码 6.4 部分数据库代码 六、论文参考: 七、其他案例: 系统介绍: 就医管理系统,也称为医院管理系统&#…...

Transformer学习过程中常见的问题与解决方案 - Transformer教程

在机器学习领域,Transformer模型已经成为了处理自然语言处理(NLP)任务的主流工具。然而,在学习和使用Transformer的过程中,很多人会遇到各种各样的问题。今天我们就来聊一聊Transformer学习过程中常见的问题以及对应的…...

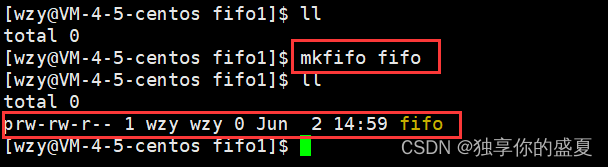

Linux进程间通信:匿名管道 命名管道

Linux进程间通信:匿名管道 &命名管道 一、进程间通信目的二、什么是管道三、匿名管道创建3.1 系统调用原型3.2 匿名管道创建 四、内核创建匿名管道过程五、匿名管道性质5.1 匿名管道的4种特殊情况5.2 匿名管道的5种特性5.3 测试源代码 六、命名管道6.1 创建命名…...

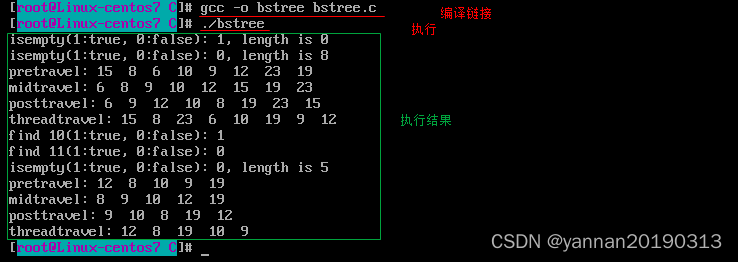

【数据结构】(C语言):二叉搜索树(不使用递归)

二叉搜索树: 非线性的,树是层级结构。基本单位是节点,每个节点最多2个子节点。有序。每个节点,其左子节点都比它小,其右子节点都比它大。每个子树都是一个二叉搜索树。每个节点及其所有子节点形成子树。可以是空树。 …...

Fastapi在docekr中进行部署之后,uvicorn占用的CPU非常高

前一段接点小活,做点开发,顺便学了学FASTAPI框架,对比flask据说能好那么一些,至少并发什么的不用研究其他的asgi什么的,毕竟不是专业开发,能少研究一个东西就省了很多的事。 但是部署的过程中突然之间在do…...

Pandas数据可视化宝典:解锁图形绘制与样式自定义的奥秘

Pandas数据可视化宝典:解锁图形绘制与样式自定义的奥秘 引言 数据可视化是将数据以图形或图像的形式展示出来,使复杂的数据更容易被人类理解和分析。在数据分析、商业智能、科学研究等领域,数据可视化都扮演着至关重要的角色。Pandas作为一…...

2024前端面试真题【JS篇】

DOM DOM:文本对象模型,是HTML和XML文档的编程接口。提供了对文档的结构化的表述,并定义可一种方式可以使从程序中对该结构进行访问,从而改变文档的结构、样式和内容。 DOM操作 创建节点:document.createElement()、do…...

axios使用sm2加密数据后请求参数多了双引号解决方法

axios使用sm2加密数据后请求参数多了双引号解决 背景问题描述解决过程 背景 因项目安全要求,需对传给后端的入参加密,将请求参数加密后再传给后端 前期将axios降低到1.6.7后解决了问题,但最近axios有漏洞,安全要求对版本升级&…...

MybatisPlus 核心功能

MybatisPlus 核心功能 文章目录 MybatisPlus 核心功能1. 条件构造器1.1 QueryWrapper1.2 LambdaQueryWrapper(推荐)1.3 UpdateWrapper1.4 LambdaUpdateWrapper 2. 自定义SQL3. Service接口 1. 条件构造器 当涉及到查询或修改语句时,MybatisP…...

vivado EQUIVALENT_DRIVER_OPT、EXCLUDE_PLACEMENT

Vivado工具将所有逻辑上等效的信号的驱动程序合并为单个驱动程序 在逻辑优化过程中指定-merge_equivalent_drivers选项时 (opt_design)。请参阅《Vivado Design Suite用户指南:实施》中的此链接 (UG904)[参考文献20]了…...

docker也能提权??内网学习第6天 rsync未授权访问覆盖 sudo(cve-2021-3156)漏洞提权 polkit漏洞利用

现在我们来说说liunx提权的操作:前面我们说了环境变量,定时任务来进行提权的操作 rsync未授权访问覆盖 我们先来说说什么是rsync rsync是数据备份工具,默认是开启的873端口 我们在进行远程连接的时候,如果它没有让我们输入账号…...

TF卡病毒是什么?如何防范和应对?

在存储芯片及存储卡领域,TF卡病毒是一个备受关注的话题。在本文中,拓优星辰将详细解释TF卡病毒的含义、来源以及如何防范和应对这一问题,帮助客户更好地了解和处理TF卡病毒的风险。 1. TF卡病毒的含义 TF卡病毒是指针对TF存储卡(T…...

window对象监听浏览器页签之间的切换状态;前端监听浏览器切换页签的触发时机

window对象监听浏览器页签之间的切换状态 记录两种办法 第一种:会将任何鼠标点进或点出浏览器的操作监听;同页面也会触发 // 窗口获得焦点时的回调函数 function onWindowFocus() {console.log(窗口获得焦点);querySubmit() } // 窗口失去焦点时的回调函…...

Android MediaCodec 编码实战:从 Camera 采集到 ByteBuffer 编码,生成 MP4 文件

1. Android Camera数据采集与YUV格式解析 在Android平台上使用Camera API采集视频数据是编码流程的第一步。我遇到过不少开发者在这一步就卡壳,主要问题集中在Camera2 API的复杂配置和YUV数据格式的理解上。这里分享几个实战经验: Camera2 API的基本工作…...

基于ESP8266与TFT屏的桌面智能天气站DIY全攻略

1. 项目概述:打造一个桌面级的智能天气信息中心 几年前,当我第一次把玩ESP8266这块小芯片时,就被它“麻雀虽小,五脏俱全”的特性震撼了——一个比硬币大不了多少的模块,竟然内置了完整的Wi-Fi协议栈和可编程的微控制器…...

全解析)

智慧展馆(数字孪生 + 三维重建)全解析

智慧展馆(数字孪生 三维重建)全解析一、核心技术体系(含动态目标实时重构、数字孪生、透明建筑)智慧展馆的数字化升级,核心依托四大核心技术 ——视频孪生、三维重建、动态目标实时重构、透明建筑渲染,四大…...

Arm LUTI指令解析:向量化查找表优化实战

1. Arm LUTI指令深度解析:多寄存器查找表操作实战指南在Armv9架构的SME2扩展中,LUTI(Lookup Table Indexed)系列指令为向量化查找表操作提供了硬件级支持。这类指令通过ZT0寄存器存储查找表数据,利用源向量寄存器中的索…...

解锁CLIP潜力:三种高效微调策略实战解析

1. CLIP模型微调的必要性 CLIP作为多模态模型的里程碑之作,其zero-shot能力确实令人惊艳。但真实业务场景中,我们常常遇到这样的困境:电商平台需要区分"奶白色"和"米白色"的家具面料,医疗影像需要识别特定病灶…...

多智能体会被“单强模型”取代吗:从系统复杂度看真实趋势

标题:多智能体会被“单强模型”取代吗:从系统复杂度看真实技术演化趋势 关键词:多智能体系统、通用人工智能、大语言模型、系统复杂度、涌现性、任务分解、AI范式演化 摘要:2024年以来,GPT-4o、Claude 3 Opus等单一大模型的通用能力边界持续突破,不少开发者发现此前需要…...

5分钟掌握STDF-Viewer:半导体测试数据分析的图形化神器

5分钟掌握STDF-Viewer:半导体测试数据分析的图形化神器 【免费下载链接】STDF-Viewer A free GUI tool to visualize STDF (semiconductor Standard Test Data Format) data files. 项目地址: https://gitcode.com/gh_mirrors/st/STDF-Viewer STDF-Viewer是一…...

STM32F103C8T6多通道ADC轮询与DMA高效数据搬运实战

1. STM32F103C8T6多通道ADC采集基础 STM32F103C8T6这款性价比极高的Cortex-M3芯片内置了3个12位ADC模块,单个ADC最多支持16个外部通道和2个内部通道(温度传感器和VREFINT)。在实际项目中,比如需要同时监测多个传感器数据…...

深入QGIS矢量数据底层:手写WKT字符串添加几何图形,一次搞懂空间数据存储原理

深入QGIS矢量数据底层:手写WKT字符串添加几何图形,一次搞懂空间数据存储原理 当你第一次在QGIS中看到一个点、一条线或一个多边形时,是否好奇过这些图形在计算机中究竟是如何被存储和表达的?本文将带你从最基础的WKT字符串开始&am…...

Figma中文界面插件:设计师告别英文困扰的终极解决方案

Figma中文界面插件:设计师告别英文困扰的终极解决方案 【免费下载链接】figmaCN 中文 Figma 插件,设计师人工翻译校验 项目地址: https://gitcode.com/gh_mirrors/fi/figmaCN 还在为Figma的英文界面而头疼吗?FigmaCN中文插件是你期待已…...