PPTP、L2TP、IPSec、IPS 有什么区别?

随着互联网的发展,保护网络通信的安全越来越重要。PPTP、L2TP、IPSec、IPS是常见的网络安全协议和技术,在保护网络通信安全方面发挥着不同的作用和特点。下面介绍PPTP、L2TP、IPSec、IPS之间的区别。

点对点隧道协议(PPTP)是一种用于在公共网络上建立虚拟专用网络(VPN)的通信协议。它使用封装和加密来创建隧道,以将数据从客户端发送到目标服务器,进行安全通信。PPTP 最初由 Microsoft 和其他公司开发,成为早期 VPN 解决方案中最常用的协议之一。

PPTP 虽然配置简单、使用方便,但安全性相对较弱,其采用的加密方式已被一些高级攻击技术破解,存在安全风险,因此对于更注重安全性的场景,用户可能更倾向于选择其他协议。

第 2 层隧道协议 (L2TP) 是一种结合了 PPTP 和 L2F 优点的 VPN 协议。L2TP 在传输层和网络层之间创建隧道,以便通过公共网络连接远程客户端和服务器。与 PPTP 不同,L2TP 本身不提供加密,但它通常与 Internet 协议安全 (IPSec) 协议结合使用,以提高数据安全性。

IPSec 是一套网络安全协议,用于保护 IP 数据包的完整性、机密性和身份验证。它提供加密和身份验证机制,可以保护网络层的数据在传输过程中免受攻击和窃听。IPSec 可用于建立安全的站点到站点连接或远程访问连接,并可与其他协议(如 L2TP)结合使用,以提供更强大的安全性。

入侵防御系统(IPS)是一种网络安全设备或软件,用于监控和防止网络中的入侵和攻击。IPS使用各种检测技术来检测恶意行为、异常流量和网络攻击,并采取相应的防御措施来保护网络安全。它可以实时监控和分析入站和出站的网络流量,并可以自动阻止或响应潜在威胁。IPS通常与防火墙和其他安全措施结合使用,以提供更全面的网络安全保护。

综上所述,PPTP、L2TP、IPSec、IPS在网络安全领域各有各的功能和特点。PPTP和L2TP用于建立VPN连接,而L2TP往往与IPSec结合使用,以提供更强的安全性。IPSec提供IP数据包的加密和认证功能,保护传输过程中的数据安全。IPS用于监控和防止网络入侵,提供网络安全保护。根据具体需求,选择合适的协议和技术可以帮助用户建立安全的网络连接,保护数据的机密性和完整性,防止恶意的入侵和攻击。

值得注意的是,过去PPTP虽然被广泛使用,但因安全性存在弱点,目前更倾向于使用L2TP、IPSec等更安全的协议。此外,IPS作为入侵防御系统,在网络安全的监控与防御中发挥着重要作用,并可与其他安全措施相结合,提供更全面的网络安全防护。

总体来说,了解PPTP、L2TP、IPSec、IPS之间的区别,可以帮助用户选择合适的安全协议和技术来保障网络通信和数据的安全。每种协议和技术都有其特定的优势和应用场景,根据具体需求和安全要求进行明智的选择,可以提供更加安全可靠的网络连接和保障。

综上所述,PPTP、L2TP、IPSec、IPS在网络安全方面有着不同的应用和特点。PPTP和L2TP主要用于建立安全的VPN连接,其中L2TP经常与IPSec结合使用,以提供更强的安全性。IPSec是一个网络安全协议套件,用于保护IP数据包的安全,提供加密和认证机制。IPS是一个入侵防御系统,用于检测和阻止网络上的恶意行为和攻击。

通过了解PPTP、L2TP、IPSec、IPS之间的区别,我们可以根据具体需求选择合适的安全协议和技术来保护网络通信和数据安全。无论是建立安全的VPN连接,还是防御网络入侵,选择正确的安全措施对于维护网络安全至关重要。

相关文章:

PPTP、L2TP、IPSec、IPS 有什么区别?

随着互联网的发展,保护网络通信的安全越来越重要。PPTP、L2TP、IPSec、IPS是常见的网络安全协议和技术,在保护网络通信安全方面发挥着不同的作用和特点。下面介绍PPTP、L2TP、IPSec、IPS之间的区别。 点对点隧道协议(PPTP)是一种用…...

SpringBoot注解--11--@JSONField @JsonProperty

提示:文章写完后,目录可以自动生成,如何生成可参考右边的帮助文档 文章目录 一个问题:后端实体类isXXX开头的属性,传到前端后自动去掉is解决方法: JsonProperty和JSONField1.简介2.注解的区别2.1 底层框架不…...

C语言 | Leetcode C语言题解之第221题最大正方形

题目: 题解: int maximalSquare(char** matrix, int matrixSize, int* matrixColSize){int dp[301][301]{0};int wid0;if(matrixSize0&&matrixColSize[0]0){return 0;}for(int i0;i<matrixSize;i){for(int j0;j<matrixColSize[0];j){if(m…...

AI数据服务如何驱使AI商业化,实现在各行业落地融合

AI技术经历数十载的发展,正在加速向各行各业渗透。近年来深度学习加速了人工智能技术的商业化落地的同时,也带来了大量AI算法训练需求,推动AI数据服务市场的快速增长。作为AI快速发展的“基石”,AI数据服务AI数据服务如何驱使AI在…...

户用光伏项目开发流程

1、收集业主信息 管理业主基本信息,包括但不限于联系方式、地址、房屋信息等。 2、业主开卡 每户都需要办理银行卡,用于电费结算和划转。 3、合同签约 业主开卡完成之后,平台方发起签约(支持线上签约),…...

C++ 函数返回值是引用类型使用场景

目录 1、希望返回函数内部的局部静态变量或全局变量 2、希望通过函数返回一个对象的成员变量 3、希望实现链式操作 4、避免对象的拷贝 5、需要注意的事项 在C中,函数的返回值可以是引用类型的情况主要有以下几种: 1、希望返回函数内部的局部静态变…...

CUDA原子操作

代码 #include <cuda_runtime.h> #include <stdio.h>__global__ void atomicAddAndGet(int *result, int *valueToAdd) {// 原子加法int addedValue atomicAdd(result, *valueToAdd);// 通过原子操作后读取值,确保是加法后的值addedValue *valueToAd…...

08.C2W3.Auto-complete and Language Models

往期文章请点这里 目录 N-Grams: OverviewN-grams and ProbabilitiesN-gramsSequence notationUnigram probabilityBigram probabilityTrigram ProbabilityN -gram probabilityQuiz Sequence ProbabilitiesProbability of a sequenceSequence probability shortcomingsApproxi…...

【linux】log 保存和过滤

log 保存 ./run.sh 2>&1 | tee -a /home/name/log.txt log 过滤 import os import re# Expanded regular expression to match a wider range of error patterns error_patterns re.compile(# r(error|exception|traceback|fail|failed|fatal|critical|warn|warning…...

GeoTrust ——适合企业使用的SSL证书!

GeoTrust是一家全球知名的数字证书颁发机构(CA),其提供的SSL证书非常适合企业使用。GeoTrust的SSL证书为企业带来了多重优势,不仅在验证级别、加密强度、兼容性、客户服务等方面表现出色,而且其高性价比和灵活的证书选…...

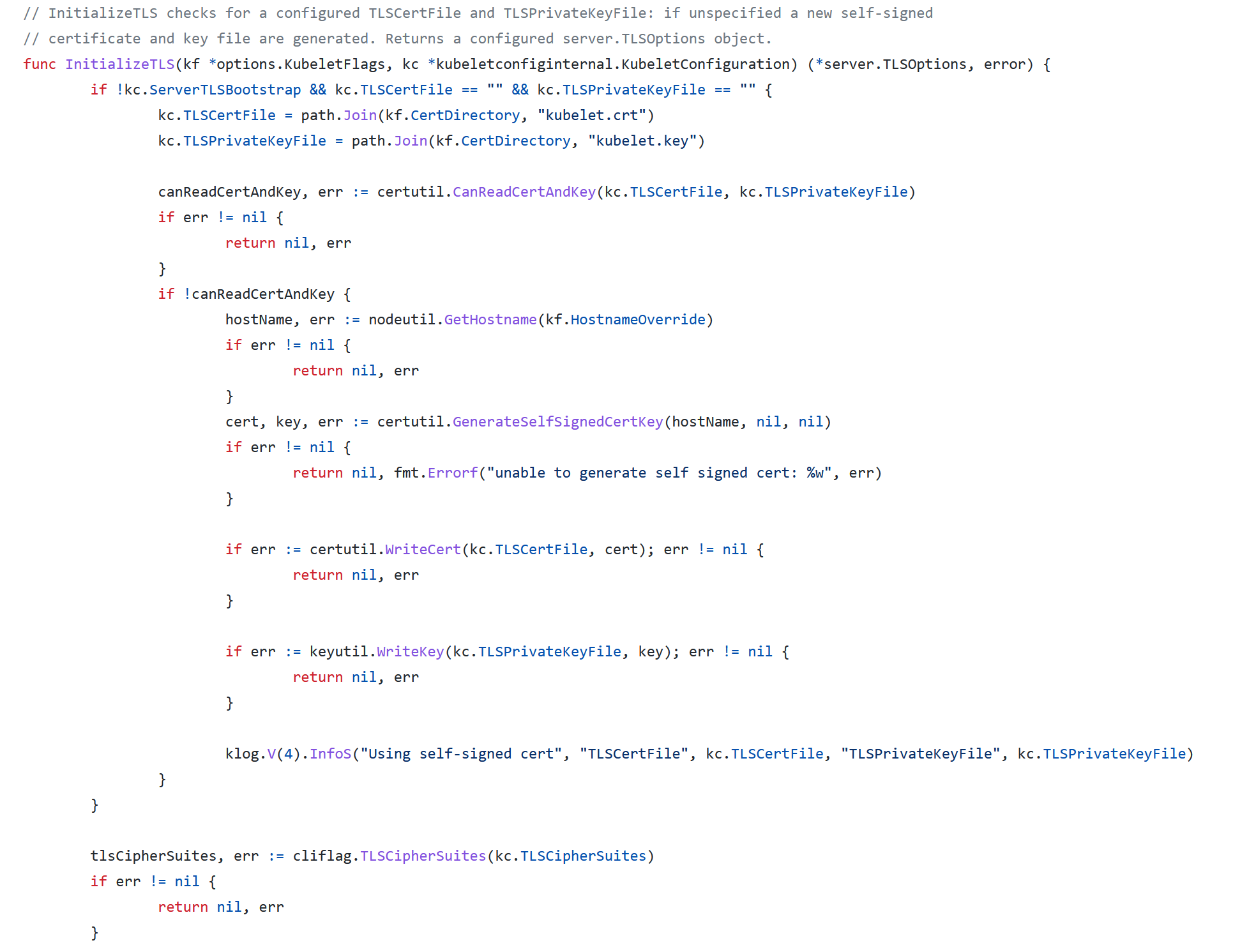

Kubelet 认证

当我们执行kubectl exec -it pod [podName] sh命令时,apiserver会向kubelet发起API请求。也就是说,kubelet会提供HTTP服务,而为了安全,kubelet必须提供HTTPS服务,且还要提供一定的认证与授权机制,防止任何知…...

aws slb

NLB 目标组 Target is in an Availability Zone that is not enabled for the load balancer 解决: https://docs.aws.amazon.com/zh_cn/elasticloadbalancing/latest/network/load-balancer-troubleshooting.html 负载均衡器添加 后端EC2 所在的vpc网段即可。…...

【AI大模型】ChatGPT-4 对比 ChatGPT-3.5:有哪些优势

引言 ChatGPT4相比于ChatGPT3.5,有着诸多不可比拟的优势,比如图片生成、图片内容解析、GPTS开发、更智能的语言理解能力等,但是在国内使用GPT4存在网络及充值障碍等问题,如果您对ChatGPT4.0感兴趣,可以私信博主为您解决账号和环境…...

详解yolov5的网络结构

转载自文章 网络结构图(简易版和详细版) 此图是博主的老师,杜老师的图 网络框架介绍 前言: YOLOv5是一种基于轻量级卷积神经网络(CNN)的目标检测算法,整体可以分为三个部分, ba…...

汽车零配件行业看板管理系统应用

生产制造已经走向了精益生产,计算时效产出、物料周转时间等问题,成为每一个制造企业要面临的问题,工厂更需要加快自动化,信息化,数字化的布局和应用。 之前的文章多次讲解了企业MES管理系统,本篇文章就为大…...

【Go】函数的使用

目录 函数返回多个值 init函数和import init函数 main函数 函数的参数 值传递 引用传递(指针) 函数返回多个值 用法如下: package mainimport ("fmt""strconv" )// 返回多个返回值,无参数名 func Mu…...

宝塔面板运行Admin.net框架

准备 宝塔安装 .netcore安装 Admin.net框架发布 宝塔面板设置 完结撒花 1.准备 服务器/虚拟机一台 系统Windows server / Ubuntu20.04(本贴使用的是Ubuntu20.04版本系统) Admin.net开发框架 先安装好服务器系统,这里就不做安装过程描述了&…...

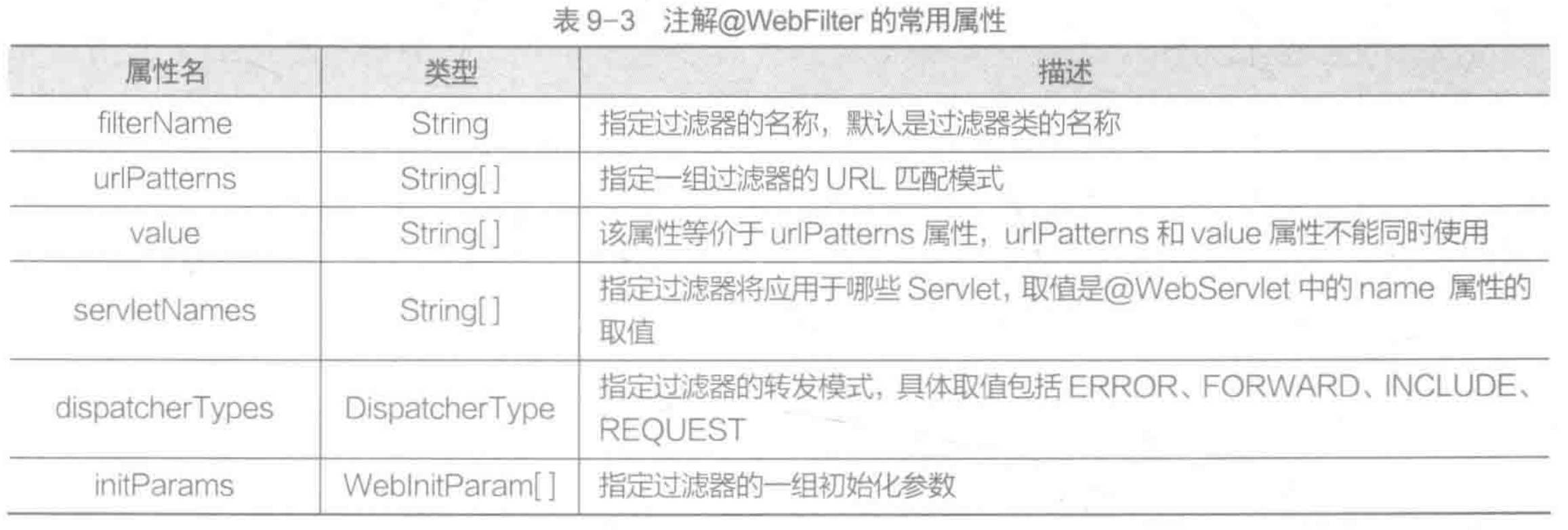

Javaweb11-Filter过滤器

Filter过滤器 1.Filter的基本概念: 在Java Servlet中,Filter接口是用来处理HttpServletRequest和HttpServletResponse的对象的过滤器。主要用途是在请求到达Servlet之前或者响应离开Servlet之前对请求或响应进行预处理或后处理。 2.Filter常见的API F…...

【AI-7】CUDA

CUDA(Compute Unified Device Architecture)是NVIDIA公司开发的一种并行计算平台和编程模型,使开发者能够利用NVIDIA GPU的强大计算能力来加速各种应用。以下是关于CUDA的详细介绍: CUDA的特点 并行计算:CUDA允许开发…...

ctfshow-web入门-文件上传(web164、web165)图片二次渲染绕过

web164 和 web165 的利用点都是二次渲染,一个是 png,一个是 jpg 目录 1、web164 2、web165 二次渲染: 网站服务器会对上传的图片进行二次处理,对文件内容进行替换更新,根据原有图片生成一个新的图片,这样…...

CANN/asc-devkit最新管理器模块

latest_manager Module Description 【免费下载链接】asc-devkit 本项目是CANN 推出的昇腾AI处理器专用的算子程序开发语言,原生支持C和C标准规范,主要由类库和语言扩展层构成,提供多层级API,满足多维场景算子开发诉求。 项目地…...

抖音无水印下载器全解析:从零构建你的个人视频收藏库

抖音无水印下载器全解析:从零构建你的个人视频收藏库 【免费下载链接】douyin-downloader A practical Douyin downloader for both single-item and profile batch downloads, with progress display, retries, SQLite deduplication, and browser fallback suppor…...

GEO优化的时间窗口期:从流量分发到语义占位的技术范式转移

过去几十年,互联网的信息检索逻辑建立在倒排索引与超链接分析的基础之上:用户输入关键词,搜索引擎通过爬虫抓取并返回链接列表,网站则通过SEO(搜索引擎优化)争夺SERP(搜索结果页)的排…...

【Midjourney拍立得风格终极指南】:3步零代码复刻宝丽来胶片质感,92%用户首次尝试即出片

更多请点击: https://intelliparadigm.com 第一章:拍立得风格的视觉基因解码 拍立得影像的独特魅力,源于其不可复制的物理化学反应与即时成像机制——泛黄边框、柔和渐晕、微妙色偏与颗粒噪点共同构成了一套高度识别性的视觉语法。这种“不…...

逻辑流中,判断操作符NULLOREMPTY的限制

问题描述: 逻辑流中,判断操作符NULLOREMPTY的限制 解决方案: NULLOREMPTY与NOTNULLOREMPTY都只能判断值是null或者空字符串,判断空对象不生效。建议如果是{}空对象,请使用java表达式去写判断条件。 比如下图:Busin…...

C++函数对象与仿函数

C函数对象与仿函数函数对象是重载了函数调用运算符operator()的类对象,也称为仿函数。它们可以像函数一样被调用,但比普通函数更灵活,可以保存状态和配置。函数对象的基本实现通过重载operator()实现。#include #include #includeclass Multi…...

)

别再硬啃旧SDK了!用Unity 2021.3 + OpenXR搞定Vive Pro Eye眼动数据采集(附避坑指南)

现代VR眼动追踪开发指南:Unity 2021.3与OpenXR实战 在VR技术快速迭代的今天,眼动追踪已成为提升沉浸感的关键技术。Vive Pro Eye作为行业标杆设备,其开发方式正经历从私有SDK到开放标准的重大转变。本文将带你跨越技术代沟,掌握基…...

别再装ModelSim了!用HDLBits网页版5分钟搞定Verilog仿真和波形图

5分钟极速验证:用HDLBits网页版替代传统Verilog仿真工具 在图书馆公用电脑上突然有了个FPGA设计灵感,却发现自己没装ModelSim?公司电脑没有管理员权限,无法安装Vivado Simulator?别急着放弃——打开浏览器,…...

鸿蒙中的自由流转

鸿蒙自由流转是 HarmonyOS(鸿蒙系统) 实现多设备协同的核心能力之一,旨在打破设备边界,让应用和服务在不同终端间无缝流转,提升用户体验。什么是鸿蒙自由流转?鸿蒙自由流转是指用户在多个搭载 Harm…...

Word文档保护技巧:防止内容被轻易复制

Word文档如何防止复制呢?其实,Word根本没有真正意义上的禁止复制,因为用户按一下手机截图,或者拍张照片,内容照样能拿走。但是,我们可以提高复制门槛,也就是让其他用户通过“CtrlC”无法直接复制…...