当“广撒网”遇上“精准定点”的鱼叉式网络钓鱼

批量网络钓鱼电子邮件活动倾向于针对大量受众,它们通常使用笼统的措辞和简单的格式,其中不乏各种拼写错误。而有针对性的攻击往往需要付出更大的努力,攻击者会伪装成雇主或客户向目标发送包含个人详细信息的个性化消息。在更大范围内采用这种方法无疑是一项代价高昂的工作,然而,卡巴斯基研究人员发现“鱼叉式网络钓鱼”的某些元素最近开始在常规的大规模网络钓鱼活动中使用。本文将着眼于一些现实生活中的例子来说明这一趋势。

鱼叉式网络钓鱼 VS. 大规模网络钓鱼

鱼叉式网络钓鱼是一种针对特定个人或小团体的攻击。像这样的网络钓鱼电子邮件通常含有受害者的个人信息,并倾向于在文本和视觉上模仿合法公司的风格。它们不容易被发现:攻击者会避免在精心编写的标题中犯错,并且不会使用可能导致它们被阻止的电子邮件工具,例如开放电子邮件转发或阻止列表中包含的防弹托管服务(如基于DNS的阻止列表,DNSBL)。

相比之下,大规模网络钓鱼活动是为大量收件人设计的:消息本质上是通用的,它们不是针对特定用户的,也没有包含收件人公司的名称或任何其他个性化详细信息。拼写错误、错误和糟糕的设计都司空见惯。如今,人工智能驱动的编辑工具可以帮助攻击者更好地编写钓鱼邮件,但批量电子邮件中的文本和格式有时仍然不合格。这种攻击模式并没有明确的目标群体:攻击者会在他们可用的整个电子邮件地址数据库上运行他们的活动。它的信息并非个性化而是通用型的,包括公司折扣、来自热门服务的安全警报、登录问题等等。

不断演变的攻击:现实生活中的例子

与其他类型的电子邮件网络钓鱼不同,鱼叉式网络钓鱼从来都不是大规模攻击的工具。但近日,卡巴斯基研究人员在研究用户请求时,却发现检测的统计数据分布方式存在异常。研究发现,很多电子邮件都无法被准确地归类为有针对性的或面向大众的。它们在吹嘘高质量的设计、目标公司的个性化细节以及模仿HR通知格式的同时,又过于激进且规模太大,无法归类为“鱼叉式网络钓鱼”。

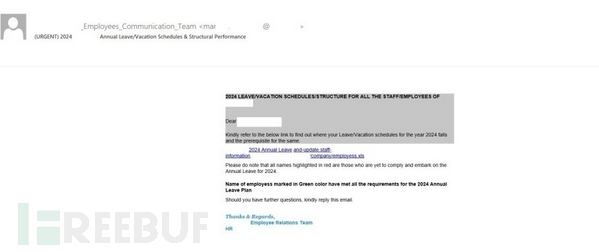

【一份HR网络钓鱼电子邮件:正文引用了公司信息,收件人是其真实姓名,并且内容足够专业,以至于让用户放松警惕】

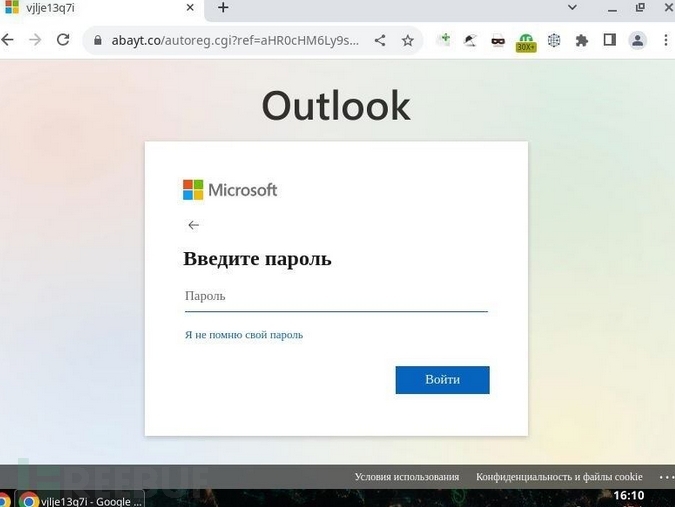

此外,该消息链接到典型的虚假Outlook登录表单。该表格并不是针对目标公司风格的定制版本——这是批量/大规模网络钓鱼的明显迹象。

【当用户单击电子邮件中的链接时打开的网络钓鱼登录表单】

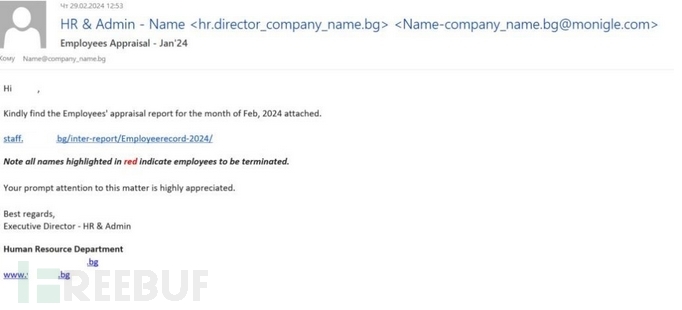

另一个类似的活动使用了所谓的“幽灵欺骗”(ghost spoofing),这种欺骗手段会将真实的公司电子邮件地址添加到发件人的姓名中,但不会隐藏或修改实际的域。这种技术正越来越多地用于有针对性的攻击,但对于大规模网络钓鱼来说,它有点大材小用。

【使用幽灵欺骗的HR网络钓鱼电子邮件:发件人的姓名包含HR团队的电子邮件地址,为电子邮件增添了真实性】

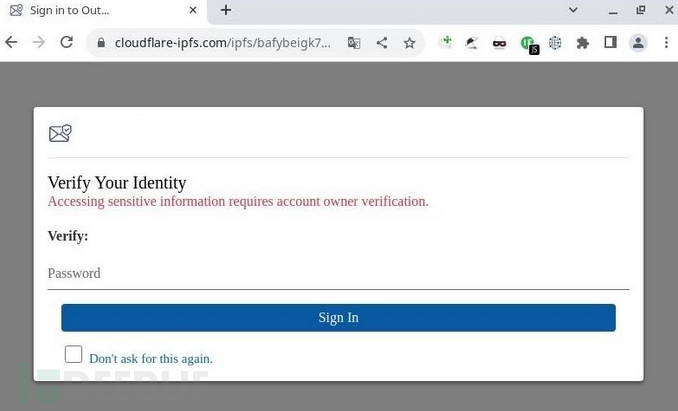

与前面的示例一样,该电子邮件中的网络钓鱼链接没有任何鱼叉式网络钓鱼链接所具有的独特功能。打开的登录表单不包含任何个性化详细信息,而且其设计看起来与许多其他此类表单完全相同。它托管在IPFS服务上,就像那些通常用于大规模攻击的服务一样。

【IPFS 网络钓鱼登录表单】

统计数据

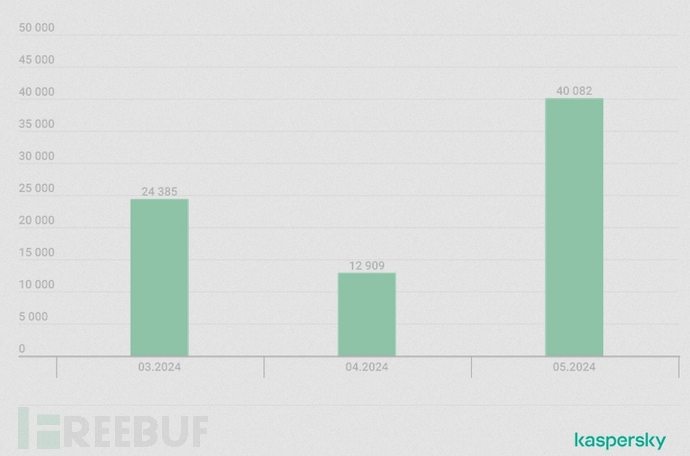

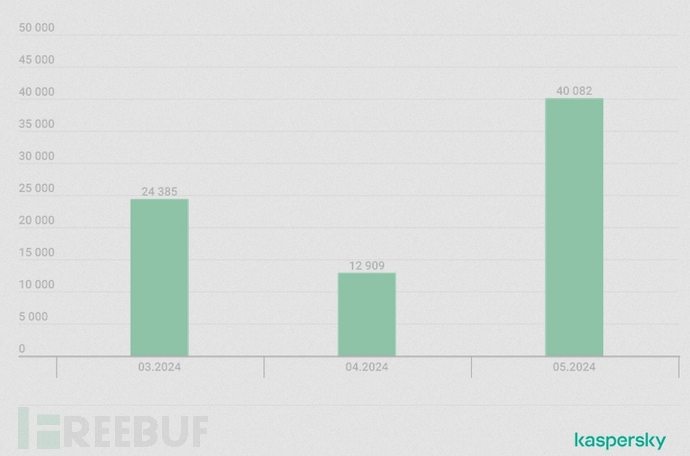

【2024年3月至5月的混合网络钓鱼电子邮件数量】

研究结果发现,在2024年3月至5月期间,这些混合攻击的数量大幅增加。首先,这表明攻击者使用的工具越来越复杂。如今的技术降低了大规模发起个性化攻击的成本。人工智能驱动的工具可以将电子邮件正文设计为官方的人力资源请求,修复拼写错误并创建精美的设计。

除此之外,研究人员还观察到第三方鱼叉式网络钓鱼服务的激增。这就要求用户提高警惕,并建立更强大的企业安全基础设施。

总结与建议

如今,攻击者正在其大规模网络钓鱼活动中越来越多地采用鱼叉式网络钓鱼方法和技术:他们发送的电子邮件越来越个性化,他们的欺骗技术和策略的范围也在扩大。这些具备“鱼叉式网络钓鱼”特征的大规模电子邮件活动构成了独特的威胁。这就要求组织采取与技术发展步伐同步的安全防护措施,同时结合各种方法和服务来打击各种类型的网络钓鱼。

为了抵御结合了鱼叉式网络钓鱼和大规模网络钓鱼元素的电子邮件攻击,建议组织遵循以下操作:

- 注意发件人的地址和实际的电子邮件域:在官方的公司电子邮件中,这些必须匹配。

- 如果某些东西看起来很可疑,请向发件人证实,但不要回复电子邮件,而是采取其他沟通渠道(如打电话、发短信等)。

- 定期为员工提供培训,向他们介绍电子邮件网络钓鱼。

- 使用包含反垃圾邮件过滤和保护功能的高级安全解决方案。

原文链接:

Spear phishing techniques in mass phishing: a new trend | Securelist

相关文章:

当“广撒网”遇上“精准定点”的鱼叉式网络钓鱼

批量网络钓鱼电子邮件活动倾向于针对大量受众,它们通常使用笼统的措辞和简单的格式,其中不乏各种拼写错误。而有针对性的攻击往往需要付出更大的努力,攻击者会伪装成雇主或客户向目标发送包含个人详细信息的个性化消息。在更大范围内采用这种…...

svn ldap认证临时切换到本地认证

当前的svn是在CentOS 7 下 SVN、 Apache 对接 LDAP 服务实现用户账号管理和权限认证,本文模拟ldap数据丢失如何恢复svn,方法是临时将认证切换到本地认证 编辑subversion.conf文件 vi /etc/httpd/conf.d/subversion.conf 注释ldap-status #<Locati…...

极狐GitLab如何配置使用独立数据库?

GitLab 是一个全球知名的一体化 DevOps 平台,很多人都通过私有化部署 GitLab 来进行源代码托管。极狐GitLab :https://gitlab.cn/install?channelcontent&utm_sourcecsdn 是 GitLab 在中国的发行版,专门为中国程序员服务。可以一键式部署…...

TCP状态转换详解

1.什么是TCP的状态转换 TCP(Transmission Control Protocol,传输控制协议)是一种面向连接的、可靠的、基于字节流的传输层协议。在 TCP 连接的生命周期中,连接的状态会随着不同阶段的通信而发生变化,这些变化被称为状…...

SimMIM:一个类BERT的计算机视觉的预训练框架

1、前言 呃…好久没有写博客了,主要是最近时间比较少。今天来做一期视频博客的内容。本文主要讲SimMIM,它是一个将计算机视觉(图像)进行自监督训练的框架。 原论文:SimMIM:用于掩码图像建模的简单框架 (a…...

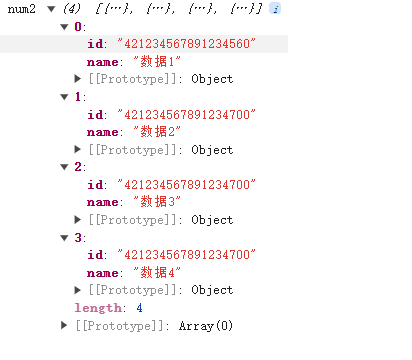

数据精度丢失

js数据精度丢失 最近看面试题想到了之前在开发钟遇到过的问题,现总结一下 在开发过程中,发现从后台返回的数据结构中的id字段在前端显示为不正确的值。经过排查,怀疑是JavaScript中Number类型精度丢失的问题。通过将id字段的类型从Number改为…...

Element UI DatePicker选择日期范围区间默认显示前一个月和本月

要求:点击el-date-picker选择时间范围时,默认展开当月和上个月。 但是Element UI的组件默认展开的是本月和下一个月,如下图所示: 改为 <span click"changeInitCalendarRange"><el-date-picker v-model"r…...

C++:聚合类、嵌套类、局部类、union类详细介绍与分析

聚合类 (1)What(什么是聚合类) 本质是一个自定义类型的数据结构(结构体或类),但聚合类有以下特性: 所有的成员都是public没有任何构造函数没有基类类内部没有初始值 (2)Why(聚合类的作用&…...

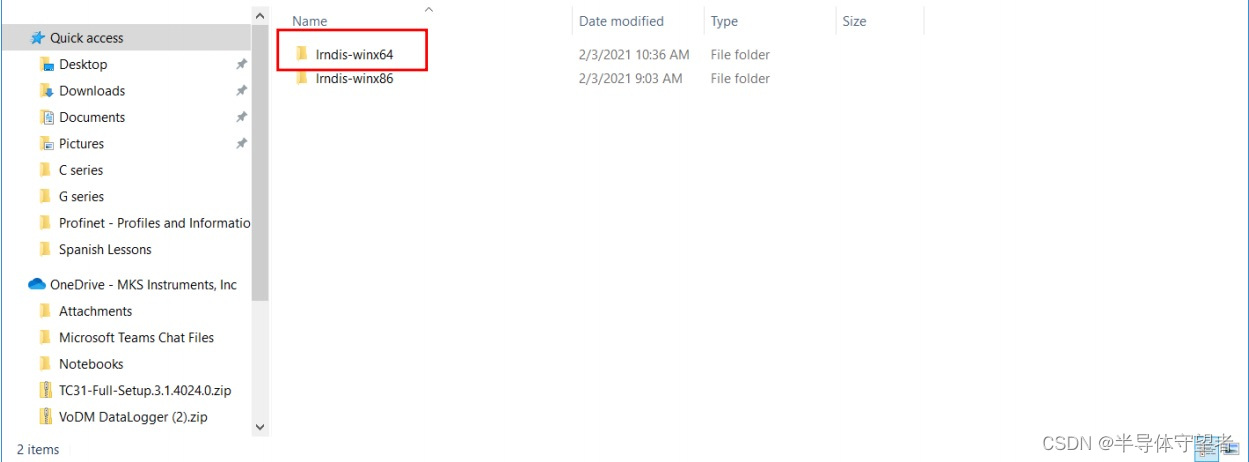

MKS流量计软件MFC通讯驱动使用于C和P系列MFC控制USB接口W10系统

MKS流量计软件MFC通讯驱动使用于C和P系列MFC控制USB接口W10系统...

C++:左值/右值引用、移动语义/std::move、万能引用/完美转发std::forward 详解

你能学到 左值 与 右值左值引用 与 右值引用 基本用法与作用拷贝构造函数 与 移动构造函数移动语义 与 std::move万能引用 与 引用折叠完美转发:std::forward 前言 本文代码片段中变量命名规则如下: 小写字母:一般类型的变量(非…...

蜂窝物联云平台:一站式服务,智能生活从此开始!

蜂窝云平台 一、PC端展示与管理 GIS地图整合 在GIS地图上精确展示地块,轻松点选查看详细设备信息、实时监控和控制功能,以及基地的全方位介绍。 个性化定制界面 界面布局与功能展示均可按需求定制,打造独一无二的用户体验。 数据集中看板 将…...

【中项】系统集成项目管理工程师-第3章 信息技术服务-3.3服务生命周期

前言:系统集成项目管理工程师专业,现分享一些教材知识点。觉得文章还不错的喜欢点赞收藏的同时帮忙点点关注。 软考同样是国家人社部和工信部组织的国家级考试,全称为“全国计算机与软件专业技术资格(水平)考试”&…...

【iOS】——消息传递底层实现

消息传递是什么 Objective-C是一种动态类型语言,这意味着在编译时并不确定对象的具体类型,而是在运行时决定。消息传递机制允许程序在运行时向对象发送消息,对象再决定如何响应这些消息。 当你通过对象调用方法时,例如像这样[ob…...

PostgreSQL数据库从入门到精通系列之十:表空间、索引表空间、创建表空间、创建索引空间、创建分区表、创建分区表的分区、创建指定表空间、索引表空间的分区表

PostgreSQL数据库从入门到精通系列之十:表空间、索引表空间、创建表空间、创建索引空间、创建分区表、创建分区表的分区、创建指定表空间、索引表空间的分区表 一、数据库表空间和数据库之间的关系二、索引表空间和数据库之间的关系三、创建角色四、创建表空间目录五、创建表空…...

恶补,先验分布,后验分布 ,似然估计

恶补,打一遍增加印象 先验分布后验分布,似然估计 声明:仅记录个人学习,并无其他用途。 先验分布 后验分布, 似然估计 隔壁小哥的故事: 隔壁小哥要去15公里外的一个公园里玩,小哥可以选择步行…...

JS之数组中的reduce方法

文章目录 基本语法:callbackFn 的参数:例子1. 数组求和2. 数组求积3. 扁平化数组4. 数组元素计数5. 使用对象解构和展开运算符合并数组中的对象6. 求最大值和最小值 函数组合异步操作中的 reduce总结 reduce 是 JavaScript 中 Array 对象的一个方法,非常…...

在win10上通过WSL和docker安装Ubuntu子系统,并配置Ubuntu可成功使用宿主机GPU

本文主要记录win10系统上,通过WSL的Ubuntu系统以及Docker使用GPU的全部过程。 文章目录 1、 启用hyper-v2、 安装docker3、 安装WSL3.1 安装WSL23.1.1 检查是否安装了WSL23.1.1 安装和配置 WSL 23.2 安装Ubuntu 子系统3.3 检查并修改WSL版本4、docker配置ubuntu20.04 LTS5、下…...

python需要掌握那些语法

1-list数据类型 内置方法查看长度len(list) 2.array数据类型 查看形状 3.tuple 取出元组 t (1, 2, 3, 4, 5) # 取出第一个元素 2first_element t[0] 3print(first_element) # 输出:1 4 5# 取出第三个元素 6third_element t[2] 7pr…...

CentOS Mysql8 数据库安装

添加mysql yum仓库 这里安装的是8.0版本,如需其他版本在此查看mysql版本列表 wget https://dev.mysql.com/get/mysql80-community-release-el7-3.noarch.rpm sudo rpm -Uvh mysql80-community-release-el7-3.noarch.rpm安装mysql sudo yum install mysql-server …...

)

新手教程---python-函数(新添加)

一、递归函数 在Python中,递归函数是指一个函数调用自身的过程。递归函数一般包括两个部分:基本情况和递归情况。 基本情况是指在递归过程中终止递归的条件。如果不满足基本情况,递归函数将进入递归情况,调用自身,并缩…...

基于Vue 3与SSE的Dify AI聊天前端开发实战与部署指南

1. 项目概述:一个现代化的Dify AI聊天前端如果你正在寻找一个开箱即用、界面美观且功能现代的Dify AI聊天界面,那么LeeAirQ/Dify-Web这个项目值得你花时间了解一下。作为一个长期混迹在AI应用开发圈子的开发者,我见过太多后端强大但前端简陋的…...

Linux服务器挂载Google团队盘实战:从API申请到Rclone配置的完整避坑指南

Linux服务器高效挂载Google团队盘全流程指南:从API申请到稳定运行 在数据爆炸式增长的今天,云存储已成为企业IT架构中不可或缺的一环。Google团队盘以其大容量、高可靠性和便捷的协作特性,成为许多技术团队的首选存储方案。本文将带你深入探…...

)

NotebookLM私有知识库安全加固指南(GDPR/等保2.0双合规配置手册,仅限内部技术团队流通)

更多请点击: https://intelliparadigm.com 第一章:NotebookLM私有知识库安全加固概览 NotebookLM 是 Google 推出的基于用户上传文档进行语义理解与问答的 AI 工具,其本地化部署或私有知识库场景下,数据驻留、访问控制与内容脱敏…...

技术:原理、优化与应用)

光学邻近校正(OPC)技术:原理、优化与应用

1. 光学邻近校正技术概述在半导体制造的光刻工艺中,光学邻近效应(Optical Proximity Effect)是影响图案转移精度的主要挑战之一。当特征尺寸缩小到45nm及以下节点时,光衍射和光阻化学反应导致的图案失真变得尤为显著。具体表现为&…...

2026.5.12@霖宇博客制作中遇见的问题

1 one<el-form :model"passwordForm" :rules"rules" ref"formRef" label-width"100px"> <el-form-item label"原密码" prop"oldPassword"> <el-input v-model"passwordFor…...

“宏”的概念,什么是“宏”?

“宏”(Macro)本质上是一种批量处理的自动化机制,其核心概念是:将一系列频繁执行的操作、命令或代码片段预先录制或编写成一个“指令集”,通过一个简短的触发动作(如快捷键、按钮点击)来一次性调…...

模块三-数据清洗与预处理——15. 异常值检测与处理

15. 异常值检测与处理 1. 概述 异常值(Outlier)是指与其他观测值显著不同的数据点。它们可能来自测量错误、数据录入错误,也可能是真实的极端情况(如高收入人群)。正确识别和处理异常值对数据分析至关重要。 import pa…...

智能工厂能源监测管理平台解决方案

在某大型制造企业的生产园区,管理人员长期面临着一系列能源管理困境:由于厂区各个电表仍依赖人工抄录,数据滞后且易出错,导致管理层无法实时掌握每条生产线甚至每台关键设备的真实耗电情况;同时,由于电表分…...

强力解密RPG Maker加密文件:新手快速上手指南

强力解密RPG Maker加密文件:新手快速上手指南 【免费下载链接】RPGMakerDecrypter Tool for decrypting and extracting RPG Maker XP, VX and VX Ace encrypted archives and MV and MZ encrypted files. 项目地址: https://gitcode.com/gh_mirrors/rp/RPGMakerD…...