DC-1靶场打靶第一次!!!!冲冲冲!

今天打了一下DC-1这个靶场,感觉收获比大,我就来记录一下。

我的思路是下面的这个

我们先把靶机导入,然后与我们的liunx(攻击机)在同一个网段中,这也大大的减低难度。

然后我们先对自己这个网段内存活的主机进行操作,我使用的nmap来找到的,找到了存活的主机是192.168.163.151这个是我们要攻击的,然后我在去判断是liunx还是windows

以及靶机上面开放的端口有哪些,然后我在进行下面的操作,我发现开放了80端口,我就猜靶机上面是有网站的,然后我去访问发现是有网站的。

然后在进行测试的操作

下面进行访问网站的操作:

收集相关的信息

收集相关的信息

开始简单的弱口令,发现进不去,然后我就开bp去爆破了。在爆破的同时我还去扫描网站的后台目录,看看有没有发现,最后我在发现是Drupal的cms我在去寻找exp看看能不能拿下。

然后我在寻找的同时,我直接使用msf的内置模块进行攻击操作,下面爆破也没有爆破出来,我就没有继续下去了。

在发现的时候看见mysql的文件点进去看看

我以为是数据账号和密码,我就去尝试,但是当时我忘记了,mysql默认是不开启外联的,到后面我才知道这个是错误的。

结果当然是失败的,连接数据库的操作。

然后我在使用msf模块攻击的时候拿下了权限。

下面来看看演示拿下权限:

找到了这么多的模块,我们使用第二个模块进行攻击。看看配置的参数

这点是反向连接的操作,如果现实的环境他不出来我们就可以换成正向连接或者然后建立代理来进行操作。

进行run,攻击的操作

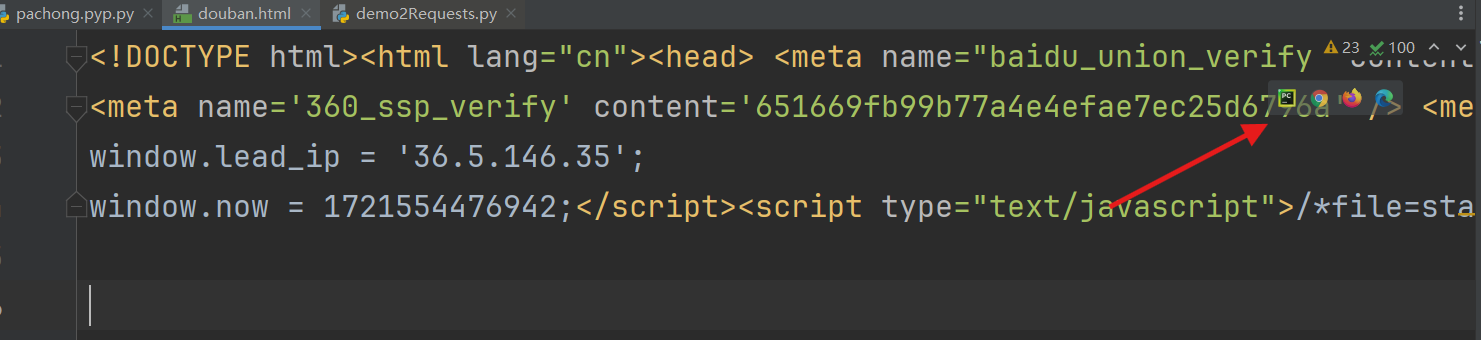

然后进行查看文件,也发现了我们前面后台目录扫描扫到的文件,我们在进行找配置文件,这里也是看好了flag1.txt我们进行读取。

发现跟我们前面扫描到的是一样的,我们直接看的mysql.txt这个文件

在查看flag1.txt的时候得到了提示

然后在进行去找配置文件

找了很久终于找到了正确的数据库密码和账号

然后我们在进行连接的操作,然后我们就要切换到shell

然后我们还要输入命令来建立窗口的shell

python -c "import pty;pty.spawn('/bin/bash')"

然后我们在进行连接数据库的操作:使用前面获取到的账号和密码

然后我们去找到user表,因为数据库存在的重要的就是用户的账号和密码

找到了user表的数据,看见密码都是加了密的,我们可以使用攻击来进行破解,但是我失败了。

然后在查看网上的资料过后,我知道了操作的步骤,我们找到了加密的脚本文件,我们就可以更换密码来进行登录的操作。

然后在查看网上的资料过后,我知道了操作的步骤,我们找到了加密的脚本文件,我们就可以更换密码来进行登录的操作。

在var/www/script 存在加密的脚本文件,看到了脚本,我们就可以重置密码。

然后我们在得到我们想要的密码的hash值:比如说admin或者123456

得到了我们对应的hash值,我们就可以进行更换的操作

然后我们在进行查看发现更改了,我们就可以使用admin 123456进行登录的操作了。

在登录成功过后,有了提示,要我们使用find,我马上就想到了suid提权的操作。

然后我们就去使用下面的命令来看,什么文件是有suid权限的。

find / -user root -perm -4000 -print 2>/dev/null

find / -perm -u=s -type f 2>/dev/null

find / -user root -perm -4000 -exec ls -ldb {} \;找到了文件 我们就可以使用find的参数 exec这个来进行执行我们的命令了

使用exec参数来进行提权的操作

直接找到文件

然后我们在进行读取文件这个靶机也差不多结束了。

总结:

第一次打这样的靶机,还是挺舒服的,liunx提权以前就知道,也没有实操过,实操和看视频完全是2个样子,我也是完整的进行了一次渗透吧,继续加油。干就完了!!!!如果有欠妥的地方,欢迎指正。

相关文章:

DC-1靶场打靶第一次!!!!冲冲冲!

今天打了一下DC-1这个靶场,感觉收获比大,我就来记录一下。 我的思路是下面的这个 我们先把靶机导入,然后与我们的liunx(攻击机)在同一个网段中,这也大大的减低难度。 然后我们先对自己这个网段内存活的主机进行操作,我…...

【LeetCode】填充每个节点的下一个右侧节点指针 II

目录 一、题目二、解法完整代码 一、题目 给定一个二叉树: struct Node { int val; Node *left; Node *right; Node *next; } 填充它的每个 next 指针,让这个指针指向其下一个右侧节点。如果找不到下一个右侧节点,则将 next 指针设置为 NUL…...

mac无法清空废纸篓怎么办 mac废纸篓清空了如何找回 cleanmymac误删文件怎么恢复

废纸篓相当于“一颗后悔药”,用于临时存储用户删除的文件。我们从从Mac上删除的文件,一般会进入废纸篓中。如果我们后悔了,可以从废纸篓中找回来。然而,有时我们会发现mac无法清空废纸篓,这是怎么回事?本文将探讨一些…...

树上启发加点分治思想

题目链接 思路: 对于一条链可以组成回文串,意味着最多只有一个奇数字母,比起我们记录路径各个字母的个数和,我们可以发现回文串实际上不在意真正的个数,只在意个数的奇偶。又我们发现字母只有20来个,可以使…...

【iOS】类对象的结构分析

目录 对象的分类object_getClass和class方法isa流程和继承链分析isa流程实例验证类的继承链实例验证 类的结构cache_t结构bits分析实例验证属性properties方法methods协议protocolsro类方法 类结构流程图解 对象的分类 OC中的对象主要可以分为3种:实例对象…...

接口性能优化思路

前言 日常开发中设计接口,响应时间是衡量一个接口质量的重要指标。 接口响应时间这里粗糙地分为三种: 即时响应:毫秒级,小于500毫秒快速响应:秒级,大于500毫秒且小于2秒长时间操作:大于2秒&a…...

PyQt5 多线程编程详细教程

PyQt5 多线程编程详细教程 在 PyQt5 中,多线程编程是提高应用程序性能和响应性的重要手段。本教程将详细介绍如何在 PyQt5 中使用 QThread 进行多线程编程,学习如何避免界面冻结和线程安全问题,并通过丰富的案例来展示如何实现这些功能。 Q…...

uniapp小程序上传pdf文件

<template><view class"mainInnBox"><view class"formBox"><!-- 注意,如果需要兼容微信小程序,最好通过setRules方法设置rules规则 --><u-form :model"form" ref"uForm" :rules&quo…...

Python酷库之旅-第三方库Pandas(036)

目录 一、用法精讲 111、pandas.Series.item方法 111-1、语法 111-2、参数 111-3、功能 111-4、返回值 111-5、说明 111-6、用法 111-6-1、数据准备 111-6-2、代码示例 111-6-3、结果输出 112、pandas.Series.xs方法 112-1、语法 112-2、参数 112-3、功能 112-…...

Python爬虫(2) --爬取网页页面

文章目录 爬虫URL发送请求UA伪装requests 获取想要的数据打开网页 总结完整代码 爬虫 Python 爬虫是一种自动化工具,用于从互联网上抓取网页数据并提取有用的信息。Python 因其简洁的语法和丰富的库支持(如 requests、BeautifulSoup、Scrapy 等…...

【iOS】——探究isKindOfClass和isMemberOfClass底层实现

isKindOfClass 判断该对象是否为传入的类或其子类的实例 // 类方法实现,用于检查一个类是否属于另一个类或其父类链上的任何类。(BOOL)isKindOfClass:(Class)cls {// 从当前类开始,tcls将沿着元类的继承链向上遍历。for (Class tcls self->ISA(); …...

)

Python 热门面试题(七)

Python中如何拷贝对象?浅拷贝和深拷贝的区别是什么? 在Python中,拷贝对象是一个常见的需求,尤其是当你需要修改一个对象但又不想影响原始对象时。Python提供了几种拷贝对象的方法,其中最重要的是浅拷贝(sh…...

STM32项目分享:智能宠物喂食系统

目录 一、前言 二、项目简介 1.功能详解 2.主要器件 三、原理图设计 四、PCB硬件设计 1.PCB图 五、程序设计 六、实验效果 七、资料内容 项目分享 一、前言 项目成品图片: 哔哩哔哩视频链接: https://www.bilibili.com/video/BV1zy411z7…...

数据结构——栈的实现(java实现)与相应的oj题

文章目录 一 栈栈的概念:栈的实现:栈的数组实现默认构造方法压栈获取栈元素的个数出栈获取栈顶元素判断当前栈是否为空 java提供的Stack类Stack实现的接口: LinkedList也可以当Stack使用虚拟机栈,栈帧,栈的三个概念 二 栈的一些算…...

linux修改时区为CST

目录 第一步: 第二步: 第三步: 第一步: 备份原来的时区信息 [rootlocalhost ~]# mv /etc/localtime localtime.bak 第二步: 通过软链接将亚洲/上海 的时区信息 指导时区信息 [rootlocalhost ~]# ln -s /usr/share…...

【Spring Security】初识Spring Security

今天晚上因为一个项目问题,而正式开始学习Spring Security。 这个问题是“APP端的操作员应仅可查看管理后台的项目负责人分配给自己的计划”。 一、Spring Security的核心组件: Spring Security的核心组件包括:SecurityContextHolder、Auth…...

配置单区域OSPF

目录 引言 一、搭建基础网络 1.1 配置网络拓扑图如下 1.2 IP地址表 二、测试每个网段都能单独连通 2.1 PC0 ping通Router1所有接口 2.2 PC1 ping通Router1所有接口 2.3 PC2 ping通Router2所有接口 2.4 PC3 ping通Router2所有接口 2.5 PC4 ping通Router3所有接口 2.…...

SQL中的游标是什么?

在 SQL 中,游标(Cursor)是一种用于遍历结果集的数据库对象。它允许开发者在 SQL 查询的结果集中逐行或逐批处理数据。 具体来说,SQL 中的游标通常用于以下目的: 遍历结果集:当一个 SQL 查询返回多行结果时…...

7. LangChain4j如何使用统一api调用?

前言 当我们对接LangChain4j的时候,面对复杂的各种各样的大模型的api的对接,让很多开发者感到力不从心。在每个大模型的api都不一样的时候?该如何快捷的切换模型的使用呢? 这时,One-API应运而生,它以其简洁…...

RPM、YUM 安装 xtrabackup 8 (mysql 热备系列一)包含rpm安装 mysql 8 配置主从

RPM安装 percona-xtrabackup-80-8.0.35-30.1.el7.x86_64.rpm 官网: https://www.percona.com/ 下载地址: https://www.percona.com/downloads wget https://downloads.percona.com/downloads/percona-distribution-mysql-ps/percona-distribution-mysq…...

一站式解决Windows程序运行问题的Visual C++运行库修复指南

一站式解决Windows程序运行问题的Visual C运行库修复指南 【免费下载链接】vcredist AIO Repack for latest Microsoft Visual C Redistributable Runtimes 项目地址: https://gitcode.com/gh_mirrors/vc/vcredist 你是否曾经遇到过打开软件时突然弹窗提示"缺少msv…...

工程师实战指南:从原理到选型,全面解析电池核心技术参数与应用

1. 项目概述:为什么我们需要重新认识电池?干了三十多年电气工程,从数字电路、模拟信号到电源设计、通信协议和微控制器,我几乎把电子行业的各个角落都摸了一遍。现在我在一家叫MaxVision的公司,专门搞那种性能极端、皮…...

XXMI启动器终极指南:一站式管理原神、星穹铁道等热门游戏模组

XXMI启动器终极指南:一站式管理原神、星穹铁道等热门游戏模组 【免费下载链接】XXMI-Launcher Modding platform for GI, HSR, WW and ZZZ 项目地址: https://gitcode.com/gh_mirrors/xx/XXMI-Launcher 还在为多个游戏模组安装繁琐而烦恼吗?XXMI启…...

3步掌握NBTExplorer:从Minecraft数据恐惧到编辑专家的完整指南

3步掌握NBTExplorer:从Minecraft数据恐惧到编辑专家的完整指南 【免费下载链接】NBTExplorer A graphical NBT editor for all Minecraft NBT data sources 项目地址: https://gitcode.com/gh_mirrors/nb/NBTExplorer 你是否曾经面对Minecraft的level.dat文件…...

dotUI设计系统生成器:基于品牌配置一键生成React组件库

1. 项目概述:dotUI,一个为品牌而生的设计系统在当今的Web开发领域,尤其是基于React的生态中,我们常常面临一个两难的选择:是使用现成的UI组件库快速搭建界面,还是投入大量时间从零开始构建一套完全符合品牌…...

让Linux桌面工作流更高效:Sticky便签应用深度解析

让Linux桌面工作流更高效:Sticky便签应用深度解析 【免费下载链接】sticky A sticky notes app for the linux desktop 项目地址: https://gitcode.com/gh_mirrors/stic/sticky 在Linux桌面环境中,快速记录和访问临时信息是每个用户都会遇到的日常…...

原理与创新设计解析)

内容可寻址存储器(CAM)原理与创新设计解析

1. 内容可寻址存储器基础解析在传统计算机架构中,我们通常使用随机存取存储器(RAM)通过地址来访问数据。但有一种特殊的存储结构打破了这种范式——内容可寻址存储器(Content-Addressable Memory, CAM)。它的独特之处在…...

)

【限时解密】Photoshop 25.5 Beta隐藏功能+Midjourney API私有化接入指南(含已验证Webhook配置模板与错误码速查表)

更多请点击: https://intelliparadigm.com 第一章:Midjourney与Photoshop整合方案的演进逻辑与架构全景 随着生成式AI在创意工作流中的深度渗透,Midjourney与Photoshop的协同已从“图像导出→手动精修”的离散模式,演进为基于API…...

基于Node.js的Gemini CLI蓝图:构建高效AI命令行工具

1. 项目概述:一个让Gemini API在命令行中“活”起来的蓝图 如果你和我一样,日常工作中大量时间都泡在终端里,那么你肯定理解那种感觉:为了调用一个AI模型,不得不频繁地在浏览器、API文档和命令行之间来回切换ÿ…...

腾讯位置服务开发者征文大赛:“独行侠”智能路线官

一个关于城市夜跑者、算法盲区与AI情感化路线推荐的真实技术实践 关键词:Go、地图SDK抽象、LLM Agent、Prompt工程、情感化推荐 目录 背景需求:都市独行侠的运动品质困境痛点诊断:为什么传统地图工具"听不懂人话"Module-SDK&#…...