提升无线网络安全:用Python脚本发现并修复WiFi安全问题

文章目录

- 概要

- 环境准备

- 技术细节

- 3.1 实现原理

- 3.2 创建python文件

- 3.3 插入内容

- 3.4 运行python脚本

- 加固建议

- 4.1 选择强密码

- 4.2 定期更换密码

- 4.3 启用网络加密

- 4.4 关闭WPS

- 4.5 隐藏SSID

- 4.6 限制连接设备

- 小结

概要

在本文中,我们将介绍并展示如何使用Python脚本来测试本地WiFi密码。此方法适用于教育和安全研究目的,请勿用于非法活动。本文旨在帮助您了解WiFi安全性及其潜在漏洞。

声明:在本指南中展示的一切操作都是在本地网络上进行的。在这个例子中,所有步骤都是在我的个人电脑上完成的。我并没有试图连接到他人的网络或入侵他人的系统。请仅在您有权访问的网络上进行这些测试,以确保合法合规。

环境准备

kali

python3

aireplay-ng

airodump-ng

aircrack-ng

只用准备好kali即可,kali自带上面三款工具

如果需要kali安装教程的可以去网络上寻找,或者有需要的话评论私信我,我会尽最快速度更新关于kali安装教程

技术细节

3.1 实现原理

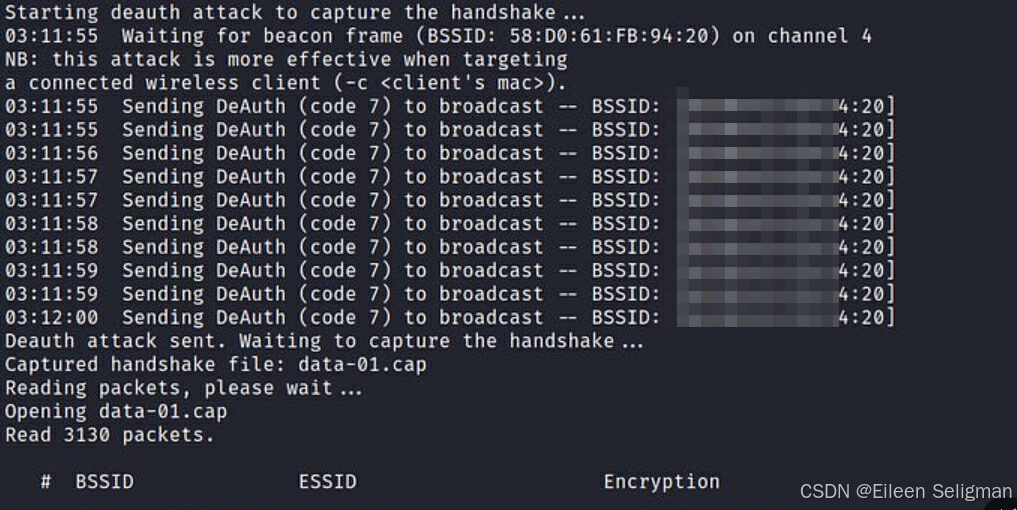

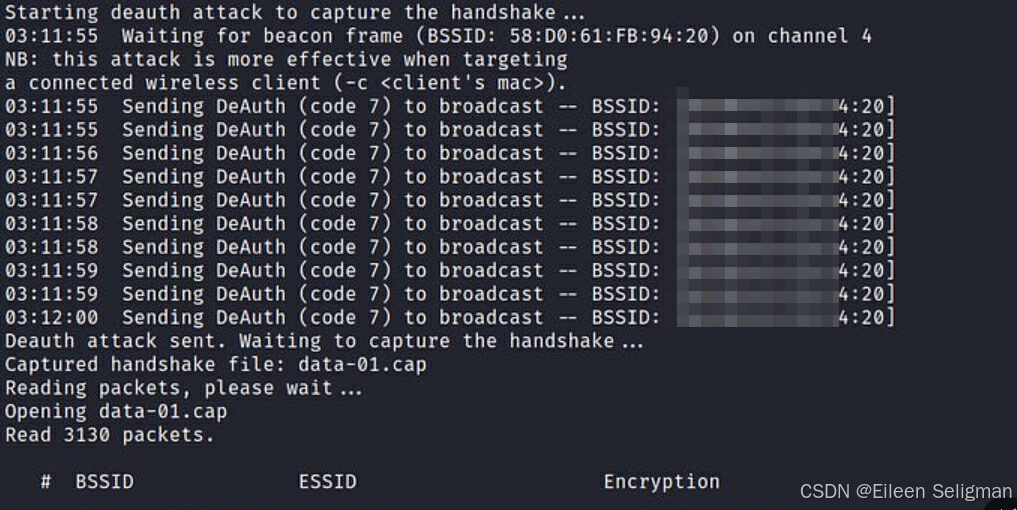

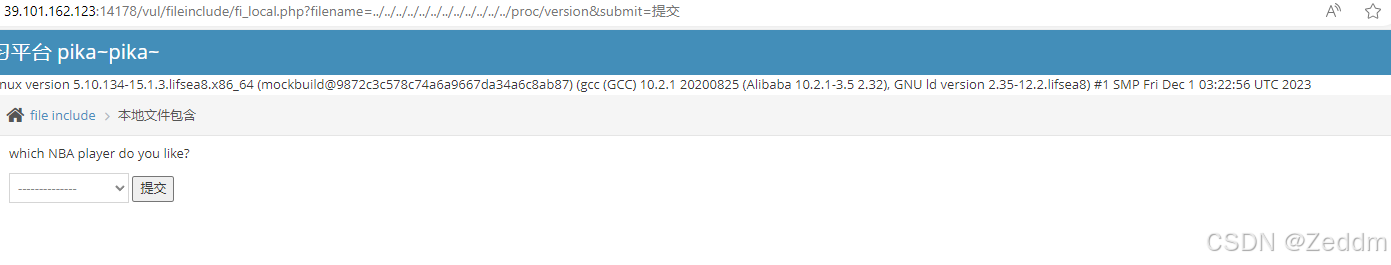

首先,它会验证路由器的MAC地址(BSSID)是否格式正确,例如00:77:88:33:44:55。确认格式正确后,脚本会使用airodump-ng和aireplay-ng这两个工具来捕获 WPA握手包。一旦成功捕获到握手包,就会使用aircrack-ng工具,通过提供的单词表文件来获取密码。

3.2 创建python文件

首先,我们将使用 vim 终端文本编辑器创建一个wifiCracker.py

vim wifiCracker.py

3.3 插入内容

因为法律原因,我无法提供完整代码,本文章只提供安全思路

3.4 运行python脚本

python3 wifiCracker.py

选择无线网络接口(使用Iwconfig命令查看)

使用airodump-ng wlan0·命令查看路由器的网卡地址,并输入。

在此处输入将存储 4 次握手(数据)的文件名。4 次握手是接入点和客户端设备之间交换 4 条消息的过程。如果您能获取四次握手,则可以尝试攻击它并泄露密码。最后,选择指定密码本进行测试(我这里的是从网络上收集的,大家可以自行去收集,或者评论或私信我获取)

此时爆破正在进行中

爆破成功之后会在终端中打印出密码(如果密码存在于您用于测试 WPA/WPA2 wifi 密码的单词表文件中)

加固建议

4.1 选择强密码

确保你的WiFi密码足够复杂,不要简单到容易被猜到。密码中应该包含大小写字母、数字和特殊字符,长度最好超过12位。例如,不要用“password123”,而是用“P@ssw0rd!23$”。

4.2 定期更换密码

不要长期使用同一个密码,至少每隔几个月就更新一次。这样即使旧密码被攻破,新密码也能及时保护你的网络安全。

4.3 启用网络加密

确保你的WiFi网络使用WPA2加密标准,这是目前较为安全的加密方式。如果你的设备支持WPA3,建议切换到更安全的WPA3加密。

4.4 关闭WPS

WiFi保护设置(WPS)虽然方便,但存在安全漏洞。为了安全起见,建议在路由器设置中关闭WPS功能。

4.5 隐藏SSID

隐藏你的WiFi网络名称(SSID),使其不在无线网络列表中显示。这可以增加黑客找到你网络的难度。

4.6 限制连接设备

在路由器设置中,限制可以连接到你WiFi的设备数量,并启用MAC地址过滤,只允许你信任的设备连接。这可以防止未经授权的设备连接到你的网络。

小结

感谢大家阅读这篇关于WIFI安全的文章。文章介绍了如何使用Python脚本和一些强大的开源工具来捕获和测试WPA/WPA2握手以及修复建议。通过案例帮助我们增加我们的安全意识。通过上述步骤,您可以在本地测试WiFi密码的安全性,并了解其潜在的漏洞。这种方法不仅有助于增强个人和企业的网络安全意识,还能为安全研究提供宝贵的实践经验。请记住,仅在合法且授权的情况下进行这些测试。

注意:再一次强调,请勿将本文所述思路用于非法用途。所有操作均在本地网络中进行,没有对任何互联网目标进行攻击。请大家务必遵守当地的法律规范,合理合法地进行测试本地网络。如果内容有描述不当的地方,欢迎大家指正。

相关文章:

提升无线网络安全:用Python脚本发现并修复WiFi安全问题

文章目录 概要环境准备技术细节3.1 实现原理3.2 创建python文件3.3 插入内容3.4 运行python脚本 加固建议4.1 选择强密码4.2 定期更换密码4.3 启用网络加密4.4 关闭WPS4.5 隐藏SSID4.6 限制连接设备 小结 概要 在本文中,我们将介绍并展示如何使用Python脚本来测试本…...

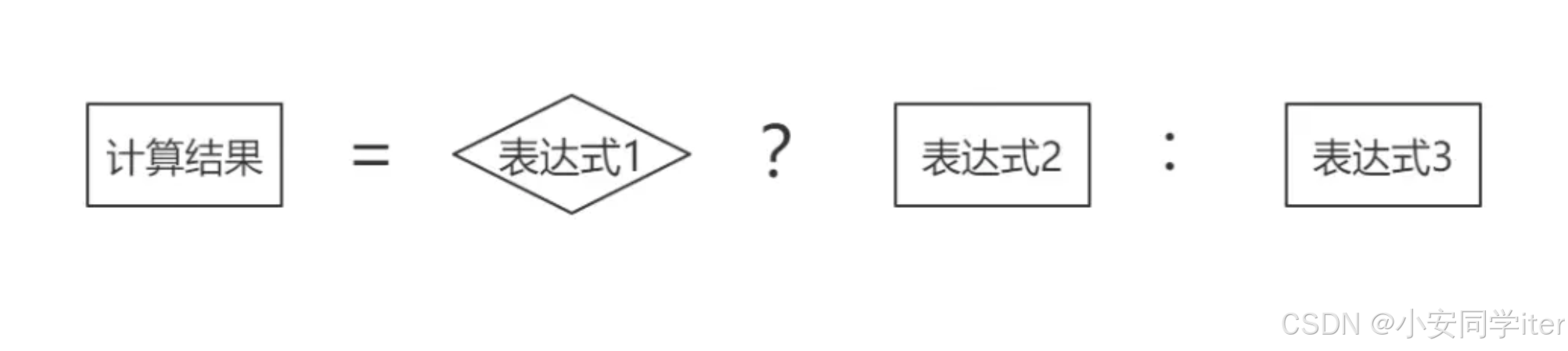

#三元运算符(python/java/c)

引入:什么是三元运算符呢?无疑其操作元有三个,一个是条件表达式,剩余两个为值,条件表达式为真时运算取第一个值,为假时取第二个值。 一 Python true_expression if condition else false_expressi…...

探索Python自然语言处理的新篇章:jionlp库介绍

探索Python自然语言处理的新篇章:jionlp库介绍 1. 背景:为什么选择jionlp? 在Python的生态中,自然语言处理(NLP)是一个活跃且不断发展的领域。jionlp是一个专注于中文自然语言处理的库,它提供了…...

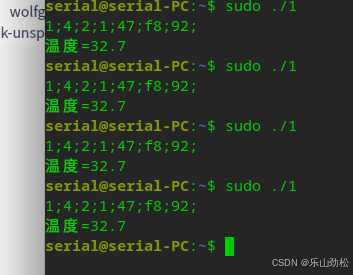

Deepin系统,中盛科技温湿度模块读温度纯c程序(备份)

#include <stdio.h> #include <fcntl.h> #include <unistd.h> #include <termios.h>int main() {int fd;struct termios options;// 打开串口设备fd open("/dev/ttyMP0", O_RDWR | O_NOCTTY|O_NDELAY); //O_NDELAY:打开设备不阻塞//O_NOCTT…...

文件包含漏洞: 函数,实例[pikachu_file_inclusion_local]

文件包含 文件包含是一种较为常见技术,允许程序员在不同的脚本或程序中重用代码或调用文件 主要作用和用途: 代码重用:通过将通用函数或代码段放入单独的文件中,可以在多个脚本中包含这些文件,避免重复编写相同代码。…...

学习计划2024下半年

基础: 学习《算法第4版》,学习leetcode上的面试经典150题,使用C完成;再看一般《深入理解计算机系统》语言: 学习go语言,并且用它写一个小软件(还没想好什么),写一个pingtool程序编程思想: 阅读经…...

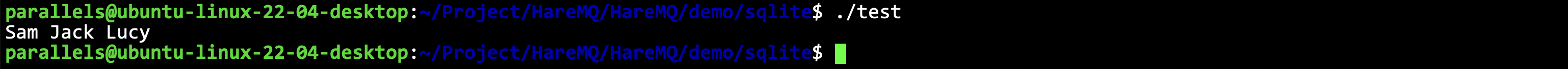

RabbitMQ的学习和模拟实现|sqlite轻量级数据库的介绍和简单使用

SQLite3 项目仓库:https://github.com/ffengc/HareMQ SQLite3 什么是SQLite为什么需要用SQLite官方文档封装Helper进行一些实验 什么是SQLite SQLite是一个进程内的轻量级数据库,它实现了自给自足的、无服务器的、零配置的、事务性的 SQL数据库引擎…...

AI批量剪辑,批量发布大模型矩阵系统搭建开发

目录 前言 一、AI矩阵系统功能 二、AI批量剪辑可以解决什么问题? 总结: 前言 基于ai生成或剪辑视频的原理,利用ai将原视频进行混剪,生成新的视频素材。ai会将剪辑好的视频加上标题,批量发布到各个自媒体账号上。这…...

SpringMVC源码深度解析(中)

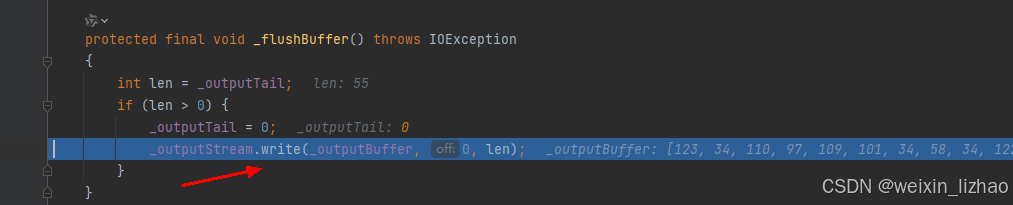

接上一遍博客《SpringMVC源码深度解析(上)》继续聊。最后聊到了SpringMVC的九大组建的初始化,以 HandlerMapping为例,SpringMVC提供了三个实现了,分别是:BeanNameUrlHandlerMapping、RequestMappingHandlerMapping、RouterFunctio…...

Mojo模型动态批处理:智能预测的终极武器

标题:Mojo模型动态批处理:智能预测的终极武器 在机器学习领域,模型的灵活性和可扩展性是至关重要的。Mojo模型(Model-as-a-Service)提供了一种将机器学习模型部署为服务的方式,允许开发者和数据科学家轻松…...

人、智能、机器人……

在遥远的未来之城,智能时代如同晨曦般照亮了每一个角落,万物互联,机器智能与人类智慧交织成一幅前所未有的图景。这座城市,既是科技的盛宴,也是人性与情感深刻反思的舞台。 寓言:《智光与心影》 在智能之…...

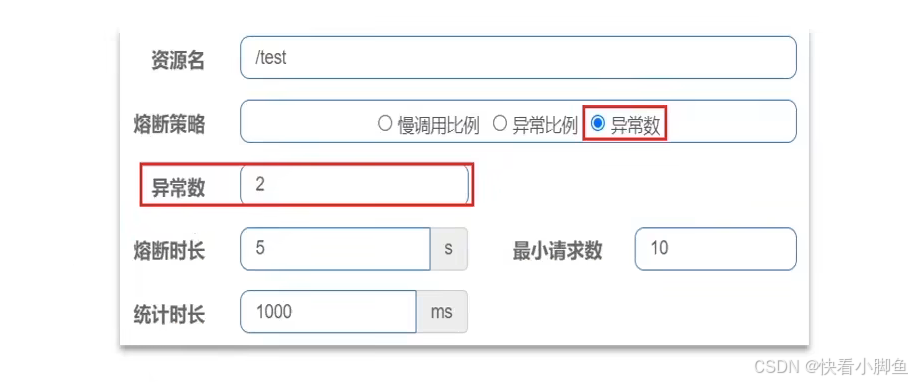

SpringCloud------Sentinel(微服务保护)

目录 雪崩问题 处理方式!!!技术选型 Sentinel 启动命令使用步骤引入依赖配置控制台地址 访问微服务触发监控 限流规则------故障预防流控模式流控效果 FeignClient整合Sentinel线程隔离-------故障处理线程池隔离和信号量隔离编辑 两种方式优缺点设置方式 熔断降级-----…...

【无标题】Elasticsearch for windows

一、windows安装Elasticsearch 1、Elasticsearch:用于存储数据、计算和搜索; 2、Logstash/Beats:用于数据搜集 3、Kibana:用于数据可视化 以上三个被称为ELK,常用语日志搜集、系统监控和状态分析 Elasticsearch安…...

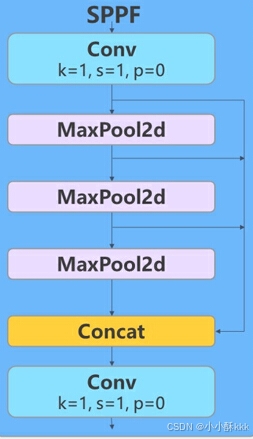

Yolo-World网络模型结构及原理分析(一)——YOLO检测器

文章目录 概要一、整体架构分析二、详细结构分析YOLO检测器1. Backbone2. Head3.各模块的过程和作用Conv卷积模块C2F模块BottleNeck模块SPPF模块Upsampling模块Concat模块 概要 尽管YOLO(You Only Look Once)系列的对象检测器在效率和实用性方面表现出色…...

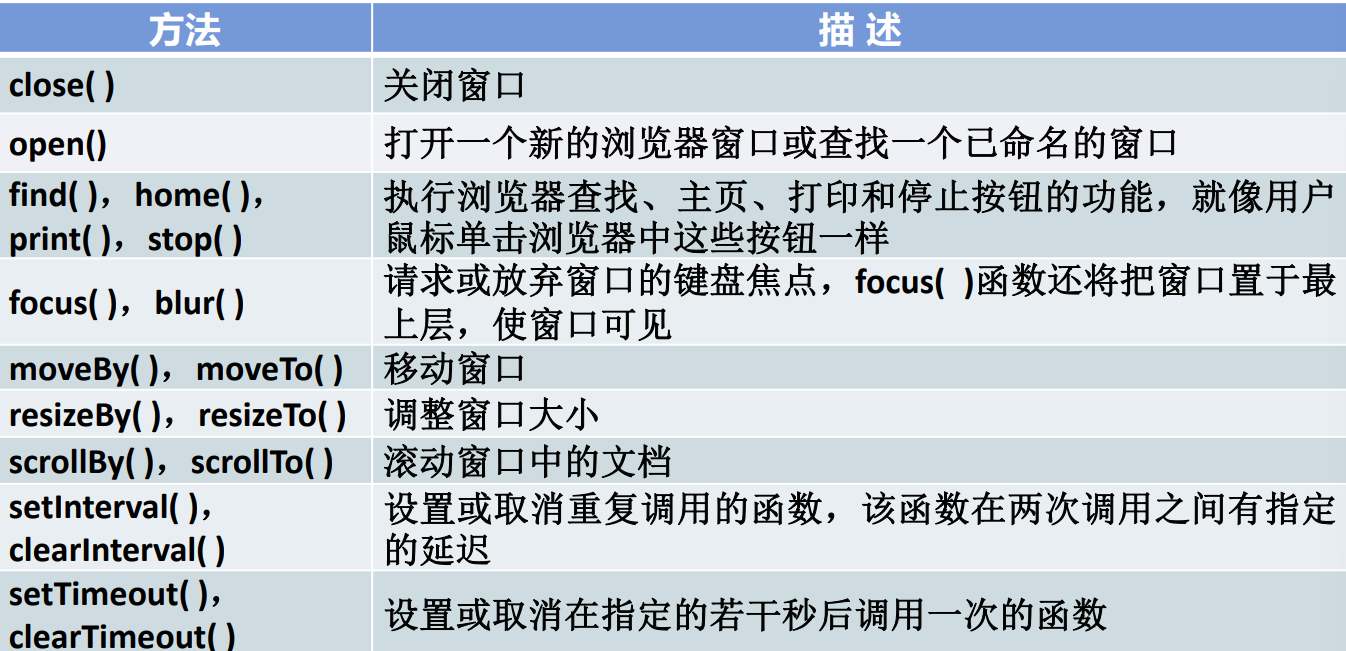

WEB前端06-BOM对象

BOM浏览器对象模型 浏览器对象模型:将浏览器的各个组成部分封装成对象。是用于描述浏览器中对象与对象之间层次关系的模型,提供了独立于页面内容、并能够与浏览器窗口进行交互的对象结构。 组成部分 Window:浏览器窗口对象 Navigator&…...

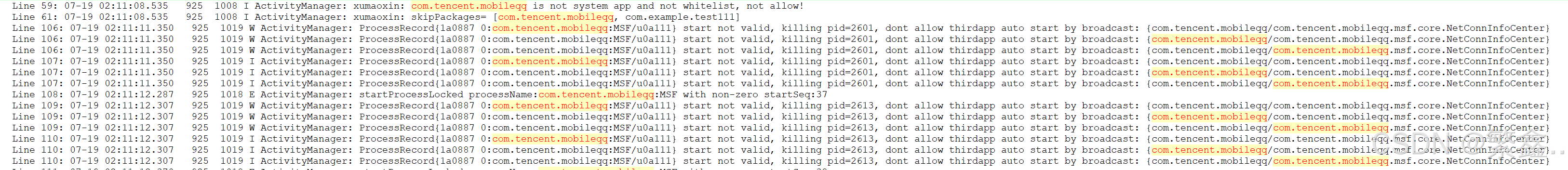

Android11 framework 禁止三方应用开机自启动

Android11应用自启动限制 大纲 Android11应用自启动限制分析验证猜想:Android11 AOSP是否自带禁止三方应用监听BOOT_COMPLETED方案禁止执行非系统应用监听到BOOT_COMPLETED后的代码逻辑在执行启动时判断其启动的广播接收器一棍子打死方案(慎用&#…...

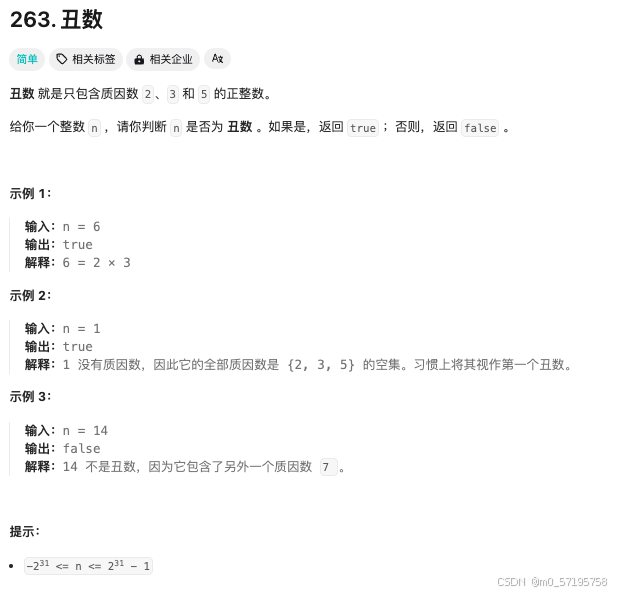

Java | Leetcode Java题解之第263题丑数

题目: 题解: class Solution {public boolean isUgly(int n) {if (n < 0) {return false;}int[] factors {2, 3, 5};for (int factor : factors) {while (n % factor 0) {n / factor;}}return n 1;} }...

将AWS RDS MySQL实例从存储未加密改为加密的方案

问题描述: 因为AWS RDS官方文档【1】中已经明确说明,MySQL RDS的存储为EBS卷,用KMS进行RDS加密有如下限制: 您只能在创建RDS的时候,选择加密。对于已经创建的RDS实例,您无法将为加密的实例,直…...

nginx的配置:TLSv1 TLSv1.1 被暴露不安全

要在 Nginx 配置中禁用不安全的 SSL 协议(如 TLSv1 和 TLSv1.1),并仅启用更安全的协议(如 TLSv1.2 和 TLSv1.3),您可以更新您的 Nginx 配置文件。下面是一个示例配置: # 位于 Nginx 配置文件 (…...

揭开黑箱:目标检测中可解释性的重要性与实现

揭开黑箱:目标检测中可解释性的重要性与实现 在深度学习的目标检测任务中,模型的准确性虽然重要,但模型的决策过程是否透明也同样关键。可解释性(Explainability)是指模型能够为其预测结果提供清晰、可理解的解释。本…...

CircuitMaker免费PCB设计工具:从开源协议到实战避坑指南

1. 从“Freemium”到“全免费”:CircuitMaker的定位之变与我的选择时间过得真快,距离Altium首次推出免费的CircuitMaker工具,仿佛就在昨天。我记得当时业界一片哗然,大家都在讨论这家以高端、专业的Altium Designer闻名的公司&…...

Elasticsearch管理利器:es-client全方位指南与实战技巧

Elasticsearch管理利器:es-client全方位指南与实战技巧 【免费下载链接】es-client elasticsearch客户端,issue请前往码云:https://gitee.com/qiaoshengda/es-client 项目地址: https://gitcode.com/gh_mirrors/es/es-client 你是否曾…...

在Google Cloud上构建OpenAI兼容API网关:无缝对接Vertex AI模型

1. 项目概述:在Google Cloud上搭建你自己的OpenAI兼容API网关 如果你正在寻找一种方法,能够让你手头那些原本为OpenAI ChatGPT设计的应用,无缝对接上Google Cloud Vertex AI的强大模型,比如Gemini Pro、PaLM 2或者Codeyÿ…...

)

保姆级教程:用Sigrity PowerSI提取5GHz内单端S参数(附DDR4仿真实例)

从零掌握Sigrity PowerSI:5GHz单端S参数提取与DDR4实战解析 在高速PCB设计中,信号完整性问题往往成为工程师的"隐形杀手"。当DDR4内存接口速率突破2400MHz时,传统时域分析方法已难以捕捉信号在传输过程中的微妙变化。散射参数&…...

在多模型间切换时Taotoken路由策略带来的稳定性体验

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 在多模型间切换时Taotoken路由策略带来的稳定性体验 在构建基于大模型的应用时,服务的稳定性是开发者关心的核心问题之…...

)

人工智能-现代方法(一)

2026.05.12 这几天开始看《人工智能-现代方法》,做一些知识记录。 1、学习的概念:归纳和演绎。(19章) 演绎靠逻辑推理,归纳靠经验总结。所以在前提正确的情况下,演绎的结论必然正确。归纳的结论则有可能出现…...

AI智能体安全策略引擎:AgentEnforcer框架设计与实战应用

1. 项目概述:一个为AI智能体量身定制的“行为守门员” 最近在折腾AI智能体(Agent)的开发,尤其是在构建那些需要自主执行任务、与外部API交互的复杂系统时,一个核心痛点总是挥之不去: 如何确保智能体的行为…...

QFN封装芯片手工焊接实战:从焊盘处理到拖焊技巧

1. QFN封装芯片手工焊接前的准备工作 QFN(Quad Flat No-lead)封装芯片因其体积小、散热好、电气性能优异等特点,在现代电子设备中越来越常见。但0.5mm甚至更小的引脚间距,让很多工程师和DIY爱好者在手工焊接时望而却步。其实只要掌…...

)

别再折腾Bootloader了!STM32H7内部Flash+QSPI Flash混合运行实战(MDK配置详解)

STM32H7混合存储架构开发实战:告别Bootloader的繁琐时代 在嵌入式开发领域,STM32H7系列凭借其高性能Cortex-M7内核和丰富的外设资源,已成为工业控制、智能设备和图形界面应用的宠儿。然而,传统开发模式中Bootloader与应用程序分离…...

终极KMS激活指南:如何永久免费激活Windows和Office系统

终极KMS激活指南:如何永久免费激活Windows和Office系统 【免费下载链接】KMS_VL_ALL_AIO Smart Activation Script 项目地址: https://gitcode.com/gh_mirrors/km/KMS_VL_ALL_AIO 还在为Windows激活弹窗而烦恼吗?是否遇到过Office突然变成只读模式…...