OSINT 开源情报中的地理定位方法

了解 OSINT 中的地理定位技术、如何获取地理位置数据以及如何将地理定位用于各种调查场景。

OSINT 中的地理定位基础知识

OSINT 代表开源情报,指的是从免费公共来源合法收集的有关个人或组织的信息。这包括在互联网上以及书籍、公共图书馆报告、报纸文章、新闻稿、图片、视频、网络研讨会、公开演讲和会议上找到的信息。

它涉及收集、评估和分析公开信息以回答特定的情报问题,目的是提供可操作的情报来支持调查(SentinelOne,SANS Institute)。

OSINT 中的地理定位技术涉及使用 GPS 等数据收集技术来识别电子设备的地理位置,进而帮助找到设备拥有者。

调查人员可以通过各种方式收集地理位置信息,例如 GPS 技术、公开信息 (PAI) 以及分析照片以确定图像来源(Ntrepid、HackYourMom)。

地理位置信息可以通过社交媒体平台获得,方法是依靠用户自愿填写个人资料上的位置字段。然而,由于许多用户没有准确填写或根本没有填写此字段,因此可以使用深度学习模型等先进技术根据用户的在线活动和他们在社交媒体上分享的内容推断用户的地理位置(Joei Chan)。

地理定位技术和工具

地理定位技术用于通过公开信息和 GPS 等数据收集技术发现电子设备的地理位置。

这一过程在各种情况下都至关重要,例如监控嫌疑人、执法调查和情报收集。通过分析新闻文章、深网平台或在线论坛中的图像,分析师可以发现有价值的地理位置信息,从而帮助调查(Ntrepid)。

此外,执法调查人员可以使用地理位置数据通过识别电子设备的位置来追踪潜在嫌疑人,因为人们往往会将设备放在身边(Ntrepid)。

地理定位工具(从网络坐标到 GPS 卫星)可在地图上精确定位位置,包括验证真实性。

这些工具可以分析照片或视频中的各种细节,例如路标、地形或阴影,以精确定位拍摄媒体的确切位置,强调了地理定位研究中每个小细节的重要性(HackYourMom)。

GeoSpy和Picarta是常用的地理定位工具,还有互联网上其他各种工具。(Raven)

一些用于收集地理位置数据的工具包括允许在相机上标记山峰的工具、用于山区规划和导航的高精度 3D 地图、包含有关建筑物和通信信息的数据库、用于培养与位置坐标相关的问题解决技能的交互式游戏,以及用于创建 3D 或 2D 地图、当地历史和遗产交互式地图以及快速添加地理位置信息的工具(HackYourMom)。

其他工具包括使用 GPS 技术定位设备和收集地理位置信息的工具,这对于寻找潜在嫌疑人线索的执法调查人员来说至关重要(Ntrepid)。

有一些常见(且明显)的 IP 地址地理定位技术,包括以下内容(James Curtis、Somya Gupta、Ntrepid)。

使用 IP 地理定位服务。这些服务通常具有已知 IP 地址及其对应地理位置的数据库。

将 IP 地址追溯到其物理位置。

利用 GPS 技术等地理位置数据收集方法来识别与 IP 地址相关联的电子设备的地理位置。

应用与挑战

地理定位是 OSINT 调查中的一项关键技能,因为它允许使用来自各种来源的数据来识别事件或个人的精确位置。

该技术具有广泛的应用,包括监测地缘政治事件和跟踪自然灾害。尽管面临数据准确性和隐私问题等挑战,但技术的进步正在帮助使地理定位成为 OSINT 武器库中的强大工具。

它通过公开信息和数据收集技术 (Ntrepid) 发现数字设备的地理位置,在启动情报收集过程中发挥着重要作用。

地理定位技术可通过提供精确的位置数据来帮助收集情报,使调查人员能够直观地看到模式、检测趋势并识别使用其他方法难以发现的时间和空间联系 (AKTEK)。

地理位置信息越准确,获得的见解就越多 — — 从找到城镇或街道到精确定位特定位置,例如发生谋杀案的地点或清真寺空袭的确切地点 (Nixintel)。

利用具有高质量数据的多个来源可以显著提高地理位置搜索的准确性,使其成为开源情报收集和调查的宝贵工具 (Chris Kindig)。

地理定位已用于各种实际应用。例如,它已用于确定目标的精确位置,例如监控地缘政治事件和确定个人的下落以提供法律文件(MCSI 图书馆,Mishcon)。

此外,地理定位技术在识别高价值资产、根据社交媒体图像确定游艇停泊港口的位置以及通过 OpenStreetMap 等平台对无人机镜头的屏幕截图进行地理定位(Mishcon)方面发挥了重要作用。

准确性和隐私问题

地理定位技术显然存在隐私问题。地理定位 OSINT 涉及通过公开信息和数据收集技术发现数字设备的地理位置。此过程可能会在未经个人同意的情况下泄露其位置,从而侵犯个人隐私。

由于分析师将地理定位技术用于监视感兴趣的人、执法调查或情报收集等各种目的,因此存在通过跟踪个人行踪或在个人不知情的情况下泄露有关其行踪的敏感信息来侵犯个人隐私的风险(Ntrepid,Scott Eggimann)。

地理定位方法可以非常准确,尤其是随着卫星跟踪传感器等技术的进步和公开信息的可用性。通过利用地理坐标、卫星数据和来自图像或视频的各种线索的组合,研究人员可以确定地图上物体或人的精确位置。

捕获信号的观测站和接收站越多,地理定位就越准确。因此,借助正确的工具和数据源,OSINT 中的地理定位技术可以提供有关目标物理位置的宝贵见解(HackYourMom、MCSI Library、Ntrepid)。

地理定位技术可以与其他 OSINT 方法相结合,利用地图服务等工具和策略来分析地图并确定具体位置,利用 IP 地址地理定位来估计设备或用户的地理位置,以及分析通信和网络数据以通过网络流量模式揭示设备位置。

通过将地理定位技术与其他 OSINT 方法相结合,调查人员可以增强其收集情报和发现有关潜在嫌疑人或相关人员的有价值信息的能力(Ntrepid、Raven)。

地理定位方法提供了准确识别个人、事件和设备地理位置的关键功能,因此在各种情报和调查场景中发挥着关键作用。尽管这些方法具有有效性和精确性,但将 GPS 等数据收集技术与公开信息相结合,仍然存在主要涉及数据准确性和隐私问题的挑战。

此外,将这些技术与其他 OSINT 方法相结合可增强情报收集的稳健性,从而实现更全面的分析和更明智的决策过程。然而,必须解决与地理定位相关的道德影响和隐私问题,以维护情报行动的完整性和合法性。

相关文章:

OSINT 开源情报中的地理定位方法

了解 OSINT 中的地理定位技术、如何获取地理位置数据以及如何将地理定位用于各种调查场景。 OSINT 中的地理定位基础知识 OSINT 代表开源情报,指的是从免费公共来源合法收集的有关个人或组织的信息。这包括在互联网上以及书籍、公共图书馆报告、报纸文章、新闻稿、…...

Java面试题系列 - 第17天

Java中的代理模式与动态代理 背景说明:代理模式是一种结构型设计模式,用于在客户端和目标对象之间提供一个代理或占位符。在Java中,动态代理技术允许在运行时创建代理对象,这在AOP(面向切面编程)和RPC&…...

开发环境搭建

1、Ubuntu 系统设置 root 用户密码 新安装的ubuntu没有设置 root 用户密码,打开终端,输入 sudo passwd root 执行命令后依次输入密码 2、虚拟机设置网络适配器 3、Ubuntu 系统下搭建 FTP 服务器 sudo apt-get update sudo apt-get install vsftpd sudo apt-get install vim…...

【NLP】关于参数do_sample的解释

在自然语言处理(NLP)领域,特别是在使用神经网络模型进行文本生成时,do_sample是一个常见的参数,用于控制模型生成文本的方式。具体来说,do_sample参数决定模型是否采用随机采样(sampling&#x…...

Vbox虚拟机+Ubuntu motest测试drm

1. 效果演示 大家做学习drm的时候,没有硬件测试平台不方便测试,这里给大家演示下如何基于Vbox虚拟机Ubuntu测试drm的一些功能,先看下演示视频。 没有光标测试: demo_vwmfgx_test_drm 带有光标测试: demo_vwmfgx_drm_with_cursor 可以看到,有…...

几何 15 转换)

ArcGIS Pro SDK (九)几何 15 转换

ArcGIS Pro SDK (九)几何 15 转换 文章目录 ArcGIS Pro SDK (九)几何 15 转换1 创建地理转换2 创建复合地理变换3 创建投影转换4 创建高压基准变换5 创建复合高压基准变换6 决定转换7 地图点 - 地理坐标字符串转换 环境࿱…...

Spring IOC DI --- 认识IOC DI

T04BF 👋专栏: 算法|JAVA|MySQL|C语言 🫵 今天你敲代码了吗 文章目录 认识Ioc & DIIoc是什么?DI是什么? 认识Ioc & DI 我们知道,Spring 是一个开源框架,让我们的开发更加简单.但是更加具体来说,实际上Spring 是包含了众多工具方法的Ioc容器 …...

常用的python程序汇总——入门级

只用于记录最近的一些日常程序。 目录 前言 一、文件和目录管理 1.读取文件结构 读取所有文件夹和文件 读取到N级子文件夹和文件 只读取到N级子文件夹 2.遍历文件并处理(复制、删除) 说明: 二、数据分析和处理 三、数据可视化 四、…...

被问到MQ消息已丢失,该如何处理?

在分布式系统中,消息中间件(如 RabbitMQ、RocketMQ、Kafka、Pulsar 等)扮演着关键角色,用于解耦生产者和消费者,并确保数据传输的可靠性和顺序性。尽管我们通常会采取多种措施来防止消息丢失,如消息持久化、…...

)

open3d:ransac分割多个平面(源码)

1、背景介绍 随机采样一致性算法(RANSAC Random Sample Consensus)是一种迭代的参数估计算法,主要用于从包含大量噪声数据的样本中估计模型参数。其核心思想是通过随机采样和模型验证来找到数据中最符合模型假设的点。因此,只要事先给定要提取的参数模型,即可从点云中分割…...

Github 2024-07-17 开源项目日报 Top10

根据Github Trendings的统计,今日(2024-07-17统计)共有10个项目上榜。根据开发语言中项目的数量,汇总情况如下: 开发语言项目数量非开发语言项目3Python项目3Rust项目2TypeScript项目2MDX项目1项目化学习 创建周期:2538 天协议类型:MIT LicenseStar数量:161973 个Fork数量…...

vue3中Composition API写法 <script setup>标签中哪些可以不用导入即可使用?

在 Vue 3 中使用 <script setup> 时,确实有一些全局的 API 和宏可以直接使用,而不需要显式地从 vue 包中导入它们。这是因为 <script setup> 是专门为了提供更简洁的组件编写方式而设计的,它内部利用了编译时的语法糖。 以下是在…...

Facebook Dating:社交平台的约会新体验

随着社交媒体的普及和技术的发展,传统的社交方式正在经历革新,尤其是在约会这个领域。Facebook作为全球领先的社交平台,推出了Facebook Dating,旨在为用户提供一个全新的约会体验。本文将探讨Facebook Dating如何重新定义社交平台…...

【系统架构设计 每日一问】五 搜索型业务,采用MySQL+ES,如何保证数据一致性

将数据从MySQL同步到Elasticsearch(ES)中并保证一致性是一个常见的需求,特别是在需要快速全文搜索和分析功能的应用中。以下是一些常见的方法和实践来确保数据一致性: 1. 使用双写策略 描述:在应用程序层面ÿ…...

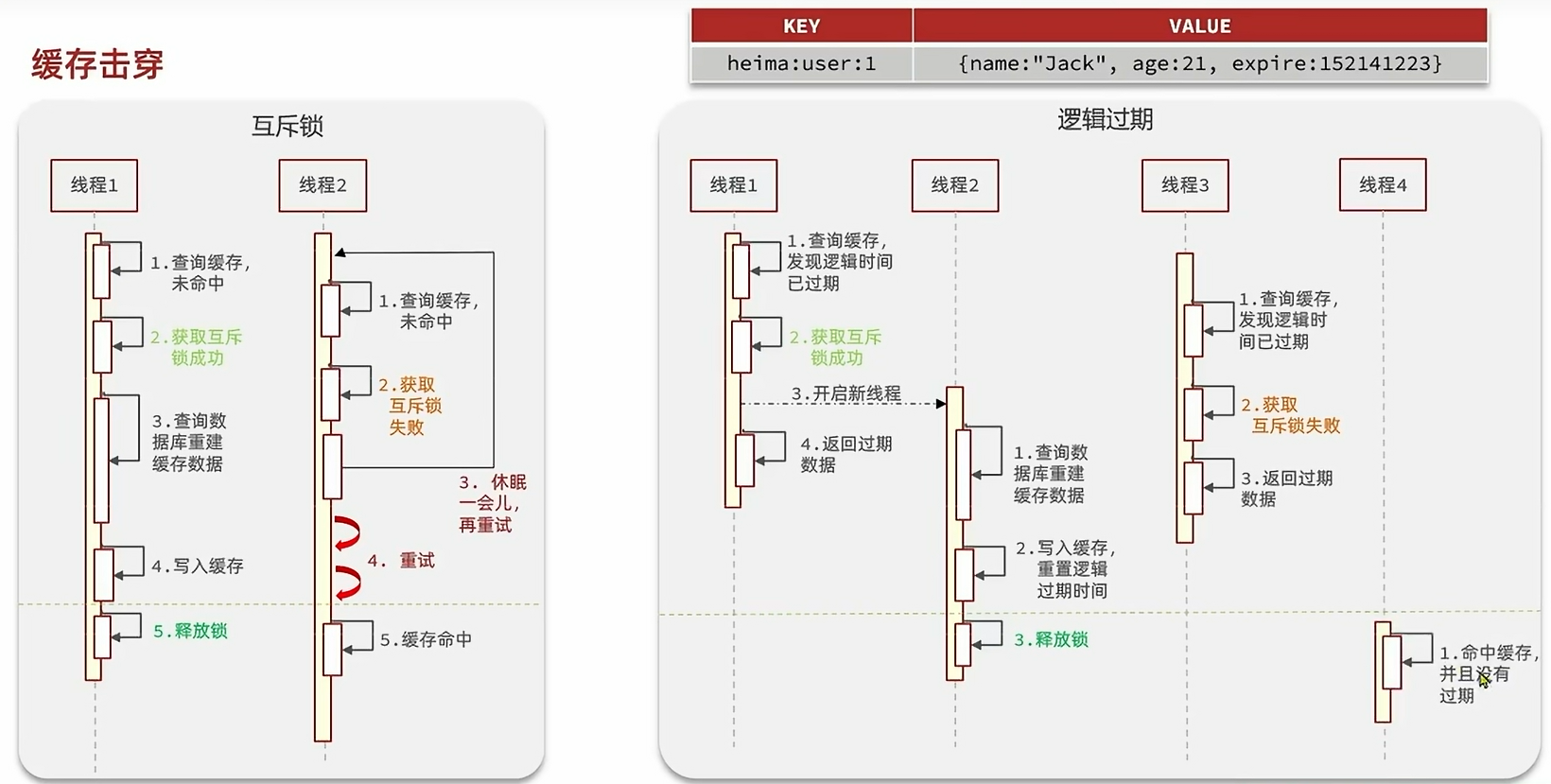

缓存穿透,缓存击穿,缓存雪崩

目录 介绍 缓存穿透 缓存击穿 缓存雪崩 原因 影响 解决方案 缓存穿透 防止缓存穿透->空值缓存案例 缓存击穿 使用互斥锁解决缓存击穿 介绍 缓存穿透 定义:缓存穿透是指用户查询数据,缓存和数据库中都不存在该数据(一般是发起恶意…...

运维 | 清理 Linux 磁盘空间方法汇总

清理 Linux 磁盘空间方法汇总 前言 系统磁盘不够用或占满了,导致部分应用或程序无法正常使用。 本章节将记录一些常用或常见的方法清理系统磁盘(持续更新中)。 常见操作 查看磁盘使用情况 cd / df -Th查找大文件和目录(根目…...

googleTest 源码主线框架性分析——TDD 01

TDD,测试驱动开发,英文全称Test-Driven Development,简称TDD,是一种不同于传统软件开发流程的新型的开发方法。它要求在编写某个功能的代码之前先编写测试代码,然后只编写使测试通过的功能代码,通过测试来推…...

Python:对常见报错导致的崩溃的处理

Python的注释: mac用cmd/即可 # 注释内容 代码正常运行会报以0退出,如果是1,则表示代码崩溃 age int(input(Age: )) print(age) 如果输入非数字,程序会崩溃,也就是破坏了程序,终止运行 解决方案…...

linux系统进程占cpu 100%解决步骤

1.查找进程 ps aux 查看指定进程: ps aux | grep process_name2.根据进程查找对应的主进程 pstree -p | grep process_name 3.查看主进程目录并删除 ps -axu | grep process_name rm -rf /usr/bin/2cbbb...

数据传输安全--IPSEC

目录 IPSEC IPSEC可以提供的安全服务 IPSEC 协议簇 两种工作模式 传输模式 隧道模式 两个通信保护协议(两个安全协议) AH(鉴别头协议) 可以提供的安全服务 报头 安全索引参数SPI 序列号 认证数据 AH保护范围 传输模…...

)

【绝密级】航天科研院所NotebookLM部署红线清单:绕过敏感数据泄露风险的6层沙箱隔离架构(附工信部备案编号参考)

更多请点击: https://intelliparadigm.com 第一章:NotebookLM航天科学研究 NotebookLM 是 Google 推出的基于 AI 的研究协作者工具,其核心能力在于对用户上传的私有文档进行深度语义理解与上下文关联推理。在航天科学研究场景中,…...

2025届毕业生推荐的AI辅助论文网站解析与推荐

Ai论文网站排名(开题报告、文献综述、降aigc率、降重综合对比) TOP1. 千笔AI TOP2. aipasspaper TOP3. 清北论文 TOP4. 豆包 TOP5. kimi TOP6. deepseek 当下,学术研究越发受到人们的重视,在此种背景状况之下,论…...

)

手把手教你用ADS 2023设计433MHz低噪放大器(附ATF54143模型下载)

手把手教你用ADS 2023设计433MHz低噪放大器(附ATF54143模型下载) 在射频电路设计中,低噪声放大器(LNA)是接收机前端的关键部件,其性能直接影响整个系统的灵敏度。433MHz频段广泛应用于物联网、遥控器和工业…...

终极指南:在Windows上安装安卓应用的简单解决方案

终极指南:在Windows上安装安卓应用的简单解决方案 【免费下载链接】APK-Installer An Android Application Installer for Windows 项目地址: https://gitcode.com/GitHub_Trending/ap/APK-Installer 你是否曾经希望在Windows电脑上直接运行手机应用…...

ARM Cortex-M调试陷阱:Flash断点残留如何导致Hard Fault

1. 项目概述:一次由断点引发的“血案”与深度剖析最近在支持一个基于NXP KW36(Cortex-M0内核)的BLE项目时,我遇到了一个极其隐蔽且令人抓狂的问题。同一批次的板子,烧录完全相同的固件,绝大多数运行正常&am…...

AI黑魔法实战:LLM应用性能优化与成本控制高级技巧

1. 项目概述:当AI遇上“黑魔法”最近在GitHub上闲逛,发现了一个名为“lvcn/ai-black-magic”的项目,这个名字本身就充满了吸引力。对于任何在AI领域摸爬滚打过的开发者来说,“黑魔法”这个词往往意味着那些不按常理出牌、却能解决…...

5.【Python】Python3 运算符

第一步:分析与整理 运算符1. 什么是运算符? 运算符用于执行算术、比较、逻辑等操作。操作数是参与运算的值。例如 4 5 9 中,4 和 5 是操作数, 是运算符。 Python 支持以下运算符类型: 算术运算符比较(关系…...

Vivado里写状态机总出警告?聊聊三段式、二段式的选择与那些让人头疼的Latch和Combinatorial Loop

Vivado状态机设计实战:从三段式优化到Latch消除全攻略 状态机设计中的典型痛点与EDA工具特性 第一次在Vivado中看到"Inferring Latch"警告时,我盯着综合报告发了半小时呆——明明代码逻辑完全正确,为什么工具非要"自作主张&qu…...

英雄联盟智能助手Seraphine:如何用3个核心功能提升你的排位胜率

英雄联盟智能助手Seraphine:如何用3个核心功能提升你的排位胜率 【免费下载链接】Seraphine 英雄联盟战绩查询工具 项目地址: https://gitcode.com/gh_mirrors/se/Seraphine 你是否曾在英雄联盟排位赛中因为BP阶段手忙脚乱而错失先机?是否因为不了…...

【最新 v2.7.5 版本安装包】OpenClaw 零基础部署秘籍,无需命令零代码一键安装轻松搞定

🚀 OpenClaw 一键安装包|一键部署甩掉复杂环境配置 📌 适配信息 适配系统:Windows10/11 64 位 当前版本:v2.7.5(虾壳云版) ✨ 核心优势 全程可视化操作,不用命令行、不用手动配置…...