如何防御IP劫持

摘要

IP劫持是一种网络攻击方式,攻击者通过各种手段获取对某个IP地址的控制权,并将其用于恶意目的。这种攻击可能会导致数据泄露、服务中断等严重后果。本文将介绍IP劫持的基本概念、攻击方式以及防御策略,并提供一些实际的代码示例。

IP劫持概述

IP劫持通常指的是通过欺骗手段让攻击者能够接管一个IP地址的数据流。攻击者可能利用中间人攻击(Man-in-the-Middle, MitM)、路由表污染等方式来实现这一目标。

攻击方式

- ARP欺骗:攻击者篡改局域网中的ARP缓存,使网络流量被重定向到攻击者的机器上。

- DNS缓存投毒:攻击者通过向DNS服务器发送伪造的响应,使得用户访问的域名指向攻击者的IP地址。

- 路由表污染:攻击者通过发送虚假的路由更新信息,修改路由器的路由表,从而改变数据包的传输路径。

防御策略

为了有效地防御IP劫持,我们需要采取多方面的措施。下面是一些常见的防御策略及其实现方法。

1. 硬件防火墙配置

原理:通过硬件防火墙过滤不信任的网络流量,阻止未经授权的访问。

示例配置:在Cisco ASA防火墙中配置访问控制列表(ACL)

access-list OUTBOUND_TRAFFIC extended deny ip any any

access-list OUTBOUND_TRAFFIC extended permit ip 192.168.1.0 0.0.0.255 any

access-group OUTBOUND_TRAFFIC out interface outside

2. 软件防火墙设置

原理:在服务器上安装并配置软件防火墙,如iptables,来过滤进入和离开的流量。

示例配置:在Linux系统中使用iptables

sudo iptables -A INPUT -p tcp --dport 80 -j DROP

sudo iptables -A OUTPUT -p tcp --sport 80 -j DROP

sudo iptables -A FORWARD -p tcp --dport 80 -j ACCEPT

3. ARP缓存保护

原理:通过静态ARP条目或ARP缓存老化时间的调整,降低ARP欺骗的风险。

示例配置:在Linux系统中设置静态ARP条目

echo "192.168.1.254 00:0c:29:1b:0e:b4" >> /etc/ethers

echo "192.168.1.254 dev eth0" >> /etc/arp.cache

4. DNS安全增强

原理:使用DNSSEC等技术加强DNS查询的安全性,防止DNS缓存投毒。

示例配置:在BIND服务器中启用DNSSEC

zone "example.com" {type master;file "/var/named/example.com";allow-update { none; };dnssec-enable yes;dnssec-validation yes;

};

5. 路由器安全配置

原理:通过配置BGP等协议的安全选项,防止路由表污染。

示例配置:在Quagga BGP配置中添加AS路径前缀列表

router bgp 65000bgp router-id 10.0.0.1network 192.168.0.0 mask 255.255.0.0address-family ipv4 unicastredistribute connectedneighbor 192.168.1.1 remote-as 65001neighbor 192.168.1.1 prefix-list AS_PATH_LIST inexit-address-family

!

ip prefix-list AS_PATH_LIST seq 10 permit 65001

6. 实施安全策略

原理:制定并执行全面的安全政策,包括密码策略、访问控制、审计日志等。

示例策略:定期审核系统日志,实施严格的密码复杂度要求。

结论

防御IP劫持需要一个多层次的方法,包括物理和逻辑层面上的安全措施。通过上述策略的实施,可以显著提高系统的安全性,降低遭受IP劫持攻击的风险。重要的是要持续关注网络活动,并及时更新安全策略以应对新的威胁。

以上提供的代码示例适用于特定场景,具体实施时应根据实际情况调整。对于关键基础设施和服务,建议寻求专业的安全顾问帮助,以确保最佳的安全实践。

相关文章:

如何防御IP劫持

摘要 IP劫持是一种网络攻击方式,攻击者通过各种手段获取对某个IP地址的控制权,并将其用于恶意目的。这种攻击可能会导致数据泄露、服务中断等严重后果。本文将介绍IP劫持的基本概念、攻击方式以及防御策略,并提供一些实际的代码示例。 IP劫…...

C++绝对值

在C中,你可以使用标准库中的abs函数来获取一个整数的绝对值。对于浮点数,也有一个类似的函数叫做fabs。下面是如何使用这些函数的示例: 对于整数 对于整数,你可以使用std::abs函数,它存在于<cstdlib>头文件中。…...

C# dataGridView 去掉左边多出来空列

1.问题 在使用winform做界面程序时,dataGridView控件创建好后,左侧会多出一列为空,如何删除呢 2.解决方法 你可以在属性窗口中进行设置 如图: 将RowHeadersVisible 属性设置为False 或者代码设置 this.dataGridView1.RowHea…...

esp32

买了单片机模块,学8266...

IDEA 本地有jar包依赖文件,但是所有引用的jar包全部爆红

前端时间 看源码,下载源码额按钮不见了,折腾了很久,遂打算重新安装idea,但是重新安装后,发现代码全都爆红,按照晚上说的删除idea 文件夹,idea缓存删除,都不好使,但是看到…...

如何在调整节拍时间的过程中保持生产流程的稳定性?

在快节奏的工业生产领域,节拍时间(Takt Time)——即完成一个完整产品所需的标准时间,是维持生产效率和流程稳定性的关键指标。然而,市场需求的波动、技术升级或是生产线的微调,都可能要求我们对节拍时间进行…...

3. Docker的数据管理与持久化

在Docker容器化应用中,数据的持久化和管理是一个关键问题。容器的生命周期短暂,容器的停止和删除会导致数据丢失。因此,了解Docker的数据卷(Volumes)和挂载(Mounts)的管理方式,对保障…...

)

Logback原理及应用详解(九)

本系列文章简介: 在软件开发的过程中,日志记录是一项至关重要的功能。它不仅帮助开发者在开发阶段追踪代码的执行流程和调试问题,还在生产环境中扮演着监控应用运行状态、记录关键业务信息和排查故障的重要角色。随着软件系统的日益复杂和分布…...

SpringBoot 禁用RabbitMQ自启动

1.背景 在实际开发中,项目中使用了mq,但是在测试的时候用不到mq,或者测试环境的mq挂了, 希望能正常启动项目 2.步骤 这很简单在配置文件中增加一个配置就可以了 spring:autoconfigure:exclude: org.springframework.boot.autoconfigure.amqp.RabbitAutoConfiguration 表示启…...

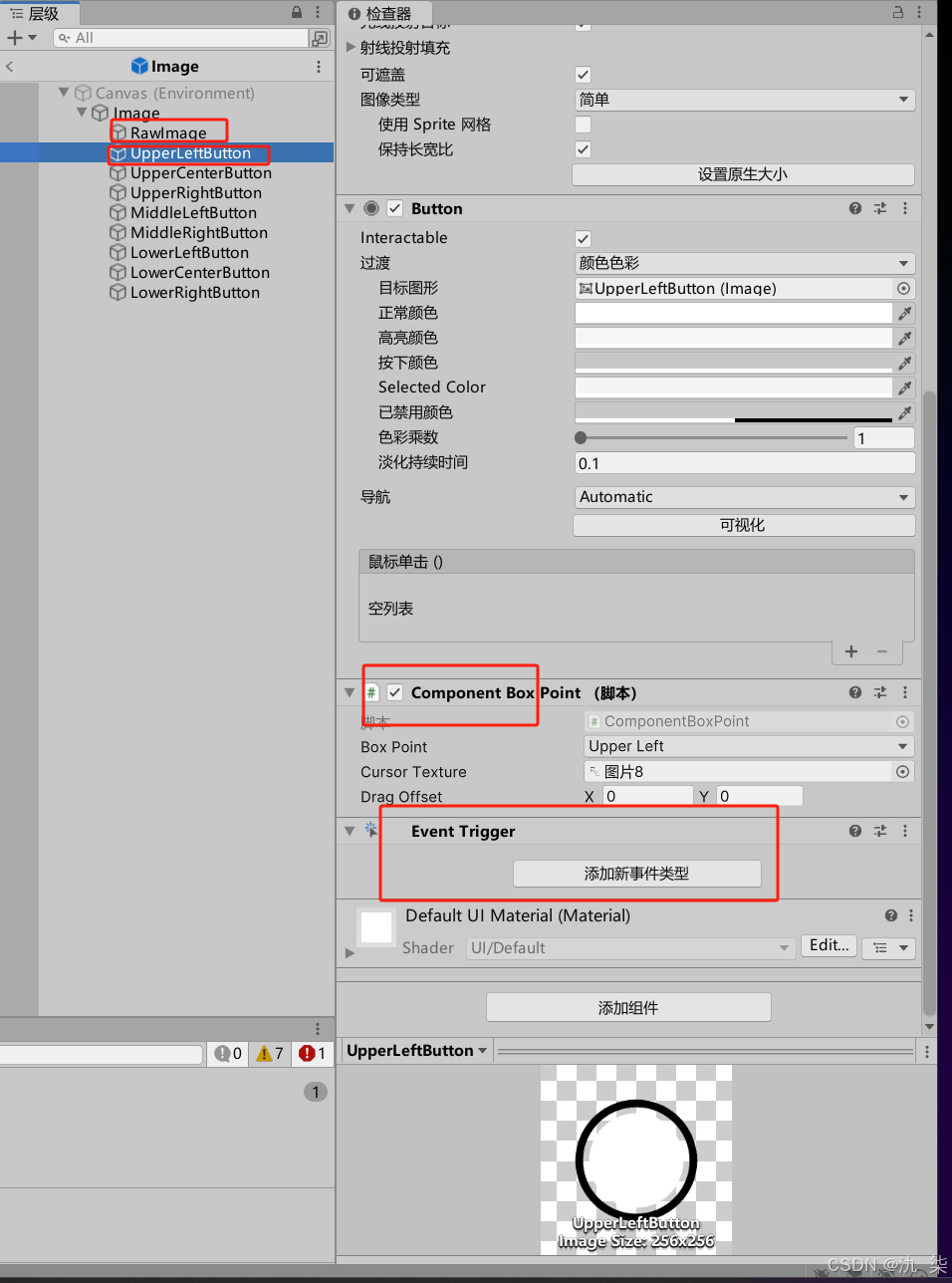

unity 实现图片的放大与缩小(根据鼠标位置拉伸放缩)

1创建UnityHelper.cs using UnityEngine.Events; using UnityEngine.EventSystems;public class UnityHelper {/// <summary>/// 简化向EventTrigger组件添加事件的操作。/// </summary>/// <param name"_eventTrigger">要添加事件监听的UI元素上…...

Scrapy 爬取旅游景点相关数据(五)

本期内容:(1)爬取日本其他城市数据存入数据库(2)爬取景点评论数据 1 爬取其他城市景点数据 只爬取一个城市的数据对于做数据可视化系统可能是不够的,因为数据样本量少嘛,本期来爬取其他城市的景…...

程序员纯粹八股文的危害有哪些,应该如何来解决?

“八股文”这个词在程序员面试的上下文中通常指的是那些被广泛讨论、反复练习的问题和答案,它们往往围绕着一些经典的技术知识点,例如算法、数据结构、设计模式等。这些知识在面试中被频繁提及,以至于应聘者经常会提前准备并背诵这些答案&…...

LabVIEW操作系列1

系列文章目录 我的记录: LabVIEW操作系列 文章目录 系列文章目录前言五、特殊用法5.1 取值范围表示5.2 对输入值取值范围进行限定5.3 控制多个While循环停止运行。5.4 获取按钮上的文本5.5 获取按钮上的文本【进阶】 六、使用步骤1.引入库2.读入数据 七、其余功能7.…...

【前端 09】JavaScript中的对象与JSON

JavaScript中的对象与JSON 在JavaScript中,对象和JSON(JavaScript Object Notation)是两个紧密相连但又有区别的概念。它们都在数据处理和交换中扮演着重要角色。本文将详细讲解JavaScript中的自定义对象以及JSON对象的基本概念、格式、用法…...

C# 字符串罗马数字123转汉字一二三

要将字符串 "123" 转换为 "一二三",可以通过以下几种方法来实现。 1. 使用映射字典 可以创建一个映射字典,将数字字符映射到对应的中文数字,然后遍历原始字符串进行替换: using System; using System.Coll…...

红杉资本视角:大公司在AI领域的投资策略与市场影响

在人工智能(AI)的快速发展浪潮中,大型科技公司如谷歌、Meta等正在积极投资,以确保在未来技术竞争中占据有利地位。红杉资本等投资机构对此现象进行了深入分析,探讨了大公司在AI领域的投资策略及其对市场的影响。本文将…...

CI/CD学习之路

CI/CD之路 https://mp.weixin.qq.com/mp/appmsgalbum?__bizMzg4NDg0MjQ0MQ&actiongetalbum&album_id3433192036428447744&scene173&subscene&sessionidsvr_0b1e7fe1d6b&enterid1721879847&from_msgid2247485821&from_itemidx1&count3&am…...

IP 泄露: 原因与避免方法

始终关注您的IP信息! 您的IP地址不仅显示您的位置,它包含几乎所有的互联网活动信息! 如果出现IP泄漏,几乎所有的信息都会被捕获甚至非法利用! 那么,网站究竟如何追踪您的IP地址?您又如何有效…...

深⼊理解指针(1)

1. 内存和地址 2. 指针变量和地址 3. 指针变量类型的意义 4. const修饰指针 5. 指针运算 6. 野指针 7. assert断⾔ 8. 指针的使⽤和传址调⽤ 1. 内存和地址 1.1 内存 计算机内存空间如何高效率的管理? 也是把内存划分为⼀个个的内存单元,每个…...

Photoshop 2023:创意无限的图像编辑神器

Photoshop 2023 是一款专为 Mac 和 Windows 系统设计的强大图像编辑软件,为专业设计师和业余爱好者提供了无与伦比的创作工具和功能。 一、强大的编辑工具 Photoshop 2023 拥有丰富的编辑工具,如选择工具、画笔工具、橡皮擦工具等。其选择工具能够精确…...

终极指南:如何测试Binwalk自定义提取器:从单元测试到集成测试的完整方案

终极指南:如何测试Binwalk自定义提取器:从单元测试到集成测试的完整方案 【免费下载链接】binwalk Firmware Analysis Tool 项目地址: https://gitcode.com/gh_mirrors/bi/binwalk Binwalk 是一款强大的固件分析工具,专门用于识别和提…...

刷机,无缝接入Home Assistant)

保姆级教程:用ESPHome给旧ESP8266设备(如NodeMCU V2)刷机,无缝接入Home Assistant

旧ESP8266设备焕新指南:从吃灰到智能家居中枢的完整实战 翻箱倒柜时发现几块落满灰尘的NodeMCU V2开发板?别急着扔掉——这些"过时"的硬件依然能在智能家居系统中大放异彩。本文将带你完成从硬件检测到高级功能集成的全流程改造,让…...

零基础部署Ostrakon-VL-8B:用Chainlit前端,轻松实现智能图片分析

零基础部署Ostrakon-VL-8B:用Chainlit前端,轻松实现智能图片分析 1. 为什么你需要Ostrakon-VL-8B? 想象一下,你经营着一家连锁便利店,每天需要检查几十家门店的商品陈列、价格标签和卫生状况。传统方法是让店长拍照发…...

嘎嘎降AI使用教程:手把手教你用嘎嘎降AI降论文ai率,从97%降到7%实操

嘎嘎降AI使用教程:手把手教你用嘎嘎降AI降论文ai率,从97%降到7%实操 说实话,我当时论文被检测出AI率97%的时候,整个人是懵的。导师直接把报告甩给我说"你这论文是不是全让AI写的",我那叫一个尴尬。后来折腾了…...

CyberChef终极指南:浏览器内的免费网络安全瑞士军刀

CyberChef终极指南:浏览器内的免费网络安全瑞士军刀 【免费下载链接】CyberChef CyberChef: 是一个开源的在线工具,可以帮助安全分析师自动化处理和分析网络安全相关的任务,如数据加密、压缩和混淆等。适合安全分析师和网络工程师使用 CyberC…...

RVC模型嵌入式设备部署初探:轻量化与推理优化

RVC模型嵌入式设备部署初探:轻量化与推理优化 最近在折腾一些音频相关的边缘计算项目,发现一个挺有意思的需求:能不能把那些效果惊艳的AI变声模型,塞进一个小小的嵌入式设备里跑起来?比如用在智能音箱、对讲机或者一些…...

GTE中文-large多任务能力展示:同一输入文本同步输出NER标签+情感得分+分类结果

GTE中文-large多任务能力展示:同一输入文本同步输出NER标签情感得分分类结果 提示:本文展示的GTE中文-large模型多任务能力基于ModelScope的iic/nlp_gte_sentence-embedding_chinese-large镜像实现,所有示例均为真实运行结果。 1. 多任务模型…...

dry快速入门:10个核心功能带你玩转Docker管理

dry快速入门:10个核心功能带你玩转Docker管理 【免费下载链接】dry moncho/dry: dry(Docker Run Commands)是一款命令行工具,旨在简化对Docker容器的操作管理,提供了一种简洁的方式创建、启动、停止和删除Docker容器。…...

Arduino轻量级XXH32哈希库:高吞吐低内存嵌入式校验方案

1. XxHash_arduino 库概述 XxHash_arduino 是一个专为 Arduino 平台优化的轻量级哈希算法库,基于 Yann Collet 开发的 xxHash 算法实现。该库于 2022 年 4 月由嵌入式爱好者 atesin 完成移植,采用 GPLv3 许可协议,同时兼容原始 xxHash 的算法…...

深度学习赋能有限元:AI时代的高效仿真

https://mp.weixin.qq.com/s/vDRBNvQfEqf-2U6nEeO5Ow 点击此链接查看详情! 第一天:深度学习与有限元基础 1.有限元分析基础:从理论到实战:【理论知识代码实操】 1.1有限元法的基本原理,如网格划分和节点分析。 1.…...