CBK-D5-安全测试与开发osg15、20、21

CBK-D5-安全测试与开发osg15、20、21

安全评估与测试

构建安全评估和测试方案

安全测试

旨在验证某项控制措施是否正常运行。

包括自动化扫描、工具辅助的渗透测试、破坏安全性的手动测试。

渗透测试可以每年开展一次,以最大限度地降低费用并减小业务中断的影响。

仅简单执行测试是不够的,还必须仔细审查测试的结果,确保测试成功。

其他审查可依托安全测试工具自动执行,验证测试是否顺利完成,记录结果并在未出现重要发现时保持沉默。

安全评估

是指对系统、应用程序或其他待测环境的安全性进行全面审查。

主要成果是向管理层提交评估报告,报告包括以非技术性语言描述的评估结果,并往往以提高待测环境安全性的具体建议作为结论。

评估可由内部团队执行,也可委托在待评估领域具备经验的第三方评估团队进行。

NIST SP 800-53A描述了实施安全和隐私评估的最佳实践。

安全审计

内部审计

由组织内部审计人员执行,通常适用于组织内部。

审计负责人直接向总裁、首席执行官或其他类似的角色汇报。审计负责人也可直接向组织的董事会报告,

外部审计

通常由外部审计公司执行。

四大审计公司

####### 安永、德勤、普华永道、毕马威

第三方审计

由另一个组织或以另一个组织的名义进行的审计。

比如监管机构可依据合同或法律对被监管公司进行审计。执行审计的组织通常挑选审核员,并设计审计范围。

向其他组织提供服务的组织经常被要求进行第三方审计。

服务组织控制审计SOC

####### SOC1声明:评估可能影响财务报告准确性的组织控制措施。

####### SOC2声明:评估组织的控制措施,包括影响存储在系统中的信息的安全性CIA和隐私的。 其审计结果是保密的,根据保密协议对外共享。

####### SOC3声明:评估组织控制措施中会影响存储信息的安全性CIA和隐私。但是SOC3审计结果旨在公开披露。

####### I类报告:提供的审计员的意见仅涉及管理层提供的描述和控制措施的设计适用性。报告仅涵盖特定时间点,而不是一段持续的时间。视为文件审查,以书面形式检查为主

####### II类报告:进一步提供了审计员对控制措施运行有效性的意见。 实际确认了控制措施是否运行正常。涵盖更长时间,至少6个月的运行时间。不仅检查文档,还深入现场并验证控制功能的正常。

审计标准

在进行审计或评估时,审计团队应清除采用什么标准来评估组织。

信息和相关技术控制目标COBIT是一种开展审计和评估的通用框架。由ISACA负责维护。

国际标准化组织ISO还发布了一套与信息安全相关的标准。

####### ISO 27001-描述了建立信息安全管理系统的标准方法

####### ISO 27002-介绍了信息安全控制措施的更多细节。

####### 组织可以选择获得符合ISO 27001标准的官方认证。

开展漏洞评估

漏洞描述

安全社区需要一套通用标准,为漏洞描述和评估提供一种通用语言。NIST提供了安全内容自动化协议SCAP

SCAP组件包包括:

通用漏洞披露CVE:提供一种描述安全漏洞的命名系统

通用漏洞评分系统CVSS:提供一种描述安全漏洞严重性的标准化评分系统

通用配置枚举CCE:提供一种系统配置问题的命名系统

通用平台枚举CPE:提供一种OS、应用程序及设备的命名系统

可扩展配置检查表描述格式XCCDF:提供一种描述安全检查表的语言。

开放漏洞评估语言OVAL:提供一种描述安全测试过程的语言。

漏洞扫描

网络发现扫描

TCP SYN扫描、TCP Connect扫描、TCP ACK扫描、UDP扫描、Xmas扫描

常用工具是nmap

网络漏洞扫描

利用漏扫工具中数千个已知漏洞的数据库及相应测试,来确认每个系统是否受到漏洞数据库中漏洞的影响。经常会误报和漏报。

默认执行未经身份认证的扫描, 实施身份认证的扫描是另一种有效的方法可提高准确性,仅拥有系统只读权限进行读取待测系统的信息。

OWASP官网维护了完整的漏扫工具列表。OpenVAS开源扫描器也用的越来越多,无线网络进行定制化漏洞评估。常见工具是aircrack-ng,通过测试无线网络的加密算法和其他安全参数进行安全评估。

Web应用程序漏洞扫描

攻击者经常尝试使用SQL注入和其他攻击手段针对Web应用程序的安全设计缺陷攻击Web应用程序。

Web漏洞扫描器事专门检测Web应用程序中已知漏洞的工具。比如Nessus

有些情况下,需要满足合规性的要求,例如PCI DSS需要企业至少每年执行一次Web应用程序漏洞扫描,或安装专业的Web应用程序防火墙。

数据库漏洞扫描

安全人员扫描数据库和Web应用程序,以寻找影响数据库安全的漏洞。sqlmap是一种常用的开源数据库漏洞扫描工具,帮助安全专业人员检测Web应用程序的数据库漏洞。

漏洞管理工作流程

组织采用漏洞管理系统,应该形成一套工作流程来管理漏洞。包括检测、验证、修复。

漏洞修复可能包括:采用供应商提供的补丁、修改设备配置、执行规避漏洞的折中方法、安装Web应用程序防火墙、采取阻止漏洞利用的其他控制措施。

工作流程方法的目标是确保组织能有条不絮地检测和修复漏洞。

渗透测试

渗透测试过程通常包含以下几个阶段:规划阶段、信息收集和发现阶段、攻击阶段、报告阶段。经常使用Metasploit工具。

渗透测试可以是公司员工,也可以是公司聘请的外部顾问。通常分以下三种渗透测试

白盒渗透测试

灰盒渗透测试

黑盒渗透测试

渗透测试可能中断系统访问或损坏系统存储的数据,因此在测试规划期间明确指出规则,并从高管层获得充分授权,这点非常重要。

合规性检查

是被监管公司安全测试和评估计划的重要组成部分。

验证合规计划列出的所有控制措施是否正常运行并有效满足监管要求。

精明的组织创建并维护合规计划,记录每项监管义务,并将其映射到满足目标的明确的安全控制措施。定期执行合规性检查,避免不可预见的监管问题。

测试软件

代码审查与测试

是软件测试方案最关键的组成部分。在应用程序上线前,可发现应用程序在安全、性能、可靠性方面的缺陷,以免这些缺陷对业务运营产生负面影响。

代码审查

是软件评估的基础。也称同行评审

最正式的代码审查过程被称为范根检查法Fagan inspection

####### 1.规划

####### 2.总览

####### 3.准备

####### 4.审查

####### 5.返工

####### 6.追踪

大多数组织采用稍微宽松的代码审查流程,即同行评审方法

####### 开发人员在会议上与一个或多个其他团队成员走查代码

####### 高级开发人员执行手动代码审查,在将代码移植到生产环境之前签署所有代码

####### 在将代码移植到生产环境之前使用自动化代码审查工具检测常见的应用缺陷。

静态测试

SAST在

相关文章:

CBK-D5-安全测试与开发osg15、20、21

CBK-D5-安全测试与开发osg15、20、21 安全评估与测试 构建安全评估和测试方案 安全测试 旨在验证某项控制措施是否正常运行。 包括自动化扫描、工具辅助的渗透测试、破坏安全性的手动测试。 渗透测试可以每年开展一次,以最大限度地降低费用并减小业务中断的影响。 仅简…...

期权杠杆与期货杠杆的区别是什么?

期权与股指期货在杠杆性上展现出截然不同的特性,这些特性对投资者的策略选择具有深远影响。首先,股指期货采用保证金制度,其杠杆比例是恒定的,无论市场如何波动,投资者在月初设定的十倍杠杆到月尾仍保持不变。相比之下…...

数字人解决方案——音频驱动机器人

音频集成 机器人 标志着 人工智能(AI)。 想象一下,机器人可以通过视觉和听觉导航并与周围环境互动。音频驱动的机器人使这成为可能,提高了它们更高效、更直观地执行任务的能力。这一发展可能会影响到各个领域,包括家庭…...

Linux Tcp 连接 状态 检测 处理

查看不同状态的链接数 netstat -na | awk /^tcp/ {S[$NF]} END {for(a in S) print a, S[a]} 输出如下: TIME_WAIT 2 CLOSE_WAIT 2149 LISTEN 18 ESTABLISHED 214...

;)

String respIson = objectMapper.writeValueAsString(response);

**一、代码解释** 这段代码的作用是使用ObjectMapper(假设是 Jackson 的ObjectMapper)将一个 Java 对象response转换为 JSON 格式的字符串。 1. ObjectMapper: 它是 Jackson 库中用于在 Java 对象和 JSON 之间进行序列化和反序列化的核心类。…...

git squash、merge 、 rebase

Git Merge、Rebase 和 Squash 之间的区别_git squash-CSDN博客...

案例开发-日程管理2第一期(超详细教程、配备图文和源代码注释,没学过也能看懂)

文章目录 一、 项目前期准备1.数据库准备2.导入依赖3.pojo包处理4.dao包处理5.service包处理6.controller包处理7.加密工具类的使用8.页面文件的导入 总结 一、 项目前期准备 1.数据库准备 创建schedule_system数据库并执行如下语句 SET NAMES utf8mb4; SET FOREIGN_KEY_CHE…...

c# 逻辑运算符和条件运算符

前言 在 C# 中,&&、|| 用于处理布尔值(true 和 false),而&、|、^ 位运算符可以用于按位操作整数。 后者总是计算其两个操作数 而前者可能不会计算第二个操作数,这取决于第一个操作数的值。 非短路逻辑运…...

Linux驱动开发—设备树传递给内核,匹配驱动过程分析

文章目录 总体流程图传递DTB过程编译设备树源文件将 .dtb 文件与内核或引导加载程序集成 内核初始化阶段解析DTB内核启动阶段解析 DTB注册设备树节点驱动程序绑定 内核解析设备树二进制文件(DTB)的过程主要分为几个步骤,从设备树的传递到最终…...

深入理解 Go 语言信号量 Semaphore

1. 什么是信号量 信号量的概念是荷兰计算机科学家 Edsger Wybe Dijkstra 在 1963 年左右提出来的,被广泛应用在不同的操作系统中。在操作系统中,会给每一个进程分配一个信号量,代表每个进程目前的状态。未得到控制权的进程,会在特定的地方被迫停下来,等待可以继续进行的信…...

git——删除远程仓库中的文件或文件夹步骤图解(只是从远程仓库中删除,本地文件不受影响、不会被删除)

目录 一、删除远程仓库中的文件或文件夹1.1、 以删除远程仓库jetcache-demo项目中的logs文件夹为例1.2、 删除远程仓库jetcache-demo项目中的logs文件夹步骤图解 一、删除远程仓库中的文件或文件夹 1.1、 以删除远程仓库jetcache-demo项目中的logs文件夹为例 删除远程仓库jet…...

详解贪心算法

贪心算法(Greedy Algorithm) 概述: 贪心算法是一种在求解最优化问题时采取的一种常用算法策略。贪心算法的基本思想是,每次选择当前情况下的局部最优解,并相信这个局部最优解能够导致全局最优解。贪心算法通过迭代的方式一步步地…...

LabVIEW工件表面瑕疵识别系统

开发了一种利用LabVIEW和IMAQ Vision视觉工具进行工件表面瑕疵识别的系统。该系统通过图像处理技术识别并分类工件表面的裂纹、划痕等缺陷,从而提升生产线的分拣效率和产品质量。 项目背景 工业生产中,工件表面的缺陷直接影响产品质量和生产效率。传统人…...

LabVIEW水下根石监测系统

开发了一种基于LabVIEW平台开发的水下根石监测系统。该系统利用高精度姿态传感器与位移传感器,实现了水下根石状态的实时自动监测,提高了水利工程安全管理的现代化和精细化水平,具有高精度、高稳定性和良好的操作性。 项目背景: …...

探索全光网技术 | 全光网络技术方案选型建议三(医院场景)

目录 一、场景设计需求二、医院场景拓扑三、部署方式四、产品相关规格说明五、方案优势与特点 注:本文章参考资料为:华三官方资料 - “新华三全光网络3.0解决方案(教育)”与 锐捷官方资料 - “【锐捷】高校极简以太全光3.X方案设计…...

【C++语言】vector迭代器与常见oj题

vector迭代器的失效问题 接上篇vector的介绍和使用中最后提到的vector迭代器,我们继续来看vector迭代器的失效问题。 以下代码的功能是删除vector中所有的偶数,请问那个代码是正确的,为什么? #include <iostream> using na…...

高职物联网智慧农业实训室建设方案

一、项目概述 随着物联网技术的迅猛发展及其在农业领域的广泛应用,智慧农业已经成为推动农业现代化的关键力量。近年来,国家高度重视物联网技术在农业领域的应用与发展,出台了一系列相关政策支持智慧农业建设。如《数字乡村发展战略纲要》明…...

Pytorch 高效快速加载大规模数据集

一、前言 最近遇到一个多模态学习任务,原始数据为HDF5 格式,遇到主要两个问题:一是数据量过大无法直接加载到内存,二是HDF5 是基于关键值索引,索引速度非常慢。在使用Pytorch 训练模型时,数据加载速度跟不上模型训练速度,导致GPU使用率低。阅读OLMO 框架关于数据集加载…...

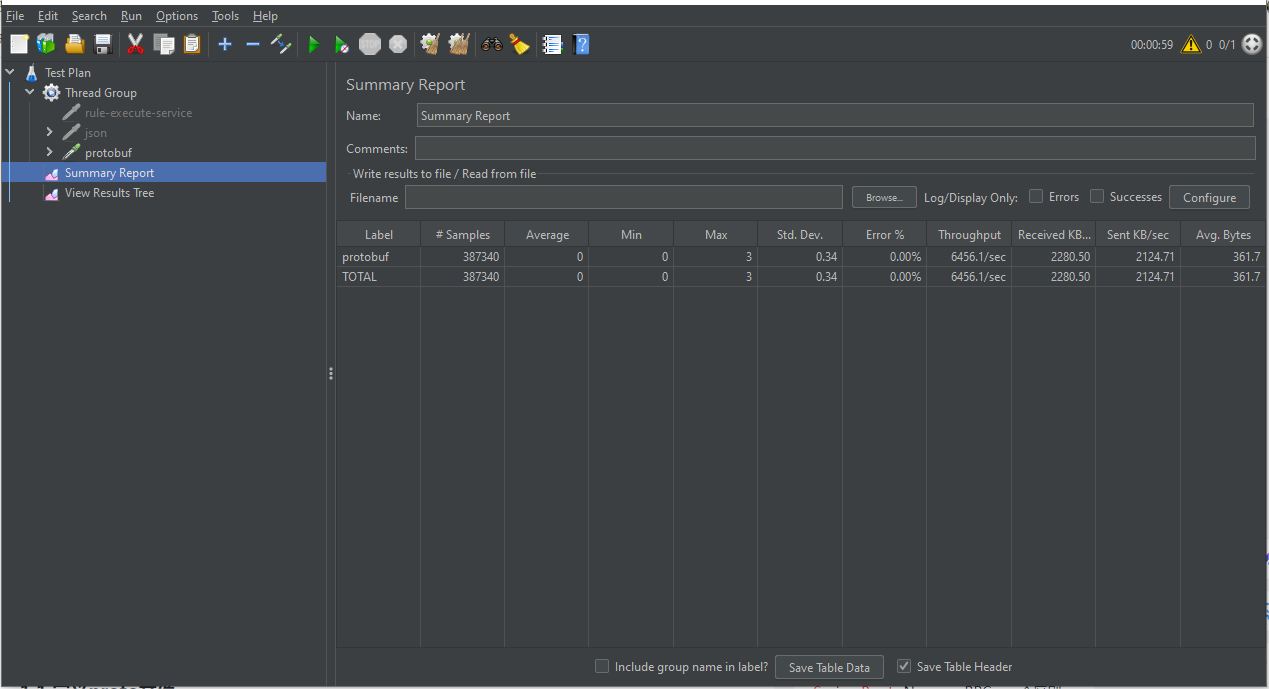

Spring Boot集成protobuf快速入门Demo

1.什么是protobuf? Protobuf(Protocol Buffers)是由 Google 开发的一种轻量级、高效的数据交换格式,它被用于结构化数据的序列化、反序列化和传输。相比于 XML 和 JSON 等文本格式,Protobuf 具有更小的数据体积、更快…...

SpringBoot+Vue 简单小文章项目开发全过程

文章目录 一、项目介绍二、需求设计三、数据库设计四、项目构建项目技术选型:构建项目说明:项目架构mavenMySQLRedis 五、项目开发:项目开发思路:项目开发过程:1. 导入文件包/新建项目2. 新建子模块:common模块pojo模块server模块…...

人脸识别OOD模型真实效果:会议直播截图中关键人物人脸的OOD分标注集

人脸识别OOD模型真实效果:会议直播截图中关键人物人脸的OOD分标注集 1. 引言:为什么需要人脸识别OOD模型? 在日常的人脸识别应用中,我们经常会遇到这样的问题:上传的图片质量参差不齐,有些图片模糊不清&a…...

无线网卡选购指南:别再被商家忽悠了,这5个参数才是关键

无线网卡选购指南:别再被商家忽悠了,这5个参数才是关键本文为付费专栏内容,全文约3800字,阅读需12分钟 适合人群:台式机用户、老旧笔记本用户、游戏玩家、NAS玩家前言:为什么你需要单独买无线网卡ÿ…...

RIT库:ARM Cortex-M高精度周期性中断定时器实现

1. RIT库概述:嵌入式系统中的高精度周期性中断定时器实现RIT(Repetitive Interrupt Timer)库是一个专为ARM Cortex-M系列微控制器设计的轻量级、高精度周期性中断定时器抽象层。其核心目标并非替代硬件外设本身,而是提供一套统一、…...

AI赋能学术写作:六种智能文献引用生成与管理策略

核心工具对比速览 工具名称 核心优势 适用场景 处理速度 AiBiye 智能识别引用格式,自动匹配规范 学术论文初稿 3-5秒/页 AiCheck 深度检测引用缺失,精准定位问题 论文终稿检查 10秒/篇 AskPaper 多语言引用规范支持 国际期刊投稿 5-8秒/页…...

面向“实时空间孪生系统”在煤化工行业落地应用:专家质询18问18答

《专家质询18问18答(煤化工专用版)》——面向“实时空间孪生系统”在煤化工行业落地应用的专家答辩标准话术一、系统定位类质询1. 专家问:你们这个系统和传统数字孪生到底有什么本质区别?不要泛泛而谈。答: 传统数字孪…...

HsMod终极指南:如何让炉石传说体验提升300%

HsMod终极指南:如何让炉石传说体验提升300% 【免费下载链接】HsMod Hearthstone Modification Based on BepInEx 项目地址: https://gitcode.com/GitHub_Trending/hs/HsMod 如果你是一位炉石传说玩家,是否曾经为漫长的动画等待、繁琐的开包操作或…...

C语言学习的第一周

1.自我介绍我姓马,来自成都的一个双非一本,目前大一,神秘专业,目前学c语言是兴趣使然和为了未来转码作铺垫,多项技能傍身也没错嘛2.学习目标打下c语言的坚实基础,方向初步是逐步从c语言到c再到更深度的知识…...

港口淡水罐远程监控物联网系统方案

随着全球贸易的持续增长,港口作为物流枢纽的重要性日益凸显。淡水作为港口运营的关键资源,不仅用于船舶补给、设备冷却,还涉及消防、生活用水等多个环节。当前,智慧码头理念与物联网技术深度融合,降本增效与数字化管理…...

Windows任务栏美化终极指南:如何使用TranslucentTB实现透明化效果

Windows任务栏美化终极指南:如何使用TranslucentTB实现透明化效果 【免费下载链接】TranslucentTB A lightweight utility that makes the Windows taskbar translucent/transparent. 项目地址: https://gitcode.com/gh_mirrors/tr/TranslucentTB 你是否厌倦…...

Python Web开发框架对比

Python Web开发框架对比 一、背景与意义 Python是Web开发的热门语言,拥有丰富的Web框架生态系统。从轻量级的Flask到全功能的Django,不同的框架适用于不同的应用场景。本文将深入对比Python主流Web框架的特点、优势和适用场景,帮助开发者选择…...