企业文件防泄密怎么做?10款透明加密软件排行榜

在信息时代,企业的核心竞争力往往体现在其拥有的知识和信息上,而企业文件的安全性直接关系到这些信息的保护。文件防泄密已成为企业管理中的重要议题,透明加密技术因其无缝集成和高效保护的特性,成为企业防泄密的首选方案。2024年的市场中,透明加密软件不断进化,不仅加强了加密技术,还优化了用户体验和管理功能,以满足企业日益增长的安全需求。本文将深入探讨透明加密软件如何帮助企业实现文件防泄密,并推荐十款市场上评价较高的透明加密软件。

1. 安秉加密软件

安秉加密软件是一套专注于企业数据防泄密的解决方案,它具备多项功能以确保企业信息安全。兼容Windows、Linux、macOS等多种操作系统,能够适应不同的开发环境和办公需求。使用透明加密技术,加密过程对用户无感知,不影响正常的办公流程和文件使用。软件提供详细的权限设置,允许企业根据员工的职责和需求设置不同的访问权限。提供内网终端的安全保护,包括但不限于网络准入控制和跨网文件安全交换。

2. Vormetric Transparent Encryption

Vormetric Transparent Encryption是Thales集团旗下的旗舰产品,提供跨平台的透明加密服务,适用于本地、云端以及混合环境的数据保护。该软件支持高性能加密,能够在不影响系统运行效率的情况下,加密大型数据库、文件系统和大数据环境,特别适合对性能要求高的企业。

3. Digital Guardian

Digital Guardian结合了透明加密和数据丢失防护(DLP)功能,为企业提供端到端的数据保护解决方案。该软件支持对文件、电子邮件、应用程序数据的透明加密,并且可以通过细粒度的访问控制策略,确保只有授权用户能够访问和操作敏感数据。同时,Digital Guardian提供详细的审计和报告功能,有助于企业及时发现和应对安全威胁。

4. Symantec Data Loss Prevention (DLP)

Symantec DLP是一款集成了透明加密和数据丢失防护功能的解决方案,广泛应用于金融、医疗、政府等行业。该软件能够自动识别和分类敏感数据,并在数据存储、传输和使用过程中实施透明加密。Symantec DLP还具备先进的威胁检测能力,能够识别并阻止潜在的数据泄露风险。

5. McAfee Total Protection for Data Loss Prevention

McAfee的这款数据防泄漏解决方案提供了全面的透明加密功能,支持多种操作系统和设备。它能够自动加密敏感文件,并且通过集中管理平台,企业可以实时监控和控制数据的访问权限。此外,McAfee Total Protection for DLP还集成了云安全功能,能够有效保护企业在多云环境中的数据安全。

6. Trend Micro Endpoint Encryption

Trend Micro Endpoint Encryption是一款专为终端设备设计的透明加密软件,提供文件级和磁盘级别的加密保护。该软件支持集中管理,企业可以统一设置加密策略并监控所有设备的安全状态。它采用轻量化设计,保证加密过程对设备性能影响最小,非常适合希望简化加密管理的企业。

7. Fasoo Data Security

Fasoo Data Security以文档级别的透明加密著称,适用于多种行业的文档管理和安全需求。该软件支持对文档的整个生命周期进行安全管理,包括创建、编辑、存储、分享等各个环节。Fasoo还提供强大的权限控制和文件追踪功能,确保敏感文档在任何情况下都能得到有效保护。

8. Microsoft Azure Information Protection

Microsoft Azure Information Protection是一款基于云的透明加密解决方案,深度集成于Microsoft 365生态系统中。它可以自动检测并加密敏感数据,支持在Office应用中无缝操作。Azure Information Protection还提供数据分类和标记功能,帮助企业根据敏感度对数据进行分级保护,适合广泛使用Microsoft产品的企业。

9. BitLocker

BitLocker是Windows操作系统内置的全磁盘加密工具,支持对整个磁盘进行透明加密。用户在使用Windows系统时无需进行额外操作,BitLocker会自动在后台对数据进行加密和解密。它无缝集成于Windows系统,提供硬件级别的加密保护,是保护企业计算机和存储设备数据的理想选择。

10. Sophos SafeGuard Encryption

Sophos SafeGuard Encryption是一款企业级的透明加密软件,支持Windows、macOS等多种操作系统和设备。该软件提供强大的中央管理控制台,企业可以集中管理和监控所有加密策略。Sophos SafeGuard的模块化设计使其可以灵活适应不同企业的需求,并提供高强度加密算法,确保数据安全的同时不影响用户体验。

透明加密软件通过其无感知的加密方式,为企业构筑了一道隐形而坚固的安全防线,有效防止了文件的非法泄密。通过本文介绍的十款透明加密软件,企业可以根据自身的需求和特点,选择最合适的解决方案。在实施文件防泄密策略时,除了选择合适的软件,企业还应注重员工的安全意识培训,建立完善的信息安全管理体系,形成人防、物防、技防三位一体的安全防护体系,确保企业的信息安全,为企业的持续发展奠定坚实的基础。

相关文章:

企业文件防泄密怎么做?10款透明加密软件排行榜

在信息时代,企业的核心竞争力往往体现在其拥有的知识和信息上,而企业文件的安全性直接关系到这些信息的保护。文件防泄密已成为企业管理中的重要议题,透明加密技术因其无缝集成和高效保护的特性,成为企业防泄密的首选方案。2024年…...

AI编程工具的力量:以AWS Toolkit与百度Comate为例,加速程序员开发效率

在当今的数字化转型浪潮中,人工智能(AI)技术不仅重塑了众多行业,也为软件开发领域带来了革命性的变化。AI编程工具,凭借其智能化的特性,正在成为程序员提高开发效率、优化代码质量和加速产品迭代的重要助力…...

smallpdf: 免费高效的PDF水印添加工具

引言 在数字文档管理和分享的过程中,保护版权和确保文档的原创性变得尤为重要。PDF文件作为一种广泛使用的格式,经常需要添加水印来表明所有权或提醒查看者注意文档的敏感性。本文将介绍一款名为smallpdf的免费工具,它能够轻松地为PDF文件添…...

java整合modbusRTU与modbusTCP

理解 Modbus TCP 报文格式,Modbus TCP 报文格式如下: | Transaction ID (2 bytes) | Protocol ID (2 bytes) | Length (2 bytes) | Unit ID (1 byte) | Function Code (1 byte) | Data (N bytes) |Transaction ID:标识事务的唯一标识符,确保正确的 Transaction ID:每个请求…...

四、Docker使用

1. 快速入门 1.1. Docker背景介绍 Docker是一个开源的平台,用于开发、交付和运行应用程序。它能够在Windows,macOS,Linux计算机上运行,并将某一应用程序及其依赖项打包至一个容器中,这些容器可以在任何支持Docker的环…...

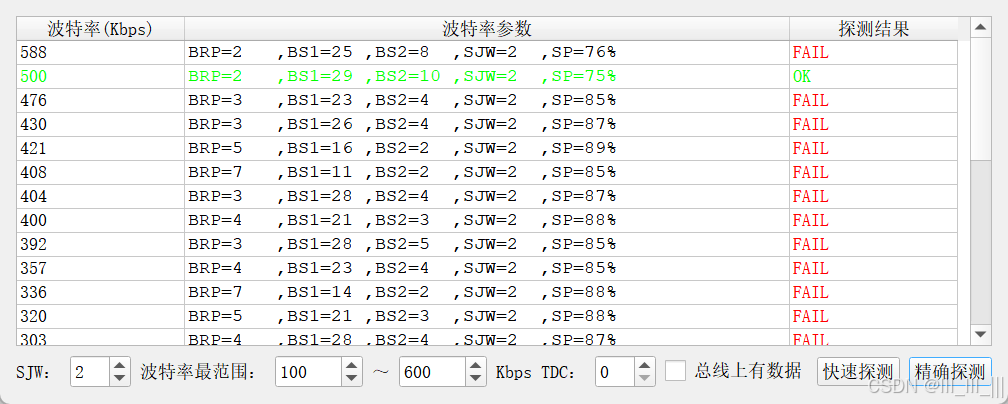

杰发科技AC7840——CAN通信简介(8)_通过波特率和时钟计算SEG_1/SEG_2/SJW/PRESC

通过公式计算 * 波特率和采样点计算公式:* tSeg1 (S_SEG_1 2); tSeg2 (S_SEG_2 1).* BandRate (SCR_CLK / (S_PRESC 1) / ((S_SEG_1 2) (S_SEG_2 1))), SCR_CLK 为CAN 模块源时钟* SamplePoint (tSeg1 / (tSeg1 tSeg2)). {0x0D, 0x04, 0x04, 0x3B},…...

开发日记-EaxyExcel修改模板sheet名称

引入pom: <dependency><groupId>com.alibaba</groupId><artifactId>easyexcel-core</artifactId><version>3.1.1</version><scope>compile</scope></dependency> 编写自定义拦截器: impo…...

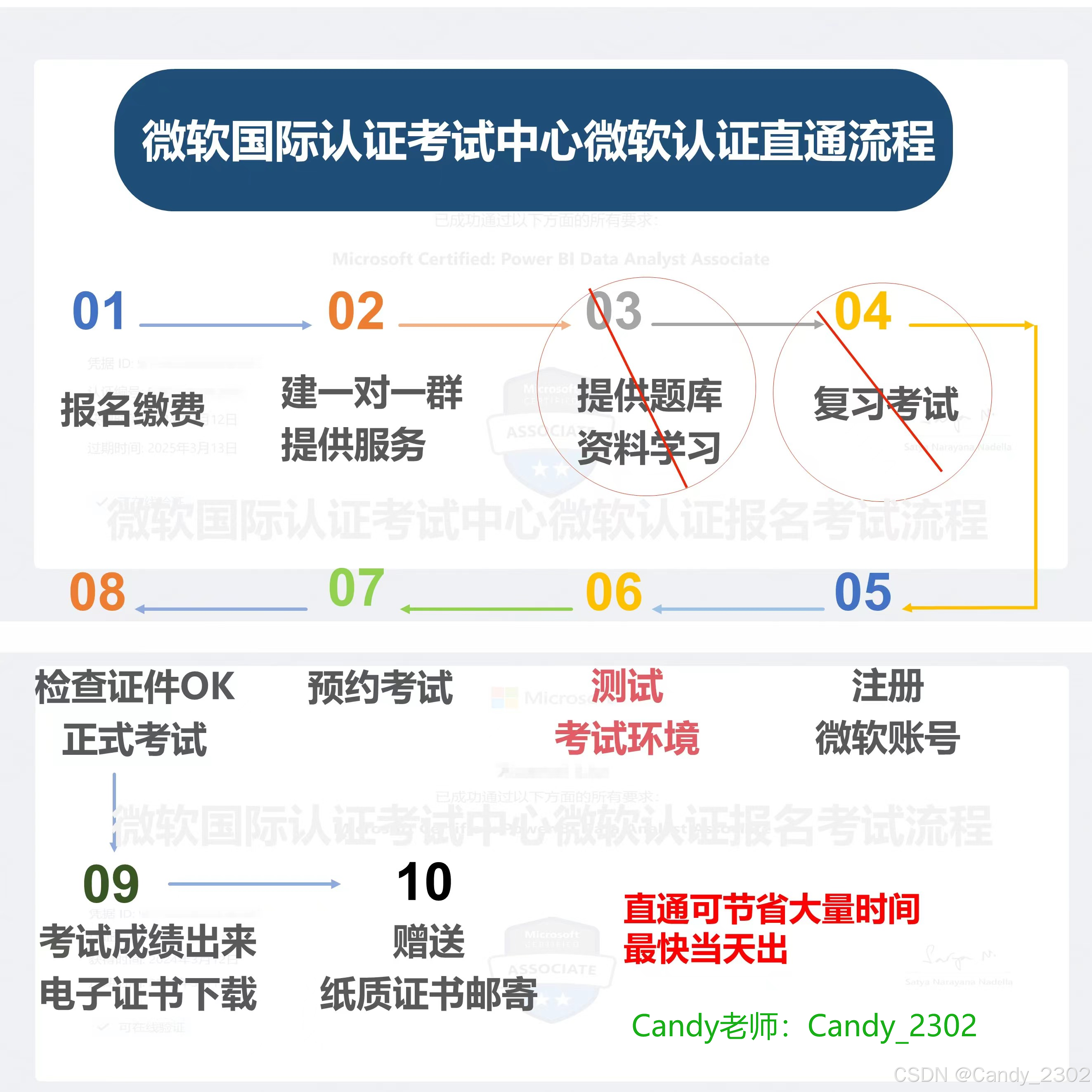

微软AI人工智能认证有哪些?

微软提供的人工智能认证主要包括以下几个方面: Azure AI Fundamentals(AI900认证):这是一个基础认证,旨在展示与Microsoft Azure软件和服务开发相关的基本AI概念,以创建AI解决方案。它面向具有技术和非技术…...

基于缓存提高Java模板文件处理性能:减少磁盘I/O的实践与探索

1、优化背景及动机 背景 线上有一个需求:读取模板文件,并根据不同的业务将数据写入模板文件,生成一个新的文件。模板文件本身是不会变的,所以每次生成文件都要去读取一遍模板文件,会有很多的磁盘IO操作,并…...

)

C/C++ 线程局部存储(TLS)

在C或C中,线程局部存储(Thread-Local Storage,简称TLS)是一种用于存储线程特有数据的方法。这意味着每个线程都可以访问它自己的变量实例,而不会影响到其他线程中的同名变量。这在多线程程序中非常有用,因为…...

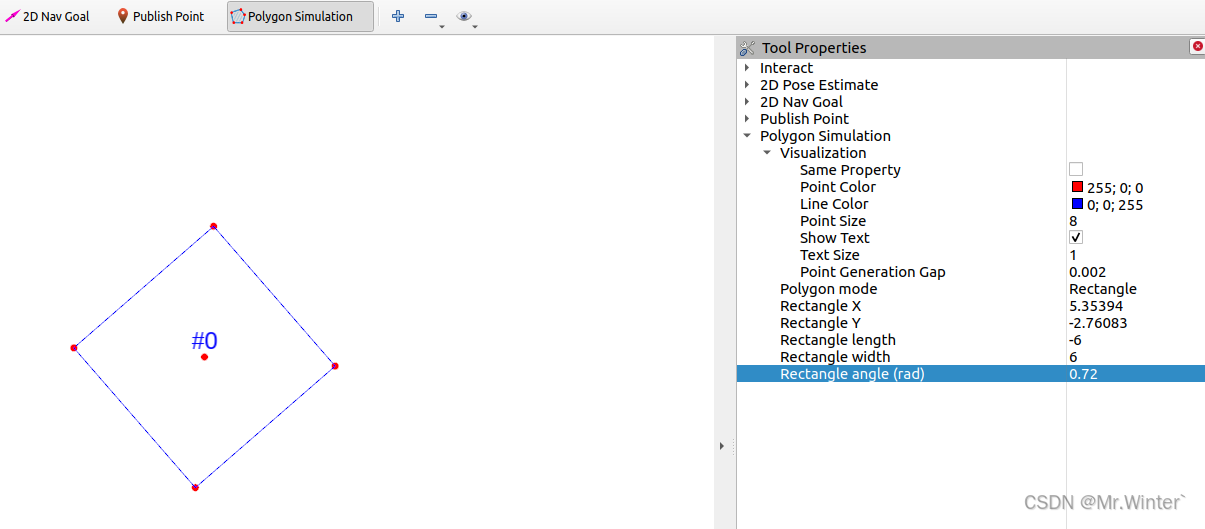

碰撞检测 | 基于ROS Rviz插件的多边形碰撞检测仿真平台

目录 0 专栏介绍1 基于多边形的碰撞检测2 碰撞检测仿真平台搭建2.1 多边形实例2.2 外部服务接口2.3 Rviz插件化 3 案例演示3.1 功能介绍3.2 绘制多边形 0 专栏介绍 🔥课设、毕设、创新竞赛必备!🔥本专栏涉及更高阶的运动规划算法轨迹优化实战…...

nginx实验

源码编译 解压 进入目录查看文件 环境监测文件 下载c语言编译工具 指定功能 成功 拷贝 关闭 删除 关闭debug 启动 nginx的平滑升级以及版本回滚 解压 备份 查看进程 回滚 nginx命令的常用参数 查看参数 检测配置文件中的语法 测试并打印 静默模式 设置全局指令(不能…...

新技术能够区分真实照片和 AI 伪造图片,但为何平台没有使用?|TodayAI

随着生成式 AI 图像工具的快速发展,网络上越来越多的图像真假难辨。尽管已有技术能够区分真实照片和 AI 伪造图片,但大多数在线平台尚未充分利用这一技术。随着美国总统大选临近,网络上充斥着关于候选人唐纳德特朗普和卡玛拉哈里斯的各种照片…...

测量 Redis 服务器的固有延迟

redis-cli --intrinsic-latency redis-cli --intrinsic-latency 命令用于测量 Redis 服务器的固有延迟。 固有延迟指的是 Redis 服务器处理一个命令所需的最短时间,不包括网络延迟。通过这个测量,我们可以了解 Redis 服务器本身的性能,而不…...

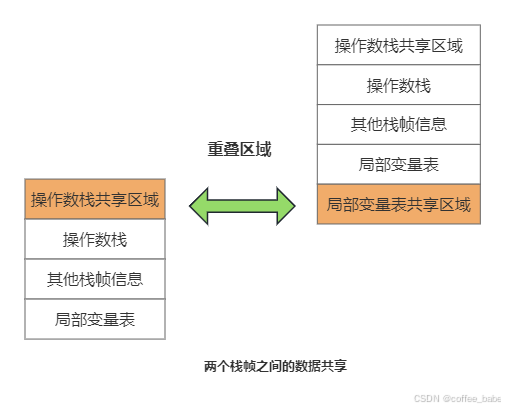

【JVM】JVM内存模型与操作系统内存模型(一)

JVM内存模型与操作系统内存模型 Java进程在操作系统内存中的结构 JVM内存模型 可以这样理解:JVM内存模型其实就是JVM在启动的时候从操作系统内存中要了一块大内存,然后将这个大内存分成五个区域:方法区、堆区、虚拟机栈、本地方法栈、本地方法栈、程序计数器.其实叫…...

构建基于LLM的应用程序——为您的应用程序选择合适的LLM

。 在本章中,将引导您完成为应用程序选择合适LLM的过程。我们将涵盖以下几个主题: 市场上最具前景的LLM概览比较LLM时应使用的主要标准和工具规模与性能之间的权衡 在本章结束时,您应该能够清楚地理解如何为您的应用程序选择合适的LLM&…...

raksmart站群服务器多IP配置要求

RakSmart是一家提供多种服务器解决方案的服务商,其中包括针对站群服务的多IP服务器。这类服务器特别适合那些需要大量独立IP地址的业务,例如站群、多域名托管等。下面我们就来了解一下RakSmart站群服务器的多IP配置要求及相关信息。 什么是站群服务器? …...

【Web IDE】WebContainer容器在浏览器中启动运行nodejs并使用vite启动项目

参考了文章WebContainer/api 基础(Web IDE 技术探索 一) 在浏览器中运行vite的vue3项目 示例站点 最终效果 主要流程 加载WebContainer》加载代码压缩包>解压代码压缩包》生成文件树》挂载文件树》pnpm安装依赖》启动项目 代码 <script setup…...

Linux 多线程

目录 1 多线程的概念 1.1 再次理解进程的地址空间和页表 1.2 线程 2 线程控制 2.1 创建线程 pthread_create 2.2终止线程 2.3 线程等待 2.4 线程取消 2.5 线程分离 3 原生线程库 4 互斥 (锁) pthread_mutex_t pthread_mutex_init pthread_mute…...

C语言编写三子棋游戏:从概念到思路到实现

目录 一.文章概述 二.游戏规则概述 三.理解思路 1. 定义游戏数据结构 2. 游戏搭建思路及其步骤 菜单选择列表: 初始化棋盘:所有位置均为空格 创建棋盘样式 设置玩家下棋 设置电脑下棋 检查游戏状态: 四.代码示例 一.game.c部分 …...

)

Kafka 核心组件及其作用(全解)

Kafka 是一个分布式、高吞吐量、高可用的消息队列与流处理平台,其架构设计围绕"水平扩展、持久化存储、低延迟"三大核心目标展开。以下是 Kafka 所有核心组件的详细解析,包含原理、作用、关键特性和生产级最佳实践。 一、Kafka 整体架构概览 K…...

Claude API代理服务部署与定制:从零构建企业级AI网关

1. 项目概述与核心价值最近在折腾AI应用开发,特别是想把Claude的API能力整合到自己的项目里,发现直接调用官方API虽然稳定,但在一些特定场景下,比如需要统一接口管理、增加自定义逻辑层,或者想对请求/响应做些“手脚”…...

UP Squared 6000全能工业创客板:从AIoT到机器人的模块化开发实战

1. 项目概述:一块能“上得厅堂,下得厨房”的工业创客板最近在规划一个边缘AI视觉项目,选型时又看到了研扬科技UP系列的身影。这个系列在工业计算和创客圈子里一直挺有名气,属于那种“皮实耐造”的代表。不过,这次他们新…...

)

别只学STM32了!用ESP32-C3和FreeRTOS实战物联网项目(从环境搭建到云端通信)

从零构建基于ESP32-C3的智能环境监测系统:FreeRTOS与阿里云IoT实战指南 在嵌入式开发领域,传统的STM32学习路径已经不能满足物联网时代对无线连接和云端集成的需求。ESP32-C3作为一款集成Wi-Fi和蓝牙的RISC-V芯片,正成为物联网项目的理想选择…...

)

十块钱的RISC-V单片机怎么玩?手把手带你用CH32V307点个灯(附WCH-Link配置)

十元级RISC-V开发实战:CH32V307最小系统板点灯全指南 在芯片价格波动剧烈的当下,一款十元出头的RISC-V架构单片机——沁恒CH32V307正在创客圈引发热潮。不同于动辄上百元的传统开发板,这片指甲盖大小的芯片配合简易外围电路即可实现完整功能开…...

Cursor Pro破解工具终极指南:2025年免费解锁AI编程助手完整功能

Cursor Pro破解工具终极指南:2025年免费解锁AI编程助手完整功能 【免费下载链接】cursor-free-vip [Support 0.45](Multi Language 多语言)自动注册 Cursor Ai ,自动重置机器ID , 免费升级使用Pro 功能: Youve reached…...

从阻车钉到GPS追踪器:技术如何革新警用车辆追捕安全

1. 高速追捕的代价与技术介入的必要性前几天翻看本地报纸,一组数据让我这个在汽车电子行业干了十几年的人心里一沉。从1979年到2013年,因为警方高速追捕试图逃逸的车辆,总共造成了11,506人丧生。更令人揪心的是,其中近一半的遇难者…...

双屏异显POS主板方案:RK3288芯片如何重塑智慧零售收银体验

1. 项目概述:当零售收银遇上双屏异显在零售行业干了十几年,从街边小店到连锁商超的收银系统都折腾过,我最大的感受就是:收银台那点地方,简直就是效率与混乱的角斗场。一边是收银员手忙脚乱地扫码、找商品、处理支付&am…...

Taotoken按token计费模式带来的开发测试成本变化感受

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 Taotoken按token计费模式带来的开发测试成本变化感受 1. 从固定成本到可变成本的转变 在接入大模型API进行开发测试的初期&#x…...

Asp.net Mvc教学:LINQ to Objects和 LINQ to Entities的经典案例-由Deepseek产生

下面分别给出 LINQ to Objects(操作内存集合)和 LINQ to Entities(通过 EF Core 操作数据库)的 4 个典型案例。案例使用 C# 编写,并附带简要说明。一、LINQ to Objects(4 个案例) 适用于 List&l…...