经验笔记:SSL证书

SSL证书经验笔记

1. 什么是SSL证书?

SSL(Secure Sockets Layer)证书是一种数字证书,用于在客户端(如浏览器)和服务器之间建立加密连接,以确保数据传输的安全性。随着互联网的发展,HTTPS(即HTTP加上SSL/TLS)已成为保护在线通信的标准协议。

2. SSL证书的类型

- 自签名证书:由网站所有者自行创建并签署的证书。默认情况下,这些证书不被浏览器信任。

- 由CA签发的证书:由受信任的第三方证书颁发机构(CA)验证网站身份后签发的证书。这些证书被广泛接受和信任。

3. 为什么需要SSL证书?

- 加密通信:保护数据在传输过程中的隐私和完整性。

- 身份验证:证明网站的真实身份,增强用户信任。

- 搜索引擎优化:Google等搜索引擎给予HTTPS站点更高的排名优先权。

- 法律合规:遵守GDPR等数据保护法规的要求。

4. 中间人攻击与SSL证书的作用

- 中间人(Man-in-the-Middle, MITM)攻击:指攻击者通过拦截客户端与服务器之间的通信,试图窃取或篡改数据。SSL证书通过加密通信来防止此类攻击。

- 加密通信:即使中间人截获了数据包,由于数据被加密,攻击者无法轻易读取其内容。

- 证书验证:客户端会验证服务器提供的证书是否由受信任的CA签发,从而确认通信对方的身份。

5. 如何选择合适的SSL证书?

-

业务需求:根据网站规模、流量以及业务需求选择合适的证书类型(如

DV:域名验证、OV:组织验证、EV:扩展验证)。 -

预算:免费证书(如Let’s Encrypt)适合小型项目,商业证书则提供更多功能和支持。

-

支持和维护:考虑证书提供商的技术支持和服务质量。

5.1 DV (Domain Validation) 证书

- 定义:DV证书是最基本类型的SSL证书,仅验证域名的所有权。

- 验证过程:通常通过电子邮件验证或通过在域名服务器上设置特定的TXT记录来验证域名所有权。

- 适用场景:

- 小型博客或个人网站。

- 初创公司或小企业的非关键页面。

- 内部网络或开发环境中的测试站点。

- 优势:

- 快速发放,几分钟内即可完成。

- 价格较低,甚至有免费的选项(如Let’s Encrypt)。

- 不足:

- 不提供组织身份验证,用户信任度相对较低。

5.2 OV (Organization Validation) 证书

- 定义:OV证书除了验证域名所有权外,还会验证申请组织的真实身份。

- 验证过程:需要提交组织的相关文件(如营业执照、注册证书等),并通过电话或邮件等方式进一步验证。

- 适用场景:

- 中小型企业或组织的官方网站。

- 对安全有一定要求的电子商务网站。

- 优势:

- 提供组织身份验证,增加用户信任度。

- 适用于需要展示组织真实性的网站。

- 不足:

- 发放时间较长,通常需要几天时间。

- 成本相对DV证书更高。

5.3 EV (Extended Validation) 证书

- 定义:EV证书是最高级别的SSL证书,除了验证域名所有权和组织身份外,还会进行更为严格的审核。

- 验证过程:需要提供详细的组织信息,并通过一系列严格的身份验证程序。

- 适用场景:

- 大型企业或金融机构的官方网站。

- 需要高度信任度的在线交易网站。

- 优势:

- 浏览器地址栏显示绿色背景,并突出显示组织名称,显著提高用户信任度。

- 适用于需要增强安全性和信任度的企业。

- 不足:

- 发放时间最长,可能需要数周时间。

- 成本最高,通常比其他类型的证书贵得多。

选择建议

- 如果你经营的是个人网站或小型项目,DV证书就足够了。它可以快速发放,并且成本低廉,甚至免费。

- 如果你的企业需要展示组织的真实性,并且有一定的安全要求,可以选择OV证书。虽然成本较高,但增加了组织身份验证,有助于提高用户的信任度。

- 如果你的企业或组织需要最高的安全性和信任度,尤其是在金融、电子商务等领域,应该选择EV证书。虽然发放时间长且成本高,但它提供了最严格的验证标准,并在浏览器中以绿色地址栏的形式显著提升信任度。

6. 自签名证书的使用与局限

- 优点:成本低,便于内部测试和开发。

- 局限:不被大多数浏览器自动信任,需要手动导入根证书到客户端的信任存储中。

- 安全考量:确保私钥的安全,定期更新证书。

- 防止中间人攻击:虽然自签名证书可以加密数据,但由于缺乏信任基础,容易遭受中间人攻击。如果攻击者能够欺骗客户端信任他们的证书,则可以进行数据拦截。

7. 在客户端上导入根证书

- Windows:通过双击.cer或.crt文件并选择“受信任的根证书颁发机构”进行安装。

- macOS:使用钥匙串访问应用导入证书,并在信任设置中选择“始终信任”。

- Android:通过浏览器下载证书文件,然后在设置中选择“从SD卡安装证书”。

- iOS:通过Safari浏览器打开证书链接,安装后在证书信任设置中启用信任。

- 浏览器特定步骤:在Chrome或Firefox中,可通过浏览器的证书管理界面导入证书。

8. 最佳实践

- 私钥保护:确保私钥的安全性,使用HSM等硬件安全解决方案。

- 定期更新:及时更新或替换即将过期的证书。

- 监控与审计:定期审查证书的使用情况,设置监控系统以检测异常活动。

- 信任管理:对于自签名证书,确保所有客户端都信任根证书,并定期审核信任关系。

9. 总结

在生产环境中,强烈建议使用由受信任的CA签发的SSL证书。尽管自签名证书可以在特定场景下提供加密功能,但由于缺乏信任基础,它们不适合用于面向公众的服务。通过选择合适的SSL证书,并遵循上述最佳实践,可以显著提升网站的安全性和用户体验。

相关文章:

经验笔记:SSL证书

SSL证书经验笔记 1. 什么是SSL证书? SSL(Secure Sockets Layer)证书是一种数字证书,用于在客户端(如浏览器)和服务器之间建立加密连接,以确保数据传输的安全性。随着互联网的发展,…...

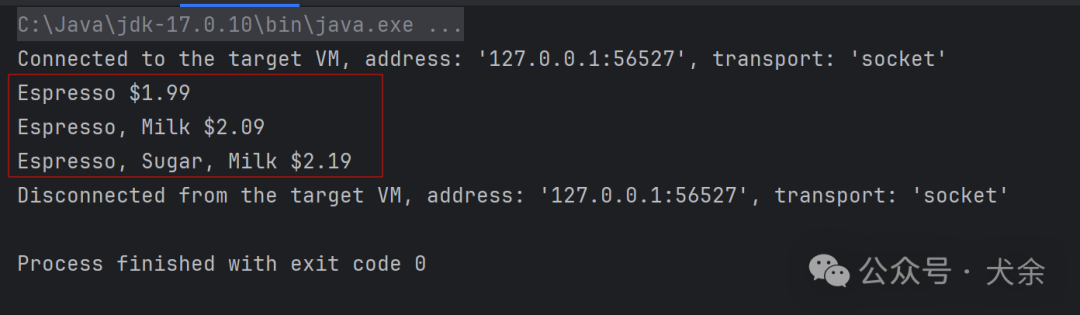

设计模式之装饰器模式:让对象功能扩展更优雅的艺术

一、什么是装饰器模式 装饰器模式(Decorator Pattern)是一种结构型设计模式(Structural Pattern),它允许用户通过一种灵活的方式来动态地给一个对象添加一些额外的职责。就增加功能来说,装饰器模式相比使用…...

Anchor Alignment Metric来优化目标检测的标签分配和损失函数。

文章目录 背景假设情况任务和目标TaskAligned方法的应用1. **计算Anchor Alignment Metric**2. **动态样本分配**3. **调整损失函数** 示例总结 背景 假设我们在进行目标检测任务,并且使用了YOLOv8模型。我们希望通过TaskAligned方法来优化Anchor与目标的匹配程度&…...

C++---由优先级队列认识仿函数

文章目录 一、优先级队列是什么? 二、如何使用优先级队列 1、优先级队列容器用法 2、为什么容器本身无序? 三、什么是仿函数? 1. 什么是仿函数? 2. 仿函数的优势 四、仿函数如何使用? 1、重载operator()函数 2、运用第…...

Client访问Server访问慢的原因

1. 网络层面的问题 网络延迟:客户端与服务器之间的地理距离较远(跨ISP、路径次优),导致高网络延迟(如高 RTT 值)。使用 ping 或 traceroute 工具可以帮助定位网络延迟的来源 - mtr: 结合了ping和traceroute功能&#…...

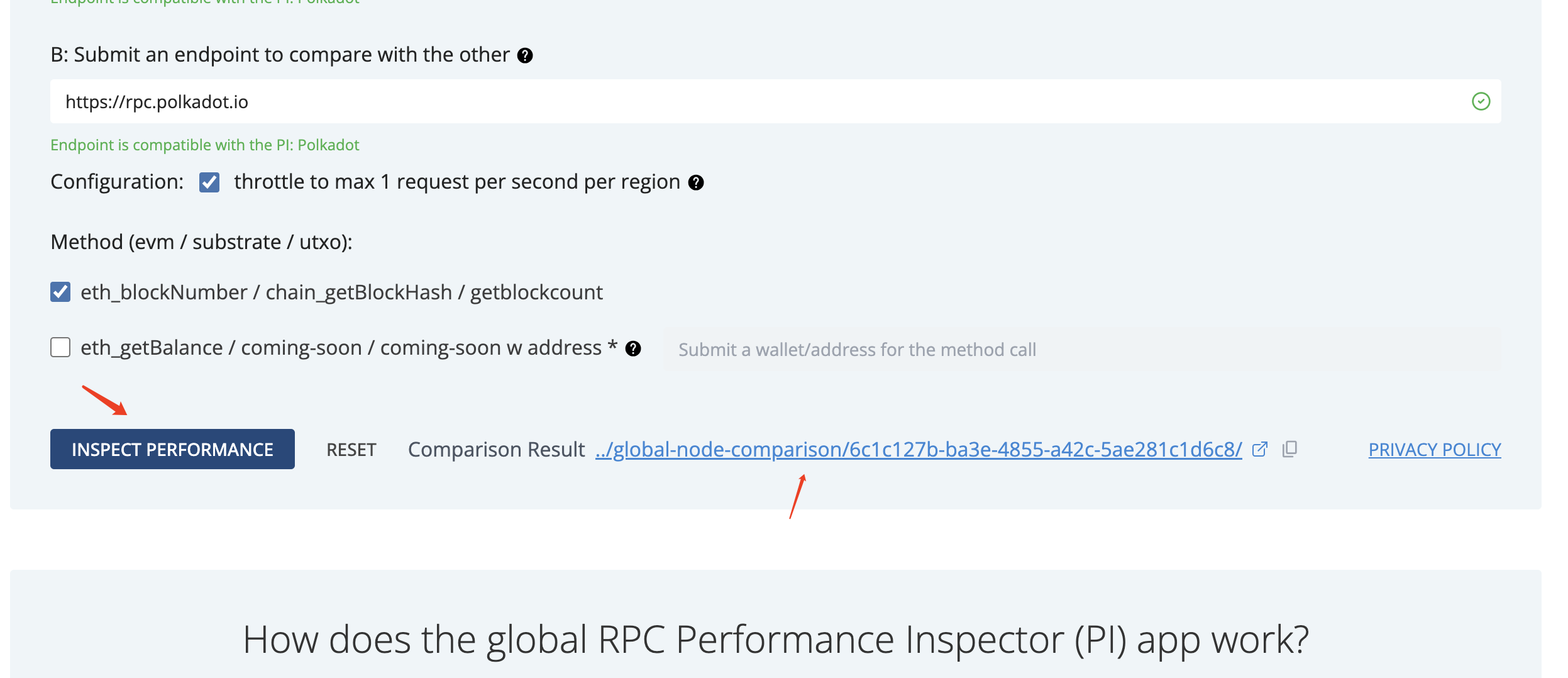

用RPC Performance Inspector 优化你的区块链

目录 什么是RPC? RPC Performance Inspector 是做什么的? 为什么需要这个工具? 如何使用它? 适合谁用? 如何使用? 什么是RPC? RPC Performance Inspector 是一个专门用于测试和分析RPC性能…...

linux如何查看内存条是ddr几代

在 Linux 系统中,可以通过以下几种方法查看内存条的类型和代数(如 DDR3、DDR4 等): 1. 使用 dmidecode 命令 dmidecode 是一个工具,它可以从系统的 DMI 表(也称为 SMBIOS 表)中提取硬件信息&a…...

LeetCode 3153.所有数对中数位差之和:计数

【LetMeFly】3153.所有数对中数位差之和:计数 力扣题目链接:https://leetcode.cn/problems/sum-of-digit-differences-of-all-pairs/ 车尔尼有一个数组 nums ,它只包含 正 整数,所有正整数的数位长度都 相同 。 两个整数的 数位…...

Spring Boot 整合 Sentinel 实现流量控制

在微服务架构中,流量控制是保障系统稳定性和高可用性的关键技术之一。阿里巴巴开源的 Sentinel 是一款面向分布式系统的流量防护组件,旨在从流量控制、熔断降级、系统负载保护等多个维度保障服务的稳定性。本文将详细介绍如何在 Spring Boot 项目中整合 …...

Elasticsearch倒排索引

什么是倒排索引 倒排索引(Inverted Index)是一种将文档中的每个单词映射到包含该单词的文档列表上的数据结构 倒排索引的构建过程 文档1: “我爱吃苹果” 文档2: “我爱吃香蕉” 文档3: “我喜欢苹果和香蕉” 文档分词:将文档中的文本内容…...

速盾:ddos常用防御方法是什么?

DDoS攻击是一种通过向网络资源发送大量请求或大流量数据来使其过载的攻击手段。为了应对这种攻击,常用的防御方法可以分为三个层次:流量清洗、服务器升级和高防CDN。 流量清洗是一种基础的防御手段,它通过过滤和识别恶意流量来阻止DDoS攻击。…...

)

二分算法入门(简单题)

习题1 704. 二分查找 给定一个 n 个元素有序的(升序)整型数组 nums 和一个目标值 target ,写一个函数搜索 nums 中的 target,如果目标值存在返回下标,否则返回 -1。 示例 1: 输入: nums [-1,0,3,5,9,12], targ…...

在使用React Hooks中,如何避免状态更新时的性能问题?

在React Hooks中避免状态更新时的性能问题,可以采取以下一些最佳实践: 避免不必要的状态更新: 使用React.memo、useMemo、和useCallback来避免组件或其子组件进行不必要的渲染。 使用useMemo: 对于基于状态或props的复杂计算&…...

Pytest插件pytest-selenium-让自动化测试更简洁

在现代Web应用的开发中,自动化测试成为确保网站质量的重要手段之一。而Pytest插件 pytest-selenium 则为开发者提供了简单而强大的工具,以便于使用Python进行Web应用的自动化测试。本文将深入介绍 pytest-selenium 插件的基本用法和实际案例,…...

视觉语言模型(VLMs)知多少?

最近这几年,自然语言处理和计算机视觉这两大领域真是突飞猛进,让机器不仅能看懂文字,还能理解图片。这两个领域的结合,催生了视觉语言模型,也就是Vision language models (VLMs) ,它们能同时处理视觉信息和…...

重新修改 Qt 项目的 Kit 配置

要重新修改 Qt 项目的 Kit 配置,你可以按照以下步骤进行操作: 1. 打开 Qt Creator 首先,启动 Qt Creator,确保你的项目已经打开。 2. 进入项目设置 在 Qt Creator 中,点击菜单栏的 “Projects” 标签(通…...

【Spring Boot 3】【Web】自定义响应状态码

【Spring Boot 3】【Web】自定义响应状态码 背景介绍开发环境开发步骤及源码工程目录结构背景 软件开发是一门实践性科学,对大多数人来说,学习一种新技术不是一开始就去深究其原理,而是先从做出一个可工作的DEMO入手。但在我个人学习和工作经历中,每次学习新技术总是要花费…...

Locksupport凭证的底层原理

LockSupport的凭证(通常称为“许可”或“permit”)的底层原理主要涉及到Java的Unsafe类以及系统级的线程同步机制。LockSupport是Java 6(JSR166-JUC)引入的一个类,提供了基本的线程同步原语,其核心功能是通…...

Elasticsearch 再次开源

作者:来自 Elastic Shay Banon [D.N.A] Elasticsearch 和 Kibana 可以再次被称为开源了。很难表达这句话让我有多高兴。我真的激动得跳了起来。Elastic 的所有人都是这样的。开源已经融入我的 DNA,也融入了 Elastic 的 DNA。能够再次将 Elasticsearch 称…...

对称密码学

1. 使用OpenSSL 命令行 在 Ubuntu Linux Distribution (发行版)中, OpenSSL 通常可用。当然,如果不可用的话,也可以使用下以下命令安装 OpenSSL: $ sudo apt-get install openssl 安装完后可以使用以下命令检查 OpenSSL 版本&am…...

Claude Code 之父:2026 年我一行代码都没写,编程已被 AI 解决

2026 年,你还在一行一行敲代码吗?Claude Code 的创造者、Anthropic 核心人物 Boris Cherny,在公开访谈里抛出一句让整个行业震动的话:2026 年到现在,我没有写过一行代码。所有开发工作,100% 交给 AI 代理完…...

损坏诊断全解)

半导体元件(二极管/三极管/MOS管/IC)损坏诊断全解

半导体元件(二极管、三极管、MOS 管、集成电路)是 PCB 的核心功能单元,对过压、过流、ESD、高温极度敏感,损坏后直接导致电路功能失效、短路烧板。很多工程师维修时盲目更换芯片,不仅成本高,还易误判。一…...

Airtest Poco实战:5分钟搞定微信小程序自动化测试环境搭建与元素抓取

Airtest Poco实战:5分钟搞定微信小程序自动化测试环境搭建与元素抓取微信小程序作为轻量级应用的代表,已经渗透到电商、社交、工具等各个领域。随着小程序功能的日益复杂,自动化测试成为保障产品质量的重要手段。本文将带你快速搭建微信小程序…...

随机森林算法在儿童出行方式预测中的实战应用与优化

1. 项目概述:用随机森林预测孩子怎么上学做城市交通规划或者做家长接送方案的时候,你肯定想过一个问题:孩子们到底是怎么上学的?是走路、骑车、坐公交还是家长开车送?这个问题看似简单,背后却牵扯到城市规划…...

taotoken如何帮助ubuntu开发者应对大模型api的频繁更新与版本迭代

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 Taotoken如何帮助Ubuntu开发者应对大模型API的频繁更新与版本迭代 对于在Ubuntu环境下进行开发的工程师而言,大模型API…...

OpenRASP原理与实战:Java应用层实时防护技术详解

1. 为什么我宁愿花三天部署OpenRASP,也不愿再写第五个自定义WAF过滤器去年冬天,我在给一家做在线教育SaaS平台做安全加固时,连续踩了三个坑:第一次用NginxLua写了套SQL注入规则,结果学生提交的“SELECT * FROM courses…...

LeaguePrank:5分钟打造个性化英雄联盟客户端,段位头像随心换!

LeaguePrank:5分钟打造个性化英雄联盟客户端,段位头像随心换! 【免费下载链接】LeaguePrank 项目地址: https://gitcode.com/gh_mirrors/le/LeaguePrank 厌倦了千篇一律的英雄联盟客户端界面?想向好友展示王者段位却还在白…...

猫抓浏览器扩展终极指南:5分钟掌握全网视频资源下载技巧

猫抓浏览器扩展终极指南:5分钟掌握全网视频资源下载技巧 【免费下载链接】cat-catch 猫抓 浏览器资源嗅探扩展 / cat-catch Browser Resource Sniffing Extension 项目地址: https://gitcode.com/GitHub_Trending/ca/cat-catch 你是否经常遇到心仪的视频无法…...

ROS机器人仿真架构解析:基于wpr_simulation的移动操作机器人技术实现

ROS机器人仿真架构解析:基于wpr_simulation的移动操作机器人技术实现 【免费下载链接】wpr_simulation 项目地址: https://gitcode.com/gh_mirrors/wp/wpr_simulation 在机器人操作系统(ROS)开发领域,硬件依赖和测试成本一直是制约算法迭代效率的…...

:从MMLU到GPQA、从AIME到LiveCodeBench,一表看透真实能力边界)

DeepSeek模型选型终极指南(附完整Benchmark Excel模板):从MMLU到GPQA、从AIME到LiveCodeBench,一表看透真实能力边界

更多请点击: https://intelliparadigm.com 第一章:DeepSeek模型选型终极指南(附完整Benchmark Excel模板):从MMLU到GPQA、从AIME到LiveCodeBench,一表看透真实能力边界 选择适配业务场景的DeepSeek模型&am…...