Windows安全中心内存完整性无法打开问题的处理方法

Windows11安全中心内存完整性无法打开

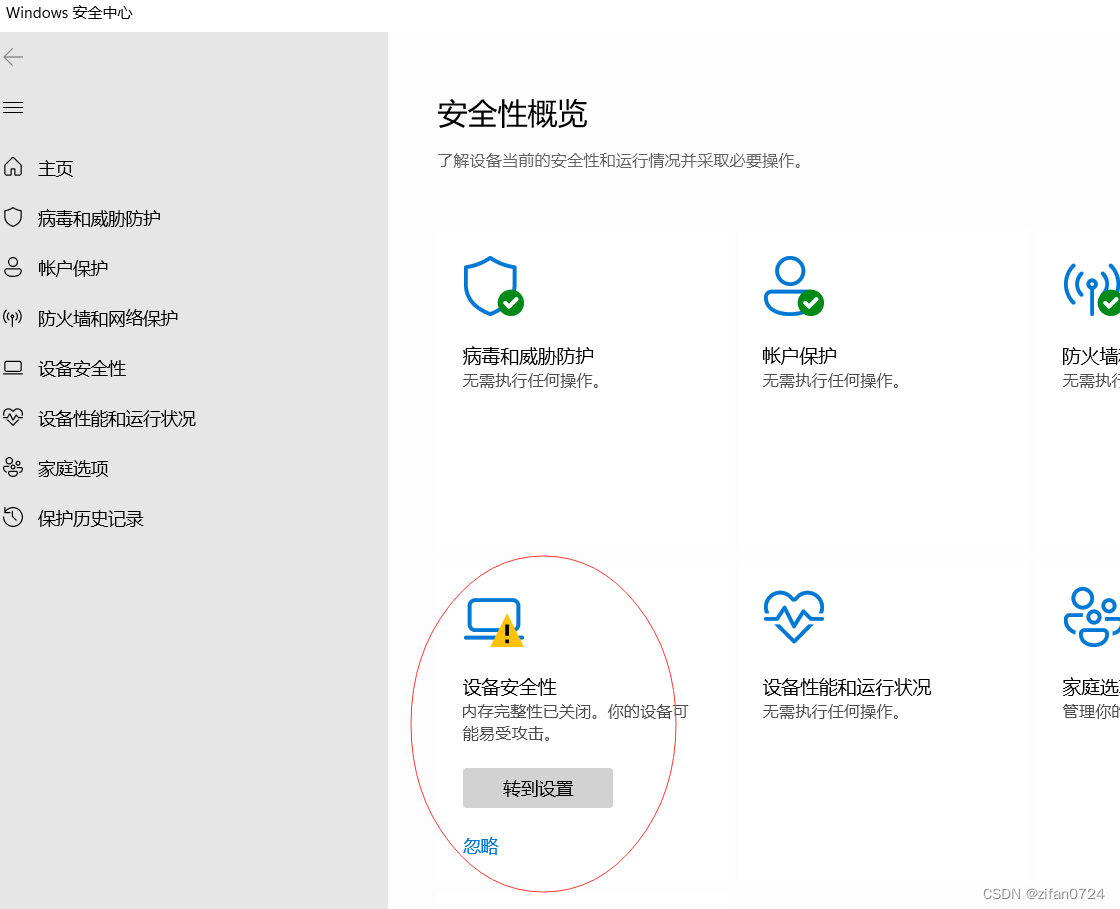

今天电脑使用过程中突然看到系统桌面右下角任务栏中 windows安全中心图标出现了警告信息,如下图红框所示:

![]()

点击该图标进入windows安全中心的 安全性概览 界面,如下图:

在该界面可以看到出现安全警告的原因是“内存完整性已经关闭”,如果想偷懒且又不想在桌面任务栏看到安全中心图标中出现黄色警告小三角,这里可以之间点击“忽略”即可。但是后面一句话提示如果不处理的话设备可能易受攻击,对于想我这样重视信息安全的人来说这是不能忍受的,因此点击“转到设置”按钮尝试解决该问题。

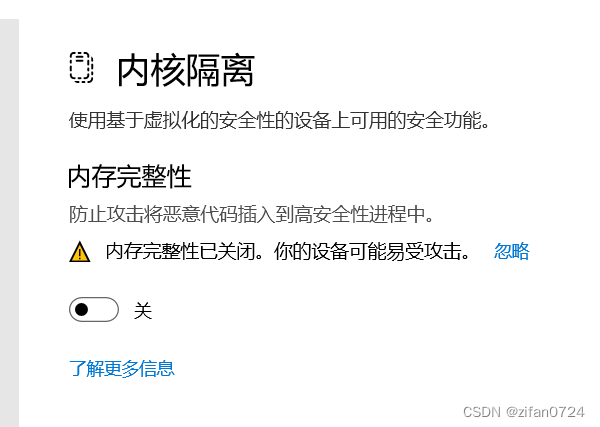

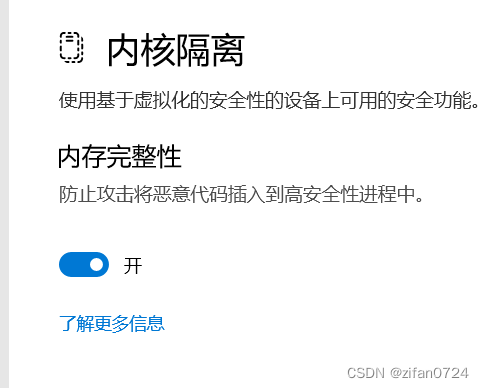

在设置界面我们可以看到一个内存完整性设置的开关,目前是关闭状态,我们试试点击看能不能打开。

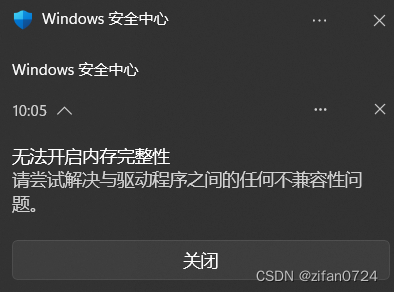

点击之后出现如上图的提示信息,提示内存完整性无法开启,原因是有驱动程序之间不兼容。我去,昨天还用的好好的怎么今天一早就突然出现驱动不兼容问题,看样子系统偷偷摸摸的又更新了什么东西。如果对系统比较感兴趣的可以查看近段时间的系统日志,看看这段时间系统更新了些什么。本人比较懒,还是直接奔着解决问题这个目标去。

关闭提示信息,回到设置界面,设置界面多了些信息,如下图:

好吧,到这里一般动手能力比较差的就干脆点击忽略算了,后面的操作稍微有点复杂。

我们先看看这个内存完整性开关到底有什么作用,如果不处理会有什么样的后果。

首先,我们知道内存完整性是内核隔离安全功能下的一个设置项,那我们先看看内核隔离是个什么东东,下面是windows官方给的解释:

“核心隔离是 Microsoft Windows的一项安全功能,它通过在内存中隔离Windows的重要核心进程,使其免受恶意软件的侵害。 它通过在虚拟化环境中运行这些核心进程来实现此操作。”

那我们再看看内存完整性是个什么东东,还是看windows官方解释:

内存完整性(也称为受虚拟机监控程序保护的代码完整性 (HVCI) )是一项Windows安全功能,使恶意程序难以使用低级别驱动程序来劫持计算机。

内存完整性的工作原理是使用硬件虚拟化创建隔离环境。

把它想象成一个锁着的展台里的保安。 此隔离环境 (我们类比中锁定的展位) 防止攻击者篡改内存完整性功能。 要运行一段可能很危险的代码的程序必须将代码传递到该虚拟展位内的内存完整性,以便能够对其进行验证。 当内存完整性舒适地认为代码是安全的时,它会将代码交还给Windows运行。 通常,这种情况发生得非常快。

没有内存完整性运行,“安全防护”在开放中脱颖而出,攻击者更容易干扰或破坏防护,使恶意代码更容易偷偷溜过去并导致问题。

好了,看了这么多官方解释只要明白一点,如果不处理系统安全就得不到保证。那么我们就继续解决问题。

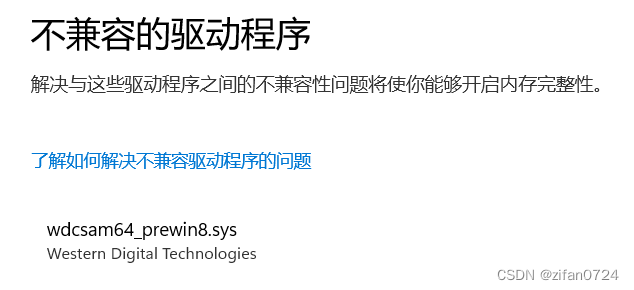

点击设置界面的“查看不兼容的驱动程序”,看看到底哪些驱动有问题;

上图是我机器不兼容的驱动,有其他朋友可能会出现其他的驱动不兼容,处理方法都一样。

首先,windows建议先不要轻易删除不兼容驱动,要先去更新驱动尝试解决兼容问题,我负责任的说一句,还是直接删吧,不要浪费时间,更新大概率解决不了问题,要是更新能解决问题的话这个问题就不会出现了。

好了,到了删除驱动的环节了,怎么去找到这个驱动,找到后怎么删?我觉得windows还是不够人性化,为什么不能在这个不兼容程序列表中右侧添加一个删除按钮,这样多省事。

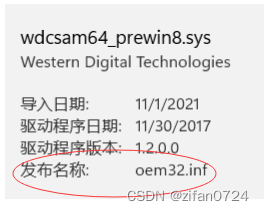

我们还是看看这个不兼容驱动的详细信息把,点击上图中的驱动,就会出现该驱动的详细信息,如下图:

注意红框中的发布名称,这个就是我们在系统中查找该驱动的关键字。

下面是删除驱动的操作步骤:(建议有一定动手能力的同学谨慎操作,毕竟万一删错了驱动你的系统可能就玩完了)

- 打开windows终端,最好是以管理员权限打开;具体操作就不详细写了,算是后续操作的一个入门门槛。

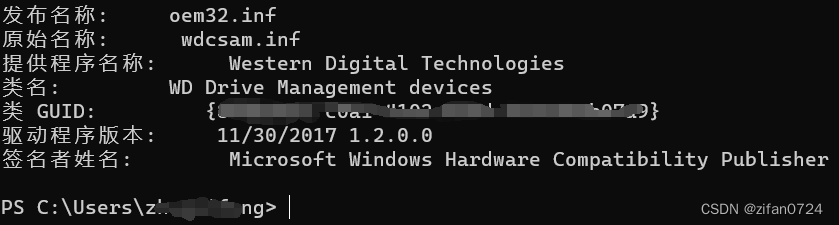

- 在终端中列出所有驱动,pnputil /enum-drivers

- 从上上面列出的驱动列表中查询你要找的那个驱动,我要找的是oem32.inf,正好是列表中最后一个。

下面就是删除这个驱动了,当然你也可以不查找直接删,但是建议还是查找一下,确认系统中该驱动信息是否一致,不然误删后就麻烦了。

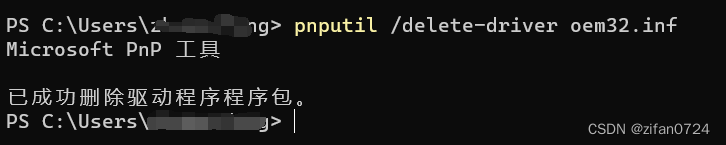

4. 删除驱动:pnputil /delete-driver 驱动发布名称

删除成功。然后重启系统,你就会发现你桌面任务栏右侧的windows安全中心图标恢复正常了。

![]()

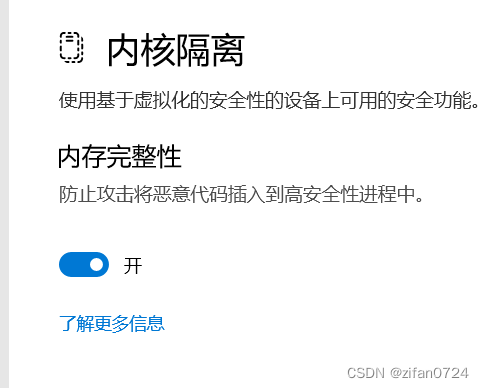

如果没有自动恢复正常你可以回到“内核隔离界面”手动开启内存完整性。

相关文章:

Windows安全中心内存完整性无法打开问题的处理方法

Windows11安全中心内存完整性无法打开 今天电脑使用过程中突然看到系统桌面右下角任务栏中 windows安全中心图标出现了警告信息,如下图红框所示: 点击该图标进入windows安全中心的 安全性概览 界面,如下图: 在该界面可以看到出现安…...

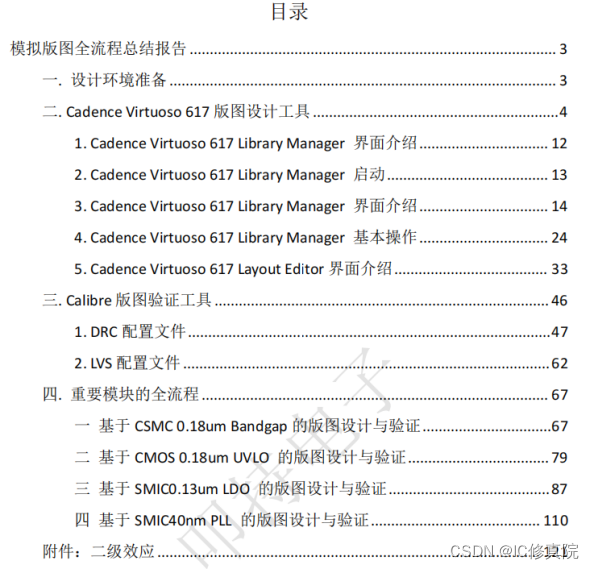

在芯片设计行业,从项目的初期到交付,不同的岗位的工程师主要负责什么?

大家都知道在芯片设计行业,项目是至关重要的一环。从项目的初期到交付,不同的岗位的工程师在项目的各环节主要负责什么?他们是怎样配合的?下面看看资深工程师怎么说。 一个项目,从初期到交付的过程是比较漫长的。我们知道最早的时候&#…...

Spring Cloud Alibaba全家桶(七)——Sentinel控制台规则配置

前言 本文小新为大家带来 Sentinel控制台规则配置 相关知识,具体内容包括流控规则(包括:QPS流控规则,并发线程数流控规则),BlockException统一异常处理,流控模式(包括:直…...

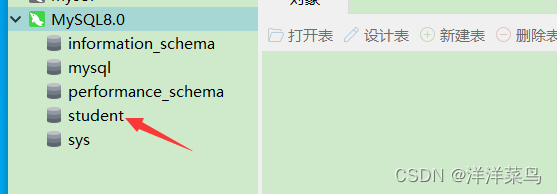

mysql-installer安装教程(详细图文)

目录 1.安装 2.配置系统环境变量 3.配置初始化my.ini文件 4.MySQL彻底删除 5.Navicat 安装 1.安装 先去官网下载需要的msi,在这放出官网下载地址下载地址 这里我具体以8.0.28 为安装例子,除了最新版安装界面有些变动以往的都是差不多的。 过去的版本…...

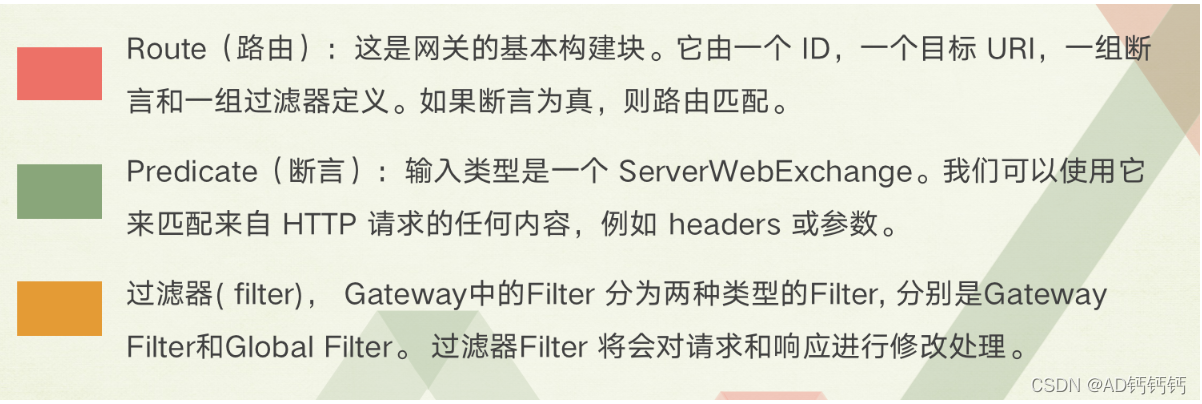

微服务架构第一阶段(nacos,gateWay,RPC)

最近在学习完 springcloud 微服务架构之后,自己用了之前的一个项目计划拆分成微服务的项目,第一阶段要求整合 nacos,RPC以及gateWay,首先来看一下几个技术组件的概念 RPC RPC 框架 —— 远程过程调用协议RPC(Remote …...

【Azure 架构师学习笔记】-Azure Data Factory (5)-Managed VNet

本文属于【Azure 架构师学习笔记】系列。 本文属于【Azure Data Factory】系列。 接上文【Azure 架构师学习笔记】-Azure Data Factory (4)-触发器详解-事件触发器 前言 PaaS服务默认都经过公网传输, 这对很多企业而言并不安全,那么就需要对其进行安全改…...

ActiveMQ(三)

协议配置 ActiveMQ 支持的协议有 TCP 、 UDP、NIO、SSL、HTTP(S) 、VM 这是activemq 的activemq.xml 中配置文件设置协议的地方 <transportConnector name"openwire" uri"tcp://0.0.0.0:61616?maximumCon nections1000&wireFormat.maxFrameSiz…...

区块链多方计算 人工智能学习笔记

区块链:让数据不被篡改,但需要复制数据给每一块,造成数据泄露 多方计算 : 让数据用途可控。数控可用但不可见。 人工智能:数据更难造假 主讲人简介: 徐葳,宾夕法尼亚大学学士(在清华…...

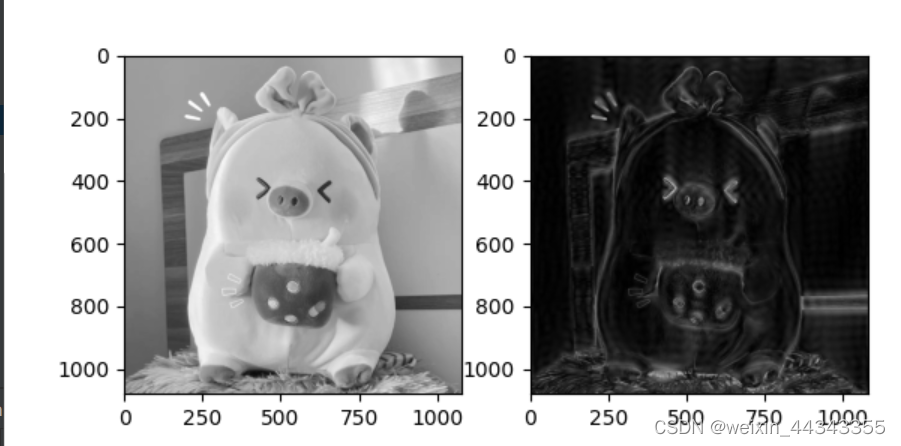

基于opencv的边缘检测方法

1、梯度运算 用OpenCV的形态变换( 膨胀、腐蚀、开运算和闭运算)函数morphologyEx 梯度运算即膨胀结果-腐蚀结果: 【注意】对于二值图像来说,必须是前景图像为白色,背景为黑色,否则需要进行反二值化处理 …...

视频封装格式篇(TS)

本篇介绍下TS的封装格式。 1.什么是TS? TS(Transport Stream,传输流),一种常见的视频封装格式,是基于MPEG-2的封装格式(所以也叫MPEG-TS),后缀为.ts。 2.TS的分层结构 …...

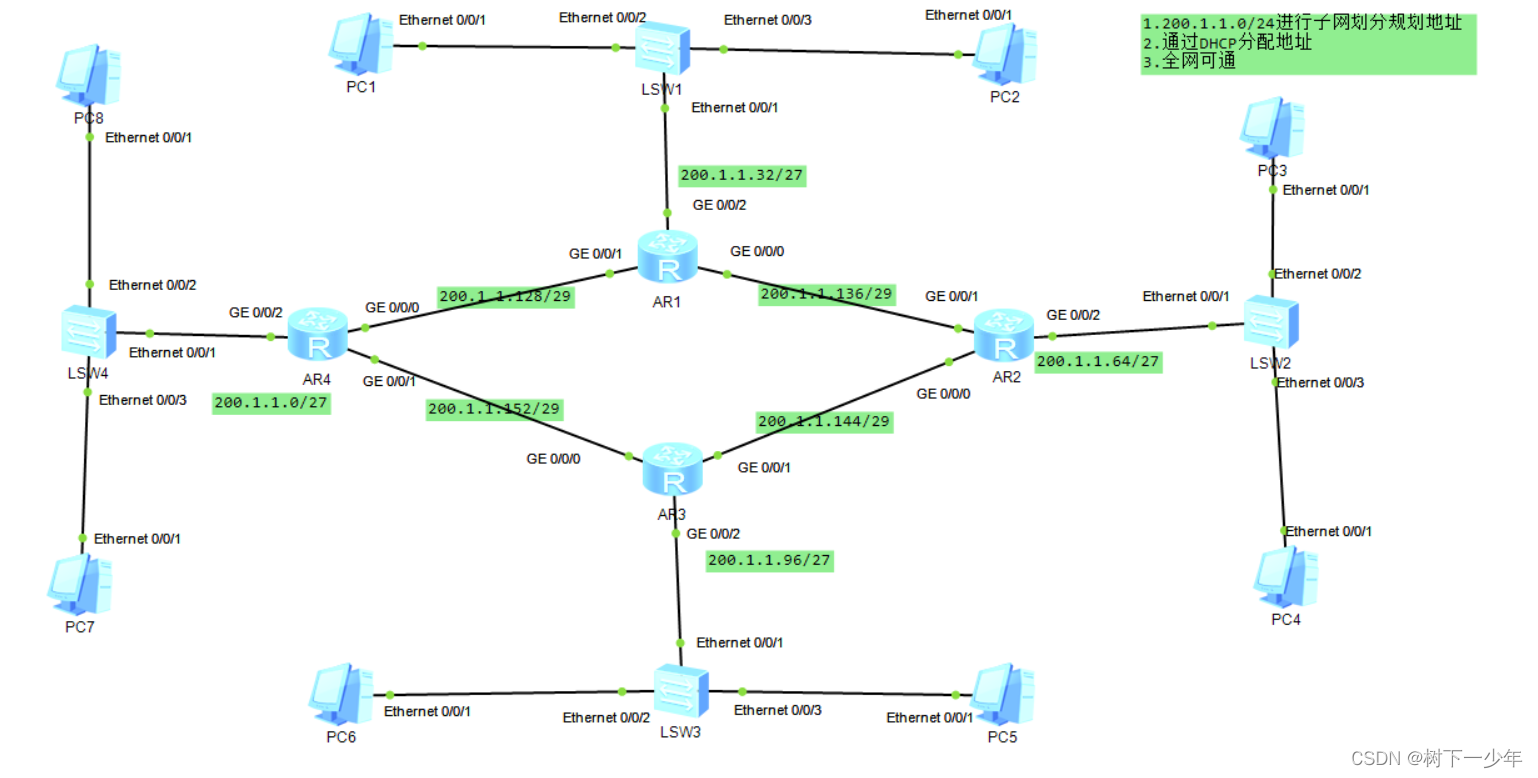

静态路由+DHCP实验(四路由器八PC)

一.200.1.1.0/24子网划分 1.划分八个子网 2.选用前5个,第五个子网再划分4个子网作为骨干 二.规划路由 三.配置(下一跳) 1.先依次实现四个路由器之间全网可通 2.为路由器配置地址池,使用全局模式获取dhcp,指定网关…...

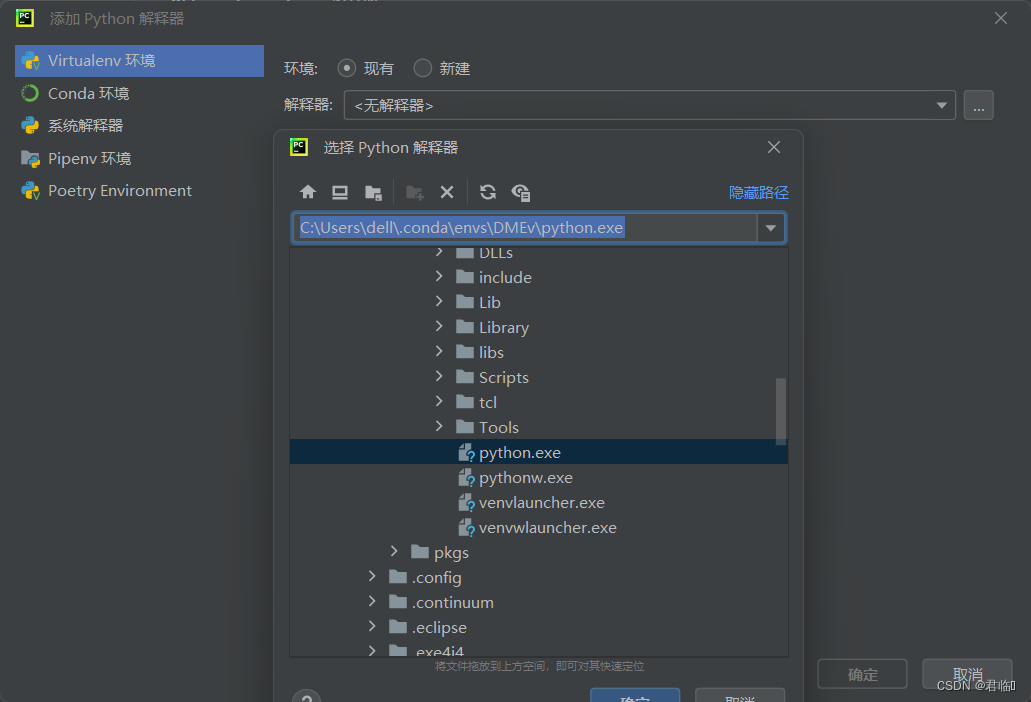

数据挖掘(作业汇总)

目录 环境配置 实验1 数据 作业2 环境配置 实验开始前先配置环境 以实验室2023安装的版本为例: 1、安装anaconda:(anaconda自带Python,安装了anaconda就不用再安装Python了) 下载并安装 Anaconda3-2022.10-Windows-x86_64.ex…...

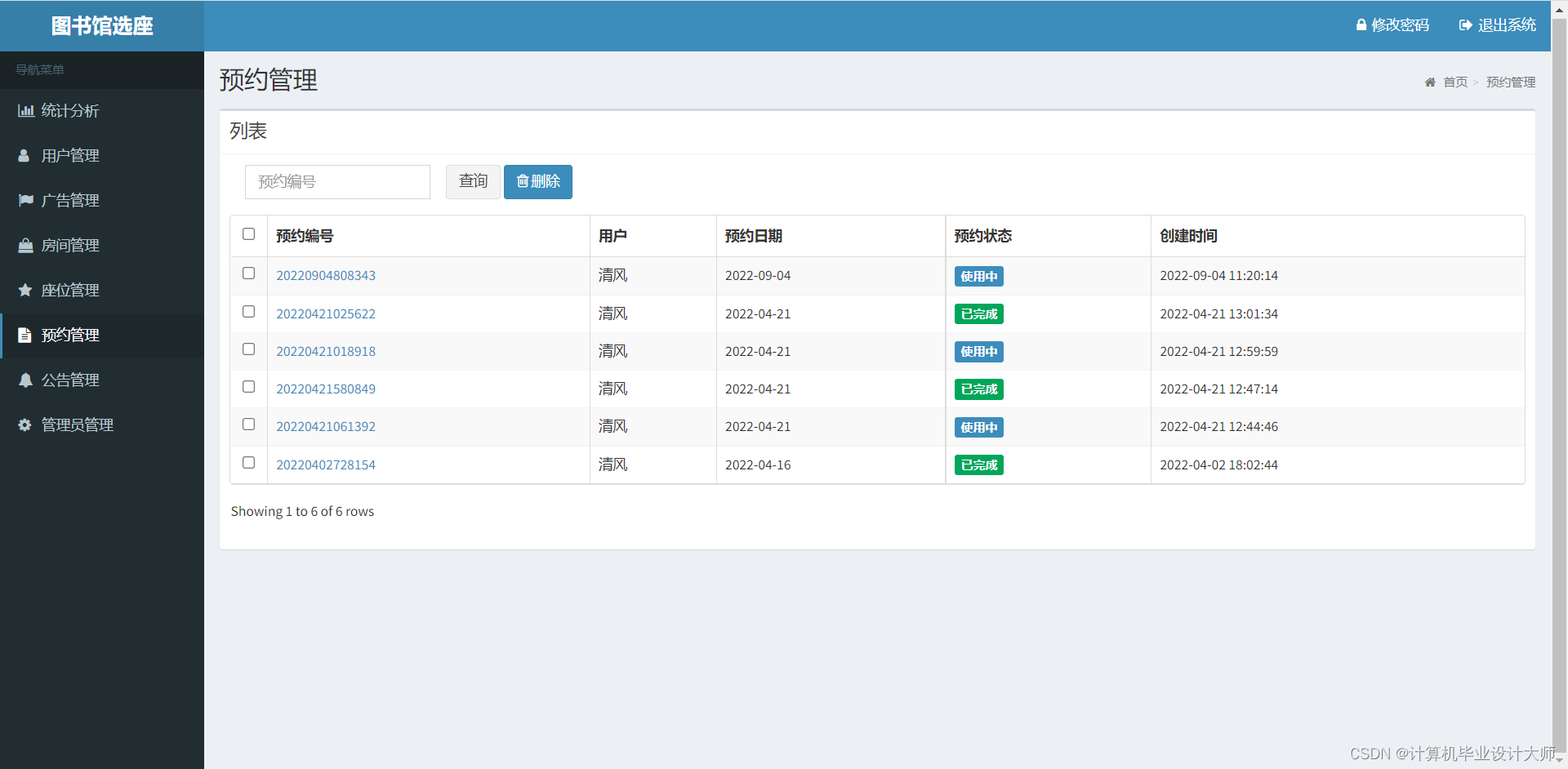

基于微信小程序的图书馆选座系统源码

开发环境及工具: 大等于jdk1.8,大于mysql5.5,idea(eclipse),微信开发者工具 技术说明: springboot mybatis 小程序 代码注释齐全,没有多余代码,适合学习(…...

K8S 三种探针 readinessProbe、livenessProbe和startupProbe

一、POD状态 Pod 常见的状态 Pending:挂起,我们在请求创建pod时,条件不满足,调度没有完成,没有任何一个节点能满足调度条件。已经创建了但是没有适合它运行的节点叫做挂起,这其中也包含集群为容器创建网络…...

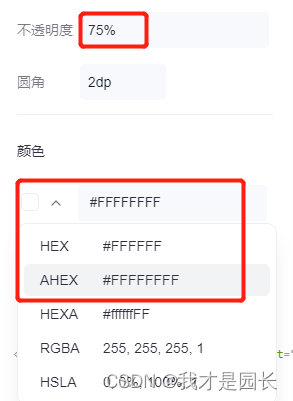

Android 设置背景颜色透明度

前言 本章是对设计给出的颜色做透明度的处理 原因 一般情况下我们是不需要做处理的,那为什么又需要我们做透明度呢,原因就是咱们的设计小哥哥、小姐姐们没有自己做处理,如果处理了的话,我们直接使用设计标注的AHEX颜色就行&a…...

聚类算法层次聚类

###cluster.py #导入相应的包 import scipy import scipy.cluster.hierarchy as sch from scipy.cluster.vq import vq,kmeans,whiten import numpy as np import matplotlib.pylab as plt #生成待聚类的数据点,这里生成了20个点,每个点4维: pointsscipy.randn(20,4) #加一…...

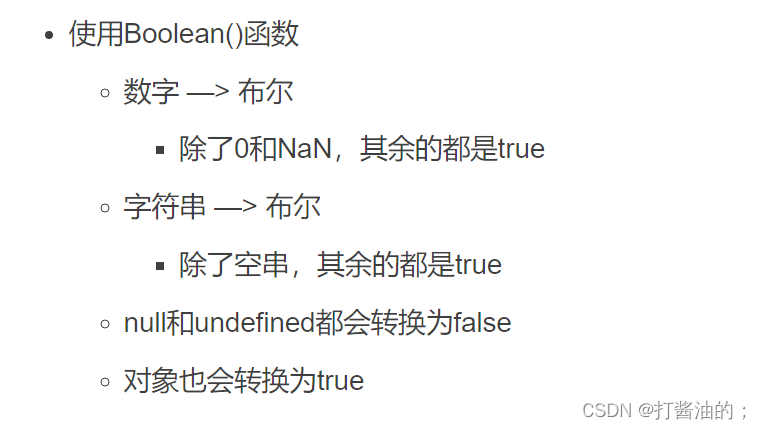

js 数据类型

1.概念 数据类型指的是可以在程序中存储和操作的值的类型,每种编程语言都有其支持的数据类型,不同的数据类型用来存储不同的数据,例如文本、数值、图像等。 JavaScript 是一种动态类型的语言,在定义变量时不需要提前指定变量的类…...

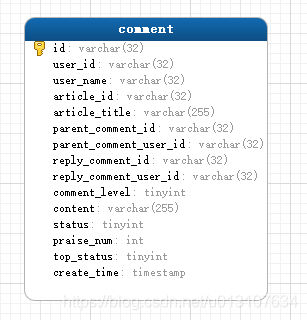

多级评论单表结构设计

这里的多级,本质上其实也就二级,例如微博的评论, 一级评论: 对微博的评论 二级评论: 对微博下的评论的回复评论 ,这里包括二种 1. 回复的是一级评论, 2, 回复的是二级评论 效果如下 表数据 查…...

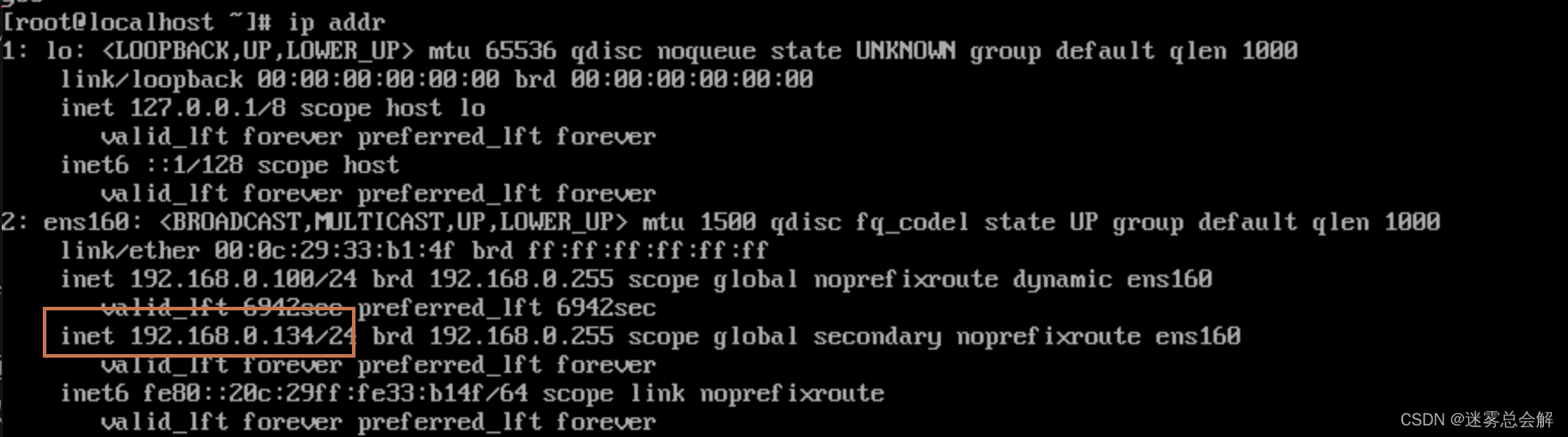

Mac M1通过VMWare Fusion安装Centos7记录(镜像和网络有大坑)

以前用linux系统基本都在我的服务器上或者是在win上进行,从没有在M1上进行创建,因此走了一些坑吧,这里会列出我的详细安装步骤。 下载镜像 镜像的下载网站:https://www.centos.org/download/ 在该网站中,不管是Every…...

女生适合当程序员吗?

在这个节日里,让我们来讨论一个比较热门的话题吧。女生到底适不适合当程序员? 在开启这个话题前,我们先来认识一位伟大的女性吧。 阿达洛芙莱斯(Augusta Ada King)是著名英国诗人拜伦之女,她本职是一位数…...

绝地求生罗技鼠标宏终极教程:5分钟实现完美压枪

绝地求生罗技鼠标宏终极教程:5分钟实现完美压枪 【免费下载链接】logitech-pubg PUBG no recoil script for Logitech gaming mouse / 绝地求生 罗技 鼠标宏 项目地址: https://gitcode.com/gh_mirrors/lo/logitech-pubg 还在为《绝地求生》中难以控制的后坐…...

GESP学习,如何判断孩子是否适合跳级

判断孩子是否适合跳级,核心是综合评估其学术能力、心理成熟度、社交适应力及政策合规性。以下是基于教育规律与官方政策的系统性判断标准: 一、学术能力:是否真正“学有余力” 1、成绩特别优异: 在当前年级中,各…...

别再只盯着波形了!用IC617的gmid曲线,帮你快速评估工艺角下的MOS管性能

用gmid曲线簇破解工艺角难题:IC617高效评估MOS性能实战 在模拟电路设计的江湖里,工艺角(PVT)分析就像一场永无止境的攻防战。每次流片前,工程师们都要面对那个灵魂拷问:"这个偏置点在FF/SS角落下会不会…...

NoFences:你的Windows桌面整理革命,告别杂乱无章的终极方案

NoFences:你的Windows桌面整理革命,告别杂乱无章的终极方案 【免费下载链接】NoFences 🚧 Open Source Stardock Fences alternative 项目地址: https://gitcode.com/gh_mirrors/no/NoFences 你是否每天都要在几十个图标中寻找需要的应…...

基于SpringBoot的门禁与访客管理系统毕业设计

博主介绍:✌ 专注于Java,python,✌关注✌私信我✌具体的问题,我会尽力帮助你。一、研究目的本研究旨在构建一个基于Spring Boot框架的门禁与访客管理系统以解决传统门禁系统在智能化管理方面存在的局限性。当前多数门禁系统仍采用封闭式架构设计导致数据…...

掌握6个采购管控节点,企业采购成本可直接降低15%—30%

在企业经营管理中,采购成本是企业综合成本的核心组成部分,原材料、耗材、设备、服务等采购支出,直接决定企业利润空间。据行业数据统计,多数中小企业采购环节存在流程漏洞、管控松散、资源浪费等问题,无效成本占比高达…...

ModernBERT:用现代训练技术重塑经典BERT,实现性能与效率双提升

1. 项目概述:为什么我们需要一个“现代”的BERT?如果你在过去几年里深度参与过自然语言处理(NLP)项目,那么对BERT这个名字一定不会陌生。作为Transformer架构在预训练领域的里程碑,BERT彻底改变了我们处理文…...

【无人机控制】一维环境下LQR与PID控制在无人机悬停控制中的对比分析附matlab代码

✅作者简介:热爱科研的Matlab仿真开发者,擅长数据处理、建模仿真、程序设计、完整代码获取、论文复现及科研仿真。🍎 往期回顾关注个人主页:Matlab科研工作室🍊个人信条:格物致知,完整Matlab代码及仿真咨询…...

OBS多路RTMP推流插件:一站式解决多平台同步直播难题

OBS多路RTMP推流插件:一站式解决多平台同步直播难题 【免费下载链接】obs-multi-rtmp OBS複数サイト同時配信プラグイン 项目地址: https://gitcode.com/gh_mirrors/ob/obs-multi-rtmp 还在为每次直播需要在不同平台间手动切换而烦恼吗?obs-multi…...

)

别再被误导!Perplexity官网未明示的4项关键限制(附Chrome插件实时监控方案)

更多请点击: https://intelliparadigm.com 第一章:Perplexity免费版限制说明 Perplexity AI 的免费版本为用户提供了便捷的实时网络搜索与大模型问答能力,但其功能边界受明确策略约束。理解这些限制对合理规划研究、开发或日常使用至关重要。…...