【MySQL 03】表的操作

目录

1.在数据库内创建表

2.表的查询

3.表的插入

往数据库中插入数据

4.表的修改

5.删除表

1.在数据库内创建表

create table 表名(字段1 字段1类型);

这样我们就创建好了一张表,我们可以进入hellosql目录下进行查看:所以在数据库内建立表,本质就是在Linux下创建对应的文件。

不同的存储引擎,创建表的文件不一样。users 表存储引擎是 MyISAM ,在数据目中有三个不同的文件,分别是:

- users.frm:表结构

- users.MYD:表数据

- users.MYI:表索引

创建一个engine是innodb的数据库,观察存储目录

存储引擎不同,表结构数量也不一样,未来会对索引和事务造成影响

2.表的查询

查询所有的表:

show tables;

查看指定表的详细信息:

desc 表名;

显示表在创建时的详细信息:

show create table 表名;

这样的显示看着很不舒服,;替换成 \G:

查询表中的所有数据:

select * from 表名;

3.表的插入

往数据库中插入数据

insert into 表名(字段名) values(值);

4.表的修改

修改表字:to可以省略

alter table 旧名 rename to 新名;

修改列名:

mysql> alter table 表名 change name 字段名 字段类型; --新字段需要完整 定义添加表的字段:

alter table 表名 add 字段名 字段类型 after 字段名;after 后面表示放在指定字段的后面。

修改指定字段的数据类型:

alter table 表名 modify 字段名 新数据类型;因为这样改是覆盖之前的,所以在修改的时候记得重新加上描述。

删除指定字段:

alter table 表名 drop 字段名;

5.删除表

删除整张表:

drop table 表名;清空表的数据:

truncate table 表名;实际就是先删除整张表,然后重新创建这个表,以达到清空数据的效果。

相关文章:

【MySQL 03】表的操作

目录 1.在数据库内创建表 2.表的查询 3.表的插入 往数据库中插入数据 4.表的修改 5.删除表 1.在数据库内创建表 create table 表名(字段1 字段1类型); 这样我们就创建好了一张表,我们可以进入hellosql目录下进行查看:所以在数据库内建立表…...

3、论文阅读:EnYOLO:一种基于图像增强的水下目标区域自适应实时检测框架

图像增强和目标检测的结合 前言介绍相关工作UIE 水下图像增强UOD 水下目标检测UDA 水下域自适应方法介绍训练过程推理过程网络概述多阶段训练策略Burn-In Stage(预热阶段)Mutual-Learning Stage(相互学习阶段)Domain-Adaptation Stage(领域适应阶段)多阶段训练策略算法介…...

MYSQL面试知识点手册

第一部分:MySQL 基础知识 1.1 MySQL 简介 MySQL 是世界上最流行的开源关系型数据库管理系统之一,它以性能卓越、稳定可靠和易用性而闻名。MySQL 主要应用在 Web 开发、大型互联网公司、企业级应用等场景,且广泛用于构建高并发、高可用的数据…...

排序算法的分析和应用

自己设计一个长度不小于10的乱序数组,用希尔排序,自己设定希尔排序参数 画出每一轮希尔排序的状态 自己设计一个长度不小于10的乱序数组,用堆排序,最终要生成升序数组,画出建堆后的状态 画出每一轮堆排序的状态 自…...

iptables限制网速

1、使用hashlimit来限速 #从eth0网卡进入INPUT链数据,使用模块hashlimit 限制网速为100kb/s或2mb/s,超过限制的数据包会被DROP。OUTPUT链同理,mode为srcip,有4个mode选项: srcip(默认匹配每个源地址IP,配置指定源地址…...

ALSA ubuntu 编译

1、下载tar包:alsa-lib、alsa-utils GitHub - alsa-project/alsa-lib: The Advanced Linux Sound Architecture (ALSA) - library(核心库) GitHub - alsa-project/alsa-utils: The Advanced Linux Sound Architecture (ALSA) - utilities(工具库) 2、…...

【学习笔记】SSL/TLS证书安全机制之证书透明

1、概念 CT - Certificate Transparency,证书透明 2、Trying to Solve 如果意外的 CA 为我们的域名颁发证书,我们是不可见,这就是证书透明(CT)要解决的问题 3、How CT Works 任何CA机构颁发的所有证书的公共登记处&…...

网络编程问题解答

TCP/IP是哪种模型的协议 TCP/IP 是一组通信协议的集合,它基于 TCP/IP 模型。TCP/IP 模型通常被认为是一种实用的网络通信模型,与 OSI 模型相比,TCP/IP 模型更加简洁和侧重于实际应用,被广泛应用于互联网和大多数计算机网络中。 T…...

【开源免费】基于SpringBoot+Vue.JS服装商城系统(JAVA毕业设计)

本文项目编号 T 046 ,文末自助获取源码 \color{red}{T046,文末自助获取源码} T046,文末自助获取源码 目录 一、系统介绍二、演示录屏三、启动教程四、功能截图五、文案资料5.1 选题背景5.2 国内外研究现状5.3 可行性分析 六、核心代码6.1 新…...

C语言字符串学习

在C语言中,字符串(String)是字符数组(character array),并且它以空字符(\0)结束,表示字符串的结尾。我们可以通过一些常见的操作和概念来详细理解它。 1. 字符串的概念 …...

当你在Linux系统中使用MySQL命令行工具查询数据库时,如果中文显示为问号(?)或其他乱码,简单解决办法。(2)

文章目录 1、问题出现2、解决办法 1、问题出现 2、解决办法 mysql -u [username] -p --default-character-setutf8 [database_name]rootab66508d9441:/# mysql -uroot -p123456 --default-character-setutf8 tingshu_album mysql: [Warning] Using a password on the command …...

API网关之Fizz Gateway

Fizz Gateway 是一款轻量级、高性能的 API 网关,专门为服务间通信、流量控制、请求路由、鉴权与认证等需求而设计。它旨在为分布式系统和微服务架构提供高效的请求处理能力,帮助开发者构建和管理 API 服务。 核心特性 1. 请求路由 Fizz Gateway 通过强…...

pgvector docker版安装;稀疏向量使用;psycopg2 python连接使用

参看: https://cloud.tencent.com/developer/article/2359831 https://hub.docker.com/r/pgvector/pgvector/tags https://github.com/pgvector/pgvector 一、安装 拉取0.7版本 docker pull pgvector/pgvector:0.7.4-pg16运行: docker run --name pgvector -v $(pwd)/dat…...

C#命令行参数解析库System.CommandLine介绍

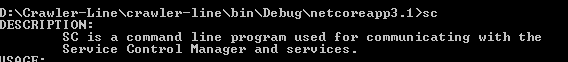

命令行参数 平常在日常的开发过程中,会经常用到命令行工具。如cmd下的各种命令。 以下为sc命令执行后的截图,可以看到,由于没有输入任何附带参数,所以程序并未执行任何操作,只是输出了描述和用法。 系统在创建一个新…...

(202409-1))

CCF CSP题解:密码(key)(202409-1)

题目和思路 题目背景 西西艾弗网对用户密码有一套安全级别评定标准。 题目描述 在西西艾弗网上,用户的密码是一个由大写字母(A‐Z)、小写字母(a‐z)、数字(0‐9)和特殊字符(*和 …...

RuntimeError: Maximum Recursion Depth Exceeded - 递归深度超限的完美解决方案

RuntimeError: Maximum Recursion Depth Exceeded - 递归深度超限的完美解决方案 🛠️ RuntimeError: Maximum Recursion Depth Exceeded - 递归深度超限的完美解决方案摘要 📃引言 ✨1. 什么是递归?🔍1.1 递归的基本概念 &#x…...

Linux1-ls,cd,pwd

1.Linux操作系统的根目录用/表示。 Windows操作系统的根目录有D:E: 2.Linux命令格式 命令 [选项] [参数] 例如:ls -l / ls表示显示文件夹内容 -l表示以列表的形式展示 /表示显示的是根目录文件夹的内容 其中,[]里面的内容可省略ÿ…...

)

【高级编程】XML DOM4J解析XML文件(含案例)

文章目录 DOM4JDOM4J 解析 XML读取修改添加删除 XML(EXtensible Markup Language),可扩展标记语言。一种用于存储和传输数据的标记语言。XML 与操作系统、编程语言的开发平台无关。实现不同系统之间的数据交换。 作用:数据交互&a…...

查看VSFTPD配置的服务器路径和linux系统有哪些用户

要查看VSFTPD (Very Secure FTP Daemon)配置中定义的服务器路径,需要检查VSFTPD的配置文件。这通常可以在配置文件中找到并有不同的选项来设置路径。 这里有几个方法可以查看配置的服务器路径: 1. 检查主配置文件 VSFTPD的默认配置文件通常位于`/etc/vsftpd.conf`。可以使用…...

JavaEE: 创造无限连接——网络编程中的套接字

文章目录 Socket套接字TCP和UDP的区别有连接/无连接可靠传输/不可靠传输面向字节流/面向数据报全双工/半双工 UDP/TCP api的使用UDPDatagramSocketDatagramPacketInetSocketAddress练习 TCPServerSocketSocket练习 Socket套接字 Socket是计算机网络中的一种通信机制࿰…...

RK3562核心板深度解析:10路UART与1TOPS NPU在工业边缘计算的应用

1. 项目概述:为什么RK3562核心板值得关注?最近在给一个工业网关项目做硬件选型,市面上各种核心板看得人眼花缭乱。从传统的ARM Cortex-A系列到各种专用SoC,性能和接口的平衡点一直很难找。直到接触到迅为电子这款基于瑞芯微RK3562…...

CLIP实战手记:零样本多模态工程的提示设计与特征重用

1. 这不是一篇论文导读,而是一份CLIP实战手记“Notes on CLIP: Connecting Text and Images”这个标题乍看像学术笔记,但在我过去三年用CLIP落地过7个真实项目(从工业零件缺陷图文检索、非遗纹样跨模态匹配,到小红书风格迁移标签生…...

benchmark-ips源码剖析:理解Ruby性能测试的内部机制

benchmark-ips源码剖析:理解Ruby性能测试的内部机制 【免费下载链接】benchmark-ips Provides iteration per second benchmarking for Ruby 项目地址: https://gitcode.com/gh_mirrors/be/benchmark-ips 什么是benchmark-ips? benchmark-ips是一…...

Static-Program-Analysis-Book中间表示解析:构建高效静态分析器的核心技术

Static-Program-Analysis-Book中间表示解析:构建高效静态分析器的核心技术 【免费下载链接】Static-Program-Analysis-Book Getting started with static program analysis. 静态程序分析入门教程。 项目地址: https://gitcode.com/gh_mirrors/st/Static-Program-…...

2026有赞春季发布会:有效果的AI驱动增长,智能体和数字员工交出成绩单

5月21日,有赞2026年春季发布会在杭州举办,主题是“有效果的AI”。过去一年,有赞智能体和数字员工已经迈入交付结果的新阶段。数据显示,2025年有赞AI智能体活跃使用商家18220个,整体调用量超3600万次,引导成…...

从‘六度空间’到HNSW:图解这个让推荐系统变快的底层算法

从“六度空间”到HNSW:让推荐系统快如闪电的底层逻辑 你是否想过,为什么社交平台上总能精准推荐你可能认识的人?电商网站能在毫秒间为你匹配心仪商品?这一切背后,都藏着一个将“六度分隔理论”数学化的算法——HNSW&am…...

)

【往届均已完成EI检索!】第三届遥感测绘与全球定位算法国际学术会议(RSGPA 2026)

第三届遥感测绘与全球定位算法国际学术会议(RSGPA 2026)将于2026年6月13日举办线上会议。会议主要围绕遥感测绘与定位算法等研究领域展开讨论。本次会议旨在为相关领域的研究人员提供一个权威的国际交流平台,交流全球相关领域科技学术最新发展…...

如何告别模组管理噩梦:XXMI启动器的3个革命性解决方案

如何告别模组管理噩梦:XXMI启动器的3个革命性解决方案 【免费下载链接】XXMI-Launcher Modding platform for GI, HSR, WW and ZZZ 项目地址: https://gitcode.com/gh_mirrors/xx/XXMI-Launcher 你是否曾经为管理多个游戏的模组而感到头疼?每个游…...

Java Excel导出:如何实现自定义表头与字段顺序的完全控制

背景 在最近的项目开发中,我遇到了一个常见的需求:Excel导出的列顺序必须与前端页面表格的显示顺序完全一致。这听起来很简单,但在实际实现中却遇到了不少挑战,特别是当表格包含多级表头和展开字段时。 今天我就来分享一下这个问…...

谷歌I/O前夜Veo 4遭泄露,AI视频底层逻辑浮出水面

谷歌I/O大会开幕前夕,关于Veo 4(或被爆料的称作Gemini Omni)的泄露信息开始在圈内流传,而这次泄露所揭示的并非简单的参数迭代,而是一个真正触及AI视频生成底层范式的技术突破——它开始学会“切镜头”了。 这一变化之…...