API安全推荐厂商瑞数信息入选IDC《中国数据安全技术发展路线图》

近日,全球领先的IT研究与咨询公司IDC发布报告《IDC TechScape:中国数据安全技术发展路线图,2024》。瑞数信息凭借其卓越的技术实力和广泛的行业应用,被IDC评选为“增量型”技术曲线API安全的推荐厂商。

IDC指出,数据安全与隐私保护将继续作为推动数字经济发展的重要基石。根据IDC统计,2027年中国数据安全市场投资将达到30.3亿美元,约合220.3亿人民币。未来,数据安全市场将在国家政策和市场需求的共同驱动下快速发展。

本次IDC TechScape研究根据技术的市场影响以及各技术的发展阶段,将包括API安全在内的22个新兴及重要的数据安全技术分为变革型技术、增量型技术以及机会型技术三大类别,详细阐述每个单项数据安全技术的发展程度、技术优劣势,并给出IDC在不同技术领域下的产品推荐厂商名录。

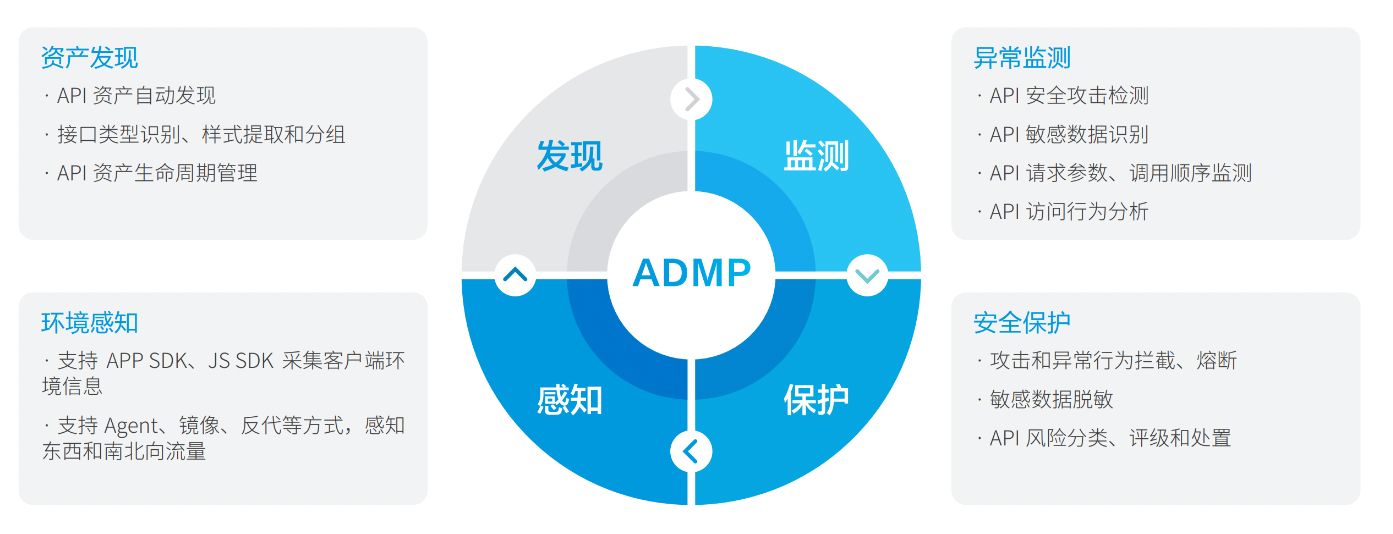

瑞数API安全管控平台

(API BotDefender)

作为中国API安全代表厂商,瑞数信息基于用户在API安全防护的痛点,在技术路线上将主动防御能力与AI智能数据分析能力进行全面融合,推出瑞数API安全管控平台(API BotDefender),覆盖API安全防护管理全生命周期。

- API资产管理

基于大数据建模自动发现API接口,自动对API接口实现分类、分组、并指派责任人,实现数据分权管理。自动提取API接口样式为API接口提供可视化的详情展示,帮助客户实现API资产的生命周期管理。

- API攻击防护

智能威胁检测引擎持续监控并分析流量行为,用机器学习获得的多种威胁模型来确定异常攻击,同时利用语义分析和流量学习技术,精准、快速识别各类攻击,包括 OWASP API Security Top10 的安全攻击检测、API安全参数合规检测、API接口调用顺序检测。

- API敏感数据管控

内置敏感信息检测引擎,覆盖姓名、手机号、身份证、银行卡、密码等18种敏感数据类型,对敏感信息进行自动分级,实时洞察API接口中双向传输的敏感数据、明文密码和弱密码,并及时对API接口回传报文中的敏感信息进行脱敏处理,规避数据泄漏风险。

- API异常行为监控

基于多维度实时监控API接口的访问行为,包括访问成功率、耗时、TPS、并发数等维度,建立API访问基线,及时发现偏离基线的异常访问行为,及时发现未知的API和僵尸API;内置API业务威胁模型,透视API常见的业务威胁,如撞库、爬虫等。

- API访问控制

内置灵活的API访问控制策略,可基于API接口、源IP、访问频率、客户端指纹、API令牌、UserAgent、HTTP请求特征等上百个基础要素和用户交互行为特征,对API接口实现精细化的访问控制,支持多维度限频、拦截、延时等。

此前,瑞数信息已连续被IDC《中国数据安全发展路线图,2022》《中国API安全市场洞察,2022》《生成式AI推动下的中国网络安全硬件市场现状及技术发展趋势》等报告列为API安全代表厂商;本次再度得到IDC的认可,彰显了瑞数信息在数据安全领域持续的卓越表现和强劲综合实力。

未来,瑞数信息将继续致力于技术创新和服务提升,以更加出色的产品服务回应市场需求,为用户提供更灵活高效的全面安全保障。

相关文章:

API安全推荐厂商瑞数信息入选IDC《中国数据安全技术发展路线图》

近日,全球领先的IT研究与咨询公司IDC发布报告《IDC TechScape:中国数据安全技术发展路线图,2024》。瑞数信息凭借其卓越的技术实力和广泛的行业应用,被IDC评选为“增量型”技术曲线API安全的推荐厂商。 IDC指出,数据安…...

1.5 计算机网络的性能指标

参考:📕深入浅出计算机网络 目录 速率 带宽 吞吐量 时延 时延带宽积 往返时间 利用率 丢包率 速率 速率是指数据的传送速率(即每秒传送多少个比特),也称为数据率(Data Rate)或比特率&am…...

【已解决】IDEA鼠标光标与黑块切换问题,亲测有效

前言 前两天我妹妹说她室友的idea光标变成黑块状了,解决不了跑来问我,这是刚入门开发者经常遇到的问题,这篇文章介绍一下这两种方式,方便刚入门的小伙伴儿们更清楚地了解idea,使用idea。 希望这篇文章能够帮助到遇到…...

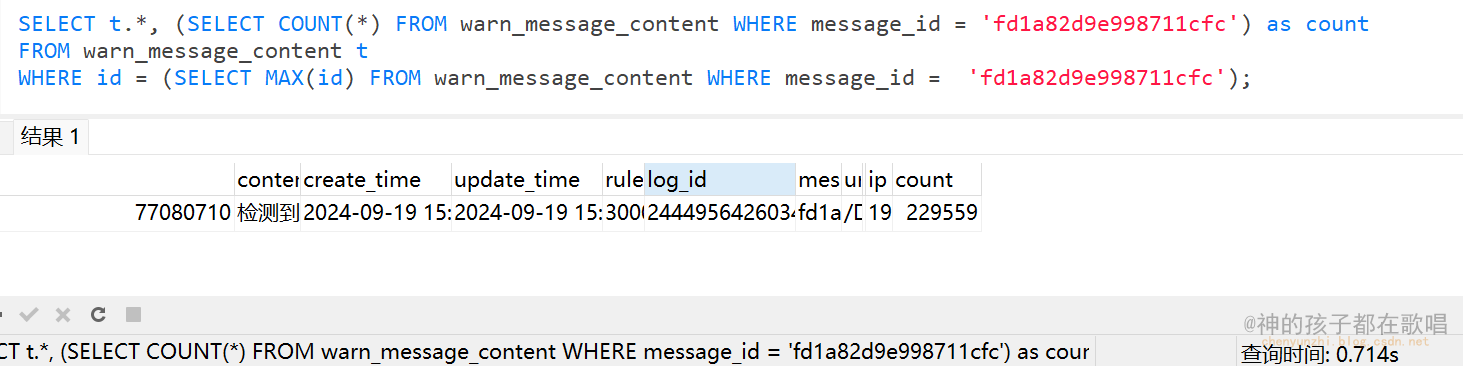

记一次sql查询优化

记一次sql查询优化 前言 这是我在这个网站整理的笔记,有错误的地方请指出,关注我,接下来还会持续更新。 作者:神的孩子都在歌唱 今天测试环境发现一个问题,就是测试同事在测试的时候,发现cpu一直居高不下,然…...

)

str函数的模拟(包括strn函数的模拟)

首先先说这些函数引用的头文件是<string.h> 1.strlen函数 int my_strlen(char* s1) { //这里只用最难的方法 if (*s1) { return my_strlen(s1 1) 1; } else return 0; } 这里使用了递归的方法(不创建新的变量࿰…...

畅阅读微信小程序

畅阅读微信小程序 weixin051畅阅读微信小程序ssm 摘 要 随着社会的发展,社会的方方面面都在利用信息化时代的优势。互联网的优势和普及使得各种系统的开发成为必需。 本文以实际运用为开发背景,运用软件工程原理和开发方法,它主要是采用j…...

RHEL7(RedHat红帽)软件安装教程

目录 1、下载RHEL7镜像 2、安装RedHat7 注:如果以下教程不想看,可以远程控制安装V:OYH-Cx330 【风险告知】 本人及本篇博文不为任何人及任何行为的任何风险承担责任,图解仅供参考,请悉知!本次安装图解是在一个全新的演…...

CC 攻击:一种特殊的 DDoS 攻击

引言 分布式拒绝服务(Distributed Denial of Service,简称 DDoS)攻击是指攻击者利用多台计算机或其他网络资源对目标发起大量请求,使目标服务器不堪重负,无法正常响应合法用户的请求。CC(Challenge Collap…...

掌上高考爬虫逆向分析

目标网站 aHR0cHM6Ly93d3cuZ2Fva2FvLmNuL3NjaG9vbC9zZWFyY2g/cmVjb21zY2hwcm9wPSVFNSU4QyVCQiVFOCU4RCVBRg 一、抓包分析 二、逆向分析 搜索定位加密参数 本地生成代码 var CryptoJS require(crypto-js) var crypto require(crypto);f "D23ABC#56"function v(t…...

忘了SD吧,现在是Flux的时代

Stable Diffusion大量人员离职,不过离职后核心人员依然从事相关工作,Flux就是SD的原班人马创作的。 在SD3后推出不久,Flux横空出世。 可以说,优秀的Flux和付费版的MJ效果相差不大(前提是配置足够高,能进行…...

服务器安装openssh9.9p1

11.81.2.19 更新 SSL 备份原有配置 1.1 查看 openssl 版本 openssl version OpenSSL 1.0.2k-fips 26 Jan 20171.2 查看 openssl 路径 whereis openssl openssl: /usr/bin/openssl /usr/lib64/openssl /usr/include/openssl /usr/share/man/man1/openssl.1ssl.gz1.3 备份 op…...

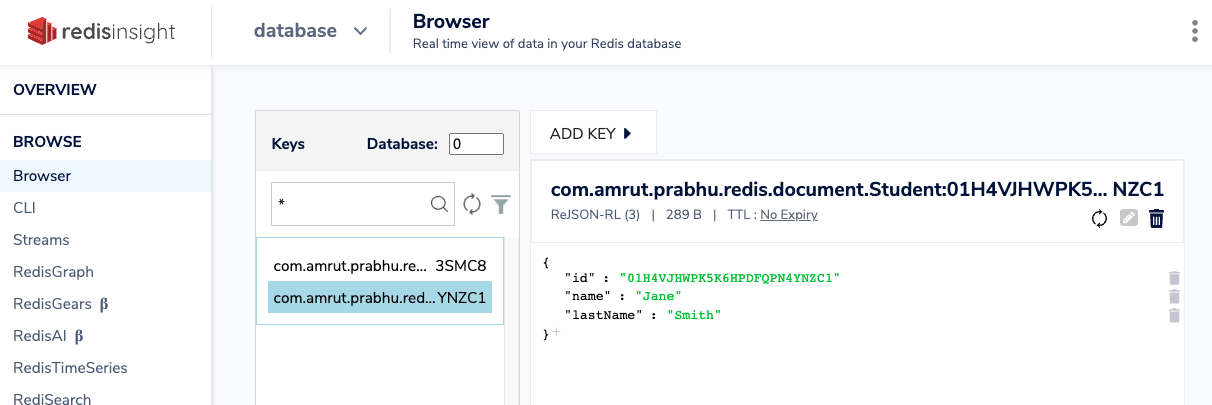

Spring Boot集成Redis Search快速入门Demo

1.什么是Redis Search? RedisSearch 是一个基于 Redis 的搜索引擎模块,它提供了全文搜索、索引和聚合功能。通过 RedisSearch,可以为 Redis 中的数据创建索引,执行复杂的搜索查询,并实现高级功能,如自动完…...

提升工作效率神器

这五款软件让你事半功倍 在当今快节奏的社会中,提高工作效率成为了每个人追求的目标。而在这个数字化时代,选择对的软件工具无疑是提高效率的关键。今天,我为大家推荐五款优秀的工作效率软件,帮助你在工作中事半功倍。 1、亿可达…...

统信服务器操作系统【targetcli部署】

targetcli部署方案 文章目录 功能概述功能介绍1.安装targetcli2.targetcli语法及参数说明3.示例1. 配置2.访问功能概述 SCSI 即小型计算机系统接口(Small Computer System Interface;简写:SCSI) iSCSI,internet SCSI 网络磁盘 ,提供一对一的网络存储, 主机A 提供xx存储设…...

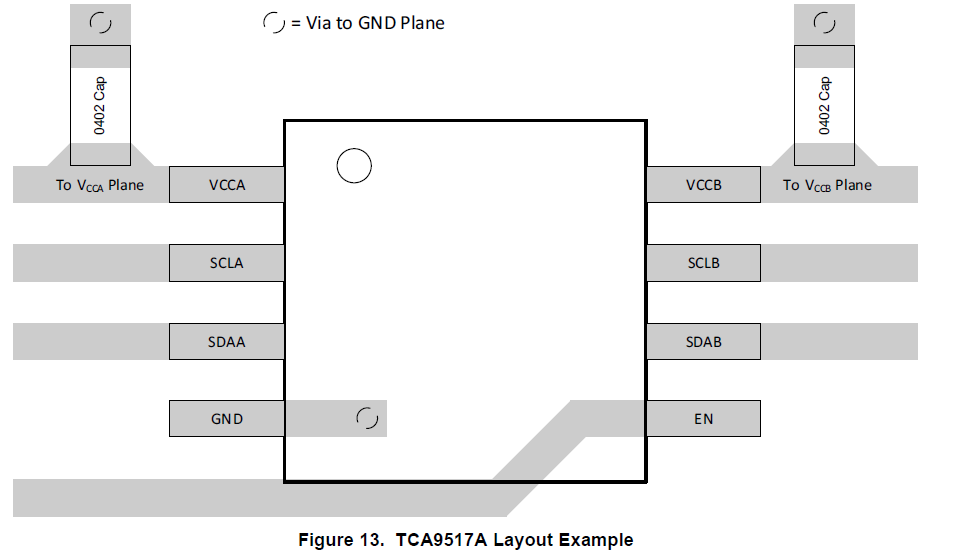

I2C中继器TCA9517A(TI)

一、芯片介绍 本芯片是一款具有电平转换功能的双向缓冲器,适用于I2C和SMBus系统,同时支持各种拓扑结构的扩展使用。芯片支持SCL和SDA缓冲,因此允许两条总线的负载电容达到400pF。 TCA9517A的A和B侧驱动器是不同的,但是均可耐受5…...

基于单片机的智能电话控制系统设计

摘要: 为了能够使用电话实现电器设备的控制,文中通过单片机及双音多频解码集成电路,使用用 户通过电话输入相应的指令就能够实现远程设备的智能化控制。文章主要对系统的构成、软件及 硬件设计进行了简单的介绍,并且对其中的电路进行了简单的说明,比如语音提示、双音频解…...

Go 综合题面试题

1. Golang 中 make 和 new 的区别? #make 和 new 都用于内存分配1:接收参数个数不一样: new() 只接收一个参数,而 make() 可以接收3个参数2:返回类型不一样: new() 返回一个指针,而 make() 返回…...

【Python报错已解决】AttributeError: ‘Tensor‘ object has no attribute ‘kernel_size‘

🎬 鸽芷咕:个人主页 🔥 个人专栏: 《C干货基地》《粉丝福利》 ⛺️生活的理想,就是为了理想的生活! 专栏介绍 在软件开发和日常使用中,BUG是不可避免的。本专栏致力于为广大开发者和技术爱好者提供一个关于BUG解决的经…...

Spring MVC 参数校验 总结

1. 简介 Sping MVC提供了参数校验的方便注解。 2.代码 在pom.xml中添加依赖: <dependency><groupId>org.hibernate.validator</groupId><artifactId>hibernate-validator</artifactId><version>8.0.0.Final</version&g…...

【图像压缩与重构】基于BP神经网络

课题名称:基于BP神经网络的图像压缩与重构(带GUI) 相关资料: 1. 代码注释 2.BP神经网络原理文档资料 3.图像压缩原理文档资料 程序实例截图:...

Java JVM 面试题详解:JVM运行原理、内存模型、堆栈方法区、GC垃圾回收、JIT编译、类加载机制与线上调优全攻略

1. JVM 到底是什么?为什么 Java 程序离不开它?JVM,全称 Java Virtual Machine,可以理解为 Java 字节码的运行平台。Java 代码先被 javac 编译成 class 字节码,再由 JVM 负责加载、解释、编译、执行和管理内存。这样 Ja…...

从Polycam扫描到自定义街道:用3D高斯泼溅碎片‘搭积木’创建虚拟场景的完整流程

从Polycam扫描到自定义街道:用3D高斯泼溅碎片‘搭积木’创建虚拟场景的完整流程 走在城市的街道上,你是否曾想过把那些有趣的街景元素——复古的路灯、造型独特的长椅、枝繁叶茂的行道树——全都数字化,然后像玩乐高一样重新组合成自己理想中…...

Vue3后台管理系统终极指南:V3 Admin Vite 5.0快速上手教程

Vue3后台管理系统终极指南:V3 Admin Vite 5.0快速上手教程 【免费下载链接】v3-admin-vite ☀️ A crafted Vue3 admin template | Vue Admin | Vue Template | Vue3 Admin | Vue3 Template | Vue 后台 | Vue 模板 | Vue3 后台 | Vue3 模板 项目地址: https://git…...

网易云QQ音乐歌词获取终极指南:163MusicLyrics让你轻松拥有完美歌词

网易云QQ音乐歌词获取终极指南:163MusicLyrics让你轻松拥有完美歌词 【免费下载链接】163MusicLyrics 云音乐歌词获取处理工具【网易云、QQ音乐】 项目地址: https://gitcode.com/GitHub_Trending/16/163MusicLyrics 还在为音乐播放器缺少歌词而烦恼…...

力扣17,电话号码的字母组合

class Solution { public: //设置一个map,用来数字与字母比对unordered_map<char, string> _mp{{2,"abc"},{3,"def"},{4,"ghi"},{5,"jkl"},{6,"mno"},{7,"pqrs"},{8,"tuv"},{9,"…...

如何高效掌握FDS:开源火灾模拟的完整实战指南

如何高效掌握FDS:开源火灾模拟的完整实战指南 【免费下载链接】fds Fire Dynamics Simulator 项目地址: https://gitcode.com/gh_mirrors/fd/fds Fire Dynamics Simulator(FDS)是美国国家标准与技术研究院开发的权威火灾动力学模拟软件…...

Orange Pi 3B深度评测:RK3566创客板在边缘AI与家庭服务器中的应用实战

1. 项目概述:一块“搅局”的创客板最近,Orange Pi 3B的发布在创客圈和嵌入式开发者社区里激起了一阵不小的波澜。官方打出的“创客价”这个标签,更是精准地戳中了许多硬件爱好者和项目开发者的心。简单来说,Orange Pi 3B是一款基于…...

DragGAN交互式图像编辑:基于GAN潜空间优化的点驱动形变技术详解

1. 项目概述:交互式生成对抗网络的直观革命最近在AIGC的圈子里,一个名为“DragGAN”的研究项目火了。它实现的效果非常直观且震撼:你上传一张由生成对抗网络(GAN)生成的图片,比如一只狮子、一辆汽车或一张人…...

内网边界安全管控:访问权限隔离与入侵阻断方案

内网边界安全管控的核心目标内网边界安全的核心在于实现访问权限的精细化隔离与实时入侵阻断,需结合网络架构设计、技术工具和流程管理三方面协同实施。访问权限隔离方案网络分层与微隔离 采用零信任架构,将内网划分为核心区、业务区、DMZ区等逻辑区域&a…...

从静态地图到动态避障:图解ROS中global_costmap与local_costmap如何协同工作

从静态地图到动态避障:图解ROS中global_costmap与local_costmap如何协同工作 在机器人自主导航领域,理解代价地图的工作原理是构建可靠导航系统的关键。想象一下,当人类在陌生城市中导航时,我们会同时参考静态的城市地图和实时观察…...