9.存储过程安全性博客大纲(9/10)

存储过程安全性博客大纲

引言

在数据库系统中,存储过程是一种预先编写好的SQL代码集合,它被保存在数据库服务器上,可以通过指定的名称来调用执行。存储过程可以包含一系列的控制流语句,如IF条件语句、WHILE循环等,使得数据库操作更加灵活和强大。它们是数据库编程的重要组成部分,广泛应用于数据验证、业务逻辑封装和数据操作自动化等领域。

存储过程的定义与作用

存储过程(Stored Procedure)是一种在数据库管理系统中存储的程序,它由一组为了完成特定功能的SQL语句组成。这些SQL语句集合被编译并存储在数据库中,可以通过一个调用语句来执行。存储过程的主要作用包括:

- 代码重用:通过将常用的数据库操作封装成存储过程,可以在不同的应用程序中重复使用,减少代码冗余。

- 减少网络流量:由于SQL语句在服务器端执行,减少了客户端与服务器之间的数据传输,提高了效率。

- 提高性能:存储过程在创建时会被编译和优化,因此执行速度通常比单独的SQL语句更快。

- 封装业务逻辑:将业务逻辑封装在存储过程中,可以保持数据库的完整性和一致性,同时简化应用程序的复杂性。

- 安全性:通过限制直接的表访问,只允许存储过程访问数据,可以提高数据的安全性。

存储过程在数据库安全性中的重要性

存储过程在数据库安全性方面扮演着重要角色,主要体现在以下几个方面:

- 权限控制:通过授予用户执行存储过程的权限,而不是直接对数据库表的访问权限,可以限制用户对数据的操作,从而保护数据不被未授权访问或修改。

- 防止SQL注入:由于存储过程使用参数化查询,可以有效防止SQL注入攻击,增强数据库的安全性。

- 数据验证:在存储过程中进行数据验证,可以确保只有符合业务规则的数据才能被插入或更新到数据库中,从而维护数据的完整性。

- 审计和追踪:存储过程可以记录关键操作的审计日志,帮助数据库管理员追踪和审查数据库的变更历史,对于检测和防止潜在的安全威胁至关重要。

- 减少风险:通过限制用户直接对数据库执行复杂查询的能力,可以减少误操作和数据泄露的风险。

综上所述,存储过程不仅是一种强大的数据库编程工具,而且在确保数据库安全性方面发挥着关键作用。通过合理使用存储过程,可以提高数据库操作的效率和安全性,保护数据免受未经授权的访问和攻击。

1. 权限管理

权限管理是数据库安全管理的核心部分,它确保了只有授权用户才能访问或修改数据。存储过程作为数据库中的一个重要组件,其权限管理同样至关重要。

1.1 存储过程的权限控制

存储过程的权限控制涉及授予用户执行、修改或查看存储过程的能力。正确的权限控制可以增强数据库的安全性,防止未授权的访问。

1.1.1 授予权限的基本原则

- 最小权限原则:只授予用户完成其任务所必需的最小权限集。

- 明确性原则:权限应明确无误地授予,避免模糊不清的权限设置。

- 最少修改原则:尽量减少权限的修改次数,每次修改都应有充分的审计和记录。

- 审计和监控:定期审计权限设置,确保权限的分配仍然符合安全策略。

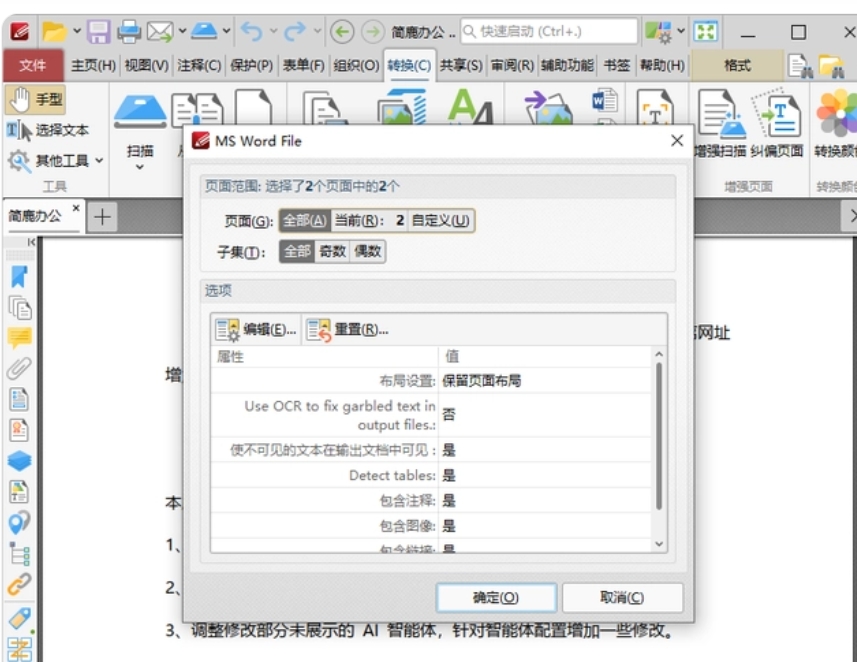

1.1.2 使用SQL Server Management Studio授予权限

SQL Server Management Studio (SSMS) 是一个强大的图形化工具,可以用来管理SQL Server数据库。通过SSMS,可以方便地授予存储过程的权限:

- 连接到数据库实例。

- 导航到“数据库”节点,展开数据库,然后展开“程序性数据”下的“存储过程”。

- 右键单击要授予权限的存储过程,选择“属性”。

- 在“存储过程属性”对话框中,切换到“权限”页面。

- 点击“添加”按钮,选择需要授予权限的用户或角色。

- 在“陈述”列表中,选择相应的权限,如“执行”、“选择”、“更新”等。

- 点击“确定”保存设置。

1.1.3 使用Transact-SQL授予权限

除了使用SSMS,还可以使用Transact-SQL (T-SQL) 语句来授予存储过程的权限。例如:

sql

GRANT EXECUTE ON dbo.YourStoredProcedureName TO YourDatabaseUser;这条命令授予YourDatabaseUser用户执行名为YourStoredProcedureName的存储过程的权限。如果需要撤销权限,可以使用REVOKE语句:

sql

REVOKE EXECUTE ON dbo.YourStoredProcedureName FROM YourDatabaseUser;1.2 最小权限原则

最小权限原则是数据库安全管理中的一个核心概念,它要求用户只能获得完成其工作所必需的最小权限集。

1.2.1 限制权限的范围

- 限制对象:只授予用户对其需要操作的特定存储过程的权限,而不是对整个数据库或多个存储过程的权限。

- 限制操作:精确控制用户可以对存储过程执行哪些类型的操作,例如只授予执行权限,而不授予修改或删除权限。

1.2.2 避免过度授权

过度授权会增加安全风险,因此应避免以下做法:

- 避免授予过高权限:如避免授予

CONTROL或ALTER ANY PROCEDURE这样的高级别权限,除非必要。 - 定期审计:定期审计权限设置,确保没有不必要的权限被授予。

- 角色管理:使用角色来管理权限,而不是直接授予个体用户,这样可以更容易地管理和撤销权限。

通过遵循这些原则和实践,可以确保存储过程的权限管理既灵活又安全,从而保护数据库免受未授权访问和潜在的安全威胁。

2. 存储过程的审计

存储过程的审计是数据库安全管理的重要组成部分,它可以帮助数据库管理员监控和记录对存储过程的访问和操作,从而提高数据库的安全性和合规性。

2.1 审计功能开启与配置

2.1.1 Oracle审计详解

Oracle数据库提供了强大的审计功能,可以通过设置参数来开启和配置审计。这些参数包括AUDIT_TRAIL、AUDIT_FILE_DEST、AUDIT_SYS_OPERATIONS和AUDIT_SYSLOG_LEVEL。AUDIT_TRAIL参数可以设置为不同的模式,如DB、OS、XML等,以决定审计记录的存储位置和格式。AUDIT_SYS_OPERATIONS参数设置为TRUE时,可以审计sys用户的操作,而AUDIT_SYSLOG_LEVEL参数则用于控制审计记录的详细程度。Oracle 12c引入了统一审计(unified auditing),可以通过AUDSYS.UNIFIED_AUDIT_TRAIL表查询审计记录。

2.1.2 SQL Server的审计配置

SQL Server的审计功能从2008版本开始引入,它允许管理员跟踪和记录服务器或数据库级别的事件。SQL Server审计由四个主要组成部分:审计对象、服务器级别的审计规范、数据库级别的审计规范和目标(Target)。审计对象在创建时默认是禁用的,需要手动启用。审计规范定义了要审计的具体内容,而目标则指定了审计数据的存储位置,可以是文件、Windows安全事件日志或Windows应用程序事件日志。SQL Server使用扩展事件来创建审计,提供了灵活的审计配置选项。

2.2 审计记录的存储与查看

2.2.1 标准审计与精细审计的区分

在Oracle中,标准审计主要记录涉及数据库安全性的SQL操作和权限变更等,而精细审计(Fine-Grained Auditing,FGA)则提供更细粒度的审计,可以审计特定表的特定字段在特定条件下的操作。标准审计记录存储在SYS.AUD$表中,而精细审计的记录存放于SYS.FGA_LOG$表中。在SQL Server中,也可以通过创建服务器级别的审计规范和数据库级别的审计规范来实现标准和精细审计。

2.2.2 审计记录的存储位置

Oracle的审计记录可以存储在数据库中的SYS.AUD$表或操作系统文件中,而SQL Server的审计记录可以存储在文件、Windows安全事件日志或Windows应用程序事件日志中。审计记录的存储位置由审计配置中的“目标”参数决定。

2.2.3 查看审计记录的方法

在Oracle中,可以通过查询DBA_AUDIT_TRAIL、DBA_FGA_AUDIT_TRAIL或DBA_COMMON_AUDIT_TRAIL视图来查看审计记录。在SQL Server中,可以通过使用“事件查看器”、“日志文件查看器”或fn_get_audit_file函数来读取审计事件。这些方法提供了审计记录的详细信息,包括会话ID、用户信息、操作类型、执行时间等,有助于数据库管理员进行安全分析和合规性审查。

3. 安全最佳实践

在数据库系统中,存储过程的安全最佳实践是确保数据完整性、防止未授权访问和提升系统性能的关键。以下是一些重要的安全最佳实践:

3.1 性能优化

性能优化是确保存储过程高效运行的关键,它直接影响到数据库的响应时间和资源利用率。

3.1.1 存储过程的预编译优势

存储过程的预编译优势在于一旦创建,其执行计划就会被存储并优化。这意味着在后续的执行中,数据库管理系统(DBMS)不需要重新解析和编译SQL语句,从而减少了开销并提高了执行速度。

3.1.2 参数化查询的使用

参数化查询是提高存储过程性能和安全性的重要技术。通过使用参数化查询,可以减少SQL注入的风险,并允许数据库系统重用查询计划,从而提高性能。

3.2 安全性增强

增强存储过程的安全性可以保护数据库免受恶意攻击和数据泄露。

3.2.1 限制对数据库的直接访问

限制直接访问数据库是确保安全的最佳实践之一。通过存储过程封装数据访问逻辑,可以控制用户对数据的操作,确保只有通过验证的操作才能执行。

3.2.2 使用存储过程控制数据访问

存储过程可以作为数据访问的中间层,提供一层额外的安全控制。通过存储过程,可以对输入参数进行验证,确保只有符合业务规则的数据才能被处理。

3.3 代码可维护性

代码的可维护性对于长期的数据库维护和升级至关重要。

3.3.1 业务逻辑封装

将业务逻辑封装在存储过程中,可以使得数据库代码更加模块化,易于理解和维护。这也有助于在需要时快速定位和修改代码。

3.3.2 存储过程的版本控制

使用版本控制系统来管理存储过程的代码,可以追踪变更历史,确保代码的一致性和可追溯性。

3.4 防止SQL注入

SQL注入是一种常见的数据库安全威胁,通过以下措施可以有效地防止SQL注入。

3.4.1 参数化查询的重要性

参数化查询是防止SQL注入的关键手段。它确保了输入参数不会被作为SQL代码执行,从而避免了恶意SQL语句的注入。

3.4.2 输入验证的必要性

对所有输入数据进行验证是确保存储过程安全性的重要步骤。应该检查和清理所有输入数据,以确保它们符合预期的格式和业务规则,从而防止潜在的注入攻击。

通过遵循这些安全最佳实践,可以确保存储过程的安全性、性能和可维护性,从而保护数据库系统免受潜在的安全威胁。

4. 存储过程与触发器的安全性比较

4.1 存储过程的安全性优势

存储过程提供了一种安全的方式来执行数据库操作,其安全性优势主要体现在以下几个方面:

4.1.1 预编译的安全性

存储过程在创建时会被预编译,这意味着数据库系统会在执行之前对存储过程的代码进行语法和句法分析。这种预编译过程有助于提高性能,因为执行计划会被缓存,以便后续调用时可以快速执行。此外,预编译还增加了安全性,因为它减少了SQL注入的风险,因为输入参数不会改变存储过程的逻辑 。

4.1.2 权限控制的灵活性

存储过程允许数据库管理员精确控制用户可以执行哪些操作。通过授予用户执行特定存储过程的权限,而不是直接对数据库表的访问权限,可以限制用户对数据的操作,从而保护数据不被未授权访问或修改。这种权限控制的灵活性有助于实现最小权限原则,即用户仅获得完成其任务所需的最小权限集 。

4.2 触发器的安全性考虑

触发器是数据库中另一种强大的工具,它可以在特定事件(如插入、更新或删除)发生时自动执行预定义的操作。虽然触发器提供了自动化和数据完整性的优势,但它们也带来了一些安全性考虑:

4.2.1 触发器的自动执行风险

由于触发器会在特定数据库事件发生时自动执行,这可能会导致一些不可预见的副作用,特别是如果触发器的逻辑复杂或未经充分测试。自动执行可能会被恶意用户利用,通过精心设计的数据库操作来触发触发器,从而执行未授权的操作或破坏数据 。

4.2.2 触发器的权限限制

与存储过程相比,触发器通常受到更严格的权限限制。例如,触发器通常不能直接返回结果或修改客户端的状态。此外,触发器的权限通常局限于它们被创建的数据库上下文,这限制了它们在跨数据库操作中的使用。这种限制有助于防止潜在的安全风险,但也意味着在使用触发器时需要更加谨慎和有策略的规划 。

总的来说,存储过程和触发器都是数据库中强大的工具,它们在安全性方面各有优势和限制。存储过程提供了预编译的安全性和灵活的权限控制,而触发器则需要更多的安全性考虑,特别是在自动执行和权限限制方面。正确使用这些工具可以提高数据库操作的安全性和效率。

在数据库中,存储过程和触发器都可以用来执行复杂的数据操作,但它们的使用场景和编写方式有所不同。以下是存储过程和触发器的代码案例,分别用SQL Server和MySQL作为示例。

5.存储过程案例

5.1SQL Server存储过程

sql

CREATE PROCEDURE GetUserByID@UserID INT,@UserName VARCHAR(100) OUTPUT

AS

BEGINSELECT @UserName = UserName FROM Users WHERE ID = @UserID

END

GO-- 调用存储过程

DECLARE @Username AS VARCHAR(100)

EXEC GetUserByID @UserID = 1, @UserName = @Username OUTPUT

SELECT @Username AS UserName5.2MySQL存储过程

sql

DELIMITER //CREATE PROCEDURE GetUserByID (IN p_UserID INT, OUT p_UserName VARCHAR(100))

BEGINSELECT UserName INTO p_UserName FROM Users WHERE ID = p_UserID;

END //DELIMITER ;-- 调用存储过程

CALL GetUserByID(1, @Username);

SELECT @Username;5.3触发器案例

SQL Server触发器

sql

CREATE TRIGGER trgAfterInsert ON Users

AFTER INSERT

AS

BEGININSERT INTO AuditLog(UserID, Action, Timestamp)SELECT i.UserID, 'Insert', GETDATE()FROM inserted i

END

GOMySQL触发器

sql

DELIMITER //CREATE TRIGGER trgAfterInsert AFTER INSERT ON Users

FOR EACH ROW

BEGININSERT INTO AuditLog(UserID, Action, Timestamp)VALUES (NEW.ID, 'Insert', NOW());

END //DELIMITER ;在这些示例中:

- 存储过程

GetUserByID接受一个用户ID作为输入参数,并返回相应的用户名。在SQL Server和MySQL中,存储过程的创建和调用语法略有不同,但基本概念是相似的。 - 触发器

trgAfterInsert在向Users表插入新记录后触发,将插入操作记录到AuditLog表中。触发器的创建语法也根据数据库系统的不同而有所差异。

请注意,这些代码示例需要根据实际的数据库环境和表结构进行调整。在实际应用中,还需要考虑权限、错误处理和性能优化等因素。

6. 结论

存储过程在提升数据库操作安全性中扮演着至关重要的角色。通过将业务逻辑封装在存储过程中,可以限制对数据库的直接访问,从而降低未经授权的访问和潜在的安全风险。此外,存储过程的使用还可以提高数据库操作的性能,因为它们是预编译的,减少了SQL语句的解析和优化时间。参数化查询的使用进一步增强了安全性,防止了SQL注入攻击。

实施存储过程安全性措施的重要性不言而喻。这些措施包括但不限于权限管理、审计配置、代码可维护性提升以及防止SQL注入。通过这些措施,可以确保数据库系统的安全性和稳定性,保护企业的数据资产免受威胁。

7. 参考文献

以下是一些相关的资源,包括博客文章和官方文档链接,供进一步阅读和参考:

- 《Entity Framework Core 中的存储过程超厉害!从定义到调用全攻略,提升性能与安全性!》- 阿里云开发者社区

- 《SQL-触发器(trigger)的详解以及代码演示》- CSDN博客

- 《25.3.1 触发器语法和示例》- MySQL 8.0 参考手册

- 《不可不知的10个数据库安全最佳实践》- CSDN博客

- 《SQL Server 和 Azure SQL 数据库的安全文档》- SQL Server

- 《探秘MSSQL存储过程:功能、用法及实战案例》- 阿里云开发者社区

- 《构筑坚不可摧的数据库防线:MySQL安全实践指南》- 腾讯云开发者社区

- 《存储过程(数据库引擎)》- SQL Server

学术会议

重要信息

参会网站:【参会入口】

截稿时间:以官网信息为准

大会时间:2024年11月8-10日

大会地点:中国-南京

提交检索:EI Compendex、Scopus

更多了解:【高录用 / 人工智能 / EI检索】2024年人工智能与数字图书馆国际学术会议(AIDL 2024)_艾思科蓝_学术一站式服务平台

*现场可领取会议资料(如纪念品、参会证书等),【click】投稿优惠、优先审核!

支持单位:

参会方式

1、作者参会:一篇录用文章允许1名作者免费参会;

2、主讲嘉宾:申请主题演讲,由组委会审核;

3、口头演讲:申请口头报告,时间为15分钟;

4、海报展示:申请海报展示,A1尺寸,彩色打印;

5、听众参会:不投稿仅参会,也可申请演讲及展示;

6、论文投稿、口头报告、海报展示、听众参会【参会入口】

写在最后

这个大纲提供了一个全面的框架,用于讨论存储过程的安全性,包括权限管理、审计、最佳实践,以及存储过程与触发器在安全性方面的比较。通过这个大纲,可以撰写一篇深入探讨存储过程安全性的博客文章。

本文相关文章推荐:

1.MySQL存储过程基础(1/10)

2.创建第一个MySQL存储过程(2/10)

3.使用条件语句编写存储过程(3/10)

4.循环结构在存储过程中的应用(4/10)

5.错误处理在存储过程中的重要性(5/10)

6.存储过程中的游标使用(6/10)

7.存储过程中的事务管理(7/10)

8.优化存储过程的性能(8/10)

9.存储过程安全性博客大纲(9/10)

相关文章:

9.存储过程安全性博客大纲(9/10)

存储过程安全性博客大纲 引言 在数据库系统中,存储过程是一种预先编写好的SQL代码集合,它被保存在数据库服务器上,可以通过指定的名称来调用执行。存储过程可以包含一系列的控制流语句,如IF条件语句、WHILE循环等,使…...

android 打包成aar

1 先建立的空白新工程(不能有activity,直接建立No Activity的项目就行) 2 建立新library 3 填写自己的内容 4 5 如果代码有红色提示的错误,会提示打包失败,修改红色的错误提示就行...

服务器和中转机在网络安全方面

服务器和中转机(代理服务器)在网络安全方面扮演着不同的角色,各自承担着保护网络资源和控制网络访问的重要职责。 它们在网络安全方面的主要作用: 服务器在网络安全中的角色 1.服务保护: 服务器通常运行着各种网络…...

解决“无法从 System.String 强制转换或转换为 Class 对象”错误

解决“无法从 System.String 强制转换或转换为 Class 对象”错误 在进行 API 自动化时,我必须反序列化响应以解析 API 响应数据。我们使用 Newtonsoft.Json NuGet 来实现这一点。 我在反序列化过程中遇到以下错误 - Newtonsoft.Json.JsonSerializationExceptionH…...

Git:LF will be replaced by CRLF、pytest PermissionError以及Git应用中的一些问题解决及一些使用技巧

一、Git:LF will be replaced by CRLF和pytest: --cov NTERNALERROR PermissionError 1. git warning: LF will be replaced by CRLF in ***file 偶然git add在进行代码提交的时候碰到警告warning: LF will be replaced by CRLF in ***file,原因是编辑的代码内容中…...

云原生之运维监控实践-使用taosKeeper与TDinsight实现对TDengine服务的监测告警

背景 如果没有监控,那么最好的情况是没有问题发生,最糟糕的情况则是问题发生了但没有被发现。——《Prometheus监控实战》 在10月10日收到了 TDengine 官方微信公众号的一条推送,摘要如下: 今天(2024年10月10日)我们非常高兴地宣布…...

前端js,vue系统使用iframe嵌入第三方系统的父子系统的通信

前端js,vue系统使用iframe嵌入第三方系统的父子系统的通信 1,父子系统之间的通信问题 父系统给子系统传值可通过postMessage方式进行通信,postMessage(“传递的数据”,url) 1.1 父系统给子系统的传值 let iframe document.getElementById(childFrame); let o1 {…...

树莓派刷入OpenWrt后扩容overlay的方法

问题: 128G的SD卡刷入openwrt后发现可用空间不足100M(我用的squashfs固件,ext4也存在同样的问题,但能否用此方法需要自己尝试一下)。 rootOpenWrt:~# df -h Filesystem Size Used Available Use%…...

【JS】Node.js读取execle表格中的数据

在Node.js中读取.xlsx格式的Excel文件,可以使用xlsx库。这个库非常流行且易于使用。下面是一个基本示例,展示如何使用xlsx库读取.xlsx文件中的数据。 首先,你需要安装xlsx库。你可以使用npm来安装: npm install xlsx然后&#x…...

怎么为pdf文件设置密码?几种PDF文件设置密码的方法推荐

怎么为pdf文件设置密码?设置PDF文件密码,正是应对这一挑战的有效手段之一。通过为PDF文件设置密码,我们能够为文档加上一道安全锁,确保只有掌握密码的用户才能打开和查看文件内容。这一措施不仅保护了文档的隐私性,还防…...

Rust : FnOnce、线程池与多策略执行

一、问题:mpsc如何发送各类不同的函数? 3个关键词:闭包、Box与FnOnce;请细品。 use std::sync::{mpsc,Arc,Mutex}; use std::thread; fn process<F>(old:f32,name:String,f:F) where F: FnOnce(f32,String) {f(old,name);…...

一个汉字占几个字节、JS中如何获得一个字符串占用多少字节?

浅浅记录 一个汉字占几个字节?JS中如何获得一个字符串占用多少字节? 一个汉字占几个字节? GBK编码:一个汉字、中文字符都是占2个字节,英文字符占1个字节 UTF-8编码:一个汉字、中文字符都是占3个字节&#…...

CommonJS 和 ES modules

CommonJS 和 ES modules (ESM) 是两种不同的模块系统,它们用于组织 JavaScript 代码,并允许不同文件之间共享代码。 CommonJS (CJS) CommonJS 是最早的 JavaScript 模块化规范之一,主要用于 Node.js 环境中。CommonJS 规定每个文件都是一个…...

计算机网络——CDN

空间编码例子:不是发送N个相同颜色值,而是仅发送2个值,颜色和重复个数 时间编码例子:不是发送i1帧的全部编码,而是仅发送帧i差别的地方 视频播放时,先下载manifest file文件——>解析(不…...

大数据治理:挑战与策略

随着信息技术的飞速发展,大数据已成为当今社会的重要资源。大数据治理作为管理和利用大数据的关键手段,对于提升数据质量、保障数据安全、实现数据价值具有重要意义。本文首先阐述了大数据治理的概念和目标,接着分析了大数据治理面临的挑战&a…...

屋面通风器安装方案及流程

屋面通风器的安装方案及流程是一个系统性工作,需要仔细规划和执行,以确保安装质量和通风器的正常运行。昱合昇天窗厂家为大家整理了详细的安装方案及流程,供您参考。一、安装前准备 1、确定安装位置 根据建筑物屋顶结构和通风需求,…...

ComfyUI一键更换服装:IP-Adapter V2 + FaceDetailer(DeepFashion)

在这篇文章中,我们将探索如何使用新版的IP-Adapter和ComfyUI软件为人物进行换装。 整个过程非常简单,仅需要两张图片:一张服装图片和一张人物图片。 通过一系列节点的操作,ComfyUI就会把这个服装换到人物身上,并利用…...

AWS账号与亚马逊账号的关系解析

在当今数字化时代,云计算已成为企业和个人用户不可或缺的一部分。亚马逊网络服务(AWS)是全球领先的云计算平台,而亚马逊(Amazon)则是全球最大的在线零售商之一。许多人在使用这两个平台时,常常会…...

Java八大基本数据类型详解

引言 一、整数类型 二、 浮点类型 三、.字符类型 四、布尔类型 示例代码 注意事项 引言 在Java编程语言中,基本数据类型是构建程序的基础。了解这些数据类型的特性和使用方法对于编写高效且正确的代码至关重要。本文将详细介绍Java的八大基本数据类型ÿ…...

ChatGPT的终极指南概要

ChatGPT的终极指南概要 [ Prompt Format(提示格式) 是一种用于指导ChatGPT生成特定类型回答的模板。它通常包括以下几个部分: 角色(Role):定义AI模型在Prompt中所扮演的角色,例如专家、顾问、…...

:数组排序、去重、查找)

数组专项(一):数组排序、去重、查找

大家好,欢迎来到《算法面试60讲(2026最新版全真题带解析)》第19篇!上一篇我们彻底吃透了字符串专项的核心难点——BF暴力匹配与KMP高效匹配算法,搞定了字符串模块面试最难的算法考点。从本节课开始,我们正式进入算法面试第一高频模块:数组专项。 在算法面试中,数组是出…...

学术写作创新突破!2026全流程AI论文工具精选指南

2026 年 AI 论文写作工具已进入全流程闭环 学术合规时代,千笔 AI(综合评分 99 分)中文学术场景标杆;Grammarly Academic与Elicit为英文论文写作首选;按需求匹配度 - 数据可信度 - 成本承受力三维模型选型,…...

如何在浏览器中一键解密所有加密音乐文件:Unlock-Music完全指南

如何在浏览器中一键解密所有加密音乐文件:Unlock-Music完全指南 【免费下载链接】unlock-music 在浏览器中解锁加密的音乐文件。原仓库: 1. https://github.com/unlock-music/unlock-music ;2. https://git.unlock-music.dev/um/web 项目地…...

Ubuntu经常安装软件

1、垃圾清理工具stacer sudo apt updatesudo apt install stacer apt cleanapt autocleanapt autoremove 2、类似与everything的工具Fsearcch 1sudo add-apt-repository ppa:christian-boxdoerfer/fsearch-stable 2sudo apt update 3sudo apt install fsearch (注…...

在数据预处理与分析流水线中集成大模型API进行智能标注与摘要

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 在数据预处理与分析流水线中集成大模型API进行智能标注与摘要 对于数据工程师而言,处理海量非结构化文本数据是一项常见…...

)

别再纠结了!给激光焊接新手讲透单模和多模激光到底怎么选(附M²因子解读)

激光焊接设备选型指南:单模与多模激光的实战抉择 当你第一次站在激光焊接设备采购的十字路口,面对"单模"和"多模"这两个专业术语时,那种迷茫感我深有体会。五年前,我作为产线技术负责人,需要为汽车…...

智能烹饪助手:基于传感器融合与AI的厨房自动化实践

1. 项目概述:一个让厨房小白也能自信下厨的智能伙伴每次站在灶台前,你是不是也经历过这样的场景:一边手忙脚乱地翻着菜谱,一边担心锅里的菜是不是快糊了,还要分心去计算各种调料该放多少?对于很多刚接触烹饪…...

实战教程:5步构建基于YOLOv5的FPS游戏智能瞄准系统

实战教程:5步构建基于YOLOv5的FPS游戏智能瞄准系统 【免费下载链接】FPSAutomaticAiming 基于yolov5的FPS游戏AI。 项目地址: https://gitcode.com/gh_mirrors/fp/FPSAutomaticAiming FPSAutomaticAiming是一个基于YOLOv5深度学习算法的FPS游戏自动瞄准系统&…...

为什么92%的数据库重构失败?Claude设计辅助如何在48小时内规避反范式陷阱?

更多请点击: https://codechina.net 第一章:为什么92%的数据库重构失败?——反范式陷阱的本质溯源 数据库重构失败率高达92%,其核心症结并非技术能力不足,而是对“反范式”这一设计策略的误读与滥用。许多团队在性能压…...

MPC Video Renderer终极指南:如何在Windows上实现专业级视频渲染体验

MPC Video Renderer终极指南:如何在Windows上实现专业级视频渲染体验 【免费下载链接】VideoRenderer Внешний видео-рендерер 项目地址: https://gitcode.com/gh_mirrors/vi/VideoRenderer MPC Video Renderer是一款专为Windows平台设计…...