Edge论文的创新点

创新点及其来源

1. 从灰度边缘重建RGB图像的方法(EdgRec)

-

基于的方法:传统的重建方法,如使用自动编码器或生成模型来重建正常样本的图像,并通过对原始图像和重建图像的比较来检测异常。

- 重建过程:

-

- 训练阶段:

使用正常图像训练一个重建模型,如自动编码器。

模型学习如何捕捉正常图像的特征,并尝试在没有任何异常的情况下重建这些图像。

- 训练阶段:

-

- 重建目标:

在理想情况下,模型应该能够准确地重建训练时使用的正常图像。

这意味着,如果输入的是正常图像,模型输出的重建图像应该与输入图像非常相似。

- 重建目标:

-

- 异常检测

当模型被训练好之后,我们使用它来处理两种类型的图像:

正常图像:

如果输入的是正常图像,模型应该能够重建出与输入图像非常相似的图像,因为模型已经学习了正常图像的特征。

异常图像:

如果输入的是包含异常的图像,模型通常无法准确地重建这些图像,因为异常区域的特征与模型训练时学习的正常特征不同。

因此,重建的图像与原始异常图像之间的差异可以用来检测和定位异常区域。

使用像素级的距离度量(如L2距离或结构相似性SSIM)来评估重建误差。

- 异常检测

-

存在的问题:传统重建方法难以控制模型泛化能力的边界。模型泛化能力过强可能导致异常区域也被很好地重建,而泛化能力不足则无法重建正常区域中的高频变化部分,导致误报。

-

创新点:提出从灰度边缘重建RGB图像的方法。通过UNet型去噪自编码器和跳跃连接来重建图像,这样可以保留原始图像中的高频信息,并迫使网络记忆正常区域的低频和颜色信息。去噪设计可以防止模型直接复制原始的高频组件。

对照图像详细说明

训练阶段(Training)

Encoder

- 功能:将原始图像转换成灰度边缘表示。

- 创新点:不是直接使用原始图像的全部信息,而是转换成一种更简化的表示形式,即灰度边缘图像。这一步骤迫使网络必须学习如何从较少的信息中恢复出丰富的细节。

Decoder

- 功能:从灰度边缘表示中重建出原始的RGB图像。

- 创新点:网络需要学习如何从简化的边缘信息中恢复出完整的图像细节,这要求网络必须学习到正常图像的深层次特征。

Loss

- 功能:衡量重建图像与原始图像之间的差异。

- 创新点:损失函数不仅包括传统的像素级误差(如L2损失),还可能包括结构相似性(SSIM)损失,以确保重建图像在结构上与原始图像保持一致。

Back propagation

- 功能:基于损失函数的结果,通过网络的反向传播来更新模型的权重。

- 目的:使得模型在后续的训练中能够更好地重建图像。

测试阶段(Testing)

Encoder

- 功能:在测试阶段,编码器同样将输入图像转换成灰度边缘表示。

- 一致性:表明模型在测试时也依赖于从灰度边缘信息中提取特征。

Decoder

- 功能:尝试从灰度边缘表示中重建出RGB图像。

- 检测原理:如果输入图像包含异常,解码器将无法准确地重建出原始图像,因为异常区域的灰度边缘与模型在训练阶段学到的正常边缘不同。

Comparing Function

- 功能:评估原始图像和重建图像之间的差异,从而检测出异常区域。

- 创新点:这个比较函数不仅考虑了像素级的差异,还结合了颜色和梯度差异,以更准确地检测异常区域。

图解创新点

从图中的“Encoder”和“Decoder”部分,我们可以看到从灰度边缘重建RGB图像的过程。这一过程体现了EdgRec方法的核心创新,即利用简化的灰度边缘信息来迫使网络学习如何重建出完整的RGB图像,从而在异常检测任务中实现更高的准确性和鲁棒性。

- 效果:在MVTec AD基准测试中达到了97.8%的检测率和97.7%的定位率(AUROC)。

2. 结合颜色和梯度差异的异常评估函数

-

基于的方法:像素级的L2距离或结构相似性(SSIM)比较原始和重建的图像。

- 过程:

- 使用像素级的L2距离或SSIM来比较原始和重建的图像。

- 通过比较结果来生成异常图。

- 过程:

-

存在的问题:直接使用像素级的L2距离比较可能会在重建过程中造成正常区域的退化,导致误报。

-

创新点:提出结合颜色和梯度差异的异常评估函数。新的颜色评估函数在CIELAB颜色空间中评估颜色差异,而结构差异评估则利用多尺度梯度幅度相似性(MSGMS)。这种结合可以有效检测颜色异常,并且对光照变化不敏感。

-

效果:在MVTec AD和MVTec 3D-AD数据集上都取得了有说服力的结果,并且使用RGB图像仅用于2D检测问题。

总结

本文提出的创新点在于从灰度边缘重建RGB图像的方法和结合颜色与梯度差异的异常评估函数,这些创新使得模型在工业表面异常检测任务中取得了显著的性能提升,同时保持了方法的可解释性和可调整性。

相关文章:

Edge论文的创新点

创新点及其来源 1. 从灰度边缘重建RGB图像的方法(EdgRec) 基于的方法:传统的重建方法,如使用自动编码器或生成模型来重建正常样本的图像,并通过对原始图像和重建图像的比较来检测异常。 重建过程: 训练阶…...

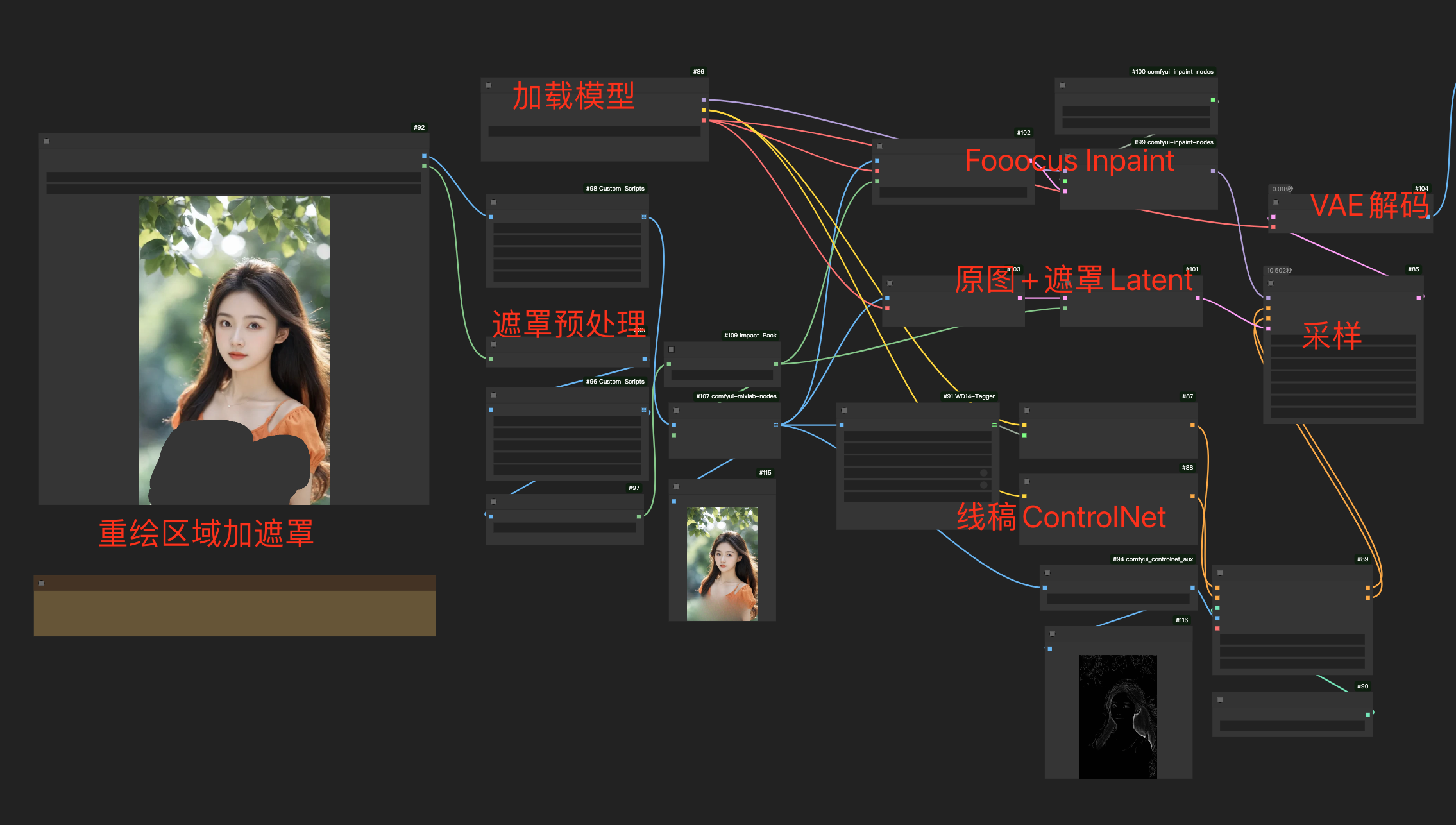

ComfyUI 高级实战:实现华为手机的AI消除功能

大家好,我是每天分享AI应用的萤火君! 不知道大家是否还记得华为 Pura 70的「AI消除」事件,当时使用 华为Pura 70 系列手机的智能消除功能时,该功能可以被用来消除照片中女性胸口处的衣物,这一功能曾引发广泛的关注和伦…...

我记得我曾喜欢过冬天

写在前面 1316 字 | 感触 | 世界 | 情感 | 体验 | 经历 | 想法 | 认知 正文 晚上出门,起电单车,很冷。冻得有些发抖。下车,我第一时间和珍发了消息。 我说,居然在四川感受到了哈尔滨的温度。 哈尔滨的夏天很热,但哈尔…...

最新夜间数据集发布LoLI-Street: 33000帧数据,涵盖19000个目标

最新夜间数据集发布LoLI-Street: 33000帧数据,涵盖19000个目标 Abstract 低光照图像增强(LLIE)对于许多计算机视觉任务至关重要,包括目标检测、跟踪、分割和场景理解。尽管已有大量研究致力于提高在低光照条件下捕捉的低质量图像…...

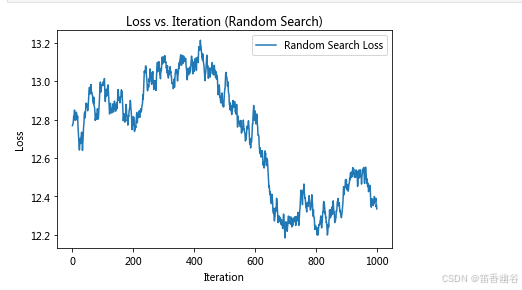

反向传播算法与随机搜索算法的比较

反向传播算法与随机搜索算法的比较 在这篇文章中,我们将通过一个简单的线性回归问题来比较反向传播算法和随机搜索算法的性能。我们将使用Python代码来实现这两种算法,并可视化它们的梯度下降过程。 反向传播算法 反向传播算法是深度学习和神经网络训…...

【PDF文件】默认被某种软件打开,如何进行修改?

当有时下载某种软件后,电脑中的PDF文件就默认由该种软件打开,每次需要右键选择打开方式才能选择需要的其他软件打开。如下图所示。 修改方法: (1)点击电脑的“设置”,选择应用 (2)…...

Kaggle Python练习:字符串和字典(Exercise: Strings and Dictionaries)

文章目录 问题:搜索特定单词并定位思路代码实现官方代码代码解析 更进一步 问题:搜索特定单词并定位 一位研究人员收集了数千篇新闻文章。但她想将注意力集中在包含特定单词的文章上。完成以下功能以帮助她过滤文章列表。 您的函数应满足以下条件&…...

React(四) 事件总线,setState的原理,PureComponent优化React性能,ref获取类组件与函数组件

文章目录 一、全局事件总线二、setState的原理1. 为什么要使用setState修改数据2. setState的三种用法(1) 基本使用(2) 传入回调函数(3) setState是一个异步调用 3. setState为什么要设置成异步 二、PureComponent优化性能1. React的diff算法以及Key的优化(扩展)(1) diff算法(2…...

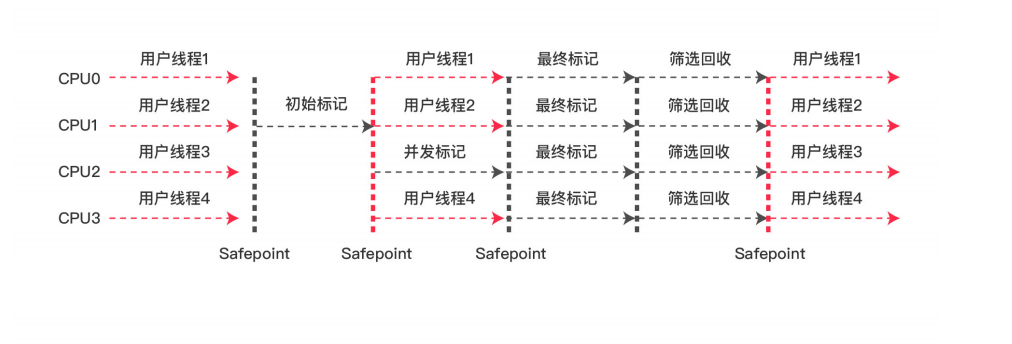

Java学习-JVM

目录 1. 基本常识 1.1 JVM是什么 1.2 JVM架构图 1.3 Java技术体系 1.4 Java与JVM的关系 2. 类加载系统 2.1 类加载器种类 2.2 执行顺序 2.3 类加载四个时机 2.4 生命周期 2.5 类加载途径 2.6 双亲委派模型 3. 运行时数据区 3.1 运行时数据区构成 3.2 堆 3.3 栈…...

leed认证分几个级别

LEED(Leadership in Energy and Environmental Design)认证是一个评估建筑项目可持续性的严格框架,其级别主要分为以下四个: LEED认证(Certified):这是最低级别的认证,要求建筑项目…...

3.C++经典实例-计算一个数的阶乘

阶乘(factorial)是基斯顿卡曼于1808年发明的运算符号,用于表示一个正整数n的所有小于及等于该数的正整数的积。自然数n的阶乘写作n!。例如,5的阶乘表示为5! 1 2 3 4 5 120。 阶乘在数学和计算机科学中有广泛的应用。例如…...

深入理解Qt中的QTableView、Model与Delegate机制

文章目录 显示效果QTableViewModel(模型)Delegate(委托)ITEM控件主函数调用项目下载在Qt中,视图(View)、模型(Model)和委托(Delegate)机制是一种非常强大的架构,它们实现了MVC(模型-视图-控制器)设计模式。这种架构分离了数据存储(模型)、数据展示(视图)和数据操作(委托),使…...

解读《ARM Cortex-M3 与Cortex-M4 权威指南》——第1章 ARM Cortex-M处理器简介

1. 三级流水线设计 解释:三级流水线设计意味着处理器在执行指令时可以同时处理多个步骤。这些步骤通常包括取指(Fetch)、译码(Decode)和执行(Execute)。好处:这种设计提高了指令的执行效率,使得处理器能够在每个时钟周期内完成更多的工作,从而提升整体性能。2. 哈佛总…...

java集合类的框架体系

1.集合的好处 相比数组,他可以存储多种类型的元素,并且可以动态新增; 2. 集合分类 3.Collection接口 3.1常用方法 3.2迭代器-遍历 collection接口继承了Interable接口,collection的子类可以使用迭代器; 注意事项…...

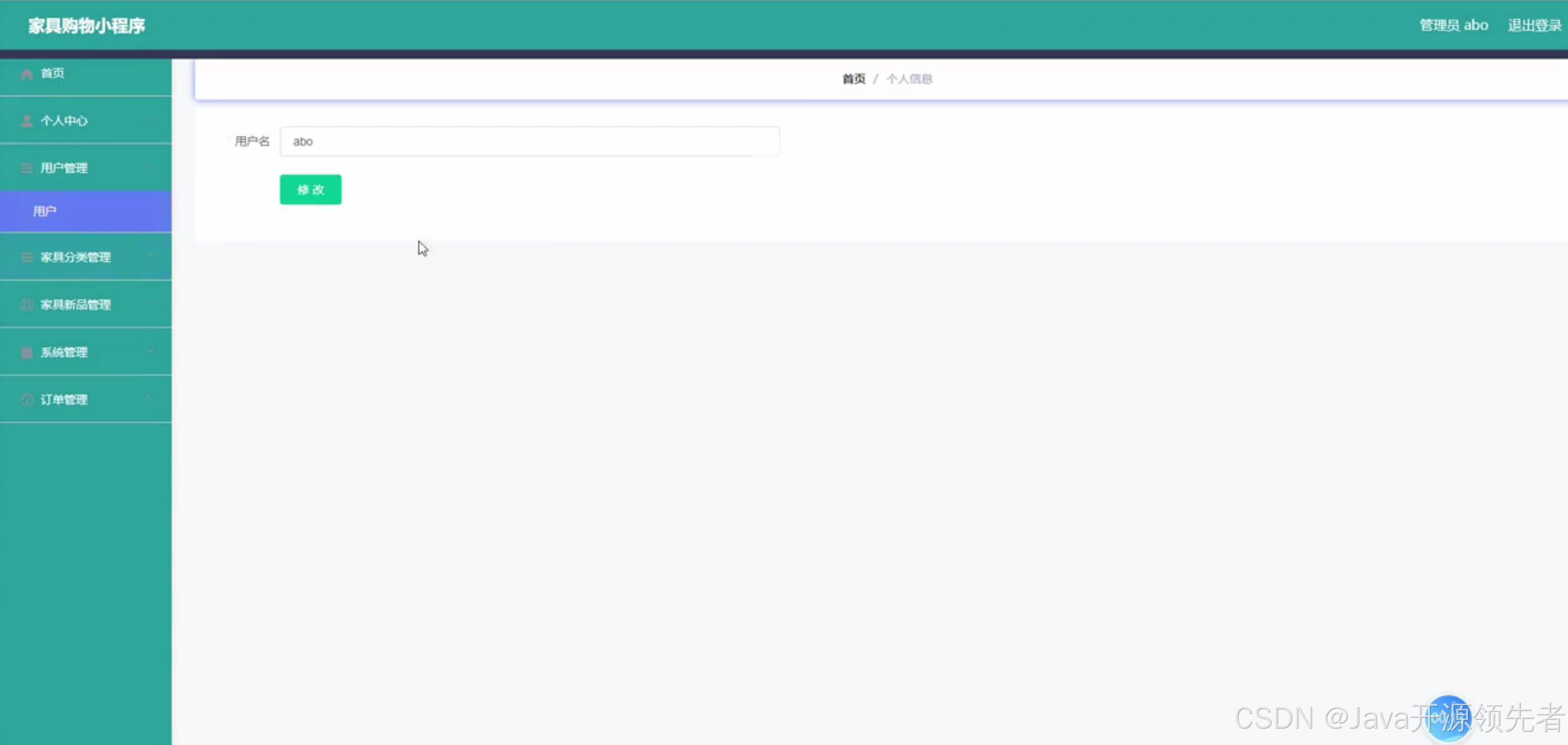

基于SpringBoot+Vue+Uniapp家具购物小程序的设计与实现

详细视频演示 请联系我获取更详细的演示视频 项目运行截图 技术框架 后端采用SpringBoot框架 Spring Boot 是一个用于快速开发基于 Spring 框架的应用程序的开源框架。它采用约定大于配置的理念,提供了一套默认的配置,让开发者可以更专注于业务逻辑而…...

什么是模糊测试?

近年来,随着信息技术的发展,各种新型自动化测试技术如雨后春笋般出现。其中,模糊测试(fuzz testing)技术开始受到行业关注,它尤其适用于发现未知的、隐蔽性较强的底层缺陷。这里,我们将结合AFL开…...

3.C++经典实例-奇数还是偶数

要判断一个数是奇数还是偶数,只需要判断这个数是否能被2整除即可,如果要判断是否能整除,则要判断当前数除以2的余数是否为0,在C中,余数,使用%号,因此,程序为: #include …...

真牛啊!全球人工智能标准教科书,斯坦福、麻省理工、加州大学等十多所顶尖机构为它点赞!!

这本《人工智能:计算代理基础》堪称全球人工智能标准教科书!它因其前沿的技术融合、丰富的实践案例以及理论深度与实践并重的特点而成为人工智能领域的热门书籍。 该书已经赢得了斯坦福大学、佐治亚理工学院、谷歌大脑、麻省理工学院、加州大学、微软研究…...

Android——通过MediaStore查询图片

查询图片: private void loadImageList() {String[] columns new String[]{MediaStore.Images.Media._ID, // 编号MediaStore.Images.Media.TITLE, // 标题MediaStore.Images.Media.SIZE, // 文件大小MediaStore.Images.Media.DATA, // 文件路径};Cursor cursor g…...

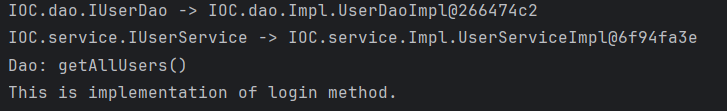

手写Spring IOC-简易版

目录 项目结构entitydaoIUserDaoUserDaoImpl serviceIUserServiceUserServiceImpl ApplicationContext 配置文件初始化 IOC 容器RunApplication 注解初始化 IOC 容器BeanAutowired Reference 项目结构 entity User Data NoArgsConstructor AllArgsConstructor Accessors(chai…...

CVPR 2023反无人机数据集实战:用ModelScope上的开源模型快速上手目标检测

CVPR 2023反无人机数据集实战:用ModelScope上的开源模型快速上手目标检测无人机技术的普及带来了新的安全挑战,从隐私侵犯到关键设施威胁,反无人机技术正成为计算机视觉领域的热点。CVPR 2023反无人机竞赛提供的开源数据集和基线模型…...

基于2D工程图几何特征与梯度提升模型的制造成本智能预测

1. 项目概述:从图纸到报价的智能革命在制造业,尤其是像汽车零部件这样的离散制造领域,报价速度直接决定了订单的生死。传统上,拿到一张新的2D工程图(DWG格式),成本工程师需要花上几天甚至几周时…...

如何用SMUDebugTool彻底掌控你的AMD Ryzen处理器性能调优

如何用SMUDebugTool彻底掌控你的AMD Ryzen处理器性能调优 【免费下载链接】SMUDebugTool A dedicated tool to help write/read various parameters of Ryzen-based systems, such as manual overclock, SMU, PCI, CPUID, MSR and Power Table. 项目地址: https://gitcode.co…...

适合地产人用的中介房源管理系统

在房产经纪行业,房源管理与客源管理是经纪人日常工作的核心,直接影响业务效率与成交转化。选择一套适配行业需求的中介房源管理系统,能帮助中介团队规范流程、降低运营成本、大幅提升业绩。今天我们以客观视角,详细解析全房源系统…...

ARM PMU性能监控单元原理与实践指南

1. ARM PMU性能监控单元概述性能监控单元(PMU)是现代ARM处理器中用于硬件级性能分析的核心组件。它通过一组可编程的硬件计数器,实现对处理器内部各种关键事件的精确测量。这些事件涵盖了从指令执行、缓存访问到内存子系统行为等处理器活动的…...

基于ESP32与MQTT的家庭环境监测系统:从传感器选型到数据可视化实战

1. 项目概述与核心价值最近几年,我身边越来越多的朋友开始关注家里的空气质量、温湿度这些看不见摸不着,但又实实在在影响生活舒适度和健康的环境指标。从新装修的房子担心甲醛,到有老人小孩的家庭在意PM2.5和二氧化碳浓度,再到南…...

别急着扔!12年老ThinkPad X230升级SSD和内存后,Win10流畅得像新电脑

12年老ThinkPad X230重生指南:极简升级打造流畅办公利器每次打开抽屉看到那台积灰的ThinkPad X230,总有种说不出的情感。这款2012年问世的经典商务本,曾陪伴无数人度过加班到凌晨的夜晚。如今性能确实有些力不从心,但直接丢弃又觉…...

)

别再手动编译了!Matlab一键调用CEC2017测试函数的完整配置指南(附30个函数调用示例)

别再手动编译了!Matlab一键调用CEC2017测试函数的完整配置指南(附30个函数调用示例) 算法研究者们常常需要借助标准测试函数来验证优化算法的性能,而CEC2017测试函数集因其复杂性和多维度的挑战性,成为评估算法鲁棒性的…...

基于ESP8266与MQTT的家庭水压自动控制系统设计与实现

1. 项目概述与核心需求解析家里水压不稳、供水时断时续,这大概是很多朋友都遇到过的烦心事。我所在的城市供水情况就很不理想,为了解决这个问题,我不得不自己动手,搭建了一套基于ESP8266微控制器的家庭水压增压与储水自动控制系统…...

论文润色深度测评:GPT-5.5 + Gemini 3.1 Pro:教你学会1+1>2的论文润色方法

各位同仁好,我是七哥。一个在高校里从事人工智能相关领域研究,钻研用大模型AI实操的学术人。可以和七哥交流学术写作或Gemini、GPT、Claude等大模型学术实操相关问题,多多交流,相互成就,共同进步。 2026年的科研圈,AI工具的选择已经从有没有变成了强不强,七哥评测了GPT…...