玩转Shodan:深度挖掘特定漏洞与脆弱资产的实战技巧

内容预览 ≧∀≦ゞ

- Shodan进阶使用之发现并解锁隐藏的脆弱资产

- 声明

- 导语

- VNC未授权访问

- 查询被黑的网站

- 查询思科未授权设备

- 查询MongoDB未授权访问

- 搜索后台管理页面

- 结语

Shodan进阶使用之发现并解锁隐藏的脆弱资产

声明

笔记内容参考了B站UP主泷羽sec的学习视频,如有侵权,将立即删除。

本笔记旨在促进网络安全学习,任何不当使用均与作者无关,请勿逾越法律红线,否则后果自负。

希望这些内容能对各位师傅有所帮助,欢迎您的点赞和评论!

导语

➤ 往期回顾

- Shodan使用指南(超详细命令介绍)

- Shodan进阶使用之批量查找并验证漏洞

通过前面几篇文章,我们了解到Shodan是一个强大的搜索引擎,可以帮助安全研究人员发现互联网上暴露的设备和服务。本文将介绍如何利用Shodan搜索特定漏洞,特别是未授权访问一类的漏洞,如VNC服务和思科设备等,带你玩转Shodan。

VNC未授权访问

VNC(Virtual Network Computing)是一种轻量级的远程控制软件,允许用户通过网络连接并完全控制远程计算机。由于其设计特性,VNC容易受到未授权访问的攻击,尤其是当认证被禁用时。

要查找VNC未授权访问的设备,可以使用以下Shodan命令:

shodan search --limit 30 --fields ip_str "authentication disabled" port:5900

port:5900是VNC服务的默认端口,确保只搜索开启该端口的设备。--limit 30限制返回的结果数量为30条。

您还可以进一步细化搜索条件,例如指定国家为日本:

shodan search --limit 30 --fields ip_str "authentication disabled" port:5900 country:jp

查询被黑的网站

要查找被黑客入侵的网站,可以使用以下命令:

shodan search http.title:"hacked by"

此命令可以帮助您快速发现标题中包含“hacked by”的网站,从而获取相关的威胁情报。

题外话:给网站挂黑页并以此炫技是一种非常不负责任且幼稚的行为,切勿模仿,这可能会导致被追踪溯源。

类似地,我们也可以查询被挂上黄网等恶意外链的网站。一些SRC可能会收取相关的威胁情报,从中我们可以获取赏金。

查询思科未授权设备

思科设备的未授权访问同样是一个严重的安全隐患。使用以下命令来查找未授权的思科设备:

shodan search --fields ip_str --limit 1 "cisco -authorized port:23"

这里,port:23 是思科设备的Telnet服务默认端口。需要注意的是,我们使用了 -authorized 来排除已经授权的设备,从而确保搜索结果仅显示那些存在未授权访问风险的设备。

搜索到的设备如仍需登录,我们也可以使用弱口令进行尝试。

思科设备常见的默认账号和密码如下:

- 账户:admin/cisco

- 密码:cisco

查询MongoDB未授权访问

MongoDB是一个流行的NoSQL数据库,未授权的MongoDB实例可能导致敏感数据泄露。查找未授权访问的MongoDB服务器可以使用以下命令:

shodan search "MongoDB Server Information -authentication"

搜索后台管理页面

许多应用程序和设备的管理后台可能会意外暴露于互联网上,成为攻击者的目标。我们可以使用以下命令查找这些后台:

shodan search --fields ip_str,port --limit 1 http.title:后台

这条命令能够帮助我们快速定位到管理页面,确保我们能够及时识别潜在的安全隐患。

为了增加挑战性和趣味性,我们还可以专门搜索某些特定类型的管理后台,例如棋牌管理系统,这些后台经常容易出现弱口令。我们可以尝试以下命令:

shodan search --fields ip_str,port --limit 1 http.title:"棋牌管理后台"

此外,另一种重要的搜索方法是查找标题中包含“password”的页面。这些页面可能泄露敏感信息,例如用户凭证或管理入口,具有极大的风险:

shodan search --fields ip_str,port --limit 1 http.title:password

结语

通过本文,我们探讨了如何利用Shodan搜索特定漏洞,尤其是未授权访问的风险,帮助我们快速定位脆弱资产。记住,思路决定出路,真正重要的并不是手中的工具,而是运用这些工具的人的智慧和策略。

最后,再次感谢您阅读本篇文章。如果您对此内容有任何疑问或建议,欢迎在评论区与我交流!您的点赞和分享将是我继续创作的动力。

相关文章:

玩转Shodan:深度挖掘特定漏洞与脆弱资产的实战技巧

内容预览 ≧∀≦ゞ Shodan进阶使用之发现并解锁隐藏的脆弱资产声明导语VNC未授权访问查询被黑的网站查询思科未授权设备查询MongoDB未授权访问搜索后台管理页面结语 Shodan进阶使用之发现并解锁隐藏的脆弱资产 声明 笔记内容参考了B站UP主泷羽sec的学习视频,如有侵…...

Java程序设计:spring boot(8)——API ⽂档构建⼯具 - Swagger2

目录 1 环境整合配置 2 Swagger2 常⽤注解说明 2.1 Api 2.2 ApiOperation 2.3 ApiImplicitParams 2.4 ApiResponses 2.5 ApiModel 3 用户模块注解配置 3.1 Controller 使用注解 3.2 JavaBean 使用注解 4 Swagger2 接⼝⽂档访问 由于 Spring Boot 能够快速开发、便捷…...

【Python】if选择判断结构详解:逻辑分支与条件判断

目录 🍔 if选择判断结构作用 1.1 if选择判断结构的基本语法 1.2 if选择结构案例 1.3 if...else...结构 1.4 if...elif...else多条件判断结构 1.5 if嵌套结构 🍔 综合案例:石头剪刀布 2.1 需求分析 2.2 代码实现 2.3 随机出拳 &…...

邮件系统SSL加密传输,保护你的电子邮件免受网络威胁

在互联网的浪潮中,企业数字化转型的步伐不断加快。企业邮箱作为数字化应用的重要组成部分,已成为员工沟通、协同工作和企业管理的关键工具。但是在公共网络安全性普遍较弱的背景下,黑客容易侵入企业网络,监控流量,截获…...

)

Redis_写时复制(cow)

Redis会根据配置,每隔一段时间中对Redis服务中当下的数据集进行快照。配置自动生成rdb文件,后台使用的是bgsave方式。 save 60 1000 //关闭RDB只需要将所有的save保存策略注释掉即可Redis借助操作系统提供的写时复制技术(Copy-On-Write, COW…...

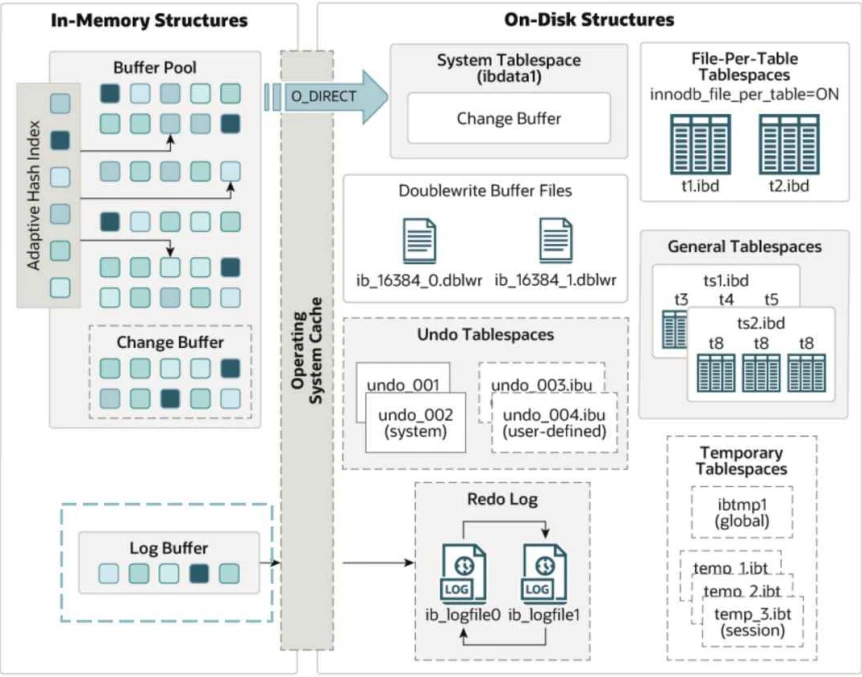

【mysql进阶】4-5. InnoDB 内存结构

InnoDB 内存结构 1 InnoDB存储引擎中内存结构的主要组成部分有哪些? 🔍 分析过程 从官⽹给出的InnoDB架构图中可以找到答案 InnoDB存储引擎架构链接:https://dev.mysql.com/doc/refman/8.0/en/innodb-architecture.html ✅ 解答问题 InnoD…...

从零入门扣子Bot开发

从零入门扣子Bot开发 工作流简单介绍问题思考工作流实例 图像流简单介绍瘦脸图像流的设计创建图像流设计流程 总结参考链接 工作流简单介绍 工作流起源于生产组织和办公自动化领域,是指在计算机应用环境下,对业务过程的部分或整体进行自动化处理。它通过…...

中药是怎么计价的 复制药方文本划价系统操作教程

一、概述 【软件资源文件下载可以点文章最后卡片】 通过复制药方文本,快速划价并计算出总金额。 可以保存记录,如日期,客户名称,药方名称,金额等,便于查询统计或导出表格。 中药划价系统怎么收费 中药是…...

怎么做网站?

现代网站建设涵盖了多个方面,远不仅仅是简单的网站制作。如果您有兴趣创建网站或者想了解如何建立一个成功的网站,那么您需要了解众多与之相关的关键要素。本文将为您详细介绍这些要素。 选域名:域名是您网站的标识,因此选择一个…...

Centos Stream 9部署Zabbix7.0LTS

目录 1. 系统环境1.1 编辑配置文件/etc/yum.repos.d/epel.repo1.2 安装Zabbix存储库1.3 安装Zabbix server,Web前端,agent 2. MySQL/MariaDB 数据库2.1安装和配置 MySQL/MariaDB 数据库2.2 创建初始数据库2.3 导入初始架构和数据,系统将提示您…...

深入理解Allan方差:用体重数据分析误差的时间尺度与稳定性

文章目录 1. 什么是Allan方差?Allan方差的特点 2. Allan方差与传统方差的区别3. 用体重数据举例分析波动性场景A:体重变化较平稳场景B:体重变化波动较大 4. Allan方差的计算公式与详细步骤5. 不同时间块长度下的Allan方差计算场景A的Allan方差…...

Elasticsearch 解析:倒排索引机制/字段类型/语法/常见问题

Elasticsearch 是一个分布式的开源搜索引擎,广泛用于全文搜索、分析和数据存储。它基于 Apache Lucene 构建,支持 RESTful 风格的 API,使得开发者能够高效地存储和检索数据。本文将详细讲解 Elasticsearch 的基本原理,特别是其倒排…...

数字后端零基础入门系列 | Innovus零基础LAB学习Day5

###Module 12 RC参数提取和时序分析 数字后端零基础入门系列 | Innovus零基础LAB学习Day4 数字后端零基础入门系列 | Innovus零基础LAB学习Day3 数字后端零基础入门系列 | Innovus零基础LAB学习Day2 数字后端零基础入门系列 | Innovus零基础LAB学习Day1 ###LAB12-1 这个章节…...

Redis 内存回收策略小结

Redis 内存回收策略 及时回收内存中不需要的数据,能有效地保持性能和防止内存溢出。Redis内存回收主要有两种场景 删除过期的键值对内存使用达到maxmemory时触发回收策略 删除过期的键值对 惰性删除: 在查询时如果发现 该键值对已经过期则执行删除操作…...

React常用前端框架合集

React 是 Facebook 开发的一款用于构建用户界面的 JavaScript 库。由于其高效、灵活的特性,React 成为了目前最流行的前端框架之一。为了帮助开发者更好地利用 React 构建应用,市场上涌现了许多优秀的辅助工具和框架。本文将详细介绍几个常用的 React 前…...

python对文件的读写操作

任务:读取文件夹下的批量txt数据,并将其写入到对应的word文档中。 txt文件中包含:编号、报告内容和表格数据。写入到word当中:编号、报告内容、表格数据、人格雷达图以及对应的详细说明(详细说明是根据表格中的标识那一列中的加号…...

)

Redis工具类(解决缓存穿透、缓存击穿)

文章目录 前言IBloomFilterObjectMapUtilsCacheClient使用示例具体业务的布隆过滤器控制层服务层 前言 该工具类包含以下功能: 1.将任意对象存储在 hash 类型的 key 中,并可以设置 TTL 2.将任意对象存储在 hash 类型的 key 中,并且可以设置…...

Air780E量产binpkg文件的获取方法

Air780E量产binpkg文件如何获取呢?操作方法如下。 一、背景 最近luatos开发客户增多,客户在量产烧录的时候需要binpkg文件,但是有些客户不知道binpkg文件是什么,在哪里获取,是否可以用soc文件提取出来,使…...

C++STL之stack

1.stack的使用 函数说明 接口说明 stack() 构造空的栈 empty() 检测 stack 是否为空 size() 返回 stack 中元素的个数 top() 返回栈顶元素的引用 push() 将元素 val 压入 stack 中 pop() 将 stack 中尾部的元素弹出 2.stack的模拟实现 #include<vector> namespace abc { …...

git的学习之远程进行操作

1.代码托管GitHub:充当中央服务器仓库的角色 2.git远程进行操作 3.配置本地服务器的公钥 4.推送 5.git远程操作 pull .gitignore 6.给命令配置别名 git config --global alias.st status 7.标签管理 git tag -a [name] -m "XXX" [commit_id] 操作标签…...

电商选品神器:Open Claw + 淘宝 API,一键实现商品监控与智能选品

在电商运营、跨境铺货、店铺竞品分析场景中,实时获取淘宝商品数据、自动监控价格 / 销量 / 库存变化是提升选品效率的核心环节。传统手动查品耗时费力,借助 Open Claw 搭配淘宝专业 API,无需爬虫、绕过风控,就能快速搭建稳定的商品…...

终极指南:如何用免费3D模型库打造你的Cherry MX个性化键帽

终极指南:如何用免费3D模型库打造你的Cherry MX个性化键帽 【免费下载链接】cherry-mx-keycaps 3D models of Chery MX keycaps 项目地址: https://gitcode.com/gh_mirrors/ch/cherry-mx-keycaps 想为你的机械键盘打造一套独一无二的键帽吗?Cherr…...

构建自动化编译系统:Makefile递归遍历与智能目录生成实践

1. 为什么需要自动化编译系统 如果你曾经维护过一个包含几十个源文件的中大型C/C项目,肯定经历过这样的痛苦:每次新增一个源文件,都要手动修改Makefile;项目结构调整时,编译规则需要全部重写;不同模块之间的…...

5分钟终极指南:用Nexus Mods App告别模组管理噩梦

5分钟终极指南:用Nexus Mods App告别模组管理噩梦 【免费下载链接】NexusMods.App Home of the development of the Nexus Mods App 项目地址: https://gitcode.com/gh_mirrors/ne/NexusMods.App 还在为游戏模组冲突、依赖缺失而烦恼吗?Nexus Mod…...

定制软件开发公司实施方

定制软件开发,为何80%的企业选错实施方?这3个坑你踩过吗?“我们项目预算超了50%,还没上线……”“系统动不动就卡死,用户天天投诉,售后根本找不到人!”“当时说好的功能,现在告诉我实…...

羽毛球每天必练的基本功:拉吊四方球战术、吊杀结合战术

文章目录 引言 I 羽毛球每天必练的基本功 1. 握拍练习 2. 挥拍动作 3. 步法训练 4. 球感练习 5. 发力技巧 II 发力 正确发力 握拍 反手发力 III 羽毛球单打战术 拉吊四方球战术 直线变斜线战术 重复落点战术 吊杀结合战术 追身球压制战术 防守反击战术 引言 打球前必须热身(活…...

网页布局基石----盒子模型

目录 一:盒模型的构成 二:盒模型的核心属性 三:标准盒子模型代码实例 CSS控制网页样式是通过盒子模型去实现的,日常中我们所看到的网页上所以标签都可以视为一个盒子。所以网页都是放在盒子里面的。因此,我们首先要…...

RESTful API最佳实践:构建优雅的接口设计

RESTful API最佳实践:构建优雅的接口设计 前言 大家好,我是cannonmonster01!今天我们来聊聊RESTful API的最佳实践。 想象一下,你去一家餐厅吃饭。如果菜单混乱不堪,菜名不知所云,服务员态度恶劣&#x…...

示波器平均值功能实战:从噪声中精准提取电机故障信号

1. 项目概述:用示波器诊断模型火车电机故障作为一名在电子工程领域摸爬滚打了十几年的老工程师,我手边最离不开的工具,除了万用表,就是示波器。很多人觉得示波器是研发实验室里的高端设备,离日常维修很远,但…...

)

别再复制粘贴了!手把手教你为51单片机LCD12864制作自定义中文字库(Keil C51环境)

从零构建51单片机LCD12864自定义中文字库的完整实战指南 在嵌入式显示领域,标准字库往往无法满足个性化需求。当我们需要在LCD12864屏幕上显示特殊符号、品牌LOGO或艺术字体时,自定义字库技术就成为关键突破点。本文将彻底解析从字模提取到ROM优化的全流…...