.bixi勒索病毒来袭:如何防止文件加密与数据丢失?

导言

在网络威胁剧烈的今天,勒索病毒已成为企业和个人面临的重大安全挑战,其中虫洞勒索病毒习得高强度的加密手段和急剧传播的特性引起关注。一旦感染,就会加密关键数据并索要赎金,导致数据无法访问并带来巨大的财务损失。更为严重的是,.虫洞勒索病毒通常会删除备份和系统还原点,加大进一步的恢复难度。为了减少风险感染并采取可能的应对措施攻击,本文将深入解析蠕虫勒索病毒的工作原理、常见的传播方式及其带来的有效灭绝,同时提供防护与恢复建议,为用户提供帮助

了解 .bixi 勒索病毒及其威胁

.bixi勒索病毒是Stop/Djvu病毒家族中的一种新型勒索软件,具有极强的破坏力。它通常通过伪装成正常的附件、破解软件或网络广告渗透到计算机系统。一旦系统被感染,.bixi病毒会加密几乎所有用户的文件,附上“.bixi”后缀,并留下勒索信息,要求支付赎金来获取解密密钥。对于个人和企业而言,这种威胁意味着数据的直接损失,并带来了昂贵的恢复成本和时间损耗。

如何恢复被 .bixi 勒索病毒加密的文件

在遇到 .bixi 勒索病毒攻击后,可以尝试以下方法来尽可能恢复文件:

-

从备份中恢复文件:最安全且有效的方法是从外部备份中恢复文件。无论是云备份、外部硬盘,还是网络存储设备,这些都可以帮助用户在感染后直接还原数据。

-

借助专业数据恢复工具:如果没有备份,可尝试使用专业的数据恢复工具来扫描被删除或部分残留的文件。虽然恢复效果不如直接备份可靠,但仍有机会找回部分未被完全加密的文件。

-

使用解密工具:目前像Emsisoft等安全厂商提供一些免费的解密工具,能够解密部分使用在线密钥加密的Stop/Djvu病毒文件。但不幸的是,解密成功率较低,因为.bixi勒索病毒往往使用不同密钥加密每个感染的系统。

-

不推荐支付赎金:支付赎金并不保证数据会被恢复,且一旦支付,将进一步刺激攻击者的犯罪行为,并可能遭遇多次敲诈。

被.bixi勒索病毒加密后的数据恢复案例:

如何有效预防 .bixi 勒索病毒

防患于未然是对抗勒索病毒最有效的方法,以下措施可以帮助你减少被感染的风险:

-

定期备份数据,养成良好的备份习惯:定期将重要文件备份到安全的云端或离线设备。最理想的方案是创建多层备份,这样即便其中一个受感染,也能从另一份备份中恢复数据。

-

使用强力杀毒和防火墙工具:安装并更新可靠的安全软件可以有效地识别和拦截潜在的勒索病毒,尤其是启用实时监控功能。一个强大的防火墙也能在勒索病毒试图侵入系统时及时预警。

-

注意网络安全习惯:不要轻易点击陌生的邮件附件或可疑链接,特别是对于免费软件或破解工具。这些往往是恶意程序的载体,在不经意间将病毒带入系统。

-

保持系统和应用程序的更新:勒索病毒通常利用系统和软件的安全漏洞传播,定期更新和修补这些漏洞是防止勒索病毒入侵的重要手段。

-

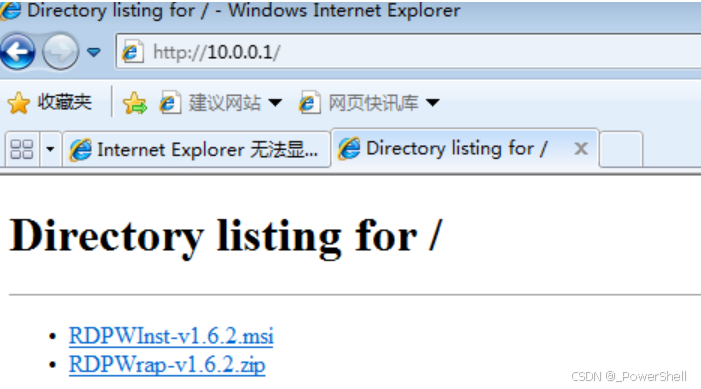

限制远程访问 (RDP):如果不需要远程访问功能,可以禁用RDP,或设置强密码来增加系统的安全性。网络安全漏洞是勒索病毒的主要传播途径之一,而RDP的开放无疑是高危暴露。

结语

面对如 .bixi 勒索病毒这样的威胁,未雨绸缪才是上策。勒索病毒利用的是数据丢失的痛点,令人们为解密付出高昂的代价。然而,通过科学备份、良好的网络安全习惯以及有效的防护措施,可以极大地降低风险。未来的网络环境中,安全意识和防护能力才是最好的抗毒“解药”。

以下是2024常见传播的勒索病毒,表明勒索病毒正在呈现多样化以及变种迅速地态势发展。

后缀rmallox勒索病毒,.bixi勒索病毒,.baxia勒索病毒,.lcrypt勒索病毒,.wstop勒索病毒,.defg勒索病毒,.DevicData勒索病毒,lockbit3.0勒索病毒,.[[dataserver@airmail.cc]].wstop勒索病毒,[[Fat32@airmail]].wstop勒索病毒,[[BaseData@airmail]].wstop勒索病毒,[[BitCloud@cock.li]].wstop勒索病毒,.locked勒索病毒,[datastore@cyberfear.com].mkp勒索病毒,mkp勒索病毒,[tsai.shen@mailfence.com].mkp勒索病毒,[sspdlk00036@cock.li].mkp勒索病毒,.Wormhole勒索病毒,.secret勒索病毒,.[support2022@cock.li].colony96勒索病毒,.[RestoreBackup@cock.li].SRC勒索病毒,.[chewbacca@cock.li].SRC勒索病毒,.SRC勒索病毒,.kat6.l6st6r勒索病毒,.babyk勒索病毒,.moneyistime勒索病毒,.888勒索病毒等。

这些勒索病毒往往攻击入侵的目标基本是Windows系统的服务器,包括一些市面上常见的业务应用软件,例如:金蝶软件数据库,用友软件数据库,管家婆软件数据库,速达软件数据库,科脉软件数据库,海典软件数据库,思迅软件数据库,OA软件数据库,ERP软件数据库,自建网站的数据库、易宝软件数据库等,均是其攻击加密的常见目标文件,所以有以上这些业务应用软件的服务器更应该注意做好服务器安全加固及数据备份工作。

如需了解更多关于勒索病毒最新发展态势或需要获取相关帮助,您可关注“91数据恢复”。

相关文章:

.bixi勒索病毒来袭:如何防止文件加密与数据丢失?

导言 在网络威胁剧烈的今天,勒索病毒已成为企业和个人面临的重大安全挑战,其中虫洞勒索病毒习得高强度的加密手段和急剧传播的特性引起关注。一旦感染,就会加密关键数据并索要赎金,导致数据无法访问并带来巨大的财务损失。更为严…...

MySQL安装配置教程

以下是 MySQL 在 Windows 系统下的安装配置教程: 1. 下载 MySQL 访问 MySQL 官方网站(https://dev.mysql.com/downloads/mysql/),根据您的操作系统版本(32 位或 64 位)选择合适的 MySQL 安装包。一般建议下载社区版(Community Server),它是免费且功能丰富的版本。2. …...

Pandas进行数据查看与检查

在数据分析的工作流中,数据的初步查看与检查是非常重要的步骤。通过这一步,可以快速了解数据的结构、属性以及一些关键的统计信息,确保数据符合预期,或者发现数据中的潜在问题。 借助 pandas 库中的常用方法,如 DataFrame.head()、DataFrame.tail()、DataFrame.info() 和…...

MySQL中between and的基本用法、范围查询

文章目录 一、between and语法二、使用示例2.1、between and数值查询2.2、between and时间范围查询2.3、not between and示例 BETWEEN AND操作符可以用于数值、日期等类型的字段,包括边界值。 一、between and语法 MySQL中的BETWEEN AND操作符用于在两个值之间选择…...

[ 问题解决篇 ] 解决远程桌面安全登录框的问题

🍬 博主介绍 👨🎓 博主介绍:大家好,我是 _PowerShell ,很高兴认识大家~ ✨主攻领域:【渗透领域】【数据通信】 【通讯安全】 【web安全】【面试分析】 🎉点赞➕评论➕收藏 养成习…...

ctfshow——web(总结持续更新)

文章目录 1、基础知识部分2、php伪协议2.1 php://input协议2.2 data://text/plain协议 3、webshell连接工具3.1 蚁剑连接一句话木马 4、各个web中间件重要文件路径4.1 Nginx 5、sqlmap使用6、php特性6.1 md5加密漏洞 7、TOP 10漏洞7.1 SQL注入 1、基础知识部分 识别base64编码…...

selinux介绍和Linux中的防火墙

selinux 1、selinux的说明 2、selinux的工作原理 3、selinux的启动、关闭与查看 防火墙 1、什么是防火墙 2、iptables (1)iptables介绍 参数说明 3、firewalld firewalld-cmd的参数说明...

Jenkins面试整理-如何配置 Jenkins Pipeline?

在 Jenkins 中配置 Pipeline 是将构建、测试、部署等流程自动化的重要方式。Pipeline 可以通过一个名为 Jenkinsfile 的文件配置,它允许你使用脚本定义流水线。下面是如何在 Jenkins 中配置 Pipeline 的详细步骤。 步骤 1: 准备 Jenkinsfile Jenkinsfile 是 Jenkins Pipeline …...

Java每日刷题之二分算法

34. 在排序数组中查找元素的第一个和最后一个位置 - 力扣(LeetCode) 转化 通过题目时间复杂度为O(logN),我们就可以联想到二分算法,但是我们前面学到的算法,是查找出,有序数组里的值,并不是求其中的范围&a…...

【mod分享】极品飞车9仿虚幻引擎模组,支持光追,高清纹理材质,体验一会虚幻引擎风格的极品9

各位好,今天小编给大家带来一款新的高清重置MOD,本次高清重置的游戏叫《极品飞车9最高通缉》。 《极品飞车:最高通缉》作为一款2005年的游戏,《极品飞车:最高通缉》的画面效果还是可以的,效果全开之后很不…...

【启程Golang之旅】并发编程构建简易聊天系统

欢迎来到Golang的世界!在当今快节奏的软件开发领域,选择一种高效、简洁的编程语言至关重要。而在这方面,Golang(又称Go)无疑是一个备受瞩目的选择。在本文中,带领您探索Golang的世界,一步步地了…...

微信小程序的开发流程

微信小程序开发流程 1. 注册微信小程序账号 进入微信公众平台(mp.weixin.qq.com),选择小程序的账号类型按照流程进行注册。注意每个邮箱只能注册一个账号。 2. 下载开发工具 使用账号登录微信公众平台,在开发->开发设置-&g…...

十分钟快速让你搞懂 Vue3 和 React 的区别

前言 Vue 3和 React是市面上目前非常受欢迎的两个前端框架。它们都采用了组件化的开发模式,使得开发者可以将复杂的应用拆分为多个小组件进行开发,从而提高了代码的可维护性和重用性。然而,虽然Vue 3和React都拥有各自的优点,但它…...

头歌——机器学习(线性回归)

文章目录 线性回归简述答案 线性回归算法答案 线性回归实践 - 波斯顿房价预测LinearRegression代码 利用sklearn构建线性回归模型示例代码如下: 代码 线性回归简述 简单线性回归 在生活中,我们常常能碰到这么一种情况,一个变量会跟着另一个变…...

AI驱动无人驾驶:安全与效率能否兼得?

内容概要 如今,人工智能正以其神奇的魔力驱动着无人驾驶的浪潮,带来了无数令人兴奋的可能性。这一领域的最新动态显示,AI技术在车辆的决策过程和实时数据分析中发挥着重要作用,帮助车辆更聪明地应对复杂的交通环境。通过实时监测…...

使用Git LFS管理大型文件

💓 博客主页:瑕疵的CSDN主页 📝 Gitee主页:瑕疵的gitee主页 ⏩ 文章专栏:《热点资讯》 使用Git LFS管理大型文件 引言 Git LFS 简介 安装 Git LFS 安装 Git 安装 Git LFS 配置 Git LFS 初始化 Git 仓库 指定需要使用…...

OpenAI终于正式上线搜索功能,搜索行业要变天了?

OpenAI 的 AI 搜索功能也将引发一场激烈的竞争。 各大科技公司都不会坐视不理,他们必然会纷纷加大对 AI 搜索技术的研发投入,试图在这个新兴的领域分一杯羹。这就像是一场没有硝烟的战争,各方势力都在暗中较劲,谁能笑到最后&…...

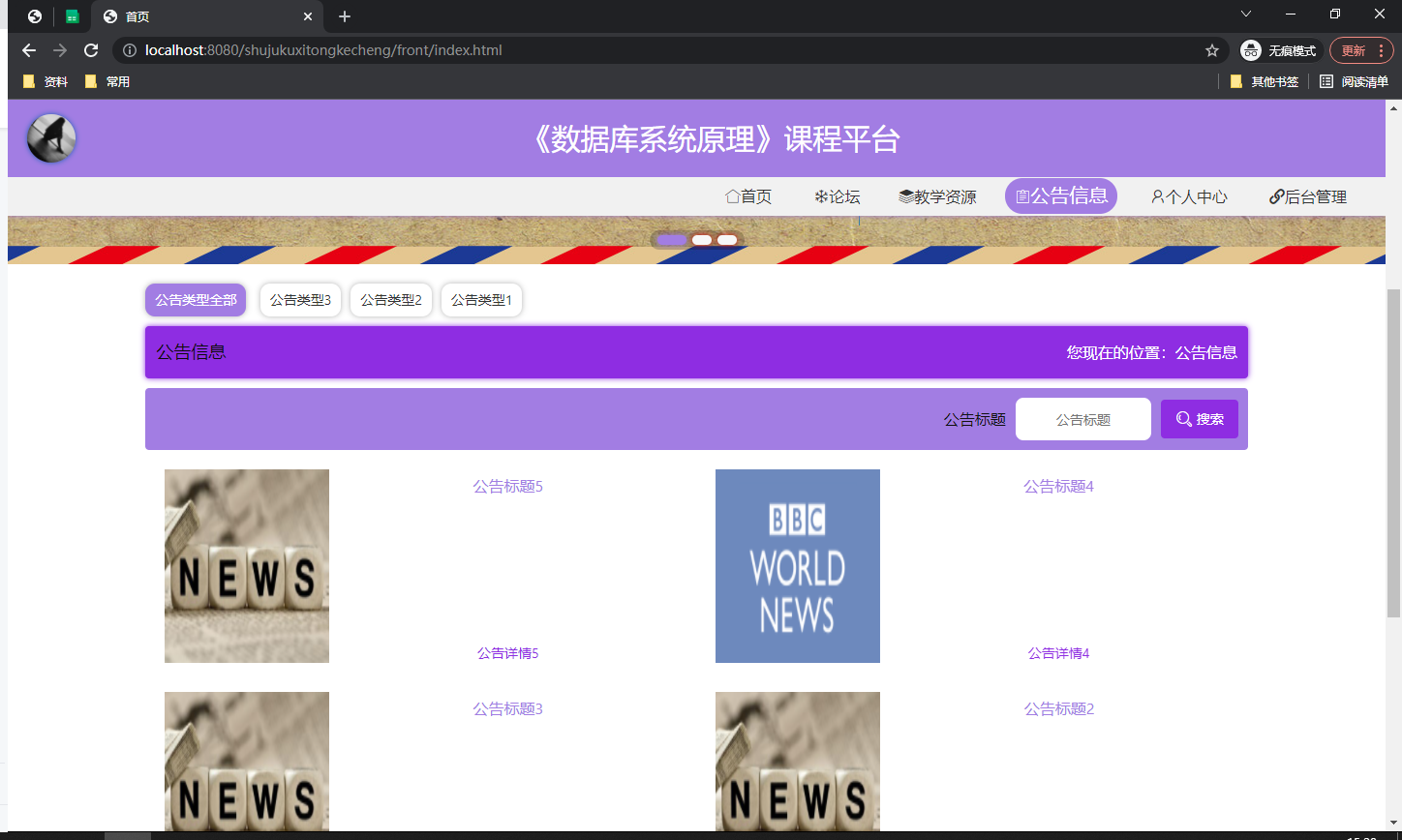

ssm《数据库系统原理》课程平台的设计与实现+vue

系统包含:源码论文 所用技术:SpringBootVueSSMMybatisMysql 免费提供给大家参考或者学习,获取源码看文章最下面 需要定制看文章最下面 目 录 目 录 I 摘 要 III ABSTRACT IV 1 绪论 1 1.1 课题背景 1 1.2 研究现状 1 1.3 研究内容…...

Java SpringBoot调用大模型AI构建AI应用

本文是一个用springboot 结合spring mvc 和spring ai alibaba 调用国产大模型通义千问的具体例子,按照这个做能够快速的搞定Java应用的调用。 然后就可以把这类应用泛化到所有的涉及到非结构化数据结构化的场景中。 Spring AI:简化Java中大模型调用的框…...

MySQL【二】

查询列 SELECT [ALL | DISTINCT ] * | 列名1[,……列名n] FROM 表名; 查询所有选课学生的学号,结果去除重复值 select distinct sno from sc; 选择行 查询满足条件的数据集 SELECT 字段列表 FROM 表名 WHERE 查询条件 查询不属于数学系或外国语系的学生全部信息 …...

自建轻量级Docker镜像中心:聚合管理与加速部署实践

1. 项目概述:一个面向容器化开发者的中心化镜像仓库最近在和一些做容器化开发的朋友交流时,大家普遍提到一个痛点:随着团队项目增多,Docker镜像的管理变得越来越零散。有的镜像放在Docker Hub,有的放在阿里云镜像服务&…...

AI原生代码库OpenCode:从代码生成到项目级协同的开发新范式

1. 项目概述:一个面向开发者的AI原生代码库最近在GitHub上看到一个挺有意思的项目,叫opencode-ai/opencode。光看名字,你可能会觉得这又是一个“AI写代码”的工具,或者是一个AI模型的代码仓库。但如果你点进去仔细研究一下&#x…...

机械臂时间冲击最优轨迹规划【附代码】

✨ 长期致力于串联机械臂、时间-冲击最优、轨迹规划、多目标粒子群算法、非支配排序遗传算法研究工作,擅长数据搜集与处理、建模仿真、程序编写、仿真设计。 ✅ 专业定制毕设、代码 ✅ 如需沟通交流,点击《获取方式》 (1)构建基于…...

基于MCP协议构建个人AI工作流:模块化套件配置与隐私优先实践

1. 项目概述:一个为个人工作流注入AI智能的MCP套件 最近在折腾AI Agent和自动化工作流的朋友,应该都绕不开一个词: MCP 。全称是Model Context Protocol,你可以把它理解成AI模型(比如Claude、ChatGPT)和外…...

终极指南:如何用wxhelper实现PC微信自动化与消息管理

终极指南:如何用wxhelper实现PC微信自动化与消息管理 【免费下载链接】wxhelper Hook WeChat / 微信逆向 项目地址: https://gitcode.com/gh_mirrors/wx/wxhelper wxhelper是一款强大的PC端微信逆向工程工具,通过DLL注入技术为开发者提供完整的微…...

【Midjourney极简艺术风格终极指南】:20年视觉设计专家亲授3大构图法则、5类禁用提示词与1套可复用Prompt模板

更多请点击: https://intelliparadigm.com 第一章:极简艺术风格的本质与Midjourney适配原理 极简艺术风格并非简单地“减少元素”,而是通过精准的留白、克制的色彩、几何化的形态与高度凝练的视觉语法,实现信息密度与情绪张力的平…...

AI应用开发实战:从RAG系统到多模型API调用的开源项目解析

1. 项目概述:一个AI项目的开源实践最近在GitHub上看到一个名为“hferello/ai”的项目,这个标题非常简洁,甚至可以说有些“神秘”。乍一看,它可能是一个关于人工智能的通用仓库,但点进去之后,你会发现它远不…...

如何用FanControl快速解决电脑风扇噪音问题:完整免费指南

如何用FanControl快速解决电脑风扇噪音问题:完整免费指南 【免费下载链接】FanControl.Releases This is the release repository for Fan Control, a highly customizable fan controlling software for Windows. 项目地址: https://gitcode.com/GitHub_Trending…...

影刀RPA跨境店群运营架构:多账号环境隔离与 Python 高并发调度系统实战

关于我一个曾经死磕底层算法、痴迷于压榨软硬件性能、满脑子分布式高可用架构的资深开发者,最后跑去给跨境工作室的“Boss”写店群底层自动化调度系统这件事。 很多以前在技术圈里混的同行,或者是看着我一路从 ImageTransPro 图像处理软件 1.0 重构做到…...

从零搭建ROS2与Web实时数据交互系统

1. 为什么需要ROS2与Web实时交互? 在机器人开发或IoT项目中,我们经常需要通过网页远程监控设备状态或发送控制指令。想象一下这样的场景:你正在调试一个自动巡逻的机器人,但总不能一直盯着终端看日志吧?这时候如果有个…...