JWT深度解析:Java Web中的安全传输与身份验证

标题:JWT深度解析:Java Web中的安全传输与身份验证

引言

JSON Web Token(JWT)是一种轻量级的身份验证和授权标准,它允许在各方之间安全地传输信息。在Java Web开发中,JWT因其无状态、可扩展性和跨域支持而变得尤为重要。本文将详细解释JWT的基本概念、结构、以及在Java Web中的应用和代码示例。

1. JWT的基本概念

JWT是一种紧凑的、URL安全的令牌,用于在各方之间安全地传输信息。它通常用于在网络应用环境间传递声明,如用户身份验证信息等。JWT的结构允许其轻松地在不同的系统之间传输,并且能被携带在URL的参数中,同时也支持在POST请求体中作为表单数据发送。

2. JWT的结构

JWT由三个部分组成,使用点号(.)分隔:Header(头部)、Payload(负载)和Signature(签名)。

- Header:通常包含令牌的类型(JWT)和签名算法,如HMAC SHA-256。

- Payload:包含用户信息或声明(Claims),比如用户ID、用户名等。

- Signature:确保令牌未被篡改,通过对Header和Payload进行编码后,结合一个密钥和指定的算法生成。

3. JWT在Java Web中的应用

在Java Web应用中,JWT常用于用户身份验证和信息交换。以下是JWT在Java Web中的一些应用场景:

- 用户身份认证:用户登录成功后,服务器生成一个JWT并返回给客户端。客户端随后每次请求时都携带该JWT,服务器通过验证JWT来确认用户身份。

- 单点登录(SSO):JWT可以用于实现SSO,让用户一次登录就可以访问多个相关应用程序。

- API身份验证:JWT可以用于保护API端点,确保只有经过身份验证的用户可以访问受保护的资源。

4. JWT的代码示例

以下是使用Java生成和解析JWT的代码示例,使用了java-jwt库。

生成JWT

import com.auth0.jwt.JWT;

import com.auth0.jwt.algorithms.Algorithm;

import java.util.Date;public class JwtDemo {public static void main(String[] args) {Algorithm algorithm = Algorithm.HMAC256("secret"); // 使用HMAC256算法String token = JWT.create().withIssuer("auth0") // 签发者.withSubject("1234567890") // 用户ID.withClaim("name", "John Doe") // 自定义字段.withClaim("admin", true) // 自定义字段.withIssuedAt(new Date()) // 签发时间.withExpiresAt(new Date(System.currentTimeMillis() + 3600 * 1000)) // 过期时间.sign(algorithm); // 使用指定算法进行签名System.out.println("Generated JWT: " + token);}

}

这段代码生成了一个包含用户信息和过期时间的JWT。

解析JWT

import com.auth0.jwt.JWT;

import com.auth0.jwt.algorithms.Algorithm;

import com.auth0.jwt.interfaces.DecodedJWT;

import com.auth0.jwt.JWTVerifier;public class JwtParser {public static void main(String[] args) {String token = "your.jwt.token.here"; // 待解析的JWTAlgorithm algorithm = Algorithm.HMAC256("secret"); // 使用同一密钥JWTVerifier verifier = JWT.require(algorithm).withIssuer("auth0").build(); // 构建JWT验证器DecodedJWT jwt = verifier.verify(token); // 验证并解析JWTSystem.out.println("Subject: " + jwt.getSubject());System.out.println("Name: " + jwt.getClaim("name").asString());System.out.println("Admin: " + jwt.getClaim("admin").asBoolean());}

}

这段代码验证并解析了JWT,提取了其中的声明信息。

结论

JWT作为一种安全传输信息和身份验证的解决方案,在Java Web开发中扮演着重要角色。它通过紧凑、自包含的方式传输用户信息,同时支持无状态和跨域认证,使得JWT成为现代Web应用中不可或缺的一部分。希望本文提供的信息能帮助你更好地理解和应用JWT。

相关文章:

JWT深度解析:Java Web中的安全传输与身份验证

标题:JWT深度解析:Java Web中的安全传输与身份验证 引言 JSON Web Token(JWT)是一种轻量级的身份验证和授权标准,它允许在各方之间安全地传输信息。在Java Web开发中,JWT因其无状态、可扩展性和跨域支持而…...

使用Java爬虫获取商品订单详情:从API到数据存储

在电子商务日益发展的今天,获取商品订单详情成为了许多开发者和数据分析师的需求。无论是为了分析用户行为,还是为了优化库存管理,订单数据的获取都是至关重要的。本文将详细介绍如何使用Java编写爬虫,通过API获取商品订单详情&am…...

Mybatis中批量插入foreach优化

数据库批量入库方常见方式:Java中foreach和xml中使用foreach 两者的区别: 通过Java的foreach循环批量插入: 当我们在Java通过foreach循环插入的时候,是一条一条sql执行然后将事物统一交给spring的事物来管理(Transa…...

Word VBA如何间隔选中多个(非连续)段落

实例需求:Word文档中的有多个段落,段落总数量不确定,现在需要先选中所有基数段落,即:段落1,段落3 … ,然后一次性设置粗体格式。 也许有的读者会认为这个无厘头的需求,循环遍历遍历文…...

Linux系统常用操作与命令指南

一、快捷分类 1、移动光标 h, j, k, l 左, 下, 上, 右 Ctrl-F:下翻一页 Ctrl-B:上翻一页 Ctrl-U:上翻半页 Ctrl-d:下翻半页 0:跳至行首,不管有无缩进,就是跳到第0个字…...

StructuredStreaming (一)

一、sparkStreaming的不足 1.基于微批,延迟高不能做到真正的实时 2.DStream基于RDD,不直接支持SQL 3.流批处理的API应用层不统一,(流用的DStream-底层是RDD,批用的DF/DS/RDD) 4.不支持EventTime事件时间(一般流处理都会有两个时间:事件发生的事件&am…...

由播客转向个人定制的音频频道(1)平台搭建

项目的背景 最近开始听喜马拉雅播客的内容,但是发现许多不方便的地方。 休息的时候收听喜马拉雅,但是还需要不断地选择喜马拉雅的内容,比较麻烦,而且黑灯操作反而伤眼睛。 喜马拉雅为代表的播客平台都是VOD 形式的࿰…...

[自然语言处理] [AI]深入理解语言与情感分类:从基础到深度学习的进展

语言是人类智能的核心组成部分,具有极高的复杂性和多样性。理解语言,尤其是语言中的隐含部分,向来是人工智能研究的一个巨大挑战。图灵测试本身便是一场关于语言生成与理解的比赛,旨在检验机器是否能够模拟人类的语言能力。随着深度学习的飞速发展,语音识别、情感分析等自…...

【GPTs】Gif-PT:DALL·E制作创意动图与精灵动画

博客主页: [小ᶻZ࿆] 本文专栏: AIGC | GPTs应用实例 文章目录 💯GPTs指令💯前言💯Gif-PT主要功能适用场景优点缺点 💯小结 💯GPTs指令 中文翻译: 使用Dalle生成用户请求的精灵图动画&#…...

云原生周刊:Istio 1.24.0 正式发布

云原生周刊:Istio 1.24.0 正式发布 开源项目推荐 Kopf Kopf 是一个简洁高效的 Python 框架,只需几行代码即可编写 Kubernetes Operator。Kubernetes(K8s)作为强大的容器编排系统,虽自带命令行工具(kubec…...

Linux设置jar包开机启动

操作系统环境:CentOS 7 【需要 root 权限,使用 root 用户进行操作 或 普通用户使用 sudo 进行操作】 一、系统服务的方式 原理:利用系统服务管理应用程序的生命周期, systemctl 为系统服务管理工具 systemctl start applicati…...

计算机视觉和机器人技术中的下一个标记预测与视频扩散相结合

一种新方法可以训练神经网络对损坏的数据进行分类,同时预测下一步操作。 它可以为机器人制定灵活的计划,生成高质量的视频,并帮助人工智能代理导航数字环境。 Diffusion Forcing 方法可以对嘈杂的数据进行分类,并可靠地预测任务的…...

C语言之简单的获取命令行参数和环境变量

C语言之简单的获取命令行参数和环境变量 本人的开发环境为WIN10操作系统用VMWARE虚拟的UBUNTU LINUX 18.04LTS!!! 所有代码的编辑、编译、运行都在虚拟机上操作,初学的朋友要注意这一点!!! 详细…...

STL之vecor的使用(超详解)

目录 1. C/C中的数组 1.1. C语言中的数组 1.2. C中的数组 2. vector的接口 2.1. vector的迭代器 2.2. vector的初始化与销毁 2.3. vector的容量操作 2.4. vector的访问操作 2.5. vector的修改操作 💓 博客主页:C-SDN花园GGbond ⏩ 文章专栏…...

SystemVerilog学习笔记(一):数据类型

在systemverilog中,主要包含以下数据类型: 4值类型2值类型数组字符串结构体和联合体枚举自定义类型 无符号数:无符号数的符号不使用任何标志,即无符号数只能存储正数。无符号二进制数的范围从 0 到 ((2^n) - 1),n 表…...

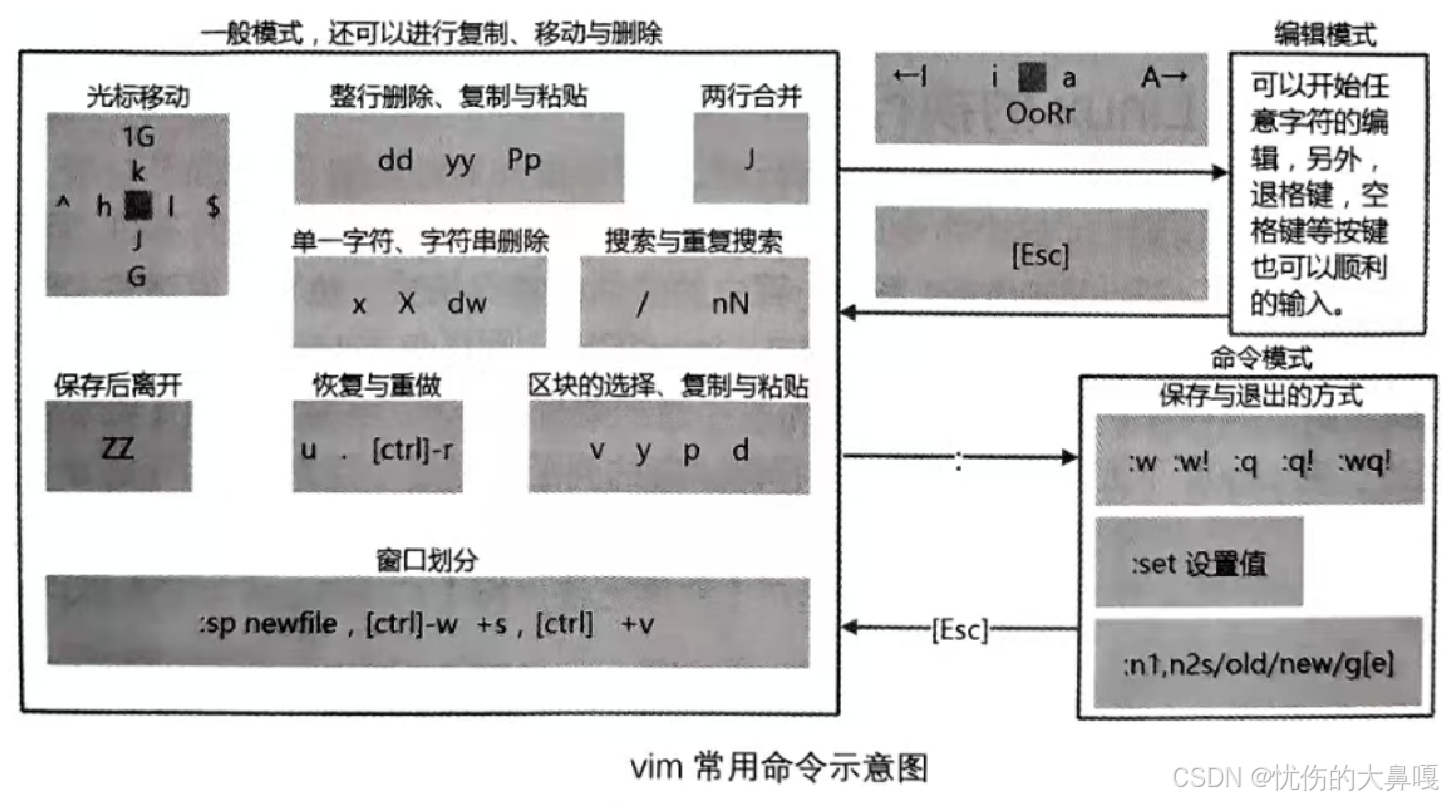

Linux软件包管理与Vim编辑器使用指南

目录 一、Linux软件包管理器yum 1.什么是软件包? 2.什么是软件包管理器? 3.查看软件包 4.安装软件 编辑 5.卸载软件 Linux开发工具: 二、Linux编辑器---vim 1.vim的基本概念 (1) 正常/普通模式(Normal mode࿰…...

每日一练 | 包过滤防火墙的工作原理

01 真题题目 包过滤防火墙对哪一层的数据报文进行检查? A. 应用层 B. 物理层 C. 网络层 D. 链路层 02 真题答案 C 03 答案解析 包过滤防火墙是一种基本的安全设备,它通过检查进出网络的数据包来决定是否允许该数据包通过。 这种类型的防火墙主要关注…...

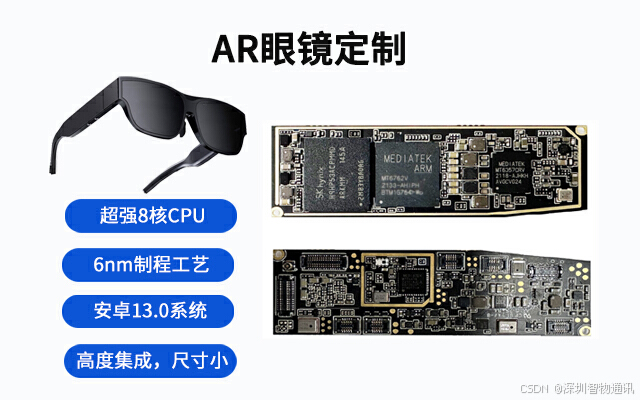

AR眼镜方案_AR智能眼镜阵列/衍射光波导显示方案

在当今AR智能眼镜的发展中,显示和光学组件成为了技术攻坚的主要领域。由于这些组件的高制造难度和成本,其光学显示模块在整个设备的成本中约占40%。 采用光波导技术的AR眼镜显示方案,核心结构通常由光机、波导和耦合器组成。光机内的微型显示…...

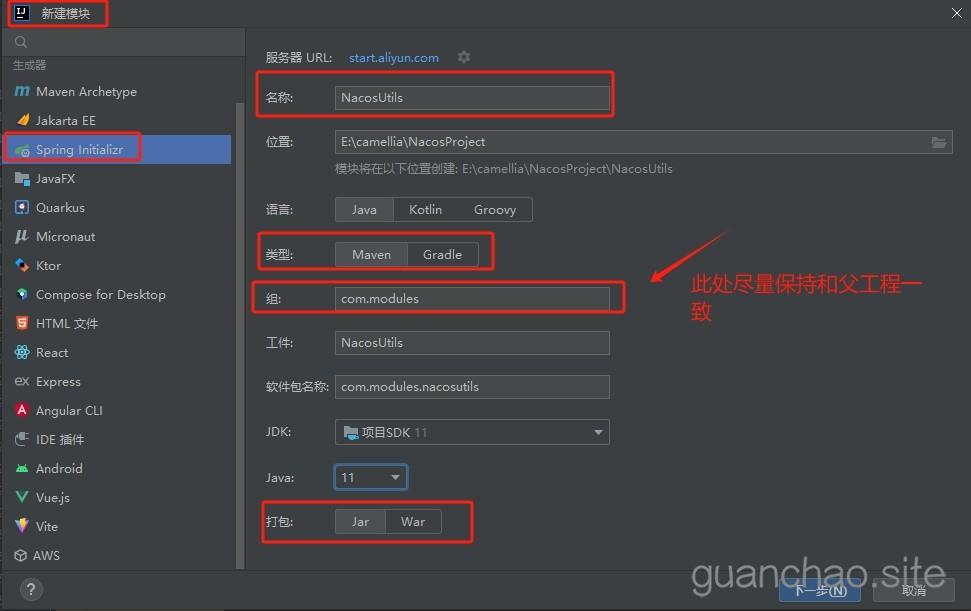

SpringBoot(十九)创建多模块Springboot项目(完整版)

之前我有记录过一次SpringBoot多模块项目的搭建,但是那一次只是做了一个小小的测试。只是把各模块联通之后就结束了。 最近要增加业务开发,要将目前的单模块项目改成多模块项目,我就参照了一下我上次搭建的流程,发现总是有报错。上次搭建的比较顺利,很多细枝末节也没有仔细…...

Navicat 17 功能简介 | 单元格编辑器

Navicat 17 功能简介 | 单元格编辑器 本期,我们一起了解 Navicat 17 出色的数据操作功能的单元格编辑器。单元格编辑器支持文本、十六进制、图像和网页四种格式的数据编辑,位于底部的编辑器窗格,为你编辑更大容量的数据信息提供足够的显示和操…...

3步高效转换:AEUX智能插件实现Figma到AE的无缝动画设计

3步高效转换:AEUX智能插件实现Figma到AE的无缝动画设计 【免费下载链接】AEUX Editable After Effects layers from Sketch artboards 项目地址: https://gitcode.com/gh_mirrors/ae/AEUX AEUX插件是一款革命性的设计转换工具,能够将Figma设计稿智…...

大模型面试100问:从Transformer到RAG,互联网大厂AI岗位必备!

本文主要针对想要或者正在从事大语言模型、知识库、搜索增强生成(RAG)的研发、产品和测试同学,在面试中会遇到什么样的问题? 以下主要来自于各位从事大模型研发、产品和测试的伙伴、朋友在面试互联网大厂、AI科技公司的相关AI岗位…...

前端工程化实战:代码规范、兼容性、调试与项目整合

前言学完 HTML 和 CSS 的核心知识后,如何写出规范、可维护、兼容性好的代码,并高效地调试和构建项目,是很多初学者的薄弱环节。本篇整合 代码书写规范、浏览器兼容性处理、Chrome DevTools 调试技巧、项目目录结构 以及 前端学习路径 等实用技…...

更全面的 Token 套餐来了:Agent Plan

作为一名 Token 消耗大户,各模型厂商和云厂商的套餐我基本都有入手:智谱、MiniMax、小米 Mimo,以及最早推出 Coding Plan 的火山引擎,这些都是我目前在订的。以前 Coding Plan 基本能够覆盖日常工作,但是随着越来越多场…...

Redis分布式锁进阶第六十一篇

一、本篇前置衔接 第九十二篇我们完成Redisson源码拆解、手写复刻、底层内核穿透,彻底明白分布式锁代码层、脚本层、线程层原理。到此为止,代码、源码、坑点、运维、监控、面试全部讲透。但很多开发最大的困惑依旧存在:不同体量公司为什么锁架…...

Codex+Coze自动化工作流实战

Codex(特指OpenAI的编程特化AI Agent)与Coze(扣子)平台的结合,能够实现从自然语言描述到可运行自动化流程的端到端生成。其核心在于利用Codex强大的代码理解和生成能力,来编写、调试并封装符合Coze平台规范…...

空洞骑士模组管理革命:Scarab如何让复杂变简单?

空洞骑士模组管理革命:Scarab如何让复杂变简单? 【免费下载链接】Scarab An installer for Hollow Knight mods written with Avalonia. 项目地址: https://gitcode.com/gh_mirrors/sc/Scarab 还在为空洞骑士模组安装而头疼吗?每次手动…...

基于RL78 MCU的低功耗声音采集系统设计与实现详解

1. 项目概述:一个基于RL78的低功耗声音采集系统最近在整理一个老项目的技术文档,正好翻出来一个挺有意思的案例:一个基于瑞萨RL78系列MCU的低功耗声音采集与显示系统。这个项目的核心目标很明确,就是实现一个能够长时间、稳定地采…...

超导量子计算中的三量子比特门技术解析

1. 超导量子计算中的三量子比特门技术概述在量子计算领域,实现高保真度的多量子比特门操作一直是核心挑战。超导量子处理器作为当前最有前景的量子计算平台之一,其性能很大程度上取决于量子门操作的精度和效率。固定频率transmon架构因其出色的相干性和简…...

嵌入式开源项目高效学习指南:从筛选评估到深度贡献

1. 项目概述:为什么我们需要一份“开源项目精选”?如果你是一名嵌入式开发者,或者正在向这个领域转型,那么你一定经历过这样的时刻:GitHub上项目浩如烟海,技术论坛帖子日更千条,想找一个靠谱的、…...