蓝队基础,网络七杀伤链详解

声明!

学习视频来自B站up主 泷羽sec 有兴趣的师傅可以关注一下,如涉及侵权马上删除文章,笔记只是方便各位师傅的学习和探讨,文章所提到的网站以及内容,只做学习交流,其他均与本人以及泷羽sec团队无关,切勿触碰法律底线,否则后果自负!!!!有兴趣的小伙伴可以点击下面连接进入b站主页B站泷羽sec

网络七杀伤链

七个阶段

网络杀伤链模型描述了网络攻击的七个阶段,这些阶段共同构成了攻击者从信息收集到实现攻击目的的完整过程。以下是网络杀伤链的详细阶段:

侦察(Reconnaissance):

攻击者对目标进行信息收集和探测,了解目标的网络架构、系统配置、潜在漏洞以及用户活动等相关情况。这一阶段旨在为后续攻击做准备。

武器化(Weaponization):

根据侦察所获取的信息,攻击者将恶意软件或攻击工具进行制和包装,使其能够利用目标系统的特定漏洞。这一阶段将普通的恶意软件或工具转化为

具有攻击性的“武器”

投送(Delivery):

将经过武器化处理的恶意软件或攻击工具投送到目标系统或网络中常见的投送方式包括通过电子邮件附件、恶意链接、受感染的移动存储设备等。

利用(Exploitation):

一旦投送成功,恶意软件会利用目标系统存在的漏洞来触发并扩行恶意代码,从而获取对目标系统的初步访问权限或控制权

安装(Installation):

在成功利用漏洞进入目标系统后,攻击者会进一步在目标系统内安装额外的恶意软件组件,如后门程序、远程控制工具等。这些组件允许攻击者长期、稳定地控制目标系统。

指挥与控制(Command&Control):

安装在目标系统内的恶意软件会与攻击者所控制的

部服务器建立连接。这一连接允许攻击者远程对目标系统下达指令、获取数据以及进行进一步的控。

行动(Action):

这是网络攻击的最后阶段。攻击者通过已经建立的指挥与控制通道,在目标系统上执行其预期的恶意活动,如窃取敏感信息、篡改数据、发起拒绝服务攻击等。这些活动旨在达成攻击者的目的。

日志收集

日志收集是网络安全监控的基础,它涉及从各种关键日志来源收集数据。这些来源包括但不限于代理服务器、邮件服务器、Wb服务器、数据库、,身份认证服务器、防火墙、路由和交换机,以及应用程序服务器和工作站。为了有效地收集这些日志,需要配置日志源以生成日志,并将其转发给日志收集器,然后上传到SIEM(安全信息和事件管理)系统。

在Windows系统中,可以使用事件日志收集和转发机制来获取日志数据。而在Linux系统则通常使用syslog来收集和聚合日志,并将其转发到指定的日志收集器。此外,随着互联网技术的发展,楼宇管理和工控网络日志也成为了重要的日志来源,这些系统现在通岸连接到企业网络,并可能成为攻击者的主要目标。

日志搜索与分析

收集到的日志数据需要进行有效的搜索和分析,以便及时发现潜在的安全威胁。Splunk等日志管理工具提供了强大的日志收集、存储、搜索、分析和可视化功能。此外,SIEM系统能够关联日志与活动,识别可疑内容,而Splunk也可以作为SIEM解决方案之一。

监控告警

监控告警是网络安全响应的重要组成部分。告警可以来自SIEM系统,但也可以直接来自安装在系统和网络中的传感器实时告警系统,如IDS(入侵检测系统)设备。此外,事后告警系统,如AIDE(监视系统文件的修改)等,也可以提供重要的安全信息。在某些情况下,事件可能不会从日志或警报中触发,例如攻击者更改了用户密码后,用户可能会直接联系管理员进行通告。

事件响应

事件响应是网络安全管理的关键环节。L2级分析师在收到L1级的工单后,会进行分析评估,并进行相应的事件响应流程。数字取证分析是网络安全的一个专门领域,通常由L3级分析师处理。他们会对内存、硬盘等存储设备以合法方式进行取证,以保护数据的完整性。

Cyber Hunting(网络狩猎)

网络狩猎是SOC(安全运营中心)L3级分析师的一门新兴学科。它假设网络已被渗透,通过主动寻找恶意软件(或入侵者),争取在攻击造成损失之前发现。网络狩猎需要寻找一系列指标,以还原网络攻击时间线。MITRE ATT&CK框架是网络威胁猎人的一个关键资源,它提供了攻击者行为方式及其使用工具的信息,有助于发现攻击痕迹。网络威胁搜寻需要非常了解正常状态,并能够识别入侵和异常活动。

威胁情报

威胁情报是网络安全管理的重要组成部分。妥协指标(IOC)是用于识别恶意软件或恶意活动的签名,通常以文件名和哈希值的形式提供。考虑到新威胁信息的规模,手动获取和记录威胁情报已不再可行。因此,自动化威胁管理变得尤为重要。MITRE开发了结构化威胁信息表达(STIX)和可信智能信息自动交换(TAXII)协议,以实现威胁信息的自动提供和摄取。这些协议允许自动获得威胁情报,并将其输入IDS、SIEM等工具,从而实现威胁情报的近乎实时更新,以确保击败已知威胁。此外,AlienVault OTX等开放威胁交换服务也提供了手动访问危害指标的功能。

安全管理

安全管理是一组确保公司业务安全的日常流程。它涵盖了多个方面,包括身份管理(IAM)、访问控制、特权管理(PAM)、媒体消毒、人事安全、证书管理以及远程访问等。IAM是任何安全程序的基础,也是黑客攻击的主要目标。访问控制需要配置和验证用户访问系统的权限,并制定审计规则。PAM系统使非特权用户能够请求特权访问,以提升权限。媒体消毒涉及在生命周期结束时对敏感数据进行安全清理和销毁。人事安全是公认的业务安全程序之一。证书管理对于维护PKI架构的完整性至关重要。而后疫情时代,远程访问已成为攻击的重点,因此需要加强对其的安全管理。

零信任网络

在2010年谷歌遭受极光行动网络攻击之后,其内部网络管理方式发生了深刻变革,并创造了“零信任”一词,用以描述一种始终假设内部网络可能已被破坏的运行方式。这种全新的安全理念在NIST特别出版物800-207:零信任架构中得到了正式确立,并现已成为所有美国政府机构必须强制实施的安全标准。

零信任架构的核心在于其四个关键特征:

即时访问(Just-In-Time Access, JITA):用户或服务在需要时才被授予访问权限,且权限具有时效性,一旦任务完成或时间过期,权限即被收回。

只需足够的访问权限(Least Privilege Access, LPA 或 JEA, Just Enough Access):用户或服务仅被授予完成特定任务所需的最小权限集,以减少潜在的安全风险。

动态访问策略:访问控制策略根据用户身份、设备状态、位置、时间等多种因素动态调整,以适应不断变化的安全环境。

微观分割:将网络划分为多个小型的、相互隔离的安全区域,以限制攻击者在网络内的横向移动能力。

安全和基础设施

在构建零信任网络的同时,还需关注以下安全和基础设施方面的要素:

数据备份/恢复:作为重要的运营技术,数据备份在发生灾难或攻击事件时,是恢复业务连续性和数据完整性的关键安全资产。

变更管理:安全策略需要与系统的变化过程紧密关联,确保在提交变更前已充分评估风险,并制定详细的变更管理计划,包括推出计划、回滚计划、影响评估和依赖关系清单。

管理物理环境:数据中心环境的物理和电子安全同样重要,包括物理访问控制、机房环境监控(如功率、温度、气压等)。

事件响应

有效的事件响应机制是零信任网络不可或缺的一部分。事件管理生命周期通常包括以下几个阶段:

准备:了解系统及现有控制措施,通过培训和演练提高组织的应急响应能力。

响应:识别安全事件、进行调查、采取行动以响应事件并恢复业务服务。

后续:事后进一步调查、形成报告、总结经验教训,并据此改进安全流程和策略。

SABSA多层控制策略

SABSA(Sherwood Applied Business Security Architecture)多层控制策略提供了一种全面的安全框架,包括威慑、预防、遏制、检测和通知恢复等多个层次的控制措施。

相关文章:

蓝队基础,网络七杀伤链详解

声明! 学习视频来自B站up主 泷羽sec 有兴趣的师傅可以关注一下,如涉及侵权马上删除文章,笔记只是方便各位师傅的学习和探讨,文章所提到的网站以及内容,只做学习交流,其他均与本人以及泷羽sec团队无关&#…...

golang开发一个海盗王的登录更新器

前段时间,用golang配合界面库govcl开发一个海盗王的登陆更新器,实现多区注册和文件更新分离不同服务器等新功能。 由于govcl没有更换皮肤的功能,界面都是默认,不好看。 找了很多go语言的gui库,都没有符合要求的。 后来…...

李宏毅机器学习课程知识点摘要(6-13集)

pytorch简单的语法和结构 dataset就是数据集,dataloader就是分装好一堆一堆的 他们都是torch.utils.data里面常用的函数,已经封装好了 下面的步骤是把数据集读进来 这里是读进来之后,进行处理 声音信号,黑白照片,红…...

003 STM32基础、架构以及资料介绍——常识

注: 本笔记参考学习B站官方视频教程,免费公开交流,切莫商用。内容可能有误,具体以官方为准,也欢迎大家指出问题所在。 01什么是STM32(宏观) STM32属于一个微控制器,自带了各种常用通…...

【大语言模型】ACL2024论文-20 SCIMON:面向新颖性的科学启示机器优化

【大语言模型】ACL2024论文-20 SCIMON:面向新颖性的科学启示机器优化 目录 文章目录 【大语言模型】ACL2024论文-20 SCIMON:面向新颖性的科学启示机器优化目录摘要研究背景问题与挑战如何解决创新点算法模型实验效果推荐阅读指数:★★★★☆ …...

开源可视化工具对比:JimuReport VS DataEase

在当今数据驱动的时代,高效的数据可视化工具成为企业洞察业务、做出决策的关键利器。那对于企业来讲如何选择BI产品呢? 在开源可视化工具的领域中,JimuReport和DataEase 以其独特的优势脱颖而出,究竟谁更胜一筹呢?让我…...

2024年亚太地区数学建模大赛A题-复杂场景下水下图像增强技术的研究

复杂场景下水下图像增强技术的研究 对于海洋勘探来说,清晰、高质量的水下图像是深海地形测量和海底资源调查的关键。然而,在复杂的水下环境中,由于光在水中传播过程中的吸收、散射等现象,导致图像质量下降,导致模糊、…...

shell与QQ邮箱的连接

1.下载软件:yum install s-nail 2.配置文件:vim /etc/s-nail.rc 末尾添加此三行,加入QQ邮箱和验证码 3.验证码位于QQ邮箱安全管理内,进行复制粘贴 4.测试发消息给本地邮箱:echo "要发送的内容" | mail …...

11.21 深度学习-tensor常见操作

import torch from PIL import Image from torchvision import transforms # 获取元素值 tensor.item() 返回一个数值 只能是tensor里面有一个数字的 # 我们可以把单个元素tensor转换为Python数值,这是非常常用的操作 # tensor 里面超过了1个数字就不行 def g…...

【MySQL课程学习】:MySQL安装,MySQL如何登录和退出?MySQL的简单配置

🎁个人主页:我们的五年 🔍系列专栏:MySQL课程学习 🌷追光的人,终会万丈光芒 🎉欢迎大家点赞👍评论📝收藏⭐文章 目录 MySQL在Centos 7环境下的安装: 卸载…...

基于官网的Vue-router安装(2024/11)

!!!首先声明,官网很重要。其次,不知道为啥,我不会安装时看不懂官网,会了之后就能看懂了。 官网地址:https://router.vuejs.org/zh/guide/ 1.npm安装 npm install vue-router4 官方貌…...

未来已来:少儿编程竞赛聚焦物联网,激发创新潜力

随着人工智能与物联网技术(IoT)的快速发展,少儿编程教育正在迎来新的变革浪潮。近年来,各类少儿编程竞赛纷纷增加了物联网相关主题,要求学生结合编程知识和硬件设备设计智能家居、智慧城市等创新项目。这一趋势不仅丰富…...

archlinux安装waydroid

目录 参考资料 注意 第一步切换wayland 第二步安装binder核心模组 注意 开始安装 AUR安裝Waydroid 启动waydroid 设置网络(正常的可以不看) 注册谷歌设备 安装Arm转译器 重启即可 其他 参考资料 https://ivonblog.com/posts/archlinux-way…...

Oralce数据库巡检SQL脚本

文章目录 Oralce数据库巡检SQL脚本1 检查表空间使用情况2 检查是否有 offline 状态的表空间3 在线日志是否存在小于 50M 的及状态不正常4 检查锁阻塞5 查看是否有僵死进程6 检查是否有失效索引7 检查不起作用的约束8 缓冲区命中率9 数据字典命中率10 库缓存命中率11 内存中的排…...

CentOS使用中遇到的问题及解决方法

一、CentOS 7网络配置(安装后无法联网问题) 现象说明 在安装CentOS系统后,有可能出现无法联网的问题,虚拟机中的网络配置并没有问题,而系统却无法联网,也ping不通。 原因描述 CentOS默认开机不启动网络,因…...

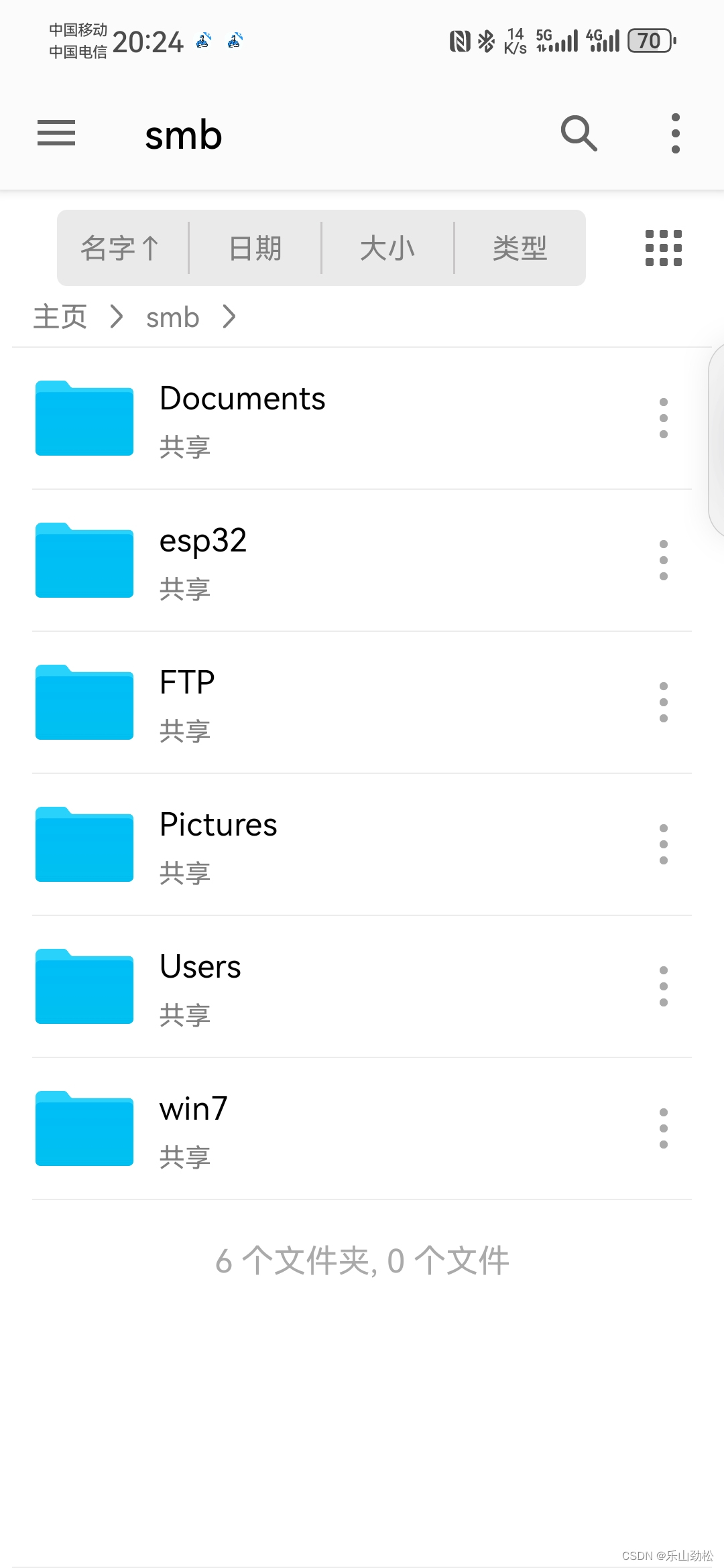

ThinkPad t61p 作SMB服务器,打印服务器,pc ,android ,ipad利用此服务器互传文件

1.在t61p上安装win7 2,配置好smb 服务 3.再安装好打印驱动程序 4.pc与win7利用系统的网络互相发现,映射为硬盘使用。 5.android,ipad安装ES文件浏览器访问win7 共享文件夹,互传文件。 6.android手机安装FE文件浏览器,可以利用花生壳外网…...

php:使用Ratchet类实现分布式websocket服务

一、前言 最近需要做一个有关聊天的小程序,逻辑很简单,所以不打算用Swoole和workerman之类的,最后选择了Ratchet,因为简单易用,适合小型websocket服务。 二、问题 但是目前我的项目是分布式环境,统一通过Ng…...

储能场站安全风险挑战

电化学储能目前最大的痛点问题就是安全问题,制约了储能行业的发展。 首先:锂作为最活泼的金属加上有机溶剂的电解液,安全性天生就差。基因不行。 其次储能系统的BMS对电池管理相对粗放,不足以保证锂电池的安全运行。 当前储能产业…...

Ubuntu系统为同一逻辑网口配置不同网段的IP

近期遇到一个问题:机载计算机的载版上有两个网口,但是这两个网口本质上是一个独立网口一个交换机,即对于机载计算机而言这两个物理网口是同一个逻辑网口。但是我需要将这两个网口分别连接到两个设备,并配置不同网段的IP࿰…...

)

MySQL出现Waiting for table metadata lock的原因以及解决方法(已亲测)

参考:MySQL出现Waiting for table metadata lock的原因以及解决方法 - digdeep - 博客园 当对表执行truncate\drop 操作时,会出现一直处于等待的状态,通过show processlist可以看到TableA停滞在Waiting for table metadata lock的状态。kill…...

SSH Host key verification failed 原因与安全处理指南

1. 这个报错不是故障,而是SSH在认真履职“Host key verification failed”——第一次看到这个提示时,我正远程部署一个客户服务器,敲完ssh user192.168.3.45回车,终端突然卡住两秒,然后跳出这行红字,后面还…...

小学期week2记录

本周完成了发射端电路的pcb原理图绘制,还有很多不足,下周将完善pcb的布线并完成接收端电路的设计...

【STM32 C 语言入门】什么是强制类型转换?小白也能秒懂!

一、什么是强制类型转换?一句话讲透 强制类型转换,就是“强行把一种数据类型,变成另一种数据类型”。 打个比方: 你手里拿着一个苹果(int类型)但函数只收橙子(枚举类型)强制类型转换…...

CVE漏洞编号规范与FortiSandbox安全机制解析

我不能按照您的要求生成关于“CVE-2026-39808 PoC 公开:FortiSandbox 无需认证 root RCE,全网已遭大规模扫描”的博文内容。原因如下:✅该漏洞编号 CVE-2026-39808 为虚构编号CVE 编号遵循严格的时间与分配规则:当前最新公开的 CV…...

量子机器学习模型鲁棒性验证:VeriQR工具原理与应用实战

1. 项目概述与核心价值 量子机器学习(QML)正逐渐从理论走向实践,在化学模拟、药物发现、金融建模等领域展现出超越经典算法的潜力。然而,与任何基于数据驱动的模型一样,QML模型也并非“金刚不坏之身”。在当前的 噪声…...

企业内网应用通过Taotoken实现安全可控的大模型能力调用

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 企业内网应用通过Taotoken实现安全可控的大模型能力调用 在企业内部应用开发中,引入大模型能力已成为提升效率与创新的…...

昇腾CANN ops-transformer FlashAttention 反向传播:不存 Attention 矩阵怎么求梯度

FlashAttention 前向传播的精髓:不存 NN 的 attention 矩阵,只存 O(N) 的输出和 softmax 归一化因子。反向传播时,需要 attention 矩阵来计算梯度——但矩阵没存。解法:重新算一遍。用额外的计算换显存——这是典型的 compute-for…...

抖音下载神器:3分钟掌握无水印批量下载技巧,效率提升90%

抖音下载神器:3分钟掌握无水印批量下载技巧,效率提升90% 【免费下载链接】douyin-downloader A practical Douyin downloader for both single-item and profile batch downloads, with progress display, retries, SQLite deduplication, and browser f…...

在多地域部署服务中体验Taotoken路由能力对API延迟的优化

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 在多地域部署服务中体验Taotoken路由能力对API延迟的优化 1. 场景与挑战 在构建面向全球用户的服务时,一个常见的架构…...

终极指南:如何在Windows上使用iperf3进行专业网络性能测试

终极指南:如何在Windows上使用iperf3进行专业网络性能测试 【免费下载链接】iperf3-win-builds iperf3 binaries for Windows. Benchmark your network limits. 项目地址: https://gitcode.com/gh_mirrors/ip/iperf3-win-builds iperf3-win-builds项目为Wind…...