渗透测试之信息收集

免责声明:使用本教程或工具,用户必须遵守所有适用的法律和法规,并且用户应自行承担所有风险和责任。

文章目录

- 1. 基础信息收集

- 2. 网络资产发现

- 3. 网站和应用信息

- 4. 技术栈识别

- 5. 安全漏洞和配置

- 6. 移动应用分析

- 7.Google语法

- 常见Google使用场景

- 8.FOFA 语法

- 常见 FOFA 使用场景

- 9.Hunter 语法

- 常见 Hunter 使用场景

- 10.常见端口、服务及其渗透用途

- 11.工具网址

1. 基础信息收集

- ICP备案查询:收集公司备案号,网站信息,APP,小程序等。

icp备案支持由公司名查询其备案号,网站等,是查询根域名,网站,app,小程序的手段之一

- 企业资产查询:收集法定代表人,网站信息,资产信息,子公司等等

可以查到代表人邮箱联系方式,子公司,扩大攻击面

- Whois查询:收集域名注册信息,包括所有者、联系方式、注册商等。

拿到根域名进行whois查询,得到注册信息,注册人,邮箱等,根据注册人,邮箱反查更多的注册域名

- 域名信息收集:包括根域名和子域名,使用在线工具或工具如Layer子域名挖掘机、SubDomainsBrute。或者爱站,站长之家,企查查,天眼查等,还可以使用IP反查手段。

ping现有域名或者nslookup得到IP,站长,微步IP反查查询子域名解析;

站长,爱站查询子域名,SSL查询

搜索引擎domain:"",site:"",inurl:""

hunter、FOFA、shodan

爆破工具:Layer,oneforall,mitan

相关网站的友链

- 个人信息收集:邮箱,电话,qq,微信,手机号,工号,学号,身份证号,部门

网站信息泄露:通知公告,附件文件,前端页面,

JS文件泄露:可用findsomething插件

社交媒体泄露:抖音,快手,视频号

社工收集

可用于社工钓鱼,可用于制作账号密码字典

2. 网络资产发现

- 端口扫描:使用Nmap、Masscan等工具识别目标系统开放的端口和服务。

- 查找真实IP:通过各种技术如超级ping,nslookup绕过CDN,查找目标服务器的真实IP地址。

- 探测旁站及C段:发现同一服务器或IP段上的其他网站,使用在线工具或网络空间搜索引擎如FOFA、Shodan。

- 搜索引擎:使用inurl、site、domain等查找更多资产

- 威胁情报平台:可以做基础信息收集也可以做网络资产发现及网站应用信息

3. 网站和应用信息

- DNS信息收集:查询DNS记录,了解域名解析细节。

- 敏感目录探测:使用御剑、Dirbuster等工具尝试发现敏感目录和文件。

- 文件泄露搜索:查找可能泄露的敏感文件,如

.htaccess、php.ini、源代码等。 - API接口探测:识别并分析网站和应用程序的API接口。

4. 技术栈识别

- 指纹识别:使用Whatweb,Wallyper等工具识别网站的CMS、框架、服务器、数据库等技术栈。

- Waf探测:探测网站是否有WAF保护,使用Wafw00f等工具。

5. 安全漏洞和配置

- 漏洞信息收集:查询CVE、Exploit Database等数据库,收集目标系统可能存在的已知漏洞。

- 服务版本识别:通过服务的banner信息识别服务版本,寻找已知漏洞。

6. 移动应用分析

- 移动应用分析:分析目标组织的移动应用,寻找后端服务和API的敏感信息。

- 小程序分析:同上,还可以测试逻辑漏洞,信息泄露等

7.Google语法

| Google 语法 | 用途说明 | 示例 |

|---|---|---|

| site: | 限制搜索结果在特定网站或域名下 | site:example.com |

| intitle: | 搜索页面标题中包含特定关键词的网页 | intitle:登录 site:example.com |

| inurl: | 搜索 URL 中包含特定关键词的网页 | inurl:admin |

| filetype: | 搜索特定类型的文件,如 pdf、doc、xls 等 | filetype:pdf site:example.com |

| “关键词” | 精确匹配搜索关键词 | "confidential file" |

| -关键词 | 排除包含特定关键词的搜索结果 | site:example.com -login |

| cache: | 查看 Google 缓存的网页 | cache:example.com |

| related: | 搜索与某站点类似的站点 | related:example.com |

| allintitle: | 搜索页面标题包含多个关键词的网页 | allintitle:admin login |

| allinurl: | 搜索 URL 中包含多个关键词的网页 | allinurl:admin login |

| info: | 查看某个网站的相关信息 | info:example.com |

| define: | 查询特定术语的定义 | define:sql injection |

| site: + inurl: | 在特定网站中查找 URL 中包含指定关键词的页面 | site:example.com inurl:login |

| site: + intitle: | 在特定网站中查找标题中包含指定关键词的页面 | site:example.com intitle:admin |

| AROUND(X) | 搜索相隔不超过 X 个词的关键词 | "username" AROUND(5) "password" |

| ***** | 用作通配符,匹配任意数量的单词 | "admin * panel" |

| link: | 搜索链接到指定网址的网页 | link:example.com |

| intext: | 搜索网页内容中包含特定关键词的页面 | intext:"confidential" |

| location: | 限制搜索结果在特定地理位置 | location:China |

| “关键词1” OR “关键词2” | 关键词逻辑 OR 搜索,搜索包含关键词1或关键词2 的网页 | "admin" OR "login" |

| intitle:index.of | 搜索网站目录结构,可用于查找开放目录 | intitle:"index of /" |

| site: + filetype: | 搜索特定站点下的指定文件类型,如 pdf、xls、docx 等 | site:example.com filetype:pdf |

| site: + ext: | 搜索特定站点下的指定文件扩展名(与 filetype 类似) | site:example.com ext:xls |

常见Google使用场景

- 查找开放的管理员登录页面:

site:example.com inurl:admin - 查找网站中的文件或敏感信息:

site:example.com filetype:pdf "confidential" - 探测公开目录:

intitle:"index of /" "backup" - 查找特定技术版本的站点:

intitle:"powered by WordPress" "version 4.9" - 查找含特定敏感关键词的页面:

intext:"password" site:example.com - 寻找同类网站:

related:example.com

8.FOFA 语法

| FOFA 语法 | 说明 | 示例 |

|---|---|---|

| domain=“example.com” | 查找指定域名的所有相关资产 | domain="example.com" |

| ip=“192.168.0.1” | 查找指定 IP 的相关资产 | ip="192.168.0.1" |

| host=“example.com” | 查找指定主机名的资产 | host="example.com" |

| title=“关键词” | 搜索页面标题中包含关键词的资产 | title="login" |

| header=“关键词” | 搜索 HTTP 头部包含指定关键词的资产 | header="nginx" |

| body=“关键词” | 搜索网页内容包含指定关键词的资产 | body="admin" |

| protocol=“协议” | 搜索特定协议的资产 | protocol="ftp" |

| port=“端口号” | 搜索开放特定端口的资产 | port="22" |

| os=“操作系统” | 搜索运行特定操作系统的资产 | os="windows" |

| banner=“关键词” | 搜索服务返回的 banner 包含关键词的资产 | banner="OpenSSH" |

| status_code=状态码 | 搜索返回特定 HTTP 状态码的资产 | status_code=200 |

| country=“国家代码” | 搜索特定国家的资产 | country="CN" |

| city=“城市名” | 搜索特定城市的资产 | city="Beijing" |

| cert=“证书关键词” | 搜索包含指定证书信息的资产 | cert="Let's Encrypt" |

| after=“日期” | 搜索指定日期后的资产(YYYY-MM-DD 格式) | after="2023-01-01" |

| before=“日期” | 搜索指定日期前的资产(YYYY-MM-DD 格式) | before="2023-12-31" |

| is_domain=true | 搜索包含域名的资产 | is_domain=true |

| app=“应用名” | 搜索特定应用的资产 | app="Apache" |

| asn=“ASN号” | 搜索属于特定 ASN 的资产 | asn="AS15169" |

常见 FOFA 使用场景

- 查找开放的 RDP 服务:

protocol="rdp" port="3389" - 查找某企业的所有子域名:

domain="example.com" - 查找运行特定操作系统的服务器:

os="linux" port="22" - 查找特定证书签发的 HTTPS 资产:

cert="DigiCert" - 查找特定标题的 Web 应用:

title="admin panel"

9.Hunter 语法

| Hunter 语法 | 说明 | 示例 |

|---|---|---|

| domain=“example.com” | 查找指定域名的相关资产 | domain="example.com" |

| ip=“192.168.0.1” | 查找指定 IP 的资产 | ip="192.168.0.1" |

| title=“关键词” | 搜索页面标题中包含指定关键词的资产 | title="登录" |

| status_code=状态码 | 搜索返回指定 HTTP 状态码的资产 | status_code=200 |

| port=“端口号” | 搜索开放特定端口的资产 | port="80" |

| country=“国家代码” | 搜索位于指定国家的资产 | country="US" |

| city=“城市名” | 搜索位于指定城市的资产 | city="San Francisco" |

| protocol=“协议” | 搜索特定协议的资产 | protocol="https" |

| app=“应用名” | 搜索使用特定应用的资产 | app="nginx" |

| after=“日期” | 搜索指定日期后的资产 | after="2024-01-01" |

| before=“日期” | 搜索指定日期前的资产 | before="2024-12-31" |

| product=“产品名” | 搜索使用指定产品的资产 | product="WordPress" |

| web_title=“网页标题” | 搜索网页标题中包含指定关键词的资产 | web_title="控制台" |

| company=“公司名” | 搜索特定公司相关的资产 | company="ABC Corp" |

| isp=“运营商名” | 搜索特定运营商的资产 | isp="China Telecom" |

常见 Hunter 使用场景

- 查找企业的所有资产:

domain="example.com" - 查找开放的 MySQL 服务:

port="3306" app="mysql" - 查找指定标题的登录页面:

title="user login" - 查找特定协议的资产:

protocol="ftp" status_code=220 - 查询特定城市的服务器:

city="New York" port="80"

10.常见端口、服务及其渗透用途

| 端口 | 服务 | 渗透用途 |

|---|---|---|

| tcp 20, 21 | FTP | 允许匿名上传下载,暴力破解,嗅探,Windows 提权,远程执行(ProFTPD 1.3.5),后门(ProFTPD、vsFTP 2.3.4) |

| tcp 22 | SSH | 尝试暴力破解,v1 版本可中间人攻击,SSH 隧道、内网代理转发、文件传输等 |

| tcp 23 | Telnet | 暴力破解,嗅探,路由器或交换机登录,可尝试弱口令 |

| tcp 25 | SMTP | 邮件伪造,VRFY/EXPN 查询邮件用户信息,使用 smtp-user-enum 工具批量查询 |

| tcp/udp 53 | DNS | 允许区域传送,DNS 劫持,缓存投毒,欺骗,DNS 隧道远控 |

| tcp/udp 69 | TFTP | 尝试下载目标重要配置文件 |

| tcp 80, 89, 443, 8440-8450, 8080, 8089 | 各类 Web 服务端口 | 尝试经典漏洞(如 TopN、VPN、OWA、WebMail、目标 OA)、Web 中间件漏洞、Web 框架漏洞等 |

| tcp 110 | POP3 | 暴力破解,嗅探 |

| tcp 111, 2049 | NFS | 权限配置不当 |

| tcp 137, 139, 445 | Samba | 爆破,SMB 远程执行漏洞(如 MS08-067、MS17-010),嗅探 |

| tcp 143 | IMAP | 暴力破解 |

| udp 161 | SNMP | 爆破默认社区字符串,收集内网信息 |

| tcp 389 | LDAP | LDAP 注入,允许匿名访问,弱口令 |

| tcp 512, 513, 514 | Linux rexec | 暴力破解,rlogin 登录 |

| tcp 873 | Rsync | 匿名访问,文件上传 |

| tcp 1194 | OpenVPN | 钓取 VPN 账号,进入内网 |

| tcp 1352 | Lotus | 弱口令,信息泄露,暴力破解 |

| tcp 1433 | SQL Server | SQL 注入,提权,SA 弱口令,暴力破解 |

| tcp 1521 | Oracle | TNS 爆破,SQL 注入,弹 Shell |

| tcp 1500 | ISPmanager | 弱口令 |

| tcp 1723 | PPTP | 暴力破解,钓取 VPN 账号,进入内网 |

| tcp 2082, 2083 | cPanel | 弱口令 |

| tcp 2181 | ZooKeeper | 未授权访问 |

| tcp 2601, 2604 | Zebra | 默认密码 <font style="color:rgb(6, 6, 7);">zebra</font> |

| tcp 3128 | Squid | 弱口令 |

| tcp 3312, 3311 | Kangle | 弱口令 |

| tcp 3306 | MySQL | SQL 注入,提权,暴力破解 |

| tcp 3389 | Windows RDP | SHIFT 后门(03 系统以下),暴力破解,MS12-020 漏洞 |

| tcp 3690 | SVN | SVN 泄露,未授权访问 |

| tcp 4848 | GlassFish | 弱口令 |

| tcp 5000 | Sybase/DB2 | 暴力破解,SQL 注入 |

| tcp 5432 | PostgreSQL | 暴力破解,SQL 注入,弱口令 |

| tcp 5900, 5901, 5902 | VNC | 弱口令暴力破解 |

| tcp 5984 | CouchDB | 未授权访问导致任意指令执行 |

| tcp 6379 | Redis | 未授权访问,弱口令暴力破解 |

| tcp 7001, 7002 | WebLogic | Java 反序列化,弱口令 |

| tcp 7778 | Kloxo | 主机面板登录 |

| tcp 8000 | Ajenti | 弱口令 |

| tcp 8009 | Tomcat AJP | Tomcat-AJP 协议漏洞 |

| tcp 8443 | Plesk | 弱口令 |

| tcp 8069 | Zabbix | 远程执行,SQL 注入 |

| tcp 8080, 8089 | Jenkins, JBoss | 反序列化,控制台弱口令 |

| tcp 9080, 9081, 9090 | WebSphere | Java 反序列化,弱口令 |

| tcp 9200, 9300 | ElasticSearch | 远程执行 |

| tcp 11211 | Memcached | 未授权访问 |

| tcp 27017, 27018 | MongoDB | 暴力破解,未授权访问 |

| tcp 50070, 50030 | Hadoop | 默认端口未授权访问 |

11.工具网址

| 标签 | 名称 | 地址 |

|---|---|---|

| 企业信息 | 天眼查 | https://www.tianyancha.com/ |

| 企业信息 | 小蓝本 | https://www.xiaolanben.com/ |

| 企业信息 | 爱企查 | https://aiqicha.baidu.com/ |

| 企业信息 | 企查查 | https://www.qcc.com/ |

| 企业信息 | 国外企查 | https://opencorporates.com/ |

| 企业信息 | 启信宝 | https://www.qixin.com/ |

| 备案信息 | 备案信息查询 | http://www.beianx.cn/ |

| 备案信息 | 备案管理系统 | https://beian.miit.gov.cn/ |

| Whois查询 | 站长之家 | http://whois.chinaz.com/ |

| Whois查询 | 爱站 | https://whois.aizhan.com/ |

| Whois查询 | 国外Whois | https://who.is/ |

| Whois查询 | 阿里云 | https://whois.aliyun.com |

| Whois查询 | 腾讯 | https://whois.cloud.tencent.com/ |

| Whois查询 | 中国互联网信息中心 | https://webwhois.cnnic.cn/WelcomeServlet |

| 公众号信息 | 搜狗微信搜索 | https://weixin.sogou.com/ |

| APP信息 | 七麦数据 | https://www.qimai.cn/ |

| APP信息 | APPStore | |

| 小程序信息 | 阿拉丁 | |

| 注册域名 | 域名注册查询 | https://buy.cloud.tencent.com/domain |

| IP反查 | IP反查域名 | https://x.threatbook.com/ |

| DNS 数据 | dnsdumpster | https://dnsdumpster.com/ |

| DNS数据 | VirusTotal | https://www.virustotal.com/#/home/search |

| DNS数据 | dnsdb | https://www.dnsdb.io/zh-cn/ |

| 证书查询 | CertificateSearch | https://crt.sh/ |

| 证书查询 | Censys | https://censys.io/ |

| 网络空间 | FOFA | https://fofa.info/ |

| 网络空间 | 全球鹰 | http://hunter.qianxin.com/ |

| 网络空间 | 360 | https://quake.360.cn/quake/ |

| 威胁情报 | 微步在线 情报社区 | https://x.threatbook.cn/ |

| 威胁情报 | 奇安信 威胁情报中心 | https://ti.qianxin.com/ |

| 威胁情报 | 360 威胁情报中心 | https://ti.360.cn/#/homepage |

| 枚举解析 | 在线子域名查询 | http://tools.bugscaner.com/subdomain/ |

| 枚举解析 | DNSGrep 子域名查询 | https://www.dnsgrep.cn/subdomain |

| 枚举解析 | 在线子域名查询 | http://sbd.ximcx.cn/ |

| 枚举解析 | 工具强大的子域名收集器 | https://github.com/shmilylty/OneForAll |

| 指纹识别 | 在线 cms 指纹识别 | http://whatweb.bugscaner.com/look/ |

| 指纹识别 | Wappalyzer | https://github.com/AliasIO/wappalyzer |

| 指纹识别 | TideFinger 潮汐 | http://finger.tidesec.net/ |

| 指纹识别 | 云悉指纹 | https://www.yunsee.cn/ |

| 指纹识别 | WhatWeb | https://github.com/urbanadventurer/WhatWeb |

| 指纹识别 | 数字观星 Finger-P | https://fp.shuziguanxing.com/#/ |

文章原创,欢迎转载,请注明文章出处

相关文章:

渗透测试之信息收集

免责声明:使用本教程或工具,用户必须遵守所有适用的法律和法规,并且用户应自行承担所有风险和责任。 文章目录 1. 基础信息收集2. 网络资产发现3. 网站和应用信息4. 技术栈识别5. 安全漏洞和配置6. 移动应用分析7.Google语法常见Google使用场…...

基本分页存储管理

一、实验目的 目的:熟悉并掌握基本分页存储管理的思想及其实现方法,熟悉并掌握基本分页存储管理的分配和回收方式。 任务:模拟实现基本分页存储管理方式下内存空间的分配和回收。 二、实验内容 1、实验内容 内存空间的初始化——可以由用户输…...

SQLServer到MySQL的数据高效迁移方案分享

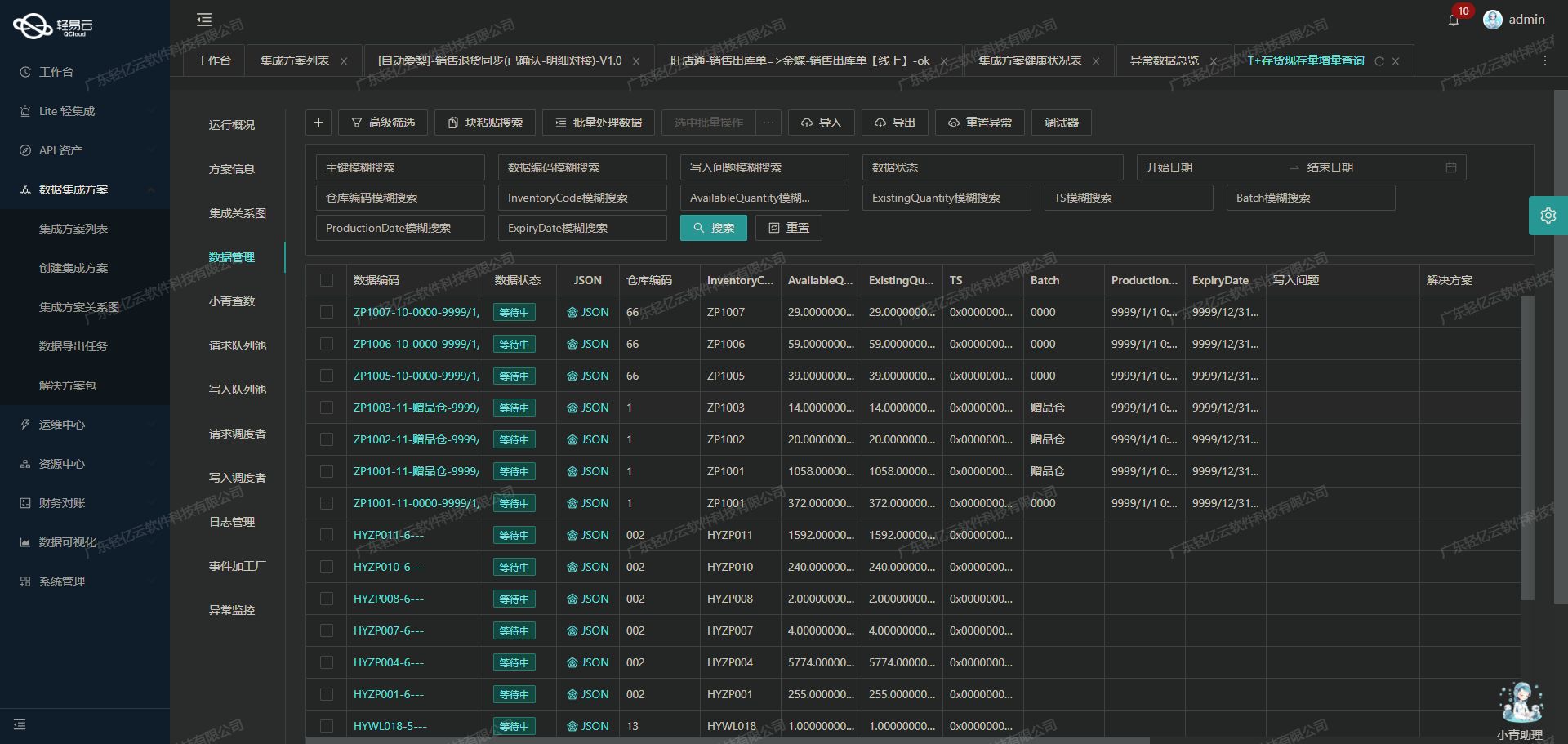

SQL Server数据集成到MySQL的技术案例分享 在企业级数据管理中,跨平台的数据集成是一个常见且关键的任务。本次我们将探讨如何通过轻易云数据集成平台,将巨益OMS系统中的退款单明细表从SQL Server高效、安全地迁移到MySQL数据库中。具体方案名称为“7--…...

软考:工作后再考的性价比分析

引言 在当今的就业市场中,软考(软件设计师、系统分析师等资格考试)是否值得在校学生花费时间和精力去准备?本文将从多个角度深入分析软考在不同阶段的性价比,帮助大家做出明智的选择。 一、软考的价值与局限性 1.1 …...

shell编程(完结)

shell编程(完结) 声明! 学习视频来自B站up主 泷羽sec 有兴趣的师傅可以关注一下,如涉及侵权马上删除文章 笔记只是方便各位师傅的学习和探讨,文章所提到的网站以及内容,只做学习交流,其…...

UNIX数据恢复—UNIX系统常见故障问题和数据恢复方案

UNIX系统常见故障表现: 1、存储结构出错; 2、数据删除; 3、文件系统格式化; 4、其他原因数据丢失。 UNIX系统常见故障解决方案: 1、检测UNIX系统故障涉及的设备是否存在硬件故障,如果存在硬件故障…...

adb连接逍遥安卓模拟器失败的问题解决方案

1、逍遥安卓模拟器进入系统应用,设置-关于平板电脑-版本号,连续点击3次以上,直到提示进入开发者模式,返回设置界面,进入【开发者选项】-【USB调试】开启,之后重启模拟器再次adb尝试连接。 2、android stud…...

【昇腾】NPU ID:物理ID、逻辑ID、芯片映射关系

起因: https://www.hiascend.com/document/detail/zh/Atlas%20200I%20A2/23.0.0/re/npu/npusmi_013.html npu-smi info -l查询所有NPU设备: [naienotebook-npu-bd130045-55bbffd786-lr6t8 DCNN]$ npu-smi info -lTotal Count : 1NPU…...

Three.js曲线篇 8.管道漫游

目录 创建样条曲线 创建管道 透视相机漫游 完整代码 大家不要被这个“管道漫游”这几个字所蒙骗了,学完后大家就知道这个知识点有多脏了。我也是误入歧途,好奇了一下“管道漫游”。好了,现在就给大家展示一下为啥这个只是点脏了。 我也废话…...

scala基础_数据类型概览

Scala 数据类型 下表列出了 Scala 支持的数据类型: 类型类别数据类型描述Scala标准库中的实际类基本类型Byte8位有符号整数,数值范围为 -128 到 127scala.Byte基本类型Short16位有符号整数,数值范围为 -32768 到 32767scala.Short基本类型I…...

【LeetCode刷题之路】622.设计循环队列

LeetCode刷题记录 🌐 我的博客主页:iiiiiankor🎯 如果你觉得我的内容对你有帮助,不妨点个赞👍、留个评论✍,或者收藏⭐,让我们一起进步!📝 专栏系列:LeetCode…...

暂停一下,给Next.js项目配置一下ESLint(Next+tailwind项目)

前提 之前开自己的GitHub项目,想着不是团队项目,偷懒没有配置eslint,后面发现还是不行。eslint的存在可以帮助我们规范代码格式,同时 ctrl s保存立即调整代码格式是真的很爽。 除此之外,团队使用eslint也是好处颇多…...

Windows系统磁盘与分区之详解(Detailed Explanation of Windows System Disks and Partitions)

Windows系统磁盘与分区知识详解 在日常使用Windows操作系统的过程中,我们常常会接触到磁盘管理,磁盘分区等操作.然而,许多人可能并不完全理解磁盘和分区的运作原理以及如何高效管理它们. 本篇文章将探讨Windows系统中关于磁盘和分区的各种知识,帮助大家更好地理解磁盘以及分区…...

顺序表的使用,对数据的增删改查

主函数: 3.c #include "3.h"//头文件调用 SqlListptr sql_cerate()//创建顺序表函数 {SqlListptr ptr(SqlListptr)malloc(sizeof(SqlList));//在堆区申请连续的空间if(NULLptr){printf("创建失败\n");return NULL;//如果没有申请成功ÿ…...

XDMA与FPGA:高效数据传输的艺术

XDMA与FPGA:高效数据传输的艺术 引言 在现代计算系统中,数据传输的效率直接影响系统的整体性能。特别是在涉及到高速数据处理的领域,如高性能计算(HPC)、实时视频处理和大数据分析等,如何高效地在主机与F…...

#思科模拟器通过服务配置保障无线网络安全Radius

演示拓扑图: 搭建拓扑时要注意: 只能连接它的Ethernet接口,不然会不通 MAC地址绑定 要求 :通过配置MAC地址过滤禁止非内部员工连接WiFi 打开无线路由器GUI界面,点开下图页面,配置路由器无线网络MAC地址过…...

浅谈Python库之pillow

一、pillow的介绍 Pillow是Python Imaging Library (PIL) 的一个分支,它是一个强大的图像处理库,用于打开、操作和保存许多不同图像文件格式。Pillow提供了广泛的文件格式支持、强大的图像处理能力和广泛的文件格式兼容性。它是PIL的一个友好的分支&…...

Android通过okhttp下载文件(本文案例 下载mp4到本地,并更新到相册)

使用步骤分为两步 第一步导入 okhttp3 依赖 第二步调用本文提供的 utils 第一步这里不做说明了,直接提供第二步复制即用 DownloadUtil 中 download 为下载文件 参数说明 这里主要看你把 destFileName 下载文件名称定义为什么后缀,比如我定义为 .mp4 下…...

计算机网络从诞生之初到至今的发展历程

前言 "上网",相信大家对这个动词已经不再陌生,网 通常指的是网络;在 2024 年的今天,网络已经渗透到了每个人的生活中,成为其不可或缺的一部分;你此时此刻在看到我的博客,就是通过网络…...

Kudu 源码编译-aarch架构 1.17.1版本

跟着官方文档编译 第一个问题:在make阶段时会报的问题: kudu/src/kudu/util/block_bloom_filter.cc:210:3: error: ‘vst1q_u32_x2’ was not declared in this scope kudu/src/kudu/util/block_bloom_filter.cc:436:5: error: ‘vst1q_u8_x2’ was no…...

)

别再一张张手动改了!用Python脚本批量解密微信PC版dat图片(附完整代码)

用Python自动化解密微信PC版dat图片的完整指南 微信PC版默认会将接收的图片保存为加密的dat文件格式,这些文件无法直接查看或使用。传统方法需要手动一张张转换,效率极低。本文将详细介绍如何用Python编写脚本,实现dat图片的批量自动解密&am…...

Cesium 体积光阴影率分析和阴影体渲染效果

Cesium 体积光阴影率分析和阴影体渲染效果 在传统的 GIS 日照分析中,当分析对象扩展到高层建筑时,阴影在空中随着时间推移形成的“三维空间漏斗”才是数据的全貌。 为了在前端实现这种影视级的三维体积阴影分析(Volumetric Shadow Analysis…...

靠谱的沈阳塑胶地板供应商

在当前的市场环境下,选择性价比高的沈阳塑胶地板已成为众多企业和个人用户的共同诉求。随着技术的不断进步和市场竞争的加剧,用户不仅关注产品的价格,更注重其性能、耐用性和售后服务。本次推荐的5家供应商,均在沈阳塑胶地板领域表…...

—— 学习 vs 纯优化 + 优化挑战(三十三))

深度学习优化算法(一)—— 学习 vs 纯优化 + 优化挑战(三十三)

1. 定位导航 第 7 章我们解决了"怎么防过拟合"。第 8 章正式进入深度学习的另一个核心——怎么训练得快、稳、好。 第 8 章规划(5 篇): 篇号 主题 33(本篇) 学习 vs 纯优化 + 优化挑战 34 基本优化算法(SGD + Momentum + Nesterov) 35 自适应学习率(AdaGra…...

如何在3分钟内搞定Steam成就管理:完整方案与实用工具指南

如何在3分钟内搞定Steam成就管理:完整方案与实用工具指南 【免费下载链接】SteamAchievementManager A manager for game achievements in Steam. 项目地址: https://gitcode.com/gh_mirrors/st/SteamAchievementManager 你是否曾为Steam游戏中那些难以完成的…...

站点可靠性工程性能监控与调优闭环:10个关键步骤的完整指南

站点可靠性工程性能监控与调优闭环:10个关键步骤的完整指南 【免费下载链接】awesome-sre A curated list of Site Reliability and Production Engineering resources. 项目地址: https://gitcode.com/gh_mirrors/awe/awesome-sre 站点可靠性工程࿰…...

Python通达信数据获取终极指南:5分钟快速掌握金融数据分析利器

Python通达信数据获取终极指南:5分钟快速掌握金融数据分析利器 【免费下载链接】mootdx 通达信数据读取的一个简便使用封装 项目地址: https://gitcode.com/GitHub_Trending/mo/mootdx 还在为金融数据分析寻找可靠的数据源而烦恼吗?Python通达信数…...

5分钟成为媒体嗅探专家:猫抓Cat-Catch浏览器扩展完整使用指南

5分钟成为媒体嗅探专家:猫抓Cat-Catch浏览器扩展完整使用指南 【免费下载链接】cat-catch 猫抓 浏览器资源嗅探扩展 / cat-catch Browser Resource Sniffing Extension 项目地址: https://gitcode.com/GitHub_Trending/ca/cat-catch 你是否经常遇到想保存网页…...

11.8k Star 的开源 AI 笔记神器:内置 RAG 知识库,让 Obsidian 用户都想换

👉 这是一个或许对你有用的社群🐱 一对一交流/面试小册/简历优化/求职解惑,欢迎加入「芋道快速开发平台」知识星球。下面是星球提供的部分资料: 《项目实战(视频)》:从书中学,往事中…...

别再手动敲测试数据了!用Verilog的$readmemh/b从文件初始化RAM/ROM,效率翻倍

高效Verilog存储器初始化:$readmemh/b实战指南 在数字电路设计与验证中,存储器初始化是每个工程师都无法回避的基础工作。传统手动编写测试向量的方式不仅耗时耗力,更成为项目进度中的效率瓶颈。本文将深入解析Verilog中$readmemh和$readmemb…...