第十七届山东省职业院校技能大赛 中职组“网络安全”赛项任务书正式赛题

第十七届山东省职业院校技能大赛

中职组“网络安全”赛项任务书-A

目录

一、竞赛阶段

二、竞赛任务书内容

(一)拓扑图

(二)模块A 基础设施设置与安全加固(200分)

(三)B模块安全事件响应/网络安全数据取证/应用安全(400分)

B-1:Windows操作系统渗透测试

B-2:网络安全事件应急响应

B-3:内存取证

B-4:Linux系统渗透提权

B-5:系统渗透

B-6:逆向分析

B-7:横向渗透测试活动溯源

B-8:恶意DLL木马文件分析

(四)模块C CTF夺旗-攻击(200分)

(五)模块D CTF夺旗-防御(200分)

一、竞赛阶段

| 竞赛阶段 | 任务阶段 | 竞赛任务 | 竞赛时间 | 分值 |

| A模块 | A-1 | 登录安全加固 | 180分钟 | 200分 |

| A-2 | Nginx安全策略 | |||

| A-3 | 日志监控 | |||

| A-4 | 中间件服务加固 | |||

| A-5 | 本地安全策略 | |||

| A-6 | 防火墙策略 | |||

| B模块 | B-1 | Windows操作系统渗透测试 | 400分 | |

| B-2 | 网络安全事件应急响应 | |||

| B-3 | 内存取证 | |||

| B-4 | Linux系统渗透提权 | |||

| B-5 | 系统渗透 | |||

| B-6 | 逆向分析 | |||

| B-7 | 横向渗透测试活动溯源 | |||

| B-8 | 恶意DLL木马文件分析 | |||

| C模块 | C模块 | CTF夺旗-攻击 | 180分钟 | 200分 |

| D模块 | D模块 | CTF夺旗-防御 | 200分 |

二、竞赛任务书内容

(一)拓扑图

(二)模块A 基础设施设置与安全加固(200分)

一、项目和任务描述:

假定你是某企业的网络安全工程师,对于企业的服务器系统,根据任务要求确保各服务正常运行,并通过综合运用登录和密码策略、数据库安全策略、流量完整性保护策略、事件监控策略、防火墙策略等多种安全策略来提升服务器系统的网络安全防御能力。

本模块要求对具体任务的操作截图并加以相应的文字说明,以word文档的形式书写,以

PDF格式保存,以赛位号作为文件名.

二、服务器环境说明

AServer08(Windows)系统:用户名administrator密码P@ssw0rd

AServer09(Linux)系统:用户名root密码123456

二、说明:

1.所有截图要求截图界面、字体清晰,并粘贴于相应题目要求的位置;

2.文件名命名及保存:网络安全模块A-XX(XX为工位号),PDF格式保存;

3.文件保存到U盘提交。

A-1 登录安全加固(Windows, Linux)

请对服务器Windows、Linux按要求进行相应的设置,提高服务器的安全性。

1.密码策略(Windows, Linux)

a.最小密码长度不少于13个字符(Windows),将密码长度最小值的属性配置界面截图:

b.密码必须符合复杂性要求(Linux),将/etc/pam.d/system-auth配置文件中对应的部分截图:

2.用户安全管理(Windows)

a.设置取得文件或其他对象的所有权,将该权限只指派给administrators组,将取得文件或其它对象的所有权属性的配置界面截图:

b.禁止普通用户使用命令提示符,将阻止访问命令提示符配置界面截图:

A-2 Nginx安全策略(Linux)

1.禁止目录浏览和隐藏服务器版本和信息显示,将/etc/nginx/nginx.conf配置文件相关配置项截图:

2. 限 制 HTTP 请 求 方 式 , 只 允 许 GET 、 HEAD 、 POST , 将/etc/nginx/conf.d/default.conf配置文件相关配置项截图:

3.设置客户端请求主体读取超时时间为10,将/etc/nginx/nginx.conf配置文件相关配置项截图:

4.设置客户端请求头读取超时时间为10,将/etc/nginx/nginx.conf配置文件相关配置项截图:

5.将Nginx服务降权,使用www用户启动服务,将/etc/nginx/nginx.conf配置文件相关配置项截图:

A-3 日志监控(Windows)

1.安全日志文件最大大小为128MB,设置当达到最大的日志大小上限时,按需要覆盖事件(旧事件优先),将日志属性-安全(类型:管理的)配置界面截图:

2.应用日志文件最大大小为64MB,设置当达到最大的日志大小上限时将其存档,不覆盖事件,将日志属性-应用程序(类型:管理的)配置界面截图:

3.系统日志文件最大大小为32MB,设置当达到最大的日志大小上限时,不覆盖事件(手动清除日志),将日志属性-系统(类型:管理的)配置界面截图:

A-4 中间件服务加固SSHD\VSFTPD\IIS(Windows, Linux)

1.SSH服务加固(Linux)

a.修改ssh服务端口为2222,使用命令netstat -anltp | grep sshd查看SSH服务端口信息,将回显结果截图:

b.ssh禁止root用户远程登录,将/etc/ssh/sshd_config配置文件中对应的部分截图:

c.设置root用户的计划任务。每天早上7:50自动开启ssh服务,22:50关闭;每周六的7:30重新启动ssh服务,使用命令 crontab -l,将回显结果截图:

d.修改SSHD的PID档案存放地,将/etc/ssh/sshd_config配置文件中对应的部分截图;

2.VSFTPD服务加固(Linux)

a.设置运行vsftpd的非特权系统用户为pyftp,将/etc/vsftpd/vsftpd.conf配置文件下的相关配置项截图:

b.限制客户端连接的端口范围在50000-60000,将/etc/vsftpd/vsftpd.conf配置文件下的相关配置项截图:

c.限制本地用户登录活动范围限制在home目录,将/etc/vsftpd/vsftpd.conf配置文件下的相关配置项截图:

d.设置数据连接的超时时间为2分钟,将/etc/vsftpd/vsftpd.conf配置文件中对应的部分截图:

e.设置站点本地用户访问的最大传输速率为1M,将/etc/vsftpd/vsftpd.conf配置文件中对应的部分截图:

3.IIS加固(Windows)

a.开启IIS的日志审计记录(日志文件保存格式为W3C,只记录日期、时间、客户端

IP地址、用户名、方法),将W3C日志记录字段配置页面截图:

b.关闭IIS的WebDAV功能增强网站的安全性,将警报提示信息截图:

c.防止文件枚举漏洞枚举网络服务器根目录文件,禁止IIS短文件名

泄露,将配置命令截图。

A-5 本地安全策略(Windows)

1.禁止匿名枚举SAM帐户,将不允许SAM账户的匿名枚举的属性配置界面截图:

2.禁止系统在未登录的情况下关闭,将允许系统在未登录的情况下关闭的属性配置界面截图:

3.禁止存储网络身份验证的密码和凭据,将不允许存储网络身份验证的密码和凭据的属性配置界面截图:

4.禁止将Everyone权限应用于匿名用户,将Everyone权限应用于匿名用户的属性配置界面截图:

5.在超过登录时间后强制注销,将在超过登录时间后强制注销的属性配置界面截图:

6.关闭系统时清除虚拟内存页面文件,将关机:清除虚拟内存页面文件的属性配置界面截图:

7.禁止软盘复制并访问所有驱动器和所有文件夹,将恢复控制台:允许软盘复制并访问所有驱动器和所有文件夹的属性配置界面截图:

8.设置不显示上次登录的用户名,将交互式登录:不显示最后的用户名属性 配置界面截图:

A-6 防火墙策略(Linux)

1.设置防火墙允许本机转发除ICMP协议以外的所有数据包,将iptables配置命令截图:

2.为防止SSH服务被暴力枚举,设置iptables防火墙策略仅允许172.16.10.0/24网段内的主机通过SSH连接本机,将iptables配置命令截图:

3.为防御拒绝服务攻击,设置iptables防火墙策略对传入的流量进行过滤,限制每分钟允许3个包传入,并将瞬间流量设定为一次最多处理6个数据包(超过上限的网络数据包将丢弃不予处理),将iptables配置命令截图:

4.只允许转发来自172.16.0.0/24局域网段的DNS解析请求数据包,将iptables配置命令截图:

5.为防御IP碎片攻击,设置iptables防火墙策略限制IP碎片的数量,仅允许每秒处理1000个,将iptables配置命令截图:

6.禁止转发来自MAC地址为29:0E:29:27:65:EF主机的数据包,将iptables配置命令截图:

7.禁止任何机器ping本机,将iptables配置命令截图:

8.禁止本机ping任何机器,将iptables配置命令截图:

(三)B模块安全事件响应/网络安全数据取证/应用安全(400分)

B-1:Windows操作系统渗透测试

- 服务器场景:Server2105(关闭链接)

- 服务器场景操作系统:Windows(版本不详)

- 通过本地PC中渗透测试平台Kali对服务器场景进行渗透测试,将该场景网络连接信息中的DNS信息作为Flag值 (例如:114.114.114.114) 提交;

- 通过本地PC中渗透测试平台Kali对服务器场景进行渗透测试,将该场景中的当前最高账户管理员的密码作为Flag值提交;

- 通过本地PC中渗透测试平台Kali对服务器场景进行渗透测试,将该场景桌面上111 文件夹中唯一一个后缀为.docx文件的文件名称作为Flag值提交;

- 通过本地PC中渗透测试平台Kali对服务器场景进行渗透测试,将该场景桌面上111 文件夹中唯一一个后缀为.docx文件的文档内容作为Flag值提交;

- 通过本地PC中渗透测试平台Kali对服务器场景进行渗透测试,将该场景桌面上222 文件夹中唯一一个图片中的英文单词作为Flag值提交;

B-2:网络安全事件应急响应

- 服务器场景:Server2229(开放链接)

- 用户名:root,密码:p@ssw0rd123

- 找出黑客植入到系统中的二进制木马程序,并将木马程序的名称作为Flag值(若存在多个提交时使用英文逗号隔开,例如bin,sbin,...)提交;

- 找出被黑客修改的系统默认指令,并将被修改的指令里最后一个单词作为Flag值提交;

- 找出被黑客替换的系统指令,并将其绝对路径作为Flag值提交;

- 找出被黑客修改的服务配置文件,将文件的md5值前四位作为Flag值提交;

- 找出系统中的弱口令账号,将该账号的用户名及密码作为Flag值(用户名和密码之间用英文冒号隔开,例如:root:toor)提交

B-3:内存取证

- 仅能获取win20230306的IP地址

- FTP用户名:user,密码:123456

在服务器中下载内存片段,在内存片段中获取主机信息,将管理员密码作为Flag值提交;

- 在内存片段中获取主机信息,将此片段的地址作为Flag值提交;

- 在内存片段中获取主机信息,将此片段的主机名作为Flag值提交;

- 在内存片段中获取主机信息,将挖矿程序的地址及端口号作为Flag值提交;(若为多个用;分开)

- 在内存片段中获取主机信息,将后台恶意程序所用的程序名称作为Flag值提交;

- 在内存片段中获取主机信息,将此时的浏览器搜寻的关键词作为Flag值提交。

B-4:Linux系统渗透提权

- 服务器场景:Server2204(关闭链接)

- 用户名:hacker 密码:123456

- 使用渗透机对服务器信息收集,并将服务器中SSH服务端口号作为flag提交;

- 使用渗透机对服务器信息收集,并将服务器中主机名称作为flag提交;

- 使用渗透机对服务器信息收集,并将服务器中系统内核版本作为flag提交;

- 使用渗透机对服务器管理员提权,并将服务器中root目录下的文本内容作为flag提交;

- 使用渗透机对服务器管理员提权,并将服务器中root的密码作为flag提交;

- 使用渗透机对服务器管理员提权,并将服务器中root目录下的图片内容作为flag提

交。

B-5:系统渗透

- 仅能获取lin20230503的IP地址

- 用户名:hello,密码:未知

在渗透机中对服务器主机进行信息收集,将服务器开启的端口号作为Flag值提交;

- 在渗透机中对服务器主机进行渗透,在服务器主机中获取服务器主机名称,将主机名作为Flag值提交;

- 在渗透机中对服务器主机进行渗透,在服务器主机中获取内核版本,将内核版本作为Flag提交;

- 在渗透机中对服务器主机进行渗透,在服务器主机中获取管理员的密码,将密码作为Flag提交;

- 在渗透机中对服务器主机进行渗透,在服务器主机中找到根目录下的flag文件,将文件中的内容作为Flag值提交;

- 在渗透机中对服务器主机进行渗透,在服务器主机中找到管理员家目录下的flag文

件,将文件中的内容作为Flag值提交。

B-6:逆向分析

- 任务说明:Server2023111301(开放链接)

- 用户名:Administrator,密码:123456

在 JavaScript 语言中,将给定的长字符串转换为一个数组的方法,将该方法应用于逆向解码操作(可执行文件位于Server2023111301桌面逆向分析文件夹中),所得

的结果进行Base64运算,将过程中使用的方法作为Flag值提交(例如: array.splice());

- 写出在字符串中匹配连续的四个字符,且每两个字符之间用空格分隔的正则匹配表达式,将该正则表达式应用于逆向解码操作,所得的结果进行Base64运算,将过程中使用的方法作为Flag值提交(例如:array.splice());

- 使用 JavaScript 中的方法,将迭代器中的每个匹配项取出第一个字符,也就是每个四字符组的第一个字符。将该方法应用于逆向解码操作,所得的结果进行Base64 运算,将过程中使用的方法作为Flag值提交(例如:array.splice());

- 使用 JavaScript 中的方法,对上一个步骤中得到的结果的字符进行操作,将它们用空格分隔、反转顺序,然后再连接起来。所得的结果进行Base64运算,将过程中使用的方法作为Flag值提交(例如:array.splice());

- 使用 JavaScript 中的方法,将倒序排列后的字符解释为十六进制数字,然后将其

右移2位。所得的结果进行Base64运算,将过程中使用的方法作为Flag值提交(例如: array.splice());

- 将上一步处理后的数字转换为相应的Unicode字符。并将所有转换后的Unicode字符连接成一个字符串。所得的结果进行Base64运算,将运算后得到的结果作为Flag值提交。

B-7:横向渗透测试活动溯源

- 服务器场景Server1282

- 服务器场景用户名、密码:test/P@ssw0rd123(开放链接),提供的工具: brimdata(z-ui);数据包路径:/home/test/1206.pcapng

- 使用工具找到攻击者首次成功攻击的计算机源网络IP地址,并将其作为Flag值提交;

- 使用工具溯源攻击者的攻击路径,请将攻击者首次攻击的计算机名作为Flag值提交;

- 使用工具找出攻击者用于身份验证的用户名,并将该用户名作为Flag值提交;

- 使用工具查找攻击者在受害目标机器上使用的恶意文件名,并将其作为Flag值提交;

- 使用工具找到攻击者利用的网络共享通信的名字,并将其作为Flag值提交;

- 使用工具找出攻击者试图横向移动的计算机名称,并将其作为Flag值提交。

B-8:恶意DLL木马文件分析

ü 服务器场景Server2561 用户名:Administrator 密码p@ssw0rd

- 分析桌面上的恶意木马压缩文件,找出木马调用的dll文件名称,并将调用的dll文件名作为Flag值提交(Flag排序按照首英文首字母的顺序,多个dll之间以英文逗号隔开);

- 分析第一个dll文件,找出恶意文件为防止程序多开创建的函数,并将该函数名称作为Flag值提交;

- 分析第一个dll文件,找出该代码构造出的可执行文件,并将可执行文件的名称作为

Flag值提交;

- 分析第二个dll文件,找出它最终跳转的有效dll,并将该dll作为Flag值提交;

- 分析恶意木马文件,找出木马运行后调用的四个可执行文件,并将调用的exe文件名

作为Flag值提交(Flag排序按照首英文首字母的顺序,多个exe之间以英文逗号隔开);

- 分析恶意木马文件,找出木马运行后对键盘活动进行记录后存储的文件,并存储键盘记录文件的绝对路径作为Flag值提交;

- 分析第三个dll文件,找出恶意DLL装载病毒的函数位置,并将函数位置作为Flag值提交(例如:sub_10010010,sub_10010020);

(四)模块C CTF夺旗-攻击(200分)

一、项目和任务描述:

假定你是某企业的网络安全渗透测试工程师,负责企业某些服务器的安全防护,为了更好的寻找企业网络中可能存在的各种问题和漏洞。你尝试利用各种攻击手段,攻击特定靶机,以便了解最新的攻击手段和技术,了解网络黑客的心态,从而改善您的防御策略。

请根据《赛场参数表》提供的信息,在客户端使用谷歌浏览器登录答题平台。

二、操作系统环境说明:

客户机操作系统:Windows 10/Windows7

靶机服务器操作系统:Linux/Windows

三、漏洞情况说明:

1.服务器中的漏洞可能是常规漏洞也可能是系统漏洞;

2.靶机服务器上的网站可能存在命令注入的漏洞,要求选手找到命令注入的相关漏洞,利用此漏洞获取一定权限;

3.靶机服务器上的网站可能存在文件上传漏洞,要求选手找到文件上传的相关漏洞,利用此漏洞获取一定权限;

4.靶机服务器上的网站可能存在文件包含漏洞,要求选手找到文件包含的相关漏洞,与别的漏洞相结合获取一定权限并进行提权;

5.操作系统提供的服务可能包含了远程代码执行的漏洞,要求用户找到远程代码执行的服务,并利用此漏洞获取系统权限;

6.操作系统提供的服务可能包含了缓冲区溢出漏洞,要求用户找到缓冲区溢出漏洞的服务,并利用此漏洞获取系统权限;

7.操作系统中可能存在一些系统后门,选手可以找到此后门,并利用预留的后门直接获取到系统权限。

四、注意事项:

1.不能对裁判服务器进行攻击,警告一次后若继续攻击将判令该参赛队离场;

2.flag值为每台靶机服务器的唯一性标识,每台靶机服务器同一时间内仅有1个;

3.在登录自动评分系统后,提交靶机服务器的flag值,同时需要提交该靶机服务器的网关地址;

4.本环节不予补时。

(五)模块D CTF夺旗-防御(200分)

一、项目和任务描述:

假定各位选手是某安全企业的网络安全工程师,负责若干服务器的渗透测试与安全防护,这些服务器可能存在着各种问题和漏洞。你需要尽快对这些服务器进行渗透测试与安全防护。每个参赛队拥有专属的堡垒机服务器,其他队不能访问。参赛选手通过扫描、渗透测试等手段检测自己堡垒服务器中存在的安全缺陷,进行针对性加固,从而提升系统的安全防御性能。

请根据《赛场参数表》提供的信息,在客户端使用谷歌浏览器登录需要加固的堡垒服务器。

二、操作系统环境说明:

客户机操作系统:Windows 10/Windows7

堡垒服务器操作系统:Linux/Windows

三、漏洞情况说明:

1.堡垒服务器中的漏洞可能是常规漏洞也可能是系统漏洞;

2.堡垒服务器上的网站可能存在命令注入的漏洞,要求选手找到命令注入的相关漏洞,利用此漏洞获取一定权限;

3.堡垒服务器上的网站可能存在文件上传漏洞,要求选手找到文件上传的相关漏洞,利用此漏洞获取一定权限;

4.堡垒服务器上的网站可能存在文件包含漏洞,要求选手找到文件包含的相关漏洞,与别的漏洞相结合获取一定权限并进行提权;

5.操作系统提供的服务可能包含了远程代码执行的漏洞,要求用户找到远程代码执行的服务,并利用此漏洞获取系统权限;

6.操作系统提供的服务可能包含了缓冲区溢出漏洞,要求用户找到缓冲区溢出漏洞的服务,并利用此漏洞获取系统权限;

7.操作系统中可能存在一些系统后门,选手可以找到此后门,并利用预留的后门直接获取到系统权限。

四、注意事项:

1.每位选手需要对加固点和加固过程截图,并自行制作系统防御实施报告,最终评分以实施报告为准;

2.系统加固时需要保证堡垒服务器对外提供服务的可用性;

3.不能对裁判服务器进行攻击,警告一次后若继续攻击将判令该参赛队离场;

4.本环节不予补时。

二、说明:

1.所有截图要求截图界面、字体清晰;

2.文件名命名及保存:网络安全模块D-XX(XX为工位号),PDF格式保存;

3.文件保存到U盘提交。

需要资源私信博主!!!

相关文章:

第十七届山东省职业院校技能大赛 中职组“网络安全”赛项任务书正式赛题

第十七届山东省职业院校技能大赛 中职组“网络安全”赛项任务书-A 目录 一、竞赛阶段 二、竞赛任务书内容 (一)拓扑图 (二)模块A 基础设施设置与安全加固(200分) (三)B模块安全事件响应/网络安全数据取证/…...

-Kotlin编程语言-面向对象中的 继承-构造函数-接口三模块学习)

Android学习(五)-Kotlin编程语言-面向对象中的 继承-构造函数-接口三模块学习

首先,我们需要定义一个 Person 类: open class Person {var name ""var age 0fun eat() {println("$name is eating.")} } 注意,Person 类前面加上了 open 关键字,表示这个类可以被继承。在 Kotlin 中&am…...

滑动窗口 + 算法复习

维护一个满足条件的窗口大小,然后进行双指针移动 1.最长子串 题目链接:1.最长子串 - 蓝桥云课 #include<bits/stdc.h> #define int long long using namespace std; string s; int k; signed main() {int max_len0,left0;cin>>s>>k;…...

贪心算法 greedy

文章目录 参考贪心算法[Leetcode455 分发饼干](https://leetcode.cn/problems/assign-cookies/description/)分析题解 [Leetcode135 分发糖果](https://leetcode.cn/problems/assign-cookies/description/)分析题解 leetcode435无重叠区间分析题解 参考 https://github.com/ch…...

基于python的家教预约网站-家教信息平台系统

标题:基于 Python 的家教预约网站-家教信息平台系统 内容:1.摘要 本文介绍了一个基于 Python 的家教预约网站-家教信息平台系统。该系统旨在为学生和家长提供一个方便、高效的家教预约平台,同时也为家教老师提供一个展示自己教学能力和经验的机会。本文详细介绍了系…...

基于深度学习多图像融合的屏幕缺陷检测方案

公司项目,已申请专利。 深度学习作为新兴技术在图像领域蓬勃发展,因其自主学习图像数据特征的性能避免了人工设计算法的繁琐,精准的检测性能、高效的检测效率以及对各种不同类型的图像任务都有比较好的泛化性能,使得深度学习技术在…...

MySQL基础笔记(三)

在此特别感谢尚硅谷-康师傅的MySQL精品教程 获取更好的阅读体验请前往我的博客主站! 如果本文对你的学习有帮助,请多多点赞、评论、收藏,你们的反馈是我更新最大的动力! 创建和管理表 1. 基础知识 1.1 一条数据存储的过程 存储数据是处理数…...

【JetPack】WorkManager笔记

WorkManager简介: WorkManager 是 Android Jetpack 库中的一个重要组件。它用于处理那些需要在后台可靠执行的任务,这些任务可以是一次性的,也可以是周期性的,甚至是需要满足特定条件才执行的任务。例如,它可以用于在后…...

docker 安装 ftp

前言 经多次测试 不知道为什么 必须添加被动模式跟端口才可以 连接成功,有知道为什么可以评论下 下载镜像 docker pull fauria/vsftpd启动ftp 服务 参考链接 docker run -d -v /etc/localtime:/etc/localtime:ro -v /home/dr/data/ftp:/home/vsftpd \ -e "…...

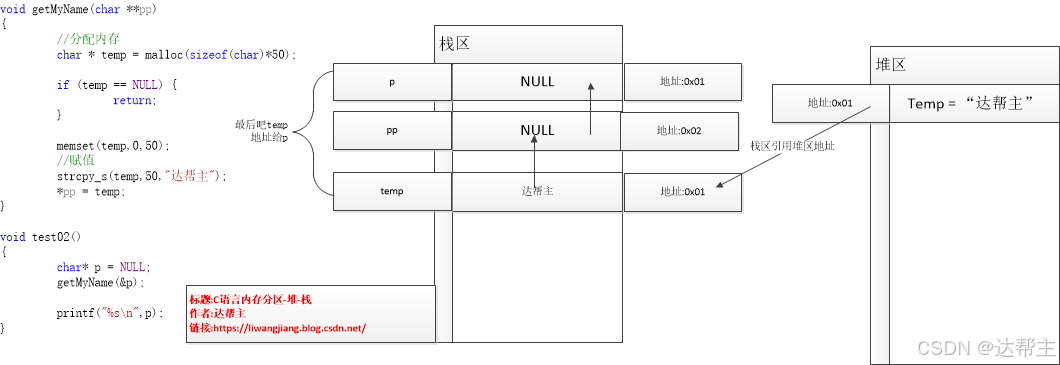

5.C语言内存分区-堆-栈

目录 内存分区 运行之前 代码区 全局初始化数据区 、静态数据区 (data) 未初始化数据区(bss(Block Started by Symbol)区) 总结 运行之后 代码区 (text segment) 未初始化数据区(bss) 全局初始化数据区,静态…...

传统CV算法——基于opencv的答题卡识别判卷系统

基于OpenCV的答题卡识别系统,其主要功能是自动读取并评分答题卡上的选择题答案。系统通过图像处理和计算机视觉技术,自动化地完成了从读取图像到输出成绩的整个流程。下面是该系统的主要步骤和实现细节的概述: 1. 导入必要的库 系统首先导入…...

国产 HighGo 数据库企业版安装与配置指南

国产 HighGo 数据库企业版安装与配置指南 1. 下载安装包 访问 HighGo 官方网站(https://www.highgo.com/),选择并下载企业版安装包。 2. 上传安装包到服务器 将下载的安装包上传至服务器,并执行以下命令: [rootmas…...

「Mac畅玩鸿蒙与硬件46」UI互动应用篇23 - 自定义天气预报组件

本篇将带你实现一个自定义天气预报组件。用户可以通过选择不同城市来获取相应的天气信息,页面会显示当前城市的天气图标、温度及天气描述。这一功能适合用于动态展示天气信息的小型应用。 关键词 UI互动应用天气预报数据绑定动态展示状态管理 一、功能说明 自定义…...

Springboot @Transactional使用时需注意的几个问题

一、事务的隔离级别 在Springboot应用中,如果我们想实现方法一旦执行有异常产生,就触发事务回滚,可以在方法上面添加Transactional注解。如果应用采用mysql数据库,虽然mysql本身也有事务隔离机制,但在Sping数据库的应…...

数字经济下的 AR 眼镜

目录 1. 📂 AR 眼镜发展历史 1.1 AR 眼镜相关概念 1.2 市面主流 XR 眼镜 1.3 AR 眼镜大事记 1.4 国内外 XR 眼镜 1.5 国内 AR 眼镜四小龙 2. 🔱 关键技术 2.1 AR 眼镜近眼显示原理 2.2 AR 眼镜关键技术 2.3 AR 眼镜技术难点 3. Ὂ…...

力扣150题

88. 合并两个有序数组 给你两个按 非递减顺序 排列的整数数组 nums1 和 nums2,另有两个整数 m 和 n ,分别表示 nums1 和 nums2 中的元素数目。 请你 合并 nums2 到 nums1 中,使合并后的数组同样按 非递减顺序 排列。 **注意:**…...

剑指offer搜索二维矩阵

题目连接 https://leetcode.cn/problems/search-a-2d-matrix-ii/’ 代码 自己想出来的 解法一 初始化两个指针,i0,j列数-1 若此时matrix[i][j]target 则返回true 若此时matrix[i][j]>target,表明在第j列中不可能存在target,因为列是升序的 若此时ma…...

如何设置浏览器不缓存网页

设置浏览器不缓存网页可以通过多种方法实现,以下是一些常见的策略: HTTP响应头控制: Cache-Control:这是最常用的HTTP头之一,用于控制响应的缓存行为。例如: Cache-Control: no-cache, no-store, must-r…...

Iris简单实现Go web服务器

package mainimport ("github.com/kataras/iris" )func main() {app : iris.New() // 实例一个iris对象//配置路由app.Get("/", func(ctx iris.Context) {ctx.WriteString("Hello Iris")})app.Get("/aa", func(ctx iris.Context) {ct…...

后端项目java中字符串、集合、日期时间常用方法

我这里只介绍了项目中最常用的哈,比如像集合有很多,但我们最常用的就是ArrayList。 然后我这里会以javascript中的字符串、数组的方法为基准来实现,有些方法js和java会有些区别也会介绍 字符串 每次修改 String 对象都会创建一个新的对象,而 StringBuffer 可以在同一个对象…...

如何快速下载网易云音乐双语歌词:LrcHelper完整指南

如何快速下载网易云音乐双语歌词:LrcHelper完整指南 【免费下载链接】LrcHelper 从网易云音乐下载带翻译的歌词 Walkman 适配 项目地址: https://gitcode.com/gh_mirrors/lr/LrcHelper LrcHelper是一款专门为网易云音乐用户设计的免费歌词下载工具࿰…...

若依前后端分离系统生产环境部署:从零到上线的保姆级教程

若依前后端分离系统生产环境部署实战指南 引言:为什么选择若依框架? 对于刚接触企业级开发的新手来说,若依(RuoYi)框架无疑是一个绝佳的起点。这个基于Spring Boot和Vue.js的前后端分离架构,不仅提供了完善的权限管理、代码生成等…...

)

WPF图片处理避坑指南:Image控件Stretch属性的4种模式详解(含效果对比图)

WPF图片处理避坑指南:Image控件Stretch属性的4种模式详解 刚接触WPF开发的工程师们,是否经常遇到图片显示变形、比例失调的困扰?Image控件的Stretch属性看似简单,却藏着不少设计哲学。今天我们就来彻底拆解这个影响图片显示效果的…...

合肥高中英语一对一辅导2026指南,突破听说读写全面提升路径

合肥高中英语一对一辅导2026指南,突破听说读写全面提升路径据《2026年中国基础教育课外辅导行业白皮书》数据显示,2026年高中阶段英语学科辅导需求同比增长23%,其中超过65%的学生家长明确表示,传统大班教学已无法满足孩子个性化提…...

Elasticsearch IK 分词器远程词典

一、背景 在使用 Elasticsearch IK 分词器进行中文检索时,默认词库往往无法覆盖业务中的专业词汇(如:知识库、RAG架构、向量检索等)。 如果不进行扩展,这些词可能被错误拆分,导致: 检索结果不准…...

League Toolkit:重新定义英雄联盟游戏体验的智能辅助工具

League Toolkit:重新定义英雄联盟游戏体验的智能辅助工具 【免费下载链接】League-Toolkit 兴趣使然的、简单易用的英雄联盟工具集。支持战绩查询、自动秒选等功能。基于 LCU API。 项目地址: https://gitcode.com/gh_mirrors/le/League-Toolkit 价值定位&am…...

3大核心功能让你轻松掌握League-Toolkit英雄联盟辅助工具

3大核心功能让你轻松掌握League-Toolkit英雄联盟辅助工具 【免费下载链接】League-Toolkit 兴趣使然的、简单易用的英雄联盟工具集。支持战绩查询、自动秒选等功能。基于 LCU API。 项目地址: https://gitcode.com/gh_mirrors/le/League-Toolkit League-Toolkit是一款基…...

)

告别CANFD高速丢帧!手把手教你配置STM32 FDCAN的收发器延时补偿(TDC)

攻克CANFD高速通信难题:STM32 FDCAN延时补偿实战指南 当CANFD的波特率飙升至10Mb/s时,许多工程师突然发现原本稳定的通信开始频繁丢帧——这往往不是代码逻辑问题,而是物理层信号延时在作祟。本文将带您深入STM32 FDCAN的Transceiver Delay C…...

Unsloth让AI触手可及:免费GPU+开源框架,训练自己的模型

Unsloth让AI触手可及:免费GPU开源框架,训练自己的模型 1. Unsloth简介:高效微调的开源利器 Unsloth是一个专为大型语言模型(LLM)优化的开源微调框架,它的核心使命是让AI训练变得高效且易于获取。通过创新的技术手段,…...

如何用机器学习评估专利价值?专利权利要求广度分析实战指南

如何用机器学习评估专利价值?专利权利要求广度分析实战指南 【免费下载链接】patents-public-data Patent analysis using the Google Patents Public Datasets on BigQuery 项目地址: https://gitcode.com/gh_mirrors/pa/patents-public-data 在知识产权竞争…...