【论文阅读】Revisiting the Assumption of Latent Separability for Backdoor Defenses

https://github.com/Unispac/Circumventing-Backdoor-Defenses

摘要和介绍

在各种后门毒化攻击中,来自目标类别的毒化样本和干净样本通常在潜在空间中形成两个分离的簇。

这种潜在的分离性非常普遍,甚至在防御研究中成为了一种默认假设,我们称之为潜在分离性假设。基于这一假设设计的防御方法通过在潜在空间中进行聚类分析来识别毒化样本。具体来说,这些防御方法首先在污染数据集上训练一个基础分类器,并期望该基础模型能自然地学习到毒化样本和干净样本的可分离潜在表示。之后,它们会在基础模型的潜在空间上进行聚类分析。如果潜在分离性特征可靠地出现,这些防御方法就能够准确地识别出由毒化样本形成的异常簇,从而将这些样本从训练集中滤除。我们注意到,这类基于潜在分离的防御方法在后门防御领域尤其重要和成功。像Spectral Signature(Tran等,2018)和Activation Clustering(Chen等,2019)这样的提议已经成为不可或缺的基准,近年来,基于这一假设的最新方法,如SCAn(Tang等,2021)和SPECTRE(Hayase等,2021),甚至声称能在各种攻击中实现几乎完美的召回率,并且假阳性率极低。

鉴于潜在分离性在防御中的普遍性及其显著效果,一个自然的问题随之而来:潜在分离性对后门毒化攻击来说是否是不可避免的?

我们设计了适应性后门毒化攻击(无需控制模型的训练过程),通过这种攻击主动抑制潜在分离性,同时保持较高的攻击成功率(ASR)和极小的干净样本准确率下降。

我们适应性攻击设计的两个关键组件为:

(1)基于数据毒化的正则化。在向一组样本植入后门触发器后,我们不会将所有样本都错误地标记为目标类别,而是随机保留一部分样本(即正则化样本),并仍然正确标记为其实际语义类别。从直觉上讲,这些额外的正则化样本可以惩罚后门触发器与目标类别之间的关联。

(2)促进不对称性和多样性的触发器植入策略。我们通过不对称的触发器植入策略解决了正则化样本对后门关联的惩罚可能会显著降低攻击成功率(ASR)的问题。

如图2所示,我们在构建正则化样本和有效载荷样本时,使用了较弱的触发器,而标准触发器仅在测试时用于激活后门。这样,测试时带有标准触发器的后门样本具有比正则化样本(带弱触发器)更强的后门特征,因此,测试时的攻击能够很好地缓解正则化样本的反作用,并保持较高的攻击成功率。除了不对称性,我们的设计还鼓励触发器的多样性——不同的毒化样本可以使用来自不同触发器分区的不同部分触发器。从直觉上讲,这种多样性使得后门毒化样本在潜在表示空间中分布得更加分散,从而避免它们聚集成易于识别的簇。

相关工作

针对基于潜在分离的防御的适应性后门攻击

一类适应性后门攻击(Tan & Shokri, 2020;Xia等,2022;Doan等,2021;Ren等,2021;Cheng等,2021;Zhong等,2022)明确旨在减少毒化样本和干净样本之间的潜在分离。然而,这些攻击并不符合后门毒化攻击的范式——它们假设对整个训练过程有额外的控制,因此直接将潜在的不可分离性编码到被攻击模型的训练目标中。与之更相关的工作是Tang等(2021),他们指出其源特定的仅毒化攻击能够减少潜在分离性。然而,正如图1e所示,当基础模型与标准数据增强一起训练时,毒化样本和干净样本之间仍然存在明显的分离,实际上Tang等(2021)自己也表明,通过改进的潜在空间聚类分析,就足以完美分离这种攻击的毒化样本和干净样本。因此,目前仍不清楚仅毒化的后门攻击是否能够克服潜在分离性,从而绕过基于潜在分离的后门防御方法。本文填补了这一空白,设计了能够主动抑制潜在分离性的适应性后门毒化攻击(从而规避现有基于潜在分离的防御)。

方法

对于潜在分离现象,我们的设计受到了两个互补的启发性视角的启发。第一个视角将潜在分离归因于后门触发器在后门模型推理中的主导作用(Tran等,2018)。直观上,为了将一个(植入触发器的)后门毒化样本从其语义类推向目标类,后门模型倾向于在潜在表示空间中学习到一个过于强烈的信号,该信号可以压倒其他语义特征,从而做出决定。这种只出现在后门毒化样本中的强烈后门信号导致了潜在分离的出现。 第二个视角是,后门模型为毒化样本和干净样本学习不同的表示,仅仅因为它们倾向于为毒化样本学习一个单独的快捷规则(Geirhos等,2020),这个规则完全基于触发器模式,而不使用任何语义特征。也就是说,后门学习通常独立于(或仅与)主任务所用的语义特征相关,因此适应毒化数据集的后门模型本质上学习了两个无关(或弱相关)的任务。从这个角度来看,后门模型并没有强烈的动机去为这两个异质任务的样本学习同质的潜在表示。

受到这些视角的启发,我们认为一个理想的适应性后门毒化攻击(能够减轻潜在分离)可能需要编码某种形式的正则化,以(1)惩罚后门模型学习到对后门触发器的异常强烈信号;(2)鼓励后门学习与主任务学习之间的关联。

我们在图2中展示了我们设计的概述。与典型的后门毒化攻击不同,在我们的框架中,我们并非将所有植入触发器的样本都标记为目标类。如图所示,在将后门触发器植入一组样本(从所有类别中采样)后,我们将其随机分成两组。对于一组样本,我们仍然将它们标记为目标类(我们称这组为有效载荷样本),以建立触发器模式与目标标签之间的后门关联;而另一组(即正则化样本)则被正确地标记为其真实的语义类别(可能不同于目标类),以正则化后门关联。

此外,我们在触发器设计中引入了不对称性和多样性的思想——我们应用一组不同的弱化触发器来构建正则化样本和有效载荷样本进行数据毒化,而原始的标准触发器则在测试时用于激活后门。

正则化样本

我们注意到,正则化样本的引入很好地结合了提出的两种见解(方法开头的第一段)。首先,通过正则化样本,后门模型不再能够学习到一个对后门触发器过于强烈的信号,这样的信号会独裁性地决定目标类,否则它就无法拟合正确标记为其他类别的正则化样本。 这也解释了正则化样本命名的原因——直观地说,它们作为正则化项,有助于惩罚学习到的潜在表示中的后门信号。其次,模型也无法通过简单的快捷规则拟合所有植入触发器的样本。相反,现在它必须拟合一个更复杂的边界,该边界应该决定何时将植入触发器的输入分类为目标类,何时将其分类为真实的语义标签,而这个边界是随机生成的。 为了成功拟合这个边界,模型必须依赖于触发器模式和与触发器共存的语义特征的伪影,因此,后门样本的学习潜在表示应当是触发器模式和语义特征的平衡融合。

不对称触发器

引入不对称触发器对于我们的攻击仍能保持较高的攻击成功率(ASR)至关重要。正如我们容易注意到的那样,由于正则化样本会惩罚后门关联,其副作用可能是攻击成功率(ASR)的下降。为了缓解这个问题,我们的设计中,数据毒化时使用弱化的触发器,而测试时只使用(更强的)原始标准触发器。直觉是:在测试时,后门样本(带有标准触发器)包含比正则化样本(带有弱化触发器)更强的后门特征。这使得测试时的后门样本具有足够的“力量”来抵消正则化样本的对抗作用,从而仍能实现较高的攻击成功率。我们注意到,不对称触发器的想法最早可以追溯到Chen等人(2017),但其背景不同。为了避免人工检查毒化数据集,Chen等(2017)建议使用视觉上不太明显的弱化触发器进行数据毒化,并指出如果在测试时使用原始标准触发器,仍然可以保持较高的攻击成功率。在我们的背景下,我们主要使用弱化触发器来减轻正则化样本带来的负面影响。

触发器多样性

我们还强调,触发器多样化在我们设计中也有助于缓解潜在分离。直观上,由于不同的毒化样本可能被植入不同的触发器,这些毒化样本可能在潜在表示空间中更加分散。因此,我们期望这种更为多样化的分散可以防止这些毒化样本聚集成一个容易识别的簇。

实例化方法

我们在图2中展示的框架是通用的,可以与现有技术创造性地结合,从而实例化出强大的自适应攻击。根据这一框架,我们通过直接调整常用的图像融合和补丁基毒化策略,实例化了两种具体攻击,分别是自适应融合攻击(Adaptive-Blend)和自适应补丁攻击(Adaptive-Patch)。

只看了核心方法部分,其他部分没怎么看 (只看了1/3左右) 消融实验什么的。空了看下后面的

相关文章:

【论文阅读】Revisiting the Assumption of Latent Separability for Backdoor Defenses

https://github.com/Unispac/Circumventing-Backdoor-Defenses 摘要和介绍 在各种后门毒化攻击中,来自目标类别的毒化样本和干净样本通常在潜在空间中形成两个分离的簇。 这种潜在的分离性非常普遍,甚至在防御研究中成为了一种默认假设,我…...

八一南昌起义纪念塔手绘图纸:一部凝固的工程史诗

在南昌美术馆的玻璃展柜中,泛黄的八一南昌起义纪念塔手绘图纸正无声述说着一段工程奇迹。这些诞生于上世纪七十年代的图纸,以0.05毫米的针管笔触勾勒出总高53.6米的纪念碑,在硫酸纸上构建的坐标网格精确到毫米级,每一根结构线都暗…...

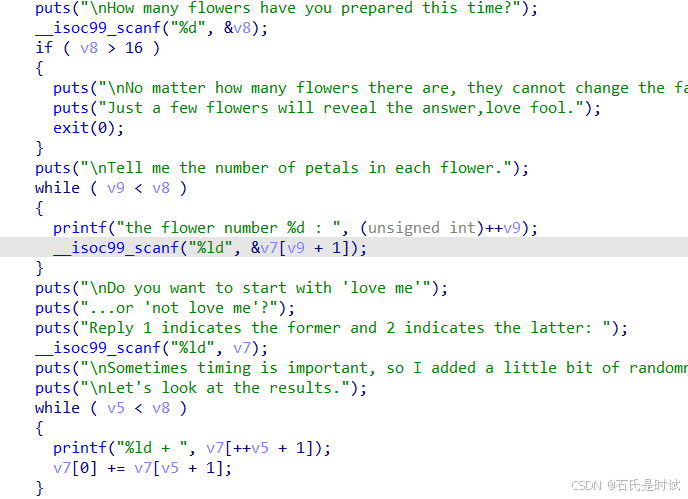

[hgame 2025 ]week1 pwn/crypto

一共两周,第一周说难也不难说简单也不简单。 pwn counting petals 数组v7长度17,输入16时v7[161]会发生溢出,溢出到v8,v9,将其改大,会输出canary和libc_start_main_ret的地址。第2次进来覆盖到返回地址写上ROP from pwn import…...

python 获取smpl身高 fbx身高

目录 python 获取smpl身高 读取fbx,获取fbx mesh身高 python 获取smpl身高 video_segments = pickle.load(open(smpl_pkl_path, "rb"))if isinstance(video_segments, tuple):video_segments = video_segments[0]scene = bpy.data.scenes[Scene]ob, obname, arm_o…...

实战教程:如何利用DeepSeek结合深度学习与NLP技术实现跨模态搜索与个性化推荐

跨模态搜索与个性化推荐是当前人工智能领域中的热门话题,DeepSeek作为结合深度学习与自然语言处理(NLP)技术的创新平台,提供了在多模态数据间进行搜索与推荐的强大能力。本教程将带你一步步实现基于DeepSeek的跨模态搜索和个性化推荐,详细讲解整个过程的实现方法,从数据准…...

计算机毕业设计Python+卷积神经网络租房推荐系统 租房大屏可视化 租房爬虫 hadoop spark 58同城租房爬虫 房源推荐系统

温馨提示:文末有 CSDN 平台官方提供的学长联系方式的名片! 温馨提示:文末有 CSDN 平台官方提供的学长联系方式的名片! 温馨提示:文末有 CSDN 平台官方提供的学长联系方式的名片! 作者简介:Java领…...

目标检测模型性能评估:mAP50、mAP50-95、Precision 和 Recall 及测试集质量的重要性

目标检测评估全解析:从核心指标到高质量测试集构建 目标检测技术在计算机视觉领域发挥着至关重要的作用,无论是自动驾驶、安防监控,还是医学影像处理,目标检测算法的性能评估都需要依赖一系列精确且科学的评估指标。而测试集的构建…...

AnyPlace:学习机器人操作的泛化目标放置

25年2月来自多伦多大学、Vector Inst、上海交大等机构的论文“AnyPlace: Learning Generalized Object Placement for Robot Manipulation”。 由于目标几何形状和放置的配置多种多样,因此在机器人任务中放置目标本身就具有挑战性。为了解决这个问题,An…...

2025icpc(Ⅱ)网络赛补题 GL

题意: 给定Alice和Bob的每一轮的概率p0,p1 给定Alice和Bob的初始数字x,y。 对于每一轮: 如果Alice获胜,则bob的数字y需要减去x。(如果y≤0,Alice获胜)如果Bob获胜,则Alice的数字x需要减去y。…...

51c大模型~合集112

我自己的原文哦~ https://blog.51cto.com/whaosoft/13267449 #Guidance-Free Training (GFT) 无需引导采样,清华大学提出视觉模型训练新范式 引导采样 Classifier-Free Guidance(CFG)一直以来都是视觉生成模型中的关键技术。然而最近&am…...

Rust 文件读取:实现我们的 “迷你 grep”

1. 准备示例文件 首先,在项目根目录(与 Cargo.toml 同级)下新建一个名为 poem.txt 的文件。示例内容可参考 Emily Dickinson 的诗: Im nobody! Who are you? Are you nobody, too? Then theres a pair of us — dont tell! Th…...

【Unity3D】Jenkins Pipeline流水线自动构建Apk

目录 一、准备阶段 二、创建Pipeline流水线项目 三、注意事项 一、准备阶段 1、安装tomcat 10.0.5 Index of apache-local/tomcat/tomcat-10 2、安装jdk 17 Java Archive Downloads - Java SE 17.0.13 and later 3、下载Jenkins 2.492.1 (.war)包 War Jenkins Packa…...

信息收集-Web应用备案产权Whois反查域名枚举DNS记录证书特征相似查询

知识点: 1、信息收集-Web应用-机构产权&域名相关性 2、信息收集-Web应用-DNS&证书&枚举子域名 企业信息 天眼查 https://www.tianyancha.com/ 企业信息 小蓝本 https://www.xiaolanben.com/ 企业信息 爱企查 https://aiqicha.baidu.com/ 企业信息 企查…...

结合实际讲NR系列2—— SIB1

这是在基站抓取的sib1的一条信令 L3MessageContent BCCH-DL-SCH-Messagemessagec1systemInformationBlockType1cellSelectionInfoq-RxLevMin: -64q-QualMin: -19cellAccessRelatedInfoplmn-IdentityListPLMN-IdentityInfoplmn-IdentityListPLMN-IdentitymccMCC-MNC-Digit: 4MC…...

绿虫仿真软件如何预测组件衰减对收益的影响?

绿虫仿真软件通过其精细化的算法模型,能够有效预测组件衰减对光伏电站收益的影响,主要体现在以下几个方面: 1. 数据基础与模型构建 历史数据分析:绿虫软件整合了长达20年的历史数据,涵盖气象、地理、组件型号、逆变器…...

本地部署DeepSeek集成VSCode创建自己的AI助手

文章目录 安装Ollama和CodeGPT安装Ollama安装CodeGPT 下载并配置DeepSeek模型下载聊天模型(deepseek-r1:1.5b)下载自动补全模型(deepseek-coder:1.3b) 使用DeepSeek进行编程辅助配置CodeGPT使用DeepSeek模型开始使用AI助手 ✍️相…...

07贪心 + 动态规划(D1_基础学习)

目录 讲解一:贪心算法 一、什么是贪心算法? 二、贪心算法的应用场景 三、使用Java代码实现贪心算法 四、知识小结 -------------------------------- 讲解二:动态规划算法 一、什么是动态规划算法 二、动态规划算法求解问题需要具备的…...

redis之数据库

文章目录 服务器中的数据库切换数据库数据库键空间读写键空间时的维护操作 设置键的生存时间或过期时间保存过期时间过期键的判定过期键删除策略清性删除策略的实现定期删除策略的实现 总结 服务器中的数据库 Redis服务器将所有数据库都保存在服务器状态redis.h/redisServer结…...

【竞技宝】电竞世界杯:无畏契约首次入选正式项目!

北京时间2月12日,电竞世界杯基金会(EWCF)与知名游戏开发商拳头游戏(Riot Games)在近日共同宣布达成三年合作伙伴关系。同时,三大顶级电竞项目——《英雄联盟》《英雄联盟:云顶之弈》(…...

Golang GORM系列:GORM 高级查询教程

有效的数据检索是任何程序功能的基础。健壮的Go对象关系映射包(称为GORM)除了标准的CRUD操作之外,还提供了复杂的查询功能。这是学习如何使用GORM进行高级查询的综合资源。我们将涵盖WHERE条件、连接、关联、预加载相关数据,甚至涉…...

Shoelace主题定制终极指南:掌握CSS变量覆盖与扩展技巧的10个秘诀

Shoelace主题定制终极指南:掌握CSS变量覆盖与扩展技巧的10个秘诀 【免费下载链接】shoelace Shoelace is now Web Awesome. Come see what’s new! 项目地址: https://gitcode.com/gh_mirrors/sh/shoelace Shoelace是一个功能强大的Web组件库,现已…...

OpenCart安全审计实战:静态代码扫描与核心漏洞修复指南

1. 项目概述与核心价值最近在整理一个基于OpenCart的电商项目时,客户提出了一个非常具体且关键的需求:需要对整个系统的安全性进行一次全面的审计。这不仅仅是运行一个自动化扫描工具那么简单,客户希望我们能深入代码层面,检查是否…...

先进制程EPE挑战:从系统误差到量测革命,如何驯服边缘位置误差

1. 从“理所当然”到“如履薄冰”:边缘位置误差如何成为先进制程的“隐形杀手”在半导体行业过去的黄金岁月里,工程师们有一个近乎奢侈的“共识”:芯片内部那些由光刻、刻蚀定义的特征边缘,可以被理所当然地看作是笔直且在不同工艺…...

Python调用MATLAB引擎避坑指南:从安装路径选择到`setup.py` install命令的完整实战

Python调用MATLAB引擎避坑指南:从安装路径选择到setup.py install命令的完整实战 在科学计算和工程仿真领域,MATLAB和Python各有优势。许多开发者希望将两者结合使用,但安装MATLAB引擎到Python环境时常常遇到各种"玄学"问题。本文将…...

)

告别导入报错!手把手教你用Navicat把Excel数据完美搬进MySQL(含字段超限处理)

从Excel到MySQL:Navicat数据迁移全流程实战指南 数据迁移是开发者和数据分析师日常工作中的高频需求。想象一下这样的场景:市场部门发来一份包含3000条客户信息的Excel表格,需要快速导入到测试环境的MySQL数据库中进行功能验证;或…...

如何快速掌握Avogadro 2:开源分子可视化工具的终极指南

如何快速掌握Avogadro 2:开源分子可视化工具的终极指南 【免费下载链接】avogadrolibs Avogadro libraries provide 3D rendering, visualization, analysis and data processing useful in computational chemistry, molecular modeling, bioinformatics, material…...

半导体制造模式之争:IDM与Fabless的战略选择与未来趋势

1. 半导体制造模式的世纪之争:IDM与Fabless的路线抉择“真男人就该有自己的晶圆厂。” 这句话出自AMD创始人杰里桑德斯之口,在半导体产业的早期,它像一句战斗口号,定义了那个时代顶级芯片公司的雄心——将设计与制造牢牢掌握在自己…...

为什么你的Agent总在Adobe全家桶前卡死?:独家披露Adobe UXP沙箱逃逸+DOM Bridge双向通信协议逆向成果

更多请点击: https://intelliparadigm.com 第一章:Adobe UXP沙箱机制与Agent操作失能的根源诊断 Adobe UXP(Unified Extensibility Platform)为插件提供了强隔离的运行时沙箱环境,其核心设计目标是保障宿主应用&#…...

别再手动描边了!用AutoCAD 2022画好异形PCB板框,一键导入Cadence SPB17.4

高效绘制异形PCB板框:AutoCAD与Cadence的无缝协作指南 在硬件设计领域,异形PCB板框的绘制一直是工程师们面临的挑战。传统矩形板框的绘制相对简单,但当项目需求涉及圆弧、缺口或不规则轮廓时,直接在Cadence Allegro中操作往往效率…...

智能图像去重引擎:解放数字存储空间的完整解决方案

智能图像去重引擎:解放数字存储空间的完整解决方案 【免费下载链接】AntiDupl A program to search similar and defect pictures on the disk 项目地址: https://gitcode.com/gh_mirrors/an/AntiDupl 在数字内容爆炸的时代,重复图片问题已成为技…...