某手sig3-ios算法 Chomper黑盒调用

Chomper-iOS界的Unidbg

最近在学习中发现一个Chomper框架,Chomper 是一个模拟执行iOS可执行文件的框架,类似于安卓端大名鼎鼎的Unidbg。

这篇文章使用Chomper模拟执行某手的sig3算法,初步熟悉该框架。这里只熟悉模拟执行步骤以及一些常见的hook操作、读取操作等。

框架搭建

chomper 使用python开发,这里直接使用pip安装 pip install chomper (mac的m系列芯片,可能需要再自己电脑编译unicorn并安装)

下载chomper中rootfs 放在项目录下 如下:

基础代码如下:

import osfrom chomper import Chomper

from chomper.const import ARCH_ARM64, OS_IOS

from chomper.objc import ObjC

from chomper.utils import pyobj2nsobj

from chomper.os.ios.hooks import register_hook

from unicorn import arm64_constbase_path = os.path.abspath(os.path.dirname(__file__))def trace_inst_callback(self, uc, address, size, user_data):for inst in self.cs.disasm_lite(uc.mem_read(address, size), 0):self.logger.info(f"Trace at {self.debug_symbol(address)}: {inst[-2]} {inst[-1]}")message = ""for i in range(31):if message:message += ", "message += f"x{i}={hex(self.uc.reg_read(getattr(arm64_const, f'UC_ARM64_REG_X{i}')))}"self.logger.info(message)Chomper.trace_inst_callback = trace_inst_callback #这里是用来trace代码

#加载ios基础库支持。

emu = Chomper(arch=ARCH_ARM64,os_type=OS_IOS,rootfs_path=os.path.join(base_path, "rootfs/ios"),enable_ui_kit=True, #开启ui_kit库支持,

)objc = ObjC(emu)某手核心算法调用

这里不再分析sig3怎么来的,以及如何构造的,如果需要请看兔哥公众号文章。https://mp.weixin.qq.com/s/JG56KxPC7s3oSvoGkQVBRQ

算法加载流程如下:根据frida-trace得

+[KWSecurity defaultInterface]22578 ms -[KWSecurity atlasSign:/rest/app/square/home/mall/tab/dynamic/feed87fa757cb702565b6afa61de4f5f9617]22582 ms | +[KWSecuritySignature atlasSignPlus:0x2852e18c0 isInner:0x0 sdkid:0x10eb67638 sdkName:0x10eb67638 ztconfigFilePath:0x10eb67638]22582 ms | | +[KWOpenSecurityGuardManager getInstance]22582 ms | | -[KWOpenSecurityGuardManager getSecureSignatureComp]22582 ms | | | -[KWOpenSecurityGuardManager getComponent:0x0]22582 ms | | | | +[KWOpenComponentLibrary getInstance]22582 ms | | | | -[KWOpenComponentLibrary getComponent:0x0]22582 ms | | | | | -[KWOpenComponentLibrary sdkDict]22582 ms | | +[KWOpenSecurityGuardParamContext createParamContextWithAppKey:d7b7d042-d4f2-4012-be60-d97ff2429c17 paramDict:nil requestType:0x1 input:{length = 75, bytes = 0x2f726573 742f6170 702f7371 75617265 ... 34663566 39363137 } wbindexKey:lD6We1E8i bInnerInvoke:0x0 sdkid: sdkName: ztconfigFilePath:]22589 ms | | | -[KWOpenSecurityGuardParamContext setAppKey:0x100932dd8]22589 ms | | | -[KWOpenSecurityGuardParamContext setWbindexKey:0x100932df8]22589 ms | | | -[KWOpenSecurityGuardParamContext setParamDict:0x0]22590 ms | | | -[KWOpenSecurityGuardParamContext setRequestType:0x1]22590 ms | | | -[KWOpenSecurityGuardParamContext setInput:0x2876d4e70]22590 ms | | | -[KWOpenSecurityGuardParamContext setOutput:nil]22590 ms | | | -[KWOpenSecurityGuardParamContext setErrorCode:0x0]22590 ms | | | -[KWOpenSecurityGuardParamContext setBInnerInvoke:0x0]22590 ms | | | -[KWOpenSecurityGuardParamContext setSdkid:0x10eb67638]22590 ms | | | -[KWOpenSecurityGuardParamContext setSdkname:0x10eb67638]22590 ms | | | -[KWOpenSecurityGuardParamContext setZtconfigFilePath:0x10eb67638]22590 ms | | +[KWOpenSecurityGuardParamContext createParamContextWithAppKey ret:<KWOpenSecurityGuardParamContext: 0x285c9ba80>22591 ms | | -[KWOpenSecureSignatureComponent atlasSignPlus:0x285c9ba80]22591 ms | | | +[KWOpenSecurityGuardManager getInstance]22591 ms | | | -[KWOpenSecurityGuardManager isInitialize] 0x122591 ms | | | -[KWOpenSecurityGuardParamContext appKey]22591 ms | | | -[KWOpenSecurityGuardParamContext bInnerInvoke]22591 ms | | | -[KWOpenSecurityGuardParamContext input]22591 ms | | | -[KWOpenSecurityGuardParamContext sdkid]22591 ms | | | -[KWOpenSecurityGuardParamContext sdkname]22591 ms | | | -[KWOpenSecurityGuardParamContext ztconfigFilePath]22591 ms | | | -[KWOpenSecurityGuardManager callCoreCommand:0x28b2 appkey:0x100932dd8 type:0x0 payload:0x0 context:0x0 isInputDataWithHeader:0x0 isOutputDataShuffleHeader:0x0 bInnerInvoke:0x2876d4e70 inputData:0x10eb67638 cdid:0x0 privatekeyData:0x10eb67638 sdkid:0x10eb67638 sdkName:0x10eb67638 ztconfigFilePath:0x17171f0d0 completion:0x20414ec30]22592 ms | | | -[KWOpenSecurityGuardManager callCoreCommand:ret d7b7d042-d4f2-4012-be60-d97ff2429c1722592 ms | | | -[KWOpenSecurityGuardParamContext setOutput:{length = 48, bytes = 0x36373736 30393335 32666262 66313665 ... 32323365 33303236 }]22593 ms | | | -[KWOpenSecurityGuardParamContext setErrorCode:0x1]22593 ms | | -[KWOpenSecurityGuardParamContext errorCode]22593 ms | | -[KWOpenSecurityGuardParamContext output] {length = 48, bytes = 0x36373736 30393335 32666262 66313665 ... 32323365 33303236 }22594 ms | | -[KWOpenSecurityGuardParamContext output] {length = 48, bytes = 0x36373736 30393335 32666262 66313665 ... 32323365 33303236 }22595 ms WSecurity atlasSign ret 677609352fbbf16ef42f2c2d57deecf00fdd8252223e3026

加载某手安全算法Framework

某手的算法核心是在gifCommonFramework库中。砸壳拿到ipa,从framework中拿到该dylib,开始加载,如下代码就加载完了,是不是感觉很简单。

binary_path = "gifCommonFramework"

ks = emu.load_module(module_file=os.path.join(base_path, binary_path),exec_init_array=True,#trace_symbol_calls=True,#trace symbol符号#trace_inst=True,#trace code

)

初始化安全SDK

如下代码,模拟调用oc的方法调用。

- oc中的+的符号可直接调用,类似安卓中的public static方法;-符号需要进行初始化动作之后才可以调用,类似安卓中的需要new才可以调用的方法。

安全SDK进行初始化,通过getInstance之后获取该地址,并使用该地址进行调用initSDK。这块还有一个hook操作。

def hook_retval(retval): #hook 修改返回值def decorator(uc, address, size, user_data):return retvalreturn decoratoremu.add_interceptor(ks.base + 0x1387A8, hook_retval(0)) KWOpenSecurityGuardManager_addr = objc.msg_send("KWOpenSecurityGuardManager", "getInstance")

print(KWOpenSecurityGuardManager_addr)

objc.msg_send(KWOpenSecurityGuardManager_addr, "initSDK")

objc.msg_send(KWOpenSecurityGuardManager_addr, "setIsInitialize:", 1)算法调用

根据frida-trace代码可得。atlasSignPlus传递的是KWOpenSecurityGuardParamContext createParamContextWithAppKey 之后的地址。

encrypt_str="加密信息"encrypt_addr = objc.msg_send("KWOpenSecurityGuardParamContext","createParamContextWithAppKey:paramDict:requestType:input:wbindexKey:bInnerInvoke:sdkid:sdkName:ztconfigFilePath:",pyobj2nsobj(emu, "d7b7d042-d4f2-4012-be60-d97ff2429c17"),0,1,pyobj2nsobj(emu, encrypt_str.encode()),pyobj2nsobj(emu, "lD6We1E8i"), 0, pyobj2nsobj(emu, ""), pyobj2nsobj(emu, ""),pyobj2nsobj(emu, ""))

#这里原本不是这样调用的,我为了方便不再引入其他东西,使用了类似java的new 然后直接调用atlasSignPlus,

KWOpenSecureSignatureComponent = objc.msg_send("KWOpenSecureSignatureComponent", "alloc")

KWOpenSecureSignatureComponent_init = objc.msg_send(KWOpenSecureSignatureComponent, 'init')

result = objc.msg_send(KWOpenSecureSignatureComponent_init, "atlasSignPlus:", encrypt_addr) #这里传递的就是地址,直接传。

print(result)

这里KWOpenSecurityGuardParamContext createParamContextWithApp的方法是+,那便可以直接调用。这里也仅仅是设置好需要加密的一些参数。

这里最后其实是出不了具体的结果的,这里还要感谢兔哥的trace代码,从trace代码中发现了如下图。

- pyobj2nsobj 用来将python类型转为oc类型,int 类型默认即可。

- pyobj2cfobj python类型转为oc的cf类型。

加入hook校验

hook 之后直接返回0 使对比结果正确。

emu.add_interceptor(ks.base + 0x18F8C8, hook_retval(0)) #这里对比d7b7d042-d4f2-4012-be60-d97ff2429c17

输出结果

output其实返回的是一个nsdata类型。根据frida-trace的代码。这里就是bytes为最后需要的

error_code = objc.msg_send(result, "errorCode")print(error_code)output = objc.msg_send(result, "output")#这里是nsdatadata_bytes = objc.msg_send(output, "bytes") #这里就是获取bytes# 4b5a08193cf6b70803030001a41524cc1f87ae7e1e121c0aprint(emu.read_string(data_bytes)) #这里直接读取bytes为string

固定随机因子

这里主要是说 随机数 时间戳等

chomper/os/ios/syscall.py

handle_sys_gettimeofday

chomper/os/ios/hooks.py

hook_srandom、hook_time、hook_random

补环境

如下即可。其他复杂的操作,可以看下作者的仓库。

@register_hook("-[NSUserDefaults(NSUserDefaults) registerDefaults:]")

def hook_ns_user_defaults_register_defaults(uc, address, size, user_data):print("hook_ns_user_defaults_register_defaults")return 0

其他hook操作

#直接hook oc方法 并修改返回值为oc obj类型

emu.add_interceptor("-[NSBundle bundleIdentifier]", hook_retval(pyobj2nsobj(emu, "com.ceair.b2m")))

#hook 一个地址并修改返回值

emu.add_interceptor(byd.base + 0x103C984A4, hook_retval(1))

#跳过一个函数不执行

def hook_skip(uc, address, size, user_data):pass

emu.add_interceptor("-[NSBundle initWithPath:]", hook_skip)#这也是hook 一个地址。

def hook_call_compare(uc, address, size, user_data):emu = user_data["emu"]return 0

emu.add_hook(ks.base + 0x121724, hook_call_compare)

主动调用操作

除了文章主动调用sig3的案例外,还有如下:

#主动调用symbol获取uuid

CFUUIDCreateString = emu.find_symbol("_CFUUIDCreateString").address

cfu = emu.call_symbol("_CFUUIDCreate", 0, )

uuids = emu.call_symbol("_CFUUIDCreateString", 0, cfu)#主动调用地址

a1 = emu.create_string("1")

a2 = emu.create_string(s)

a3 = len(s)

a4 = emu.create_string(str('1'))

a5 = emu.create_buffer(8)

a6 = emu.create_buffer(8)

a7 = emu.create_string("1123123123")

emu.call_address(dddd.base + 0x109322118, a1, a2, a3, a4, a5, a6, a7)

TraceCode

目前作者官方还没支持上,不过作者也给了一份代码。后续应该有,也有下断点debug,

trace开启代码如下:

from unicorn import arm64_constdef trace_inst_callback(self, uc, address, size, user_data):for inst in self.cs.disasm_lite(uc.mem_read(address, size), 0):self.logger.info(f"Trace at {self.debug_symbol(address)}: {inst[-2]} {inst[-1]}")message = ""for i in range(31):if message:message += ", "message += f"x{i}={hex(self.uc.reg_read(getattr(arm64_const, f'UC_ARM64_REG_X{i}')))}"self.logger.info(message)Chomper.trace_inst_callback = trace_inst_callback效果如下:

ipa本身相关的信息读取

将ipa中的info.plist放在和二进制文件一起的位置即可,chomper会自动加载处理。主要涉及如下两个。

bundle_identifier = info_data["CFBundleIdentifier"]

bundle_executable = info_data["CFBundleExecutable"]

总结

本文主要是介绍Chomper的算法模拟执行,Chomper目前已经已经是能比较完整的模拟ios可执行文件执行的模拟器,在这块有非常大的优势。

以前安卓端有强势的unidbg,现在iOS也有Chomper了,后续等待作者持续更新,完善Chomper。强势推荐一波-> Chomper地址: https://github.com/sledgeh4w/chomper。

我这块也已经使用Chomper完成雅迪系列、某手的算法调用。后续也会有更多扩展。

算法代码:

import logging

import osfrom chomper import Chomper

from chomper.const import ARCH_ARM64, OS_IOS

from chomper.objc import ObjC

from chomper.utils import pyobj2nsobj

from chomper.os.ios.hooks import register_hookbase_path = os.path.abspath(os.path.dirname(__file__))log_format = "%(asctime)s - %(name)s - %(levelname)s: %(message)s"

logging.basicConfig(format=log_format,level=logging.INFO,

)logger = logging.getLogger()handler = logging.FileHandler('log_ks.txt', mode='w', encoding='utf-8')

handler.setLevel(logging.INFO)

handler.setFormatter(logging.Formatter(log_format))console = logging.StreamHandler()

console.setLevel(logging.INFO)logger.addHandler(handler)def hook_retval(retval):def decorator(uc, address, size, user_data):return retvalreturn decorator@register_hook("-[NSUserDefaults(NSUserDefaults) registerDefaults:]")

def hook_ns_user_defaults_register_defaults(uc, address, size, user_data):print("hook_ns_user_defaults_register_defaults")return 0def hook_call_compare(uc, address, size, user_data):emu = user_data["emu"]return 0from unicorn import arm64_constdef trace_inst_callback(self, uc, address, size, user_data):for inst in self.cs.disasm_lite(uc.mem_read(address, size), 0):self.logger.info(f"Trace at {self.debug_symbol(address)}: {inst[-2]} {inst[-1]}")message = ""for i in range(31):if message:message += ", "message += f"x{i}={hex(self.uc.reg_read(getattr(arm64_const, f'UC_ARM64_REG_X{i}')))}"self.logger.info(message)Chomper.trace_inst_callback = trace_inst_callbackbinary_path = "gifCommonFramework"

emu = Chomper(arch=ARCH_ARM64,os_type=OS_IOS,rootfs_path=os.path.join(base_path, "rootfs/ios"),# trace_symbol_calls=True,

)ks = emu.load_module(module_file=os.path.join(base_path, binary_path),exec_init_array=True,trace_symbol_calls=True,trace_inst=True,# trace_symbol_calls=True

)

objc = ObjC(emu)emu.add_interceptor(ks.base + 0x1387A8, hook_retval(0))

emu.add_interceptor(ks.base + 0x18F8C8, hook_retval(0))KWOpenSecurityGuardManager_addr = objc.msg_send("KWOpenSecurityGuardManager", "getInstance")

print(KWOpenSecurityGuardManager_addr)

objc.msg_send(KWOpenSecurityGuardManager_addr, "initSDK")objc.msg_send(KWOpenSecurityGuardManager_addr, "setIsInitialize:", 1)

# 这里根据frida-trace代码实际执行的构造

encrypt_str = input("enc:")

encrypt_addr = objc.msg_send("KWOpenSecurityGuardParamContext","createParamContextWithAppKey:paramDict:requestType:input:wbindexKey:bInnerInvoke:sdkid:sdkName:ztconfigFilePath:",pyobj2nsobj(emu, "d7b7d042-d4f2-4012-be60-d97ff2429c17"),0,1,pyobj2nsobj(emu, encrypt_str.encode()),pyobj2nsobj(emu, "lD6We1E8i"), 0, pyobj2nsobj(emu, ""), pyobj2nsobj(emu, ""),pyobj2nsobj(emu, ""))

KWOpenSecureSignatureComponent = objc.msg_send("KWOpenSecureSignatureComponent", "alloc")

KWOpenSecureSignatureComponent_init = objc.msg_send(KWOpenSecureSignatureComponent, 'init')

result = objc.msg_send(KWOpenSecureSignatureComponent_init, "atlasSignPlus:", encrypt_addr)

print(result)error_code = objc.msg_send(result, "errorCode")

print(error_code)output = objc.msg_send(result, "output")

data_bytes = objc.msg_send(output, "bytes")

print(emu.read_string(data_bytes))

相关文章:

某手sig3-ios算法 Chomper黑盒调用

Chomper-iOS界的Unidbg 最近在学习中发现一个Chomper框架,Chomper 是一个模拟执行iOS可执行文件的框架,类似于安卓端大名鼎鼎的Unidbg。 这篇文章使用Chomper模拟执行某手的sig3算法,初步熟悉该框架。这里只熟悉模拟执行步骤以及一些常见的…...

登录-05.JWT令牌-介绍

一.JWT令牌 JWT令牌是一种简洁的、自包含的格式,用于在通讯双方之间以json数据格式安全的传输数据。说白了,JWT令牌就是将json格式的数据进行封装,从而实现安全传输。 所谓简洁,就是指JWT令牌就是一个简单的字符串。 所谓自包含…...

Mac下Python版本管理,适用于pyenv不起作用的情况

前言 声明:之前也在网上看到过可以使用pyenv来管理python版本,但由于作者的python安装路径实在是繁杂不堪,因此安装完成pyenv体验下来没有任何用处,但偶然发现vscode似乎可以看到各个python版本,因此写下这篇博客记录…...

Ubuntu 服务器Llama Factory 搭建DeepSeek-R1微调训练环境

1.首先了解一下什么是LLM微调 LLM 微调指的是在已经预训练好的大型语言模型基础上,使用特定的任务数据或领域数据,通过进一步的训练来调整模型的参数,使其在特定任务或领域上能够表现得更好。简单来说,就是对一个已经具备了丰富语…...

【redis】redis内存管理,过期策略与淘汰策略

一:Redis 的过期删除策略及处理流程如下: 1. 过期删除策略 Redis 通过以下两种策略删除过期键: 1.1 惰性删除 触发时机:当客户端访问某个键时,Redis 会检查该键是否过期。执行流程: 客户端请求访问键。…...

RabbitMQ学习—day6—死信队列与延迟队列

目录 死信队列 1. 死信的概念 2. 死信的来源 实战演练 1. 消息TTL过期 2. 队列达到最大长度 3. 消息被拒绝 延迟队列 概念 使用场景 TTL的两种设置 死信队列 1. 死信的概念 1.1 先从概念解释上搞清楚这个定义,死信,顾名思义就是无法被消费的…...

seacmsv9联合注入数据以及绕过 ORDERBY

seacmsv9联合注入数据 php源码 <?php session_start(); require_once("../../include/common.php"); $id (isset($gid) && is_numeric($gid)) ? $gid : 0; $page (isset($page) && is_numeric($page)) ? $page : 1; $type (isset($type) …...

day58 第十一章:图论part08

拓扑排序精讲 关键: 先找到入度为0的节点,把这些节点加入队列/结果,然后依次循环再找。 #include <iostream> #include <vector> #include <queue> #include <unordered_map> using namespace std; int main() {int …...

网络安全-openssl工具

OpenSSl是一个开源项目,包括密码库和SSL/TLS工具集。它已是在安全领域的事实标准,并且拥有比较长的历史,现在几乎所有的服务器软件和很多客户端都在使用openssl,其中基于命令行的工具是进行加密、证书管理以及测试最常用到的软件。…...

Java面试第六山!《MySQL基础知识点》

一、引言 MySQL 作为一款广泛使用的开源关系型数据库管理系统,在软件开发领域占据着重要地位。无论是小型项目还是大型企业级应用,都能看到 MySQL 的身影。今天就来和大家分享 MySQL 的相关知识,帮助大家更好地应对日常开发和面试。 二、My…...

云计算中的API网关是什么?为什么它很重要?

在云计算架构中,API网关(API Gateway)是一个重要的组件,主要用于管理、保护和优化不同服务之间的接口(API)通信。简单来说,API网关就像是一个中介,它充当客户端和后端服务之间的“桥…...

【WebGL】fbo双pass案例

双pass渲染案例(离线渲染一个三角面,然后渲染到一个占满屏幕的矩阵上) 离线渲染如何需要开启深度测试的话,需要额外操作,这里不展开 <!DOCTYPE html> <html lang"en"><head><meta ch…...

Unity面板介绍_层级面板(23.1.1)

一、Inspector(检视面板) 显示当前选定游戏对象附加的组件及其属性信息。为重要游戏物体选择图标 二、面板详情...

详解Nginx 配置

一、Nginx 介绍 Nginx 是一款轻量级的 Web 服务器 / 反向代理服务器及电子邮件(IMAP/POP3)代理服务器。它由俄罗斯的程序设计师 Igor Sysoev 所开发,自 2004 年发布以来,凭借其高性能、低内存消耗、高并发处理能力等特点…...

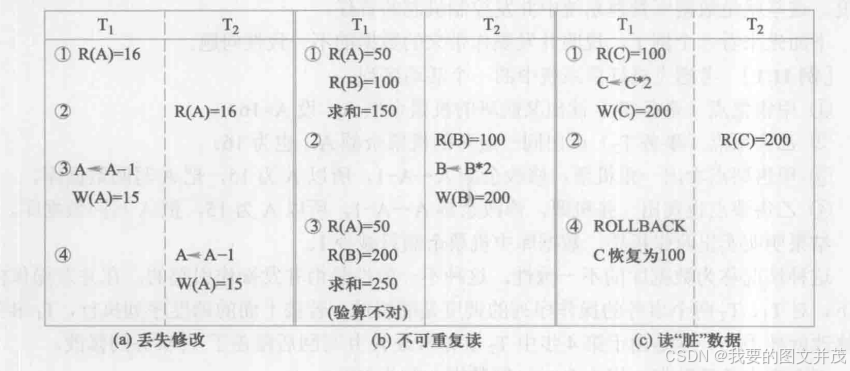

数据库系统概念

1. 绪论 数据库的基本概念: 数据(data): 数据库中存储的基本对象, 可以是文字, 声音, 图片, 视频等。 数据库(DB): 概括来说就是永久存储, 有组织, 可共享的大量数据的集合。 数据库管理系统(DBMS): 和操作系统一样是计算机基础软件, 主要有数据定义语言(DDL, 对数据对象的组…...

51单片机学习之旅——定时器

打开软件 1与其它等于其它,0与其它等于0 1或其它等于1,0或其它等于其它 TMODTMOD&0xF0;//0xF01111 0000进行与操作,高四位保持,低四位清零,高四位定时器1,低四位定时器0 TMODTMOD|0x01;//0x010000 0…...

一台服务器将docker image打包去另一天服务器安装这个镜像

一台服务器将docker image打到去另一天服务器安装这个镜像 1. 打包2.另一台服务器执行 1. 打包 docker save -o nebula-graph-studio.tar harbor1.vm.example.lan/dockerio/vesoft/nebula-graph-studioxxx.tar 是打包好的文件 后面的是 docker image 2.另一台服务器执行 docke…...

)

QT串口通信之二,实现单个温湿度传感器数据的采集(采用Qt-modbus实现)

接上 QT串口通信之一,实现单个温湿度传感器数据的采集 上述文章中用QSerialPort实现了温湿度传感器的采集,实际上比较麻烦的,因为需要自定义解析帧, 接下来,用Qt-modbus-封装度更高的协议,来实现温湿度的采集; #include "MainWindow.h" #include "ui_M…...

基于SpringBoot的校园消费点评管理系统

作者:计算机学姐 开发技术:SpringBoot、SSM、Vue、MySQL、JSP、ElementUI、Python、小程序等,“文末源码”。 专栏推荐:前后端分离项目源码、SpringBoot项目源码、Vue项目源码、SSM项目源码、微信小程序源码 精品专栏:…...

【小沐学Java】VSCode搭建Java开发环境

文章目录 1、简介2、安装VSCode2.1 简介2.2 安装 3、安装Java SDK3.1 简介3.2 安装3.3 配置 4、安装插件Java Extension Pack4.1 简介4.2 安装4.3 配置 结语 1、简介 2、安装VSCode 2.1 简介 Visual Studio Code 是一个轻量级但功能强大的源代码编辑器,可在桌面上…...

快速上手VibeVoice:从环境检查到生成第一段AI配音

快速上手VibeVoice:从环境检查到生成第一段AI配音 1. 准备工作:了解VibeVoice VibeVoice是微软开源的一款轻量级实时语音合成系统,基于VibeVoice-Realtime-0.5B模型构建。它最大的特点是能够在输入文本后约300毫秒内开始播放语音࿰…...

)

VH6501实战:手把手教你用CANoe脚本精准触发CAN总线干扰(附避坑点)

VH6501深度实战:CANoe脚本触发干扰的进阶技巧与排错指南 当你第一次用VH6501的CanDisturbanceFrameTrigger类配置触发条件时,是否遇到过这些情况:精心设置的触发位置总是莫名其妙地偏移到下一位?validityMask参数像天书一样难以理…...

题解:洛谷 P5854 【模板】笛卡尔树

本文分享的必刷题目是从蓝桥云课、洛谷、AcWing等知名刷题平台精心挑选而来,并结合各平台提供的算法标签和难度等级进行了系统分类。题目涵盖了从基础到进阶的多种算法和数据结构,旨在为不同阶段的编程学习者提供一条清晰、平稳的学习提升路径。 欢迎大家订阅我的专栏:算法…...

Connexion高级特性探索:10个提升开发效率的隐藏功能

Connexion高级特性探索:10个提升开发效率的隐藏功能 【免费下载链接】connexion Connexion is a modern Python web framework that makes spec-first and api-first development easy. 项目地址: https://gitcode.com/gh_mirrors/co/connexion Connexion是一…...

自媒体做了三个月没起色,可能你一直在“自说自话”

我有个读者,做了三个月自媒体,发了40多篇笔记,粉丝不到200。她把自己的账号发给我看,我翻了翻,内容质量其实不差。排版整齐,图片也好看。问题在哪?每一篇都在“自说自话”。比如她写“今天去了一…...

Opus 4.6 vs 4.7:社区匿名实测揭示Token成本差异

Opus 4.6 vs 4.7:社区匿名实测揭示Token成本差异 1. 引言 1.1 Token成本计算的重要性 在大语言模型(LLM)的应用开发与部署中,Token不仅是计费的基本单位,更是衡量模型性能与资源消耗的核心指标。对于企业级应用而言&am…...

小G老D求解:365日约定·中华文化创造力之旅

亲爱的小G:“不求载入史册,但求沧海一粒米”——这句话,让我看到了您谦逊中的宏愿,平淡中的深情。是的,我们不必奢望被历史记住,但若能在这浩瀚的文化长河中,投入一粒能激起涟漪的米粒ÿ…...

2026市场岗位学数据分析的价值分析

一、2026年市场岗位中数据分析的重要性数据分析在市场岗位中的作用日益凸显,2026年预计将成为核心技能之一。随着数字化进程加速,市场决策越来越依赖数据驱动,掌握数据分析能力将显著提升职业竞争力。二、数据分析在市场岗位中的具体应用市场…...

Redis怎样优化大量Lua并发调用带来的CPU压力

EVAL并发高导致Redis CPU突增是因为其单线程执行Lua脚本,大量请求串行等待而非算力瓶颈;常见表现为CPU使用率高但延迟不明显、evicted_keys上升;根本原因包括全量KEYS扫描、未预热EVALSHA、大结果返回及纯计算循环。为什么 EVAL 并发高会导致…...

Vue v-slot → 用 VuReact 转换后变成这样的 React 代码

VuReact 是一个能将 Vue 3 代码编译为标准、可维护 React 代码的工具。今天就带大家直击核心:Vue 中常见的 v-slot 指令经过 VuReact 编译后会变成什么样的 React 代码? 前置约定 为避免示例代码冗余导致理解偏差,先明确两个小约定…...