软考教材重点内容 信息安全工程师 第17章 网络安全应急响应技术原理与应用

17.1 网络安全应急响应概述

网络安全应急响应是针对潜在发生的网络安全事件而采取的网络安全措施。

17.1.1 网络安全应急响应概念

网络安全应急响应是指为应对网络安全事件,相关人员或组织机构对网络安全事件进行监测、预警、分析、响应和恢复等工作。

17.2.3 网络安全应急响应组织类型

根据资金的来源、服务的对象等多种因素,应急响应组分成以下几类:公益性应急响应组、内部应急响应组、商业性应急响应组、厂商应急响应组。

17.3 网络安全应急响应预案内容与类型

17.3.1 网络安全事件类型与分级

2017 年中央网信办发布《国家网络安全事件应急预案》,其中把网络信息安全事件分为恶意程序事件、网攻击事件、信息破坏事件、信息内容安全事件、设备设施故障、灾害性事件和其他信息安全事件等 7 个基本分类。

根据网络安全事件对国家安全、社会秩序、经济建设和公众利益的影响程度,可以将网络安全事件分为四级:特别重大网络安全事件、重大网络安全事件、较大网络安全事件和一般网络安全事件,如表 17-2 所示。

17.3.2 网络安全应急响应预案内容

网络安全应急响应预案是指在突发紧急情况下,按事先设想的安全事件类型及意外情形制定处理安全事件的工作步骤。

网络安全应急响应预案的基本内容如下:

1. 详细列出系统紧急情况的类型及处理措施。

2.事件处理基本工作流程。

3.应急处理所要采取的具体步骤及操作顺序。

4 执行应急预案有关人员的姓名、住址、电话号码以及有关职能部门的联系方法。

17.3.3 网络安全应急响应预案类型

1.核心业务系统中断或硬件设备故障时的应急处置程序(I 级)

事件触发:当发现核心业务系统中断或硬件设备故障时,启动 I 级处置程序。具体应急操作如下:

迅速判断故障节点,启用备用设备或线路。

2.门户网站及托管系统遭到完整性破坏时的应急处置程序(I 级)

事件触发:当发现门户网站或本单位在互联网上运行的其他业务网站内容被篡改或遭破坏性攻击(包括严重病毒)时,启动 I 级处置程序。

具体应急操作如下:

立即断开网站与互联网的连接,并停止系统运行。

首先将被攻击(或被病毒感染)的服务器等设备从网络中隔离出来,保护好现场。 由网站及相关业务系统人员负责恢复与重建被攻击或被破坏的系统,恢复系统数据。追查非法信息来源,向上级主管部门或公安部门报警。

3.外网系统遭遇黑客入侵攻击时的应急处置程序(II 级)

事件触发:当发现门户网站、电子邮件系统等遭遇黑客入侵攻击时,启动 II 级处置程序。具体应急操作如下:

立即断开网站和相关系统与互联网的连接。

使用防火墙对攻击来源进行封堵。

记录当前连接情况,保存相关日志。

向上级主管部门或网监部门报警。

在强化安全防范措施的基础上,修复网站或相关系统后,将其重新投入使用。

4.外网系统遭遇拒绝服务攻击时的应急处置程序(II 级)

事件触发:

事件触发:当发现门户网站、电子邮件系统等互联网业务网站遭遇拒绝服务攻击时,启动 II 级处置程序。具体应急操作如下:

使用防火墙对攻击来源进行封堵。

更改 DNS 解析,将拒绝服务攻击分流。

记录当前连接情况,保存相关日志。

通过以上程序仍无法解决时,即断开网站与互联网的连接,并向上级主管部门或公安部门报警。

在互联网管理部门和公安部门的协助下解决此项应急工作。

17.4.1 常见网络安全应急处理场景

1.恶意程序事件

恶意程序事件通常会导致计算机系统响应缓慢、网络流量异常,主要包括计算机病毒、网络蠕虫、特洛伊木马、僵尸网络。对恶意程序破坏性蔓延的,由应急响应组织进行处置,可以协调外部组织进行技术协助,分析有害程序,保护现场,必要时切断相关网络连接。

2.网络攻击事件

安全扫描器攻击:黑客利用扫描器对目标系统进行漏洞探测。

暴力破解攻击:对目标系统账号密码进行暴力破解,获取后台管理员权限。

系统漏洞攻击:利用操作系统/应用系统中存在的漏洞进行攻击。

3.网站及 Web 应用安全事件

网页篡改:网站页面内容非授权篡改或错误操作。

网页挂马:利用网站漏洞,制作网页木马。

非法页面:存在赌博、色情、钓鱼等不良网页。

Web 漏洞攻击:通过 SQL 注入漏洞、上传漏洞、XSS 漏洞、越权访问漏洞等各种 Web 漏洞进行攻击。网站域名服务劫持:网站域名服务信息遭受破坏,使得网站域名服务解析指向恶意的网站。

4.拒绝服务事件

DDoS:攻击者利用 TCP/IP 协议漏洞及服务器网络带宽资源的有限性,发起分布式拒 绝服务攻击。

DoS:服务器存在安全漏洞,导致网站和服务器无法访问,业务中断,用户无法访问。

17.4.2 网络安全应急处理流程

应急事件处理一般包括安全事件报警、安全事件确认、启动应急预案、安全事件处理、撰写安全事件报告、应急工作总结等步骤。

第一步,安全事件报警。发生紧急情况时,由值班工作人员及时报告。报警人员要准确描述安全事件,并做书面记录。根据安全事件的类型,各安全事件按呈报条例依次报告

1 一值班人员

2 一应急工作组长

3 一应急领导小组

第二步,安全事件确认。应急工作组长和应急领导小组接到安全报警之后,首先应当判断安全事件的类型,然后确定是否启动应急预案。

第三步,启动应急预案。应急预案是充分考虑各种安全事件后,制定的应急处理措施,以便在紧急情况下,及时有效地应付各类安全事件。必须避免在紧急情况下,找不到应急预案,或无法启动应急预案的情况。

第四步,安全事件处理。安全事件处理是一件复杂的工作,要求至少两人参加.

第五步,撰写安全事件报告。根据事件处理工作记录和所搜集到的原始数据,结合专家的安全知识,完成安全事件报告的撰写。

第六步,应急工作总结。召开应急工作总结会议,回顾应急工作过程中所遇到的问题,分析问题引起的原因,并找出相应的解决方法。

系统备份容灾

常见的备份容灾技术主要有磁盘阵列、双机热备系统、容灾中心等。当运行系统受到攻击瘫痪后,启用备份容灾系统,以保持业务连续运行和数据安全。

针对网络信息系统的容灾恢复问题,国家制定和颁布了《信息安全技术信息系统灾难恢复规范(GB/T20988-20070),该规范定义了六个灾难恢复等级和技术要求,各级规范要求如下:

第 1 级--基本支持。本级要求至少每周做一次完全数据备份,并且备份介质场外存放; 同时还

需要有符合介质存放的场地;企业要制定介质存取、验证和转储的管理制度, 并按介质特性对备份

数据进行定期的有效性验证;企业需要制订经过完整测试和演练 的灾难恢复预案。

第 2 级--备用场地支持。第 2 级在第 1 级的基础上,还要求配备灾难发生后能在预定时间内调配使用的数据处理设备和通信线路以及相应的网络设备;并且对于第 1 级中存 放介质的场地,需要其能满足信息系统和关键业务功能恢复运作的要求;对于企业的 运维能力,也增加了相应的要求,即要制定备用场地管理制度,同时要与相关厂商、 运营商有符合灾难恢复时间要求的紧急供货协议、备用通信线路协议。

第 3 级--电子传输和部分设备支持。

第 3 级不同于第 2 级的调配数据处理设备和具备网络系统紧急供货协议,其要求配置部分数据处理设备和部分通信线路及相应的网络设备;同时要求每天多次利用通信网络将关键数据定时批量传送至备用场地,并在灾难备份中心配置专职的运行管理人员;对于运行维护来说,要求制定电子传输数据备份系统运行管理制度。

第 4 级--电子传输及完整设备支持。第 4 级相对于第 3 级中的配备部分数据处理设备和网络设备而言,须配置灾难恢复所需的全部数据处理设备和通信线路及网络设备,并处于就绪状态;备用场地也提出了支持 7X24小时运作的更高的要求,同时对技术支持和运维管理的要求也有相应的提高。

第 5 级--实时数据传输及完整设备支持。第 5 级相对于第 4 级的数据电子传输而言,要求实现远程数据复制技术,并利用通信网络将关键数据实时复制到备用场地;同时要求备用网络具备自动或集中切换能力。

第 6 级--数据零丢失和远程集群支持。第 6 级相对于第 5 级的实时数据复制而言,要求数据远程实时备份,实现数据零丢失;同时要求应用软件是集群的,可以实现实时无缝切换,并具备远程集群系统的实时监控和自动切换能力;对于备用网络的要求也有所加强,要求用户可通过网络同时接入主、备中心。

17.6.4“永恒之蓝”攻击的紧急处置

(1)如果主机己被感染,则将主机隔离或断网(拔网线)。若有该主机备份,则启动备份恢复程序。

(2)如果主机未被感染,采取以下合适的方式进行防护,避免主机被感染。

安装免疫工具。如安装和使用 360 提供的免疫工具。

漏洞修补。针对恶意程序利用的漏洞,安装 MS 17-010 补丁。

系统安全加固。手工关闭 445 端口相关服务或启动主机防火墙,封堵 445 端口。

阻断 445 端口网络通信。配置网络设备或安全设备的访问控制策略(ACL ),封堵 445 端口通信。

华为设备封堵 445:

acl number 3050

rule deny tcp destination-port eq 445

rule permit ip

traffic classifier deny-wannacry type and

if-match acl 3050

traffic behavior deny-wannacry

traffic policy deny-wannacry

classifier deny-wannacry behavior deny-wannacry precedence 5

interface〔需要挂载的三层端口名称]

traffic-policy deny-wannacry inbound

traffic-policy deny-wannacry outbound

相关文章:

软考教材重点内容 信息安全工程师 第17章 网络安全应急响应技术原理与应用

17.1 网络安全应急响应概述 网络安全应急响应是针对潜在发生的网络安全事件而采取的网络安全措施。 17.1.1 网络安全应急响应概念 网络安全应急响应是指为应对网络安全事件,相关人员或组织机构对网络安全事件进行监测、预警、分析、响应和恢复等工作。 17.2.3 网络安…...

使用 DeepSeek + OmniParser v2 + UIAutomation 实现 GUI 应用自动化测试的探索

一、背景 UI 自动化测试一直是软件开发中的难点之一。尽管有许多工具和技术(如 Selenium、Appium 等)可以帮助我们实现自动化测试,但这些工具在面对复杂的 UI 变化时,往往需要大量的维护工作。随着人工智能技术的进步,尤其是自然语言处理(NLP)和计算机视觉(CV)技术的…...

Spring Security面试题

Spring Security面试题 基础概念 Q1: Spring Security的核心功能有哪些? public class SecurityBasicDemo {// 1. 基本配置public class SecurityConfigExample {public void configDemo() {ConfigurationEnableWebSecuritypublic class SecurityConfig extends …...

从零开始构建基于DeepSeek的智能客服系统

在当今的数字化时代,智能客服系统已经成为企业与客户沟通的重要桥梁。它不仅能够提升客户体验,还能大幅降低企业的运营成本。本文将带领你从零开始,使用PHP和DeepSeek技术构建一个功能强大的智能客服系统。我们将通过具体的案例和代码示例,深入探讨如何实现这一目标。 1. …...

Linux故障排查和性能优化面试题及参考答案

目录 如何查看 Linux 系统中的 CPU、内存、磁盘等资源使用情况? 什么是 Linux 中的负载(Load Average)?如何解读它? 如何通过 top 和 htop 命令监控系统性能? 如何使用 mpstat 命令来查看 CPU 的利用情况? 如何分析系统 CPU 瓶颈? 如何分析 CPU 瓶颈?如何优化 CP…...

【无人集群系列---大疆无人集群技术进展、技术路线与未来发展方向】

大疆无人集群技术进展、技术路线与未来发展方向 一、技术进展1. 核心技术创新(1)集群协同控制技术(2)感知与能源系统升级 2. 行业应用落地(1)智慧城市与安防(2)应急救援(…...

【亲测有效】百度Ueditor富文本编辑器添加插入视频、视频不显示、和插入视频后二次编辑视频标签不显示,显示成img标签,二次保存视频被替换问题,解决方案

【亲测有效】项目使用百度Ueditor富文本编辑器上传视频相关操作问题 1.百度Ueditor富文本编辑器添加插入视频、视频不显示 2.百度Ueditor富文本编辑器插入视频后二次编辑视频标签不显示,在编辑器内显示成img标签,二次保存视频被替换问题 问题1࿱…...

ubuntu windows双系统踩坑

我有个台式机,先安装的ubuntu,本来想专门用来做开发,后面儿子长大了,给他看了一下星际争霸、魔兽争霸,立马就迷上了。还有一台windows的笔记本,想着可以和他联局域网一起玩,在ubuntu上用wine跑魔…...

嵌入式八股文(五)硬件电路篇

一、名词概念 1. 整流和逆变 (1)整流:整流是将交流电(AC)转变为直流电(DC)。常见的整流电路包括单向整流(二极管)、桥式整流等。 半波整流:只使用交流电的正…...

flink使用demo

1、添加不同数据源 package com.baidu.keyue.deepsight.memory.test;import com.baidu.keyue.deepsight.memory.WordCount; import com.baidu.keyue.deepsight.memory.WordCountData; import org.apache.flink.api.common.RuntimeExecutionMode; import org.apache.flink.api.…...

OpenCV(8):图像直方图

在图像处理中,直方图是一种非常重要的工具,它可以帮助我们了解图像的像素分布情况。通过分析图像的直方图,我们可以进行图像增强、对比度调整、图像分割等操作。 1 什么是图像直方图? 图像直方图是图像像素强度分布的图形表示&am…...

力扣LeetCode:1656 设计有序流

题目: 有 n 个 (id, value) 对,其中 id 是 1 到 n 之间的一个整数,value 是一个字符串。不存在 id 相同的两个 (id, value) 对。 设计一个流,以 任意 顺序获取 n 个 (id, value) 对,并在多次调用时 按 id 递增的顺序…...

NGINX配置TCP负载均衡

前言 之前本人做项目需要用到nginx的tcp负载均衡,这里是当时配置做的笔记;欢迎收藏 关注,本人将会持续更新 文章目录 配置Nginx的负载均衡 配置Nginx的负载均衡 nginx编译安装需要先安装pcre、openssl、zlib等库,也可以直接编译…...

vm和centos

安装 VMware Workstation Pro 1. 下载 VMware Workstation Pro 访问 VMware 官方网站(https://www.vmware.com/cn/products/workstation-pro/workstation-pro-evaluation.html ),在该页面中点击 “立即下载” 按钮,选择适合你操作…...

c#丰田PLC ToyoPuc TCP协议快速读写 to c# Toyota PLC ToyoPuc读写

源代码下载 <------下载地址 历史背景与发展 TOYOPUC协议源于丰田工机(TOYODA)的自动化技术积累。丰田工机成立于1941年,最初是丰田汽车的机床部门,后独立为专注于工业机械与控制系统的公司。2006年与光洋精工(Ko…...

量子计算的数学基础:复数、矩阵和线性代数

量子计算是基于量子力学原理的一种新型计算模式,它与经典计算机在信息处理的方式上有着根本性的区别。在量子计算中,信息的最小单位是量子比特(qubit),而不是传统计算中的比特。量子比特的状态是通过量子力学中的数学工具来描述的,因此,理解量子计算的数学基础对于深入学…...

》笔记-Chapter22-处理 XML)

【JavaScript】《JavaScript高级程序设计 (第4版) 》笔记-Chapter22-处理 XML

二十二、处理 XML 处理 XML XML 曾一度是在互联网上存储和传输结构化数据的标准。XML 的发展反映了 Web 的发展,因为DOM 标准不仅是为了在浏览器中使用,而且还为了在桌面和服务器应用程序中处理 XML 数据结构。在没有 DOM 标准的时候,很多开发…...

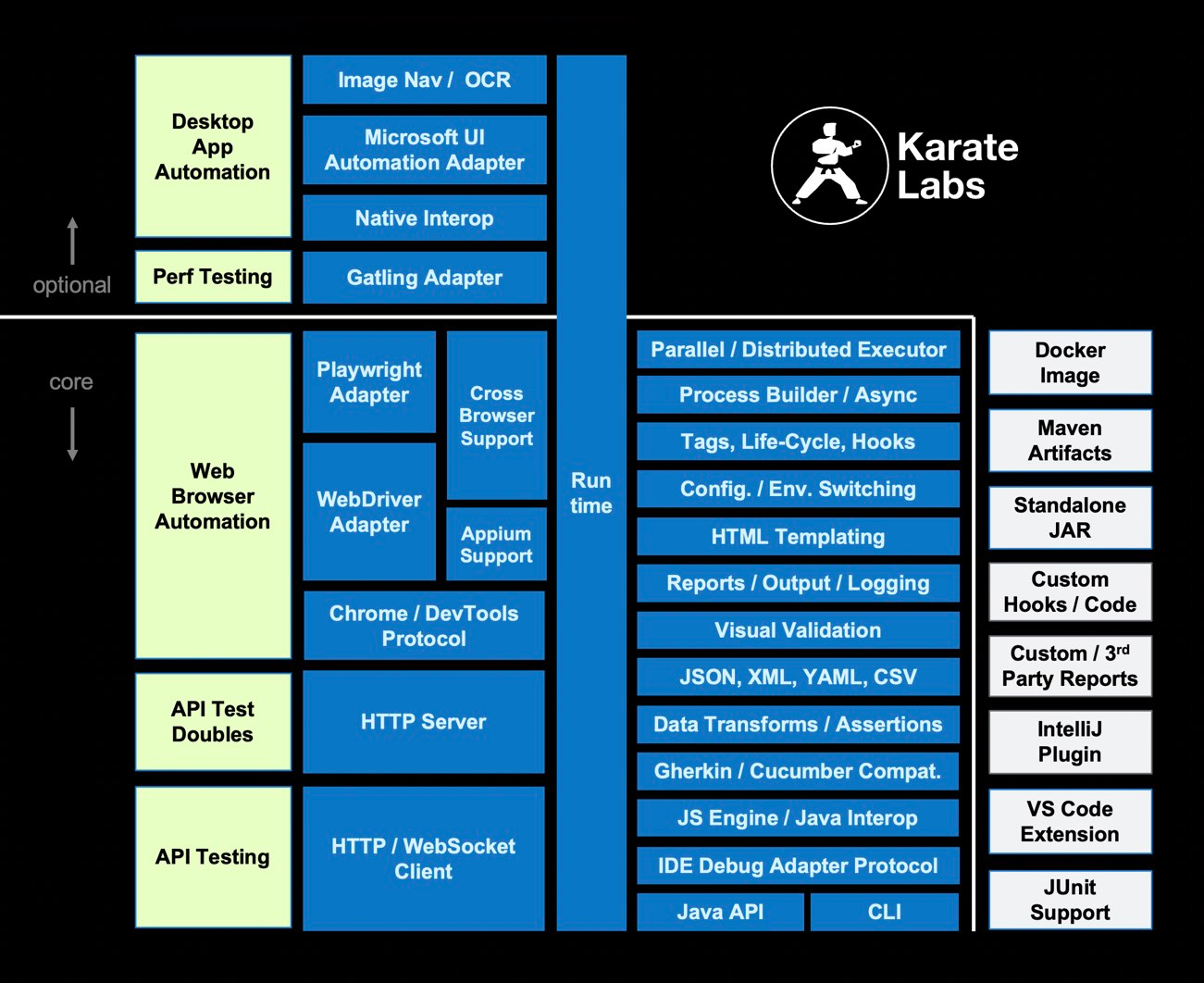

一个不错的API测试框架——Karate

Karate 是一款开源的 API 测试工具,基于 BDD(行为驱动开发)框架 Cucumber 构建,但无需编写 Java 或 JavaScript 代码即可直接编写测试用例。它结合了 API 测试、模拟(Mocking)和性能测试功能,支持 HTTP、GraphQL 和 WebSocket 等协议,语法简洁易读。 Karate详细介绍 K…...

文字语音相互转换

目录 1.介绍 2.思路 3.安装python包 3.程序: 4.运行结果 1.介绍 当我们使用一些本地部署的语言模型的时候,往往只能进行文字对话,这一片博客教大家如何实现语音转文字和文字转语音,之后接入ollama的模型就能进行语音对话了。…...

DeepSeek-R1:通过强化学习激发大语言模型的推理能力

注:此文章内容均节选自充电了么创始人,CEO兼CTO陈敬雷老师的新书《自然语言处理原理与实战》(人工智能科学与技术丛书)【陈敬雷编著】【清华大学出版社】 文章目录 DeepSeek大模型技术系列三DeepSeek大模型技术系列三》DeepSeek-…...

)

手把手教你用ESP32和LT8705复刻电赛C题三端口DC-DC变换器(附完整代码与PCB)

从零构建三端口DC-DC变换器:ESP32与LT8705实战指南 在电子设计竞赛和实际电源系统开发中,多端口DC-DC变换器的设计与实现一直是技术难点与热点。本文将带你完整实现一个基于ESP32和LT8705的三端口变换系统,涵盖硬件选型、电路设计、PCB制作到…...

)

告别迷茫!STM32F407工程搭建保姆级教程(Keil5 + 标准库V1.4.0)

STM32F407开发实战:从零构建标准库工程与GPIO控制精解 第一次接触STM32开发的朋友,往往会在工程搭建这一步卡壳——官方固件库文件繁多、Keil配置选项复杂、各种报错接踵而至。本文将用最直观的方式,带你完整走通STM32F407标准库工程的创建流…...

Qwen3-4B-Instruct-2507作品集:看AI如何优雅解决高中数学难题

Qwen3-4B-Instruct-2507作品集:看AI如何优雅解决高中数学难题 1. 引言:当AI遇上高中数学 高中数学常常让许多学生感到头疼,从复杂的代数方程到抽象的几何证明,每一步都需要严谨的逻辑推理。而今天,我们将展示阿里开源…...

)

第30篇:AI辅助法律与合同审查——降低中小企业风险的成本利器(项目实战)

文章目录项目背景技术选型架构设计核心实现踩坑记录效果对比项目背景 在上一轮创业时,我吃过合同的亏。一份看似标准的采购协议,因为一个模糊的“验收标准”条款,导致交付后与供应商扯皮了近三个月,最终以我们承担额外成本告终。…...

vLLM-v0.17.1部署指南:阿里云ECS + vLLM + NAS共享模型存储

vLLM-v0.17.1部署指南:阿里云ECS vLLM NAS共享模型存储 1. vLLM框架简介 vLLM是一个专为大语言模型(LLM)设计的高性能推理和服务库,由加州大学伯克利分校的天空计算实验室(Sky Computing Lab)开发,现已发展为社区驱动的开源项目。它通过多…...

Translumo终极指南:免费实时屏幕翻译工具,打破语言壁垒的完整解决方案

Translumo终极指南:免费实时屏幕翻译工具,打破语言壁垒的完整解决方案 【免费下载链接】Translumo Advanced real-time screen translator for games, hardcoded subtitles in videos, static text and etc. 项目地址: https://gitcode.com/gh_mirrors…...

**发散创新:基于Solidity的DAO组织智能合约设计与实战部署**在We

发散创新:基于Solidity的DAO组织智能合约设计与实战部署 在Web3时代,去中心化自治组织(DAO)已成为区块链应用的核心形态之一。它通过代码规则替代传统公司治理结构,实现社区驱动、透明可验证的决策机制。本文将深入探讨…...

3个颠覆性思维:如何用零代码将3D艺术变成Minecraft世界

3个颠覆性思维:如何用零代码将3D艺术变成Minecraft世界 【免费下载链接】ObjToSchematic A tool to convert 3D models into Minecraft formats such as .schematic, .litematic, .schem and .nbt 项目地址: https://gitcode.com/gh_mirrors/ob/ObjToSchematic …...

# 发散创新:基于A*算法的AI寻路优化实战与多层启发式设计在游戏开发、机器人路径规划和自动驾驶等场景中,*

发散创新:基于A*算法的AI寻路优化实战与多层启发式设计 在游戏开发、机器人路径规划和自动驾驶等场景中,高效、智能的寻路算法是核心竞争力之一。传统BFS/DFS虽简单但效率低;Dijkstra虽然保证最短路径却牺牲了性能。而A*(A-Star&a…...

Simulink多周期调度实战:用Chart模块和Function-Call子系统搞定2.5ms/5ms/10ms混合任务

Simulink多周期调度实战:用Chart模块和Function-Call子系统实现混合任务调度 在汽车电子和工业控制领域,实时系统开发常常面临一个典型挑战:如何在单一Simulink模型中实现不同算法模块以多种周期频率运行,同时生成符合目标操作系统…...