数据保护API(DPAPI)深度剖析与安全实践

Windows DPAPI 安全机制解析

在当今数据泄露与网络攻击日益频繁的背景下,Windows 提供的 DPAPI(Data Protection API)成为开发者保护本地敏感数据的重要工具。本文将从 双层密钥体系、加密流程、跨上下文加密、已知攻击向量与防御措施、企业级应用实践及未来演进方向 等方面,详细剖析 DPAPI 的内部机制和安全实践经验,并结合代码示例进行解析。

一、关键技术点

1.1 双层密钥体系设计

-

用户主密钥(User Master Key, UMK):

- 通过 PBKDF2 算法基于用户登录密码和 SID 进行多次迭代生成。

- 存储路径:

%APPDATA%\Microsoft\Protect\{SID},确保不同用户间数据隔离。

-

系统主密钥(System Master Key):

- 存储于

%WINDIR%\System32\Microsoft\Protect\,可绑定 TPM 硬件,实现硬件级别保护。 - 主要用于保护全局或机器级别的加密数据,如透明数据加密(TDE)。

- 存储于

1.2 加密流程与数据封装

-

密钥派生与会话密钥生成:

- 通过

CryptDeriveKeyAPI,从 UMK 派生具体的会话密钥,结合 AES-256、3DES 等对称加密算法提升加密强度。

- 通过

-

数据封装结构:

- 加密后的数据

Blob包含:- 加密算法标识

- 初始化向量(IV)

- HMAC-SHA1(或更高版本)完整性校验值

- 实际密文数据

- 加密后的数据

1.3 跨上下文加密

典型案例 —— Chromium

Chromium 在 Chrome 127 版本中引入双重加密逻辑:

- 用户上下文加密

- SYSTEM 上下文加密

示例代码:

HRESULT EncryptData(...) {// 第一层:用户上下文加密CryptProtectData(&input, L"UserDesc", NULL, NULL, NULL, CRYPTPROTECT_AUDIT, &intermediate);// 第二层:SYSTEM 上下文加密CryptProtectData(&intermediate, L"SystemDesc", NULL, NULL, NULL, CRYPTPROTECT_SYSTEM, &output);return S_OK;

}

1.4 DPAPI 的历史与原理

-

起源与发展:

- 自 Windows 2000 起,DPAPI 作为内建 API 提供对称加密服务。

- 其核心思想是利用用户登录凭据生成密钥,简化密钥管理。

-

工作原理:

- DPAPI 通过

Crypt32.dll提供CryptProtectData/CryptUnprotectData进行加解密。 - 密钥管理由操作系统内部完成,避免密钥存储和轮换问题。

- DPAPI 通过

二、过程问题与解决方案

2.1 已知攻击向量

-

内存提取攻击:

- mimikatz 等工具可直接从进程内存中提取解密密钥。

- 防御措施:

- 在应用层加入内存防护。

- 采用硬件内存加密(Intel SGX)。

-

路径仿冒攻击:

- 攻击者可能伪造合法进程路径绕过安全验证。

- 解决方案:

- 在调用 DPAPI 前进行进程路径和签名验证。

示例代码(C#):

public byte[] SecureEncrypt(byte[] data, string allowedProcessPath) {string callerPath = Process.GetCurrentProcess().MainModule.FileName;if (callerPath != allowedProcessPath)throw new SecurityException("Process validation failed");return ProtectedData.Protect(data, null, DataProtectionScope.CurrentUser);

}

- 备份密钥滥用:

CRYPTPROTECT_BACKUP_RESTORE可能导出可移植加密数据。- 防范措施:

- 严格管理备份密钥权限,并对备份过程进行审计。

2.2 防御增强策略

-

代码级防护:

- 采用

CRYPTPROTECT_AUDIT标志进行异常检测。 - 结合日志记录分析异常行为。

- 采用

-

系统级防护:

- 启用 TPM 2.0 绑定主密钥。

- 记录 Windows 事件日志(事件 ID 4688/4690)。

- 动态熵注入,提高加密不可预测性。

三、工具与代码辅助解读

3.1 常用 API 与工具

- Windows

CryptProtectData/CryptUnprotectDataAPI - .NET Framework

ProtectedData类

示例代码(C#):

using System.Security.Cryptography;

using System.Text;public class DPAPIExample {public static void RunExample() {string sensitiveData = "SensitiveData123!";byte[] data = Encoding.UTF8.GetBytes(sensitiveData);byte[] entropy = { 1, 2, 3, 4, 5, 6, 7, 8 }; // 可选熵byte[] encryptedData = ProtectedData.Protect(data, entropy, DataProtectionScope.CurrentUser);byte[] decryptedData = ProtectedData.Unprotect(encryptedData, entropy, DataProtectionScope.CurrentUser);string result = Encoding.UTF8.GetString(decryptedData);Console.WriteLine("解密后的数据:" + result);}

}

3.2 第三方工具

- mimikatz

- 展示内存提取攻击,提示强化内存防护的重要性。

- 云密钥管理服务(KMS)

- 例如 Azure Key Vault、阿里云 KMS 进行密钥管理和轮转。

四、未来演进方向

4.1 量子安全算法集成

- 背景:

- 传统对称加密算法面临量子计算风险。

- 应用前景:

- 未来 DPAPI 可能集成 CRYSTALS-Kyber 等量子安全算法。

4.2 分布式密钥分片与共享

- 实现方法:

- 利用 Shamir 秘密共享算法,将密钥拆分存储于不同环境。

- 应用场景:

- 适用于企业级关键数据保护。

4.3 运行时内存加密与可信执行环境

- 采用 Intel SGX 或 ARM TrustZone

- 在 TEE(可信执行环境)中进行解密,防止运行时内存数据泄露。

结论

DPAPI 是 Windows 提供的强大数据保护工具,但在实际应用中仍需结合 内存防护、进程验证、TPM 绑定和密钥管理 等策略,以提升安全性。未来,随着 量子安全、分布式密钥分片和 TEE 的发展,DPAPI 也将持续演进,适应更复杂的安全需求。

相关文章:

深度剖析与安全实践)

数据保护API(DPAPI)深度剖析与安全实践

Windows DPAPI 安全机制解析 在当今数据泄露与网络攻击日益频繁的背景下,Windows 提供的 DPAPI(Data Protection API)成为开发者保护本地敏感数据的重要工具。本文将从 双层密钥体系、加密流程、跨上下文加密、已知攻击向量与防御措施、企业…...

java23种设计模式-桥接模式

桥接模式(Bridge Pattern)学习笔记 🌟 定义 桥接模式属于结构型设计模式,将抽象部分与实现部分分离,使它们可以独立变化。通过组合代替继承的方式,解决多维度的扩展问题,防止类爆炸。 &#x…...

3D Web轻量化引擎HOOPS Communicator如何赋能航空航天制造?

在当今航空航天制造领域,精确度、效率和协作是推动行业发展的关键要素。随着数字化技术的飞速发展,3D Web可视化开发包HOOPS Communicator 为航空航天制造带来了革命性的变化。它凭借强大的功能和灵活的应用,助力企业在设计、生产、培训等各个…...

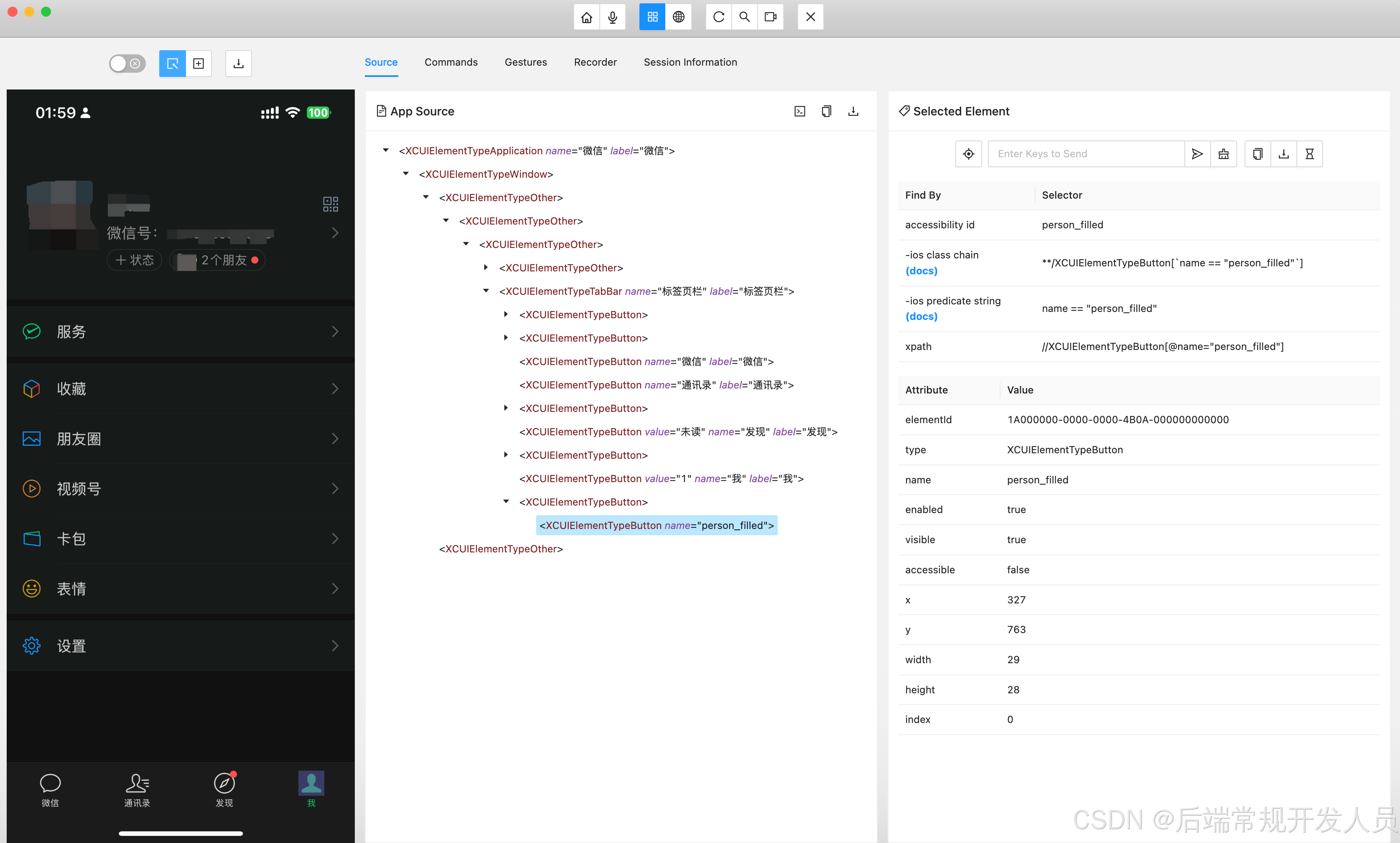

iOS手机App爬虫- (1) Mac安装Appium真机运行环境

iOS手机App爬虫 一、环境准备与工具安装1. 开发基础环境配置1.1 Node.js环境1.2 Xcode套件1.3 Java环境 2. 核心测试工具链2.1 Appium主程序2.2 辅助工具集 3. 可视化工具 二、设备与环境验证1. 设备信息获取2. 环境健康检查 三、WebDriverAgent编译部署1. 设备端准备2. 项目配…...

android s下make otapackage编译失败

[DESCRIPTION] android s上,我司推荐使用split build的方式进行编译,但是部分客户依旧会采用AOSP full build的方式进行编译。而我司在这块release的时候,并未进行验证。因此执行make otapackage的时候,会出现如下报错。 [0312/…...

《Elasticsearch实战:从零开始构建高效全文搜索引擎》

内容概览: Elasticsearch简介 Elasticsearch的定义与应用场景 Elasticsearch的核心特性 环境搭建与安装 安装Elasticsearch 启动与配置Elasticsearch 索引设计与映射 创建索引 定义映射(Mapping) 字段类型与分析器的选择 数据导入与管理…...

【Linux网络】认识协议(TCP/UDP)、Mac/IP地址和端口号、网络字节序、socket套接字

⭐️个人主页:小羊 ⭐️所属专栏:Linux 很荣幸您能阅读我的文章,诚请评论指点,欢迎欢迎 ~ 目录 1、初识协议2、UDP、TCP3、Mac、IP地址4、端口号5、网络字节序6、socket 1、初识协议 协议就是一种约定。如何让不同厂商生产的计…...

12、数据库、Sql单表多表

文章目录 一、数据库简介二、单表三、多表四、等值连接五、内联结六、inner join on、left join on、right join on区别七、模糊查找八、作业 一、数据库简介 数据在内存: 优点:读写速度快缺点:程序结束后数据丢失 保存到文件 优点&#…...

Spring Boot 实现图片上传并生成缩略图功能

在实际开发中,上传图片并生成缩略图是一项常见需求,例如在电商平台、社交应用等场景中,缩略图可以有效提高页面加载速度,优化用户体验。本文将介绍如何在 Spring Boot 项目中实现上传图片并生成缩略图的功能。 📦 1. …...

洛谷B3664[语言月赛202209] 零食售卖点

B3664 [语言月赛202209] 零食售卖点 - 洛谷 代码区: #include<bits/stdc.h>using namespace std;int main(){int n;cin >> n;int arry[n],dp[n];for(int i0;i<n;i){cin >> arry[i];}dp[0]0;sort(arry,arryn);for(int i1;i<n;i){dp[i]arry…...

贪心算法:JAVA从理论到实践的探索

在计算机科学领域,贪心算法是一种简单而高效的算法设计策略,广泛应用于优化问题的求解。它通过在每一步选择中都采取当前状态下最优的选择,以期望最终得到全局最优解。本文将深入探讨贪心算法的原理、应用场景,并通过具体代码示例,帮助读者更好地理解和掌握这一算法。 一…...

线程池10种常见坑

1. 直接使用 Executors 创建线程池 直接使用 Executors 提供的快捷方法: ExecutorService executor Executors.newFixedThreadPool(10);问题 无界队列:newFixedThreadPool 使用的队列是 LinkedBlockingQueue,它是无界队列,任务…...

鸿蒙ArkTs如何实现pdf预览功能?

鸿蒙ArkTs如何实现pdf预览功能? 前言PDFKit运行示例代码报错真机运行先看效果一、预览本地pdf文件二、预览线上的pdf文件三、预览沙箱目录中pdf的文件(重点)效果中的整体代码总结 Harmony OS NEXT版本(接口及解决方案兼容API12版本或以上版本) 前言 在开…...

KylinSP3 | 防火墙和麒麟安全增强设置KySec

一、系统防火墙原理 麒麟操作系统从V10版本开始,默认使用了Firewalld防火墙,Firewalld是能提供动态管理的防火墙,支持网络/防火墙区域,用于定义网络连接或接口的信任级别。支持IPv4和IPv6防火墙设置、以太网桥接和IP集。将运行时…...

【C++】面试常问八股

5、内存管理 野指针 野指针指的是未进行初始化或未清零的指针,不是NULL指针野指针产生原因及解决方案: 指针变量未初始化:指针变量定义时若未初始化,则其指向的地址是随机的,不为NULL;定义时初始化为NULL…...

vscode多文件编译构建(CMake)和调试C++

目录 1. CMake 基础构建工具及作用相关配置文件 2. 配置 tasks.json关键字段详细解释 3. 配置 launch.json关键字段详细解释 4. 配置 CMakeLists.txt关键部分详细解释 5. 构建和调试项目1. 仅构建项目1.1 任务执行顺序1.2 cmake 任务执行详情1.3 build 任务执行详情1.4 构建后的…...

使用Docker 部署 LNMP+Redis 环境

使用Docker 部署 LNMPRedis 环境 Docker 简介 Docker 是一个开源的应用容器引擎,让开发者可以打包他们的应用以及依赖包到一个可移植的容器中,然后发布到任何流行的 Linux 机器上,也可以实现虚拟化。容器是完全使用沙箱机制,相互…...

文件上传漏洞学习笔记

一、漏洞概述 定义 文件上传漏洞指未对用户上传的文件进行充分安全校验,导致攻击者可上传恶意文件(如Webshell、木马),进而控制服务器或执行任意代码。 危害等级 ⚠️ 高危漏洞(通常CVSS评分7.0)ÿ…...

375_C++_cloud手机推送,添加人脸告警信息到任务队列中,UploadAlarmPush是典型的工厂模式应用,为什么使用工厂模式完成这部分代码

一:AlarmFaceInfo的应用 让我帮你解析这个lambda表达式的实现: // ...................... .h ...........................// struct RsMsgPushTask_S : public Task{AlarmType_E mainAlarmType;unsigned int subAlarmType;DateTime alarmTime...

Spring Boot 中的日志管理

一、日志框架选择 1. 主流框架对比 框架特点Spring Boot 默认支持Logback- 性能优异,Spring Boot 默认集成- 支持自动热更新配置文件✅ (默认)Log4j2- 异步日志性能更强- 支持插件扩展- 防范漏洞能力更好❌ (需手动配置)JUL (JDK自带)- 无需额外依赖- 功能简单&am…...

1000_Projects安全工具开发:从端口扫描器到密码破解器完整指南

1000_Projects安全工具开发:从端口扫描器到密码破解器完整指南 【免费下载链接】1000_Projects :sunglasses: Mega List of practical projects that one can solve in any programming language! 项目地址: https://gitcode.com/gh_mirrors/10/1000_Projects …...

)

保姆级教程:在Orange Pi 5 Max上从零配置ROS+PX4无人机仿真环境(Ubuntu 20.04)

保姆级教程:在Orange Pi 5 Max上从零配置ROSPX4无人机仿真环境(Ubuntu 20.04) 1. 硬件准备与系统镜像烧录 Orange Pi 5 Max作为一款高性能ARM开发板,搭载瑞芯微RK3588八核处理器,16GB LPDDR5内存和Mali-G610 MP4 GPU&a…...

智能文件分拣工具:双模式智能分拣,自定义文件夹命名,按文件类型自动分类,一键批量整理海量文件,零门槛高效管理电脑数字资产

大家好,我是大飞哥。日常使用电脑时,我们总会遇到海量零散文件手动整理耗时耗力、文件夹创建繁琐、混合文件分类杂乱、归档后难以查找的核心痛点,要么花费数小时手动拖拽拆分文件,要么分类后的文件杂乱无章,后续查找使…...

LX Music桌面版:三大痛点解决方案,让你的音乐体验焕然一新

LX Music桌面版:三大痛点解决方案,让你的音乐体验焕然一新 【免费下载链接】lx-music-desktop 一个基于 Electron 的音乐软件 项目地址: https://gitcode.com/GitHub_Trending/lx/lx-music-desktop 你是否厌倦了音乐平台的会员限制?是…...

面试官:堆外内存爆了,Dump 文件没用,你怎么定位?3招定位线上“幽灵内存泄漏”

如果是堆外内存(Direct Memory)溢出怎么办?我看监控面板,Heap用得很少,但机器的内存RSS一直在飙升,最后进程直接被Linux的OOM Killer杀掉了。用MAT打开Dump文件,里面啥也没有,这咋整…...

研究(Matlab代码实现)43 / 100自主水下航行器(AUV)作为海洋资源勘探、环)

CSDN首页发布文章CSDN同步助手欠驱动无人船AUV二维路径跟踪控制(反步控制+LOS制导)研究(Matlab代码实现)43 / 100自主水下航行器(AUV)作为海洋资源勘探、环

💥💥💞💞欢迎来到本博客❤️❤️💥💥 🏆博主优势:🌞🌞🌞博客内容尽量做到思维缜密,逻辑清晰,为了方便读者。 ⛳️座右铭&a…...

如何在网页中动态加载并执行远程 HTML 代码

本文详解如何通过 javascript 安全、合规地从指定 url(如 github raw 链接)获取 html 内容并注入页面,明确指出纯 html 无法实现此功能,并提供可运行的 ajax 示例与关键注意事项。 本文详解如何通过 javascript 安全、合规地…...

小程序渗透干货、常见登录绕过Web接口速通与挖掘思路

0x01 简介小程序作为高频业务入口,常因接口鉴权缺失、弱口令泛滥、Swagger 文档泄露等问题暗藏安全隐患。本文结合真实渗透案例,梳理小程序 Web 接口速通技巧,从弱口令登录突破、模糊查询信息泄露,到参数越权、未授权访问挖掘&…...

)

保姆级教程:手把手教你用Python实现AGNES聚类算法(附完整代码)

从零构建AGNES聚类算法:Python实现与数学原理全解析 层次聚类算法在无监督学习领域占据重要地位,其中AGNES(Agglomerative Nesting)作为自底向上的合并策略代表,常被用于教育平台和实际数据分析场景。与直接调用sklea…...

单片机通信协议大乱斗:UART、I2C、SPI到底怎么选?附实战接线图

单片机通信协议大乱斗:UART、I2C、SPI实战选型指南 1. 通信协议的三国演义 第一次接触嵌入式开发的工程师,面对UART、I2C、SPI这三种基础通信协议时,常会陷入选择困难。这三种协议各有所长,就像古代兵器——UART如同弓箭手&#x…...