【软考备考-综合知识】安全性、可靠性与系统性能评测基础知识

计算机的安全性

安全等级

计算机系统中的三类安全性是指技术安全性、管理安全性和政策法律安全性。

信息安全五要素

机密性:全包信息不暴露给未授权的实体或进程。

完整性:只有得到允许的人才能够修改数据,并能够判别出数据是否已被篡改。

可用性:得到授权的实体在需要时可访问数据。

可控性:可以控制授权范围内的信息流向及行为方式。

可审查性:对出现的安全问题提供调查的依据和手段。

加密与认证技术

加密技术

对称加密技术

解密与加密使用的密钥相同。常用的对称加密算法有以下几种:

数据加密标准(DES)算法

DES主要采用替换和移位方法加密。

它用56位密钥对64位二进制数据块进行加密,每次加密可对64位的输入数据进行16论编码,进行一系列替换和移位后,输入的64位院士数据转换成完全不同的64位输出数据。

三重DES/TEDA

在DES的基础上采用TEDA,即用两个56位密钥K1K_1K1和K2K_2K2。

发送方用K1K_1K1加密,K2K_2K2解密,再使用K1K_1K1加密。接收方则使用K1K_1K1解密,K2K_2K2加密,再使用K1K_1K1解密。

其效果相当于将密钥长度加倍

RC-5

国际数据加密算法(IDEA)

IDEA的密钥长度为128位,每轮加密都使用从完整的加密密钥中生成的一个子密钥。

高级加密算法(AES)

AES算法基于排列和置换运算。

AES是一个迭代的、对称密钥分组的密码,它可以使用128、192和256位密钥,并且用128位(16字节)分组加密和解密数据。

非对称加密技术

加密和解密使用不同的密钥。

用公有密钥加密,只有对应的私有密钥才能解密,反之亦然。

基本过程

甲方生成一对密钥并将其中的一把作为公用密钥向其他方公开;得到该公用密钥的乙方使用该密钥对机密信息进行加密后再发送给甲方;甲方再用自己保存的另一把私用密钥对加密后的信息进行解密。

RSA算法

RSA算法是一种公钥加密算法,安全性基于大素数分解的困难性。它按照如下要求选择公钥和私钥:

(1)选择两个大素数ppp和qqq(大于1010010^{100}10100)

(2)令n=p×qn=p\times qn=p×q和z=(p−1)×(q−1)z=(p-1)\times (q-1)z=(p−1)×(q−1)

(3)选择d与z互质

(4)选择eee,使e×d=1(modz)e\times d=1(mod \ z)e×d=1(mod z)

加密时对明文P进行以下计算得到密文C:

C=Pe(modn)C=P^e(mod \ n)C=Pe(mod n)

这样公钥为(e,n)(e,n)(e,n)

解密时计算:

P=Cd(modn)P=C^d(mod\ n)P=Cd(mod n)

这样私钥为(d,n)(d,n)(d,n)

密钥管理

密钥是有生命周期的,它包括密钥和整数的有效时间,以及已撤销密钥和证书的维护时间。

密钥产生

私钥由用户保管,公钥和其他信息则由CA中心签名,从而产生证书。

密钥备份和恢复

密钥更新

多密钥的管理

认证技术

认证技术主要解决网络通信过程中通信双方的身份认可。认证的过程涉及加密和密钥交换。

认证方法一般有账户/口令认证、使用摘要算法认证和基于PKI(公开密钥体系)的认证。

Hash函数与信息摘要

哈希函数提供了一个计算过程:输入一个长度不固定的字符串,返回一串长度固定的字符串,又称哈希值。

信息摘要可以被看作一份长文件的“数字指纹”,主要用于创建数字签名,对于特定的文件而言,信息摘要是唯一的。它不会透露相应文件的任何内容,因此可以被公开。

数字签名

主要过程:

(1)信息发送者使用一个单向散列函数(哈希函数)对信息生成信息摘要。

(2)信息发送者使用自己的私钥签名信息摘要。

(3)信息发送者把信息本身和已签名的信息摘要一起发送出去。

(4)信息接收者通过使用与信息发送者使用的同一个单向散列函数(哈希函数)对接收的信息生成新的信息摘要,再使用信息发送者的公钥对信息摘要进行验证,以确认信息发送者的身份和信息是否被修改过。

数字签名使用的是发送方的密钥对,发送方用自己的私钥进行加密,接收方用发送方的公开密钥进行解密,这是一个一对多的关系。任何拥有发送方公开密钥的人都可以验证数字签名的准确性。

数字签名只采用了非对称加密算法。

数字加密则使用的是接收方的密钥对,这是多对一的关系,只有唯一拥有接收方私钥的人才能对信息解密。

SSL协议

可以被概括为是一个保证任何安装了安全套接字的客户和服务器间事务安全的协议。

数字时间戳

数字时间戳是数字签名级数的一种变种应用。

计算机的可靠性

计算机的RAS

计算机的可靠性是指从它开始运行(t=0)到某时刻t这段时间内能正常运行的概率,用R(t)R(t)R(t)表示。

失效率用λ\lambdaλ表示,是指单位时间内失效的元件数域元件总数的比例。当λ\lambdaλ为常数时,可靠性与失效率的关系为R(t)=e−λtR(t)=e^{-\lambda t}R(t)=e−λt

典型的失效率曲线是“浴盆曲线”。

平均无故障时间即为(MTBF)的公式:MTBF=1λMTBF=\frac{1}{\lambda}MTBF=λ1

通常用平均修复时间(MTRF)来表示计算机的可维修性,即计算机的维修效率,指从故障发生机器修复平均所需要的时间。

计算机的可用性是指计算机的使用效率,它以系统在执行任务的任意时刻能正常工作的概率AAA来表示,即:

A=MTBFMTBF+BTRFA=\frac{MTBF}{MTBF+BTRF}A=MTBF+BTRFMTBF

计算机的RAS就是指用可靠性R,可用性A和可维修性S三个指标衡量一个计算机系统。

计算机可靠性模型

常见的系统可靠性数学模型有以下三种

1.串联系统

串联由N个子系统组成,当且仅当所有的子系统都能正常工作时,系统才能正常工作。

由于可靠性R是一个概率值,串联系统是并逻辑。故设系统中各个子系统的可靠性度量值分别为R1,R2,...,RNR_1,R_2,...,R_NR1,R2,...,RN,则系统的可靠性RRR为:R=R1R2...RNR=R_1R_2...R_NR=R1R2...RN

由失效率的定义可知系统的失效率λ=λ1+λ2+...+λN\lambda=\lambda_1+\lambda_2+...+\lambda_Nλ=λ1+λ2+...+λN

2.并联系统

并联系统由N各子系统组成,只要有一个子系统正常工作,系统就能够正常工作。则

R=1−(1−R1)(1−R2)...(1−RN)R=1-(1-R_1)(1-R_2)...(1-R_N)R=1−(1−R1)(1−R2)...(1−RN)

3.N模冗余系统

N模冗余系统由N(N=2n+1)个相同的子系统和一个表决器组成,表决器把N个子系统中占多数相同结果的输出作为系统的输出。因此,在N个子系统中,只要有n+1个及以上子系统能正常工作,系统就能够正常工作。

假设表决器是完全可靠的,每个子系统的可靠性为R0R_0R0,则N模冗余系统可靠性度量值为R=∑i=n+1NCNi×R0i(1−R0)N−iR=\sum\limits_{i=n+1}^NC_N^i\times R_0^i (1-R_0)^{N-i}R=i=n+1∑NCNi×R0i(1−R0)N−i

计算机系统的性能评价

相关文章:

【软考备考-综合知识】安全性、可靠性与系统性能评测基础知识

计算机的安全性 安全等级 计算机系统中的三类安全性是指技术安全性、管理安全性和政策法律安全性。 信息安全五要素 机密性:全包信息不暴露给未授权的实体或进程。 完整性:只有得到允许的人才能够修改数据,并能够判别出数据是否已被篡改。…...

匆忙之间难免疏忽,写代码更加如此

一个方法包含了多个知识点的合计,合计起来用。实战开发特点1; 基础知识点不牢固,您必定就会感觉寸步难行啊 public class AddJiChuShu{int a 1;int b 2;int c 0;int d 0;string str "";string str2 "张三";//mothe…...

低代码平台后端技术选型2.0)

低代码(七)低代码平台后端技术选型2.0

JWT 登录token Json web token (JWT), 是为了在网络应用环境间传递声明而执行的一种基于JSON的开放标准((RFC 7519).该token被设计为紧凑且安全的,特别适用于分布式站点的单点登录(SSO)场景。JWT的声明一般被用来在身份提供者和服…...

UDS介绍

首先要有网络网络七层的概念: 学习链接: 七层网络模型-CSDN博客 UDS网络层/TP层(ISO 15765-2)的解读 - 知乎 (zhihu.com) 概念: UDS(Unified Diagnostic Services,统一的诊断服务。 标准名是《…...

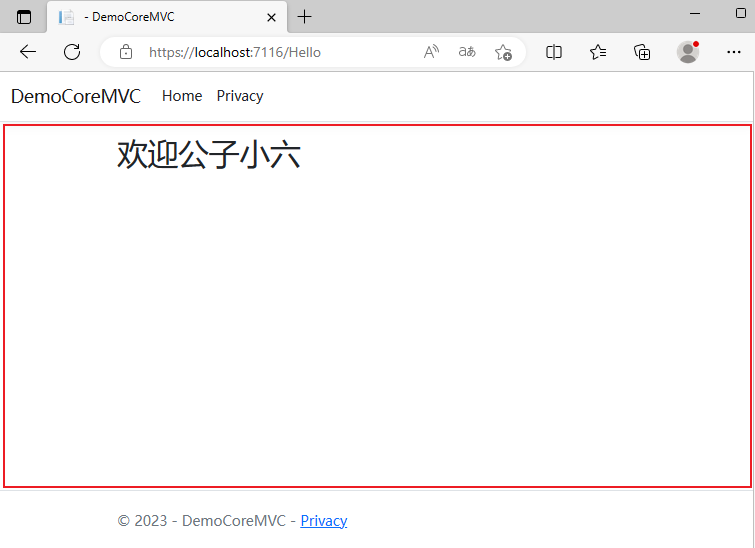

ASP.NET Core MVC 从入门到精通之初窥门径

随着技术的发展,ASP.NET Core MVC也推出了好长时间,经过不断的版本更新迭代,已经越来越完善,本系列文章主要讲解ASP.NET Core MVC开发B/S系统过程中所涉及到的相关内容,适用于初学者,在校毕业生,…...

英码科技智慧环卫:构建宜居城市新篇章

随着城市化进程的加快,城市环境卫生问题日益凸显。如何提高城市环境卫生管理水平,提升城市品质,成为了各级政府和社会各界关注的焦点。智慧环卫作为一种结合现代信息技术的环境卫生管理方式,正在逐渐成为解决城市环境卫生问题的有…...

在Spring Boot微服务使用HashOperations操作Redis Hash哈希散列

记录:403 场景:在Spring Boot微服务使用RedisTemplate的HashOperations操作Redis Hash哈希散列。 版本:JDK 1.8,Spring Boot 2.6.3,redis-6.2.5 1.微服务中Redis配置信息 1.1在application.yml中Redis配置信息 spring:redis:host: 192.1…...

innobackupex备份mysql产生returned OS error 124

解决使用innobackupex备份mysql产生returned OS error 124 xtrabackup 报错Too many open files 故障处理 一、背景 客户反馈数据库备份失败。 二、环境描述 [rootmes-node1 ~]# mysql -V mysql Ver 14.14 Distrib 5.7.24, for Linux (x86_64) using EditLine wrapper [root…...

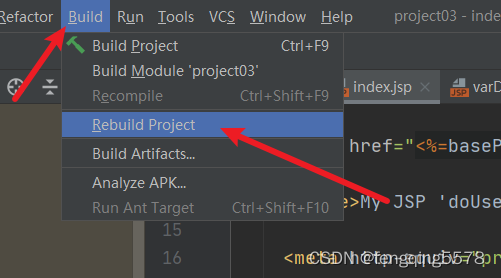

明明有index.jsp文件访问的时候却显示404

重建一下项目...

人工智能前沿——「全域全知全能」人类新宇宙ChatGPT

🚀🚀🚀OpenAI聊天机器人ChatGPT——「全域全知全能」人类全宇宙大爆炸!!🔥🔥🔥 一、什么是ChatGPT?🍀🍀 ChatGPT是生成型预训练变换模型(Chat G…...

eslint-plugin-import - import/order

eslint-plugin-import是什么? 该插件目的在于支持ES6以上的导入/导出语法,并防止文件路径和导入名称拼写错误的问题。 import/order是什么? 按照约定的规则对引入的模块进行排序。 import/order常用规则介绍 groups 约定引入模块顺序的…...

selenium知识点大全

selenium知识点大全 在使用selenium之前必须先配置浏览器对应版本的webdriver。 1. 初始化浏览器对象 from selenium.webdriver import Chrome# 创建浏览器对象,并且打开一个空的页面 browser Chrome()# 关闭浏览器 browser.close()2. 访问指定网页 from selen…...

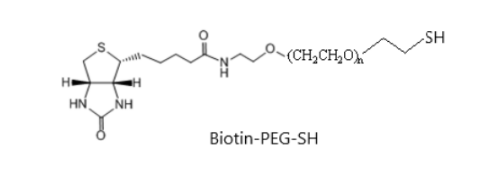

Biotin-PEG-SH生物素-聚乙二醇-巯基结构式;SH-PEG-Biotin

Biotin-PEG-SH 生物素-聚乙二醇-巯基 中文名称:生物素-聚乙二醇-巯基 英文名称:Biotin-PEG-SH Biotin-PEG-Thiol 性状:粘稠液体或者固体粉末,取决于分子量 溶剂:溶于水和DCM、DMF等大部分有机溶剂 分子式&#x…...

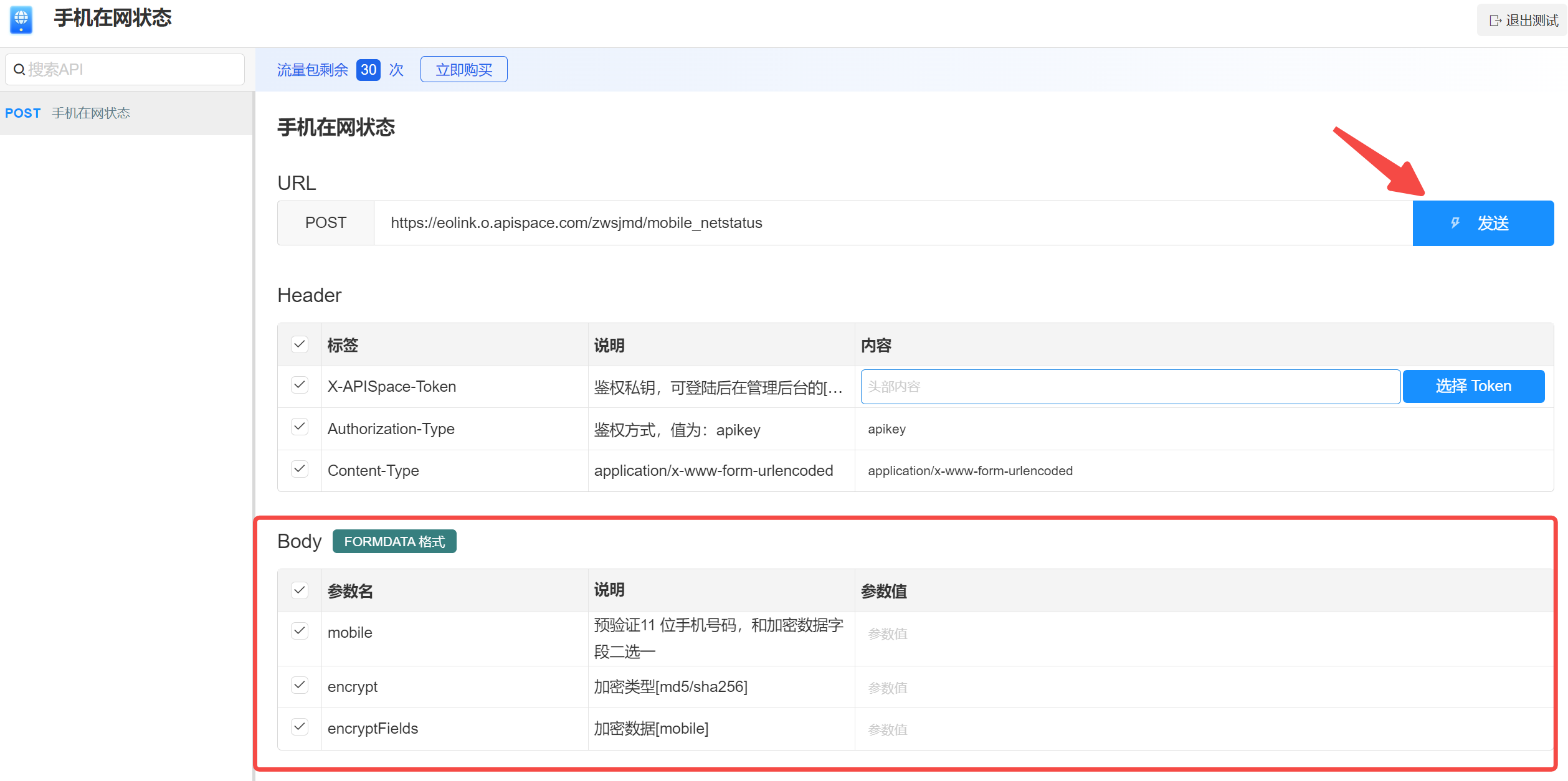

【防止恶意用户注册】-- 手机在网状态 API 的防欺诈应用解析

简介 手机在网状态 API 支持传入手机号码,查询手机号在网状态,返回在网、在网不可用、不在网(销号/未启用/停机)等多种状态,查询手机号在网状态之后,可以根据具体的业务需求来进行不同的处理。 本文主要介…...

Python json 数据提取 jsonpath 详解

一、JsonPath JsonPath 是一种信息抽取类库,是从JSON文档中抽取指定信息的工具,提供多种语言实现版本,包括:Javascript, Python, PHP 和 Java。也就是独立的可以配合多种语言进行匹配的目标值的一种类库,和…...

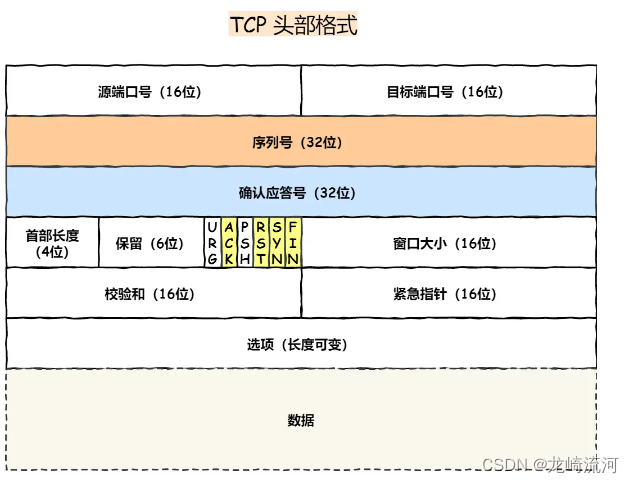

TCP和UDP的区别以及应用场景

区别 首先UDP协议非常简单,头部只有8个字节: 校验和为了提供可靠的UDP首部和数据而设计,防止收到在网络传输中受损的UDP包。 再对比下TCP协议: 传输层有两个传输协议分别是 TCP 和 UDP,在内核中是两个完全独立的软件…...

高铁轮毂表面缺陷的<视觉显著性>超像素图像检测方法

内容:提出一种基于视觉显著性注意机制的超像素自适应检测方法; 设计视觉显著性注意机制滤波器用于粗略定位出缺陷空间范围,结合超像素分块图像分割方法消除光照不均匀引起的噪声干扰,有效地完成缺陷区域的边界分割和实时特征提取&…...

纺织工业库房如何有效防潮?恒温恒湿真的有效吗?

纺织工业库房中的设备或存放的货物对温度或湿度的变化又非常敏感,温度或湿度的波动可能会产生一些问题。 针对库房环境温湿度的监测,若采用人工检测的方式,很难管控精准且工作效率低;其次,人工综合成本高。那么该如何实…...

SDK之动态链接库开发—基本概念

动态链接库(Dynamic Link Library,简称 DLL)是一种在运行时加载的库,可用于在多个应用程序之间共享代码和数据。与静态链接库相比,动态链接库的主要优劣势如下: 优势: 空间效率更高࿰…...

spring生命周期、IOC工作流程、AOP过程,循环依赖、BeanFactory和FactoryBean

1、生命周期 划分为5个阶段: 创建前准备阶段、创建实例阶段、 依赖注入阶段、 容器缓存阶段、销毁实例阶段。一、创建前准备阶段:这个阶段主要的作用是,Bean 在开始加载之前,需要从上下文和相关配置中解 析并查找 Bean 有关的扩展…...

3分钟掌握:163MusicLyrics终极免费歌词解决方案全攻略

3分钟掌握:163MusicLyrics终极免费歌词解决方案全攻略 【免费下载链接】163MusicLyrics 云音乐歌词获取处理工具【网易云、QQ音乐】 项目地址: https://gitcode.com/GitHub_Trending/16/163MusicLyrics 想要快速获取网易云音乐和QQ音乐的歌词吗?1…...

DownKyi完全指南:三步解锁B站8K视频下载的终极方案

DownKyi完全指南:三步解锁B站8K视频下载的终极方案 【免费下载链接】downkyi 哔哩下载姬downkyi,哔哩哔哩网站视频下载工具,支持批量下载,支持8K、HDR、杜比视界,提供工具箱(音视频提取、去水印等ÿ…...

Windows平台QT BLE开发避坑指南:从环境搭建到稳定通信

1. Windows平台QT BLE开发环境搭建 在Windows平台上使用QT进行BLE开发,首先需要确保开发环境正确配置。我遇到过不少开发者因为环境问题卡在第一步,白白浪费好几天时间。这里分享几个关键点: 编译器选择是第一个坑。实测发现必须使用MSVC编译…...

LangGraph 并发执行不是开 Goroutine 那么简单:状态竞争与事务处理

LangGraph 并发执行不是开 Goroutine 那么简单:状态竞争与事务处理深度解析 元数据 关键词:LangGraph, 大语言模型工作流, 有状态并发, 状态一致性, 事务处理, 多Agent系统, 分布式状态管理 摘要:很多开发者初次接触LangGraph的并发特性时,会下意识将其等同于传统协程/线程…...

如何在10分钟内搭建个人游戏流媒体服务器:Sunshine跨平台游戏串流完全指南

如何在10分钟内搭建个人游戏流媒体服务器:Sunshine跨平台游戏串流完全指南 【免费下载链接】Sunshine Self-hosted game stream host for Moonlight. 项目地址: https://gitcode.com/GitHub_Trending/su/Sunshine 您是否梦想过在任何设备上畅玩PC游戏&#x…...

Thorium浏览器深度解析:5个核心优势与进阶配置实战

Thorium浏览器深度解析:5个核心优势与进阶配置实战 【免费下载链接】thorium Chromium fork named after radioactive element No. 90. Source code and Linux releases. Windows/MacOS/ARM builds served in different repos, links are towards the top of the RE…...

基于IMAP的邮件自动化处理工具mymailclaw配置与实战指南

1. 项目概述:一个轻量级的邮件抓取与处理工具最近在折腾一个需要自动化处理邮件通知的小项目,发现市面上的方案要么太重,要么不够灵活。直到我遇到了psandis/mymailclaw这个项目,它就像一把小巧而锋利的瑞士军刀,专门用…...

智能GUI自动化:从SAG架构到实战部署的完整指南

1. 项目概述与核心价值最近在开源社区里,我注意到一个挺有意思的项目,叫openclaw-skill-sag。乍一看这个标题,可能会觉得有点抽象,但如果你对自动化、机器人流程自动化(RPA)或者智能体(Agent&am…...

Ash印相渲染失败率骤升47%?紧急预警:V6.2更新后Gamma 2.2→2.4迁移引发的印相断层危机

更多请点击: https://intelliparadigm.com 第一章:Ash印相渲染失败率骤升47%的全局现象与危机定性 近期,全球多个采用 Ash 印相引擎(v3.8.2)的影像处理平台集中报告渲染任务异常终止、输出空白或超时中断。监控数据显…...

基于Claude API构建可编程AI智能体:从对话到自动化生产单元

1. 项目概述:从Claude中“招聘”一个AI伙伴最近在GitHub上看到一个挺有意思的项目,叫“hire-from-claude”。初看这个标题,你可能会有点摸不着头脑:Claude不是Anthropic公司开发的那个AI助手吗?怎么还能从它那里“招聘…...