《商用密码应用与安全性评估》第二章政策法规2.4商用密码应用安全性评估工作

商用密码应用安全性评估体系发展历程

第一阶段:制度奠基期(2007年11月至2016年8月)

第二阶段:再次集结期(2016年9月至2017年4月)

第三阶段:体系建设期(2017年5月至2017年9月)

第四阶段∶密评试点开展期(2017年10 月至今)

- 2019年上半年对第一批密评试点做了评审总结,对参与试点的 27家机构进行能力再评审,择优选出16家扩大试点,对另11家机构给予6个月能力提升整改期。2019年10月,开始启动第二批密评试点工作。

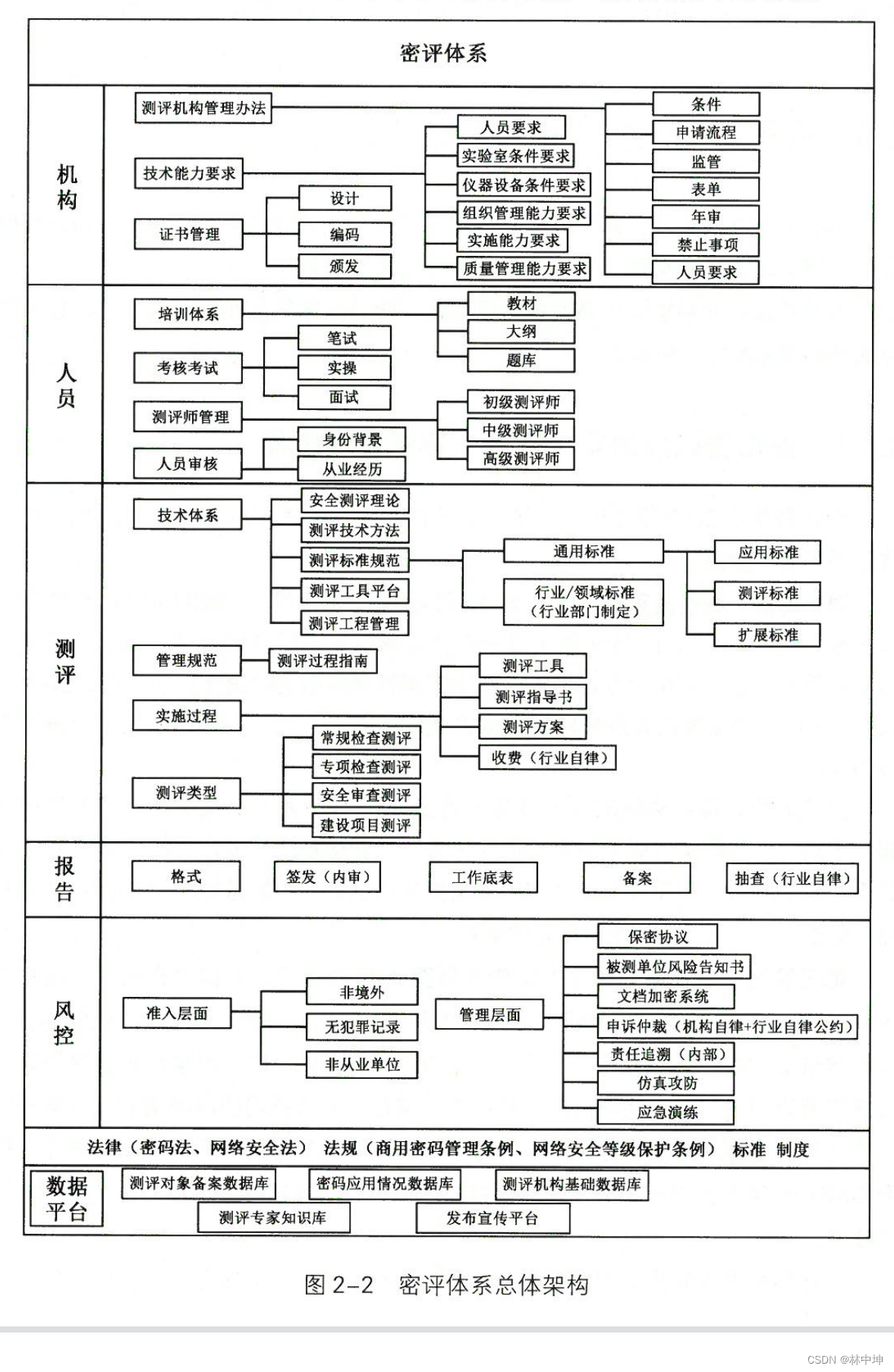

商用密码应用安全性评估的主要内容

1.评估依据和基本原则

- 密评工作应当遵循国家法律法规及相关标准。测评机构开展评估应当遵循商用密码管理政策和GM/T 0054-2018《信息系统密码应用基本要求》《信息系统密码测评要求(试行)》等相关密码标准和指导性文件的要求,遵循独立、客观、公正的原则。

2.评估的主要内容

商用密码应用合规性评估

- 商用密码应用合规性评估是指判定信息系统使用的密码算法、密码协议、密钥管理是否符合法律法规的规定和密码相关国家标准、行业标准的有关要求,使用的密码产品和密码服务是否经过国家密码管理部门核准或由具备资格的机构认证合格。

商用密码应用正确性评估

- 商用密码应用正确性评估是指判定密码算法、密码协议、密钥管理、密码产品和服务使用是否正确,即系统中采用的标准密码算法、协议和密钥管理机制是否按照相应的密码国家和行业标准进行正确的设计和实现,自定义密码协议、密钥管理机制的设计和实现是否正确,安全性是否满足要求,密码保障系统建设或改造过程中密码产品和服务的部署和应用是否正确。

商用密码应用有效性评估

- 商用密码应用有效性评估是指判定信息系统中实现的密码保障系统是否在信息系统运行过程中发挥了实际效用,是否满足了信息系统的安全需求,是否切实解决了信息系统面临的安全问题。

商用密码应用安全性评估政策法规和规范性文件

《商用密码应用安全性评估管理办法(试行)》

商用密码应用安全性评估各方职责

测评机构和测评人员的职责

- 测评机构是商用密码应用安全性评估的承担单位,应当按照有关法律法规和标准要求科学、公正地开展评估。

- 测评机构完成商用密码应用安全性评估工作后,应在 30个工作日内将评估结果报国家密码管理部门备案

- 测评人员应当通过国家密码管理部门(或其授权的机构)组织的考核,遵守国家有关法律法规,按照相关标准,为用户提供安全、客观、公正的评估服务,保证评估的质量和效果。

网络与信息系统责任单位的职责

系统规划阶段

- 制定商用密码应用建设方案,组织专家或委托具有相关资质的测评机构进行评估。

系统建设完成后

- 委托具有相关资质的测评机构进行商用密码应用安全性评估,评估结果作为项目建设验收的必备材料,评估通过后,方可投入运行

系统投入运行后

- 委托具有相关资质的测评机构定期开展商用密码应用安全性评估。未通过评估的,网络与信息系统责任单位应当按要求进行整改并重新组织评估。其中,关键信息基础设施、网络安全等级保护第三级及以上信息系统每年至少评估一次。

系统发生密码相关重大安全事件、重大调整或特殊紧急情况时

- 组织具有相关资质的测评机构开展商用密码应用安全性评估,并依据评估结果进行应急处置,采取必要的安全防范措施。

完成规划、建设、运行和应急评估后

- 30个工作日内将评估结果报主管部门及所在地区(部门)的密码管理部门备案(部委建设直管的系统及其延伸系统,商用密码应用安全性评估结果报部委密码管理部门备案)

密码管理部门的职责

- 指导、监督和检查全国的商用密码应用安全性评估工作

- 组织对测评机构工作开展情况进行监督检查,检查内容主要包括两方面∶对测评机构出具的评估结果的客观、公允和真实性进行评判;对测评机构开展评估工作的客观、规范和独立性进行检查。

- 定期或不定期地对本地区、本部门重要领域网络与信息系统商用密码应用安全性评估工作落实情况进行检查,检查的主要内容包括∶是否在规划、建设、运行阶段按照要求开展商用密码应用安全性评估,评估后问题整改情况,评估结果有效性情况等

相关文章:

《商用密码应用与安全性评估》第二章政策法规2.4商用密码应用安全性评估工作

商用密码应用安全性评估体系发展历程 第一阶段:制度奠基期(2007年11月至2016年8月) 第二阶段:再次集结期(2016年9月至2017年4月) 第三阶段:体系建设期(2017年5月至2017年9月&…...

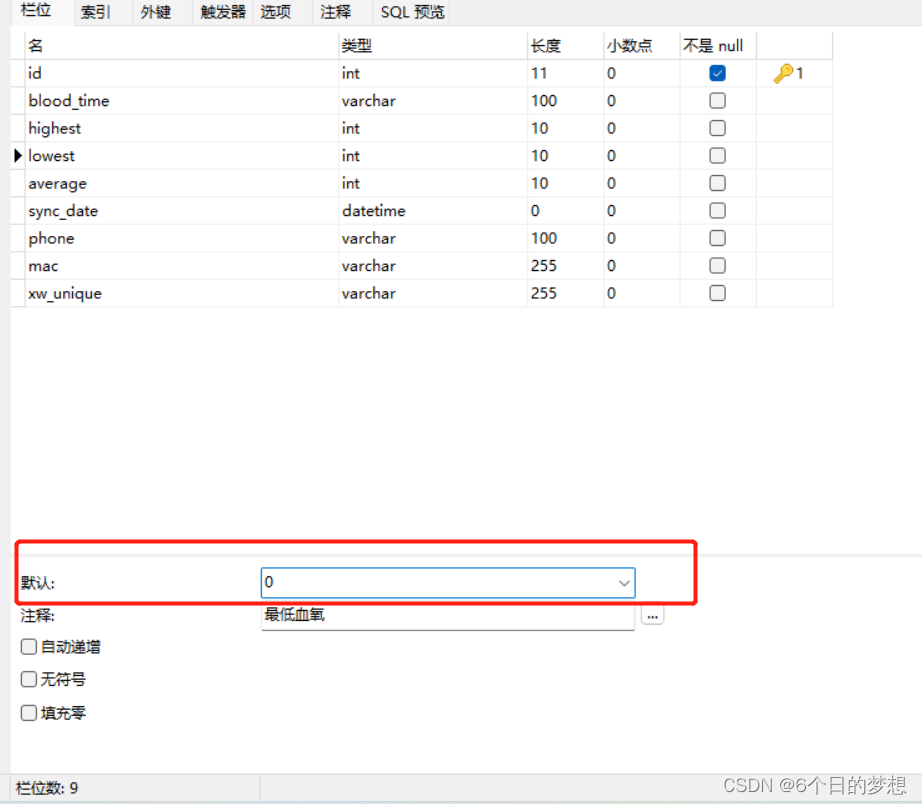

MySQL 字段为 NULL 的5大坑,99%人踩过

数据库字段允许空值(null)的问题,你遇到过吗? 在验证问题之前,我们先建一张测试表及测试数据。 数据库字段允许空值(null)的问题,你遇到过吗? 在验证问题之前,我们先建一张测试表及测试数据。 构建的测试…...

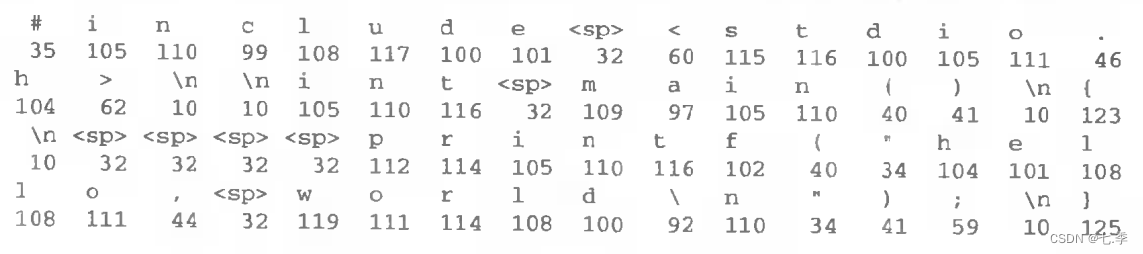

深入理解计算机系统--理解编译器编译的过程

前言 大家在学习C语言的时候,相信对编译器这个词并不会感到陌生。我们也会知道编译器编译的过程是:预处理-》编译-》汇编-》链接。这篇文章主要介绍这四个过程中,编译器究竟做了那些工作,它是如何让一份高级程序转换成机器语言的…...

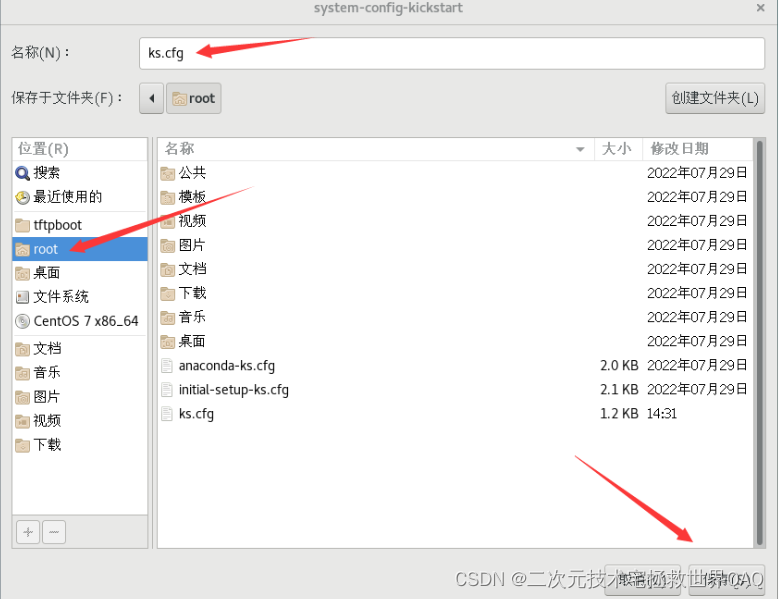

实现PXE批量网络装机及kickstrat无人值守安装(富士山终究留不住欲落的樱花)

一、PXE概述和部署PXE批量装机 1.PXE简介 PXE(预启动执行环境,在操作系统之前运行)是由Intel公司开发的网络引导技术,c/s架构,允许客户机通过网络从远程服务器下载引导镜像,并加载安装文件或者整个操作系统…...

4.23日报

MySQL 索引是怎么实现的? 索引是满足某种特定查找算法的数据结构,而这些数据结构会以某种方式指向数据,从而实现高效查找数据。 具体来说 MySQL 中的索引,不同的数据引擎实现有所不同,但目前主流的数据库引擎的索引都…...

【数据治理】数据治理方面的证书有哪些?

目前数据治理领域最专业的职业认证有: 中文版: ①DAMA国际CDGA数据治理工程师、DAMA国际CDGP数据治理专家 (先获得CDGA认证才能申请CDGP认证考试) ②DGSP数据治理与管理认证 英文版: ③CDMP数据管理专业人士 一、…...

Let’s Make C++ Great Again——set与vector

文章目录 set常用的set方法:set实现去重的例子:自定义比较函数的例子,按照字符串长度从小到大排序:使用set容器求两个集合的交集的例子: vector创建vector对象插入和删除元素获取vector的大小和容量检查vector是否为空…...

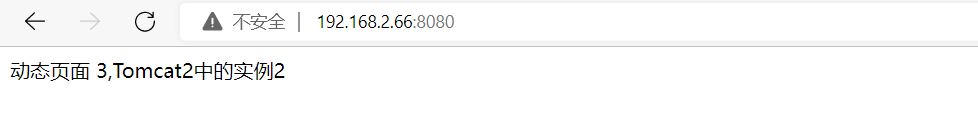

Nginx+Tomcat负载均衡、动静分离

一.Nginx负载均衡实现原理 Nginx实现负载均衡是通过反向代理实现 1、 反向代理原理 2、反向代理的概念 反向代理(Reverse Proxy)方式是指以代理服务器来接受internet上的连接请求,然后将请求转发给内部网络上的服务器,并将从服…...

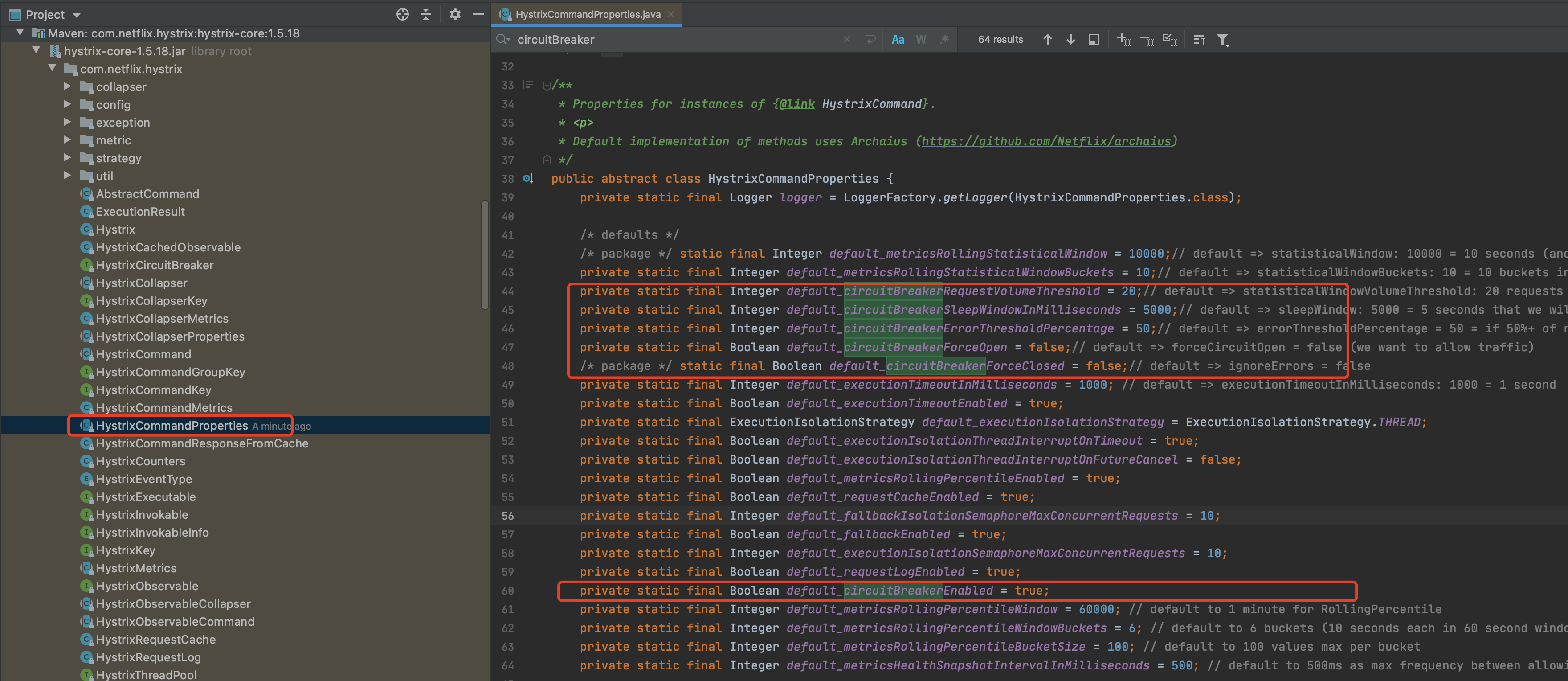

SpringCloud入门实战(七)-Hystrix服务熔断

📝 学技术、更要掌握学习的方法,一起学习,让进步发生 👩🏻 作者:一只IT攻城狮 。 💐学习建议:1、养成习惯,学习java的任何一个技术,都可以先去官网先看看&…...

百度平地起“雷”,突然爆出的QPS数据意味着什么?

鲁迅先生1923年在北师大发表了著名的演讲《娜拉走后怎样》,其中的提问与思考方式振聋发聩,直到今天也依旧有效。面对很多产业现象、技术趋势,我们也不妨多问几个“之后怎样”。 比如说,自ChatGPT爆火之后,中国各个互联…...

电子模块|外控集成 LED 光源 WS2812模块---硬件介绍和stm32驱动

电子模块|外控集成 LED 光源 WS2812模块 模块简介模块特点机械尺寸单线归零码通讯方式24bit 数据结构 stm32 驱动 模块简介 WS2812是一个集控制电路与发光电路于一体的智能外控LED光源。其外型与一个5050LED灯珠相同,每个元件即为一个像素点。像素点内部包含了智能…...

Jenkins+Python自动化测试持续集成详细教程(全网独家)

目录 一、前言 二、环境准备 三、创建Jenkins Job 四、编写Python自动化测试脚本 五、测试报告生成与展示 六、持续集成流程优化 七、实战演练 八、常见问题及解决方案 九、结论 一、前言 Jenkins是目前最为流行的CI/CD工具之一,它可以支持多种语言和技术…...

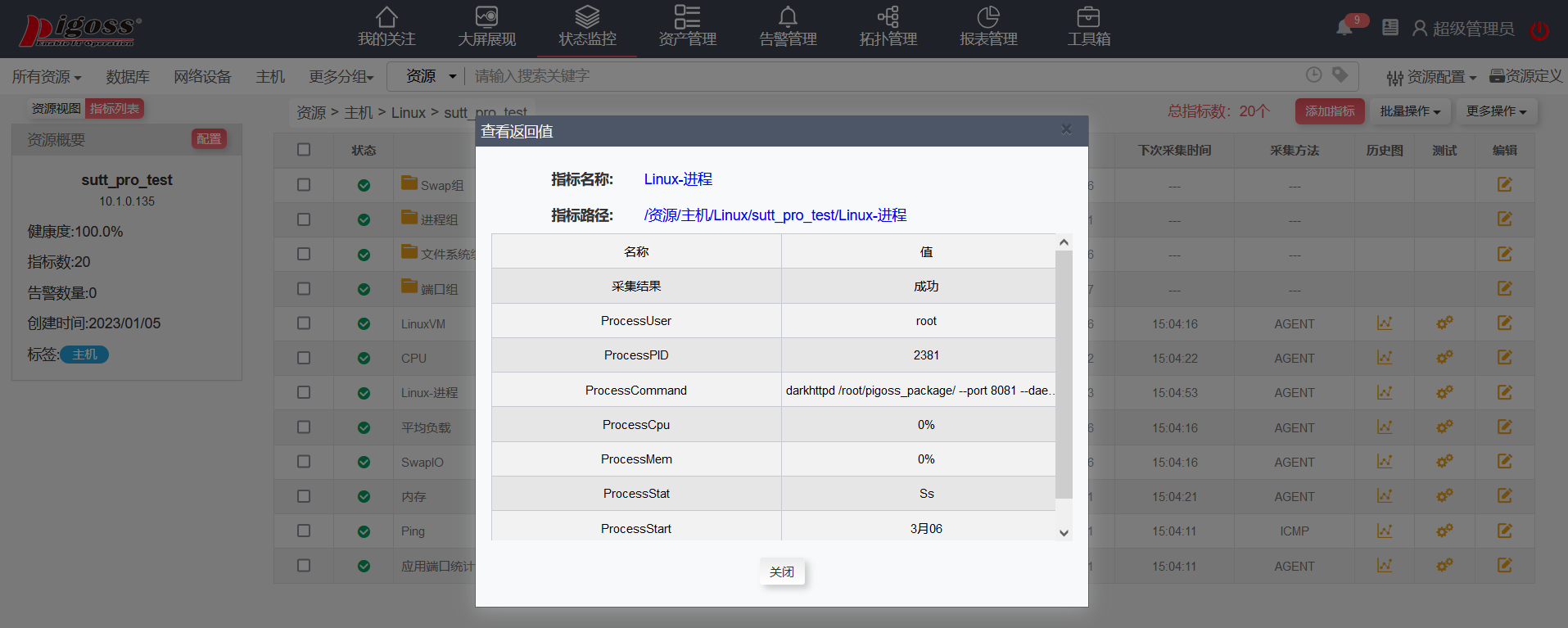

运维监控工具PIGOSS BSM扩展指标介绍

PIGOSS BSM运维监控工具,除系统自带指标外,还支持添加SNMP扩展指标、脚本扩展指标、JMX扩展指标、自定义JDBC指标等,今天本文将介绍如何添加SNMP扩展指标和脚本扩展指标。 添加SNMP扩展指标 前提:需要知道指标的oid 例子ÿ…...

一些前端问题2

1.业务场景中需要嵌入公司其他行业线的页面,这种不使用 iframe 该怎么办? 答:理论上应该让他们给你做个组件出来,但是如果实在没别的办法,就使用 iframe 吧。 2.jquery ajax 同步请求的原理是? 目前用 axios 库&…...

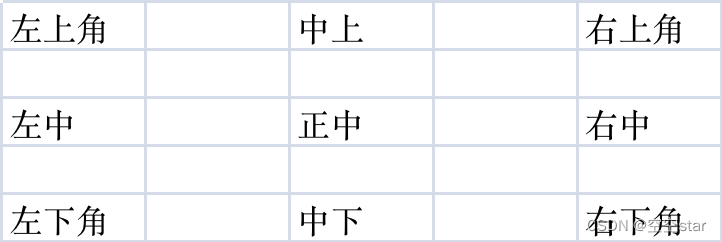

Moviepy模块之视频添加图片水印

文章目录 前言视频添加图片水印1.引入库2.加载视频文件3.加载水印图片4.缩放水印图片大小5.设置水印的位置5.1 相对于视频的左上角5.2 相对于视频的左下角5.3 相对于视频的右上角5.4 相对于视频的右下角5.5 相对于视频的左中位置5.6 相对于视频的正中位置5.7 相对于视频的右中位…...

day35—编程题

文章目录 1.第一题1.1题目1.2思路1.3解题 2.第二题2.1题目2.2思路2.3解题 1.第一题 1.1题目 描述: 今年公司年会的奖品特别给力,但获奖的规矩却很奇葩: 首先,所有人员都将一张写有自己名字的字条放入抽奖箱中;待所有…...

Linux安装Nginx

前言 提示:这里可以添加本文要记录的大概内容: Linux安装Nginx的详细步骤。 一、安装Nginx的相关依赖 1、安装gcc,PCRE pcre-devel,zlib,OpenSSL, 提示:安装 nginx 需要先将官网下载的源码进行编译,编译依赖 gcc 环境。 PCRE(…...

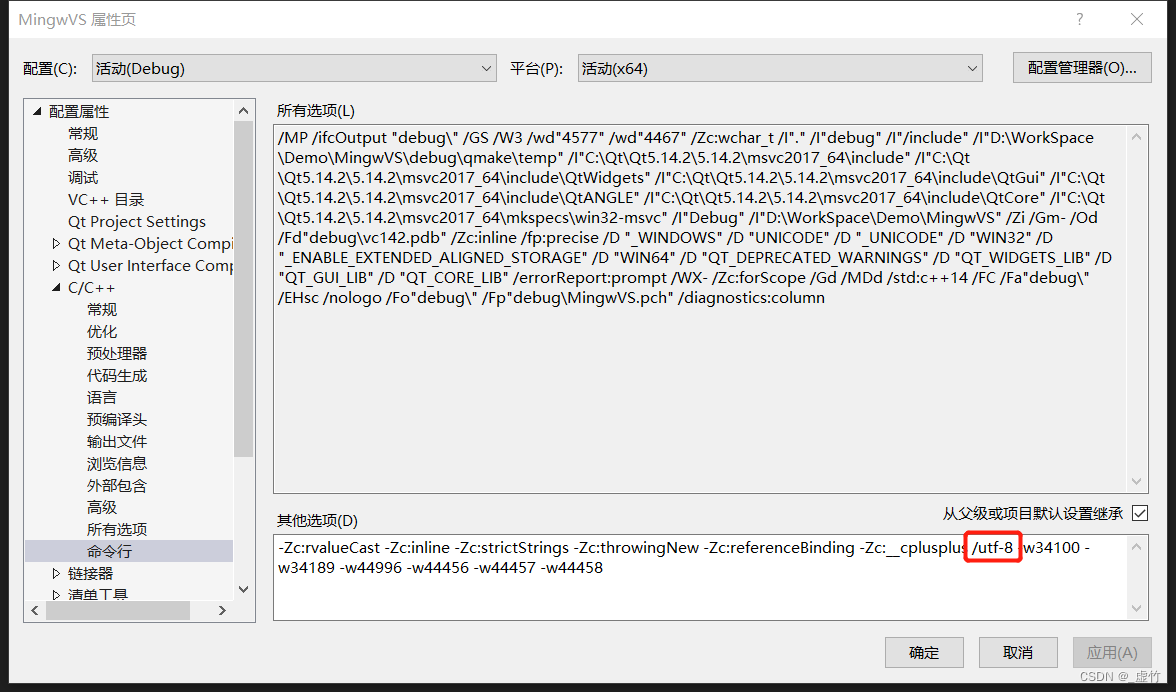

Qt 项目Mingw编译器转换为VS编译器时的错误及解决办法

错误 在mingw生成的项目,转换为VS编译器时通常会报些以下错误(C4819警告,C2001错误,C2143错误) 原因及解决方式 这一般是由于字符编码引起的,在源代码文件中包含了中文字符导致的。Qt Creator 生成的代码文…...

大学生用什么蓝牙耳机好?2023好用的蓝牙耳机推荐

近几年,蓝牙耳机市场不断扩大,逐渐取代有线耳机成为最受人欢迎的数码产品之一。作为蓝牙耳机主要受众群的大学生,用什么蓝牙耳机比较好呢?下面,我来给大家推荐几款便宜好用的蓝牙耳机,一起来看看吧。 一、…...

【好题】好题分享

1001-四舍五入_牛客竞赛语法入门班数组模拟、枚举、贪心习题 (nowcoder.com) 题目描述 四舍五入是个好东西。比如你只考了45分,四舍五入后你是50分再四舍五入你就是满分啦!qdgg刚考完拓扑。成绩十分不理想。但老师觉得他每天都很认真的听课很不容易。于是…...

如何掌握AMD Ryzen硬件调试:面向初学者的完整指南与3个实战场景

如何掌握AMD Ryzen硬件调试:面向初学者的完整指南与3个实战场景 【免费下载链接】SMUDebugTool A dedicated tool to help write/read various parameters of Ryzen-based systems, such as manual overclock, SMU, PCI, CPUID, MSR and Power Table. 项目地址: h…...

如何通过PrismLauncher-Cracked实现Minecraft完全离线启动?终极解决方案

如何通过PrismLauncher-Cracked实现Minecraft完全离线启动?终极解决方案 【免费下载链接】PrismLauncher-Cracked This project is a Fork of Prism Launcher, which aims to unblock the use of Offline Accounts, disabling the restriction of having a function…...

3步掌握StreamCap:开源直播录制工具的终极使用指南

3步掌握StreamCap:开源直播录制工具的终极使用指南 【免费下载链接】StreamCap Multi-Platform Live Stream Automatic Recording Tool | 多平台直播流自动录制客户端 基于FFmpeg 支持监控/定时/转码 项目地址: https://gitcode.com/gh_mirrors/st/StreamCap …...

Windows字体美化终极指南:No!! MeiryoUI恢复你的系统字体自定义权

Windows字体美化终极指南:No!! MeiryoUI恢复你的系统字体自定义权 【免费下载链接】noMeiryoUI No!! MeiryoUI is Windows system font setting tool on Windows 8.1/10/11. 项目地址: https://gitcode.com/gh_mirrors/no/noMeiryoUI 还在为Windows系统单调的…...

Beyond Compare 5密钥生成终极指南:5分钟免费激活完整教程

Beyond Compare 5密钥生成终极指南:5分钟免费激活完整教程 【免费下载链接】BCompare_Keygen Keygen for BCompare 5 项目地址: https://gitcode.com/gh_mirrors/bc/BCompare_Keygen Beyond Compare 5作为专业的文件对比工具,在30天试用期结束后会…...

【大语言模型系列·第 01 篇】全景图:从图灵测试到万亿参数的 AI 革命

【大语言模型系列第 01 篇】全景图:从图灵测试到万亿参数的 AI 革命 系列前言:大语言模型(LLM)是当今 AI 最重要的技术基石。从 2017 年 Transformer 论文到 2026 年的万亿参数 MoE 模型,LLM 用不到十年时间重塑了整个…...

数字体育可视化 | 智慧赛事与场馆全域协同管控

在发展新质生产力的时代背景下,我国智慧体育行业迎来全新发展机遇与时代使命,进入高速蓬勃发展的新阶段。作为智慧体育生态的核心单元,数字体育通过新一代信息技术与体育产业的深度融合,覆盖群众体育、竞技体育、赛事运营、体育产…...

紧急停止与异常停机:天勤策略里的断线保护与人工兜底

前言 网络闪断、进程被 kill、策略异常未捕获,都可能让持仓暴露在无人管理状态。天勤文档里有紧急停止相关能力(见 advanced/emergency_stop.rst),我把它和自建「停机即平仓/撤单」脚本配合使用。下面写工程清单,不替代…...

)

C语言编程实战:用ASCII码表玩转字符大小写转换(附完整代码)

C语言编程实战:用ASCII码表玩转字符大小写转换(附完整代码) 在编程的世界里,字符处理是最基础却又最容易被忽视的技能之一。很多C语言初学者在学习过程中,往往对字符和字符串的操作感到困惑——为什么a和A是不同的&…...

Wi-Fi/5G信号解码背后的数学:深入浅出图解LLR软解调原理

Wi-Fi/5G信号解码背后的数学:深入浅出图解LLR软解调原理 在数字通信的世界里,信号从发射端到接收端的旅程就像一场充满干扰的马拉松。当你的手机接收Wi-Fi或5G信号时,它获取的并不是完美的0和1序列,而是被噪声扭曲的"模糊版本…...