零信任-腾讯零信任iOA介绍(4)

腾讯零信任介绍

腾讯零信任是一种信息安全架构,旨在通过限制对计算设备、数据和应用程序的访问来保护敏感信息。腾讯零信任的主要思想是,任何计算设备、数据或应用程序都不应被自动信任,并需要经过授权后才能访问敏感信息。

腾讯零信任的实施方式通常是采用两步认证和限制网络访问等安全技术。这样,即使黑客在内部网络内获取敏感信息,仍然不能对敏感信息造成威胁,从而保护组织的敏感信息。

腾讯零信任架构适用于各类型的组织,特别是那些处理敏感信息的组织,如金融机构、医疗机构、政府机构等。腾讯零信任架构的实施可以帮助组织保护敏感信息,并提高信息安全水平。

腾讯零信任是一种信息安全架构,旨在通过限制对计算设备、数据和应用程序的访问来保护敏感信息。它的基本概念是:不自动信任任何计算设备、数据或应用程序,需要通过授权后才能访问敏感信息。通过采用两步认证和限制网络访问等安全技术,保护敏感信息不受到威胁。

腾讯零信任发展时间线及关键时间节点

- 从2016年起,腾讯开始实践在公司内部实现零信任整体的体系建设;

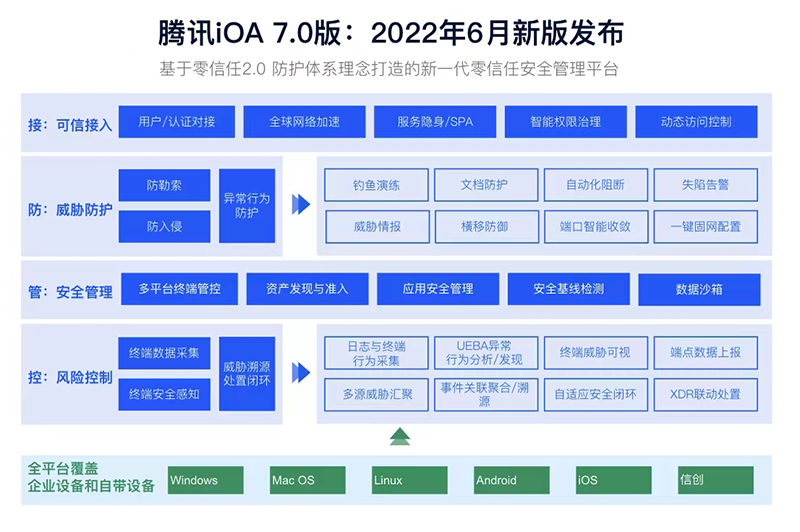

- 2019年前后,腾讯将内部实践和研发出来的解决方案对外发布,形成了商业版iOA零信任安全管理系统,实现访问全程的4T可信零信任;

- 2021年和2022年,腾讯将零信任解决方案升级,以接、防、管、控一体化实现零信任自适应持续保护机制。

腾讯零信任所涉及产品

腾讯零信任架构涉及多种产品,其中包括:

- 终端安全:包括终端防护、终端管理等产品,保障终端安全。

- 身份认证:包括多因素认证、访问控制等产品,保障身份安全。

- 网络安全:包括网络隔离、防火墙、VPN等产品,保障网络安全。

- 应用安全:包括应用隔离、应用沙箱、应用管理等产品,保障应用安全。

- 数据安全:包括数据加密、数据备份、数据恢复等产品,保障数据安全。

以上产品都是腾讯零信任架构的重要组成部分,通过对各个环节的保障,实现信息的安全保护。

腾讯零信任架构拓扑介绍

腾讯零信任架构的拓扑一般分为三层:终端安全层、网络安全层和数据安全层。

- 终端安全层:对终端设备进行安全管理,防止病BD毒感染、防止数据泄露等。

- 网络安全层:对网络进行安全管理,防止网络攻击、防止数据泄露等。

- 数据安全层:对数据进行安全管理,包括数据加密、数据备份、数据恢复等。

通过以上三层的保障,腾讯零信任架构实现了对信息安全的全面保障,保护了敏感信息的安全。

注解:

- Trusted Identity 可信身份:适配多种身份认证登录方式 ,针对用户/用户组制定网络访问策略,非授权的应用完全不可见,做到最小特权的授权。

- Trusted Link 可信链路:采用独有的访问链路加密/解密网关,针对设备指定WEB或应用程序流量加密,对不稳定网络做网络传输协议优化。

- Trusted Device 可信终端:集成全方位的终端管控功能模块,持续检查设备安全状态,限制任何不符合安全要求的设备对企业应用的访问。

- Trusted Application 可信应用:支持细粒度识别应用和进程,远程下发进程黑名单,发现恶意程序即拦截访问,无法建立针对业务的连接请求。

腾讯零信任架构的应用场景

- 银行、保险、证券等金融机构:保护敏感的财务信息、客户信息等。

- 政府机构:保护国家机密信息、政务信息等。

- 医疗卫生机构:保护医疗记录、病历等敏感信息。

- 企业:保护公司内部信息、客户信息等。

通过应用腾讯零信任架构,可以有效保护敏感信息的安全,防止数据泄露和滥用。

腾讯零信任架构方案的优势

动态可信评估:多因素认证机制,杜绝身份盗用和伪造问题。策略分析引擎实时分析终端状况和用户行为,对可疑行为进行二次认证或阻断,确保访问合法可靠。

无客户端接入:零信任网关支持 B/S 模式接入,用户可通过标准浏览器或企业微信等多种方式接入并访问企业应用(支持 HTTP/HTTPS,RDP,SSH 等应用)。

终端安全保护:终端防护平台采用模块化架构,根据用户的部署场景灵活拓展安全或管理功能,包括:安全管控、合规检测、威胁感知、数据防泄漏等。

一键快速部署:为客户提供多种部署模式,支持 SaaS 化模式及私有化模式,SaaS 模式下支持多租户共享及资源独享两种模式,可一键部署及开通服务。

腾讯零信任的未来发展展望

由于信息安全需求的不断增加,以及对隐私保护的日益关注,腾讯零信任的发展前景非常广阔。未来,预计将有以下几个方面的发展:

- 技术不断提升:腾讯零信任架构将继续提升技术,以满足不断增加的信息安全需求。

- 更多的产品推出:腾讯将不断推出更多支持零信任架构的产品,以满足市场需求。

- 应用领域的扩大:腾讯零信任架构将不断进入更多的应用领域,如物联网、区块链等。

- 与其他技术的融合:腾讯零信任架构将不断与其他技术融合,如人工智能、云计算等,以提供更强的信息安全保护能力。

因此,腾讯零信任架构将是未来信息安全技术的重要组成部分,具有广阔的发展前景。

相关文章:

零信任-腾讯零信任iOA介绍(4)

腾讯零信任介绍 腾讯零信任是一种信息安全架构,旨在通过限制对计算设备、数据和应用程序的访问来保护敏感信息。腾讯零信任的主要思想是,任何计算设备、数据或应用程序都不应被自动信任,并需要经过授权后才能访问敏感信息。 腾讯零信任的…...

标准的maven依赖包应该包含哪些东西?

背景在阅读源码的时候,发现有一些maven依赖包里面没有包含pom文件,一些maven依赖包包含,而且除此之外还有一些细微的差异。今天就来聊一下关于一个标准的依赖包应该是什么样子的。一个标准的Maven依赖包通常包含以下文件:Java类文…...

网络安全-Nmap

网络安全-Nmap Nmap-号称诸神之眼 这个呢就是用来扫描网络端口的 Namp的工作原理很像一个雷达 做任何攻击之前,得先知道怎么去找破绽,而不是钢铁洪流,那个是不叫渗透了,叫硬钢。 咋用呢? 很简单 直接 nmap 后面跟网址…...

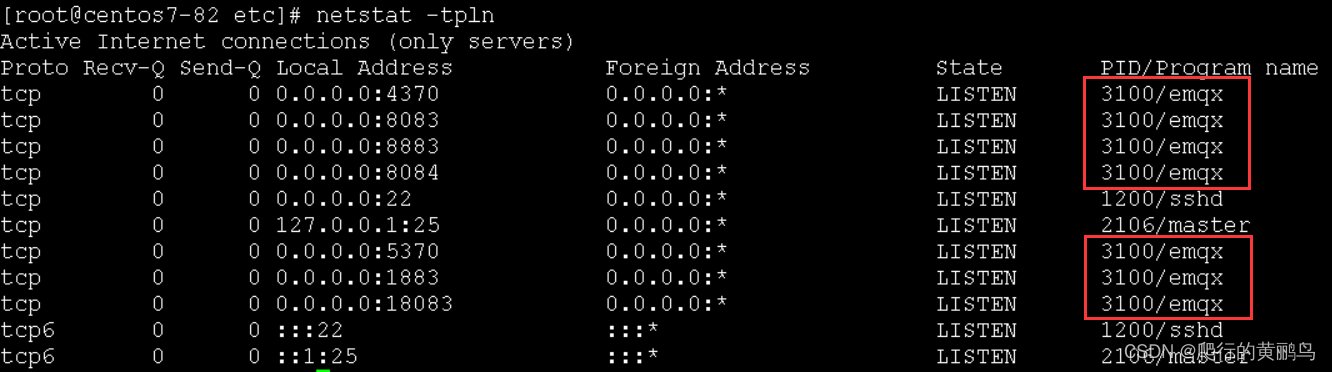

【物联网】mqtt初体验

文章目录安装EMQXjava集成添加依赖mqtt配置参数发布组件订阅组件测试接口接口测试最近在了解物联网云平台方面的知识,解除了mqtt协议,只看书籍难免有些枯燥,所以直接试验一下,便于巩固理论知识。 broker服务器操作系统:…...

2023年阿里云活动有哪些实例规格的云服务器?如何选择这些实例规格

2023年阿里云活动有哪些实例规格的云服务器?新手用户通过阿里云活动选购阿里云服务器的时候实例规格应该怎么选,因为同配置的云服务器往往有多种不同是规格的云服务器可供选择,而且不同实例规格的云服务器之间价格差别还比较大,因…...

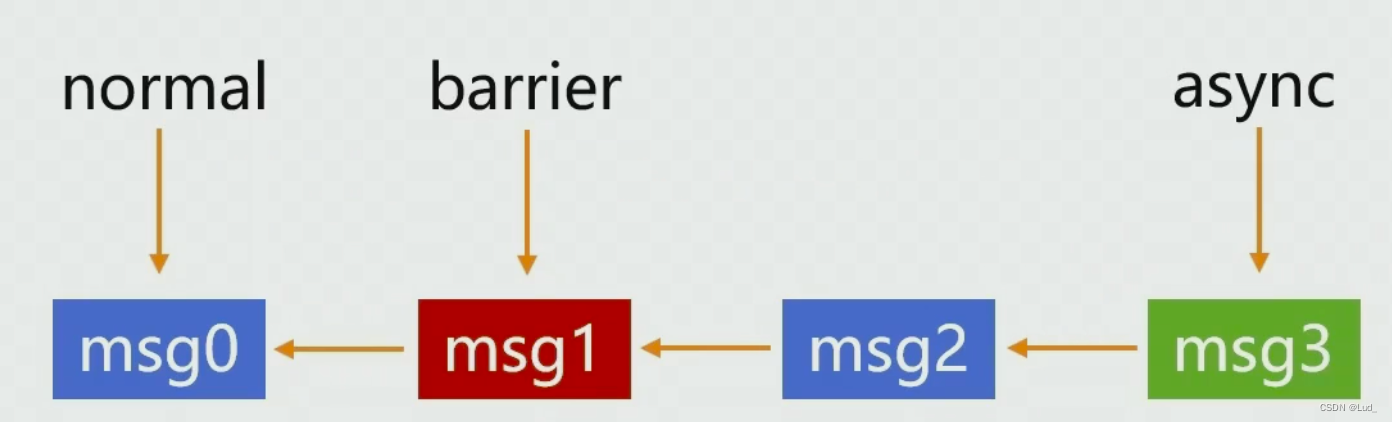

深入理解 Handler(java 层 + native 层)

文章目录回顾线程消息队列时怎样实现的消息是怎么传递的?Handle 的延迟消息是怎么处理的?IdleHandler 的原理主线程进入了 Looper 循环为什么没有 ANR?消息屏障是什么?回顾 之前学习过Handler相关的基础知识,今天再学…...

初步认识操作系统(Operator System)

操作系统一,冯诺依曼体系结构内存的重要作用二,操作系统的概念三,设计操作系统的目的三,操作系统在计算机体系中的定位四,操作系统是如何进行管理的一,冯诺依曼体系结构 在众多计算机相关的书籍中ÿ…...

Android—HTTPS部署自签名证书

一、生成自签名私有证书单向认证(只需要服务端证书) 生成server_ks.jks服务端密钥配置到服务端生成server.cer服务端证书配置到客户端 双向认证(还需要客户端证书,和信任证书) 生成client_ks.jks客户端密钥配置到客户…...

java基于springboot+vue微信小程序的学生健康管理

任何系统都要遵循系统设计的基本流程,本系统也不例外,同样需要经过市场调研,需求分析,概要设计,详细设计,编码,测试这些步骤,基于Java语言、微信小程序技术设计并实现了学生健康管理小程序。系统主要包括系统首页、个人中心、学生管理、健康档案管理、体检报告管理、健康评估管…...

金三银四丨黑蛋老师带你剖析-漏洞岗

作者丨黑蛋病毒岗之前我们简单看了看二进制逆向岗位和漏洞岗,今天我们来看一看病毒岗位,就单纯看二进制病毒岗位和漏洞岗位,其所需要的基础知识是差不多的,在Windows平台上,无非就是汇编,C语言,…...

pinia实战 购物车(自定义插件实现pinia持久化)

目录 一、实例 二、需求 三. 代码解析 shop.vue shop.ts 四、持久化插件 插件介绍 持久化实现思路 一、实例 二、需求 单选全选功能,并且可以互相联动 小计功能 总计功能 商品加减,数量为零时不能在减 三. 代码解析 shop.vue 1.获取shop模块实…...

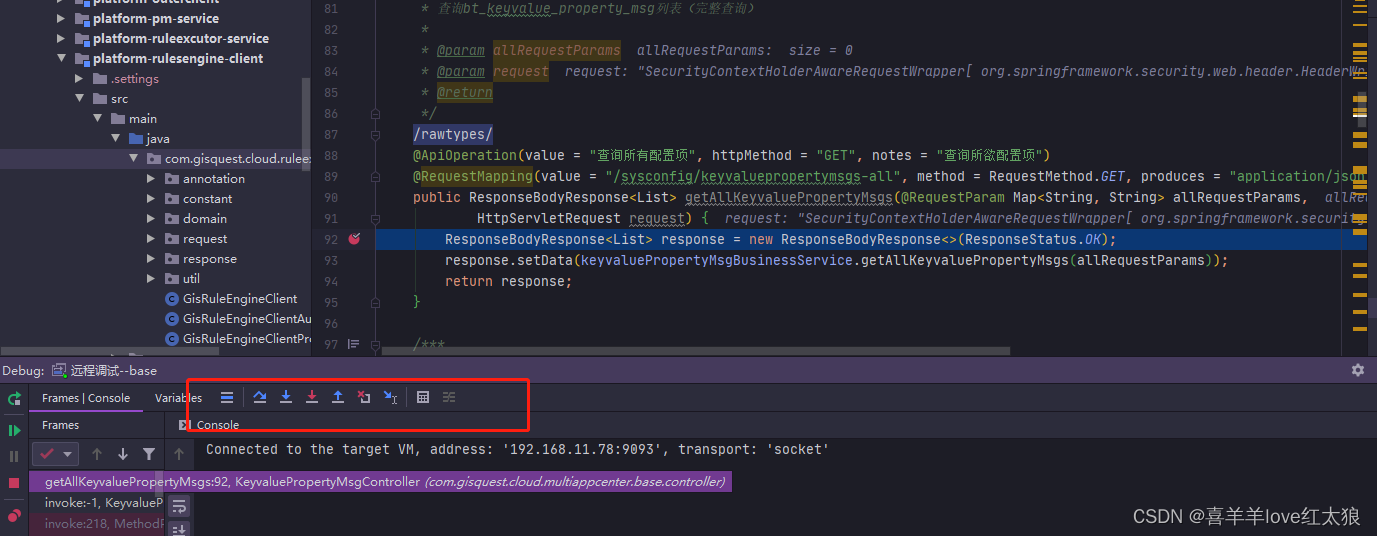

idea使用本地代码远程调试线上运行代码---linux环境

场景: 之前介绍过windows环境上,用idea进行远程调试那么在linux环境下实战一下 环境: linux 测试应用:使用docker部署的platform-multiappcenter-base-app-1.0.0-SNAPSHOT.jar 应用 测试应用端口:19001 测试工具&…...

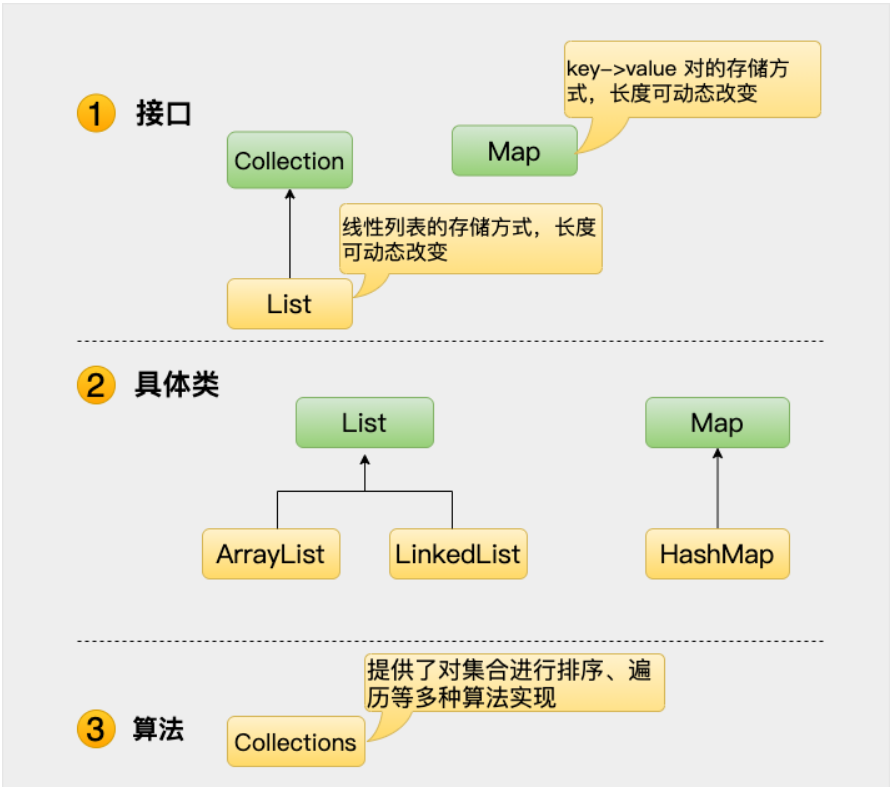

Java 基础面试题——集合

目录1.Java 有哪些常用容器(集合)?2.Collection 和 Collections 有什么区别?3.List、Set、Map 之间的区别是什么?4.HashMap 的长度为什么是 2 的 N 次方?源码中是如何保证的?5.HashMap 和 Hasht…...

编程思想、方法论和架构模式的应用

概要编程思想是指在编写代码时所采用的基本思维方式和方法论。分类编程思想分类:面向对象编程(Object-Oriented Programming,简称OOP):把数据和对数据的操作封装在一起,通过类和对象的概念实现模块化、可重…...

Vue|事件处理

事件处理1. 事件使用1.1 事件绑定1.2 事件参数2. 事件修饰符2.1 阻止默认事件2.2 阻止事件冒泡2.3 事件只允许触发一次2.4 事件捕获2.5 操作当前元素2.6 行为立即执行无需等待回调3. 键盘事件4. 本章小结4.1 事件使用小结4.2 事件修饰符小结4.3 键盘事件小结1. 事件使用 1.1 事…...

css书写方式

目录标题一、css是什么?二、css的书写方式1、行内样式【不推荐使用,太固定】2、页面样式(又叫内联样式)3、外联样式【店家推荐】4、import与link标签的区别一、css是什么? css(cascade style sheet)是用来装饰和装扮页…...

Python网络爬虫 学习笔记(2)BeaufitulSoup库

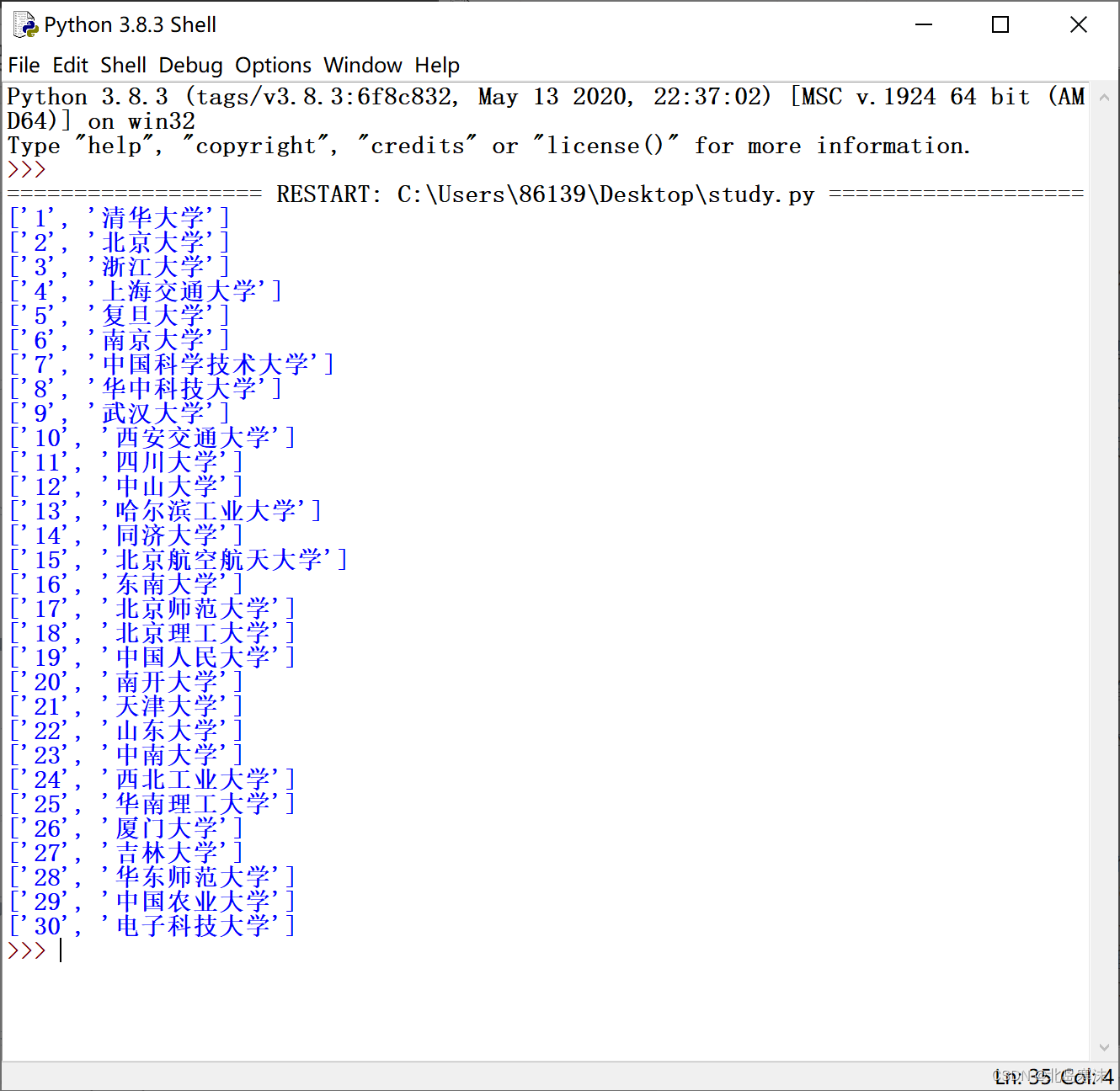

文章目录BeautifulSoup库的基本介绍HTML标签的获取和相关属性HTML文档的遍历prettify()方法使用BeautifulSoup库对HTML文件进行内容查找信息的标记的相关概念(非重点)find_all()方法(重点)综合实例:爬取软科2022中国大…...

JavaScript------内建对象

一、解构赋值 1、数组的解构 1.1、解构赋值 const arr ["孙悟空", "猪八戒", "沙和尚"];let a, b, c;[a, b, c] arr; // 等同于 [a, b, c] ["孙悟空", "猪八戒", "沙和尚"] 1.2、声明同时解构 let [d, e…...

React + Redux 处理异步请求

redux 处理异步请求 方式一:在 componentDidmount 中直接进⾏请求,在将数据同步到 redux 创建 Store 仓库 import {createStore } from redux;const defaultState = {banners: [] }const reducer =...

揭秘涨薪50%经验:从功能测试到自动化测试,我是如何蜕变的?

本人在今年互联网大环境如此严峻的情况下,作为一个刚毕业不到一年的初级测试,赶在“金三银四”依然拿到了一些面试机会,并且成功拿下4家公司的offer,其中不乏互联网大厂,而且最高总包给到了接近double(无炫…...

44《实车CAN总线报文ID含义与数据初步解读》

001、CAN总线基础与实车网络拓扑概述 从一次凌晨三点的“丢帧”说起 去年冬天,某主机厂的新能源车型在做冬季标定。凌晨三点,测试工程师打来电话,语气里带着疲惫和焦躁:“VCU发的车速信号,BMS偶尔收不到,但用CANoe监控又一切正常。”我赶到现场,第一件事不是看代码,而…...

高速ADC前端变压器相位不平衡分析与优化方案

1. 宽带A/D转换器前端设计中的变压器配置挑战在高速数据采集系统中,变压器作为A/D转换器的前端接口器件,承担着信号隔离和单端转差分的关键任务。然而,实际工程中我们常常遇到一个棘手的问题:当输入信号频率超过100MHz时ÿ…...

AI编程智能体评估平台CodingAgentExplorer:从原理到实践的系统评测指南

1. 项目概述:一个探索智能体编码能力的开源工具最近在GitHub上闲逛,发现了一个挺有意思的项目:tndata/CodingAgentExplorer。光看名字,你可能会觉得这又是一个“AI写代码”的工具,市面上这类工具已经多如牛毛了。但当我…...

半导体协同设计:从数据孤岛到开放标准,构建高效芯片开发流程

1. 从“单打独斗”到“协同作战”:半导体设计范式的演进在半导体行业摸爬滚打了十几年,我亲眼见证了芯片设计从一门高度依赖个人英雄主义的“手艺”,逐渐演变为一项必须依靠精密协作的“系统工程”。早期的设计团队,一个资深工程师…...

Neo4j 实战:手把手构建电影知识图谱

1. 为什么选择Neo4j构建电影知识图谱 第一次接触Neo4j时,我就被它处理复杂关系的能力惊艳到了。相比传统的关系型数据库,用图数据库来存储电影数据简直是天作之合。想象一下,当我们需要查询"汤姆汉克斯出演过哪些科幻电影"或者&quo…...

ComfyUI MixLab节点库:提升AI图像工作流控制与自动化能力

1. 项目概述:一个为ComfyUI注入新活力的节点库如果你和我一样,是个深度依赖ComfyUI进行AI图像工作流搭建的创作者,那你一定经历过这样的时刻:面对一个复杂的创意想法,却发现官方节点或者现有社区节点库的功能组合起来总…...

Vivado HLS高效IP开发与优化实战指南

1. Vivado HLS高效IP开发实战解析在FPGA设计领域,高层次综合(HLS)技术正在彻底改变传统RTL设计流程。作为Xilinx设计套件的核心组件,Vivado HLS允许开发者直接使用C/C等高级语言描述硬件功能,通过自动化转换生成优化的…...

手把手教你用赫优讯NT151网关,搞定FANUC机器人与西门子S7-1500 PLC的跨协议通讯

工业自动化实战:NT151网关实现FANUC机器人与西门子S7-1500 PLC无缝通讯 在智能制造产线中,FANUC机器人与西门子PLC的协同作业已成为标配。但两者分别采用EtherNet/IP和PROFINET协议,如同说着不同语言的专家难以直接对话。赫优讯NT151网关正是…...

Cursor AI编程规则深度解析:从项目规范到团队协同的实战指南

1. 项目概述:从“Cursor Rules”看现代开发者的效率革命如果你是一名开发者,最近可能频繁听到一个词:Cursor。它不仅仅是一个编辑器,更是一个集成了AI能力的开发环境,正在悄然改变我们写代码的方式。而今天要聊的这个项…...

避坑指南:Quartus II 18.1中Platform Designer配置Nios II软核的5个关键细节与常见错误

Quartus II 18.1中Platform Designer配置Nios II软核的深度避坑指南 在FPGA开发中,Nios II软核处理器的配置看似简单,实则暗藏诸多细节陷阱。许多开发者在Platform Designer(原QSYS)中按部就班完成配置后,往往会遇到各…...