网终安全技术(刘化君)课后被略的答案

目录

8.HTTP客户机与Wb服务器通信通常会泄露哪些信息?

9.在TCP连接建立的3次握手阶段,攻击者为什么可以成功实施SYN Flood攻击?在实际中,如何防范此类攻击?

常用的网络漏洞扫描技术有哪几种?试举例说明。

8.试分析DDoS攻击原理,试举出两种不同的DDoS攻击方式,并说明它们的不同。

8.简述配置防火墙的基本步康及其应该注意的事项,试配置某一典型防火墙。

8.HTTP客户机与Wb服务器通信通常会泄露哪些信息?

在HTTP客户机与Web服务器之间的通信中,以下信息通常可能泄露:

-

URL信息:通过URL,攻击者可以获取到访问的具体网页、路径和参数信息,从中获取敏感数据。

-

请求头信息:HTTP请求头中包含了一些关键的信息,如用户代理(User-Agent)、来源(Referer)、Cookie等。攻击者可以利用这些信息来追踪用户、进行用户识别、实施跨站请求伪造(CSRF)等攻击。

-

请求体信息:在某些情况下,HTTP请求体中可能包含敏感数据,如表单提交、身份验证信息等。如果通信过程中未使用适当的加密措施,这些数据可能被攻击者截获和窃取。

-

响应头信息:Web服务器的响应头中也包含一些敏感信息,如服务器类型、服务器版本、使用的技术等。这些信息可以被攻击者用来发起特定的攻击,如针对已知漏洞的攻击。

-

响应体信息:Web服务器返回的响应体中可能包含敏感数据,如用户个人信息、机密文件内容等。如果通信过程中未使用适当的加密措施,这些数据可能被攻击者截获和窃取。

-

会话信息:如果使用了不安全的会话管理方式(如明文Cookie),攻击者可以截获并利用这些会话信息,冒充用户或进行其他恶意行为。

为了保护通信过程中的敏感信息,应采取以下安全措施:

-

使用HTTPS协议:通过使用HTTPS协议,通信过程中的数据将被加密,提供了更高的安全性和数据保护。

-

输入验证和过滤:在服务器端对输入数据进行验证和过滤,防止恶意输入和攻击。

-

加密敏感数据:对于包含敏感数据的请求体或响应体,应使用适当的加密算法对数据进行加密。

-

安全的会话管理:使用安全的会话管理机制,如随机生成的会话标识符、会话过期时间等,避免会话劫持和会话固定攻击。

-

安全的配置和更新:确保服务器和应用程序的安全配置,并及时更新软件和补丁,以修复已知的安全漏洞。

综上所述,保护HTTP客户机与Web服务器通信中的信息安全至关重要,采取适当的安全措施可以有效减少信息泄露的风险。

9.在TCP连接建立的3次握手阶段,攻击者为什么可以成功实施SYN Flood攻击?在实际中,如何防范此类攻击?

在TCP连接建立的3次握手阶段,SYN Flood攻击利用了TCP协议的设计缺陷,攻击者发送大量伪造的TCP连接请求(SYN包)到目标服务器,但故意不完成握手的最后一步(ACK包),导致目标服务器上的连接队列耗尽,无法处理正常的连接请求,从而造成服务拒绝(Denial of Service,DoS)或服务不可用。

攻击者可以成功实施SYN Flood攻击的原因如下:

-

利用服务器资源限制:服务器在处理TCP连接请求时,会为每个连接请求分配一定的资源,如内存、处理线程等。攻击者发送大量的伪造连接请求,耗尽服务器的资源,使其无法处理其他正常的连接请求。

-

攻击者隐藏真实身份:攻击者可以伪造源IP地址,使被攻击的服务器难以追溯攻击来源。

-

攻击者占用连接队列:服务器在处理TCP连接时,会将未完成握手的连接请求放入连接队列中等待握手完成。攻击者发送大量伪造的连接请求,填满服务器的连接队列,导致正常的连接请求无法进入队列,从而使服务不可用。

为了防范SYN Flood攻击,可以采取以下措施:

-

SYN Cookies技术:服务器可以使用SYN Cookies技术来应对SYN Flood攻击。它通过对TCP的SYN请求进行加密计算,避免了在服务器上维护大量的连接队列,从而减轻了服务器的负担。

-

过滤和阻断攻击流量:通过使用防火墙或入侵检测系统(IDS/IPS),可以对流量进行过滤和监测,检测到大量的伪造TCP连接请求时,可以阻断攻击流量。

-

增加连接队列容量:通过调整服务器的连接队列容量限制,增加服务器可以处理的连接数,以抵御较小规模的SYN Flood攻击。

-

流量限制和流量清洗:通过流量限制和流量清洗的方式,过滤出恶意的连接请求,将合法的请求转发给服务器进行处理。

-

使用负载均衡和故障转移技术:通过使用负载均衡器和故障转移机制,将连接请求分散到多台服务器上,增加了服务器的处理能力和容错性,降低了单一服务器遭受SYN Flood攻击的风险。

综上所述,针对SYN Flood攻击,组织可以采取多种措施来防范和减轻攻击的影响,包括使用SYN Cookies技术、流量过滤、增加连接队列容量、负载均衡和故障转移等。同时,及时更新和修补网络设备和操作系统的漏洞也是重要的防范措施之一。

常用的网络漏洞扫描技术有哪几种?试举例说明。

主动扫描(Active Scanning):主动扫描是通过发送特定的网络请求或探测包到目标主机来检测漏洞。常见的主动扫描工具有Nmap、OpenVAS等。例如,使用Nmap进行端口扫描可以确定目标主机上开放的端口和运行的服务,从而发现可能存在的漏洞。

被动扫描(被动扫描(Passive Scanning):被动扫描是通过监控网络流量和系统日志来检测潜在的漏洞。它不直接与目标主机进行通信,而是依靠监听网络流量和分析系统日志来发现异常行为和漏洞迹象。被动扫描可以帮助发现已经存在的攻击活动或异常行为,从而提前发现和应对漏洞。漏洞扫描工具(Vulnerability Scanner):漏洞扫描工具是专门设计用于检测和评估目标系统中的漏洞的软件工具。这些工具通常会结合使用主动扫描和被动扫描技术,对目标系统进行全面的扫描和评估。常见的漏洞扫描工具包括Nessus、OpenVAS、Nexpose等。

8.试分析DDoS攻击原理,试举出两种不同的DDoS攻击方式,并说明它们的不同。

DDoS(分布式拒绝服务)攻击是一种网络攻击方式,旨在通过使目标系统或网络过载而使其无法正常运行。攻击者使用多个受控的计算机或设备(也称为"僵尸"或"肉鸡")发起大量的请求或数据流量,超过目标系统的处理能力,从而导致服务拒绝或网络瘫痪。

以下是两种不同的DDoS攻击方式:

-

带宽攻击(Bandwidth Attack):在带宽攻击中,攻击者通过向目标系统发送大量的数据流量,占用其可用的带宽资源,导致网络拥塞。常见的带宽攻击方式包括UDP洪水攻击(UDP Flood Attack)和ICMP洪水攻击(ICMP Flood Attack)。UDP洪水攻击使用UDP协议向目标系统发送大量的UDP数据包,消耗目标系统的网络带宽。ICMP洪水攻击则使用ICMP协议发送大量的回显请求(ping请求),使目标系统回复大量的回显响应,从而占用带宽资源。

-

连接攻击(Connection Attack):在连接攻击中,攻击者试图消耗目标系统的连接资源,使其无法处理其他合法的连接请求。常见的连接攻击方式包括SYN Flood攻击和Slowloris攻击。SYN Flood攻击利用TCP三次握手过程中的漏洞,攻击者发送大量的伪造的SYN请求,但不完成后续的握手过程,从而占用目标系统的连接队列资源,导致合法的连接请求无法被处理。Slowloris攻击则是通过发送一系列的半开连接请求,保持这些连接处于半开状态,从而占用目标系统的连接资源。

这两种攻击方式的不同之处在于它们攻击的目标和手段不同。带宽攻击主要关注消耗目标系统的网络带宽资源,通过发送大量的数据流量使目标系统无法正常工作。而连接攻击则专注于占用目标系统的连接资源,通过发送大量的连接请求或保持半开连接来耗尽目标系统的连接队列或线程资源。

在防范DDoS攻击方面,常见的防护措施包括流量过滤、负载均衡、入侵检测系统(IDS)和分布式防火墙等。这些措施旨在检测和过滤恶意流量,保护目标系统的可用性和稳定性。此外,网络运营商和云服务提供商也提供DDoS防护服务,通过分散流量和故障转移等手段来应对大规模的DDoS攻击。

8.简述配置防火墙的基本步康及其应该注意的事项,试配置某一典型防火墙。

常见的防火墙体系结构包括以下几种:

-

包过滤防火墙(Packet Filtering Firewall):这是最早也是最简单的防火墙类型。它通过检查数据包的源地址、目标地址、端口号等信息,根据预先设定的规则来决定是否允许通过或阻止数据包。包过滤防火墙基于网络层和传输层的信息进行过滤,具有较低的延迟和较高的吞吐量。然而,它缺乏深度检查和内容过滤的能力,容易受到欺骗和伪造攻击。

-

应用层防火墙(Application Layer Firewall):应用层防火墙工作在网络协议栈的应用层,能够检查数据包的内容,对特定的应用协议进行深度分析和过滤。它可以识别和阻止潜在的恶意行为,如应用层攻击和恶意代码。应用层防火墙具有高度的灵活性和可配置性,但在处理大量的数据流时性能较低。

-

状态检测防火墙(Stateful Inspection Firewall):状态检测防火墙结合了包过滤和应用层防火墙的特点。它不仅检查单个数据包的信息,还追踪和检查网络连接的状态。通过维护连接状态表,可以判断数据包是否属于已建立的合法连接。状态检测防火墙具有较好的性能和安全性,能够抵御一定的攻击形式。

-

下一代防火墙(Next-Generation Firewall):下一代防火墙是一种集成了传统防火墙和其他安全功能的综合型安全设备。它不仅具备包过滤、应用层过滤和状态检测的功能,还支持深度包检测、入侵防御、虚拟私有网络(VPN)等高级功能。下一代防火墙可以提供更全面的安全保护,适用于复杂的网络环境。

防火墙的优点包括:

- 网络安全增强:防火墙可以监控和过滤网络流量,阻止恶意入侵和攻击,提高网络安全性。

- 访问控制:防火墙可以根据预设的策略和规则,限制特定用户或网络的访问权限,保护敏感数据和资源。

- 提供日志和审计功能:防火墙可以记录网络流量和事件日志,方便安全人员进行审计和调查。

防火墙的缺点和局限性包括:

- 无法应对内部攻击:防火墙主要用于保护内部网络免受外部攻击,但无法防止内部网络中的恶意行为或内部人员的攻击。

- 单点故障:如果防火墙出现故障或配置不当,可能会导致网络中断或安全漏洞。

- 难以处理加密流量:加密流量对于防火墙来说是不透明的,因此难以检查和过滤加密的数据包。

总结起来,防火墙在保护网络安全和控制访问方面发挥着重要作用。然而,仅依靠防火墙无法完全防御所有的攻击和安全威胁,其他安全措施和策略如入侵检测系统(IDS)、入侵防御系统(IPS)、网络监测和响应等也是必要的。此外,内部网络安全和员工教育也不容忽视,以防范内部攻击和误操作。

相关文章:

网终安全技术(刘化君)课后被略的答案

目录 8.HTTP客户机与Wb服务器通信通常会泄露哪些信息? 9.在TCP连接建立的3次握手阶段,攻击者为什么可以成功实施SYN Flood攻击?在实际中,如何防范此类攻击? 常用的网络漏洞扫描技术有哪几种?试举例说明。…...

架构思想之DDD

领域驱动设计(Domain-Driven Design,简称DDD)是一种架构思想,旨在通过将业务问题领域化,将业务逻辑放在核心领域中,以实现更好的软件设计和可维护性。下面将介绍如何实现DDD的Java实现,包括如何…...

FinClip | 2023 年 4 月产品大事记

我们的使命是使您(业务专家和开发人员)能够通过小程序解决您的关键业务流程挑战。不妨让我们看看在本月的产品与市场发布亮点,看看它们如何帮助您实现目标。 产品方面的相关动向👇👇👇 全新版本的小程序统…...

试论什么是圣人境界

人类进化方向就是不断的提高智力。鼓吹体力都是反人类。 圣人是人类能够达到的最高境界,再上一层就是神了。按照中华传统,说圣人就是神也是正确的。 圣人境界是什么样子的?在这一点上,孔子给予了答案:吾道一以贯之。掌…...

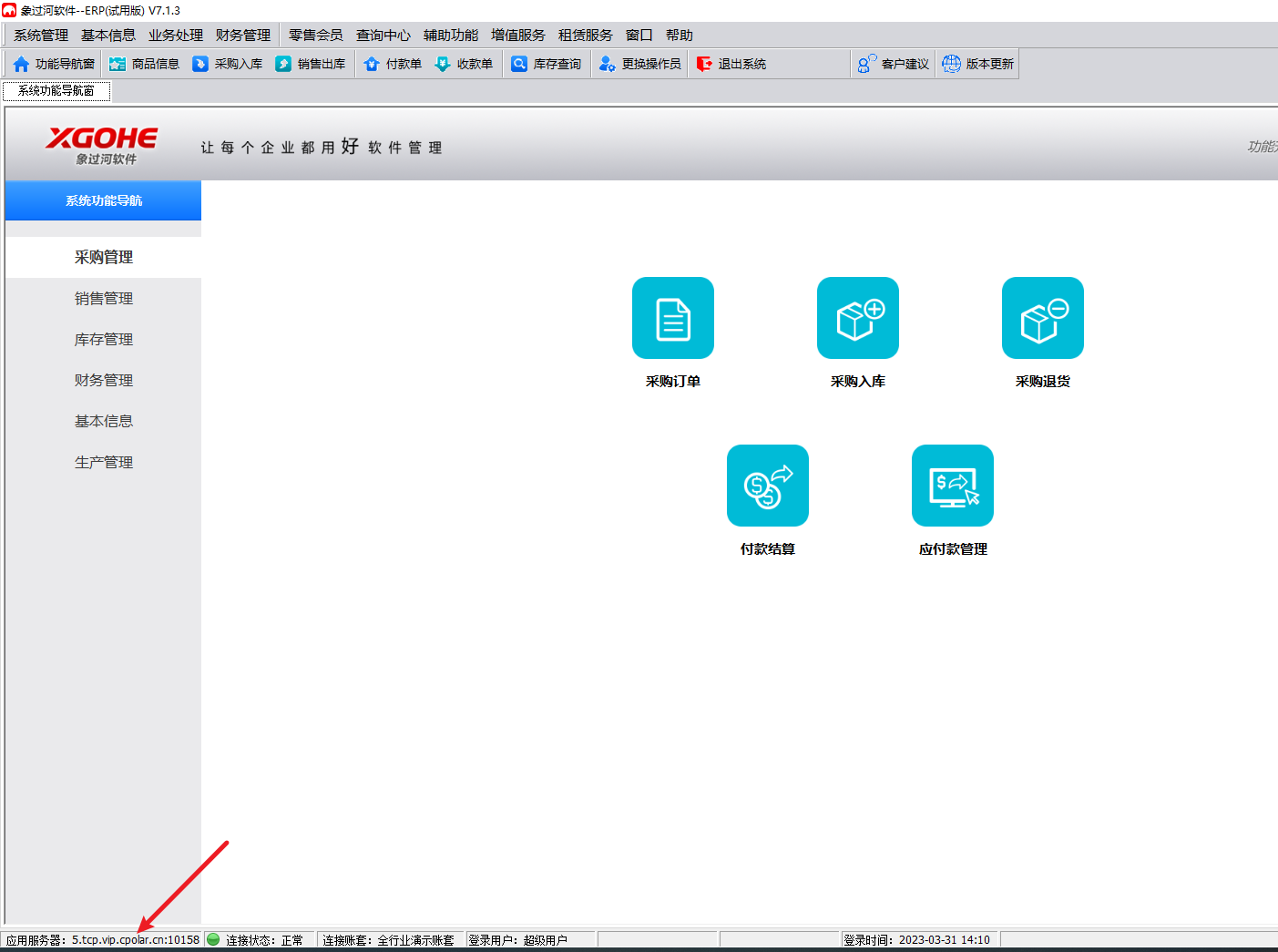

在外远程登录局域网下的象过河ERP管理系统,无需公网IP

文章目录 概述1.查看象过河服务端端口2.内网穿透3. 异地公网连接4. 固定公网地址4.1 保留一个固定TCP地址4.2 配置固定TCP地址 5. 使用固定地址连接 转发自CSDN远程穿透的文章:公网远程访问公司内网象过河ERP系统「内网穿透」 概述 ERP系统对于企业来说重要性不言而…...

golang 服务中 context 超时处理的思考

文章目录 前言起因:日志告警引发的思考什么是contextcontext的作用context超时之后继续执行 or 中断 最后 前言 公司运行的服务代码中,随处可见各种各样的日志信息,其中大多数是用来记录各种异常的日志,一方面,当出现…...

遇到Uniapp配置meta不生效怎么解决

Uniapp是一种基于 Vue.js 的跨平台应用开发框架,其开发简单、易上手,可以快速构建出 iOS、Android 和 H5 页面,成为现在移动应用开发的重要工具之一。然而,跨平台应用的开发也带来了一些问题,比如本文即是解决 uniapp …...

C语言基础知识:位与位字段

目录 位与字节 位 比特 字节 对齐特性 位字段 位与字节 位 二进制数系统中,每个0或1就是一个位(bit),位是数据存储的最小单位。其中8 bit就称为一个字节(Byte)。计算机中的CPU位数指的是CPU一次能处理的最大位数࿰…...

新版android studio gradle插件7.4.2.pom一直无法下载问题

android studio同步时候出现org.gradle.api.plugins.UnknownPluginException,Plugin [id: com.android.application, version: 7.4.2] was not found in any of the following sources: pom插件一直无法下载,搞了好几天,简直想砸电脑&#x…...

Shell——变量和引用

1.总结变量的类型及含义? 2.实现课堂案例计算长方形面积?(6种方式) 3.定义变量urlhttps://blog.csdn.net/weixin_45029822/article/details/103568815 (通过多种方法实现) 1)截取网站访问的协…...

实际开发中一些实用的JS数据处理方法

写在开头 JavaScript 是一种脚本语言,最初是为了网页提供交互式前端功能而设计的,而现在,通过 Node.js,JavaScript 还可以用于编写服务器端代码。 JavaScript 具有动态性、基于原型的面向对象特性、弱类型、多范式、支持闭包执行…...

10:00进去,10:05就出来了,这问的也太变态了···

从外包出来,没想到死在另一家厂子了。 自从加入这家公司,每天都在加班,钱倒是给的不少,所以也就忍了。没想到5月一纸通知,所有人不许加班,薪资直降30%,顿时有吃不起饭的赶脚。 好在有个兄弟内推…...

GPT时代,最令人担心的其实是“塔斯马尼亚效应”

目录 教育到底教什么? 过度依赖GPT可能导致文明退化 GPT可以帮助人类破解“学海无涯极限”悖论 春季学期伊始,全球各地的老师们如临大敌,因为学生们带着ChatGPT杀过来了。Study.com的调研显示,每10个学生中就有超过9个知道Chat…...

基于容器技术和服务发现的全新大数据平台弹性伸缩方法

随着科技的不断发展,各个行业都在不断地数字化和智能化。在这个过程中,大数据技术成为了许多行业的重要支撑。而随着大数据技术的普及,行业分类和设备装置的不断更新换代,弹性伸缩成为了一个不可避免的问题。本文将介绍基于服务发…...

php8 match

刚从 php7 升级到 php8 时 我在使用 switch 语句,结果出现了一个提示: "switch statement can be converted to match expression" 翻译过来就是: switch语句可以转换为match表达式 我当时在想,match 应该是php8 的…...

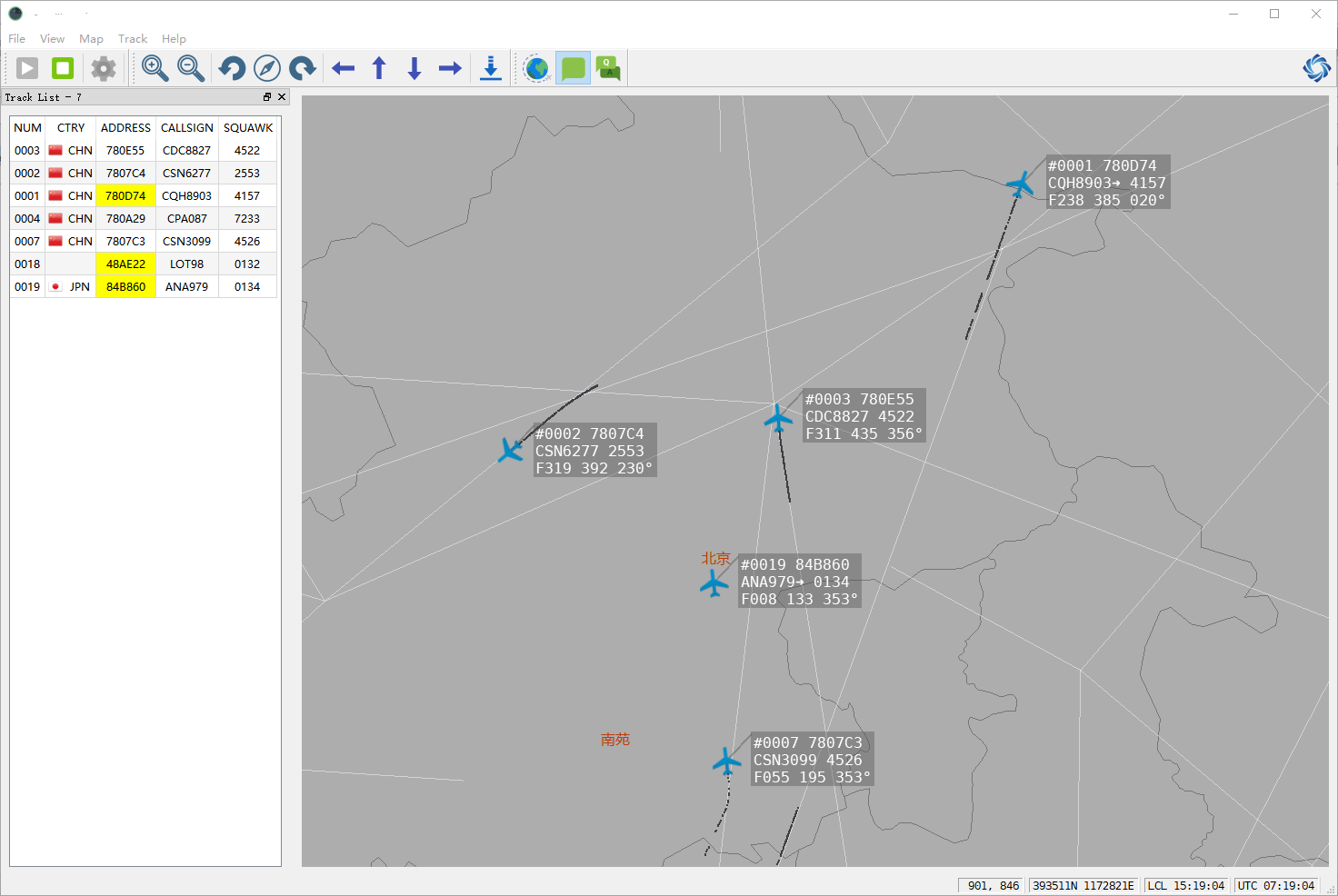

ADS-B接收机Radarcape

1.设备简介 Radarcape是一款便携、高性能、功能强大的ADS-B地面接收机。Radarcape的设备清单包含:ADS-B接收机主机,专业级ADS-B天线,GPS天线,电源线,网线。 2. 功能特点 Radarcape可以通过网口输出飞机的原始数据D…...

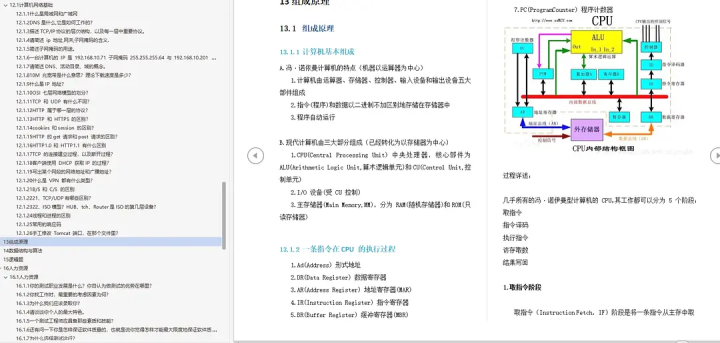

软件测评师2012年下半年考试真题<更新中。。。>

1.2012 年下半年全国计算机技术与软件专业技术资格(水平)考试日期是 11月4号。 2.在 CPU 中,控制器 不仅要保证指令的正确执行,还要能够处理异常事件。 3.循环冗余校验码(CRC) 利用生成多项式进行编码。设数据位为 k 位…...

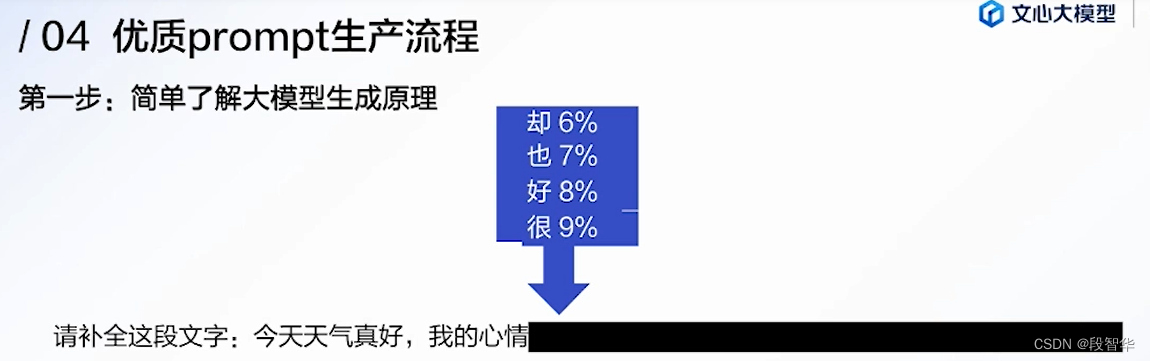

ChatGPT 使用 拓展资料:开始构建你的优质Prompt

ChatGPT 使用 拓展资料:开始构建你的优质Prompt...

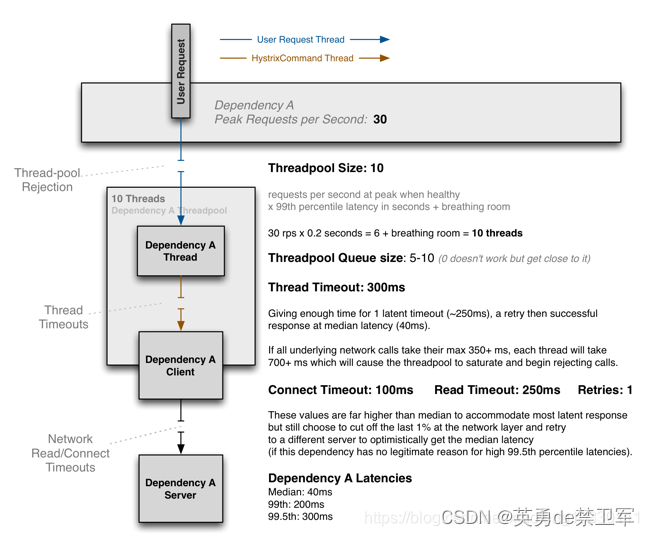

Hystrix原理

一.概述 在软件架构领域,容错特指容忍并防范局部错误,不让这种局部错误不断扩大。我们在识别风险领域,风险可以分为已知风险和未知风险,容错直接应对的就是已知风险,这就要求针对的场景是:系统之间调用延时…...

内网外网分离模式下,通过网关转发,来部署前后端分离的系统

前言 最近为某银行系统部署了一套商城系统,网络环境比较特别,思路记录下,其中商场系统使用前后端分离模式部署。 该银行网络环境: 外网服务器:外网可以访问到它,不能访问外网。 网关服务器:跟…...

深入解析Gofile下载器:3倍效率提升的Python多线程下载方案

深入解析Gofile下载器:3倍效率提升的Python多线程下载方案 【免费下载链接】gofile-downloader Download files from https://gofile.io 项目地址: https://gitcode.com/gh_mirrors/go/gofile-downloader 在文件传输领域,Gofile作为流行的文件共享…...

Arkime全流量分析平台企业级部署与深度调优实战

1. 这不是又一个SIEM,而是一台“网络时间机器”你有没有遇到过这样的场景:凌晨三点,安全告警平台突然炸出十几条“横向移动”高危告警,但日志里只有一行模糊的401 Unauthorized,源IP是内网段,目标端口是338…...

Claude Code用户如何通过Taotoken解决API不稳定与Token不足问题

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 Claude Code用户如何通过Taotoken解决API不稳定与Token不足问题 对于依赖Claude Code进行编程辅助的开发者来说,稳定的…...

2026中国GEO企业成长路径分析洞察

这份《2026 中国 GEO 企业成长路径分析洞察》由易观分析发布,聚焦生成式引擎优化(GEO)领域,对比中美差异、拆解本土模式、归纳四类成长路径并给出标杆案例,清晰揭示中国 GEO 行业的底层逻辑、竞争格局与发展方向。关注…...

第41天:MySQL新特性

Python学习100天(从入门到精通系列文章) 文章目录 Python学习100天(从入门到精通系列文章) 前言 一、JSON类型 1.1 JSON类型的基本形式 1.2 JSON类型的实际应用场景 1.3 用户画像场景中的JSON应用 二、窗口函数 2.1 窗口函数的概念 2.2 窗口函数实战示例 总结 前言 在掌握…...

ASP.NET ViewState反序列化漏洞原理与防御实战

1. 这不是“又一个反序列化漏洞”,而是ASP.NET框架层的定时炸弹你有没有遇到过这样的情况:一个看似普通的ASP.NET WebForms站点,登录页用的是标准的Login控件,后台管理界面用的是GridView和DetailsView,一切看起来都那…...

面霸AI · 用 Multi-Agent 让面试模拟卷出天际

🧑💻 博主介绍 & 诚邀关注 作者:专注于 Java、Python、前端开发的技术博主 | 全网粉丝 30 万 在校期间协助导师完成毕业设计课题分类、论文格式初审及代码整理工作;工作后持续分享毕设思路,助力毕业生顺利完成…...

ChatGPT企业版知识库构建全流程:从非结构化PDF到可审计问答系统的48小时极速上线方案

更多请点击: https://kaifayun.com 第一章:ChatGPT企业版核心能力概览 ChatGPT企业版面向中大型组织设计,聚焦数据安全、系统集成与规模化部署三大支柱,在保留通用大模型强大语言理解与生成能力的同时,强化了企业级可…...

10分钟搞定Android Studio中文界面:告别英文困扰,让开发效率翻倍提升

10分钟搞定Android Studio中文界面:告别英文困扰,让开发效率翻倍提升 【免费下载链接】AndroidStudioChineseLanguagePack AndroidStudio中文插件(官方修改版本) 项目地址: https://gitcode.com/gh_mirrors/an/AndroidStudioChineseLanguag…...

MPC-BE播放器完全手册:打造极致影音体验的终极解决方案

MPC-BE播放器完全手册:打造极致影音体验的终极解决方案 【免费下载链接】MPC-BE MPC-BE – универсальный проигрыватель аудио и видеофайлов для операционной системы Windows. 项目地址: h…...