零信任-Akamai零信任介绍(6)

Akamai零信任介绍

Akamai是一家专注于分布式网络服务的公司,它提供了一系列的互联网内容和应用加速服务。关于Akamai的零信任,它指的是Akamai的安全架构中不存在任何一个环节是可以被单独的控制或影响的,因此可以提供更高的安全性。通过使用零信任的技术,Akamai可以为客户提供更好的数据保护、风险管理和合规性等方面的保障。

Akamai Zero Trust 是 Akamai Technologies 公司提出的一种安全架构模型,其中强调了绝不自动信任任何人或任何设备的原则。这种模型通过对网络上的所有流量和访问请求进行多层验证来确保安全,从而保护网络免受威胁。

在 Akamai Zero Trust 模型中,所有请求都是未知的,无论其来自内部网络还是外部网络。因此,所有请求都必须经过多重验证,才能获得访问权限,保护网络不受攻GJ击。

Akamai零信任所涉及产品

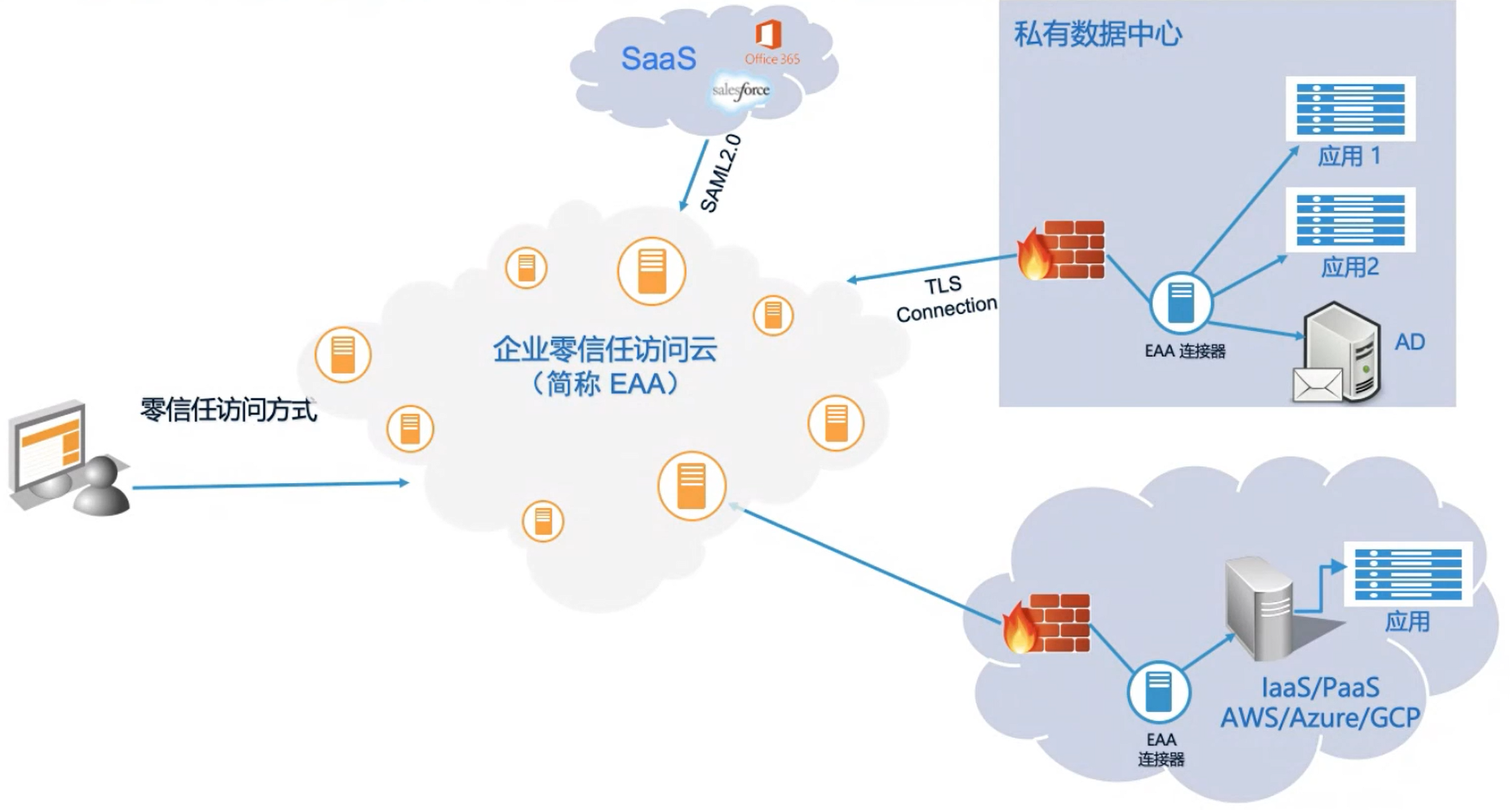

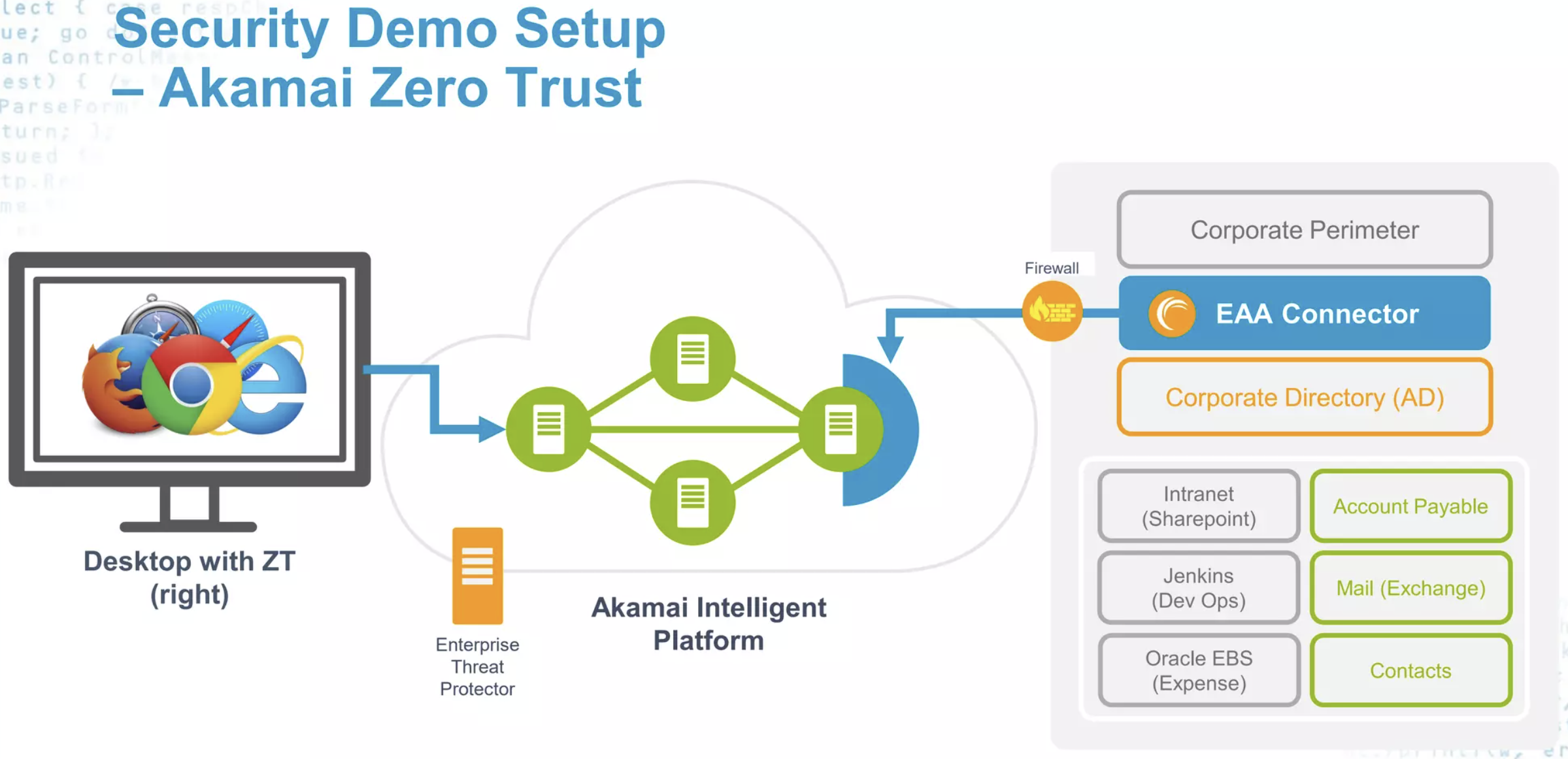

- Akamai EAA(Enterprise Application Access):该产品为企业提供一种简单、安全、高效的应用程序访问解决方案。该产品基于零信任原则,通过多重安全控制点来确保只有授权的用户和设备才能访问企业资源。

- Akamai Enterprise Defender:是一种综合的网络安全解决方案,主要作用是为企业提供全方位、多层次的网络安全防御,以保护其网络和应用程序免受各种网络攻GJ击和威胁的侵害。

- Akamai MFA(Multi-factor Authentication):该产品为企业提供多种身份验证方法,包括短信验证码、智能手机应用程序、生物识别等,以确保只有授权用户才能访问其网络和应用程序。

- Akamai Enterprise Application Access Adaptive Access:该产品为企业提供动态的、基于风险的访问控制,根据用户的身份、设备的安全状态、应用程序的敏感性等因素,为其提供适当的访问权限。

- Akamai Bot Manager Premier:该产品为企业提供高级的机器人检测和缓解功能,可以帮助防止自动化攻GJ击和网络爬虫,确保企业的网络和应用程序安全。

- Akamai Kona Site Defender:该产品为企业提供全面的网络安全防护,包括DDoS攻GJ击防御、Web应用程序防火墙等功能,保护企业免受各种网络安全威胁。

(文章中图片均来自网络,侵权即删)

Akamai EAA的特点包括:

- 简单易用:企业可以使用Akamai EAA的用户友好的控制面板轻松地管理和控制对应用程序的访问,而无需进行复杂的安装或配置。

- 安全性高:Akamai EAA基于零信任原则,所有访问都需要进行多重身份验证和授权,保护应用程序免受未经授权的访问和数据泄露。

- 灵活性强:Akamai EAA支持多种不同类型的应用程序,包括云应用、本地应用和Web应用程序。同时,它还可以与现有的安全基础设施和身份验证系统集成,提供灵活、可扩展的解决方案。

- 性能优异:由于Akamai EAA是基于云的解决方案,它可以快速、可靠地连接到企业应用程序,提供高速的访问和响应时间。

- 成本效益高:企业不需要购买和维护昂贵的硬件或软件,也不需要进行复杂的部署和维护,从而降低了成本并提高了效率。

总之,Akamai EAA是一种全面、灵活、易于使用且安全的应用程序访问解决方案,可以帮助企业加强对其应用程序的保护,提高工作效率和生产力。

Akamai EAA的优势:

- 简化访问管理:Akamai EAA可以帮助企业将所有应用程序集中在一个入口点,从而简化了用户的访问流程。同时,该产品还可以提供快速、可靠的连接和响应时间,以提高用户的工作效率。

- 强化访问控制:Akamai EAA基于多重安全控制点,通过多种身份验证方法和策略管理来控制对企业资源的访问,可以帮助企业防止未经授权的访问和数据泄露。

- 提高安全性:Akamai EAA基于零信任原则,可以帮助企业保护其应用程序免受各种网络安全威胁的侵害,防止未经授权的访问和数据泄露等。

Akamai Enterprise Defender的主要作用包括:

- DDoS攻GJ击防御:Akamai Enterprise Defender通过全球分布式网络和高性能的安全设备,提供强大的DDoS攻GJ击防御功能,可以帮助企业保护其网络免受各种DDoS攻GJ击的侵害。

- Web应用程序防火墙:Akamai Enterprise Defender提供基于云的Web应用程序防火墙(WAF)功能,可以检测和缓解各种Web应用程序攻GJ击,包括SQL注入、跨站点脚本(XSS)、跨站点请求伪造(CSRF)等。

- Bot管理:Akamai Enterprise Defender提供高级的机器人管理功能,可以帮助企业识别、分类和缓解自动化攻GJ击和网络爬虫,以保护其网络和应用程序的安全。

- 安全连接:Akamai Enterprise Defender提供安全连接功能,可以帮助企业将其应用程序和数据与云或边缘设备连接,从而提高数据传输的安全性和可靠性。

- 信息安全咨询:Akamai Enterprise Defender提供信息安全咨询服务,可以帮助企业评估其安全风险、制定安全策略、设计安全架构等。

总之,Akamai Enterprise Defender可以帮助企业提高其网络和应用程序的安全性,保护其免受各种网络攻GJ击和威胁的侵害。

Akamai Enterprise Defender的优势:

提供全面的安全保护:Akamai Enterprise Defender是一种综合的网络安全解决方案,可以为企业提供全方位、多层次的网络安全防御,包括DDoS攻GJ击防御、Web应用程序防火墙、机器人管理、安全连接等。

全球分布式网络:Akamai Enterprise Defender基于全球分布式网络,可以帮助企业在全球范围内实现网络安全防御和数据传输。

高性能安全设备:Akamai Enterprise Defender提供高性能的安全设备,可以帮助企业实现高效的网络安全防御和数据传输,提高数据传输的安全性和可靠性。

Akamai方案如何应对挑战

- 访问的安全性:

- 仅发布允许访问的应用

- 访问应用分组设置

- 应用的多因子认证

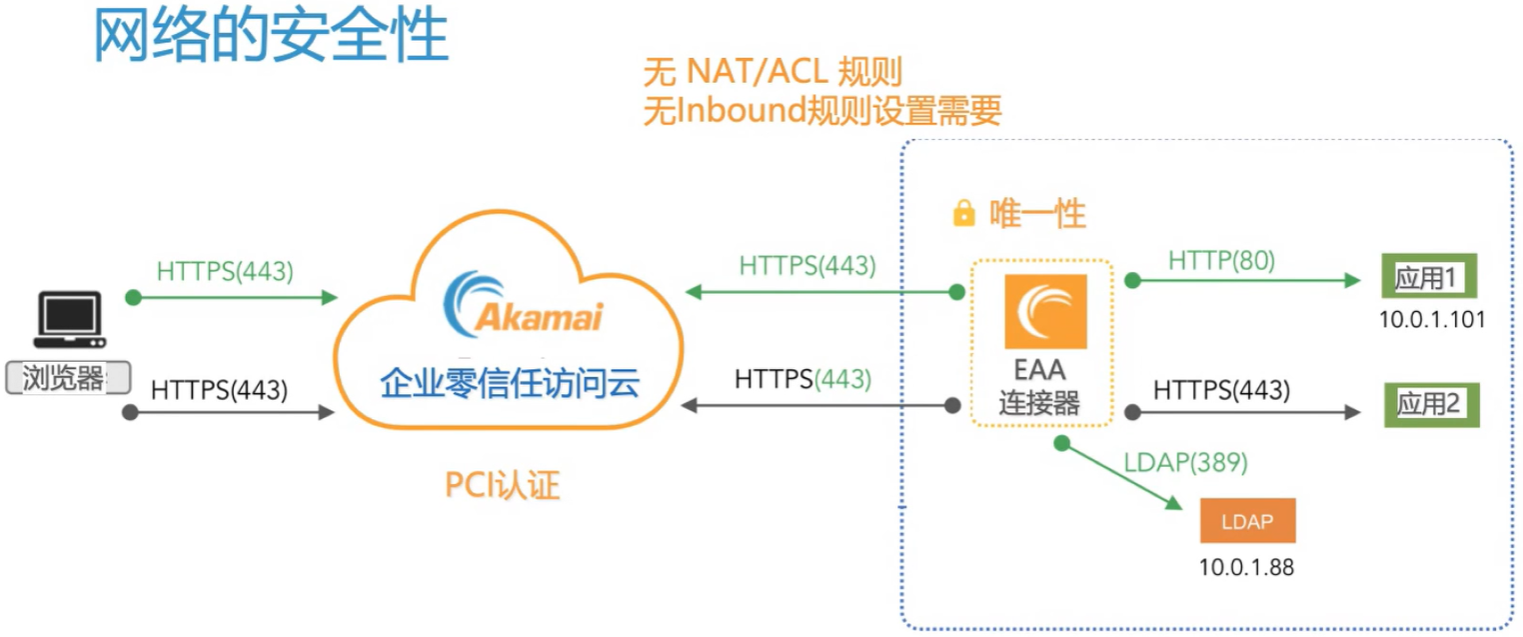

- 网络的安全性:

- 只发布所需端口,无NAT/ACL规则,无Inbound规则设置需要

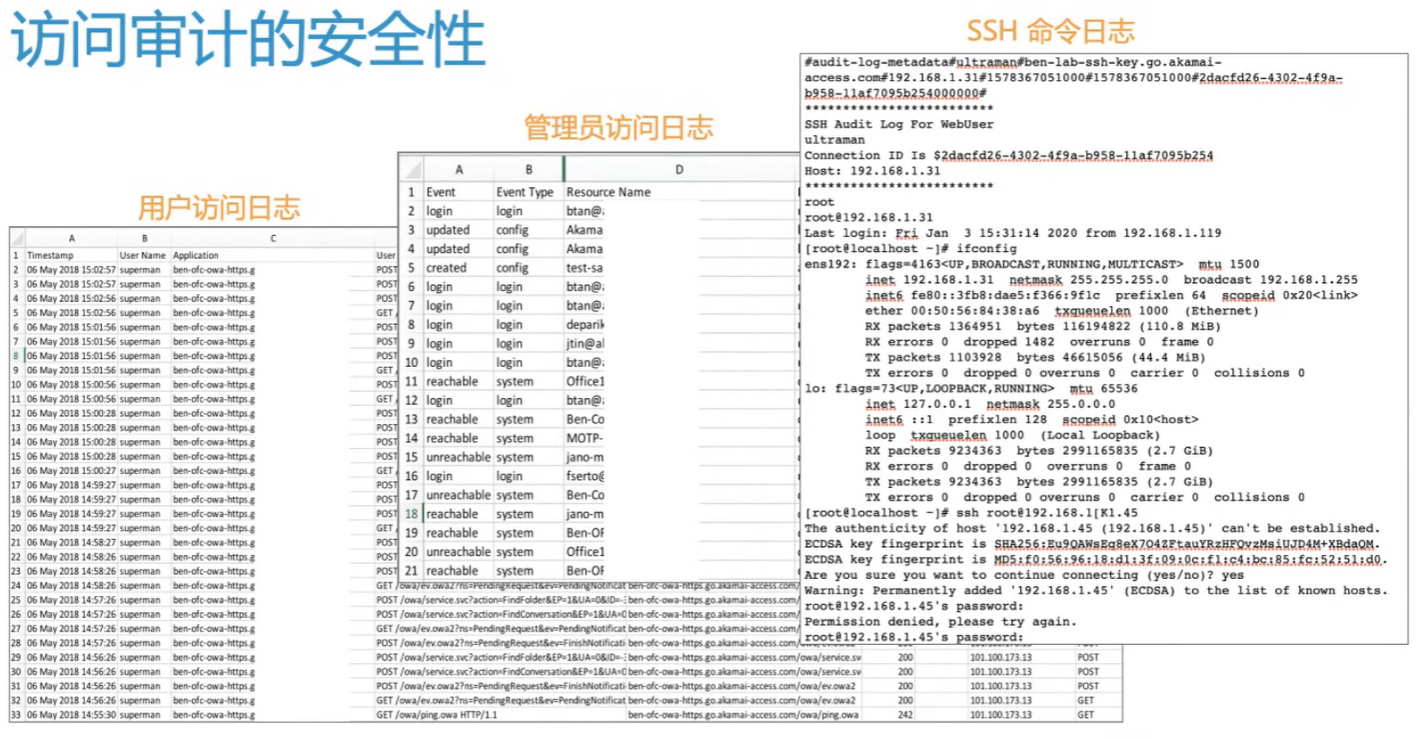

- 访问审计的安全性:

- 记录用户访问日志、管理员访问日志、SSH命令日志。

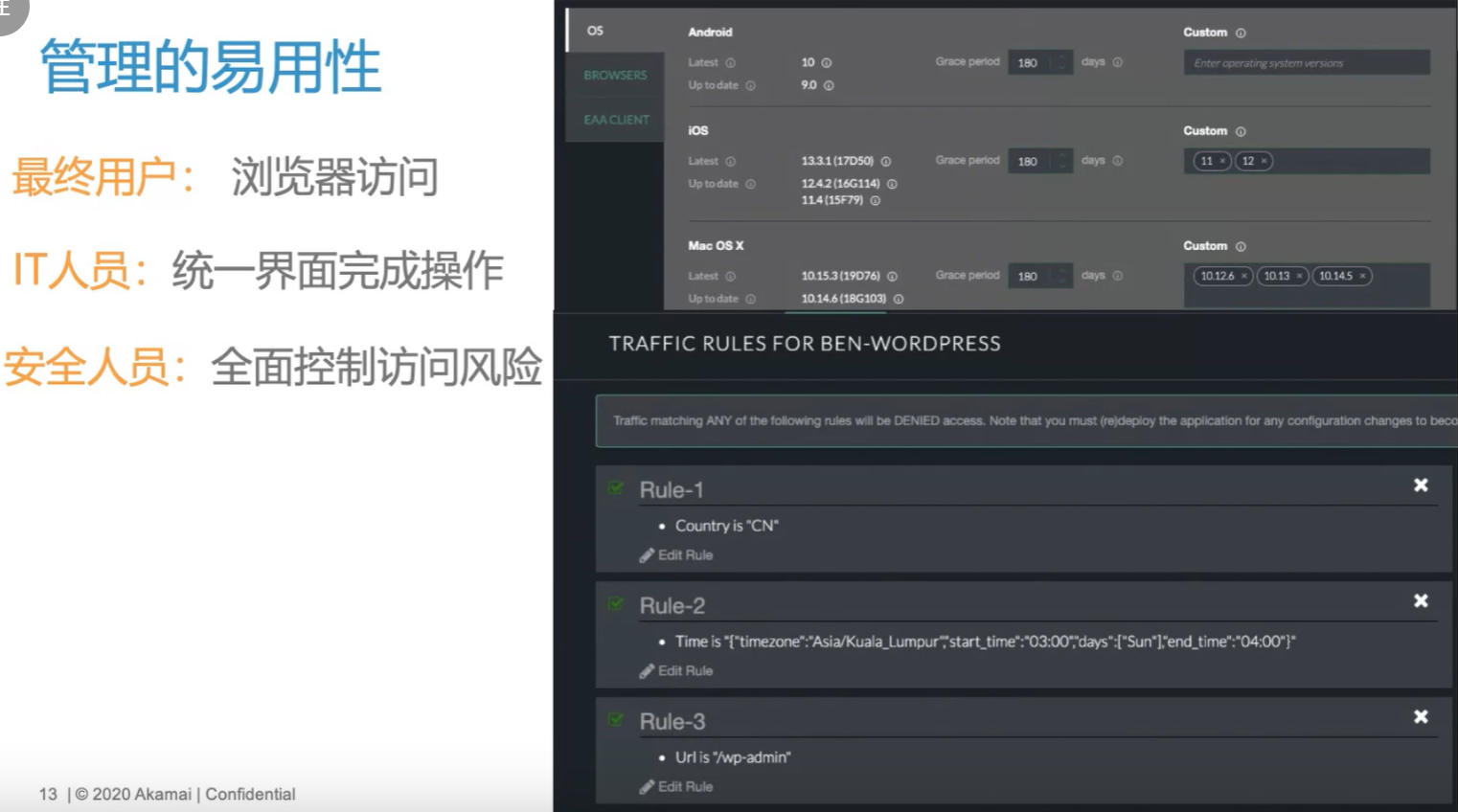

- 管理的易用性:

- 最终用户:浏览器访问

- IT人员:统一界面完成操作

- 安全人员:全面控制访问风险

- 运营成本的支出

Akamai零信任案例分享

安全访问内网应用

背景:某公司数据库需要开放接口给合作伙伴访问调用,由于疫情,合作伙伴开放工程师无法在用户现场办公只能在家通过互联网接入,无论是开放数据库接口到公网上,还是为这些外部人员提供专门的vpn接入内网,都存在安全风险。

Akamai零信任解决方案:

- 物理上将内网应用和外网分离确保应用安全

- MFA多因子认证确保权限

- 确认合作方使用的终端安全并且保留访问记录

消除传统VPN

背景:某公司临时需要远程办公接入内网应用,部署VPN需要硬件及人力成本,同时该公司在多个城市开展业务,需要紧急扩容,却面临着成本和时间的多重压力。该公司对于开放内网应用给外部访问十分慎重不同意临时开放权限。

Akamai零信任解决方案:

- 快速部署发布多地应用

- 节省VPN硬件成本,不必为扩容担心

- SSO单点登入

- 以角色为单位设置权限

安全审计

背景:某公司通过公网访问多个内网应用即使做了用户身份认证,却忽略访问设备的漏洞及安全性,比如使用已经被种植木MM马的设备访问使内网应用面临直接安全威胁。公司的管理员急需掌握及审计用户访问多种内网应用的使用记录和情况,进行及时的管控。

Akamai零信任解决方案:

- 验证用户端的安全设置,控制访问风险

- 记录应用访问日志,方便审计和管控

Akamai 零信任安全模型

- 以应用为单位进行授权和管理

- 用户分级别授权和管理

- 从不信任,始终验证

- 改善最终用户的体验不需要使用密码

- 消除传统VPN

- 无论处于内网或外网都能防范目标威胁

Akamai 零信任企业应用访问方案的优势

- 快速安装部署无需安装客户端

- 零信任确保应用安全

- 降低资本支出和运营成本

- 简化管理

Akamai零信任发展展望

零信任安全模型是一种新的安全模型,它将安全重心从传统的网络边界转移到了用户、设备和应用程序等实体层面,通过对这些实体的身份和行为进行动态验证和授权,从而保障企业网络的安全。Akamai在这方面的主要发展展望包括:

- 强化云安全:随着企业业务越来越多地向云端转移,Akamai将继续加强云安全的能力,提供基于云的零信任安全解决方案,为客户提供更加安全可靠的云服务。

- 加强应用程序安全:应用程序是企业数字化转型的核心,也是网络攻击的重点目标。Akamai将继续加强应用程序安全的能力,通过对应用程序的行为进行实时监控和防护,保障企业应用程序的安全性。

- 推进AI用于网络安全:人工智能技术在网络安全领域的应用已经成为趋势,Akamai也将继续推进AI技术的应用,通过机器学习、行为分析等技术手段,提高网络安全的自动化和智能化水平。

- 强化边缘安全:边缘计算是未来网络发展的趋势,Akamai将继续加强边缘安全的能力,将安全控制推向网络的边缘,为客户提供更加全面、高效、实时的安全保障。

相关文章:

零信任-Akamai零信任介绍(6)

Akamai零信任介绍 Akamai是一家专注于分布式网络服务的公司,它提供了一系列的互联网内容和应用加速服务。关于Akamai的零信任,它指的是Akamai的安全架构中不存在任何一个环节是可以被单独的控制或影响的,因此可以提供更高的安全性。通过使…...

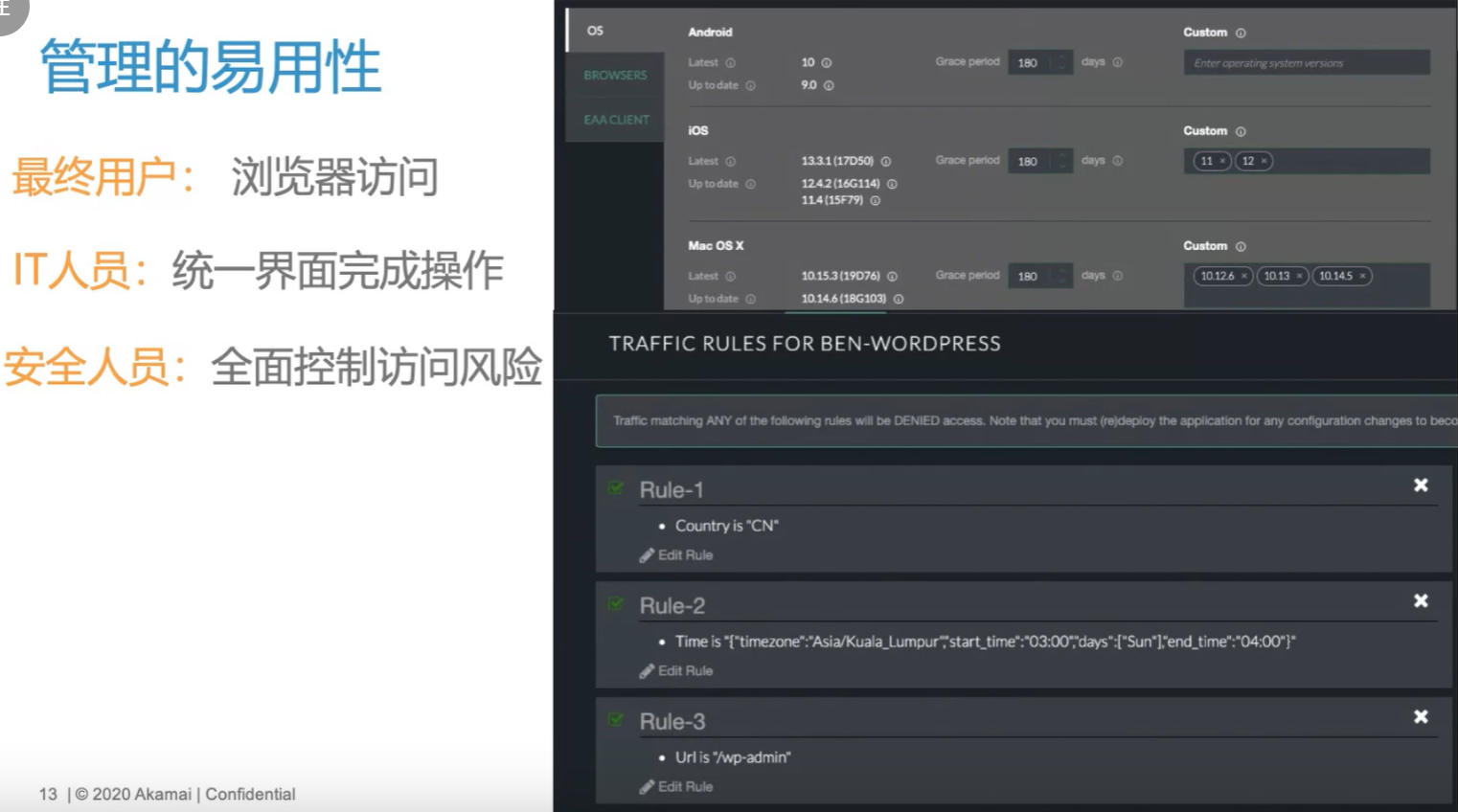

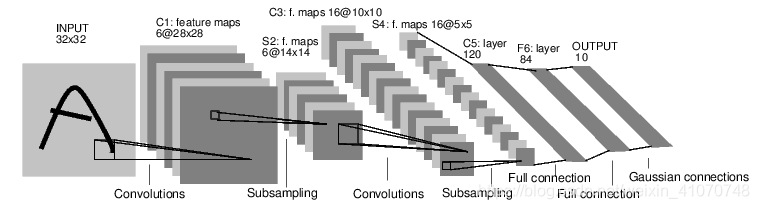

表现良好的最长时段[前缀和思想子数组]

前缀和与最长子数组前言一、表现良好的最长时间段二、前缀和思想&子数组1、前缀和&map2、前缀和&单调栈总结参考文献前言 对于子数组/子串问题,紧密连续前缀和/滑动窗口/单调栈;挖掘内在规律,可以简化代码,降低时空复…...

Python 获取当前系统时间

在有的时候,系统不能联网,需要获取系统的当前实现,此时需要python的datetime库。 一、使用方法 1. 导入库:import datetime 2.获取当前日期和时间:now_time datetime.datetime.now() 3.格式化成我们想要的格式&am…...

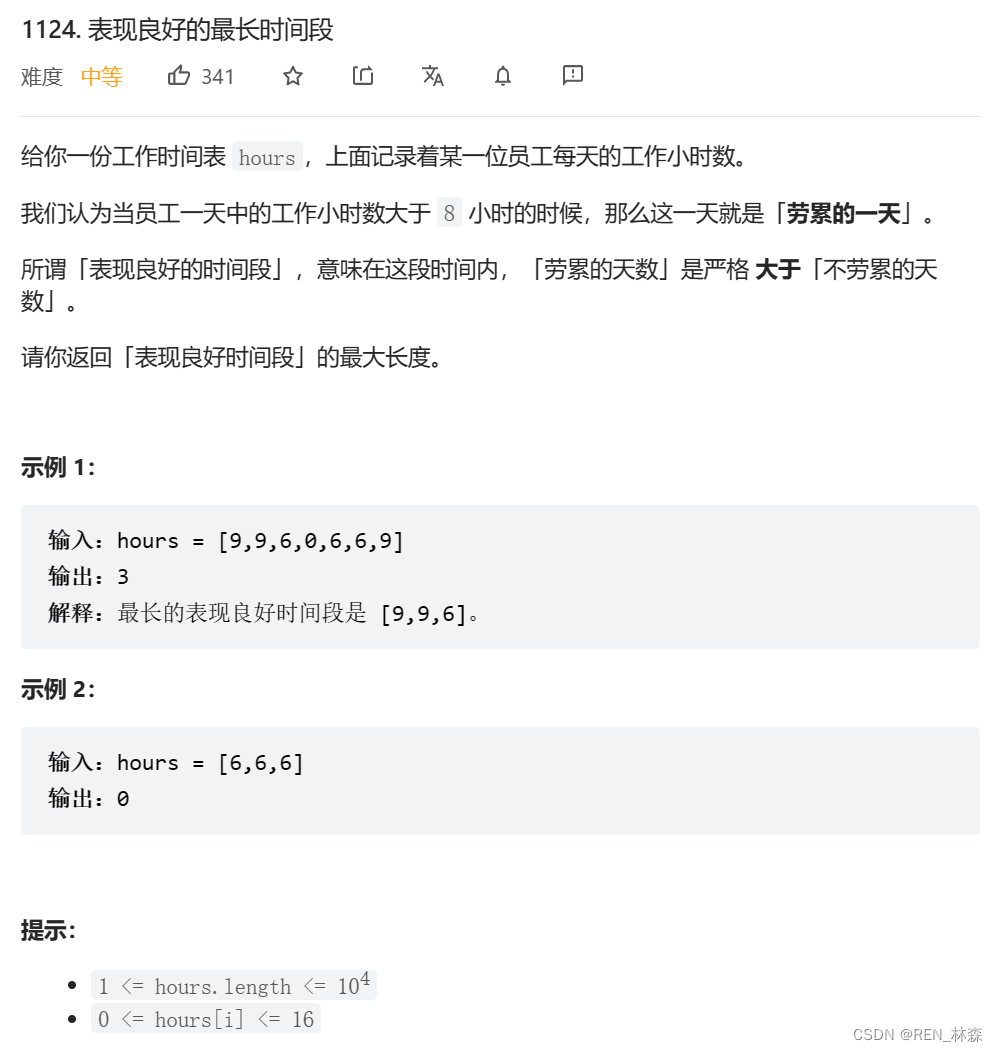

pytorch基础入门教程

pytorch基础入门教程 Pytorch一小时入门教程 前言 机器学习的门槛并没有想象中那么高,我会陆续把我在学习过程中看过的一些文章和写过的代码以博客的形式分享给大家,和大家一起交流,这个是本系列的第一篇,pytoch入门教程&#x…...

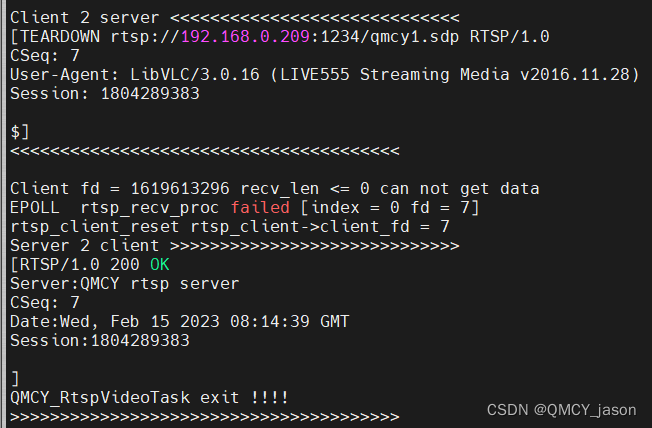

RTSP协议交互时TCP/UDP的区别 以及视频和音频的区别 以及H264/H265的区别

经过这几天的调试 一个功能简单的 RTSP服务端已经实现了 支持TCP/UDP 支持H264 H265 支持同时传输 AAC音频 记录下 交互时需要注意的地方 1.OPTIONS 都一样 如下:左箭头内是客户端发给服务端 箭头内是服务端回给客户端 2.DESCRIBE 目前的流是包含视频和AAC音频…...

调用大智慧L2接口是什么原理?作用是什么?

有些开发人员想要设计一个微信公众号或者微信小程序,由于自己搭建数据库工作量太大,或者技术受限,也会选择调用大智慧L2接口减少工作量。调用大智慧L2接口是什么原理?作用是什么? 大智慧L2接口即应用程序编程接口&…...

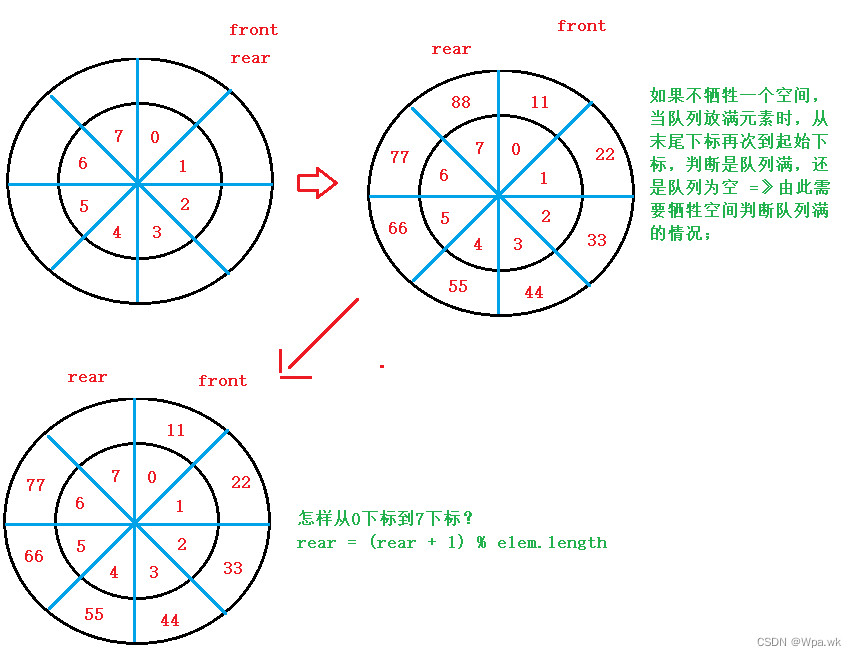

数据结构 - 栈 与 队列 - (java)

前言 本篇介绍栈和队列,了解栈有顺序栈和链式栈,队列底层是双链表实现的,单链表也可以实现队列,栈和队列的相互实现和循环队列;如有错误,请在评论区指正,让我们一起交流,共同进步&a…...

CellularAutomata元胞向量机-8-渗流集群MATLAB代码分享

%% Percolation Clusterclf clc, clearthreshold .63; % ax axes(units,pixels,position,[1 1 650 700],color,k); text(units, pixels, position, [150,255,0],... string,美赛,color,w,fontname,helvetica,fontsize,100) text(units, pixels, position, [40,120,0],... str…...

iOS UI自动化测试详解

前言: 小目标 关于UI自动化的定义,我想要的是自动地按照流程去点击页面、输入数据,不需要人去参与,节省人工时间。比如登录,能够自己去填写用户名&密码,然后点击按钮跳转到下一个页面等。在能够保证业…...

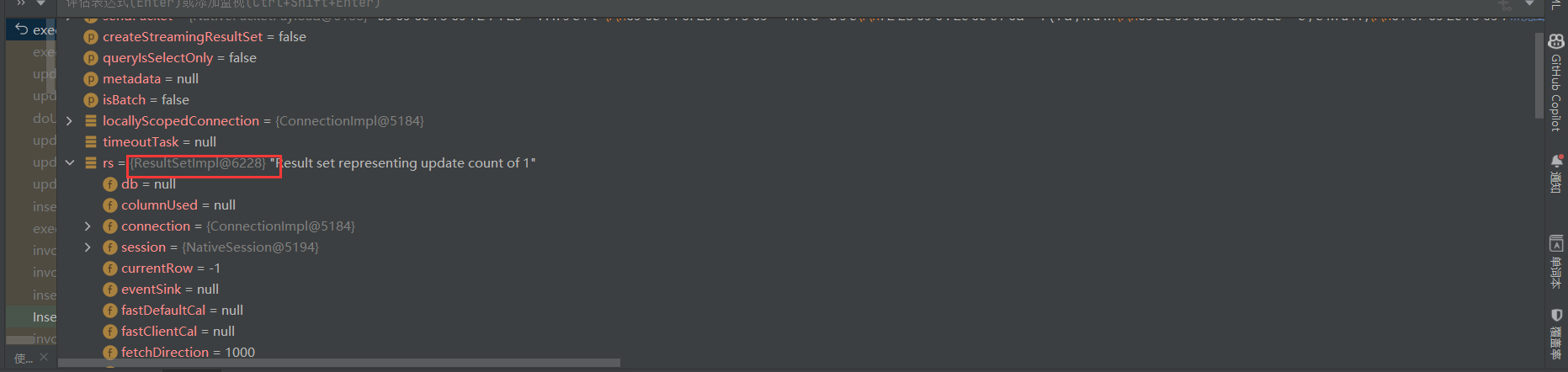

Mybatis源码分析(九)Mybatis的PreparedStatement

文章目录一 JDBC的PreparedStatement二 prepareStatement的准备阶段2.1 获取Connection2.1.1 **UnpooledDataSource**2.1.2 PooledDataSource2.2 Sql的预编译PreparedStatementHandler2.3 为Statement设置参数2.4 执行具体的语句过程官网:mybatis – MyBatis 3 | 简…...

winfrom ui

http://www.iqidi.com/download/warehouse/Device_DotNetBar.rar http://qiosdevsuite.com/Download https://sourceforge.net/projects/qiosdevsuite/ https://www.cnblogs.com/hcyblogs/p/6758381.html https://www.cnblogs.com/jordonin/p/6484366.html MBTiles地图瓦片管…...

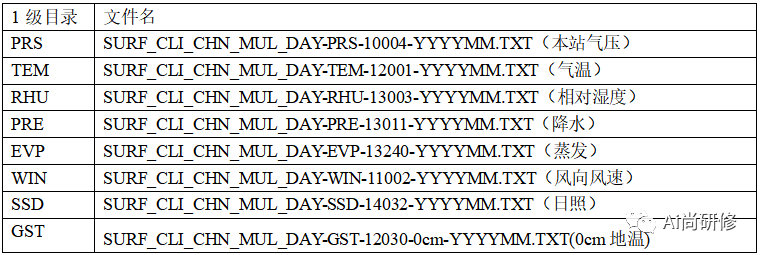

中国国家级地面气象站基本气象要素日值数据集(V3.0)

数据集摘要 数据集包含了中国基本气象站、基准气候站、一般气象站在内的主要2474个站点1951年1月以来本站气压、气温、降水量、蒸发量、相对湿度、风向风速、日照时数和0cm地温要素的日值数据。数据量为21.3GB。 (1)SURF_CLI_CHN_MUL_DAY-TEM-12001-201501.TXT 气温数据TEM, 包…...

【Python语言基础】——Python NumPy 数组副本 vs 视图

Python语言基础——Python NumPy 数组副本 vs 视图 文章目录 Python语言基础——Python NumPy 数组副本 vs 视图一、Python NumPy 数组副本 vs 视图一、Python NumPy 数组副本 vs 视图 副本和视图之间的区别 副本和数组视图之间的主要区别在于副本是一个新数组,而这个视图只是…...

Spring Cloud_OpenFeign服务接口调用

目录一、概述1.OpenFeign是什么2.能干嘛二、OpenFeign使用步骤1.接口注解2.新建Module3.POM4.YML5.主启动类6.业务类7.测试8.小总结三、OpenFeign超时控制1.超时设置,故意设置超时演示出错情况2.是什么3.YML中需要开启OpenFeign客户端超时控制四、OpenFeign日志打印…...

十三、GIO GTask

GTask表示管理一个可取消的“任务task” GCancellable GCancellable是一个线程安全的操作取消栈,用于整个GIO,以允许取消同步和异步操作。 它继承于GObject对象,不是一个单纯的结构体 相关函数 g_task_new GTask* g_task_new (GObject*…...

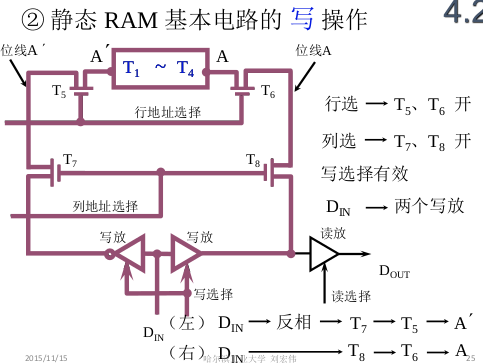

ch4_1存储器

1. 存储器的类型 1.1 按照存储介质来分类 半导体存储器: TTL, MOS 易失性 磁表面存储器: 磁头, 载磁体; 磁芯存储器: 硬磁材料, 环状元件 光盘存储器: 激光, 磁光材料; 1.2 按…...

Doris通过Flink CDC接入MySQL实战

1. 创建MySQL库表,写入demo数据 登录测试MySQL mysql -u root -pnew_password创建MySQL库表,写入demo数据 CREATE DATABASE emp_1;USE emp_1; CREATE TABLE employees_1 (emp_no INT NOT NULL,birth_date DATE NOT NULL,…...

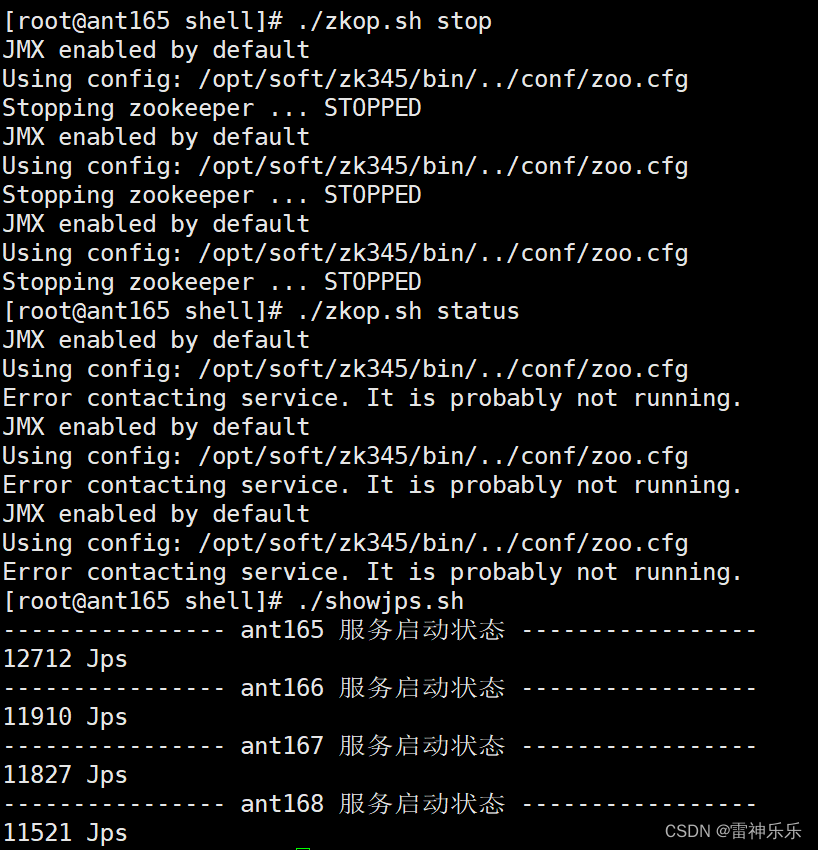

搭建zookeeper高可用集群详细步骤

目录 一、虚拟机设置 1.新建一台虚拟机并克隆三台,配置自定义 2.修改四台虚拟机的主机名并立即生效 3.修改四台虚拟机的网络信息 4.重启四台虚拟机的网络服务并测试网络连接 5.重启四台虚拟机,启动后关闭四台虚拟机的防火墙 6.在第一台虚拟机的/e…...

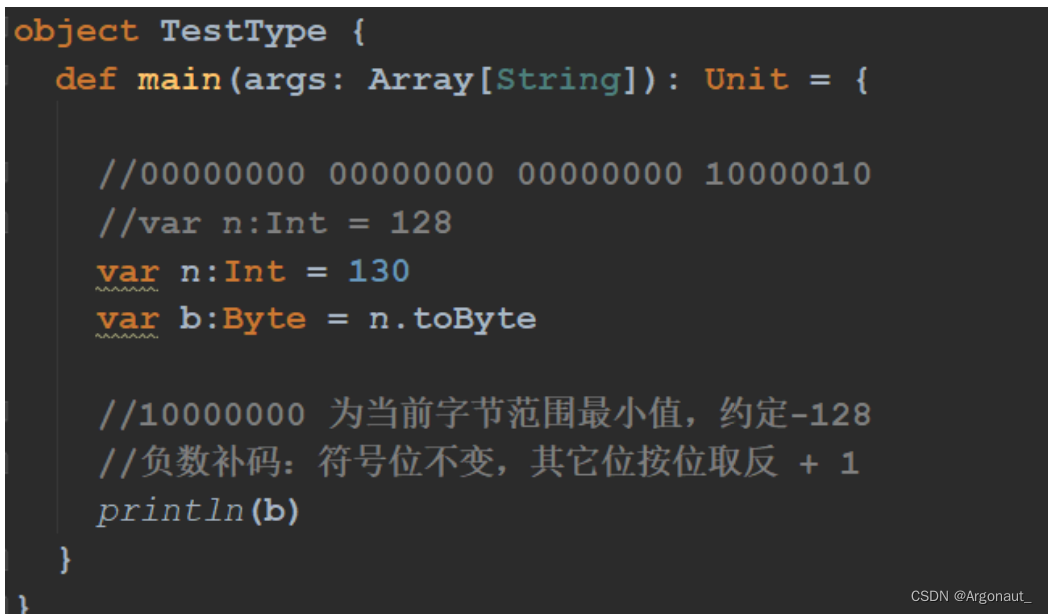

Scala 变量和数据类型(第二章)

第二章、变量和数据类型2.1 注释2.2 变量和常量(重点)2.3 标识符的命名规范2.4 字符串输出2.5 键盘输入2.6 数据类型(重点)回顾:Java数据类型Scala数据类型2.7 整数类型(Byte、Short、Int、Long)…...

【JVM基础内容速查表】JVM基础知识 默认参数 GC命令 工具使用 JVM参数设置、说明、使用方法、注意事项等(持续更新)

目录一、JVM前置知识1. -X、-XX含义2. JVM参数值的类型和设置方式3. 查看GC时用到的命令和JVM参数4. 查看JVM默认参数二、垃圾收集器选择-XX:UseSerialGC-XX:UseParallelGC-XX:UseParallelOldGC-XX:UseParNewGC-XX:UseConcMarkSweepGC-XX:UseG1GC三、垃圾收集器特有参数1. ParN…...

从源码细节看muduo为何比libevent2快70%:一次4096字节读取限制引发的性能思考

从缓冲区设计揭秘高性能网络库的优化哲学 在构建高并发服务器时,网络库的性能差异往往源于看似微小的设计决策。当两个知名网络库在相同硬件条件下出现70%的吞吐量差距时,这个数字背后隐藏的是对系统调用、内存管理和数据流控制的深刻理解差异。本文将从…...

django-notifications故障排除:常见问题诊断与解决方案大全

django-notifications故障排除:常见问题诊断与解决方案大全 【免费下载链接】django-notifications GitHub notifications alike app for Django 项目地址: https://gitcode.com/gh_mirrors/dj/django-notifications django-notifications是一个为Django应用…...

3种方法打造企业级Windows Syslog监控系统

3种方法打造企业级Windows Syslog监控系统 【免费下载链接】visualsyslog Syslog Server for Windows with a graphical user interface 项目地址: https://gitcode.com/gh_mirrors/vi/visualsyslog 你是否曾因网络设备日志分散而难以定位故障?当路由器、防火…...

从零到一:手把手教你完成Matlab R2020a的下载、安装与激活【避坑指南】

1. 准备工作:下载与系统检查 第一次安装Matlab的朋友们可能会被复杂的流程吓到,但别担心,跟着我的步骤走绝对没问题。我去年给实验室十几台电脑装过R2020a版本,踩过的坑比你们见过的都多。首先咱们得准备好安装包,这里…...

连接器选型三张“底牌”:电源、高速、射频的隐性代价与系统级权衡

当产品进入量产阶段,连接器往往是“压死骆驼的最后一根稻草”。它不像芯片那样有明确的数据手册边界,也不像PCB那样可归咎于Layout规则。连接器的失效模式高度依赖“配合状态”——插拔了几次?压接用了什么工具?相邻器件发热多少&…...

FastAPI新手快速入门

一、认识FastAPI1.什么是apiapi接口其实就是应用程序器对外提供操作数据的入口,这个入口可以是函数、方法或者url接口当客户端调用入口,应用程序会执行对应代码操作,完成相对应的功能(应用服务器只负责对外提供统一API,…...

终极指南:5分钟让Figma界面全面中文化,设计师效率翻倍!

终极指南:5分钟让Figma界面全面中文化,设计师效率翻倍! 【免费下载链接】figmaCN 中文 Figma 插件,设计师人工翻译校验 项目地址: https://gitcode.com/gh_mirrors/fi/figmaCN 还在为Figma的英文界面而烦恼吗?每…...

终极指南:如何在Windows上轻松模拟游戏控制器 - ViGEmBus驱动完整教程

终极指南:如何在Windows上轻松模拟游戏控制器 - ViGEmBus驱动完整教程 【免费下载链接】ViGEmBus Windows kernel-mode driver emulating well-known USB game controllers. 项目地址: https://gitcode.com/gh_mirrors/vi/ViGEmBus 你是否曾经遇到过这样的困…...

AI编程新范式:基于.cursorrules的角色扮演开发环境实战指南

1. 项目概述:当AI助手有了“人设”,开发会变成一场情景喜剧吗?最近在折腾Cursor这个AI编程工具,发现了一个特别有意思的玩意儿:.cursorrules文件。简单来说,这玩意儿就像是你给Cursor这位“AI程序员”设定的…...

医疗设备软件设计的核心挑战与安全实践

1. 医疗设备软件设计的核心挑战医疗设备软件设计正面临着前所未有的复杂性和风险。作为一名在医疗设备行业工作多年的工程师,我亲眼见证了计算机技术如何彻底改变了这个领域。现代手术室和重症监护病房中,那些曾经独立的监护仪、输液泵和呼吸机ÿ…...