wholeaked:一款能够追责数据泄露的文件共享工具

关于wholeaked

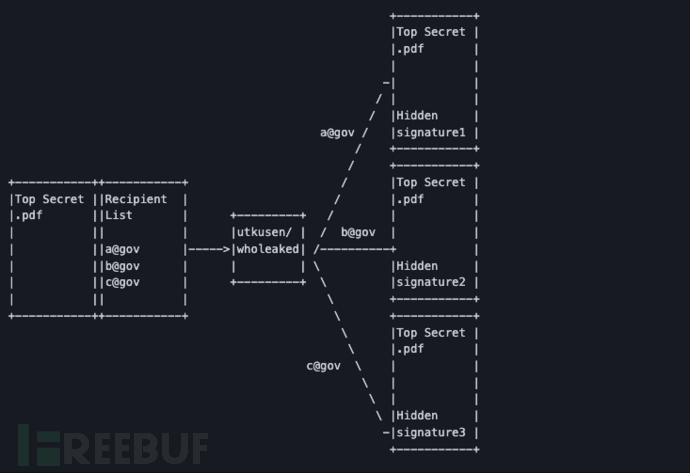

wholeaked是一款功能强大的文件共享工具,该工具基于go语言开发,可以帮助广大系统管理员和安全研究人员在组织发生数据泄露的时候,迅速找出数据泄露的“始作俑者”。

wholeaked可以获取被共享的文件信息以及接收人列表,并且会为每一个接收人创建一个唯一的签名,然后将其嵌入到共享的文件中。接下来,wholeaked将能够使用Sendgrid、AWS

SES或SMTP集成方案来将文件自动发送到相应的接收人手中。当然了,如果你不想通过电子邮件来发送共享文件的话,我们也可以手动共享文件。

值得一提的是,wholeaked适用于所有文件类型。

文件共享流程

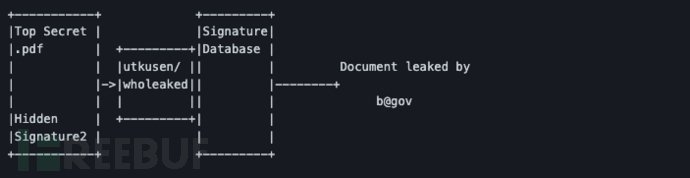

签名验证

如果想要弄清楚是谁泄漏了文档的话,我们只需要将泄漏的文件提供给wholeaked,然后wholeaked将会通过比对数据库中的签名来判断到底是谁泄漏了我们的文件:

文件类型和检测模式

wholeaked可以将唯一签名添加到文件的不同部分,可用的检测模式如下:

文件哈希:检测文件的SHA256哈希,支持所有文件类型;

二进制:直接将签名添加到文件的二进制数据中,支持所有文件类型;

元数据:将签名添加到文件的元数据中,支持的文件类型包括:PDF、DOCX、XLSX、PPTX、MOV、JPG、PNG、GIF、EPS、AI、PSD;

水印:在文件的文本中插入一个不可见的签名,仅支持PDF文件;

工具安装

源码安装

广大研究人员可以访问该项目的【

Releases页面】下载预构建的工具代码,并直接运行:

unzip wholeaked_0.1.0_macOS_amd64.zip./wholeaked --help

GitHub安装

除此之外,我们也可以在本地设备安装并配置好Go环境后,使用下列命令将该项目源码克隆至本地:

go install github.com/utkusen/wholeaked@latest

依赖组件

wholeaked需要使用exiftool来将签名添加到文件的元数据中,如果你不使用该功能,就可以不用安装exiftool。

exiftool的安装步骤如下:

# 基于Debian的Linux系统

apt install exiftool

# macOS

brew install exiftool

# Windows

从https://exiftool.org/下载exiftool,然后将exiftool.exe放到wholeaked目录下。

wholeaked还需要使用pdftotext来验证PDF文件中的水印如果你不使用该功能,就可以不用安装pdftotext。

pdftotext的安装步骤如下:

1、Linux系统需要下载“Xpdf”命令行工具,下载地址:https://www.xpdfreader.com/download.html;

2、提取压缩包,并切换到“bin64”目录;

3、将pdftotext(或pdftotext.exe)拷贝到wholeaked目录下即可;

4、基于Debian的Linux系统可以运行下列命令直接安装pdftotext:

apt install libfontconfig

工具使用

基础使用

wholeaked需要使用“-n”参数指定项目名称,“-f”参数指定需要添加签名的文件路径,“-t”参数指定目标接收人列表:

./wholeaked -n test_project -f secret.pdf -t targets.txt

其中的targets.txt需要包含接收人名称和电子邮件地址:

Utku Sen,utku@utkusen.comBill Gates,bill@microsoft.com

执行完成后,工具将会生成下列文件:

test_project/files/Utku_Sen/secret.pdftest_project/files/Bill_Gates/secret.pdf

默认配置下,wholeaked会讲签名添加到所有可用的文件位置,我们也可以使用下列命令指定需要添加文件签名的位置:

./wholeaked -n test_project -f secret.pdf -t targets.txt -binary=false -metadata=false -watermark=false

发送电子邮件

如果你想通过电子邮件来共享文件的话,需要在CONFIG文件中进行相应的配置。

验证泄漏的文件

我们可以使用“-validate”选项来验证泄漏文件的人:

./wholeaked -n test_project -f secret.pdf -validate

网络安全工程师企业级学习路线

这时候你当然需要一份系统性的学习路线

如图片过大被平台压缩导致看不清的话,可以在文末下载(无偿的),大家也可以一起学习交流一下。

一些我收集的网络安全自学入门书籍

一些我白嫖到的不错的视频教程:

上述资料【扫下方二维码】就可以领取了,无偿分享

相关文章:

wholeaked:一款能够追责数据泄露的文件共享工具

关于wholeaked wholeaked是一款功能强大的文件共享工具,该工具基于go语言开发,可以帮助广大系统管理员和安全研究人员在组织发生数据泄露的时候,迅速找出数据泄露的“始作俑者”。 wholeaked可以获取被共享的文件信息以及接收人列表&#x…...

动态规划——股票问题全解

引入 股票问题是一类动态问题,我们需要对其状态进行判定分析来得出答案 但其实,我们只需要抓住两个点,持有和不持有,在这两种状态下分析问题会简单清晰许多 下面将会对各个问题进行分析讲解,来解释什么是持有和不持…...

想做游戏开发要深入c/c++还是c#?

根据题主描述提三点建议: 先选择一个语言、选择一个引擎能入行确保精通一个及已入行的情况下,技多不压身不必想日后的”退而求其次“,现在的事情还没有开始做就想以后,太过虚无及功利了 下面是这三点的详细说明: 【选…...

【JMeter】【Mac】如何在Mac上打开JMeter

平常我们在Windows电脑里打开JMeter,只要双击JMeter.bat即可打开,那我换了Mac后,该怎么打开JMeter呢 一、命令行打开JMeter 1、打开JMeter路径 cd /Users/work/apache-jmeter-5.2/bin 2、运行JMeter sh jmeter 3、如果涉及到一些权限无…...

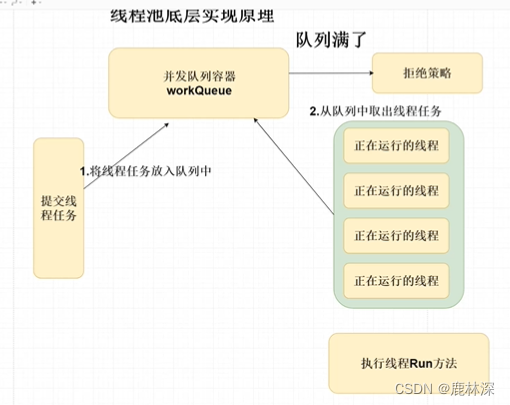

JAVA面试八股文一(并发与线程)

并发的三大特性原子性:cpu在执行过程不可以暂停然后再调度,不可以中断,要不全部执行完,要不全部不执行。可见性:当多个线程访问同一个变量时,一个线程改变了这个变量的值,其他线程能够立即看到修…...

C语言二级指针

目录一、1. 指针的作用2.二级指针3. 为什么要用二级指针一、 1. 指针的作用 内存的存储区就像一池湖水,数据就像池水里面的鱼,如果不用内存寻址的方式,那么当你找某个特定数据的时候,就相当于在一池湖水里找某一条叫做“张三”的…...

[java-面试]初级、中级、高级具备的技术栈和知识点

🌟1.java初级1. Java基础知识:语法、包装类、泛型、数据结构和继承,以及基础API。2. Java开发工具:如Eclipse,NetBeans,Maven等。3. Java Web开发技术:如Servlet,JSP,Str…...

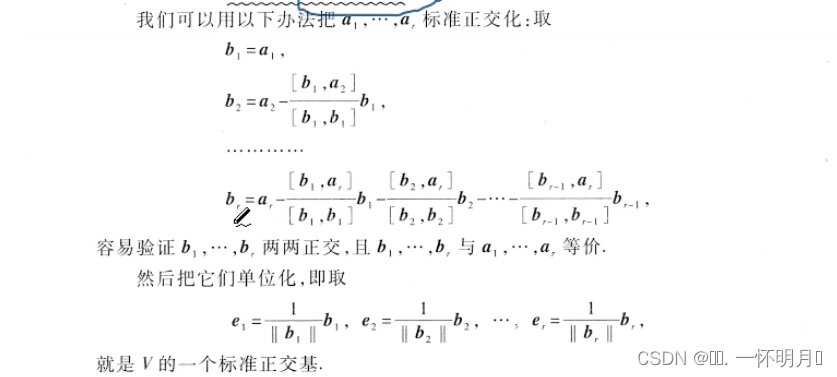

「5」线性代数(期末复习)

🚀🚀🚀大家觉不错的话,就恳求大家点点关注,点点小爱心,指点指点🚀🚀🚀 目录 第四章 向量组的线性相关性 &5)向量空间 第五章 相似矩阵及二次型 &a…...

记一次20撸240的沙雕威胁情报提交(2019年老文)

0x01 起因 这是一篇沙雕文章,没什么技术含量,大家娱乐一下就好 前几个月,我的弟弟突然QQ给我发来了一条消息,说要买个QQ飞车的cdk,我作为一个通情达理的好哥哥,自然不好意思回绝,直接叫他发来…...

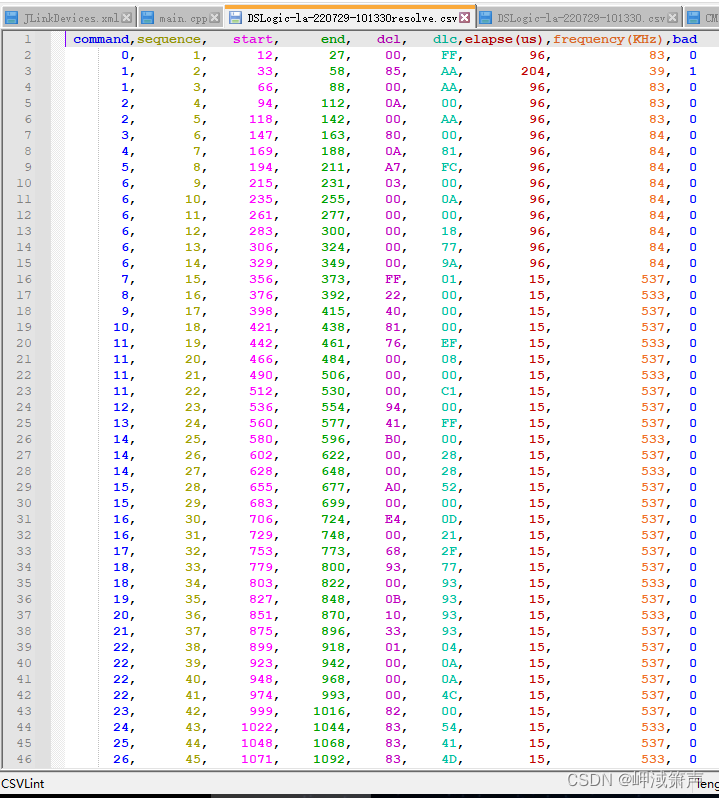

佳能镜头EOS系统EF协议逆向工程(三)解码算法

目录 数据结构 解码算法 解码效果 这篇文章基于上两篇文章继续, 佳能镜头EOS系统EF协议逆向工程(一)转接环电路设计_佳能ef自动对焦协议_岬淢箫声的博客-CSDN博客本文属于专栏——工业相机。此专栏首先提供我人工翻译的法语文档部分&…...

搞互联网吧,线下生意真不是人干的

搞互联网吧,线下生意真不是人干的 应该是正月初几里吧,好巧不巧的被迫去参加了一下我们初中同学的聚会。其实毕业这么多年,无论大学,高中还是中学,类似的聚会我都是能躲则躲,有特别想见的同学也都是私下单…...

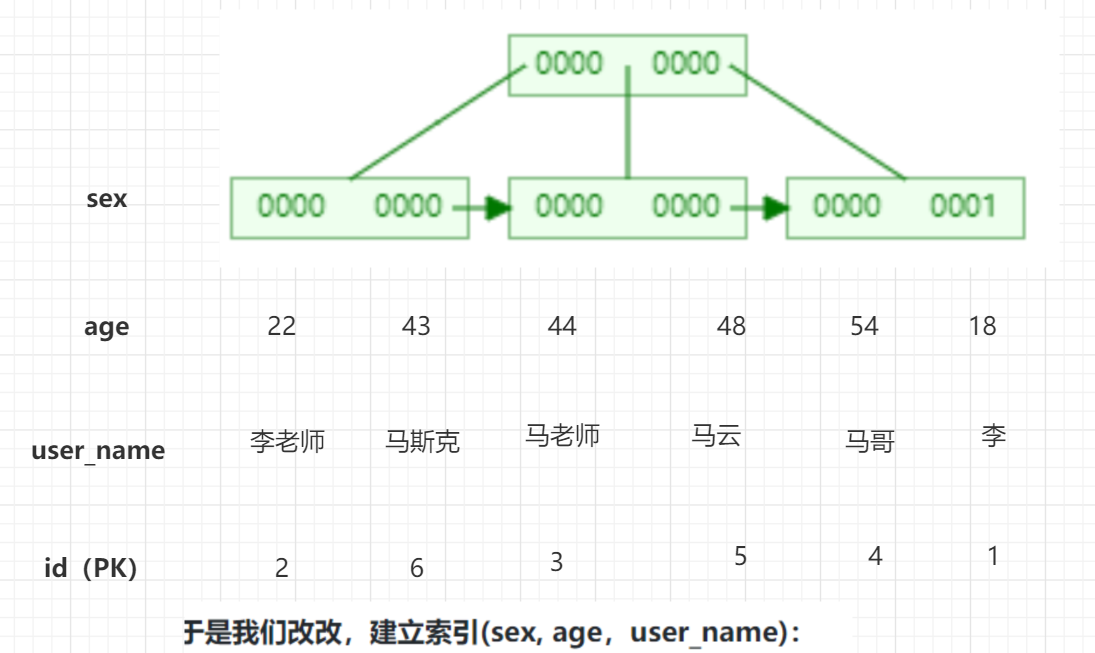

MySQL性能调优与设计——MySQL中的索引

MySQL中的索引 InnoDB存储引擎支持以下几种常见索引:B树索引、全文索引、哈希索引,其中比较关键的是B树索引。 B树索引 InnoDB中的索引自然也是按照B树来组织的,B树的叶子节点用来存放数据。 聚集索引/聚簇索引 InnoDB中使用了聚集索引&…...

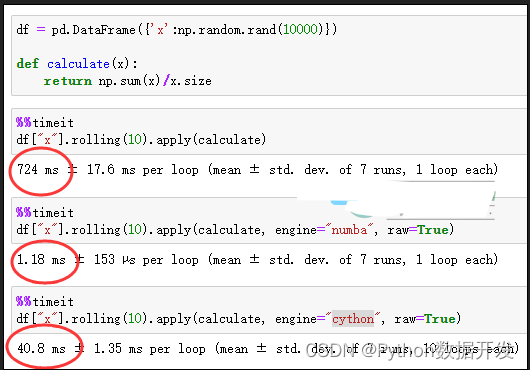

这5个代码技巧,让我的 Python 加速了很多倍

Python作为一种功能强大的编程语言,因其简单易学而受到很多初学者的青睐。它的应用领域又非常广泛:科学计算、游戏开发、爬虫、人工智能、自动化办公、Web应用开发等等。 而在数据科学领域中,Python 是使用最广泛的编程语言,并且…...

Sphinx+Scws 搭建千万级准实时搜索应用场景详解

目标: 一、搭建准确的千万级数据库的准实时搜索(见详情) 二、实现词语高亮(客户端JS渲染,服务器端渲染,详见7.3) 三、实现搜索联想(输入框onchange,ajax请求搜索,取10条在…...

kafka缩容后,使用tcpdump抓包找到还在连接的用户

1、使用tcpdump抓包监控端口9092 tcpdump src port 9092 16:23:27.680835 IP host01.XmlIpcRegSvc > 192.168.168.1.36199: Flags [R.], seq 0, ack 1493547965, win 0, length 0 16:23:27.681877 IP host01.XmlIpcRegSvc > 192.168.168.2.50416: Flags [R.], seq 0, ac…...

Spring

Spring Spring 是什么? Spring 是于 2003 年兴起的一个轻量级的,IOC 和 AOP 的 Java 开发框架,它 是为了简化企业级应用开发而生的。 Spring有几大特点如下 轻量级的 Spring 框架使用的 jar 都比较小,一般在 1M 以下或者几百 kb。Spring 核 心功能…...

vue2版本《后台管理模式》(中)

文章目录前言一、创建一个文件夹 utils 里面新增一个 setToken.js 文件(设置token验证)二 、创建一个api文件夹 新增 service.js (axios拦截器)三、在api文件夹里 新增一个 api.js 来接收数据(把api封装哪里需要某项数据直接引入就…...

网络游戏开发-服务器篇

1.网络 网络分为弱联网和强联网。 1.弱联网 弱联网是客户端连接到服务端发送一个请求,然后由服务端回应一个内容,这是单向传输的方式,服务端是无法主动给客户端发送消息的,服务端相应请求之后会自动关闭连接。 缺点:传输采用明文,通过抓包可以看到明文信息,安全性不太…...

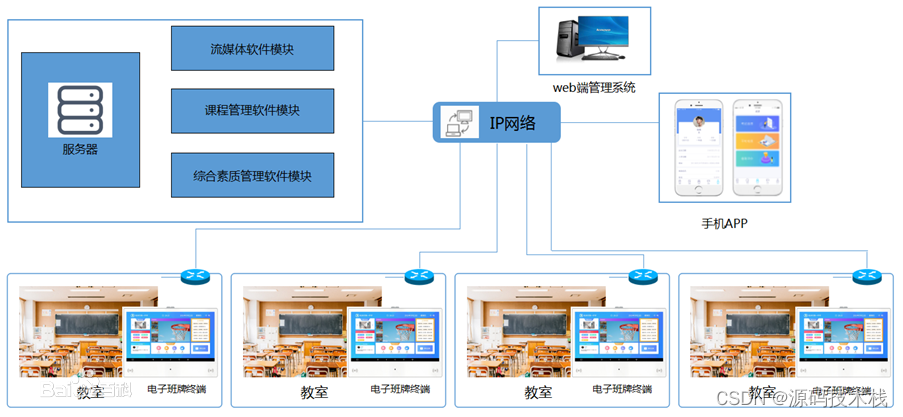

智慧校园源码:电子班牌,支持手机移动端以及web端对班牌设备的管控

▶ 智慧校园系统有源码,有演示! (电子班牌)设备管理: 1、 管理员查看全校电子班牌设备信息:含有(班级信息、软件版本、设备型号、开关机信息、班牌截屏信息、教室编号、设备ID、设备描述、在线状态、离线状…...

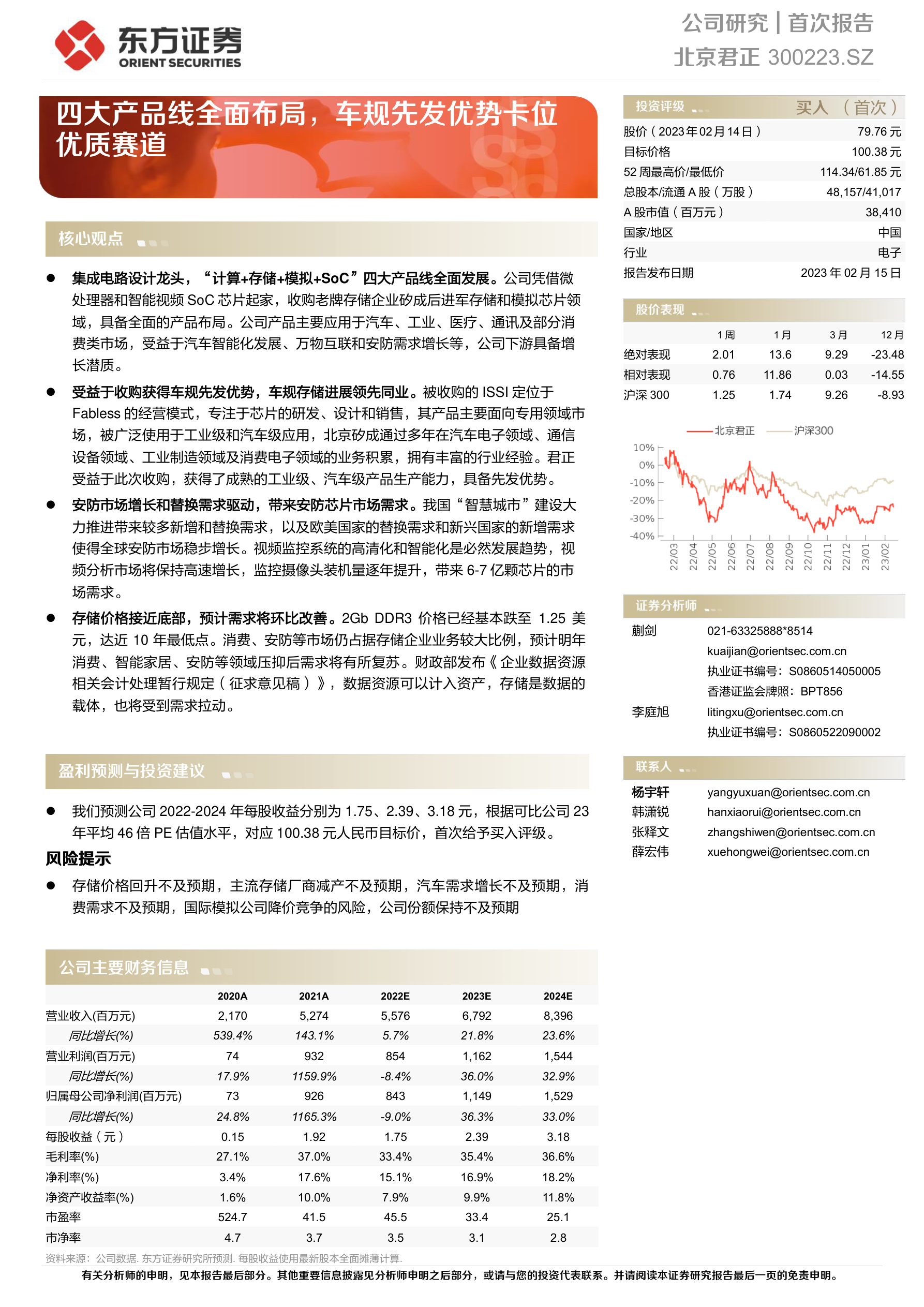

研报精选230216

目录 【行业230216东吴证券】环保行业月报:2023M1环卫新能源渗透率大增至11.91%,上海地区渗透率高达77%【行业230216国元证券】国元新食饮:一图君:22年白酒产量:同降6.2%【行业230216浙商证券】农林牧渔点评报告&#…...

渗透PHP伪协议

一、debug调试 1、定义 Debug,又叫断点调试,就是对写好的程序进行逐步运行、分解、调试的过程,通过这个过程,我们可以跟踪程序的详细运行过程, 是程序员的开发神器,也是开发必会的一个重要技能。 2、意义…...

如何快速部署LeRobot机器人学习框架:避开3个关键陷阱的实战指南

如何快速部署LeRobot机器人学习框架:避开3个关键陷阱的实战指南 【免费下载链接】lerobot 🤗 LeRobot: Making AI for Robotics more accessible with end-to-end learning 项目地址: https://gitcode.com/GitHub_Trending/le/lerobot LeRobot是H…...

如何高效使用DdddOcr:免费开源的离线验证码识别终极指南

如何高效使用DdddOcr:免费开源的离线验证码识别终极指南 【免费下载链接】ddddocr 带带弟弟 通用验证码识别OCR pypi版 项目地址: https://gitcode.com/gh_mirrors/dd/ddddocr 在当今数字世界中,验证码识别已成为自动化测试、数据采集和网络安全测…...

【2026实测】论文AI率从81%降至个位数?8款降AIGC工具深度横测

内容ai率检测数值太高,不得不熬夜改了一遍又一遍,润色到想吐,结果检测报告上数字还是不尽人意,截止日期越逼越近,真的是没办法了。 我花了整整三天,把2026全网热门的几十款降AI工具通通测了个遍࿰…...

macOS OBS虚拟摄像头技术实现指南:CoreMediaIO架构与DAL插件开发

macOS OBS虚拟摄像头技术实现指南:CoreMediaIO架构与DAL插件开发 【免费下载链接】obs-mac-virtualcam ARCHIVED! This plugin is officially a part of OBS as of version 26.1. See note below for info on upgrading. 🎉🎉🎉Cr…...

Nevis‘22基准:评估持续学习模型的计算效率与知识迁移能力

1. 项目概述:为什么我们需要一个全新的终身学习基准?在计算机视觉乃至整个机器学习领域,我们正面临一个日益尖锐的矛盾:一方面,我们希望模型能够像人类一样,在漫长的时间里持续学习新知识,不断进…...

怎样高效使用Mac微信插件:5大实用功能完全指南

怎样高效使用Mac微信插件:5大实用功能完全指南 【免费下载链接】WeChatExtension-ForMac A plugin for Mac WeChat 项目地址: https://gitcode.com/gh_mirrors/we/WeChatExtension-ForMac 想让你的Mac微信变得更加强大吗?WeChatExtension-ForMac正…...

如何快速掌握歌词滚动姬:新手到专家的5个终极秘籍

如何快速掌握歌词滚动姬:新手到专家的5个终极秘籍 【免费下载链接】lrc-maker 歌词滚动姬|可能是你所能见到的最好用的歌词制作工具 项目地址: https://gitcode.com/gh_mirrors/lr/lrc-maker 还在为音乐配上精准的LRC歌词而烦恼吗?歌词…...

)

别再傻傻在线等了!手把手教你用命令行精准定制VS2022离线安装包(附.NET/C++/MFC组件命令)

精准定制VS2022离线安装包:命令行高效配置指南 在开发团队协作或特殊网络环境下,Visual Studio 2022的离线安装成为刚需。但直接下载完整离线包不仅耗时(超过25GB),还会占用大量存储空间——而实际上,90%的…...

ARMv8-A A64指令集:符号扩展与位操作指令详解

1. A64指令集符号扩展与位操作指令概述在ARMv8-A架构的A64指令集中,符号扩展和位操作指令构成了处理器基础运算能力的重要部分。这些指令通过硬件级优化实现了高效的数据类型转换和位级操作,为底层系统编程和性能敏感型应用提供了关键支持。符号扩展指令…...