隐形黑客潜入美国和关岛关键基础设施而未被发现

微软和“五眼联盟”国家周三表示,一个隐秘的组织成功地在美国和关岛的关键基础设施组织中建立了一个持久的立足点,而没有被发现。

这家科技巨头的威胁情报团队正在以伏特台风(Volt Typhoon)的名义跟踪这些活动,包括入侵后的凭证访问和网络系统发现。

这个由国家支持的攻击者致力于间谍活动和信息收集,该集群自2021年6月以来一直活跃,并利用已安装或内置于受感染机器中的工具来掩盖其入侵足迹。

一些突出的目标行业包括通信、制造、公用事业、交通、建筑、海事、政府、信息技术和教育。

该公司以适度的信心进一步评估称,该行动是“寻求发展可能在未来危机期间破坏美国和亚洲地区之间关键通信基础设施的能力”。

这些攻击的一个显著特征是“非常强调”不受监视,完全依赖于“离线”(LotL)技术从本地web浏览器应用程序中窃取数据,并利用窃取的凭据进行后门访问。

主要目标是通过与常规的Windows系统和网络活动协调来避开检测,表明威胁行为者故意保持低调以获取敏感信息。

微软表示:“此外,伏特台风试图通过受感染的小型办公室和家庭办公室(SOHO)网络设备(包括路由器、防火墙和VPN硬件)路由流量,融入正常的网络活动。”

另一种不寻常的间谍手法是使用自定义版本的开源工具,通过代理以及其他组织在其C2代理网络中的受感染服务器建立命令与控制(C2)通道,以隐藏攻击源。

在《纽约时报》报道的一起事件中,敌对的集体入侵了关岛的电信网络,并安装了一个恶意的网络外壳。关岛是美国在太平洋上的一个敏感的军事前哨。

最初的入侵媒介包括利用一个未知的零日漏洞,利用面向互联网的Fortinet FortiGuard设备,尽管伏特台风也被观察到在Zoho ManageEngine服务器上使用了武器漏洞。然后滥用访问权限来窃取凭证并闯入网络上的其他设备。

Windows制造商还指出,它直接通知了目标客户或受到攻击的客户,并向他们提供了必要的信息,以保护他们的环境。

然而,它警告说,当威胁行为者利用有效账户和离线二进制文件(lolbin)来实施攻击时,降低此类风险可能“特别具有挑战性”。

Secureworks以“青铜剪影”(Bronze Silhouette)的名义监控这个威胁组织,该公司表示,该公司“对运营安全进行了仔细考虑……并依赖受损的基础设施来防止其入侵活动的检测和归属。”

与此同时,路透社披露,黑客对肯尼亚政府主要部委和国家机构进行了为期三年的一系列影响深远的攻击,据称是为了获取有关“这个东非国家欠北京的债务”的信息。

这次数字攻击被怀疑是由后门外交(又名APT15、俏皮金牛座或雌狐熊猫)发起的,至少从2010年开始,它就以北美、南美、非洲和中东的政府和外交实体为目标。

声明:本文相关资讯来自Thehackernews,版权归作者所有,转载目的在于传递更多信息。如有侵权,请联系本站删除。

相关文章:

隐形黑客潜入美国和关岛关键基础设施而未被发现

微软和“五眼联盟”国家周三表示,一个隐秘的组织成功地在美国和关岛的关键基础设施组织中建立了一个持久的立足点,而没有被发现。 这家科技巨头的威胁情报团队正在以伏特台风(Volt Typhoon)的名义跟踪这些活动,包括入侵后的凭证访问和网络系…...

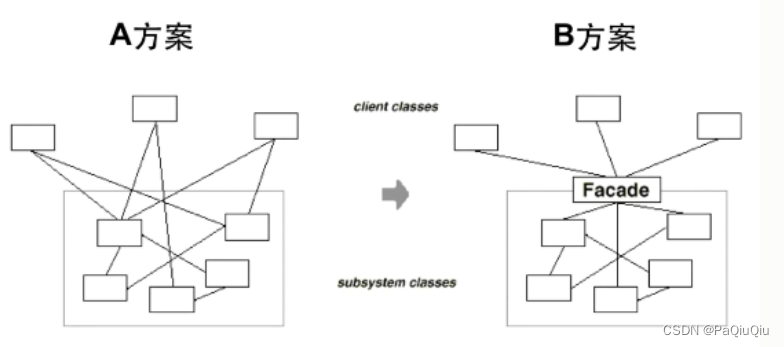

设计模式—“接口隔离”

在组件构建过程中,某些接口之间直接的依赖常常会带来很多问题、甚至根本无法实现。采样添加一层间接(稳定)接口,来隔离本来互相紧密关联的接口是一种常见的解决方案。 典型模式有:Fascade、Proxy、Adapter、Mediator 一、Fascade 动机 上述A方案的问题在于组件的客户和…...

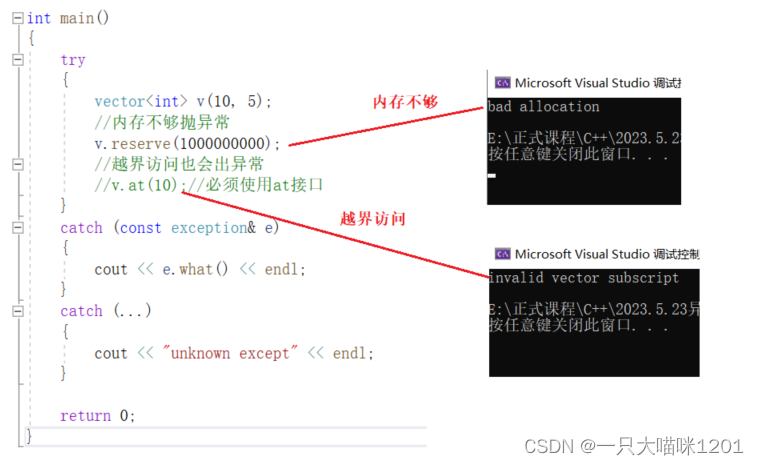

【C++学习】异常

🐱作者:一只大喵咪1201 🐱专栏:《C学习》 🔥格言:你只管努力,剩下的交给时间! 异常 🥮异常🍢自定义异常体系🍢C标准库的异常体系🍢异…...

如何理解TCP是面向字节流协议?

传输层是网络协议中的重要层次之一,主要负责向两个主机中的进程之间的通信提供服务。传输层的主要功能包括复用和分用、流量控制、分段/重组和差错控制。传输层在终端用户之间提供透明的数据传输,向上层提供可靠的数据传输服务。 传输层的复用和分用功能…...

机器学习期末复习 线性模型

1.线性回归,对数几率回归,线性判别分析是分类还是回归任务?是有监督的学习还是无监督的学习? 有监督学习和无监督学习 解释: 线性模型要做的有两类任务:分类任务、回归任务 分类的核心就是求出一条直线w…...

Worker及XMLHttpRequest简单使用说明

Worker 一、作用及使用场景 在Web应用程序中创建多线程环境,可以运行独立于主线程的脚本,从而提高Web应用的性能和响应速度。 Worker.js主要应用场景包括: 数据处理:在数据量较大的情况下,使用Worker可以将数据分成…...

零基础如何入门网络安全?2023年专业学习路线看这篇就够了

前景 很多零基础朋友开始将网络安全作为发展的大方向,的确,现如今网络安全已经成为了一个新的就业风口,不仅大学里开设相关学科,连市场上也开始大量招人。 那么网络安全到底前景如何?大致从市场规模、政策扶持、就业…...

《操作系统》by李治军 | 实验5.pre - switch_to 汇编代码详解

目录 【前言】 一、栈帧的处理 1. 什么是栈帧 2. 为什么要处理栈帧 3. 执行 switch_to 前的内核栈 4. 栈帧处理代码分析 二、PCB 的比较 1. 根据 PCB 判断进程切换与否 2. PCB 比较代码分析 三、PCB 的切换 1. 什么是 PCB 的切换 2. PCB 切换代码分析 四、TSS 内核…...

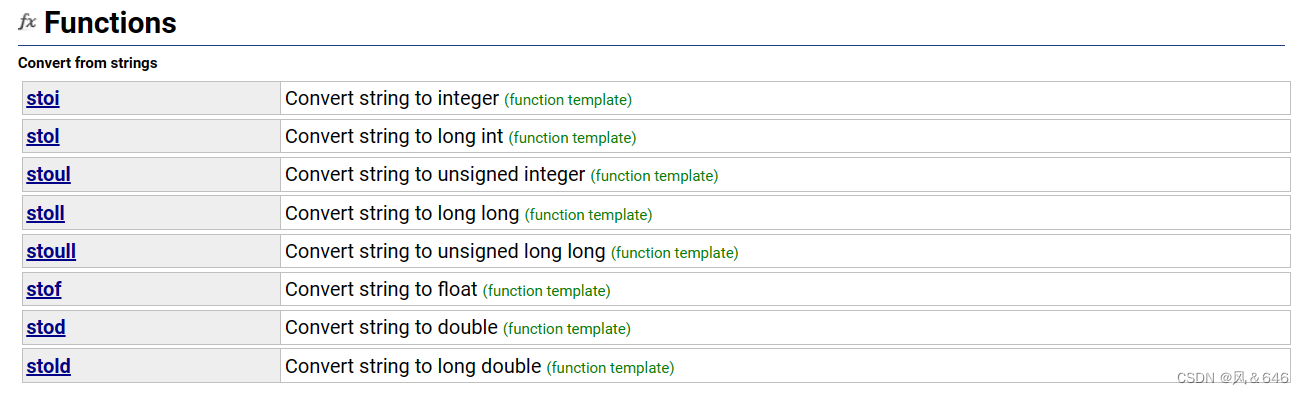

c++11基础

文章目录: c11简介统一的列表初始化{}初始化std::initializer_list 声明autodecltypenullptr 范围for循环STL中的一些变化arrayforward_listunordered_map和unordered_set 字符串转换函数 c11简介 在2003年C标准委员会曾经提交了一份技术勘误表(简称TC1)࿰…...

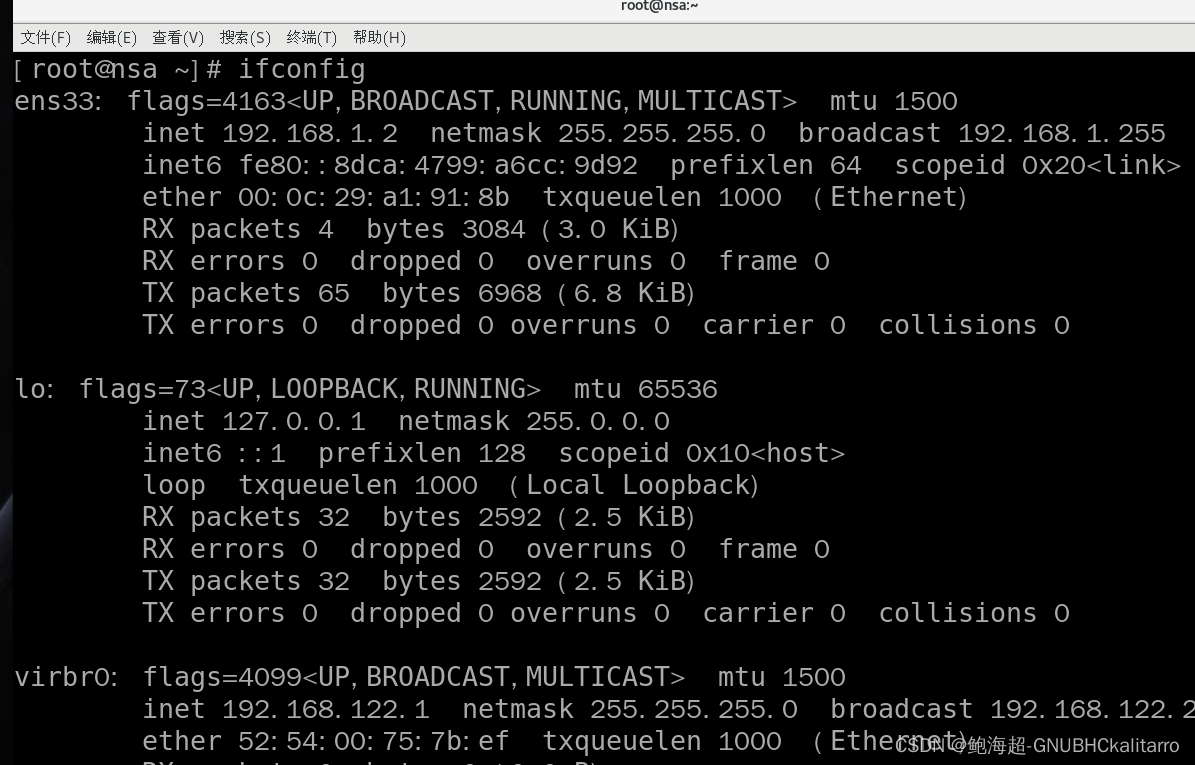

Linux:centos:修改临时ip永久ip

使用 ifconfig 查看网卡信息以及ip 临时配置ip 找到要修改ip的网卡的名称(我这里使用名称为:ens33网卡) # ifconfig 网卡名 ip /子网掩码 ifconfig ens33 192.168.1.2/24 配置永久ip 去配置网卡文件 vi /vim 或 nano vim /etc/s…...

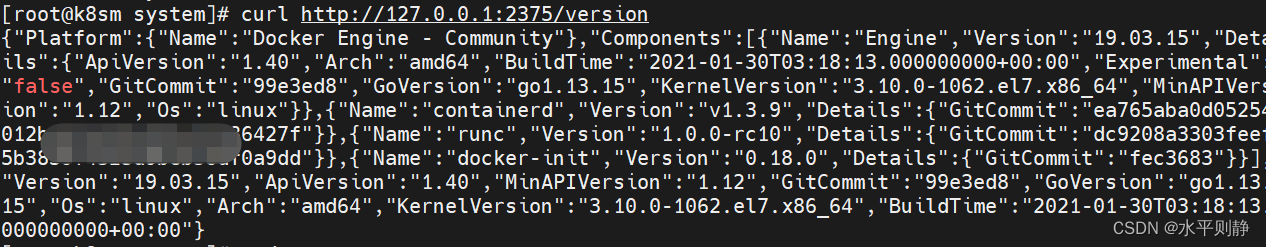

如何真正开启docker远程访问2375

注意看官方文档 Configure remote access for Docker daemon | Docker Documentation 1. windows上Docker Desktop开启远程访问端口2375 系统版本: win10专业版 Docker Desktop版本:4.18.0 很简单勾上, 应用并重启即可 2. linux上开启 尝…...

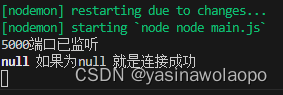

nodejs连接mysql

npm i express #node后端框架npm i corsnpm i mysqlconst app require(express)(); const cors require(cors); const port 5000; const mysql require(mysql) //引入mysql 模块app.use(cors({}))const conn mysql.createConnection({user: root,password: qwertyuiop…...

异构跨库数据同步还在用Datax?来看看这几个开源的同步方案

在遇到跨库或者异库数据同步时,我们一般都会借助ETL工具来实现数据同步功能。比如目前大家较为熟知的Kettle和Datax。但是,这两个需要定时去查询数据库的数据,会存在一定的延迟,而且,默认采用全量同步的方式࿰…...

msvcp140.dll丢失怎么办?msvcp140.dll重新安装的解决方法

msvcp140.dll是微软编译器系统中的一个动态链接库文件,它存储了许多的代码和数据,能帮助计算机程序正常运行。当系统中出现了msvcp140.dll丢失的情况时,则会出现程序无法正常运行的错误。这篇文章将为大家介绍如何解决msvcp140.dll丢失的问题…...

mysql超全语法大全

mysql安装教程 一、登录(使用可视化工具,可忽略) 打开命令行工具,输入以下命令,根据提示输入 root 用户的密码。 mysql -u root -p mysql -u root -p -D 数据库名二、创建数据库 显示数据库:SHOW DATAB…...

【VR】手柄定位技术

1. 关于Quest Pro头显、控制器的规格分析(终篇)及Quest 3分辨率 (2022年07月29日)被认为是“Quest Pro”的高端一体机Project Cambria将于今年秋季正式发布。对于一直关注和分享所述设备情报的YouTuber布拉德利林奇(B…...

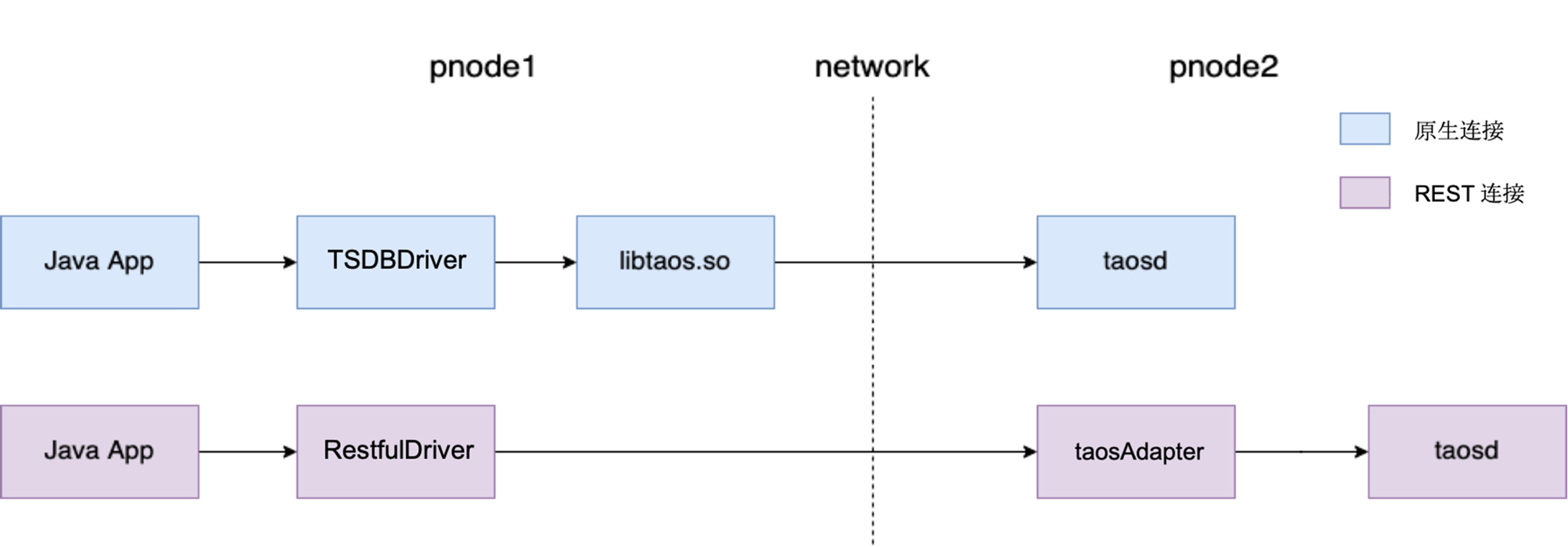

TDengine 启动 taosAdapter,提供基于6041端口的RESTful 接口,建立REST 连接

一、前文 TDengine 入门教程——导读 二、开发指南 TDengine 完整的软件包包括: 服务端(taosd);命令行程序 (CLI,taos) 和一些工具软件;用于与第三方系统对接并提供 RESTful 接口的 taosAdapter࿱…...

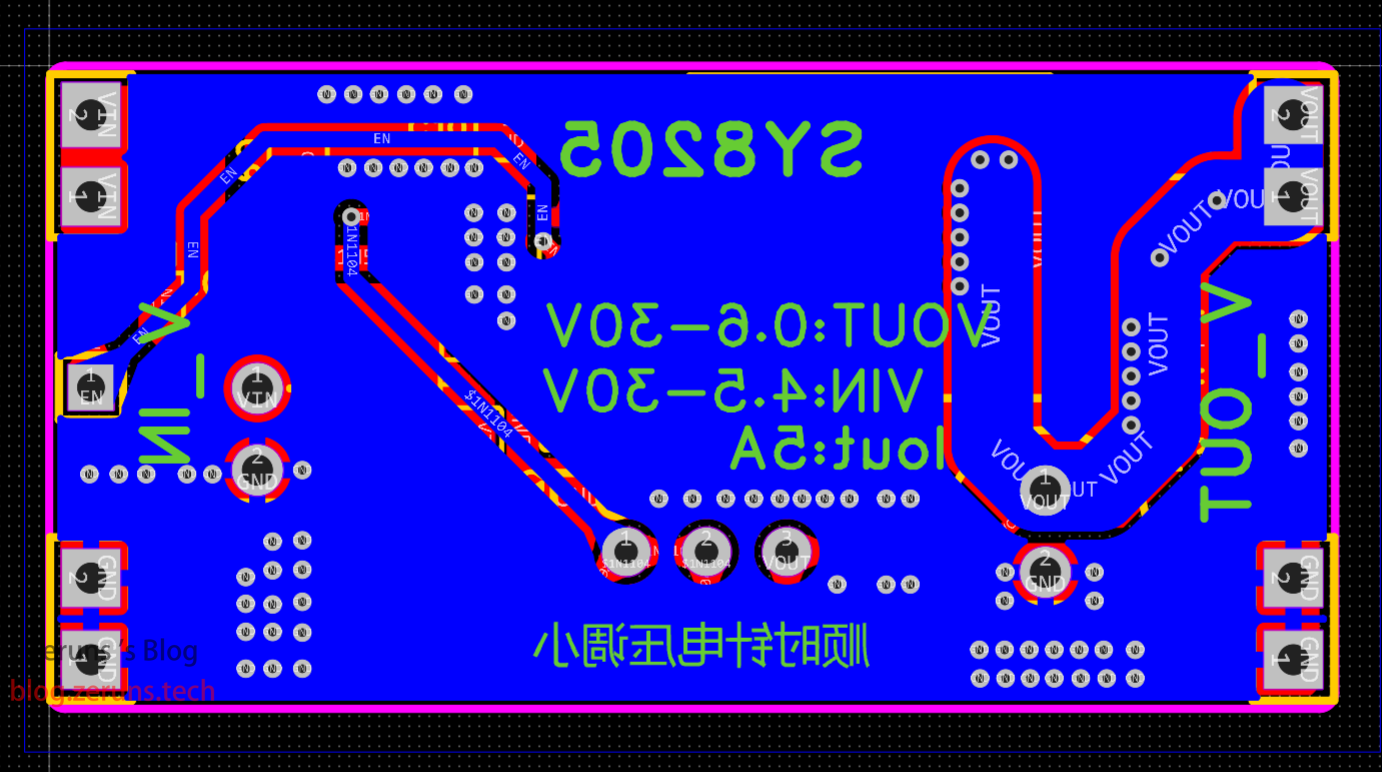

SY8205同步降压DCDC可调电源模块(原理图和PCB)

SY8205同步buck降压电源模块,输入电压4.5-30V,输出电压0.6-30V可调,效率90%以上,最大连续输出电流5A,峰值电流6A。 开源链接:https://url.zeruns.tech/obGu3 SY8025数据手册下载地址:https://…...

电装光庭汽车电子(武汉)有限公司

电装光庭汽车电子(武汉)有限公司 (汽车座舱显示系统,汽车电子产品及其材料和组件的开发,设计,制造,销售,批发,进出口) 一、公司介绍 电装光庭汽车电子是一…...

2023年DAMA-CDGA/CDGP认证合肥/厦门/长春/深圳可以报名

DAMA认证为数据管理专业人士提供职业目标晋升规划,彰显了职业发展里程碑及发展阶梯定义,帮助数据管理从业人士获得企业数字化转型战略下的必备职业能力,促进开展工作实践应用及实际问题解决,形成企业所需的新数字经济下的核心职业…...

Keil µVision调试器内存操作技巧与应用

1. Vision调试器中的内存区域操作概述在嵌入式开发过程中,调试阶段经常需要对目标设备的内存区域进行各种操作。Keil Vision调试器提供了强大的内存操作功能,可以显著提高开发效率。作为一名长期使用Keil工具链的嵌入式开发者,我发现这些功能…...

VLC for Unity在Android音频绕过原理与协同控制方案

1. 问题本质:为什么VLC for Unity在Android上绕过Unity音频系统?这个问题不是“插件用得不对”,而是VLC for Unity在Android平台上的架构级设计选择。我第一次遇到这个现象时,也以为是配置漏了——把Audio Source拖上去、勾上Play…...

Harness与Agent SDK的边界划分:最佳实践

Harness与Agent SDK的边界划分:最佳实践 引言 在云原生软件交付的下半场,企业面临的核心矛盾已经从「有没有工具链」变成了「能不能把工具链用出价值」。作为全球领先的软件交付平台(SDP),Harness凭借开箱即用的CI/CD、Feature Flag、混沌工程、合规治理等能力,已经成为…...

CANN-NPU 显存回收策略:内存碎片整理与显存池化机制实战

一、显存碎片从哪来 1.1 碎片的两种形态 外部碎片——总空闲内存够用,但不连续。比如有 4 块 128MB 空闲,但需要一块 512MB 的连续内存,分配失败。 内部碎片——分配器按固定大小的块分配,实际使用的比分配的小。比如分配 400KB&a…...

)

TVA驱动智能家居的视觉范式革命(11)

重磅预告:本专栏将独家连载系列丛书《智能体视觉技术与应用》部分精华内容,该书是世界首套系统阐述“因式智能体”视觉理论与实践的专著,特邀美国 TypeOne 公司首席科学家、斯坦福大学博士 Bohan 担任技术顾问。Bohan先生师从美国三院院士、“…...

昇腾CANN runtime Stream 调度引擎:从命令队列到 AI Core 的执行链路

用户看到的是一行 torch.nn.functional.softmax(x),背后 runtime 要做:分配 Stream、入队命令、调度到 AI Core、等待完成、同步结果。如果这一行的延迟是 10μs,runtime 的调度开销必须 < 0.5μs——否则就是 5% 的性能损失。 runtime 的…...

2026年一键生成论文工具实测报告:5款神器从文献到降重一站式避坑指南

写论文的煎熬,是每个科研人和学生都无法回避的“必修课”。选题无从下手,文献检索耗时费力,格式排版让人抓狂,查重降重更是反复折腾。2026年的今天,AI工具早已不再只是“文字助手”,而是进化成了能全程陪伴…...

Qwen-Image-2512+LoRA:构建Godot原生像素素材生成管线

1. 这不是“AI画图”,而是一次像素艺术工作流的底层重写你有没有试过在Godot 4.x里导入一张用Qwen-VL或Stable Diffusion生成的“像素风”图?放大一看——边缘糊成一团,颜色溢出格子,连88的精灵都对不齐网格。我去年帮一个独立游戏…...

WidescreenFixesPack:让经典游戏在宽屏显示器上重获新生的终极解决方案

WidescreenFixesPack:让经典游戏在宽屏显示器上重获新生的终极解决方案 【免费下载链接】WidescreenFixesPack Plugins to make or improve widescreen resolutions support in games, add more features and fix bugs. 项目地址: https://gitcode.com/gh_mirrors…...

企业级条形码解析实战:5步实现ZXing自定义解码器深度定制

企业级条形码解析实战:5步实现ZXing自定义解码器深度定制 【免费下载链接】zxing ZXing ("Zebra Crossing") barcode scanning library for Java, Android 项目地址: https://gitcode.com/gh_mirrors/zx/zxing 在当今企业数字化转型浪潮中…...