【K8s】安全认证与DashBoard

文章目录

- 一、概述

- 1、客户端

- 2、认证、鉴权与准入控制

- 二、认证管理

- 1、认证方式

- 2、HTTPS证书认证

- 三、授权管理

- 1、授权与RBAC

- 2、Role 与 ClusterRole

- 3、RoleBinding 与 ClusterRoleBinding

- 4、案例:创建一个只能管理dev空间下Pods资源的账号

- 四、准入控制

- 五、DashBoard

- 1、部署DashBoard

- 2、使用DashBoard

一、概述

Kubernetes作为一个分布式集群的管理工具,保证集群的安全性是必要的。安全性就是让所有的Kubernetes客户端以一个合法的身份和合法的步骤来访问我们的系统。

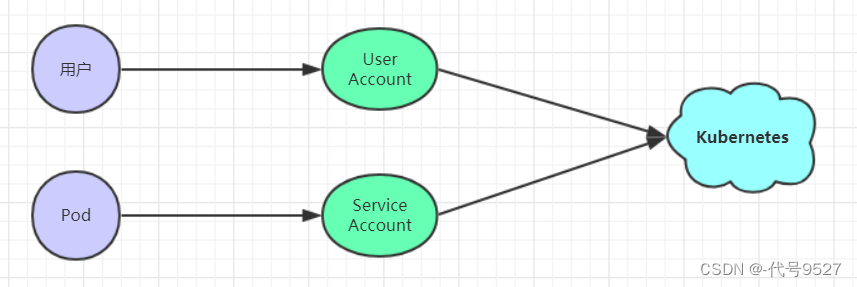

1、客户端

在Kubernetes集群中,客户端通常有两类:

- User Account:一般是独立于kubernetes之外的其他服务管理的用户账号。

- Service Account:kubernetes管理的账号,用于为Pod中的服务进程在访问Kubernetes时提供身份标识。

2、认证、鉴权与准入控制

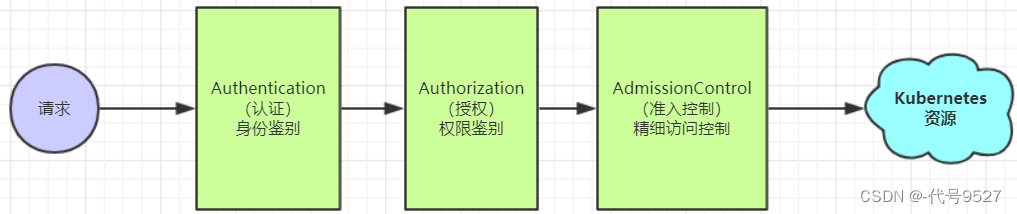

ApiServer是访问及管理资源对象的唯一入口。而任何一个请求访问ApiServer,又都要经过下面三个流程:

- Authentication(认证):身份鉴别,只有正确的账号才能够通过认证

- Authorization(授权): 判断用户是否有权限对访问的资源执行特定的动作

- Admission Control(准入控制):用于补充授权机制以实现更加精细的访问控制功能。

二、认证管理

1、认证方式

Kubernetes集群识别并认证客户端身份有三种方式:

HTTP Base认证:通过用户名+密码的方式认证

把“用户名:密码”用BASE64算法进行编码后的字符串放在HTTP请求中的Header Authorization域里发送给服务端。服务端解码后获取用户名及密码,然后进行用户身份认证。

HTTP Token认证:通过一个Token来识别合法用户

用一个很长的难以被模仿的字符串–Token来表明客户身份的一种方式。每个Token对应一个用户名,当客户端发起API调用请求时,需要在HTTP Header里放入Token,API Server接到Token后会跟服务器中保存的token进行比对,然后进行用户身份认证的过程。

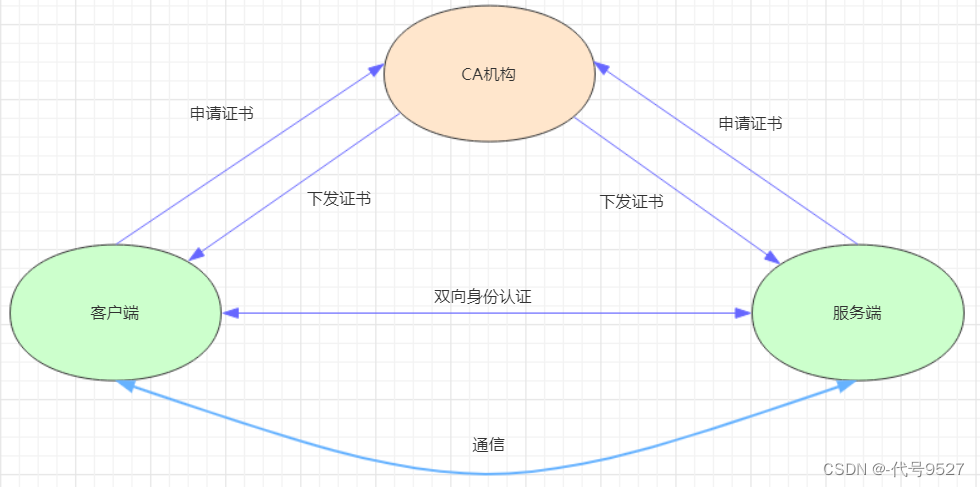

HTTPS证书认证:

基于CA根证书签名的双向数字证书认证方式

安全性最高的一种方式,但是同时也是操作起来最麻烦的一种方式。

2、HTTPS证书认证

HTTPS认证大体分为3个过程:

STEP1:证书申请和下发

HTTPS通信双方的服务器向CA机构申请证书,CA机构下发根证书、服务端证书及私钥给申请者

STEP2:客户端和服务端的双向认证

- 客户端向服务器端发起请求,服务端下发自己的证书给客户端

- 客户端接收到证书后,通过私钥解密证书,在证书中获得服务端的公钥

- 客户端利用服务器端的公钥认证证书中的信息,如果一致,则认可这个服务器

- 客户端发送自己的证书给服务器端

- 服务端接收到证书后,通过私钥解密证书,在证书中获得客户端的公钥

- 服务端用该公钥认证证书信息,确认客户端是否合法

STEP3:服务器端和客户端进行通信

- 服务器端和客户端协商好加密方案后,客户端会产生一个随机的秘钥并加密,然后发送到服务器端

- 服务器端接收这个秘钥后,双方接下来通信的所有内容都通过该随机秘钥加密

注意: Kubernetes允许同时配置多种认证方式,只要其中任意一个方式认证通过即可

三、授权管理

1、授权与RBAC

认证后就知道客户端是谁, 然后Kubernetes会根据事先定义的授权策略来判断用户是否有权限访问,即授权。

每个发送到ApiServer的请求都带上了用户和资源的信息:比如发送请求的用户、请求的路径、请求的动作等,授权就是根据这些信息和授权策略进行比较,如果符合策略,则认为授权通过,否则会返回错误。

API Server目前支持以下几种授权策略:

- AlwaysDeny:表示拒绝所有请求,一般用于测试

- AlwaysAllow:允许接收所有请求,相当于集群不需要授权流程(Kubernetes默认的策略)

- ABAC:基于属性的访问控制,表示使用用户配置的授权规则对用户请求进行匹配和控制

- Webhook:通过调用外部REST服务对用户进行授权

- Node:是一种专用模式,用于对kubelet发出的请求进行访问控制

- RBAC:基于角色的访问控制(kubeadm安装方式下的默认选项)

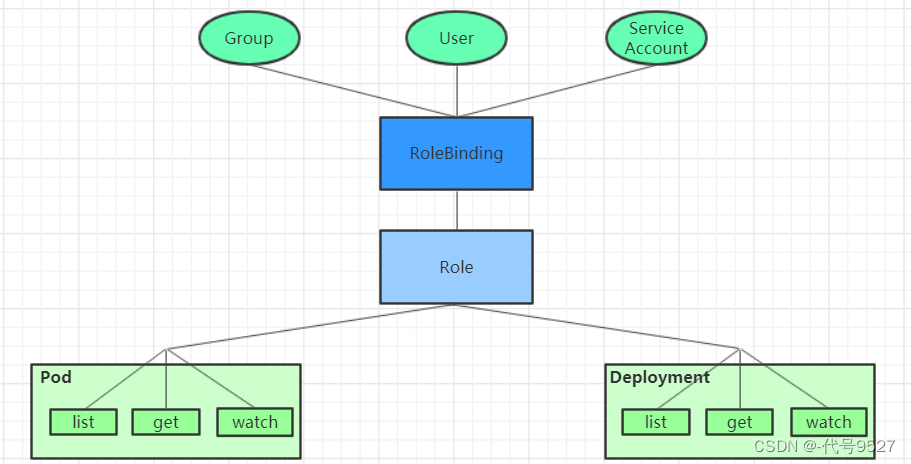

RBAC(Role-Based Access Control) 基于角色的访问控制

主要是在描述一件事情:给哪些对象授予了哪些权限

其中涉及到了下面几个概念:

- 对象:User、Groups、ServiceAccount

- 角色:代表着一组定义在资源上的可操作动作(权限)的集合

- 绑定:将定义好的角色跟用户绑定在一起

RBAC引入了4个顶级资源对象:

- Role、ClusterRole:角色,用于指定一组权限

- RoleBinding、ClusterRoleBinding:角色绑定,用于将角色(权限)赋予给对象

2、Role 与 ClusterRole

一个角色就是一组权限的集合,这里的权限都是许可形式的(白名单)。

# Role只能对命名空间内的资源进行授权,需要指定nameapce

kind: Role

apiVersion: rbac.authorization.k8s.io/v1beta1

metadata:namespace: devname: authorization-role

rules:

- apiGroups: [""] # 支持的API组列表,"" 空字符串,表示核心API群resources: ["pods"] # 支持的资源对象列表verbs: ["get", "watch", "list"] # 允许的对资源对象的操作方法列表

注意,Role这种资源是namespace级别的,ClusterRole则是集群级别的:

# ClusterRole可以对集群范围内资源、跨namespaces的范围资源、非资源类型进行授权

kind: ClusterRole

apiVersion: rbac.authorization.k8s.io/v1beta1

metadata:name: authorization-clusterrole

rules:

- apiGroups: [""]resources: ["pods"]verbs: ["get", "watch", "list"]

二者的rules中的参数:

- apiGroups: 支持的API组列表

"","apps", "autoscaling", "batch"

- resources:支持的资源对象列表

"services", "endpoints", "pods","secrets","configmaps","crontabs","deployments","jobs",

"nodes","rolebindings","clusterroles","daemonsets","replicasets","statefulsets",

"horizontalpodautoscalers","replicationcontrollers","cronjobs"

- verbs:对资源对象的操作方法列表

"get", "list", "watch", "create", "update", "patch", "delete", "exec"

3、RoleBinding 与 ClusterRoleBinding

角色绑定用来把一个角色绑定到一个目标对象上,绑定目标可以是User、Group或者ServiceAccount

# RoleBinding可以将同一namespace中的subject绑定到某个Role下,则此subject即具有该Role定义的权限

kind: RoleBinding

apiVersion: rbac.authorization.k8s.io/v1beta1

metadata:name: authorization-role-bindingnamespace: dev

####注意这里

subjects:

- kind: Username: heimaapiGroup: rbac.authorization.k8s.io

roleRef:kind: Rolename: authorization-roleapiGroup: rbac.authorization.k8s.io

# ClusterRoleBinding在整个集群级别和所有namespaces将特定的subject与ClusterRole绑定,授予权限

kind: ClusterRoleBinding

apiVersion: rbac.authorization.k8s.io/v1beta1

metadata:name: authorization-clusterrole-binding

subjects:

- kind: Username: heimaapiGroup: rbac.authorization.k8s.io

roleRef:kind: ClusterRolename: authorization-clusterroleapiGroup: rbac.authorization.k8s.io

和Role、ClusterRole对应,RoleBinding是namespace级别的,ClusterRoleBinding是集群级别的。但RoleBinding可以引用ClusterRole,对属于同一命名空间内ClusterRole定义的资源主体进行授权。

RoleBinding可以引用ClusterRole,对属于同一命名空间内ClusterRole定义的资源主体进行授权。

虽然authorization-clusterrole是一个集群角色,但是因为使用了RoleBinding,所以heima只能读取dev命名空间中的资源

# 虽然authorization-clusterrole是一个集群角色,但是因为使用了RoleBinding

# 所以heima只能读取dev命名空间中的资源

kind: RoleBinding

apiVersion: rbac.authorization.k8s.io/v1beta1

metadata:name: authorization-role-binding-nsnamespace: dev

subjects:

- kind: Username: heimaapiGroup: rbac.authorization.k8s.io

roleRef:kind: ClusterRolename: authorization-clusterroleapiGroup: rbac.authorization.k8s.io

4、案例:创建一个只能管理dev空间下Pods资源的账号

我们使用admin,可以对所有namespace下的所有资源进行操作,接下来创建一个只能管理dev空间下Pods资源的账号:

- 创建账号

# 1) 创建证书

[root@k8s-master01 pki] cd /etc/kubernetes/pki/

[root@k8s-master01 pki] (umask 077;openssl genrsa -out devman.key 2048)# 2) 用apiserver的证书去签署

# 2-1) 签名申请,申请的用户是devman,组是devgroup

[root@k8s-master01 pki] openssl req -new -key devman.key -out devman.csr -subj "/CN=devman/O=devgroup"

# 2-2) 签署证书

[root@k8s-master01 pki] openssl x509 -req -in devman.csr -CA ca.crt -CAkey ca.key -CAcreateserial -out devman.crt -days 3650# 3) 设置集群、用户、上下文信息

[root@k8s-master01 pki] kubectl config set-cluster kubernetes --embed-certs=true --certificate-authority=/etc/kubernetes/pki/ca.crt --server=https://192.168.109.100:6443[root@k8s-master01 pki] kubectl config set-credentials devman --embed-certs=true --client-certificate=/etc/kubernetes/pki/devman.crt --client-key=/etc/kubernetes/pki/devman.key[root@k8s-master01 pki] kubectl config set-context devman@kubernetes --cluster=kubernetes --user=devman- 切换账户到devman

[root@k8s-master01 pki] kubectl config use-context devman@kubernetes

Switched to context "devman@kubernetes".# 查看dev下pod,发现没有权限

[root@k8s-master01 pki] kubectl get pods -n dev

Error from server (Forbidden): pods is forbidden: User "devman" cannot list resource "pods" in API group "" in the namespace "dev"# 切换到admin账户

[root@k8s-master01 pki] kubectl config use-context kubernetes-admin@kubernetes

Switched to context "kubernetes-admin@kubernetes".

- 切回admin后,创建Role和RoleBinding,为devman用户授权

kind: Role

apiVersion: rbac.authorization.k8s.io/v1beta1

metadata:namespace: devname: dev-role

rules:

- apiGroups: [""]resources: ["pods"]verbs: ["get", "watch", "list"] # 该角色,可以对dev空间下的核心API群的pod资源进行get、watch、list---kind: RoleBinding

apiVersion: rbac.authorization.k8s.io/v1beta1

metadata:name: authorization-role-bindingnamespace: dev

subjects:

- kind: Username: devman apiGroup: rbac.authorization.k8s.io

roleRef: kind: Rolename: dev-role # 把dev-role角色绑定到了User.devman,devman就有了这个角色的权限apiGroup: rbac.authorization.k8s.io

[root@k8s-master01 pki] kubectl create -f dev-role.yaml

role.rbac.authorization.k8s.io/dev-role created

rolebinding.rbac.authorization.k8s.io/authorization-role-binding created

- 切回账户,再次验证

# 切换账户到devman

[root@k8s-master01 pki] kubectl config use-context devman@kubernetes

Switched to context "devman@kubernetes".# 再次查看,可以查看了

# 根据角色的信息,查看deploy则仍然没有权限

[root@k8s-master01 pki] kubectl get pods -n dev

NAME READY STATUS RESTARTS AGE

nginx-deployment-66cb59b984-8wp2k 1/1 Running 0 4d1h

nginx-deployment-66cb59b984-dc46j 1/1 Running 0 4d1h

nginx-deployment-66cb59b984-thfck 1/1 Running 0 4d1h# 为了不影响后面的测试,切回admin账户

[root@k8s-master01 pki] kubectl config use-context kubernetes-admin@kubernetes

Switched to context "kubernetes-admin@kubernetes".

四、准入控制

认证+鉴权通过后,还要通过准入控制,apiserver才会处理这个请求。

准入控制是一个可配置的控制器列表,可以通过在Api-Server上通过命令行设置选择执行哪些准入控制器:

--admission-control=NamespaceLifecycle,LimitRanger,ServiceAccount,PersistentVolumeLabel,DefaultStorageClass,ResourceQuota,DefaultTolerationSeconds

只有当所有的准入控制器都检查通过之后,apiserver才执行该请求,否则返回拒绝。

当前可配置的Admission Control准入控制如下:

- AlwaysAdmit:允许所有请求

- AlwaysDeny:禁止所有请求,一般用于测试

- AlwaysPullImages:在启动容器之前总去下载镜像

- DenyExecOnPrivileged:它会拦截所有想在Privileged Container上执行命令的请求

- ImagePolicyWebhook:这个插件将允许后端的一个Webhook程序来完成admission controller的功能。

- Service Account:实现ServiceAccount实现了自动化

- SecurityContextDeny:这个插件将使用SecurityContext的Pod中的定义全部失效

- ResourceQuota:用于资源配额管理目的,观察所有请求,确保在namespace上的配额不会超标

- LimitRanger:用于资源限制管理,作用于namespace上,确保对Pod进行资源限制

- InitialResources:为未设置资源请求与限制的Pod,根据其镜像的历史资源的使用情况进行设置

- NamespaceLifecycle:如果尝试在一个不存在的namespace中创建资源对象,则该创建请求将被拒绝。当删除一个namespace时,系统将会删除该namespace中所有对象。

- DefaultStorageClass:为了实现共享存储的动态供应,为未指定- StorageClass或PV的PVC尝试匹配默认的StorageClass,尽可能减少用户在申请PVC时所需了解的后端存储细节

- DefaultTolerationSeconds:这个插件为那些没有设置forgiveness tolerations并具有notready:NoExecute和unreachable:NoExecute两种taints的Pod设置默认的“容忍”时间,为5min

- PodSecurityPolicy:这个插件用于在创建或修改Pod时决定是否根据Pod的security context和可用的PodSecurityPolicy对Pod的安全策略进行控制

五、DashBoard

除了敲命令行,也可以使用可视化面板来操作。(不过我还是觉得敲指令帅气!)

1、部署DashBoard

- 下载yaml

# 下载yaml

[root@k8s-master01 ~] wget https://raw.githubusercontent.com/kubernetes/dashboard/v2.0.0/aio/deploy/recommended.yaml# 修改kubernetes-dashboard的Service类型,改为NodePort类型Service,并开nodePort,方便我们在集群外(本机浏览器)访问

kind: Service

apiVersion: v1

metadata:labels:k8s-app: kubernetes-dashboardname: kubernetes-dashboardnamespace: kubernetes-dashboard

spec:type: NodePort # 新增ports:- port: 443targetPort: 8443nodePort: 30009 # 新增selector:k8s-app: kubernetes-dashboard- 创建Dashboard资源

# 部署

[root@k8s-master01 ~] kubectl create -f recommended.yaml# 查看namespace下的kubernetes-dashboard下的资源

[root@k8s-master01 ~] kubectl get pod,svc -n kubernetes-dashboard

NAME READY STATUS RESTARTS AGE

pod/dashboard-metrics-scraper-c79c65bb7-zwfvw 1/1 Running 0 111s

pod/kubernetes-dashboard-56484d4c5-z95z5 1/1 Running 0 111sNAME TYPE CLUSTER-IP EXTERNAL-IP PORT(S) AGE

service/dashboard-metrics-scraper ClusterIP 10.96.89.218 <none> 8000/TCP 111s

service/kubernetes-dashboard NodePort 10.104.178.171 <none> 443:30009/TCP 111s

-

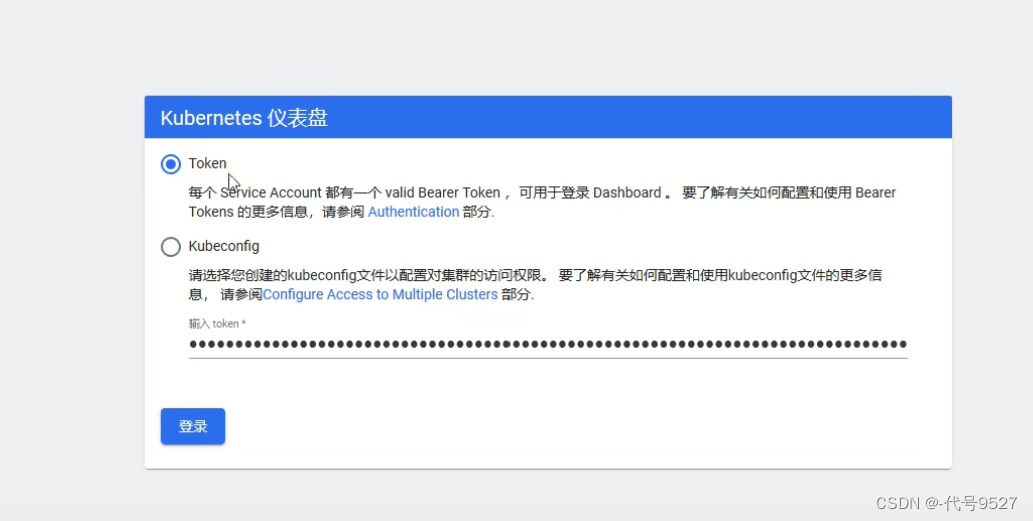

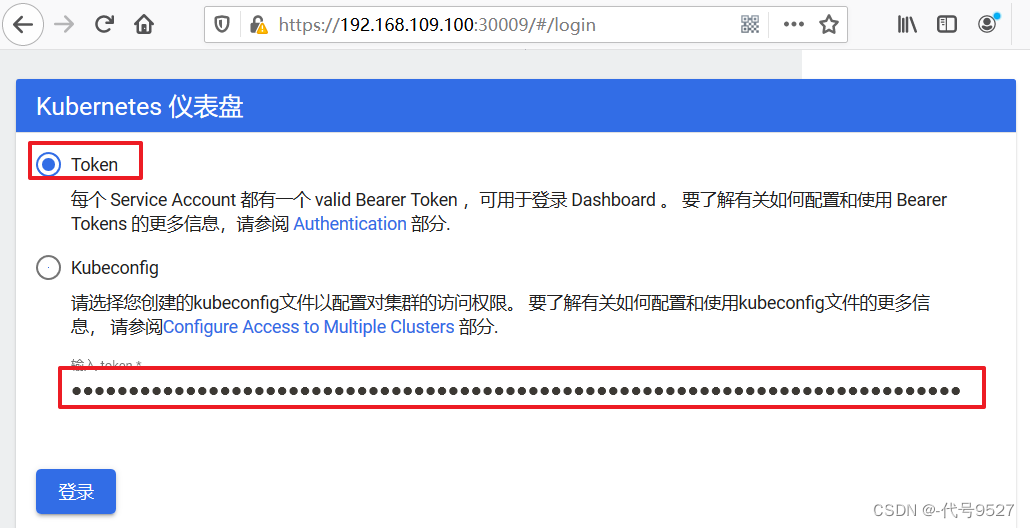

此时访问nodeIp:port就可以进入登录页面,https://节点IP:30009

-

创建访问账户,获取token

# 创建账号

[root@k8s-master01-1 ~] kubectl create serviceaccount dashboard-admin -n kubernetes-dashboard# 授权

# --clusterrole=cluster-admin 指定绑定关系中的角色

# --serviceaccount=kubernetes-dashboard:dashboard-admin指定绑定关系中的某个namespace下的用户

[root@k8s-master01-1 ~] kubectl create clusterrolebinding dashboard-admin-rb --clusterrole=cluster-admin --serviceaccount=kubernetes-dashboard:dashboard-admin# 获取账号token

[root@k8s-master01 ~] kubectl get secrets -n kubernetes-dashboard | grep dashboard-admin

dashboard-admin-token-xbqhh kubernetes.io/service-account-token 3 2m35s[root@k8s-master01 ~] kubectl describe secrets dashboard-admin-token-xbqhh -n kubernetes-dashboard

Name: dashboard-admin-token-xbqhh

Namespace: kubernetes-dashboard

Labels: <none>

Annotations: kubernetes.io/service-account.name: dashboard-adminkubernetes.io/service-account.uid: 95d84d80-be7a-4d10-a2e0-68f90222d039Type: kubernetes.io/service-account-tokenData

====

namespace: 20 bytes

token: eyJhbGciOiJSUzI1NiIsImtpZCI6ImJrYkF4bW5XcDhWcmNGUGJtek5NODFuSXl1aWptMmU2M3o4LTY5a2FKS2cifQ.eyJpc3MiOiJrdWJlcm5ldGVzL3NlcnZpY2VhY2NvdW50Iiwia3ViZXJuZXRlcy5pby9zZXJ2aWNlYWNjb3VudC9uYW1lc3BhY2UiOiJrdWJlcm5ldGVzLWRhc2hib2FyZCIsImt1YmVybmV0ZXMuaW8vc2VydmljZWFjY291bnQvc2VjcmV0Lm5hbWUiOiJkYXNoYm9hcmQtYWRtaW4tdG9rZW4teGJxaGgiLCJrdWJlcm5ldGVzLmlvL3NlcnZpY2VhY2NvdW50L3NlcnZpY2UtYWNjb3VudC5uYW1lIjoiZGFzaGJvYXJkLWFkbWluIiwia3ViZXJuZXRlcy5pby9zZXJ2aWNlYWNjb3VudC9zZXJ2aWNlLWFjY291bnQudWlkIjoiOTVkODRkODAtYmU3YS00ZDEwLWEyZTAtNjhmOTAyMjJkMDM5Iiwic3ViIjoic3lzdGVtOnNlcnZpY2VhY2NvdW50Omt1YmVybmV0ZXMtZGFzaGJvYXJkOmRhc2hib2FyZC1hZG1pbiJ9.NAl7e8ZfWWdDoPxkqzJzTB46sK9E8iuJYnUI9vnBaY3Jts7T1g1msjsBnbxzQSYgAG--cV0WYxjndzJY_UWCwaGPrQrt_GunxmOK9AUnzURqm55GR2RXIZtjsWVP2EBatsDgHRmuUbQvTFOvdJB4x3nXcYLN2opAaMqg3rnU2rr-A8zCrIuX_eca12wIp_QiuP3SF-tzpdLpsyRfegTJZl6YnSGyaVkC9id-cxZRb307qdCfXPfCHR_2rt5FVfxARgg_C0e3eFHaaYQO7CitxsnIoIXpOFNAR8aUrmopJyODQIPqBWUehb7FhlU1DCduHnIIXVC_UICZ-MKYewBDLw

ca.crt: 1025 bytes

- 在登录页面上输入上面的token就可登录成功

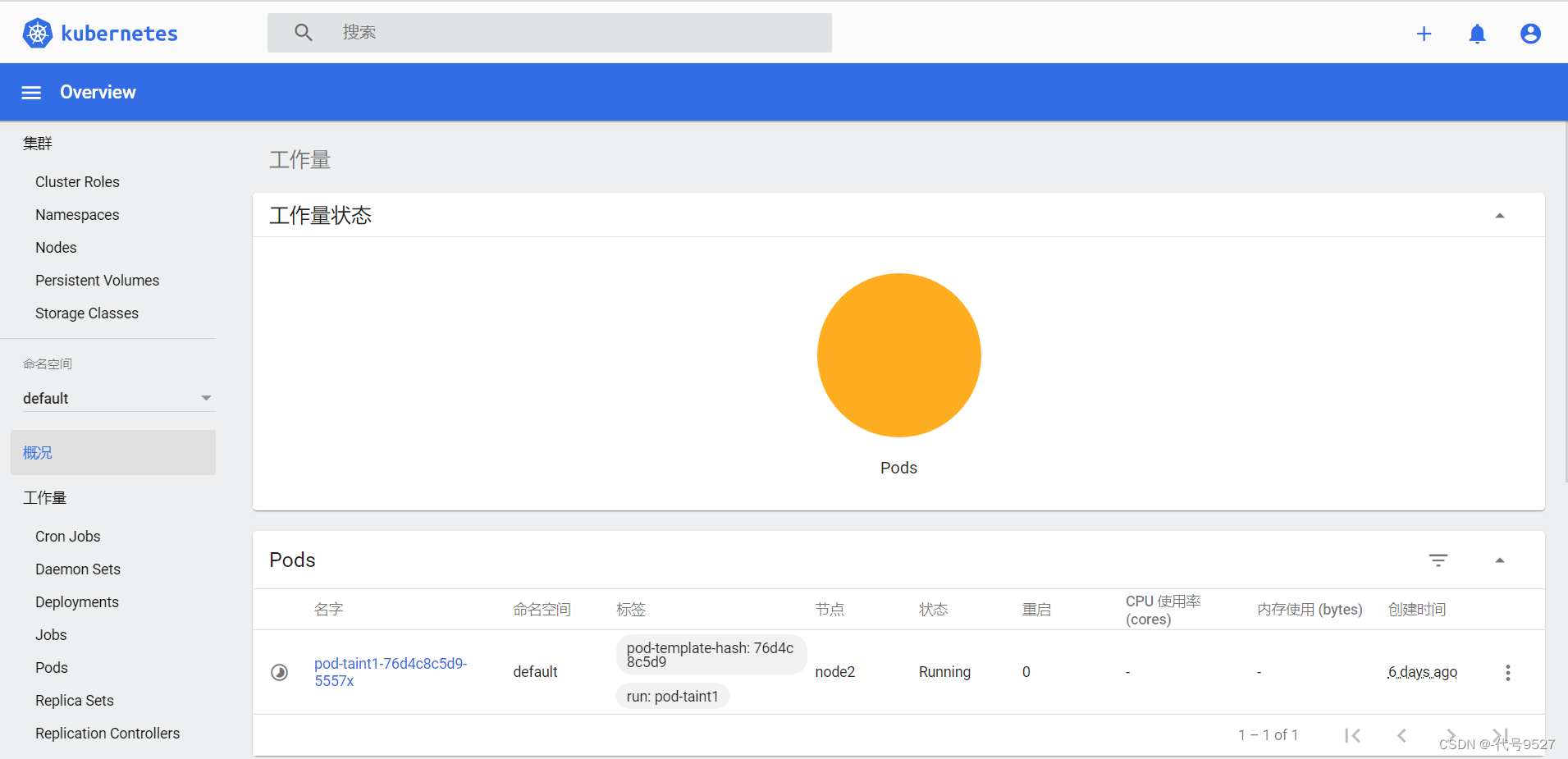

2、使用DashBoard

查看

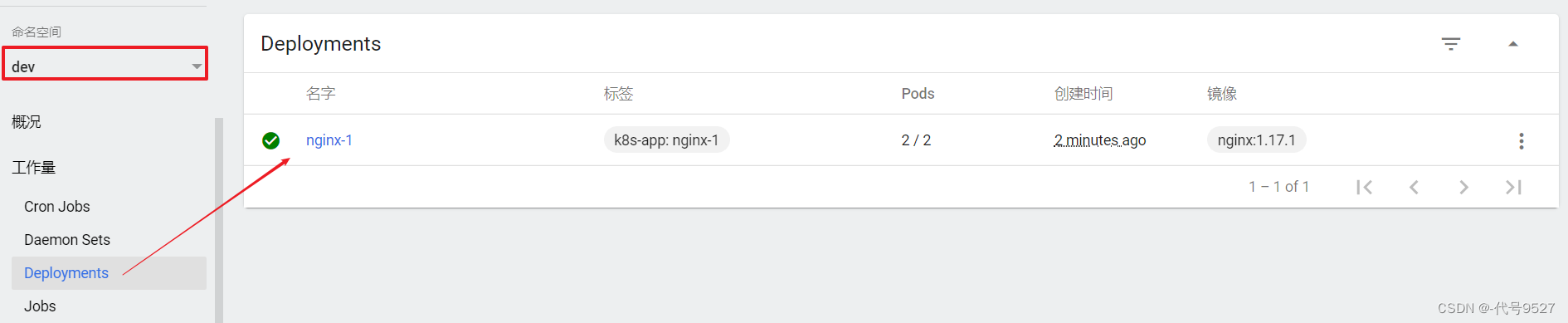

选择指定的命名空间dev,然后点击Deployments,查看dev空间下的所有deployment

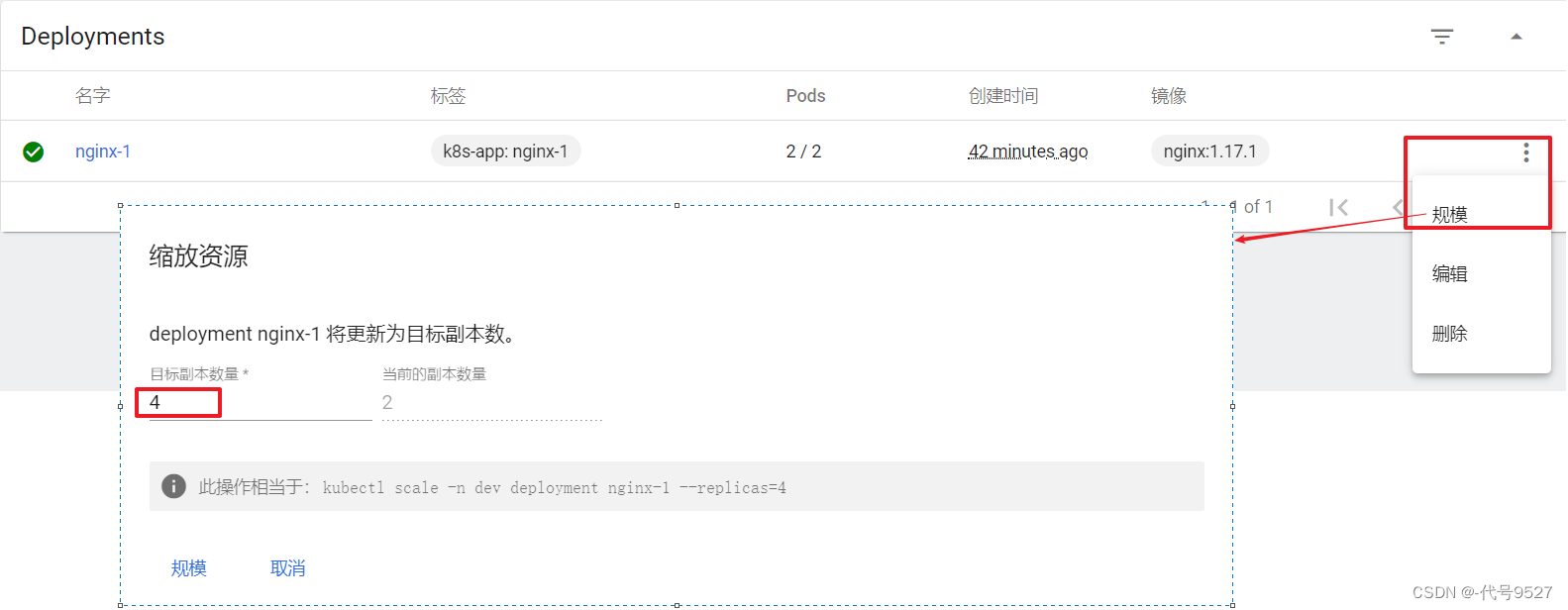

扩缩容

在Deployment上点击规模,然后指定目标副本数量,点击确定

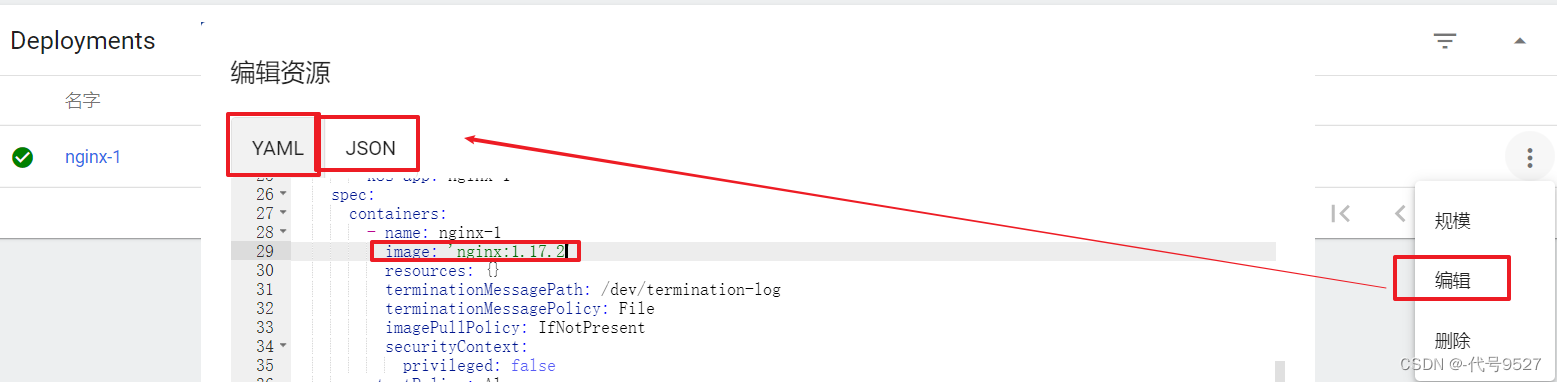

编辑

在Deployment上点击编辑,然后修改yaml文件,点击确定

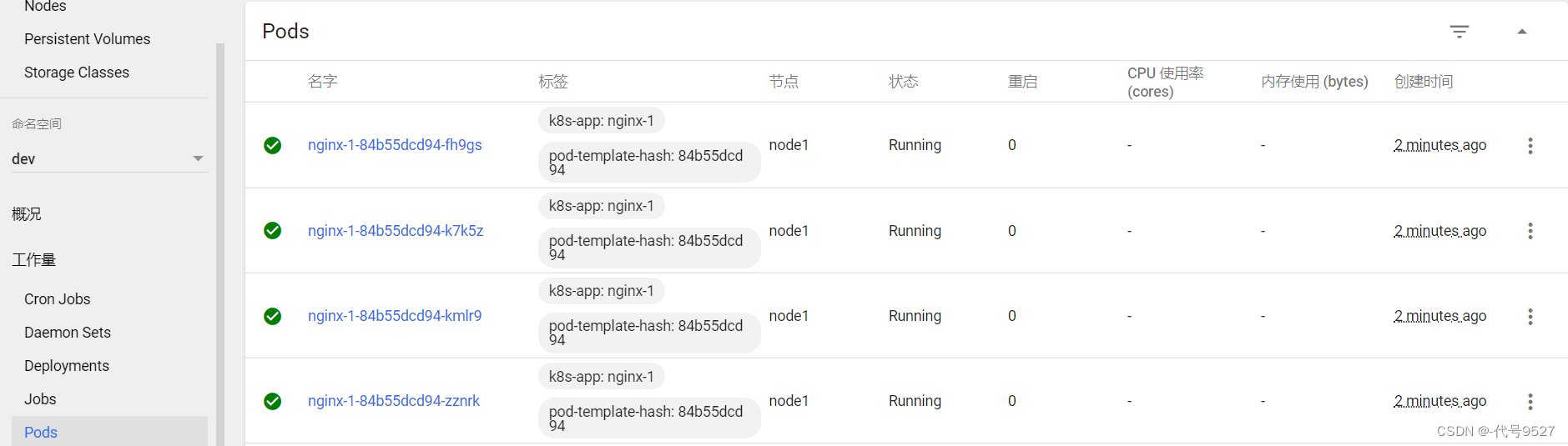

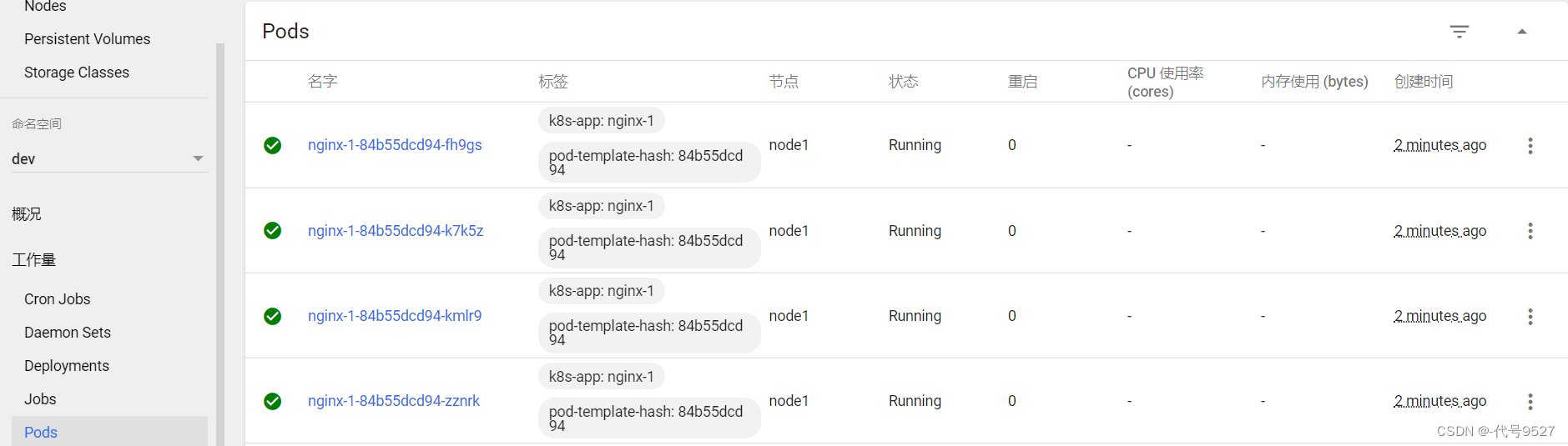

查看Pod

点击Pods, 查看pods列表

操作Pod

选中某个Pod,可以对其执行日志(logs)、进入执行(exec)、编辑、删除操作

相关文章:

【K8s】安全认证与DashBoard

文章目录 一、概述1、客户端2、认证、鉴权与准入控制 二、认证管理1、认证方式2、HTTPS证书认证 三、授权管理1、授权与RBAC2、Role 与 ClusterRole3、RoleBinding 与 ClusterRoleBinding4、案例:创建一个只能管理dev空间下Pods资源的账号 四、准入控制五、DashBoar…...

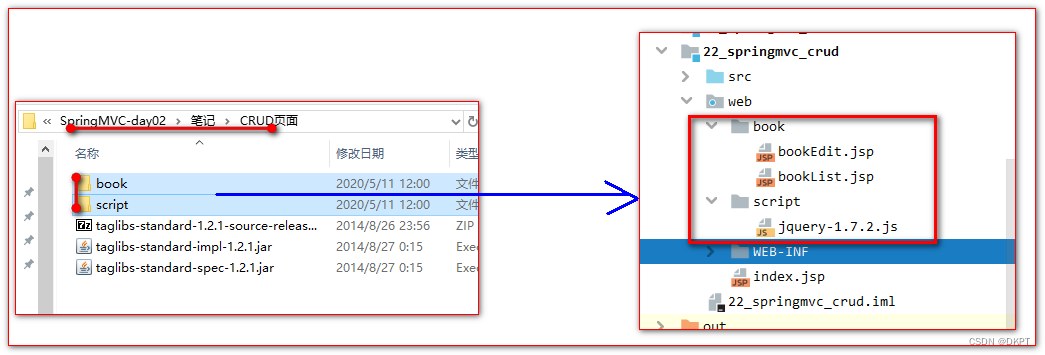

SpringMVC第七阶段:SpringMVC的增删改查(01)

SpringMVC的增删改查 1、准备单表的数据库 drop database if exists springmvc;create database springmvc;use springmvc; ##创建图书表 create table t_book(id int(11) primary key auto_increment, ## 主键name varchar(50) not null, ## 书名 author varchar(50) no…...

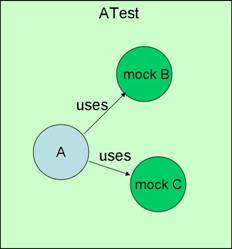

接口测试-Mock测试方法

一、关于Mock测试 1、什么是Mock测试? Mock 测试就是在测试过程中,对于某些不容易构造(如 HttpServletRequest 必须在Servlet 容器中才能构造出来)或者不容易获取的比较复杂的对象(如 JDBC 中的ResultSet 对象&#…...

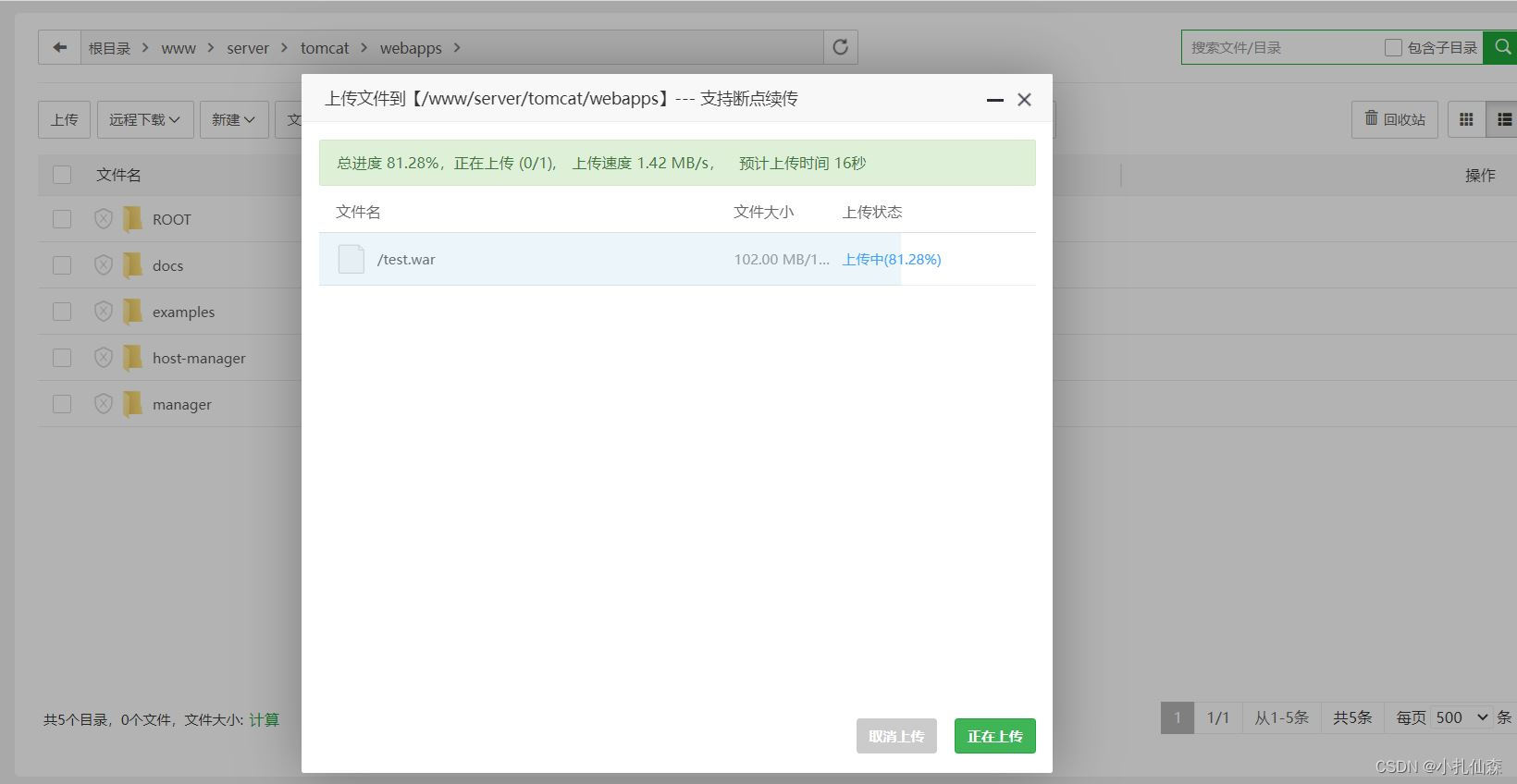

关于宝塔部署jar包和war包

文章目录 前言一、jar包部署二、war包部署1.maven如果打包不了使用命令打包2.安装Tomcat进行访问是否成功2.进入Tomcat目录进行配置war包 一、项目访问方法 前言 提示:以下是本篇文章正文内容,下面案例可供参考 一、jar包部署 1.其实jar包没什么讲的&…...

-第十节)

SpringMVC框架面试专题(初级-中级)-第十节

欢迎大家一起探讨~如果可以帮到大家请为我点赞关注哦~ 截止到本节关于SpringMVC的内容已经更新完毕,后续会更新SpringBoot框架的面试题;大家在背题的时候切记不要死记硬背,需要理解 这是什么?有什么操作&a…...

PCIe TLB事务层详解过程

目录 1.What is TLP 2.PCIe 4种不同的事务 2.1.Memory事务 2.2.IO事务 2.3.Configuration事务 2.4.Message...

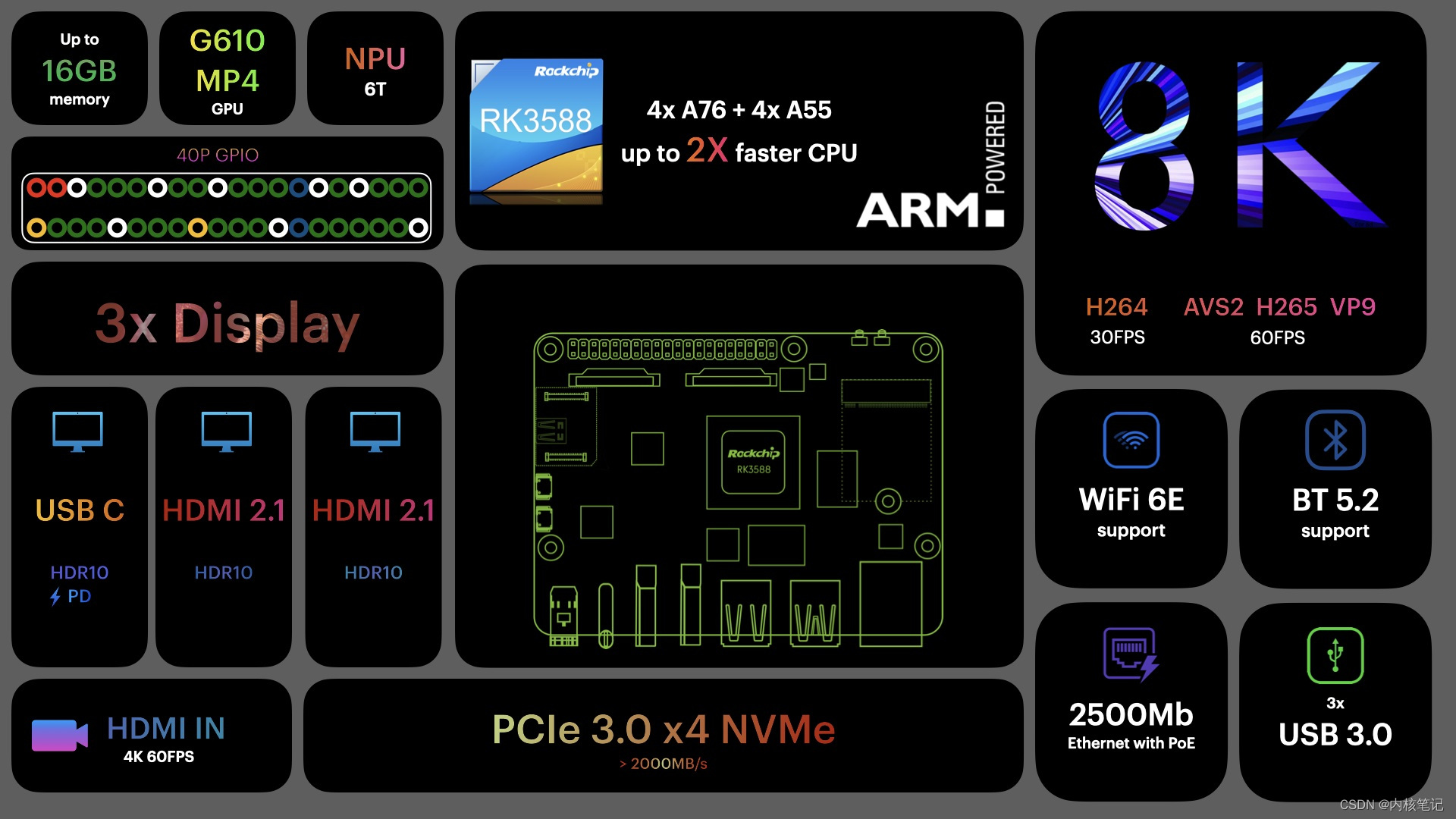

RK3588平台开发系列讲解(项目篇)YOLOv5部署测试

平台内核版本安卓版本RK3588Linux 5.10Android 12文章目录 一、YOLOv5环境安装二、YOLOv5简单使用2.1、获取预训练权重文2.2、YOLOv5简单测试2.3、转换为rknn模型2.4、部署到 RK 板卡三、airockchip/yolov5简单测试3.1、转换成rknn模型并部署到板卡沉淀、分享、成长,让自己和他…...

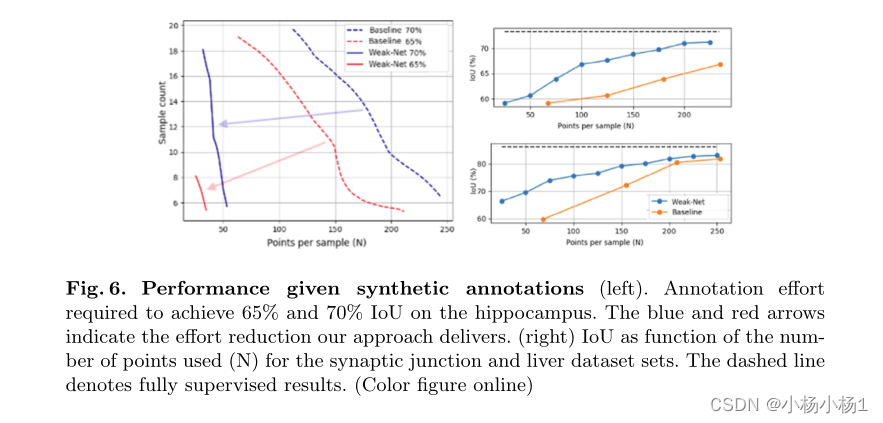

基于变形模板的弱监督体图像分割

文章目录 Weakly Supervised Volumetric Image Segmentation with Deformed Templates摘要本文方法实验结果 Weakly Supervised Volumetric Image Segmentation with Deformed Templates 摘要 背景 有许多方法可以对网络进行弱监督训练来分割2D图像。依赖于对3D图像的2D切片的…...

python实现单例模式及其应用

单例模式是一种常见的设计模式,它保证一个类只能被实例化一次,并提供了一个全局访问点来获取这个唯一的实例。 在 Python 中,可以通过使用装饰器、元类或模块等方式实现单例模式。下面分别介绍这三种方法: 1.使用装饰器实现单例…...

SSM 如何使用 Seata 框架实现分布式事务?

SSM 如何使用 Seata 框架实现分布式事务? 分布式事务是现代分布式系统中必不可少的一部分,而 Seata 框架是一种常用的分布式事务处理方式。在 SSM 框架中,我们可以使用 Seata 框架来管理分布式事务。本文将介绍如何在 SSM 框架中使用 Seata …...

FreeRTOS任务相关API函数

任务创建和删除API函数 xTaskCreate() 创建任务。RAM BaseType_t xTaskCreate( TaskFunction_t pxTaskCode, //任务函数const char* const pcName, //任务名字const uint16_t usStackDepth,//任务堆栈大小void * const …...

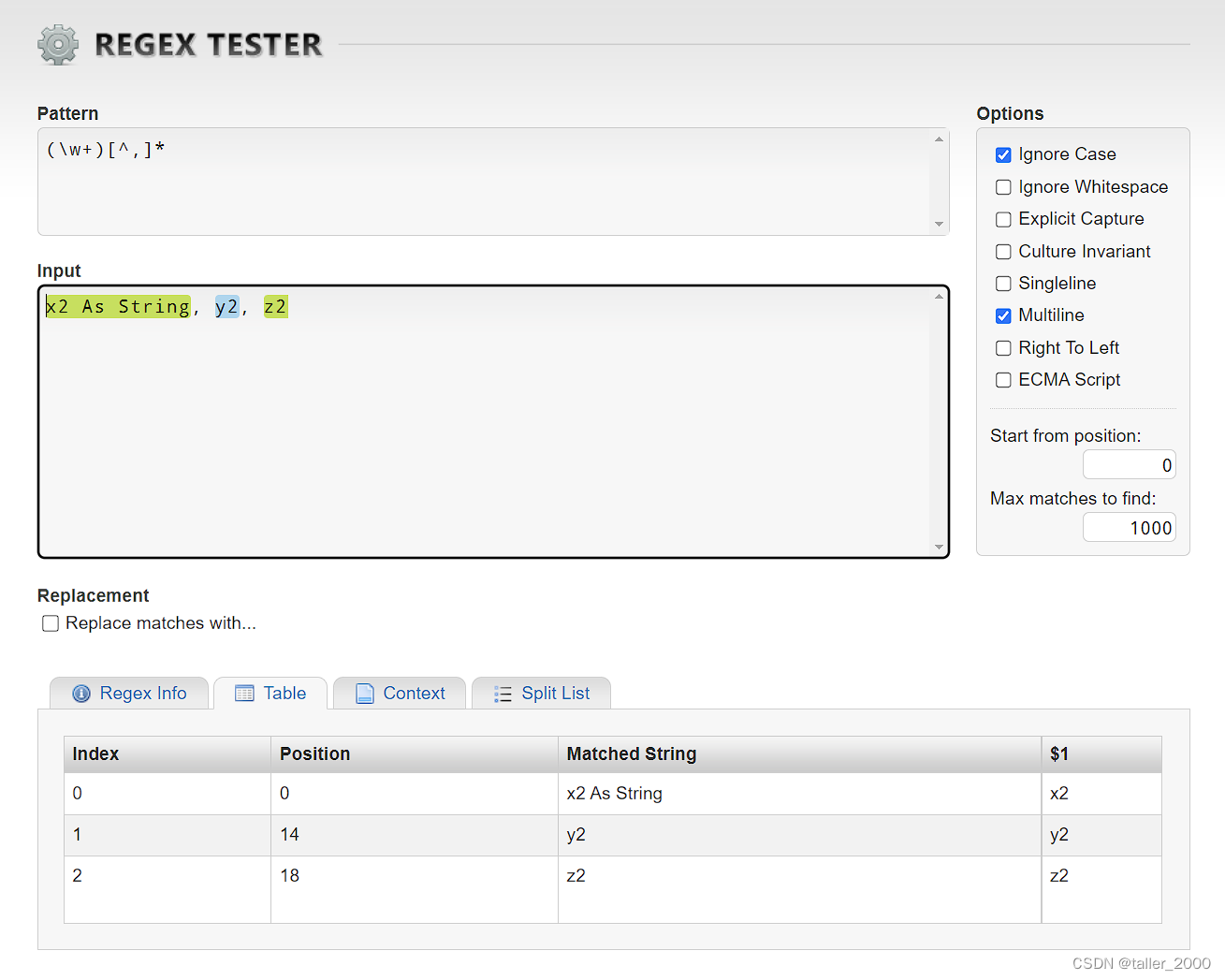

VBA之正则表达式(42)-- 提取代码中变量名称

实例需求:待处理代码段如下所示,现在需要提取其中的变量名称。 Public pFactor As Integer Sub TestCode() Dim reg As New RegExp, a As Workbook Dim ms As VBScript_RegExp_55.MatchCollection Dim m As VBScript_RegExp_55.Match Dim i, j Dim x1, y…...

Unity Lightmapping Setting

如下图: Lightmapper: 使用什么硬件或算法渲染 Progressive CPU、Progressive GPU、Enlighten(新的算放目前用的比较少) 此数值会被用于分别乘以Direct Samples,Indirect Samples和Environment Samples这三个数值。这三个数值会被应用于…...

Android 12.0Camera2 静音时拍照去掉快门声音

1.概述 在12.0定制化开发时,在Camera2静音情况下有快门拍照声音,这就不符合使用规范了 静音的情况下拍照也不应该发出声音,所以在静音拍照流程中要求去掉快门声音 2.Camera2静音拍照去掉快门声音核心代码 Camera2拍照主要代码:/packages/apps/Camera2/src/com/android/cam…...

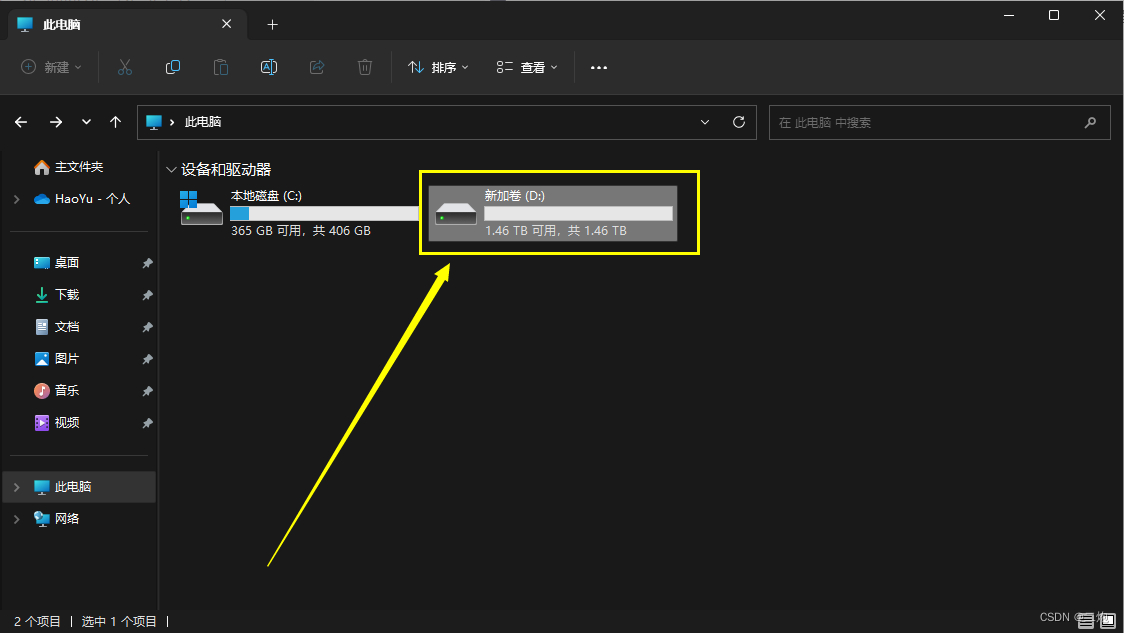

Win11硬盘分区

电脑重装了Win11系统,按WinE打开主文件夹,再点击此电脑,发现: 磁盘只有一个C盘。硬盘的所有空间都在该盘上了,那么我们怎么将其分区呢? Win11硬盘分区步骤: 步骤1: 按WinR输入dis…...

访客管理系统:Lobby Track Crack

Lobbytrack桌面 for 微软视窗 一个强大的、功能齐全的现场访客管理系统解决方案。在本地管理您的数据,网络工作站一起配置访客管理流程的各个方面。 扩展您的系统将本地 Web 模块 添加到您的 Lobbytrack 桌面系统,并允许您的员工使用本地 Intranet 上的 …...

Lidar AI Solution环境配置

目录 Lidar AI Solution环境配置前言1. Lidar AI Solution1.1 Pipeline overview1.2 GetStart 2. CUDA-BEVFusion2.1 3D目标检测(nuScenes验证集)2.2 演示2.3 模型和数据2.4 前置条件2.5 快速开始推理2.5.1 下载模型和数据到CUDA-BEVFusion文件夹2.5.2 配置environment.sh2.5.3…...

子串--子字符串 0528

210102 201012 A1A2…An An…A2A1 如何做, 翻转的是21,因为2>1; 翻转的是210,因为2>0; 翻转的是2101,因为2>1; 翻转的是21010,因为2>0; 翻转的是210102,因为22且1&…...

大数据教程【01.04】--excel的使用

更多信息请关注WX搜索GZH:XiaoBaiGPT Excel中的大数据处理 Excel是一款功能强大的电子表格软件,它广泛用于数据处理和分析。对于大数据处理,Excel提供了多种功能和工具,可以帮助用户处理大量的数据。在本教程中,我们…...

Java输入输出流

目录 一、数据流概念 1.输入输出的概念 2.流的概念 3.流的操作 二、常用的流分类 三、文件输入输出流 1.FileReader和FileWriter 2.FileInputStream和FileOutStream 四、复制文件 一、数据流概念 1.输入输出的概念 输入输出技术用于处理设备之间的数据传输&#x…...

DeepMech:基于图神经网络与模板学习的化学反应机理预测框架

1. 项目概述与核心挑战 化学反应机理预测,简单来说,就是给定反应物,让计算机告诉我们这个反应具体是怎么一步步发生的。这就像看一部侦探电影,我们不仅要知道“谁是凶手”(最终产物),更想搞清楚…...

)

用OpenCV+Unity做个摄像头互动小游戏:实时轮廓检测控制粒子特效(附完整C#代码)

用OpenCVUnity打造摄像头互动艺术:轮廓驱动粒子特效实战指南当计算机视觉遇上游戏引擎,会碰撞出怎样的创意火花?本文将带你用Unity和OpenCV构建一个能识别手势轮廓并实时生成粒子特效的互动系统。无需复杂设备,只需普通摄像头&…...

12周学习笔记

...

Redux Dynamic Modules最佳实践:避免常见错误的10个技巧

Redux Dynamic Modules最佳实践:避免常见错误的10个技巧 【免费下载链接】redux-dynamic-modules Modularize Redux by dynamically loading reducers and middlewares. 项目地址: https://gitcode.com/gh_mirrors/re/redux-dynamic-modules Redux Dynamic M…...

)

Codex入门19-数据库操作(解放双手:用自然语言写SQL、建表和数据迁移)

Codex入门19-数据库操作(解放双手:用自然语言写SQL、建表和数据迁移) 📌 文章简介:写 SQL 是后端开发的日常,但复杂的 JOIN、子查询、窗口函数总让人头疼。本文教你用 Codex CLI 实现:自然语言直接生成 CREATE TABLE、复杂 SQL 查询、数据库迁移脚本(Prisma/Knex/Alem…...

Unity Timeline激活与动画控制实战:5分钟精准调度

1. 这不是“Timeline入门”,而是你真正能用上的控制逻辑很多人第一次点开Unity Timeline面板时,第一反应是:“这不就是个时间轴剪辑工具吗?跟AE差不多?”——然后转身就去写Update里硬编码的if-else开关,或…...

2026年了,还在为电力负荷预测发愁?基于XGBoost的多变量单步预测全栈实战!

大家好,我是你们的技术伙伴。👋在2026年的今天,随着“双碳”目标的推进,智能电网和能源互联网成为了技术的热点。而这一切的基础,就是精准的电力负荷预测。很多初学者觉得负荷预测很难,觉得需要复杂的深度学…...

)

计算机工程投稿经历(2026年5月份录用)

本篇文章记录自己的投稿经历然后一些投稿心得。相信大家完成自己初稿的时候都不知道如何去选择期刊,我也是一样。根据自己的稿件研究方向可以快速筛选期刊,最好的方法就是在知网搜索与自己稿件相关主题相关的文章,本人研究方向是深深度学习方…...

)

给Llama-3-8B-Instruct加个‘垫片’:手把手教你安全添加Pad Token并微调(附完整代码)

为Llama-3-8B-Instruct安全添加Pad Token的工程实践指南当你在微调Llama-3-8B-Instruct时,是否遇到过这样的困扰:模型没有提供Pad Token,导致数据处理和训练过程中出现各种不便?这个问题看似简单,实则暗藏玄机。本文将…...

服务网格安全策略:定义和执行服务间的安全规则

服务网格安全策略:定义和执行服务间的安全规则 一、服务网格安全策略概述 1.1 服务网格安全策略的定义 服务网格安全策略是指在服务网格中定义和执行的安全规则,用于保护服务间通信的安全性。它包括认证、授权、加密和流量控制等方面,确保服务…...