实战网络安全:渗透测试与防御指南

📝个人主页🌹:一ge科研小菜鸡-CSDN博客

🌹🌹期待您的关注 🌹🌹

引言

在数字化时代,网络安全已成为企业和个人不可忽视的重要课题。网络攻击的复杂性与日俱增,从数据泄露、勒索软件攻击到社会工程攻击,企业和个人都需要提高安全意识,采取有效的防护措施。本教程将深入探讨网络安全的核心概念,涵盖渗透测试、威胁检测、防御策略以及工具实战,帮助读者掌握网络安全的攻防技能。

1. 网络安全基础概念

1.1 常见网络安全攻击类型

| 攻击类型 | 说明 | 例子 |

|---|---|---|

| SQL 注入 (SQLi) | 利用输入漏洞执行恶意 SQL 语句 | 数据库泄露、篡改 |

| 跨站脚本 (XSS) | 在网页中注入恶意脚本 | 窃取用户 Cookie,劫持会话 |

| 拒绝服务 (DoS/DDoS) | 通过发送大量请求使目标服务器崩溃 | 流量洪泛攻击,业务瘫痪 |

| 钓鱼攻击 (Phishing) | 伪造网站或邮件欺骗用户泄露敏感信息 | 伪造银行邮件,窃取账号密码 |

| 零日漏洞攻击 | 攻击尚未修复的系统漏洞 | 未公开补丁的系统被攻击 |

1.2 网络安全的 CIA 原则

网络安全的核心目标是保护数据的 机密性 (Confidentiality)、完整性 (Integrity) 和 可用性 (Availability),简称 CIA 三要素。

- 机密性:防止未经授权的访问(如数据加密)

- 完整性:确保数据的准确性和一致性(如哈希校验)

- 可用性:确保系统和服务正常运行(如 DDoS 防护)

2. 渗透测试流程与工具实战

渗透测试(Penetration Testing)是模拟黑客攻击以评估系统安全性的一种技术,通常包括以下五个阶段:

- 信息收集

- 漏洞扫描

- 获取权限

- 维持访问

- 清理痕迹

2.1 信息收集

2.1.1 使用 Nmap 进行网络扫描

# 扫描目标网络主机存活情况

nmap -sn 192.168.1.0/24# 扫描开放端口及服务

nmap -sS -sV 192.168.1.100

2.1.2 使用 WHOIS 查询域名信息

whois example.com

2.2 漏洞扫描

常见漏洞扫描工具包括:

| 工具名称 | 功能描述 | 适用场景 |

|---|---|---|

| Nessus | 企业级漏洞扫描工具 | 服务器安全评估 |

| OpenVAS | 开源漏洞扫描工具 | Web 应用与网络设备扫描 |

| Nikto | Web 服务器漏洞扫描 | 检查 XSS、SQL 注入等常见漏洞 |

使用 Nikto 扫描 Web 服务器漏洞示例:

nikto -h http://example.com

2.3 权限获取

黑客常利用弱密码、未修复的漏洞或错误配置获取权限,常见工具包括:

- Metasploit 框架: 用于自动化漏洞利用

- Hydra: 暴力破解工具

- John the Ripper: 密码破解工具

使用 Hydra 进行 SSH 爆破示例:

hydra -l admin -P passwords.txt 192.168.1.100 ssh

2.4 维持访问

黑客通常会在目标系统中留下后门,以便在未来继续访问。常见方式包括:

- 创建隐藏用户账户

- 部署 Webshell(如 PHP 后门)

- 使用木马程序(如 Netcat 监听端口)

2.5 清理痕迹

攻击者在入侵后会删除日志,以避免被追踪,例如:

# 清空 Linux 登录日志

echo > /var/log/wtmp

echo > /var/log/auth.log

3. 防御措施与安全加固

针对不同类型的攻击,企业和个人需要采取相应的防御措施,以降低安全风险。

3.1 网络层防护

| 防护措施 | 说明 | 适用工具 |

|---|---|---|

| 防火墙 (Firewall) | 过滤网络流量,阻止恶意访问 | iptables、pfSense |

| 入侵检测 (IDS) | 监控网络活动,识别异常行为 | Snort、Suricata |

| 入侵防御 (IPS) | 主动阻止攻击,防止入侵 | WAF(Web 应用防火墙) |

3.2 系统安全加固

- 禁用不必要的服务和端口

- 定期更新系统和补丁

- 使用强密码策略(如 12 位以上组合密码)

- 最小化权限原则,避免 root 直接操作

示例:检查 Linux 上的开放端口

netstat -tuln

3.3 数据安全防护

- 使用 AES、RSA 加密敏感数据

- 启用双因素认证(2FA)

- 定期备份重要数据,并存放在异地

4. 安全事件响应与取证分析

当安全事件发生时,快速响应和取证分析至关重要。安全响应通常包括:

- 识别安全事件(监控日志、报警)

- 隔离受感染主机(网络隔离)

- 分析攻击路径(日志分析、流量回溯)

- 取证分析(提取恶意文件、检测 IOC 指标)

使用 Volatility 进行内存取证分析:

volatility -f memory.dump --profile=Win7SP1x64 pslist

5. 安全合规与最佳实践

企业需要遵循国际安全标准,以确保信息安全的合规性,如:

| 标准 | 适用范围 |

|---|---|

| ISO 27001 | 信息安全管理体系标准 |

| GDPR | 个人数据保护(适用于欧洲地区) |

| PCI-DSS | 支付卡行业数据安全标准 |

6. 结论

本教程涵盖了网络安全的核心知识,从常见攻击手段到渗透测试,再到防御和合规性策略,为网络安全从业者提供了全面的实践指南。随着网络威胁的不断演进,提升安全意识、掌握攻防技能并持续关注新型威胁,将是确保网络安全的关键。

相关文章:

实战网络安全:渗透测试与防御指南

📝个人主页🌹:一ge科研小菜鸡-CSDN博客 🌹🌹期待您的关注 🌹🌹 引言 在数字化时代,网络安全已成为企业和个人不可忽视的重要课题。网络攻击的复杂性与日俱增,从数据泄露…...

SpringBoot+Electron教务管理系统 附带详细运行指导视频

文章目录 一、项目演示二、项目介绍三、运行截图四、主要代码1.查询课程表代码2.保存学生信息代码3.用户登录代码 一、项目演示 项目演示地址: 视频地址 二、项目介绍 项目描述:这是一个基于SpringBootElectron框架开发的教务管理系统。首先ÿ…...

)

正在更新丨豆瓣电影详细数据的采集与可视化分析(scrapy+mysql+matplotlib+flask)

文章目录 豆瓣电影详细数据的采集与可视化分析(scrapy+mysql+matplotlib+flask)写在前面数据采集0.注意事项1.创建Scrapy项目`douban2025`2.用`PyCharm`打开项目3.创建爬虫脚本`douban.py`4.修改`items.py`的代码5.修改`pipelines.py`代码6.修改`settings.py`代码7.启动`doub…...

Ubuntu-手动安装 SBT

文章目录 前言Ubuntu-手动安装 SBT1. SBT是什么?1.1. SBT 的特点1.2. SBT 的基本功能1.3. SBT 的常用命令 2. 安装2.1. 下载2.2. 解压 sbt 二进制包2.3. 确认 sbt 可执行文件的位置2.4. 设置执行权限2.5. 创建符号链接2.6. 更新 PATH 环境变量2.7. 验证 sbt 安装 前言 如果您觉…...

详解最基本的数据顺序存储结构:顺序表

新的一年,我觉得这张图很合适!有梦想,敢拼,马上就是除夕了,希望新的一年我们逢考必过,事事顺心,看见朝阳的你是不是嘴角微微上扬! 本篇从0基础白话文讲述顺序表的概念、用法、注意事…...

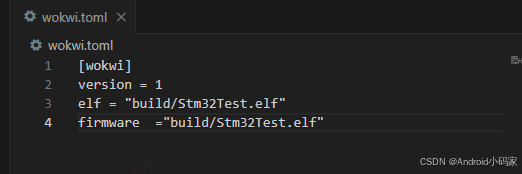

STM32使用VScode开发

文章目录 Makefile形式创建项目新建stm项目下载stm32cubemx新建项目IED makefile保存到本地arm gcc是编译的工具链G++配置编译Cmake +vscode +MSYS2方式bilibiliMSYS2 统一环境配置mingw32-make -> makewindows环境变量Cmake CmakeListnijia 编译输出elfCMAKE_GENERATOR查询…...

前端react后端java实现提交antd form表单成功即导出压缩包

前端(React Ant Design) 1. 创建表单:使用<Form>组件来创建你的表单。 2. 处理表单提交:在onFinish回调中发起请求到后端API,并处理响应。 import React from react; import { Form, Input, Button } from ant…...

vue2中trhee.js加载模型展示天空盒子

创建相机 this.camera new THREE.PerspectiveCamera(45,this.viewNode.clientWidth / t…...

安装Office自定义项,安装期间出错

个人博客地址:安装Office自定义项,安装期间出错 | 一张假钞的真实世界 卸载PowerDesigner后,打开“WPS文字”时出现下图错误: 解决方法: 按“WinR”快捷键,打开【运行】框,在对话框中输入“re…...

代码审查中的自动化与AI应用

代码审查(Code Review)作为软件开发中的一项重要实践,通常被认为是提高代码质量、减少bug和提升团队协作的重要手段。随着开发规模的不断扩大,手动代码审查在效率、准确性、以及可扩展性上都存在明显的局限性。尤其是在敏捷开发和…...

蓝桥杯模拟算法:蛇形方阵

P5731 【深基5.习6】蛇形方阵 - 洛谷 | 计算机科学教育新生态 我们只要定义两个方向向量数组,这种问题就可以迎刃而解了 比如我们是4的话,我们从左向右开始存,1,2,3,4 到5的时候y就大于4了就是越界了&…...

PostGIS笔记:PostgreSQL 数据库与用户 基础操作

数据库基础操作包括数据模型的实现、添加数据、查询数据、视图应用、创建日志规则等。我这里是在Ubuntu系统学习的数据库管理。Windows平台与Linux平台在命令上几乎无差异,只是说在 Windows 上虽然也能运行良好,但在性能、稳定性、功能扩展等方面&#x…...

Nginx中部署多个前端项目

1,准备前端项目 tlias系统的前端资源 外卖项目的前端资源 2,nginx里面的html文件夹中新建,tlias和sky两个文件夹。 切记这是在nginx/html下创建的 mkdir sky mkdir tlias 把tlias和sky的资源都放到对应的文件夹中 3,编辑配置ngi…...

人力资源管理HR系统的需求设计和实现

该作者的原创文章目录: 生产制造执行MES系统的需求设计和实现 企业后勤管理系统的需求设计和实现 行政办公管理系统的需求设计和实现 人力资源管理HR系统的需求设计和实现 企业财务管理系统的需求设计和实现 董事会办公管理系统的需求设计和实现 公司组织架构…...

2025年美赛B题-结合Logistic阻滞增长模型和SIR传染病模型研究旅游可持续性-成品论文

模型设计思路与创新点: 建模的时候应该先确定我们需要建立什么类的模型?优化类还是统计类?这个题需要大量的数据分析,因此我们可以建立一个统计学模型。 统计学建模思路:观察规律,建立模型,参…...

【太阳——几何计算】

题目 代码 #include <bits/stdc.h> using namespace std; using PII pair<int, int>; using ll long long; const int N 1e5 10; set<PII> s; bool st[N]; struct node {int x, y, id; } arr[2 * N]; int main() {int n, X, Y;cin >> n >> …...

嵌入式MCU面试笔记2

目录 串口通信 概论 原理 配置 HAL库代码 1. 初始化函数 2. 数据发送和接收函数 3. 中断和DMA函数 4. 中断服务函数 串口通信 概论 我们知道,通信桥接了两个设备之间的交流。一个经典的例子就是使用串口通信交换上位机和单片机之间的数据。 比较常见的串…...

云原生时代,如何构建高效分布式监控系统

文章目录 一.监控现状二.Thanos原理分析SidecarQuerierStoreCompactor 三.Sidecar or ReceiverThanos Receiver工作原理 四.分布式运维架构 一.监控现状 Prometheus是CNCF基金会管理的一个开源监控项目,由于其良好的架构设计和完善的生态,迅速成为了监控…...

mysql从全备文件中提取单库或单表进行恢复——筑梦之路

前提条件 与业务确认涉及业务、数据库IP、数据误删除时间点、数据删除涉及的SCHEMA、数据表,确认该数据库为MySQLdump备份方式,备份策略为每日凌晨1点进行数据库全备份,备份保留7天,业务误删除数据时间点为当日10点左右࿰…...

渗透测试技法之口令安全

一、口令安全威胁 口令泄露途径 代码与文件存储不当:在软件开发和系统维护过程中,开发者可能会将口令以明文形式存储在代码文件、配置文件或注释中。例如,在开源代码托管平台 GitHub 上,一些开发者由于疏忽,将包含数据…...

火语言RPA--配置文件读取

🚩【组件功能】:读取配置文件信息以字典类型输出。 配置预览 配置说明 要读取的文件 支持T或# 读取配置文件的路径及名称,绝对路径。 配置文件类型 INI或XML两种选项供选择。 编码 写入配置文件的编码,以列表方式供选择&am…...

电子应用设计方案104:智能家庭AI弹簧床系统设计

智能家庭 AI 弹簧床系统设计 一、引言 智能家庭 AI 弹簧床系统旨在为用户提供更加舒适、个性化的睡眠体验,通过结合人工智能技术和先进的床垫设计,实时监测和调整睡眠环境,以满足不同用户的需求。 二、系统概述 1. 系统目标 - 自动适应用户…...

基于paddleocr的表单关键信息抽取

全流程如下: 数据集 XFUND数据集是微软提出的一个用于KIE任务的多语言数据集,共包含七个数据集,每个数据集包含149张训练集和50张验证集分别为: ZH(中文)、JA(日语)、ES(西班牙)、FR(法语)、IT(意大利)、DE(德语)、PT(葡萄牙)&a…...

爬虫基础之爬取某基金网站+数据分析

声明: 本案例仅供学习参考使用,任何不法的活动均与本作者无关 网站:天天基金网(1234567.com.cn) --首批独立基金销售机构-- 东方财富网旗下基金平台! 本案例所需要的模块: 1.requests 2.re(内置) 3.pandas 4.pyecharts 其他均需要 pip install 模块名 爬取步骤: …...

深入理解动态规划(dp)--(提前要对dfs有了解)

前言:对于动态规划:该算法思维是在dfs基础上演化发展来的,所以我不想讲的是看到一个题怎样直接用动态规划来解决,而是说先用dfs搜索,一步步优化,这个过程叫做动态规划。(该文章教你怎样一步步的…...

(1)STM32 USB设备开发-基础知识

开篇感谢: 【经验分享】STM32 USB相关知识扫盲 - STM32团队 ST意法半导体中文论坛 单片机学习记录_桃成蹊2.0的博客-CSDN博客 USB_不吃鱼的猫丿的博客-CSDN博客 1、USB鼠标_哔哩哔哩_bilibili usb_冰糖葫的博客-CSDN博客 USB_lqonlylove的博客-CSDN博客 USB …...

基于STM32单片机设计的宠物喂食监控系统

1. 项目开发背景 随着宠物数量的增加,尤其是人们对宠物的养护需求日益增多,传统的人工喂养和管理方式难以满足现代养宠生活的需求。人们越来越希望通过智能化手段提高宠物养护的质量和效率,特别是对于宠物喂食、饮水、温湿度控制等方面的智能…...

MATLAB绘图:随机彩色圆点图

这段代码在MATLAB中生成并绘制了500个随机位置和颜色的散点图。通过随机生成的x和y坐标以及颜色,用户可以直观地观察到随机点的分布。这种可视化方式在数据分析、统计学和随机过程的演示中具有广泛的应用。 文章目录 运行结果代码代码讲解 运行结果 代码 clc; clea…...

重定向与缓冲区

4种重定向 我们有如下的代码: #include <stdio.h> #include <sys/types.h> #include <sys/stat.h> #include <fcntl.h> #include <unistd.h> #include <string.h>#define FILE_NAME "log.txt"int main() {close(1)…...

【Elasticsearch】index:false

在 Elasticsearch 中,index 参数用于控制是否对某个字段建立索引。当设置 index: false 时,意味着该字段不会被编入倒排索引中,因此不能直接用于搜索查询。然而,这并不意味着该字段完全不可访问或没有其他用途。以下是关于 index:…...