内网(域)渗透测试流程和模拟测试day--5--Windows和Linux的提权

前景:

小知识:

认识一下土豆家族

是指一系列利用 Windows 系统漏洞实现提权的工具或方法,起源于 JuicyPotato。这些工具大多利用 COM 对象和服务中的权限提升漏洞,主要用于在 Windows 环境中从中低权限(如普通用户)提权到 SYSTEM 权限。

认识一下脏牛提权(Dirty COW)

是 Linux 内核中的一个本地提权漏洞(CVE-2016-5195),它利用了内核中的 Copy-On-Write(COW)机制中的竞争条件。攻击者可以利用此漏洞修改只读文件,从而提升权限。

---为了获取更高权限,从而能够执行更多高权限相关的操作

Windows提权:

提权前提:getshell

1.Windows提权前的信息收集

(1)系统版本

systeminfo:命令获取系统详细信息。

hostname:命令获取主机名。

wmic os get caption:查看系统名称。

(2)补丁情况

wmic qfe get Description,HotFixID,InstalledOn:查看补丁信息。wmic qfe get hotfixed

(3)杀软情况

netstat,tasklist:查看杀软情况

wmic //NAMESPACE :\\ root\CIMV2 PATH win32-Product get name查看安装软件

(4)可读可写目录

当我们cmd不可执行时

我们可以检索到目标主机的系统版本,架构

我们通过蚁剑等工具上传一个cmd.exe

使用setp + 路径 切换到我们上传的cmd为终端命令界面

----

具体的目录查找,可以使用一些大马程序来查看

(5)服务消息

services.msc查看所有服务

sc query state=all

(6)一些自动化脚本

--HIGS.bat

--winPEAS.bat

2.Windows提权的方式(分先后)

远程溢出

具体是一些报出的漏洞

MS08067 17010

CVE-2017-0146(永恒之蓝)

1.根据信息收集步骤中的信息查看目标是否存在exp

--目标主机版本信息?

--目标主机的补丁打了多少?

--是否存在exp?

2.查找exp的方法

1.Google的hacking

2.Github

3.在msf里面查

3.上传exp(以exe的为例子)

--1

使用连接工具上传我们的exp.exe到可读可写文件夹下

(选)使用setp + 指定目录.exe 设置为我们上传的cmd.exe(要适配目标主机的系统

//我们上传的exe文件可能会被系统等防护进程删掉

我们可以修改exe的后缀,为txt避免被删除

--2

使用cmd执行exp.exe文件

不同exp.exe有不同使用方法,具体看你找到的exp的使用文档

----无法执行exp?

若存在.NET服务

使用aspx木马,因为.apsx的权限稍微大

服务器内部文件存放了密码

服务器高权限提权

将低权限进程注入到高权限进程中,从而获得高权限。攻击者可以利用Windows的API函数(如OpenProcess、VirtualAllocEx、WriteProcessMemory、CreateRemoteThread)将恶意代码注入到高权限进程中。

-

查找高权限进程:使用

tasklist命令查找高权限进程。 -

编写注入代码:编写或使用现成的注入代码。

-

注入恶意代码:使用工具(如

Metasploit)将恶意代码注入高权限进程。

服务器三方高权限提权

-

查找漏洞:使用工具(如

exploit-db)查找目标系统中安装的第三方软件或服务的漏洞。 -

下载Exp:获取对应的Exp代码。

-

运行

系统配置(不当)错误

-

查找配置错误:使用工具如

PowerSploit查找系统或应用程序的配置错误。 -

利用配置错误:根据找到的配置错误,利用msf进行提权。

DLL劫持漏洞

端口转发

常见的就是Mysql的3306,Windows的远程连接的3389

1.使用注册表的方式打开对应端口

exp程序+注册表添加服务的命令的方式开启

2.连接到对应端口

令牌窃取

----烂土豆的方式

tips:隐藏启动服务

excute -H(隐藏服务) exe -c(隐藏i/o) -f(指定进程文件)

Windows系统中每个进程都有一个访问令牌,包含用户的安全信息。攻击者可以通过窃取高权限进程的令牌来提升自身权限。

-

通过之前的信息收集tasklist命令查找高权限进程。 -

使用工具如

TokenKid窃取高权限进程的令牌。 -

使用窃取的令牌执行命令

linux提权:

Linux的信息收集

(1)系统信息

uname -a(内核) -m(架构)

hostname(主机名)

cat /etc/issue查看发行版信息

(2)suid文件

查找具有SUID权限的文件:

find / -perm -4000 -type f 2>/dev/null

(3)查找可写文件

查找属于root用户且其他用户可写的文件:

find / -type f -user root -perm -o w 2>/dev/null

(4)自动化工具

linux-exploit-suggesterdirty_cow

(5)sudo配置信息

find / -perm -4000 -type f 2>/dev/null

Linux的提权方式

内核漏洞

sudo提权

/etc/sudoers是sudo权限配置文件

文件结构

test ALL=(ALL:ALL) NOPASSWD:ALL

test All(ALL:ALL) /usr/bin/wget

test ALL(ALL:ALL) ALL

提权命令:

wget、find、cat、apt、zip、sed、pip、ed、scp、bash、less、awk、man、vi、ftp

suid提权

有SUID权限的文件在其执行时,会使调用者暂时获得该文件拥有者的权限。如果有SUID提权,就可以利用系统中的二进制文件和工具进行root提权

可以用来提权的linux可行性的文件列表:nmap、vim 、find、nash、lore 、less 、awk

--通过之前的find信息收集到的suid的文件,不同的文件有不同的方式

环境劫持提权

前提

-有suid的文件

-找到本用户的可写目录

1.将PATH信息添加/修改加入可写目录

1.1在该目录文件下写脚本

2.在可执行目录下执行脚本文件

相关文章:

渗透测试流程和模拟测试day--5--Windows和Linux的提权)

内网(域)渗透测试流程和模拟测试day--5--Windows和Linux的提权

前景: 小知识: 认识一下土豆家族 是指一系列利用 Windows 系统漏洞实现提权的工具或方法,起源于 JuicyPotato。这些工具大多利用 COM 对象和服务中的权限提升漏洞,主要用于在 Windows 环境中从中低权限(如普通用户&…...

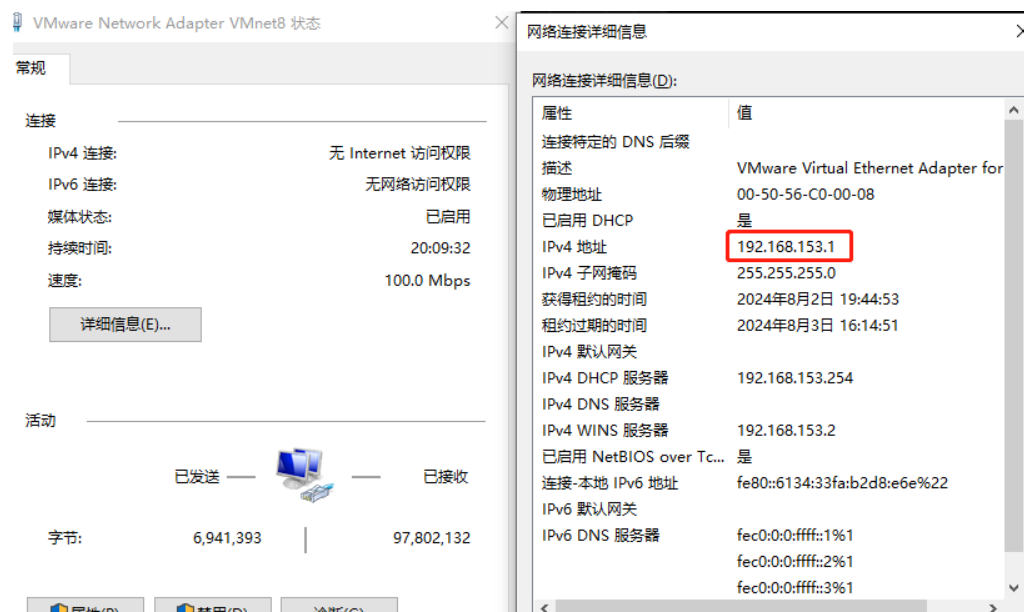

主机和虚拟机间的网络通信

参考:Vmware虚拟机三种网络模式详解 - 林加欣 - 博客园 (cnblogs.com) 虚拟机配置 一般额外配置有线和无线网络 桥接模式 虚拟机和主机之间是同一个网络,用一根线连接了虚拟机和物理机的网卡,可以选择桥接的位置,默认情况下是自动桥接&…...

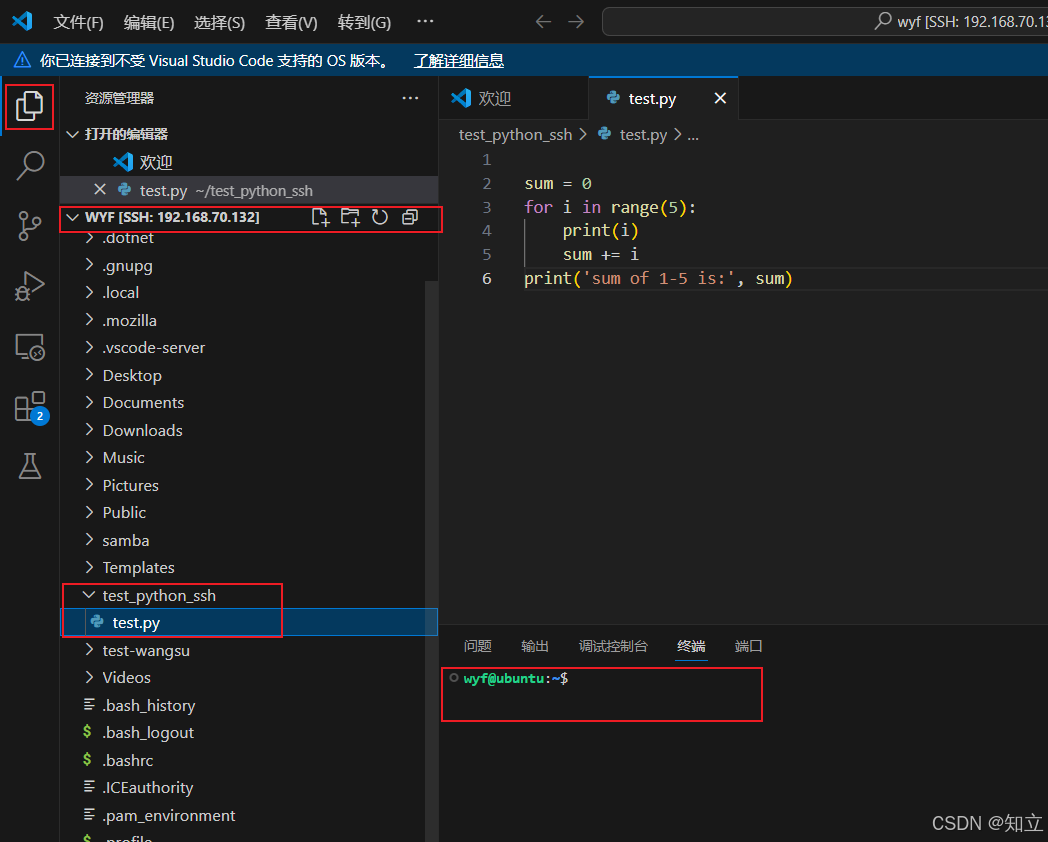

嵌入式Linux开发环境搭建,三种方式:虚拟机、物理机、WSL

目录 总结写前面一、Linux虚拟机1 安装VMware、ubuntu18.042 换源3 改中文4 中文输入法5 永不息屏6 设置 root 密码7 安装 terminator8 安装 htop(升级版top)9 安装 Vim10 静态IP-虚拟机ubuntu11 安装 ssh12 安装 MobaXterm (SSH)…...

说清楚单元测试

在团队中推行单元测试的时候,总是会被成员问一些问题: 这种测试无法测试数据库的SQL(或者是ORM)是否执行正确?这种测试好像没什么作用?关联的对象要怎么处理呢?…借由本篇,来全面看一看单元测试。 单元测试是软件开发中一种重要的测试方法,其核心目的是验证代码的最小…...

如何分析 jstat 统计来定位 GC?

全文目录: 开篇语前言摘要概述jstat 的核心命令与参数详解基本命令格式示例 jstat 输出解读主要字段含义 典型 GC 问题分析案例案例 1:年轻代 GC 过于频繁案例 2:老年代发生频繁 Full GC案例 3:元空间(Metaspace&#…...

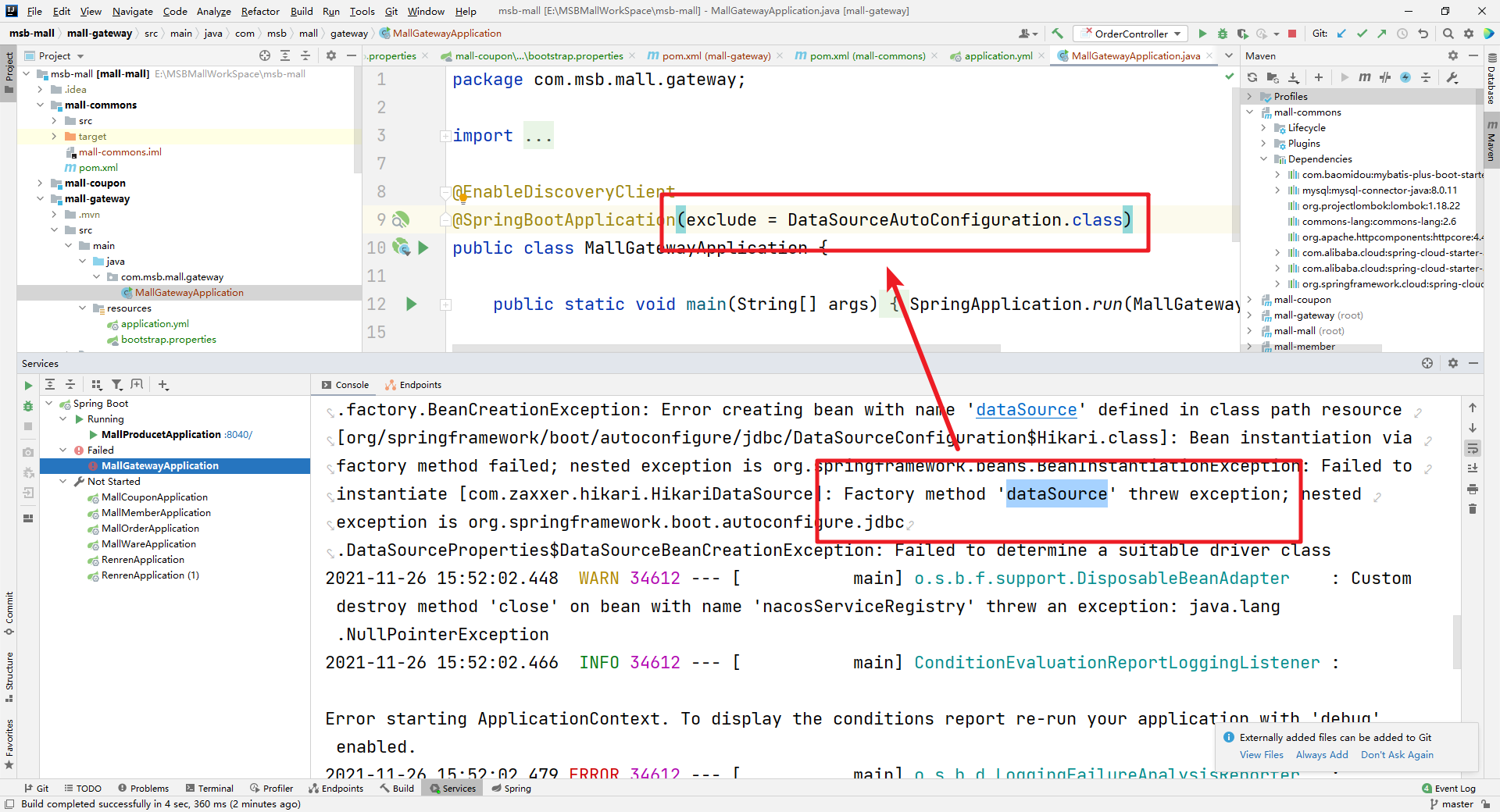

电商---part02 项目环境准备

1.虚拟机环境 可以通过VMWare来安装,但是通过VMWare安装大家经常会碰到网络ip连接问题,为了减少额外的环境因素影响,Docker内容会通过VirtualBox结合Vagrant来安装虚拟机。 VirtualBox官网:https://www.virtualbox.org/ Vagran…...

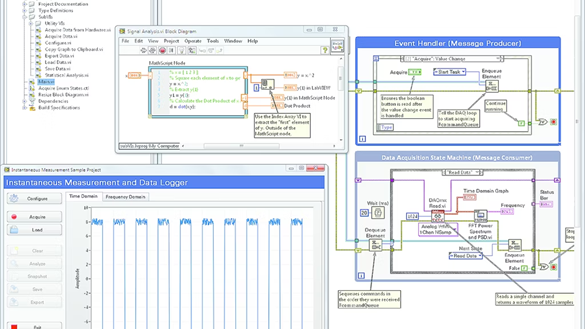

LabVIEW提升程序响应速度

LabVIEW 程序在不同计算机上的响应速度可能存在较大差异,这通常由两方面因素决定:计算机硬件性能和程序本身的优化程度。本文将分别从硬件配置对程序运行的影响以及代码优化方法进行详细分析,帮助提升 LabVIEW 程序的执行效率。 一、计算机硬…...

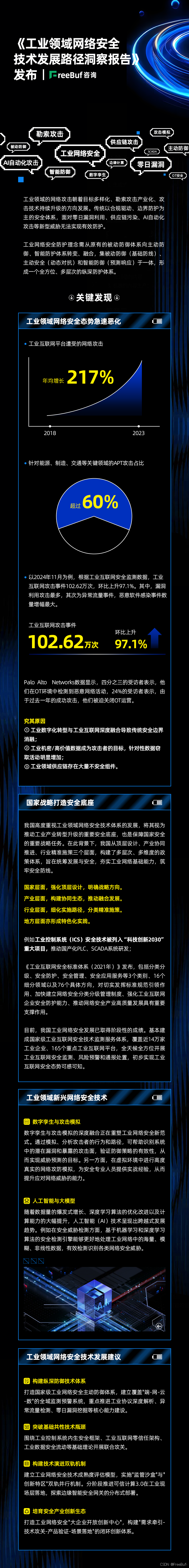

工业领域网络安全技术发展路径洞察报告发布 | FreeBuf咨询

工业网络安全已成为国家安全、经济稳定和社会运行的重要基石。随着工业互联网、智能制造和关键基础设施的数字化升级,工业系统的复杂性和互联性显著提升,针对工业领域的网络攻击朝着目标多样化、勒索攻击产业化、攻击技术持续升级的方向发展,…...

WPF 登录页面

效果 项目结构 LoginWindow.xaml <Window x:Class"PrismWpfApp.Views.LoginWindow"xmlns"http://schemas.microsoft.com/winfx/2006/xaml/presentation"xmlns:x"http://schemas.microsoft.com/winfx/2006/xaml"xmlns:d"http://schemas.…...

【数学建模】动态规划算法(Dynamic Programming,简称DP)详解与应用

动态规划算法详解与应用 文章目录 动态规划算法详解与应用引言动态规划的基本概念动态规划的设计步骤经典动态规划问题1. 斐波那契数列2. 背包问题3. 最长公共子序列(LCS) 动态规划的优化技巧动态规划的应用领域总结 引言 动态规划(Dynamic Programming,简称DP)是一…...

leetcode-代码随想录-链表-移除链表元素

题目 链接:203. 移除链表元素 - 力扣(LeetCode) 给你一个链表的头节点 head 和一个整数 val ,请你删除链表中所有满足 Node.val val 的节点,并返回 新的头节点 。 输入:head [1,2,6,3,4,5,6], val 6 …...

低成本训练垂直领域文娱大模型的技术路径

标题:低成本训练垂直领域文娱大模型的技术路径 内容:1.摘要 在文娱产业快速发展且对智能化需求日益增长的背景下,为降低垂直领域文娱大模型的训练成本,本研究旨在探索低成本训练的有效技术路径。采用对现有开源模型进行微调、利用轻量化模型架构以及优化…...

Spring Boot 3.4.3 基于 Caffeine 实现本地缓存

在现代企业级应用中,缓存是提升系统性能和响应速度的关键技术。通过减少数据库查询或复杂计算的频率,缓存可以显著优化用户体验。Spring Boot 3.4.3 提供了强大的缓存抽象支持,而 Caffeine 作为一款高性能的本地缓存库,因其优异的吞吐量和灵活的配置,成为许多开发者的首选…...

手机为电脑提供移动互联网络的3种方式

写作目的 在当今数字化时代,电脑已成为人们日常工作和生活中不可或缺的工具,而网络连接更是其核心功能之一。无论是处理工作任务、进行在线学习、还是享受娱乐资源,稳定的网络环境都是保障这些活动顺利开展的关键。然而,在实际使用过程中,电脑网络驱动故障时有发生,这可…...

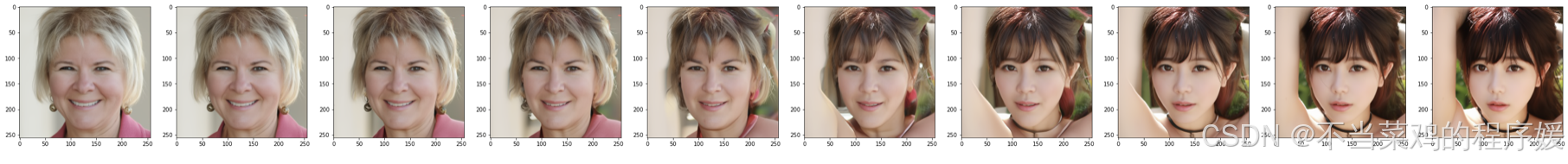

论文阅读Diffusion Autoencoders: Toward a Meaningful and Decodable Representation

原文框架图: 官方代码: https://github.com/phizaz/diffae/blob/master/interpolate.ipynb 主要想记录一下模型的推理过程 : %load_ext autoreload %autoreload 2 from templates import * device cuda:1 conf ffhq256_autoenc() # pri…...

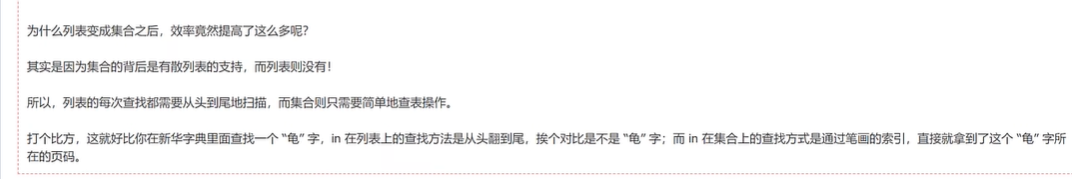

Python集合(五)

集合一: 跟字典一样,最大的特性就是唯一性,集合中的所有的元素都是独一无二的,并且还是无序的 创建集合 第一种: 第二种:集合推导式: 第三种:使用类型构造器: 集合是无…...

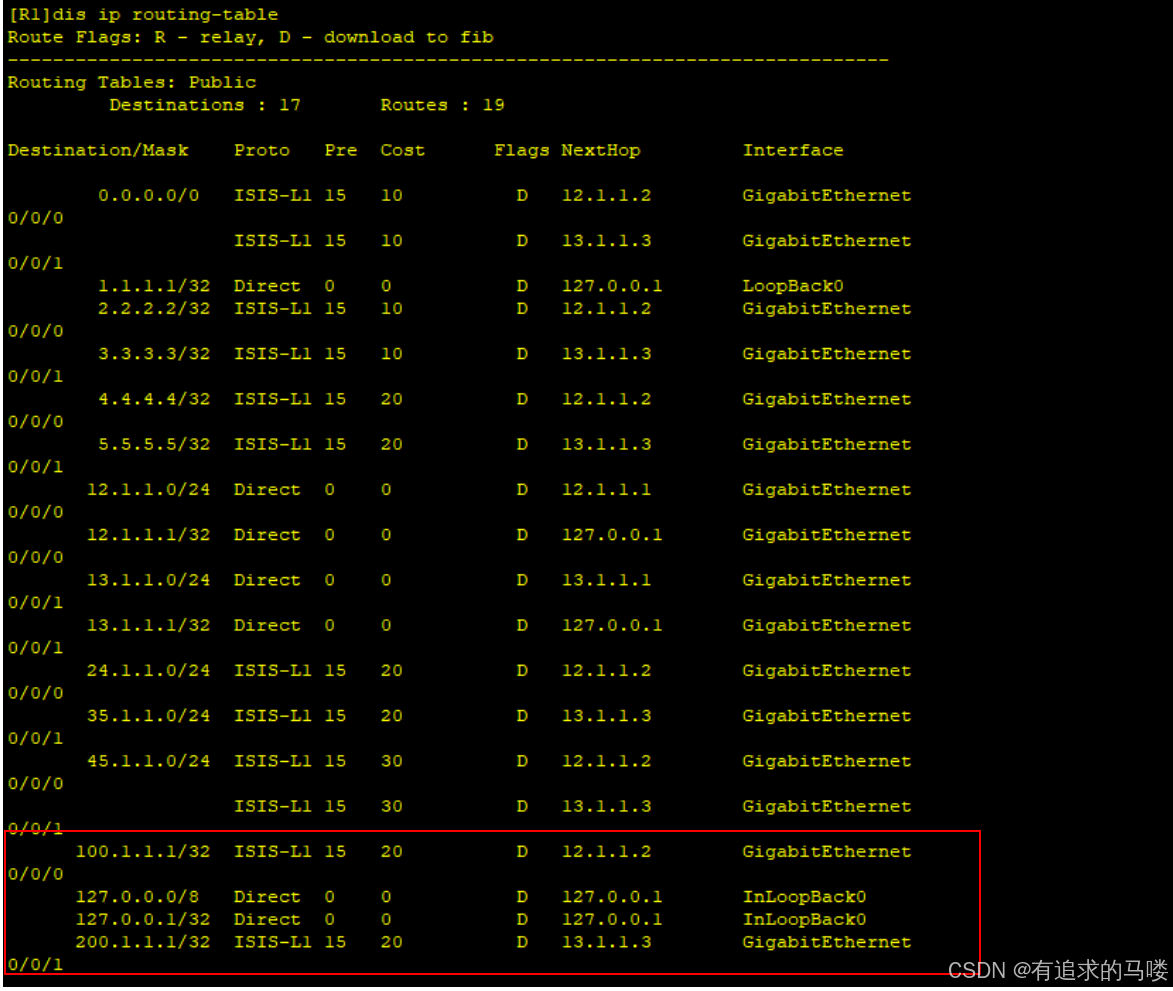

ISIS多区域配置

一、什么是ISIS多区域 ISIS(Intermediate System to Intermediate System)多区域是指网络被划分为多个逻辑区域(Areas),不同区域之间通过特定的ISIS路由器(Level-1-2)进行路由交互。多区域设计提…...

2025-04-04 Unity 网络基础5——TCP分包与黏包

文章目录 1 分包与黏包2 解决方案2.1 数据接口2.2 定义消息2.3 NetManager2.4 分包、黏包处理 3 测试3.1 服务端3.2 客户端3.3 直接发送3.4 黏包发送3.5 分包发送3.6 分包、黏包发送3.7 其他 1 分包与黏包 分包、黏包指在网络通信中由于各种因素(网络环境、API …...

Leetcode——150. 逆波兰表达式求值

题解一 思路 和上一期1047. 删除字符串中的所有相邻重复项没差太多,基本思想都一样,就是读取输入的数据,如果是运算符,就进行相应的运算,然后把运算结果压栈。 代码 class Solution {public int evalRPN(String[] …...

)

【Node】一文掌握 Express 的详细用法(Express 备忘速查)

文章目录 入门Hello Worldexpress -hexpress()RouterApplicationRequest属性方法 Response属性方法 示例RouterResponseRequestres.end()res.json([body])app.allapp.deleteapp.disable(name)app.disabled(name)app.engine(ext, callback)app.listen([port[, host[, backlog]]]…...

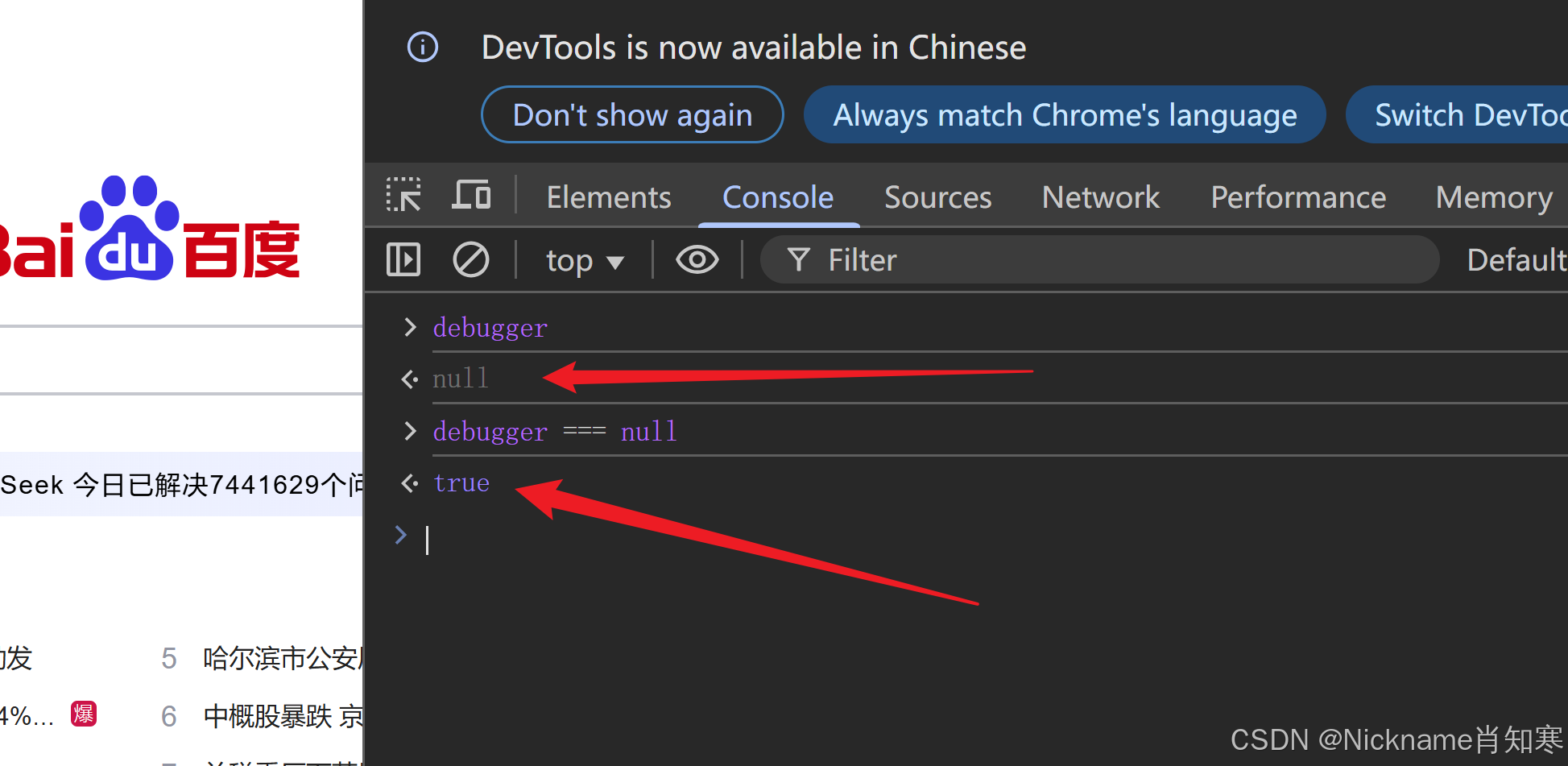

chromium魔改——绕过无限debugger反调试

在进行以下操作之前,请确保已完成之前文章中提到的 源码拉取及编译 部分。 如果已顺利完成相关配置,即可继续执行后续操作。 在浏览器中实现“无限 debugger”的反调试技术是一种常见的手段,用于防止他人通过开发者工具对网页进行调试或逆向…...

Spring 核心技术解析【纯干货版】- XVI:Spring 网络模块 Spring-WebMvc 模块精讲

在现代 Web 开发中,高效、稳定、可扩展的框架至关重要。Spring WebMvc 作为 Spring Framework 的核心模块之一,为开发人员提供了强大的 MVC 体系支持,使得 Web 应用的构建更加便捷和规范。无论是传统的 JSP 视图渲染,还是基于 RES…...

【GPT入门】第33课 从应用场景出发,区分 TavilyAnswer 和 TavilySearchResults,代码实战

【GPT入门】第33课 从应用场景出发,区分 TavilyAnswer 和 TavilySearchResults,代码实战 1. 区别应用场景 2. 代码使用3.代码执行效果 在langchain_community.tools.tavily_search中,TavilyAnswer和TavilySearchResults有以下区别和应用场景&…...

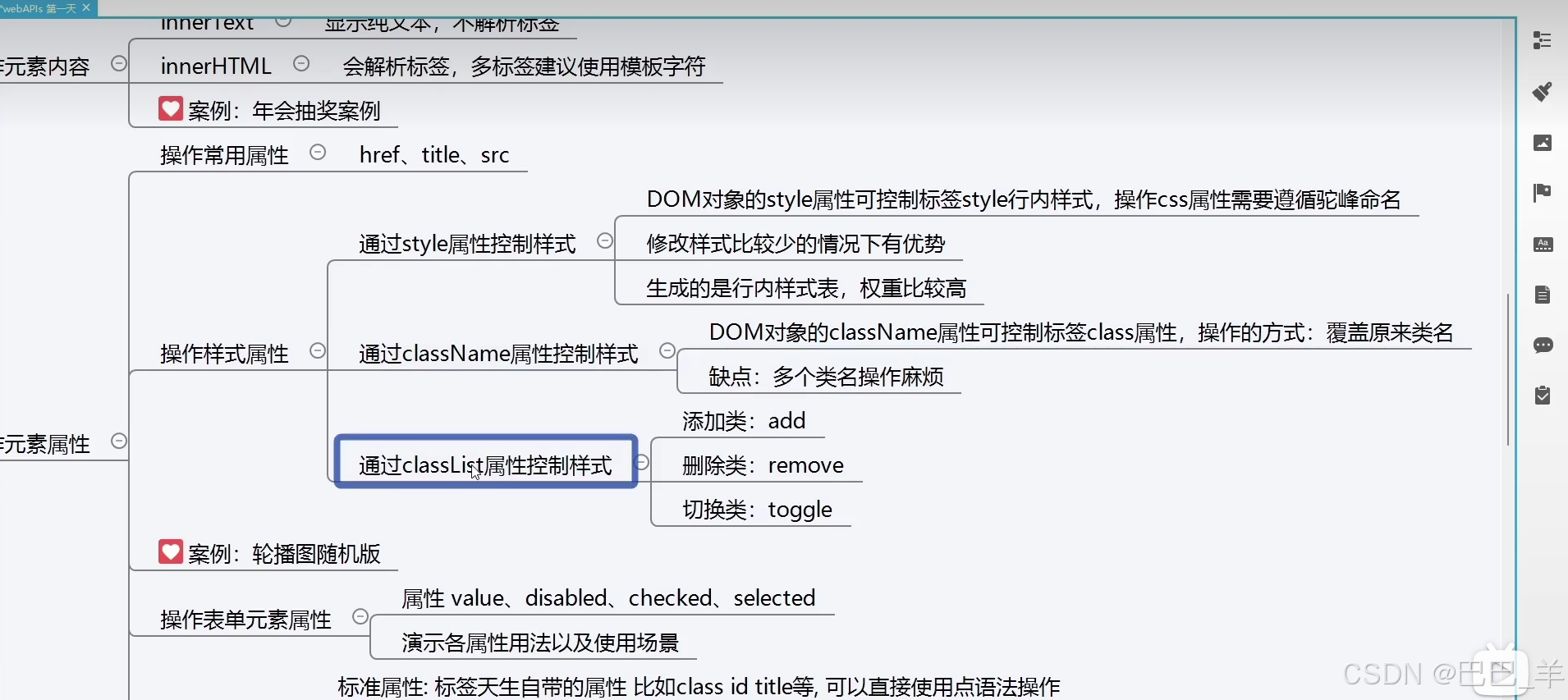

JS dom修改元素的style样式属性

1通过样式属性修改 第三种 toggle有就删除 没就加上...

灭火器离位检测:智能视觉守护安全

利用视觉分析实现明火检测:技术、功能与应用 一、背景 清明节期间,兰州市连续发生多起因祭祖烧纸引发山火的警情,如七里河区魏岭乡赵某某等人上坟烧纸未妥善处理烛火引燃杂草,导致3人烧伤;七里河区彭家坪石板山村村民…...

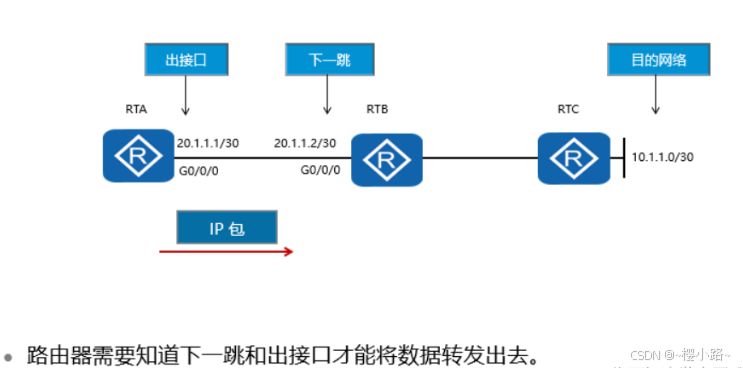

网络:华为数通HCIA学习:IP路由基础

华为HCIA学习 IP路由基础路由协议或路由种类以及对应路由的优先级按工作区域分类:按工作机制及算法分类:路由的优先级路由器选择最优路由的顺序是什么? 前言自治系统LAN和广播域路由选路IP路由表路由度量建立路由表最长匹配原则路由器转发数据包总结 IP…...

多线程开发中List的使用

由于ArrayList在多线程高并发情况下是不安全的,因此要慎用,那么此时如果涉及到集合操作,应该怎么选: 方案一:Vector: 特点:通过给所有方法都用 synchronized 修饰从而保证线程安全, 缺点&…...

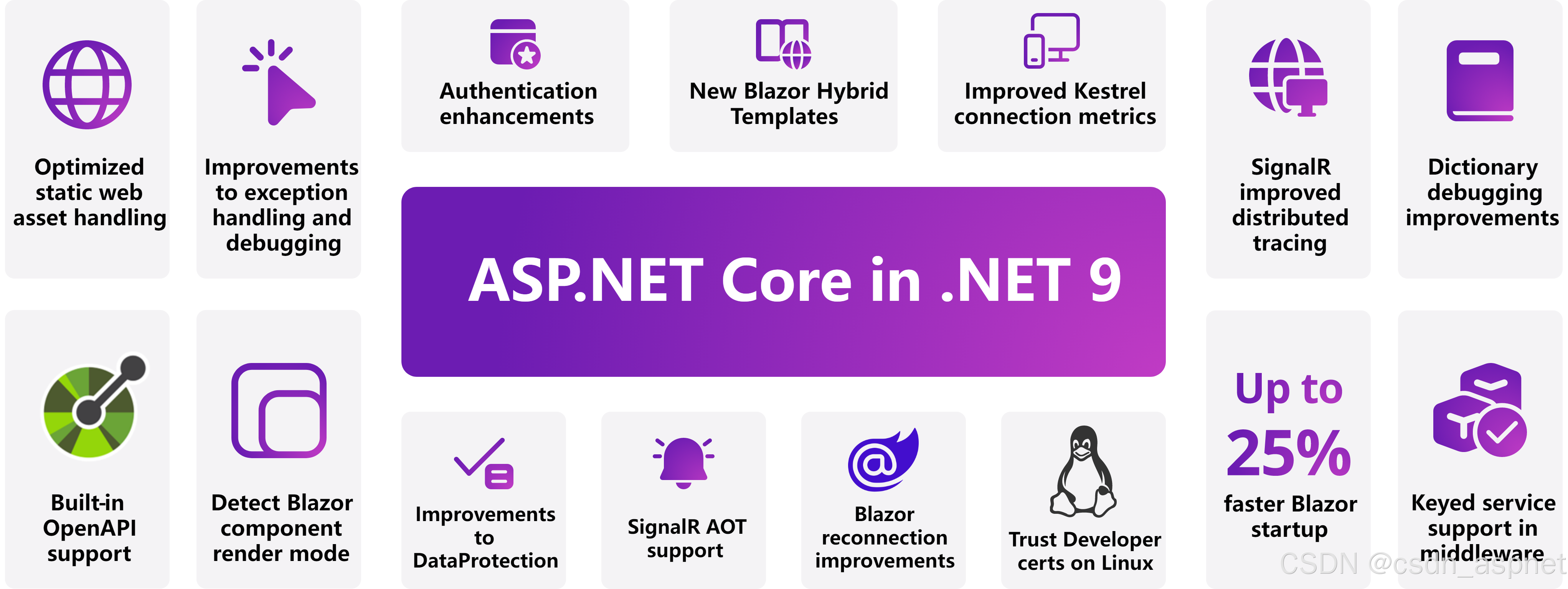

使用 .NET 9 和 Azure 构建云原生应用程序:有什么新功能?

随着 .NET 9 推出一系列以云为中心的增强功能,开发人员拥有比以往更多的工具来在 Azure 上创建可扩展、高性能的云原生应用程序。让我们深入了解 .NET 9 中的一些出色功能,这些功能使构建、部署和优化云应用程序变得更加容易,并附有示例以帮助…...

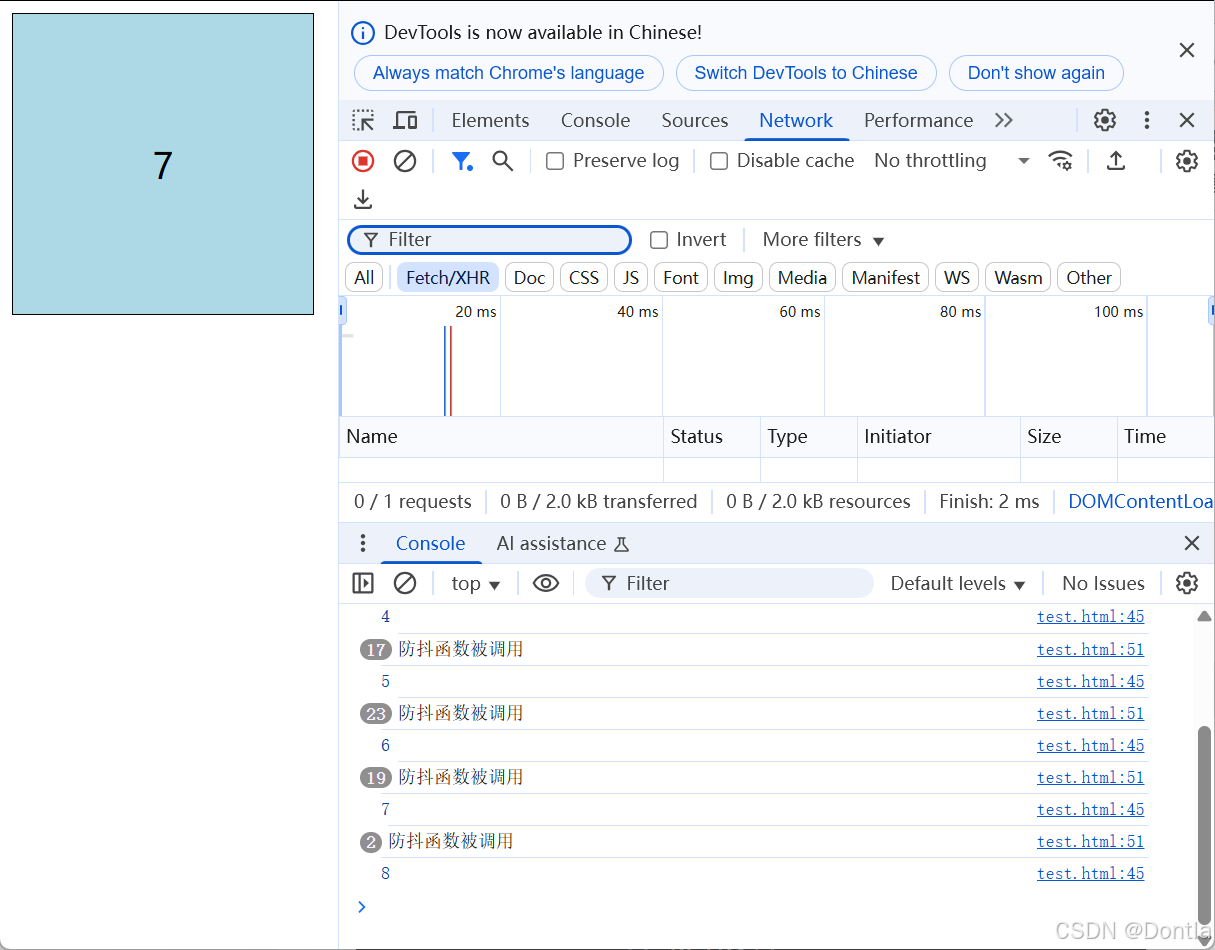

前端页面鼠标移动监控(鼠标运动、鼠标监控)鼠标防抖处理、mousemove、debounce()、事件停止触发、超时触发

文章目录 代码使用lodashjs库debounce函数做防抖处理(只有鼠标移动停止并超过一定时间,才会触发)手写防抖函数写法1写法2(注意addEventListener监听函数的第二个参数接收的是一个函数,需要构造一个匿名返回函数&#x…...

开源守护,智护童年——幼儿园未成年行为与安全智能监控系统

在孩子成长的每一步,安全始终是第一位的。幼儿园作为孩子们探索世界的起点,其安全管理的重要性不言而喻。然而,哭闹、打闹、意外跌倒,甚至外部隐患如陌生人逗留、内部管理疏漏等问题,常常让传统人工监控捉襟见肘。家长…...