入侵检测系统(IDS)与入侵防御系统(IPS):功能对比与部署实践

入侵检测系统(IDS)与入侵防御系统(IPS):功能对比与部署实践

在网络安全防御体系中,入侵检测系统(Intrusion Detection System, IDS)与入侵防御系统(Intrusion Prevention System, IPS)是两道关键的“动态防线”。IDS负责实时监控网络流量和主机行为,发现潜在攻击并报警;IPS则在此基础上进一步主动阻断恶意流量,实现“检测+响应”的闭环。本文将从技术原理、核心差异、部署方案及实战案例四个维度,解析这两种系统的核心价值与落地实践。

一、IDS与IPS的核心定义与技术原理

1. 入侵检测系统(IDS)

核心功能

- 被动监控:通过分析网络流量(如TCP/UDP包)、主机日志(如系统日志、应用日志),识别已知攻击特征(如SQL注入Payload)或异常行为(如异常登录尝试);

- 实时报警:发现攻击时通过邮件、短信、日志系统发出警报,不直接干预流量。

检测原理

- 特征检测(Signature-Based):匹配预设的攻击特征库(如Snort规则中的

alert tcp any any -> 192.168.1.0/24 80 (content:"<script>alert("XSS")</script>";)); - 异常检测(Anomaly-Based):通过机器学习建立正常行为基线(如用户登录时间、流量峰值),发现偏离基线的异常行为(如凌晨三点的批量登录请求)。

2. 入侵防御系统(IPS)

核心功能

- 主动干预:在检测到攻击时,实时阻断流量(如丢弃恶意数据包、封禁IP地址),阻止攻击到达目标系统;

- 深度防护:支持链路层到应用层的检测(如HTTP、FTP协议解析),可对加密流量(如HTTPS)进行解密检测(需部署SSL证书)。

工作流程

- 流量捕获:通过SPAN端口(镜像端口)或TAP设备获取实时流量;

- 协议解析:识别HTTP、SMB、DNS等协议,提取负载数据(如URL参数、邮件附件);

- 攻击判定:匹配特征规则或触发异常检测模型;

- 响应动作:执行阻断(Drop)、重置连接(RST)、限速(Rate-Limit)等操作。

二、IDS vs IPS:核心差异对比

| 特征 | IDS | IPS |

|---|---|---|

| 角色定位 | 网络安全的“监控摄像头”(被动检测) | 网络安全的“智能闸门”(主动阻断) |

| 流量处理 | 镜像流量(不影响原始数据流) | 串联在流量路径中(直接处理流量) |

| 响应方式 | 报警(邮件、SIEM系统) | 阻断(丢包、封禁IP、会话重置) |

| 部署位置 | 网络旁路(如交换机SPAN端口) | 网络串联(如防火墙与服务器之间) |

| 误报影响 | 高误报导致报警疲劳 | 高误报可能阻断正常业务 |

| 典型工具 | Snort(开源)、Splunk IDS | Suricata(开源)、Cisco IPS |

三、IDS/IPS的三大部署模式

1. 网络型IDS/IPS(NIDS/NIPS)

部署位置

- 串联或旁路部署在网络出口、核心交换机、服务器集群前端。

核心优势

- 监控全网络流量,识别跨设备攻击(如横向渗透、DDoS流量);

- 支持深度包检测(DPI),解析应用层协议(如HTTP、FTP、SMB)。

实战配置(Suricata IPS模式)

# 下载Suricata规则库(包含知名攻击特征)

wget https://rules.emergingthreats.net/open/suricata-4.0/emerging.rules.tar.gz

# 启动IPS模式,阻断包含"etc/passwd"关键词的攻击

suricata -c /etc/suricata/suricata.yaml -S emerging.rules -A fast_drop

2. 主机型IDS/IPS(HIDS/HIPS)

部署位置

- 安装在单个服务器或终端设备上(如Web服务器、数据库服务器)。

核心优势

- 监控主机本地行为(如文件篡改、进程异常启动);

- 对加密流量(如本地进程间通信)进行检测。

实战配置(OSSEC HIDS)

# 安装OSSEC,监控/etc/passwd文件变更

ossec-conf add -m /etc/passwd -t w

# 定义异常登录检测规则(/var/log/secure)

vi /var/ossec/rules/ssh_rules.xml

<rule id="5710" level="7"> <if_sid>5700</if_sid> <match>Failed password for</match> <description>SSH brute force attack</description>

</rule>

3. 分布式IDS/IPS

部署架构

- 由中央管理平台+分布式传感器组成,适用于多分支、跨地域的企业网络。

核心优势

- 统一管理全网检测规则,实时同步攻击情报(如最新勒索软件特征);

- 支持跨区域攻击溯源(如识别从多个分支机构发起的协同攻击)。

典型案例

某跨国企业在各分支机构部署Suricata传感器,通过Elasticsearch集中存储日志,当检测到某分支的SQL注入攻击时,中央平台自动向所有传感器下发阻断规则,10秒内阻断全网络的同类攻击。

四、检测引擎核心技术解析

1. 特征检测:基于攻击签名的精准匹配

规则编写示例(Snort检测SQL注入)

alert tcp $EXTERNAL_NET any -> $WEB_SERVERS 80 (msg:"SQL Injection Attempt"; content:"' OR 1=1--"; http_uri; sid:1000001; rev:1;)

msg:规则描述;content:攻击特征(SQL注入Payload);http_uri:仅在HTTP URI中匹配,减少误报。

2. 异常检测:基于机器学习的行为分析

核心步骤

- 数据采集:收集正常业务期间的流量数据(如HTTP请求频率、用户访问路径);

- 基线建模:使用K-means、孤立森林等算法建立正常行为模型;

- 实时检测:当某IP的请求频率超过基线3倍,且访问路径包含未授权接口(如

/admin/delete),触发异常报警。

工具推荐

- 开源:Apache MADlib(支持Spark集成);

- 商业:Splunk User Behavior Analytics(UBA)。

五、企业级部署最佳实践

1. 分层防御架构设计

互联网入口

├─ 防火墙(ACL过滤)

├─ NIPS(串联,阻断已知攻击)

├─ 负载均衡器

├─ 应用服务器集群

│ ├─ HIPS(监控本地文件/进程)

└─ 中央管理平台(规则同步+日志分析)

2. 误报率优化策略

- 规则优先级分级:将规则分为“高风险”(如RCE漏洞利用)、“中风险”(如扫描行为)、“低风险”(如无效端口连接),仅对高风险规则执行阻断;

- 上下文关联分析:结合用户身份(如管理员vs普通员工)、时间(如工作日vs凌晨)判断攻击可信度,减少误报。

3. 与其他系统联动

- 防火墙联动:IPS检测到恶意IP后,自动向防火墙下发封禁规则(如通过API调用Cisco ASA);

- SIEM联动:将IDS/IPS日志同步至Splunk/QRadar,结合其他设备日志(如WAF、服务器日志)进行攻击链分析。

六、典型案例:某金融机构IPS实战应用

场景描述

某银行核心交易系统前端部署NIPS,监控所有进入交易服务器的流量。

攻击拦截过程

- 攻击者通过伪造的HTTP POST请求,向交易接口注入恶意参数:

意图通过负数金额实现逆向转账。amount=-1000&account=123456 - NIPS解析HTTP负载,匹配到预设的“金额字段异常”规则(金额不能为负数且超过账户余额),立即丢弃该数据包,并向管理员发送报警。

- 中央管理平台记录攻击源IP,自动加入全局黑名单,阻止后续攻击。

技术价值

- 成功拦截127次针对交易接口的恶意攻击,0误报;

- 攻击响应时间从人工处理的10分钟缩短至自动阻断的200ms。

七、总结:选择适合的防御方案

IDS与IPS并非互斥,而是互补:

- 中小规模企业:优先部署轻量级NIDS(如Snort)+ 关键服务器HIPS(如OSSEC),低成本实现攻击监测;

- 大型企业/关键基础设施:采用串联NIPS(如Suricata)+ 分布式管理平台,构建“检测-阻断-溯源”的立体防御体系。

随着攻击技术的复杂化(如APT高级持续性威胁),建议结合威胁情报平台(如MISP、VirusTotal)实时更新检测规则,并探索AI驱动的异常检测技术,从“基于特征的被动防御”转向“基于行为的主动免疫”。下一篇文章将聚焦“数据加密技术”,解析对称加密与非对称加密的原理及应用场景。

相关文章:

与入侵防御系统(IPS):功能对比与部署实践)

入侵检测系统(IDS)与入侵防御系统(IPS):功能对比与部署实践

入侵检测系统(IDS)与入侵防御系统(IPS):功能对比与部署实践 在网络安全防御体系中,入侵检测系统(Intrusion Detection System, IDS)与入侵防御系统(Intrusion Preventio…...

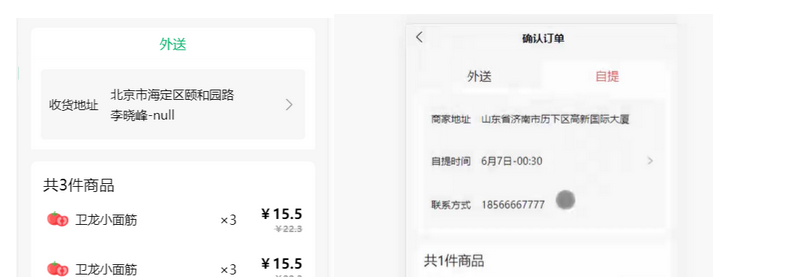

uniapp-商城-38-shop 购物车 选好了 进行订单确认4 配送方式1

配送方式在订单确认页面最上方,可以进行选中配送还是自提,这里先看看配送。 代码样式: 可以看出来是通过组件来实现的。组件名字是:delivery-layout 1、建立组件文件夹和页面,delivery-layout这里就只有配送 2、具体…...

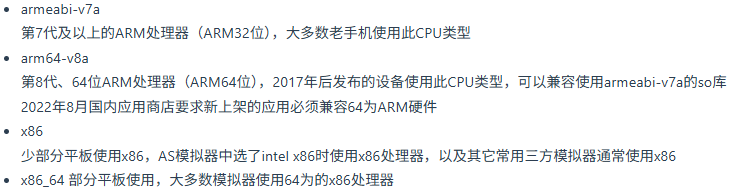

uniappx 打包配置32位64位x86安装包

{"app": {"distribute": {"android": {"abiFilters": ["armeabi-v7a","arm64-v8a","x86","x86_64"]}}} }...

【深度强化学习 DRL 快速实践】逆向强化学习算法 (IRL)

Inverse Reinforcement Learning (IRL) 详解 什么是 Inverse Reinforcement Learning? 在传统的强化学习 (Reinforcement Learning, RL) 中,奖励函数是已知的,智能体的任务是学习一个策略来最大化奖励 而在逆向强化学习 (Inverse Reinforc…...

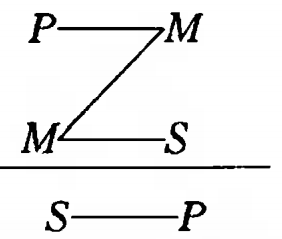

《普通逻辑》学习记录——性质命题及其推理

目录 一、性质命题概述 二、性质命题的种类 2.1、性质命题按质的分类 2.2、性质命题按量的分类 2.3、性质命题按质和量结合的分类 2.4、性质命题的基本形式归纳 三、四种命题的真假关系 3.1、性质命题与对象关系 3.2、四种命题的真假判定 3.3、四种命题的对当关系 四、四种命题…...

人工智能(AI)对网络管理的影响

近年来,人工智能(AI)尤其是大语言模型(LLMs)的快速发展,正在深刻改变网络管理领域。AI的核心价值在于其能够通过自动化、模式分析和智能决策,显著提升网络运维效率并应对复杂挑战。具体表现为: 快速数据查询与分析࿱…...

)

第1讲|R语言绘图体系总览(Base、ggplot2、ComplexHeatmap等)

目录 第1讲|R语言绘图体系总览 ✨ 引言:为什么R绘图如此重要? 🧩 1. Base绘图系统 🧩 2. ggplot2生态系统 🧩 3. ComplexHeatmap超级热图系统 🧩 4. 其他特色绘图库(快速了解) ✏️ 小结一句话 📅 预告下一讲 第1讲|R语言绘图体系总览 (Base、ggplot…...

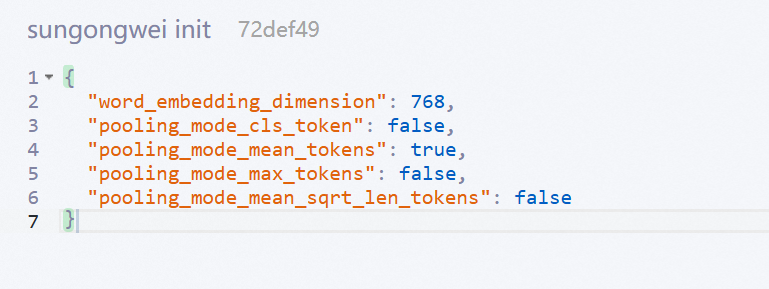

embedding_model模型通没有自带有归一化层该怎么处理?

embedding_model 是什么: 嵌入式模型(Embedding)是一种广泛应用于自然语言处理(NLP)和计算机视觉(CV)等领域的机器学习模型,它可以将高维度的数据转化为低维度的嵌入空间࿰…...

基于STM32、HAL库的MCP3421A0T模数转换器ADC驱动程序设计

一、简介: MCP3421A0T是Microchip公司生产的一款18位Δ-Σ模数转换器(ADC),具有以下特点: 18位分辨率 单通道差分输入 可编程增益放大器(PGA):1, 2, 4, 8 可选的转换速率(3.75/15/60/240SPS) 内部基准电压(2.048V 0.05%) IC…...

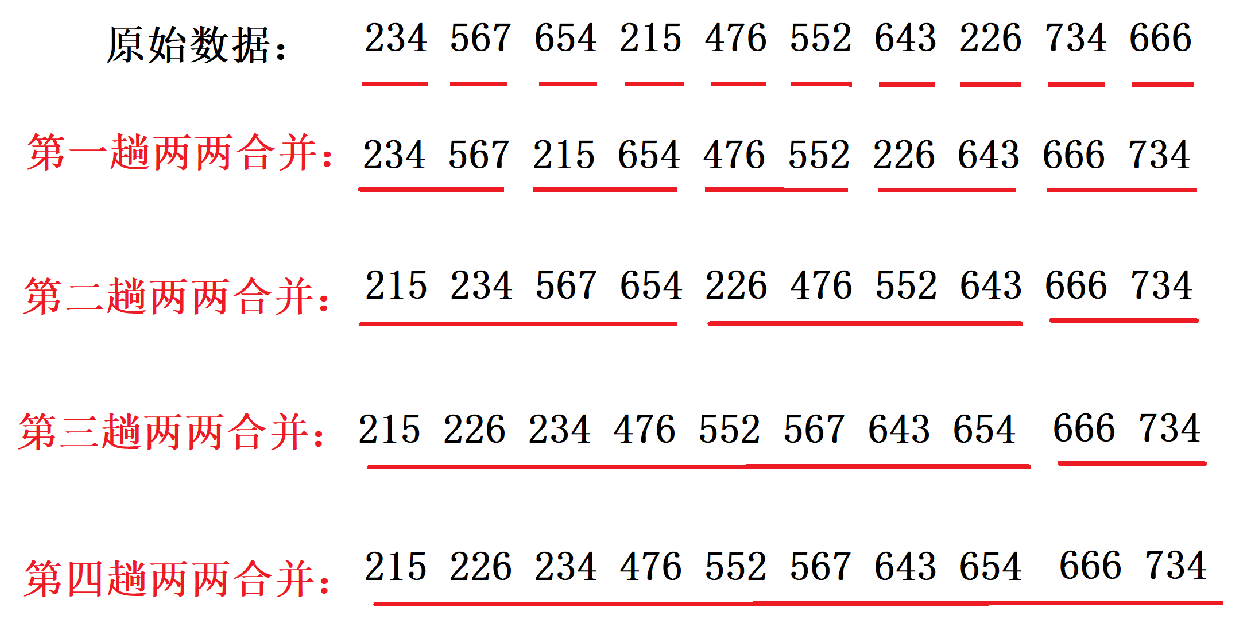

八大排序——冒泡排序/归并排序

八大排序——冒泡排序/归并排序 一、冒泡排序 1.1 冒泡排序 1.2 冒泡排序优化 二、归并排序 1.1 归并排序(递归) 1.2 递归排序(非递归) 一、冒泡排序 1.1 冒泡排序 比较相邻的元素。如果第一个比第二个大,就交换…...

银发科技:AI健康小屋如何破解老龄化困局

随着全球人口老龄化程度的不断加深,如何保障老年人的健康、提升他们的生活质量,成为了社会各界关注的焦点。 在这场应对老龄化挑战的战役中,智绅科技顺势而生,七彩喜智慧养老系统构筑居家养老安全网。 而AI健康小屋作为一项创新…...

Python实例题:使用Pvthon3编写系列实用脚本

目录 Python实例题 题目 1. 文件重命名脚本 csv_data_statistics.py file_rename.py web_crawler.py 2. CSV 文件数据统计脚本 3. 简单的网页爬虫脚本 运行思路 文件重命名脚本 CSV 文件数据统计脚本 简单的网页爬虫脚本 注意事项 Python实例题 题目 使用Pvthon…...

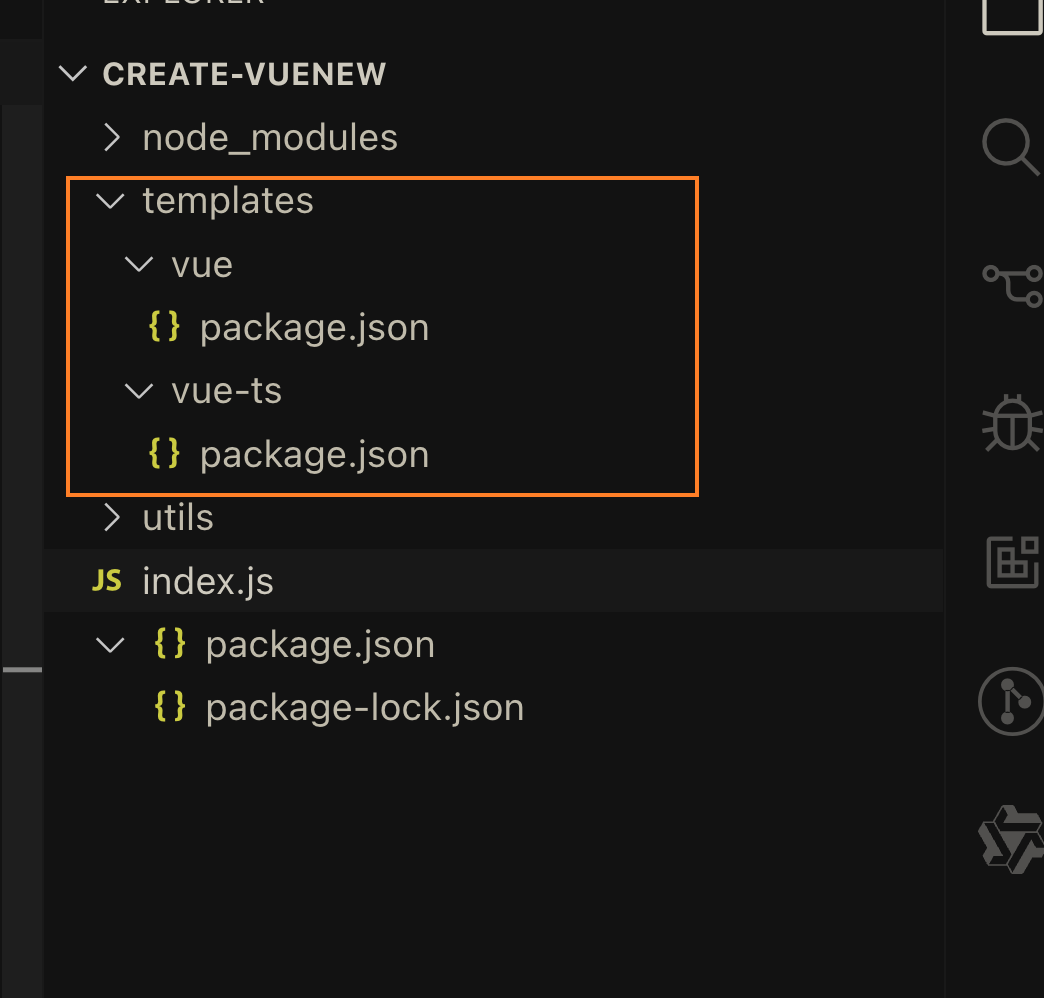

命令行指引的尝试

效果 步骤 首先初始化一个空的项目,然后安装一些依赖 npm init -y npm install inquirer execa chalk ora至于这些依赖是干嘛的,如下图所示: 然后再 package.json 中补充一个 bin 然后再根目录下新建一个 index.js , 其中的内容如下 #!/…...

Sharding-JDBC 系列专题 - 第九篇:高可用性与集群管理

Sharding-JDBC 系列专题 - 第九篇:高可用性与集群管理 本系列专题旨在帮助开发者全面掌握 Sharding-JDBC,一个轻量级的分布式数据库中间件。本篇作为系列的第九篇文章,将重点探讨 高可用性(High Availability, HA) 和 集群管理,包括数据库高可用方案、Sharding-JDBC 的故…...

【Dify系列教程重置精品版】第1课 相关概念介绍

文章目录 一、Dify是什么二、Dify有什么用三、如何玩转Dify?从螺丝刀到机甲战士的进阶指南官方网站:https://dify.ai github地址:https://github.com/langgenius/dify 一、Dify是什么 Dify(Define + Implement + For You)。这是一款开源的大…...

leetcode0106. 从中序与后序遍历序列构造二叉树-medium

1 题目:从中序与后序遍历序列构造二叉树 官方标定难度:中 给定两个整数数组 inorder 和 postorder ,其中 inorder 是二叉树的中序遍历, postorder 是同一棵树的后序遍历,请你构造并返回这颗 二叉树 。 示例 1: 输入…...

第5.5章:ModelScope-Agent:支持多种API无缝集成的开源框架

5.5.1 ModelScope-Agent概述 ModelScope-Agent,由阿里巴巴旗下ModelScope社区开发,是一个开源的、模块化的框架,旨在帮助开发者基于大型语言模型快速构建功能强大、灵活性高的智能代理。它的核心优势在于支持与多种API和外部系统的无缝集成&…...

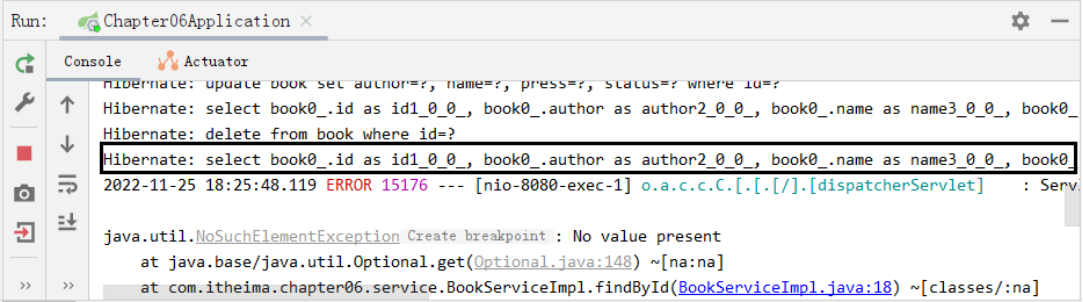

Spring Boot默认缓存管理

Spring框架支持透明地向应用程序添加缓存,以及对缓存进行管理,其管理缓存的核心是将缓存应用于操作数据的方法,从而减少操作数据的执行次数,同时不会对程序本身造成任何干扰。Spring Boot继承了Spring框架的缓存管理功能ÿ…...

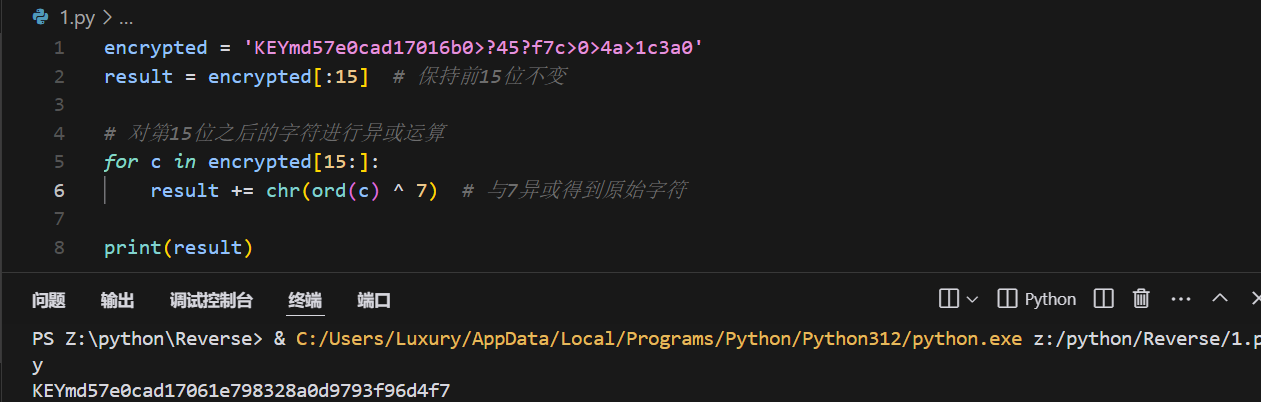

XYNU2024信安杯-REVERSE(复现)

前言 记录记录 1.Can_you_find_me? 签到题,秒了 2.ea_re 快速定位 int __cdecl main_0(int argc, const char **argv, const char **envp) {int v4; // [esp0h] [ebp-1A0h]const char **v5; // [esp4h] [ebp-19Ch]const char **v6; // [esp8h] [ebp-198h]char v7;…...

MySQL的MVCC【学习笔记】

MVCC 事务的隔离级别分为四种,其中Read Committed和Repeatable Read隔离级别,部分实现就是通过MVCC(Multi-Version Concurrency Control,多版本并发控制) 版本链 版本链是通过undo日志实现的, 事务每次修改…...

罗德FSP13 FSP40频谱分析仪频率13.6GHz

罗德FSP13 FSP40频谱分析仪频率13.6GHz 附加的功能: 分辨率带宽:1 Hz 至 10 MHz 显示的平均噪音水平:-155 dBm (1 Hz) 相位噪声:10 kHz 时 -113 dB (1 Hz) 附加滤波器:100 Hz 至 5 MHz 的通道滤波器和 RRC 滤波器、…...

腾讯PC客户端面经

1.有关虚函数调用问题 空指针可以在特定的情况下去调用非虚函数,因为非虚函数在编译阶段就可以确定地址,调用的时候this指针传的是nullptr没有问题,不需要依赖对象的创建。 空指针不可以去调用虚函数,因为虚函数的调用需要虚表&…...

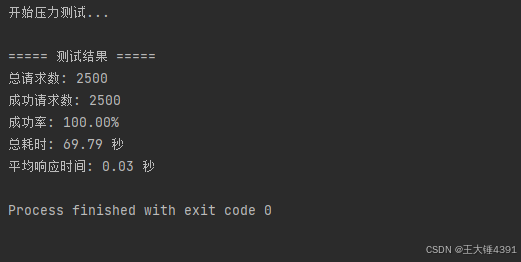

达梦数据库压力测试报错超出全局hash join空间,适当增加HJ_BUF_GLOBAL_SIZE解决

1.名词解释:达梦数据库中的HJ_BUF_GLOBAL_SIZE是所有哈希连接操作可用的最大哈希缓冲区大小,单位为兆字节(MB) 2.达梦压测报错: 3.找到达梦数据库安装文件 4.压力测试脚本 import http.client import multiprocessi…...

Oracle--SQL性能优化与提升策略

前言:本博客仅作记录学习使用,部分图片出自网络,如有侵犯您的权益,请联系删除 一、导致性能问题的内在原因 系统性能问题的底层原因主要有三个方面: CPU占用率过高导致资源争用和等待内存使用率过高导致内存不足并需…...

如何在Spring Boot中配置自定义端口运行应用程序

Spring Boot 应用程序默认在端口 8080 上运行嵌入式 Web 服务器(如 Tomcat、Jetty 或 Undertow)。然而,在开发、测试或生产环境中,开发者可能需要将应用程序配置为在自定义端口上运行,例如避免端口冲突、适配微服务架构…...

六个能够白嫖学习资料的网站

一、咖喱君的资源库 地址:https://flowus.cn/galijun/share/de0f6d2f-df17-4075-86ed-ebead0394a77 这是一个学习资料/学习网站分享平台,包含了英语、法语、德语、韩语、日语、泰语等几十种外国语言的学习资料及平台,这个网站的优势就是外语…...

破界出海:HR SaaS平台的全球化实践与组织效能跃升

全球化浪潮下的HR SaaS破局实践 在全球化与数字化双重浪潮的推动下,中国企业出海已从战略选择演变为生存刚需。然而,跨文化管理冲突、多国法律合规风险、复杂薪酬体系与人才发展需求,构成了企业国际化的四大核心挑战。据艾瑞咨询数据&#x…...

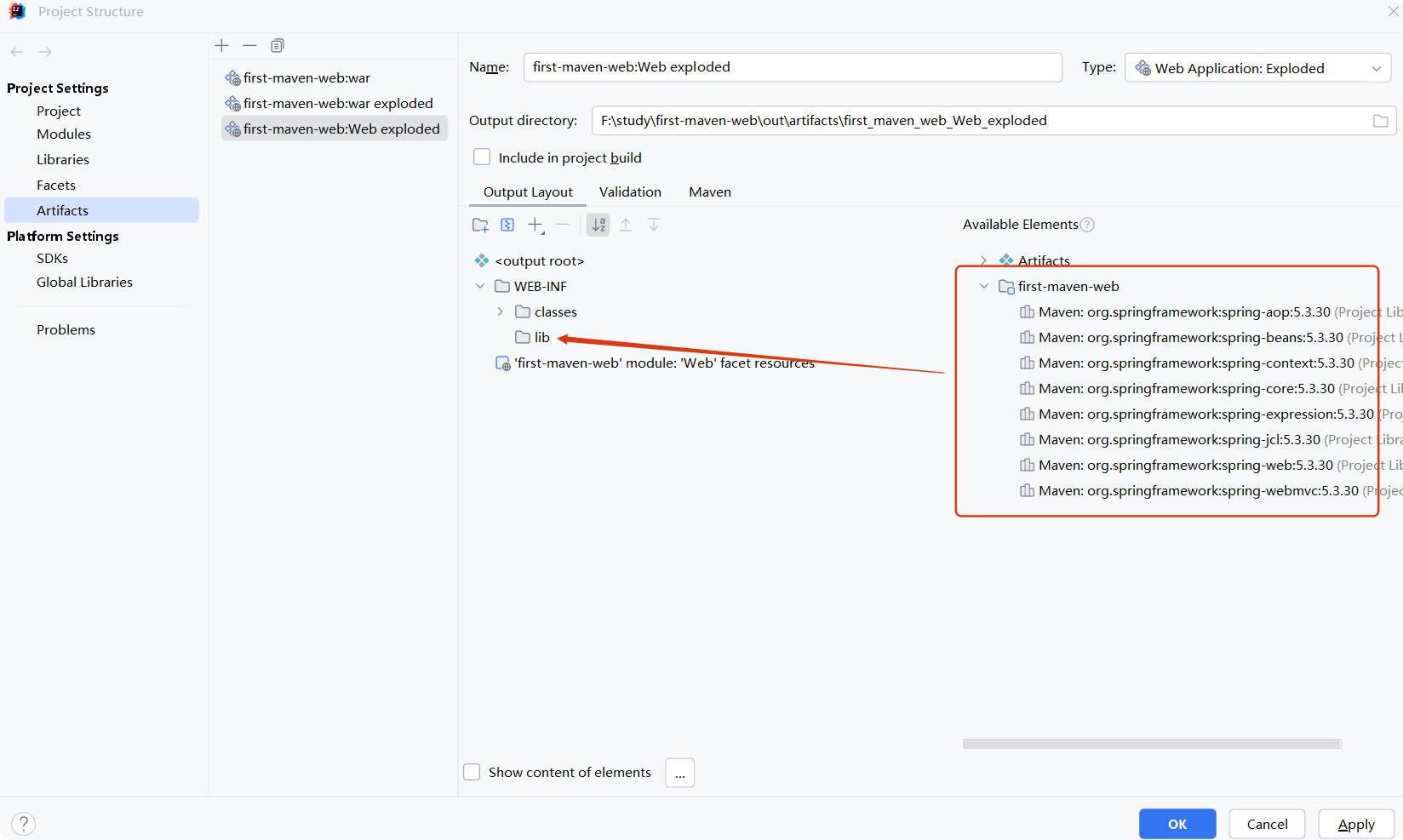

IntelliJ IDEA 中配置 Spring MVC 环境的详细步骤

以下是在 IntelliJ IDEA 中配置 Spring MVC 环境的详细步骤: 步骤 1:创建 Maven Web 项目 新建项目 File -> New -> Project → 选择 Maven → 勾选 Create from archetype → 选择 maven-archetype-webapp。输入 GroupId(如 com.examp…...

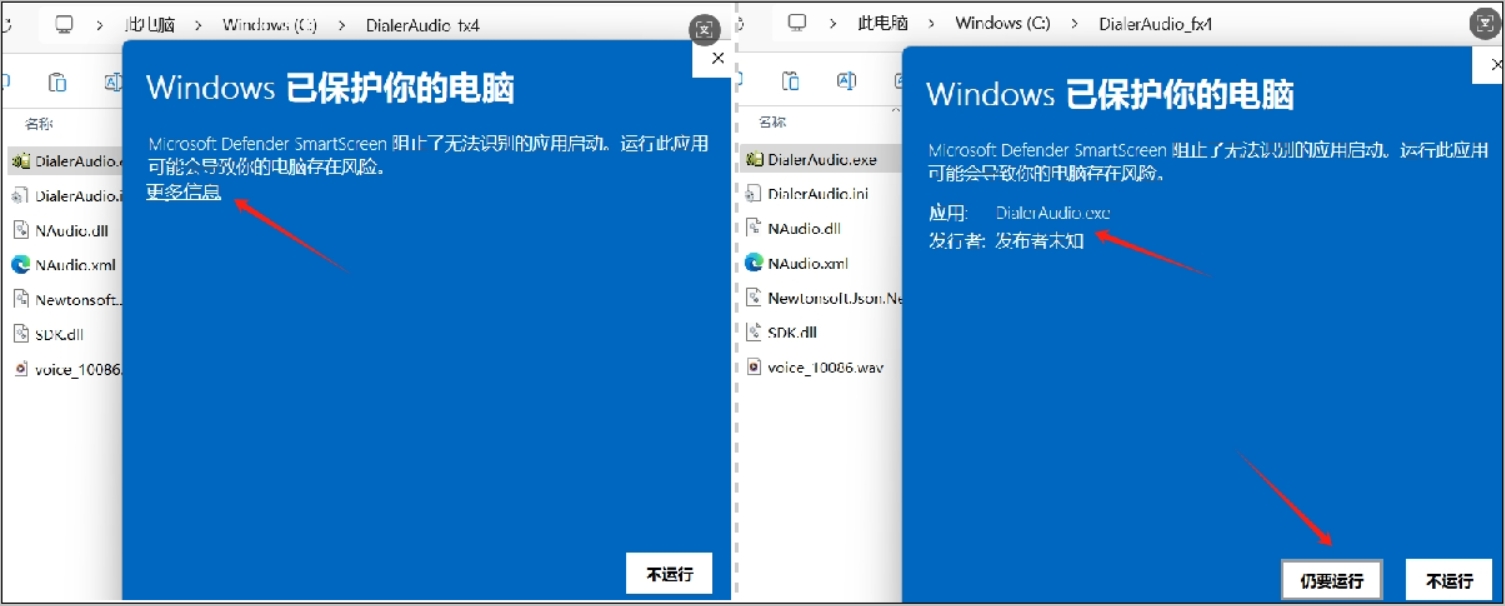

手机打电话时电脑坐席同时收听对方说话并插入IVR预录声音片段

手机打电话时电脑坐席同时收听对方说话并插入IVR预录声音片段 --本地AI电话机器人 前言 书接上一篇,《手机打电话通话时如何向对方播放录制的IVR引导词声音》中介绍了【蓝牙电话SDK示例App】可以实现手机app在电话通话过程中插播预先录制的开场白等语音片段的功能。…...

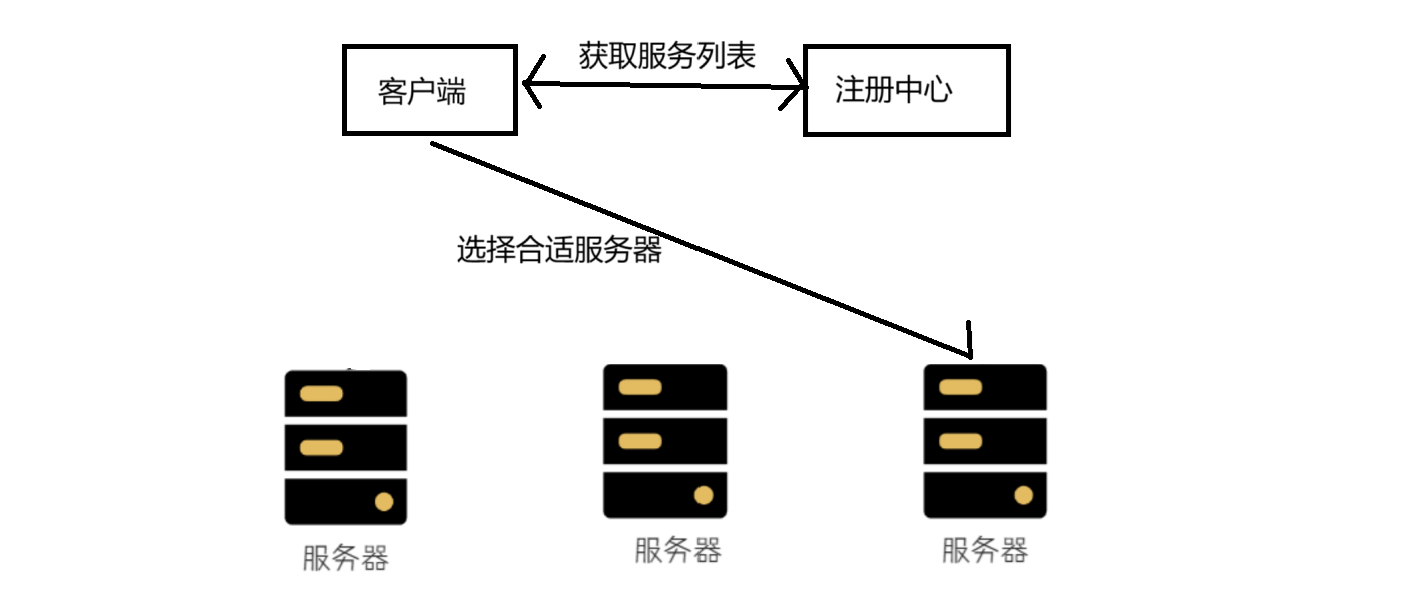

SpringCloud——负载均衡

一.负载均衡 1.问题提出 上一篇文章写了服务注册和服务发现的相关内容。这里再提出一个新问题,如果我给一个服务开了多个端口,这几个端口都可以访问服务。 例如,在上一篇文章的基础上,我又新开了9091和9092端口,现在…...