MySQL 8.0 OCP 1Z0-908 101-110题

Q101.which two queries are examples of successful SQL injection attacks?

A.SELECT id, name FROM backup_before WHERE name=‘; DROP TABLE injection; --’;

B. SELECT id, name FROM user WHERE id=23 oR id=32 OR 1=1;

C. SELECT id, name FROM user WHERE user.id= (SELECT members.id FROM members);

D.SELECT email, passwd FROM members

WHERE email= ‘INSERT INTO members (‘email’, ‘passwd’) VALUES

(‘bob@example.com’, ‘secret’);–’;

E. SELECT user,passwd FROM members WHERE user=‘?’;INSERT INTO members (‘user’,"passwd’) VALUES ("bob@example.com’, ‘secret’);–';

F. SELECT id, name FROM user WHERE id=23 oR id=32 AND 1=1;

Answer:BE

SQL注入我不懂

参考:https://blog.csdn.net/DBA_ChenJR/article/details/147816607

Q102.You must run multiple instances of MySQL Server on a single host.Which three methods are supported?

A)Use system tools to lock each instance to its own CPU.

B)Run MySQL Server docker containers.

C)Use systemd with different settings for each instance.

D)Start mysqld or mysqld safe using different option files for each instance.

E)Run mysqld with --datadir defined for each instance.

F)Use resource groups to lock different instances on separate CPUs.

Answer:CDE

Q103.Which statement enables all roles granted to all users automatically?

A) SET ROLE ALL;

B) SET DEFAULT ROLE ALL TO ‘*’@‘1’%';

C) SET PERSIST activate_all_roles_on_login=ON;

D) SET PERSIET mandatory_roles=ALL;

Answer:C

将 activate_all_roles_on_login 系统变量默认值为OFF,若设置为ON,服务器在登录时将激活授予每个账户的角色。

Q104.Which two situations will cause the binary log to rotate?

A)FLUSH HOSTS executed

B)max_binlog_size exceeded

C)max_binlog_cache_size exceeded

D)SET sql_log_bin=1 executed

E)SET sync_binlog=1 executed

F)FLUSH LOGS executed

Answer:BF

选项A:FLUSH HOST语句用于清除主机缓存表,以便重新加载主机名和IP地址的映射。

选项B:max_binlog_size表示binlog的最大文件大小,日志写入超过这个参数的设置的大小后,会关闭这个文件,然后重新创建一个新的binlog写入,进行轮转

选项C:max_binlog_cache_size 是一个 MySQL 系统变量,用于限制二进制日志(binlog)缓存的大小。,这个超出了会报错

选项D:sql_log_bin参数控制在当前会话中是否写binlog

选项E:sync_binlog控制binlog刷写到磁盘的方式,比如sync_binlog=0,不将日志写入磁盘,根据操作系统走,sync_binlog=1,每次提交都刷写到磁盘,sync_binlog=N,N次提交刷写到磁盘

F:FLUSH LOGS会新建一个日志,进行轮转

Q105.Examine this statement, which executes successfully:

CREATE TABLE world.city (

ID int NOT NULL AUTO_INCREMENT,

Name char (35) NOT NULL DEFAULT ‘’,

CountryCode char (3) NOT NULL DEFAULT ‘’,

District char (20) NOT NULL DEFAULT ‘’,

Population int NOT NULL DEFAULT ‘0’,

PRIMARY KEY (ID),

KEY (CountryCode (CountryCode)) ENGINE InnoDB;

SELECT Name

FROM world. city

WHERE Population BETWEEN 1000000 AND 2000000;

Which change enables the query to succeed while accessing fewer rows?

A)ALTER TABLE world.city ADD INDEX (Name) ;

B)ALTER TABLE world.city ADD SPATIAL INDEX (Name);

C)ALTER TABLE world.city ADD FULLTEXT INDEX (Name);

D)ALTER TABLE world.city ADD SPATIAL INDEX (Population);

E)ALTER TABLE world.city ADD INDEX (Population);

F)ALTER TABLE world.city ADD FULLTEXT INDEX (Population);

Answer:E

选项ABC,跟本次查询没有关系,并且population为int类型,所以就普通的二级索引就可以,没必要使用空间索引和全文索引

Q106.Examine this configuration:

You have a corporate private network, which uses its own Certificate Authority (CA) using an industry standard

2048-bit RSA key length.

All MySQL Server and client certificates are signed using the central corporate CA.

All clients are known, controlled,and exist only on the private LAN.

The private network uses its own private authoritative DNS.

The private network also uses other nominal enterprise services.

An end-to-end encrypted connection for a MySQL client to MySQL server has been established on this LAN.

How does the MySQL Servers’ self signed certificate compare to one that would be signed by a known public,third party trusted Certificate Authority?

A)The self-signed certificate is equally secure and equally trusted.

B)The self-signed certificate is more secure and less trusted.

C)The self-signed certificate is less secure and equally trusted.

D)The self-signed certificate is equally secure and less trusted.

E)The self -signed certificate is more secure and equally trusted.

F)The self-signed certificate is less secure and less trusted

Answer:F

自签证书的安全性和信任度较低

Q107.Which two are valid uses for binary logs on a MySQL instance?

A)logging the duration and locks for all queries //记录日志期间不产生锁

B)replication

C)audit of all queries

D)point-in-time recovery

E)recording the order in which queries are issued

Answer:BD

选项A:不记录SELECT和锁信息

选项B:复制期间是需要binlog的

选项C:查询的审计记录在审计日志,跟binlog没关系

选项D:基于时间点的恢复,是需要binlog支撑的

选项E:参考选项A

Q108.Which two are characteristics of snapshot based backups?

A)There is no need for InnoDB tables to perform its own recovery when restoring from the snapshot

backup.

B)Snapshot backups can be used only in virtual machines.

C)Snapshot based backups greatly reduce time during which the database and applications are unavailable.

D)The frozen file system can be cloned to another virtual machine immediately into active service.

E)A separate physical copy must be made before releasing the snapshot backup

Answer:AC

选项A:快照恢复完成后,启动时会自己进行Crash Recovery

选项C:快照备份会减少数据库和应用的不可用时间

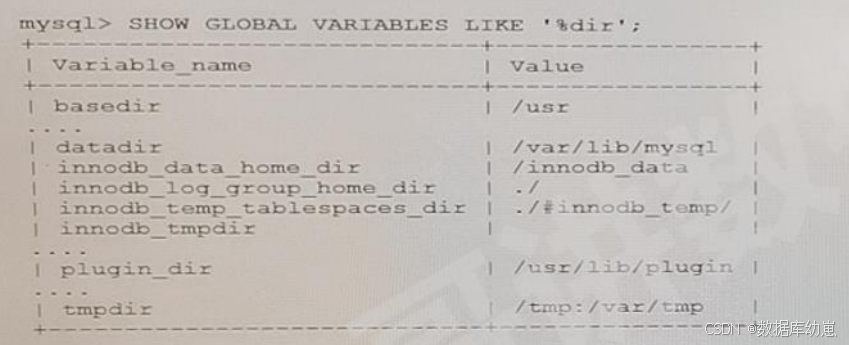

Q109.Examine this output:

You plan to add this parameter to the configuration:

innodb_ directories=’ /innodb_ extras ‘

Which statement is true?

A)It defines all innodb tablespace options relative to a starting parent directory.

B)It adds more temporary workspace in addition to the innodb_ tmpdir location.

c)It moves all innodb tablespaces to the 1 innodb_ extras directory to enable a new

innodb_ data_ home_ dir to be defined.

D)It is not necessary because innodb data_ home_ dir is already defined.

E)It allows scanning of other locations to discover more innodb tablespaces .

Answer:E

innoDB_directories变量,它定义了在启动时扫描以查找表空间文件的目录。innodb_directories默认设置为NULL,但当innodb构建启动时要扫描的目录列表时,innodb_data_home_dir、innodb_undo_directory和datadir定义的目录总是附加到innodb_directories参数值之后。无论是否显式指定了innodb_directories设置,都会附加这些目录。

使用绝对路径定义的表空间文件或位于附加到innodb_directories设置的目录之外的表空间应添加到innodd_directories设置中。参考:

https://dev.mysql.com/doc/refman/8.0/en/innodb-moving-data-files-offline.html

https://blog.csdn.net/qq_29519041/article/details/139078303

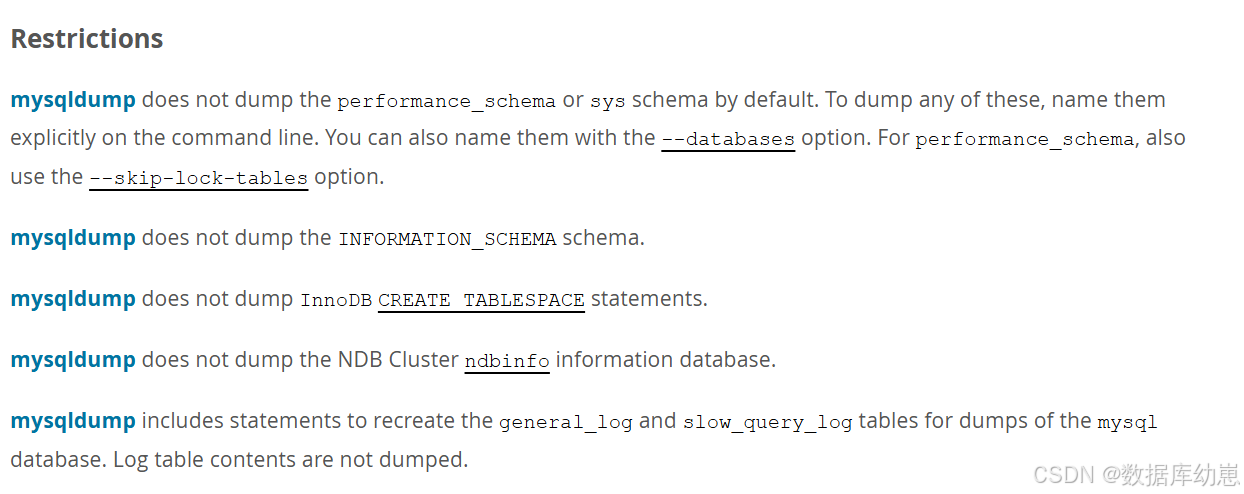

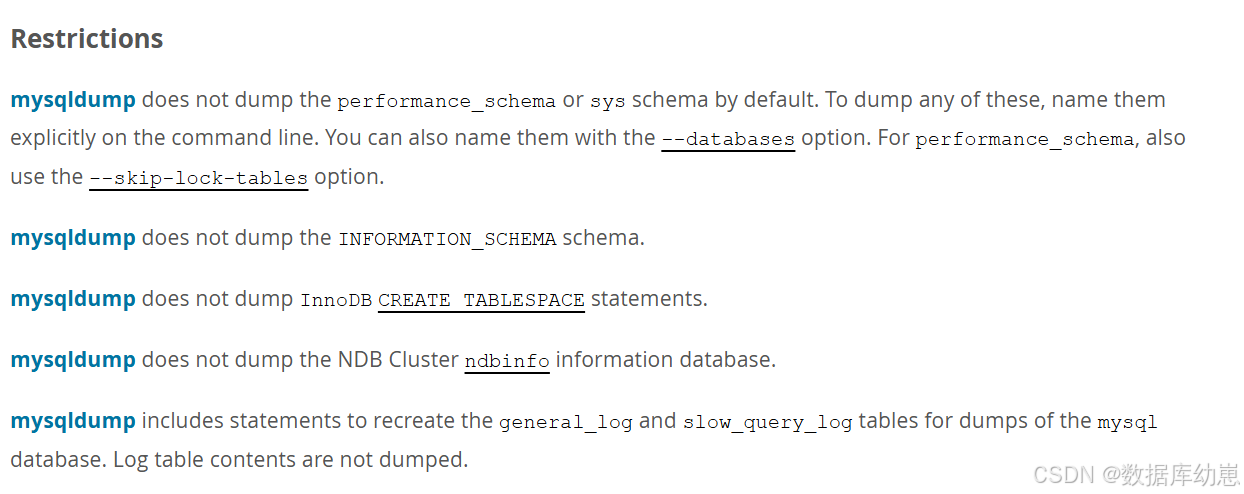

Q110.Examine this command, which executes successfully:

mysqldump --user=root --password > full_ backup.sql

Which two databases will be excluded from this dump?

A)world

B)employee

C)information schema

D)mysql

E)sys

Answer:CE

参考:https://dev.mysql.com/doc/refman/8.0/en/mysqldump.html

相关文章:

MySQL 8.0 OCP 1Z0-908 101-110题

Q101.which two queries are examples of successful SQL injection attacks? A.SELECT id, name FROM backup_before WHERE name‘; DROP TABLE injection; --’; B. SELECT id, name FROM user WHERE id23 oR id32 OR 11; C. SELECT id, name FROM user WHERE user.id (SEL…...

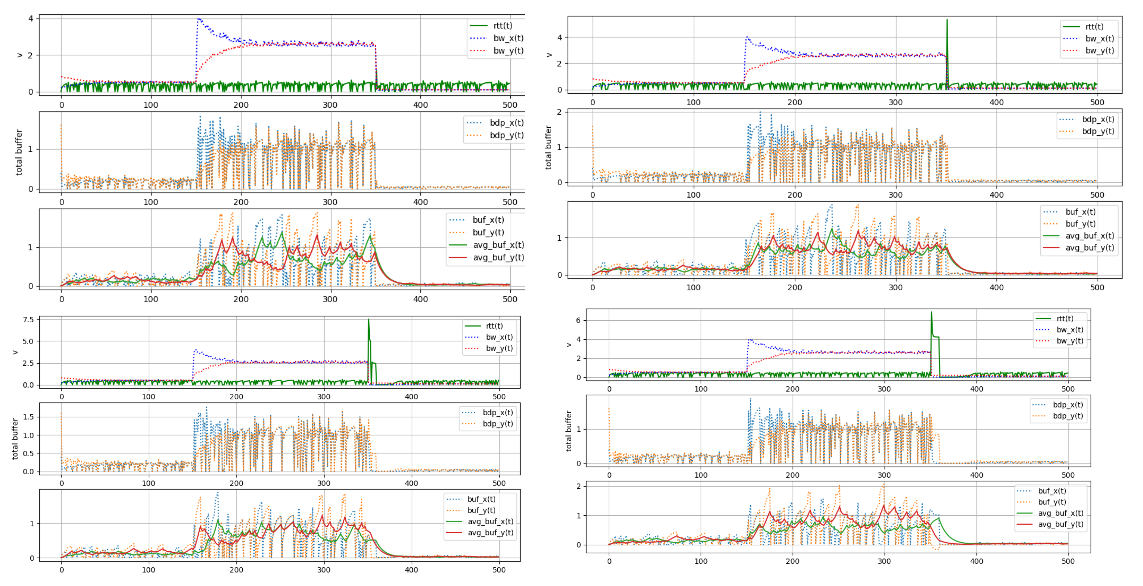

BBR 的 buffer 动力学观感

这周很忙,今天还加了一天班,但还是抽空实现了五一在安徽泾县山区喝着一壶酒写的 BBR ProbeRTT 的想法,没多少行代码,它真就消除了带宽锯齿,皮了个鞋👞,昨天我还在群里说了今天再说说 BBR 的&…...

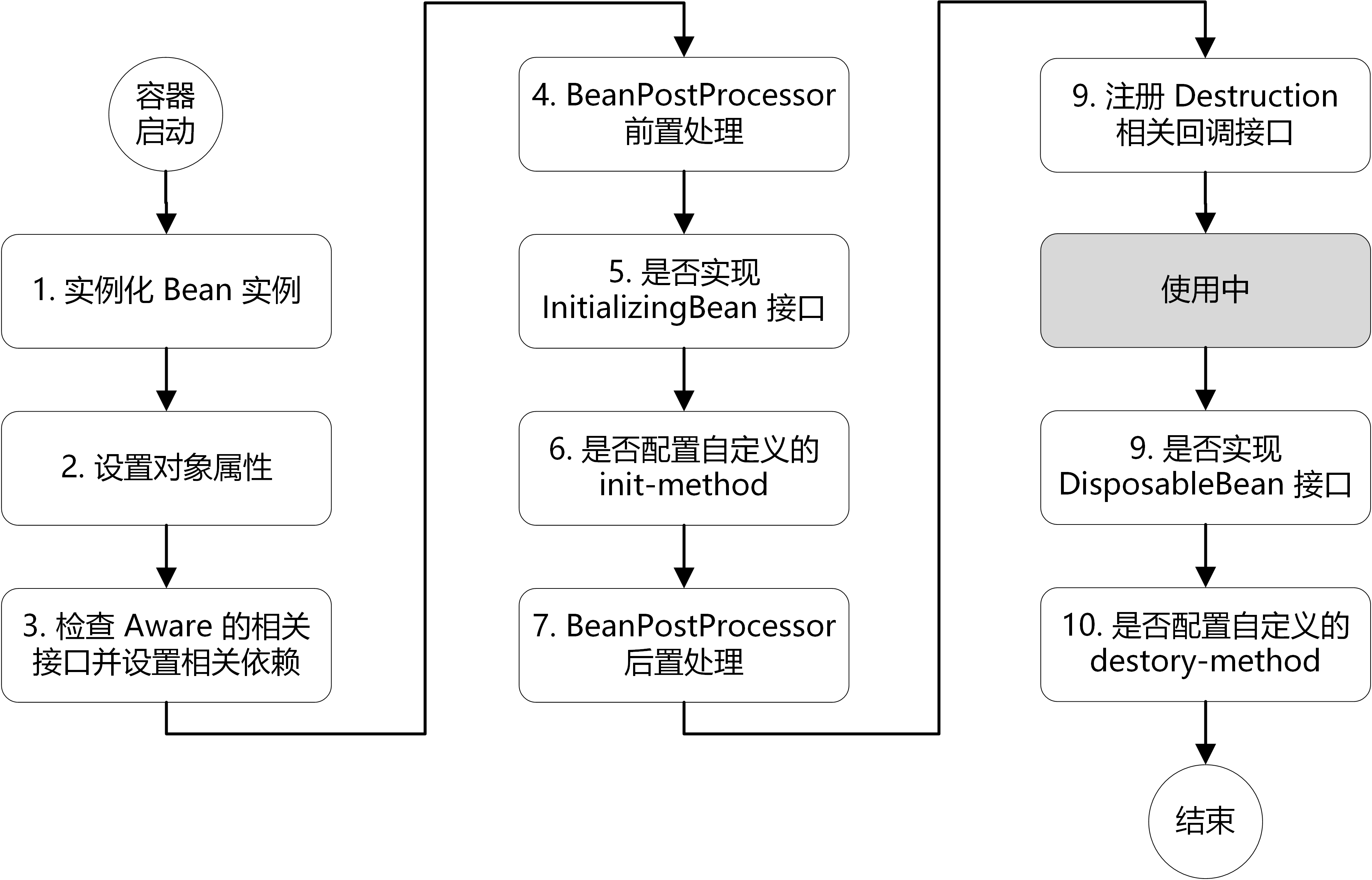

Spring之Bean的初始化 Bean的生命周期 全站式解析

目录 导图 步骤 第一步 实例化 第二步 属性赋值 第三步 初始化 aware 接口 BeanPostProcessor 接口 InitializingBean 和 init-method 第四步使用 第五步使用后销毁 描述一下 Bean 的 生命周期 导图 步骤 总体上可以分为五步 首先是 Bean 的实例化Bean 在进行实例…...

FreeCAD源码分析: Transaction实现原理

本文阐述FreeCAD中Transaction的实现原理。 注1:限于研究水平,分析难免不当,欢迎批评指正。 注2:文章内容会不定期更新。 一、概念 Ref. from What is a Transaction? A transaction is a group of operations that have the f…...

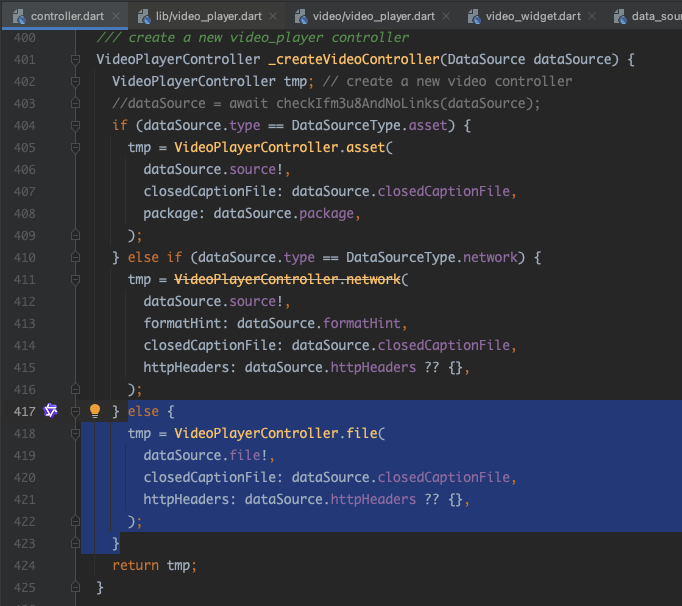

flutter缓存网络视频到本地,可离线观看

记录一下解决问题的过程,希望自己以后可以参考看看,解决更多的问题。 需求:flutter 缓存网络视频文件,可离线观看。 解决: 1,flutter APP视频播放组件调整; 2,找到视频播放组件&a…...

Kotlin 中 infix 关键字的原理和使用场景

在 Kotlin 中,使用 infix 关键字修饰的函数称为中缀函数,使用是可以省略 . 和 (),允许以更自然(类似自然语言)的语法调用函数,这种特性可以使代码更具可读性。 1 infix 的原理 中缀函数必须满足以下条件&…...

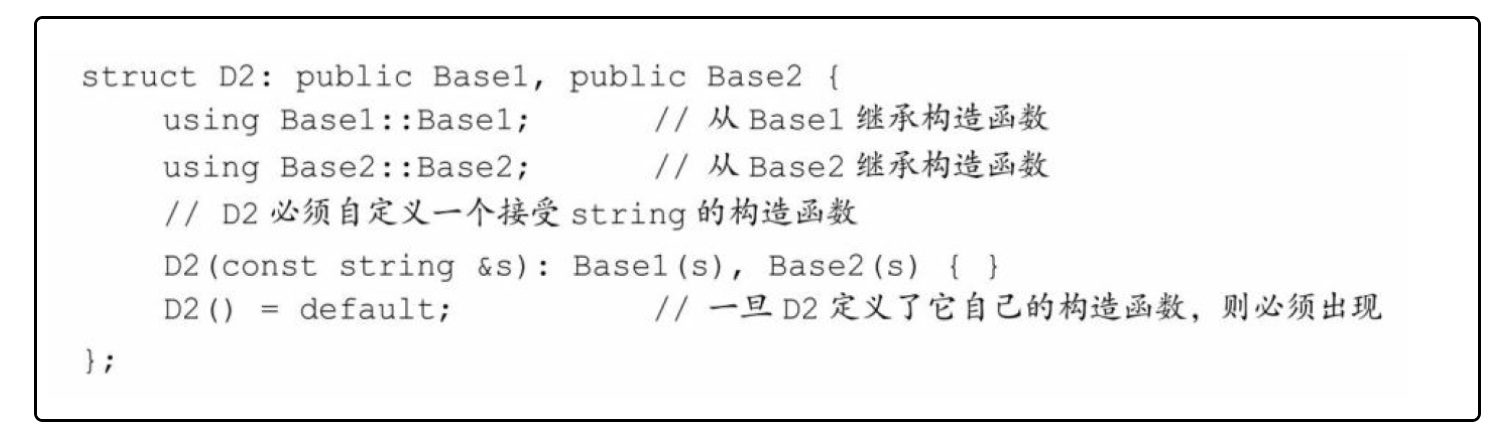

c++从入门到精通(五)--异常处理,命名空间,多继承与虚继承

异常处理 栈展开过程: 栈展开过程沿着嵌套函数的调用链不断查找,直到找到了与异常匹配的catch子句为止;也可能一直没找到匹配的catch,则退出主函数后查找过程终止。栈展开过程中的对象被自动销毁。 在栈展开的过程中,…...

)

mock 数据( json-server )

json-server 实现数据 mock 实现步骤: 1. 在项目中安装 json-server npm install -D json-server 2. 准备一个 json 文件 server/data.json {"posts": [{ "id": "1", "title": "a title", "views"…...

Java多线程编程中的常见问题与陷阱汇总

线程安全问题 多线程环境下,多个线程同时访问共享资源时,可能会导致数据不一致或程序行为异常。常见的线程安全问题包括竞态条件、死锁、活锁等。 public class Counter {private int count 0;public void increment() {count;}public int getCount()…...

ARP Detection MAC-Address Static

一、ARP Detection(ARP检测) ✅ 定义: ARP检测是一种防止ARP欺骗攻击的安全机制。它通过监控或验证网络中的ARP报文,来判断是否存在伪造的ARP信息。 🔍 工作原理: 网络设备(如交换机…...

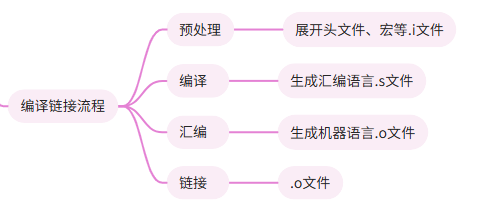

gcc/g++常用参数

1.介绍 gcc用于编译c语言,g用于编译c 源代码生成可执行文件过程,预处理-编译-汇编-链接。https://zhuanlan.zhihu.com/p/476697014 2.常用参数说明 2.1编译过程控制 参数作用-oOutput,指定输出名字-cCompile,编译源文件生成对…...

nginx配置之负载均衡

版权声明:原创作品,请勿转载! 1.实验环境准备 准备3台linux服务器(ubuntu和centos均可,本文使用centos7.9),两台web和一台负载均衡服务器,均安装nginx服务 主机名IP软件lb0110.0.0…...

相机Camera日志分析之十一:高通相机Camx hal预览1帧logcat日志process_capture_result详解

【关注我,后续持续新增专题博文,谢谢!!!】 上一篇我们讲了:高通相机Camx 日志分析之五:camx hal预览1帧logcat日志process_capture_request详解 这一篇我们开始讲: 高通相机Camx 日志分析之十一:camx hal预览1帧logcat日志process_capture_result详解,这里我…...

Python函数库调用实战:以数据分析为例

一、引言 Python之所以在编程领域广受欢迎,很大程度上得益于其丰富且强大的函数库。这些函数库涵盖了从数据分析、科学计算到Web开发、机器学习等众多领域,极大地提高了开发效率。本文将以数据分析为例,介绍如何调用Python的一些常用函数库。…...

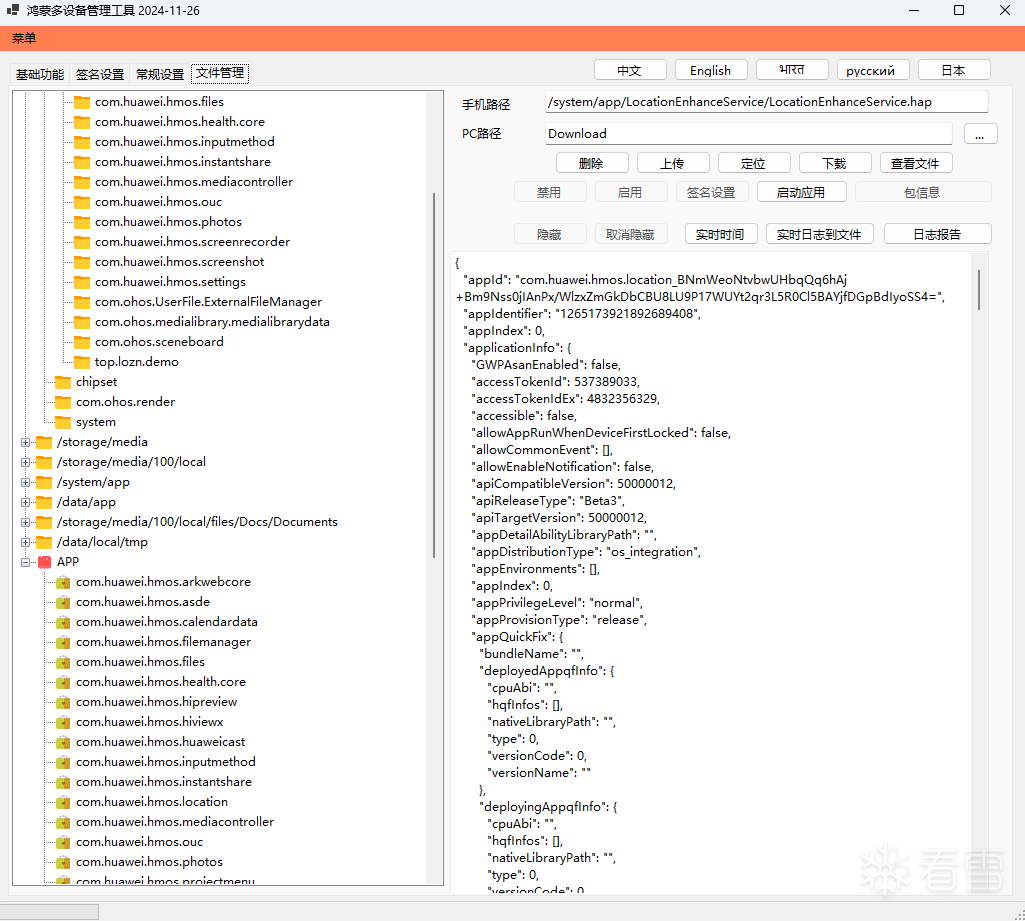

去年开发一款鸿蒙Next Os的window工具箱

持拖载多个鸿蒙应用 批量签名安装 运行 http://dl.lozn.top/lozn/HarmonySignAndFileManagerTool_2024-11-26.zip 同类型安卓工具箱以及其他软件下载地址汇总 http://dl.lozn.top/lozn/ 怎么个玩法呢,比如要启动某app, 拖载识别到包名 点启动他能主动读取包名 然后…...

顶层设计-IM系统架构

一、系统总体架构概览 即时通讯(IM)系统的核心目标,是让用户可以随时随地稳定地发送和接收消息。为了支撑成千上万用户同时在线交流,我们需要将整个系统划分成多个专职模块,每个模块只负责一件事情,彼此协同…...

信任的进阶:LEI与vLEI协同推进跨境支付体系变革

在全球经济版图加速重构的背景下,跨境支付体系正经历着前所未有的变革。2022年全球跨境支付规模突破150万亿美元,但平均交易成本仍高达6.04%,支付延迟超过2.7天。 这种低效率背后,隐藏着复杂的身份识别困境:超过40%的…...

:信息安全的五要素及其含义)

安全性(三):信息安全的五要素及其含义

五要素及其含义 序号要素英文缩写含义说明1保密性Confidentiality仅授权用户才能访问信息,防止信息被非法获取或泄露(例如:加密、访问控制)2完整性Integrity信息在传输、存储和处理过程中保持准确、完整、未被篡改(例…...

)

PHP 与 面向对象编程(OOP)

PHP 是一种支持面向对象编程(OOP)的多范式语言,但其面向对象特性是逐步演进而非原生设计。以下是关键分析: 1. PHP 对面向对象编程的支持 核心 OOP 特性: 类和对象: PHP 支持通过 class 关键字定义类&…...

Axios全解析:从基础到高级实战技巧

目录 核心特性 安装配置 基础使用 高级功能 错误处理 拦截器机制 请求取消 TypeScript支持 最佳实践 常见问题 1. 核心特性 1.1 核心优势 全平台支持:浏览器 & Node.js 双环境 自动转换:JSON数据自动序列化 拦截器系统:请求…...

EXO 可以将 Mac M4 和 Mac Air 连接起来,并通过 Ollama 运行 DeepSeek 模型

EXO 可以将 Mac M4 和 Mac Air 连接起来,并通过 Ollama 运行 DeepSeek 模型。以下是具体实现方法: 1. EXO 的分布式计算能力 EXO 是一个支持 分布式 AI 计算 的开源框架,能够将多台 Mac 设备(如 M4 和 Mac Air)组合成…...

数据库故障排查指南

数据库连接问题 检查数据库服务是否正常运行,确认网络连接是否畅通,验证数据库配置文件的正确性,确保用户名和密码无误。 性能问题 分析慢查询日志,优化SQL语句,检查索引使用情况,调整数据库参数配置&am…...

RBTree的模拟实现

1:红黑树的概念 红⿊树是⼀棵⼆叉搜索树,他的每个结点增加⼀个存储位来表⽰结点的颜⾊,可以是红⾊或者⿊⾊。通过对任何⼀条从根到叶⼦的路径上各个结点的颜⾊进⾏约束,红⿊树确保没有⼀条路径会⽐其他路径⻓出2倍,因…...

docker-compose——安装mongo

编写docker-compose.yml version : 3.8services:zaomeng-mongodb:container_name: zaomeng-mongodbimage: mongo:latestrestart: alwaysports:- 27017:27017environment:- MONGO_INITDB_ROOT_USERNAMEroot- MONGO_INITDB_ROOT_PASSWORDpssw0rdvolumes:- ./mongodb/data:/data/…...

Vue 3.0中响应式依赖和更新

响应式依赖和更新是Vue 3.0中最重要的机制,其核心代码如下,本文将结合代码对这个设计机制作出一些解释。 // 全局依赖存储:WeakMap<target, Map<key, Set<effect>>> const targetMap new WeakMap();// 当前活动的副作用函…...

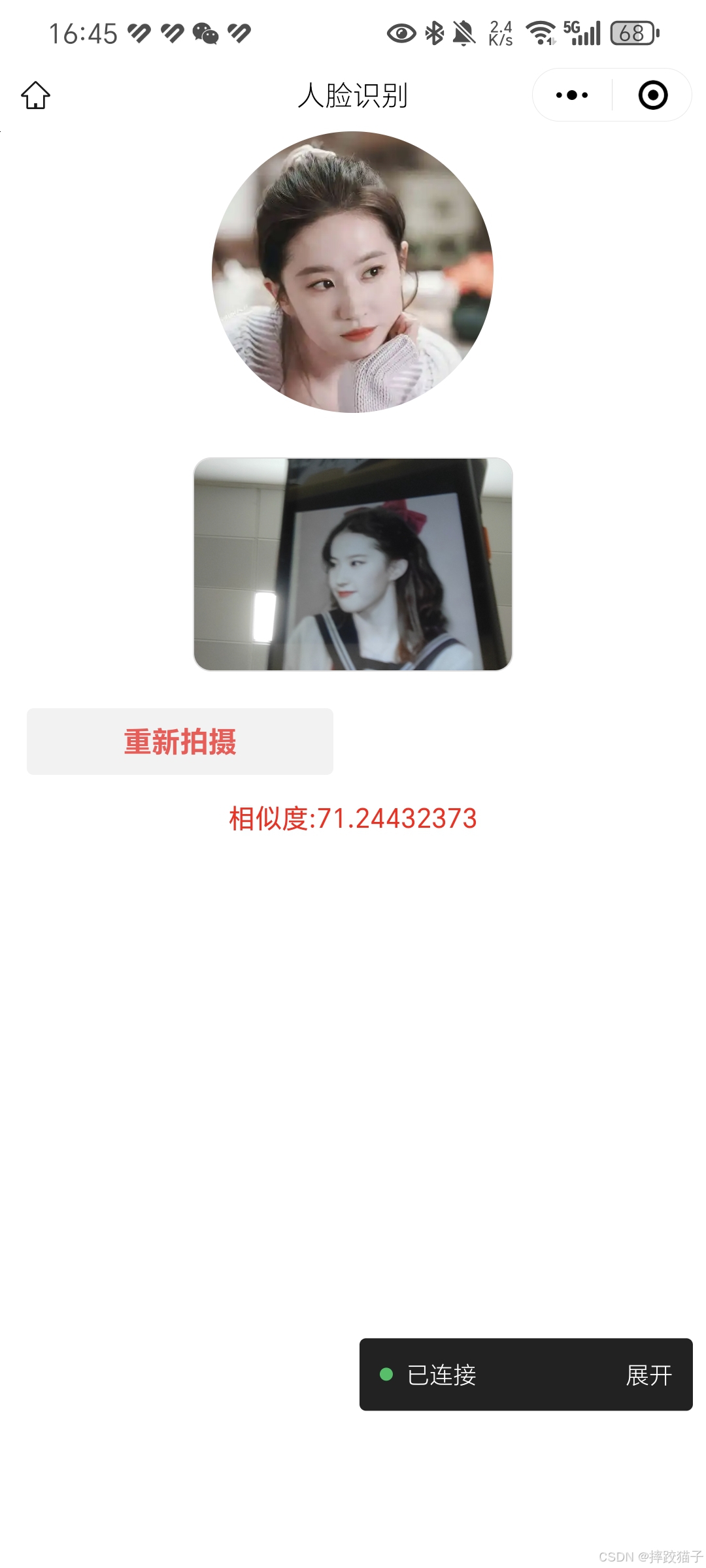

uniapp|实现获取手机摄像头权限,调用相机拍照实现人脸识别相似度对比,拍照保存至相册,多端兼容(APP/微信小程序)

基于uniapp以及微信小程序实现移动端人脸识别相似度对比,实现摄像头、相册权限获取、相机模块交互、第三方识别集成等功能,附完整代码。 目录 核心功能实现流程摄像头与相册权限申请权限拒绝后的引导策略摄像头调用拍照事件处理人脸识别集成图片预处理(Base64编码/压缩)调用…...

JavaScript【7】BOM模型

1.概述: BOM(Browser Object Model,浏览器对象模型)是 JavaScript 中的一个重要概念,它提供了一系列对象来访问和操作浏览器的功能和信息。与 DOM(Document Object Model)主要关注文档结构不同&…...

[强化学习的数学原理—赵世钰老师]学习笔记02-贝尔曼方程

本人为强化学习小白,为了在后续科研的过程中能够较好的结合强化学习来做相关研究,特意买了西湖大学赵世钰老师撰写的《强化学习数学原理》中文版这本书,并结合赵老师的讲解视频来学习和更深刻的理解强化学习相关概念,知识和算法技…...

使用Spring Boot与Spring Security构建安全的RESTful API

使用Spring Boot与Spring Security构建安全的RESTful API 引言 在现代Web应用开发中,安全性是不可忽视的重要环节。Spring Boot和Spring Security作为Java生态中的主流框架,为开发者提供了强大的工具来构建安全的RESTful API。本文将详细介绍如何结合S…...

深入理解构造函数,析构函数

目录 1.引言 2.构造函数 1.概念 2.特性 3.析构函数 1.概念 2.特性 1.引言 如果一个类中什么都没有,叫作空类. class A {}; 那么我们这个类中真的是什么都没有吗?其实不是,如果我们类当中上面都不写.编译器会生成6个默认的成员函数。 默认成员函数:用户没有显…...