IP证书的作用与申请全解析:从安全验证到部署实践

在网络安全领域,IP证书(IP SSL证书)作为传统域名SSL证书的补充方案,专为公网IP地址提供HTTPS加密与身份验证服务。本文将从技术原理、应用场景、申请流程及部署要点四个维度,系统解析IP证书的核心价值与操作指南。

一、IP证书的核心作用

-

加密通信保障

通过非对称加密算法(如RSA 2048/4096位或ECC算法),IP证书可确保客户端与服务器之间的数据传输不被窃听或篡改。例如,企业监控系统通过IP证书加密视频流传输,防止攻击者截获敏感画面。 -

身份真实性验证

证书包含IP地址所有者的组织信息(OV证书)或管理权限(DV证书),浏览器地址栏显示安全锁图标,消除用户对“未知服务器”的疑虑。某物联网设备厂商通过EV IP证书验证,在设备管理平台展示企业名称,提升客户信任度。 -

域名劫持防护

当域名被劫持时,用户可直接通过IP地址访问服务,避免被重定向到恶意站点。某金融交易系统在域名DNS解析故障期间,依赖IP证书保障用户通过IP地址安全登录。 -

动态网络拓扑适配

在负载均衡或云迁移场景中,IP证书不绑定特定域名,支持IP地址动态变更。某电商平台在双十一期间扩展服务器IP,通过IP证书快速实现HTTPS服务,避免证书重新签发导致的业务中断。

二、IP证书的典型应用场景

-

无域名服务加密

内部管理系统、测试环境或物联网设备通过公网IP提供服务时,IP证书可实现HTTPS加密。某制造企业通过IP证书加密工业控制系统数据传输,满足等保2.0三级合规要求。 -

混合云架构部署

多云环境下,不同云服务商的IP地址需统一加密。某科技公司通过IP证书实现AWS与Azure服务器间的安全API调用,降低证书管理复杂度。 -

IPv6过渡期兼容

在IPv4与IPv6双栈网络中,IP证书可同时支持两种协议地址的HTTPS服务。某内容分发网络(CDN)通过IP证书保障IPv6用户访问安全,提升全球覆盖率。

三、IP证书申请全流程

- 前期准备

- 确认IP地址为公网IP(内网IP需通过反向代理或NAT转换)

- 准备企业营业执照(OV证书需)或管理员权限证明(DV证书需)

- 选择支持IP证书的CA机构(如JoySSL、DigiCert等)

- 申请步骤

- CA账户:访问JoySSL官网,填写注册码230950获取免费技术支持

- 提交CSR文件:生成包含公钥的证书签名请求(CSR),填写IP地址、联系人信息

- 验证所有权:

- DV证书:上传验证文件至IP地址根目录

- OV证书:通过邮件或电话核验企业信息

- 证书签发与下载:验证通过后,CA在1-3个工作日内签发证书,支持PEM/PFX格式下载

- 费用与有效期

- DV IP证书:年费约800

- OV IP证书:年费约1800,含企业信息验证

- 证书有效期:1年,需提前30天续费

四、部署与维护要点

- 服务器配置

- Nginx示例:

nginxserver {listen 443 ssl;server_name 192.168.1.1; # 替换为实际IPssl_certificate /path/to/certificate.pem;ssl_certificate_key /path/to/private.key;} - IIS配置:导入PFX文件,绑定IP地址与443端口

- Nginx示例:

- 兼容性测试

- 浏览器兼容性:支持Chrome、Firefox、Edge等主流浏览器

- 移动端兼容性:通过苹果、安卓设备测试HTTPS连接

- 证书管理

- 监控证书有效期,设置90天预警机制

- 更新IP地址时,需重新申请证书并替换配置

五、行业实践与建议

- 金融行业:部署OV IP证书,满足PCI DSS合规要求

- 医疗行业:通过IP证书加密HIS系统数据传输,保护患者隐私

- 工业互联网:对SCADA系统IP地址进行签名,防范APT攻击

IP证书作为HTTPS加密的补充方案,在无域名服务、混合云架构等场景中具有不可替代的价值。企业需根据业务需求选择合适的证书类型,并通过自动化工具实现证书生命周期管理。随着IPv6普及与零信任架构的深化,IP证书将在动态网络安全防护中发挥更关键的作用。

相关文章:

IP证书的作用与申请全解析:从安全验证到部署实践

在网络安全领域,IP证书(IP SSL证书)作为传统域名SSL证书的补充方案,专为公网IP地址提供HTTPS加密与身份验证服务。本文将从技术原理、应用场景、申请流程及部署要点四个维度,系统解析IP证书的核心价值与操作指南。 一…...

第四十一天打卡

简单CNN 知识回顾 数据增强 卷积神经网络定义的写法 batch归一化:调整一个批次的分布,常用与图像数据 特征图:只有卷积操作输出的才叫特征图 调度器:直接修改基础学习率 卷积操作常见流程如下: 1. 输入 → 卷积层 →…...

C++中指针常量和常量指针的区别

C中指针常量和常量指针的区别 前言 在 C/C 编程中,指针是一个非常重要的概念,而指针常量和常量指针又是指针的两种特殊形式,它们在实际开发中有着不同的应用场景和语义,理解它们的区别对于编写高质量的代码至关重要。本文将详细…...

深入解析向量数据库:基本原理与主流实现

向量数据库(Vector Database)是专门用于存储和检索高维向量的数据库系统。近年来,随着机器学习和深度学习的发展,文本、图像、音频等非结构化数据常被转换为向量表示,用于语义搜索和推荐等场景。这篇博客将面向 Java/P…...

VectorNet:自动驾驶中的向量魔法

在自动驾驶的世界里,车辆需要像超级英雄一样,拥有“透视眼”和“预知未来”的能力,才能在复杂的交通环境中安全行驶。今天,我们要介绍一个神奇的工具——VectorNet,它就像是给自动驾驶车辆装上了一双智能的眼睛&#x…...

PostgreSQL性能监控双雄:深入解析pg_stat_statements与pg_statsinfo

在PostgreSQL的运维和优化工作中,性能监控工具的选择直接关系到问题定位的效率和数据库的稳定性。今天我们将深入探讨两款核心工具:pg_stat_statements(SQL执行统计)和pg_statsinfo(系统级监控),…...

【Linux系列】Linux/Unix 系统中的 CPU 使用率

博客目录 多核处理器时代的 CPU 使用率计算为什么要这样设计? 解读实际案例:268.76%的 CPU 使用率性能分析的意义 相关工具与监控实践1. top 命令2. htop 命令3. mpstat 命令4. sar 命令 实际应用场景容量规划性能调优故障诊断 深入理解:CPU …...

C++语法系列之模板进阶

前言 本次会介绍一下非类型模板参数、模板的特化(特例化)和模板的可变参数,不是最开始学的模板 一、非类型模板参数 字面意思,比如: template<size_t N 10> 或者 template<class T,size_t N 10>比如:静态栈就可以用到&#…...

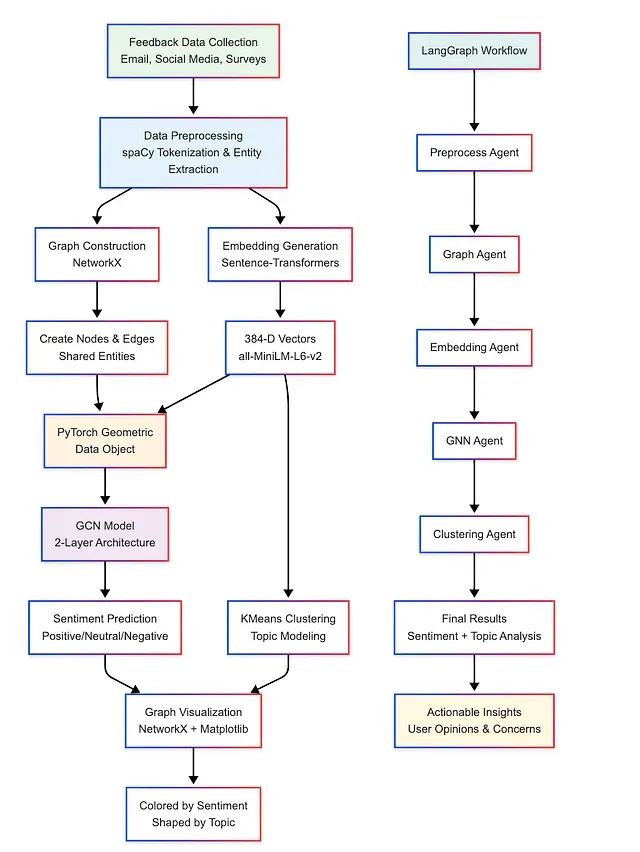

基于图神经网络的自然语言处理:融合LangGraph与大型概念模型的情感分析实践

在企业数字化转型进程中,非结构化文本数据的处理与分析已成为核心技术挑战。传统自然语言处理方法在处理客户反馈、社交媒体内容和内部文档等复杂数据集时,往往难以有效捕获文本间的深层语义关联和结构化关系。大型概念模型(Large Concept Mo…...

R 语言科研绘图 --- 热力图-汇总

在发表科研论文的过程中,科研绘图是必不可少的,一张好看的图形会是文章很大的加分项。 为了便于使用,本系列文章介绍的所有绘图都已收录到了 sciRplot 项目中,获取方式: R 语言科研绘图模板 --- sciRplothttps://mp.…...

基于DFT码本的波束方向图生成MATLAB实现

基于DFT码本的波束方向图生成MATLAB实现,包含参数配置、方向图生成和可视化模块: %% 基于DFT码本的波束方向图生成 clc; clear; close all;%% 参数配置 params struct(...N, 8, % 阵元数d, 0.5, % 阵元间距(λ/2)theta_sc…...

)

vBulletin未认证API方法调用漏洞(CVE-2025-48827)

免责声明 本文档所述漏洞详情及复现方法仅限用于合法授权的安全研究和学术教育用途。任何个人或组织不得利用本文内容从事未经许可的渗透测试、网络攻击或其他违法行为。使用者应确保其行为符合相关法律法规,并取得目标系统的明确授权。 对于因不当使用本文信息而造成的任何直…...

解决访问网站提示“405 很抱歉,由于您访问的URL有可能对网站造成安全威胁,您的访问被阻断”问题

一、问题描述 本来前几天都可以正常访问的网站,但是今天当我们访问网站的时候会显示“405 很抱歉,由于您访问的URL有可能对网站造成安全威胁,您的访问被阻断。您的请求ID是:XXXX”,而不能正常的访问网站,如…...

FeignClient发送https请求时的证书验证原理分析

背景 微服务之间存在调用关系,且部署为 SSL 协议时,Feignt 请求报异常: Caused by: javax.net.ssl.SSLHandshakeException: PKIX path building failed: sun.security.provider.certpath.SunCertPathBuilderException: unable to find vali…...

UDP组播套接字与URI/URL/URN技术详解

UDP组播套接字基础 Java通过MulticastSocket类提供对UDP组播通信的支持,该机制允许单个数据报同时发送给多个接收者。组播套接字的工作机制与标准DatagramSocket类似,但核心区别在于其基于组播组成员关系的通信模型。 组播组成员管理 创建并绑定组播套接字后,必须调用joi…...

机器学习中的关键术语及其含义

神经元及神经网络 机器学习中的神经网络是一种模仿生物神经网络的结构和功能的数学模型或计算模型。它是指按照一定的规则将多个神经元连接起来的网络。 神经网络是一种运算模型,由大量的节点(或称神经元)之间相互联接构成。每个节点代表一…...

点云识别模型汇总整理

点云识别模型主要分类: 目前主流的点云识别模型主要分为 基于点直接处理的方法:PointNet、PointNet 、DGCNN、 PointCNN、 Point Transformer、 RandLA-Net、 PointMLP、 PointNeXt ;基于体素化的方法:VoxelNet、SECOND、PV-RCN…...

项目更改权限后都被git标记为改变,怎么去除

❗问题描述: 当你修改了项目中的文件权限(如使用 chmod 改了可执行权限),Git 会把这些文件标记为“已更改”,即使内容并没有发生任何改变。 ✅ 解决方法: ✅ 方法一:告诉 Git 忽略权限变化&am…...

网络编程1_网络编程引入

为什么需要网络编程? 用户再在浏览器中,打开在线视频资源等等,实质上说通过网络,获取到从网络上传输过来的一个资源。 与打开本地的文件类似,只是这个文件的来源是网络。相比本地资源来说,网络提供了更为…...

【Day38】

DAY 38 Dataset和Dataloader类 对应5. 27作业 知识点回顾: Dataset类的__getitem__和__len__方法(本质是python的特殊方法)Dataloader类minist手写数据集的了解 作业:了解下cifar数据集,尝试获取其中一张图片 import …...

HTML Day04

Day04 0.引言1. HTML字符实体2. HTML表单2.1 表单标签2.2 表单示例 3. HTML框架4. HTML颜色4.1 16进制表示法4.2 rgba表示法4.3 名称表达法 5. HTML脚本 0.引言 刚刚回顾了前面几篇博客,感觉写的内容倒是很详细,每个知识点都做了说明。但是感觉在知识组织…...

佳能 Canon G3030 Series 打印机信息

基本参数 连接方式:Hi-Speed USB 接口,支持 IEEE802.11n/802.11g/802.11b/802.11a/802.11ac 无线连接,可同时使用 USB 和网络连接。尺寸重量:外观尺寸约为 416337177mm,重量约为 6.0kg。电源规格:AC 100-2…...

云原生安全基石:Kubernetes 核心概念与安全实践指南

🔥「炎码工坊」技术弹药已装填! 点击关注 → 解锁工业级干货【工具实测|项目避坑|源码燃烧指南】 一、基础概念 1. Kubernetes 架构全景 Kubernetes(简称 K8s)采用主从架构,由控制平面(Control Plane&…...

图像修复的可视化demo代码

做项目的时候需要用到一个windows窗口可视化来展示我们的工作,我们的工作是一个文本指导的人脸图像修复,所以窗口需要包括输入图像,文本指导输入和修复结果,并且提供在输入图像上画mask的功能,使用tkinter来实现&#…...

autodl 安装了多个conda虚拟环境 选择合适虚拟环境的语句

1.conda env list 列出所有虚拟环境 可以看到,我有两个虚拟环境,一个是joygen,一个是base conda activate base 或者 conda activate joygen 激活对应的环境。我选择激活 joygen 环境 然后就可以在joygen环境下进行操作了 base环境也是同理…...

【AI工具应用】使用 trae 实现 word 转成 html

假如我们要实现某个网站的《隐私协议》等静态页面,产品给了一个 word 文档,以前我都是手动从 word 文档复制一行的文字,然后粘贴到一个html文件中,还得自己加各种标签,很麻烦。 我们可以使用 trae 等 ai 工具实现 wor…...

ansible-playbook 进阶 接上一章内容

1.异常中断 做法1:强制正常 编写 nginx 的 playbook 文件 01-zuofa .yml - hosts : web remote_user : root tasks : - name : create new user user : name nginx-test system yes uid 82 shell / sbin / nologin - name : test new user shell : gete…...

趋势直线指标

趋势直线副图和主图指标,旨在通过技术分析工具帮助交易者识别市场趋势和潜在的买卖点。 副图指标:基于KDJ指标的交易策略 1. RSV值计算: - RSV(未成熟随机值)反映了当前收盘价在过去一段时间内的相对位置。通过计算当前…...

基线配置管理:为什么它对网络稳定性至关重要

什么是基线配置(Baseline Configuration) 基线配置(Baseline Configuration)是经过批准的标准化主设置,代表所有设备应遵循的安全、合规且运行稳定的配置基准,可作为评估变更、偏差或未授权修改的参考基准…...

)

AWS WebRTC:获取ICE服务地址(part 1)

建立WebRTC连接的第二步是获取ICE服务地址。 ICE全称:Interactive Connectivity Establishment,建立互动连接。 ICE 服务地址,主要是 TURN 和 STUN 服务器的地址,用于 WebRTC 在 NAT 网络环境中协商建立连接。 上代码ÿ…...